Configurar pontos de extremidade de fluxo de dados para o Azure Data Explorer

Importante

Azure IoT Operations Preview – habilitado pelo Azure Arc está atualmente em visualização. Não deve utilizar este software de pré-visualização em ambientes de produção.

Você precisará implantar uma nova instalação do Azure IoT Operations quando uma versão disponível ao público for disponibilizada. Você não poderá atualizar uma instalação de visualização.

Veja Termos de Utilização Complementares da Pré-visualizações do Microsoft Azure para obter os termos legais que se aplicam às funcionalidades do Azure que estão na versão beta, na pré-visualização ou que ainda não foram lançadas para disponibilidade geral.

Para enviar dados para o Azure Data Explorer no Azure IoT Operations Preview, você pode configurar um ponto de extremidade de fluxo de dados. Essa configuração permite especificar o ponto de extremidade de destino, o método de autenticação, a tabela e outras configurações.

Pré-requisitos

- Uma instância do Azure IoT Operations Preview

- Um perfil de fluxo de dados configurado

- Um cluster do Azure Data Explorer. Siga as etapas completas do cluster no Guia de início rápido: criar um cluster e um banco de dados do Azure Data Explorer. A opção de cluster livre não funciona para este cenário.

Criar um banco de dados do Azure Data Explorer

No portal do Azure, crie um banco de dados em seu cluster completo do Azure Data Explorer.

Crie uma tabela em seu banco de dados para os dados. Você pode usar o portal do Azure e criar colunas manualmente ou pode usar o KQL na guia de consulta. Por exemplo, para criar uma tabela para dados de termostato de exemplo, execute o seguinte comando:

.create table thermostat ( externalAssetId: string, assetName: string, CurrentTemperature: real, Pressure: real, MqttTopic: string, Timestamp: datetime )Habilite a ingestão de streaming em sua tabela e banco de dados. Na guia consulta, execute o seguinte comando, substituindo

<DATABASE_NAME>pelo nome do banco de dados:.alter database ['<DATABASE_NAME>'] policy streamingingestion enableComo alternativa, habilite a ingestão de streaming em todo o cluster. Consulte Habilitar a ingestão de streaming em um cluster existente.

No portal do Azure, vá para o cluster Kubernetes conectado ao Arc e selecione Extensões de Configurações>. Na lista de extensões, localize o nome da sua extensão Azure IoT Operations. Copie o nome da extensão.

Em seu banco de dados do Azure Data Explorer (não cluster), em Visão geral, selecione Permissões>Adicionar>Ingestor. Procure o nome da extensão Azure IoT Operations e adicione-o.

Criar um ponto de extremidade de fluxo de dados do Azure Data Explorer

Crie o recurso de ponto de extremidade de fluxo de dados com suas informações de cluster e banco de dados. Sugerimos usar a identidade gerenciada do cluster Kubernetes habilitado para Azure Arc. Esta abordagem é segura e elimina a necessidade de gestão secreta. Substitua os valores de espaço reservado como <ENDPOINT_NAME> os seus.

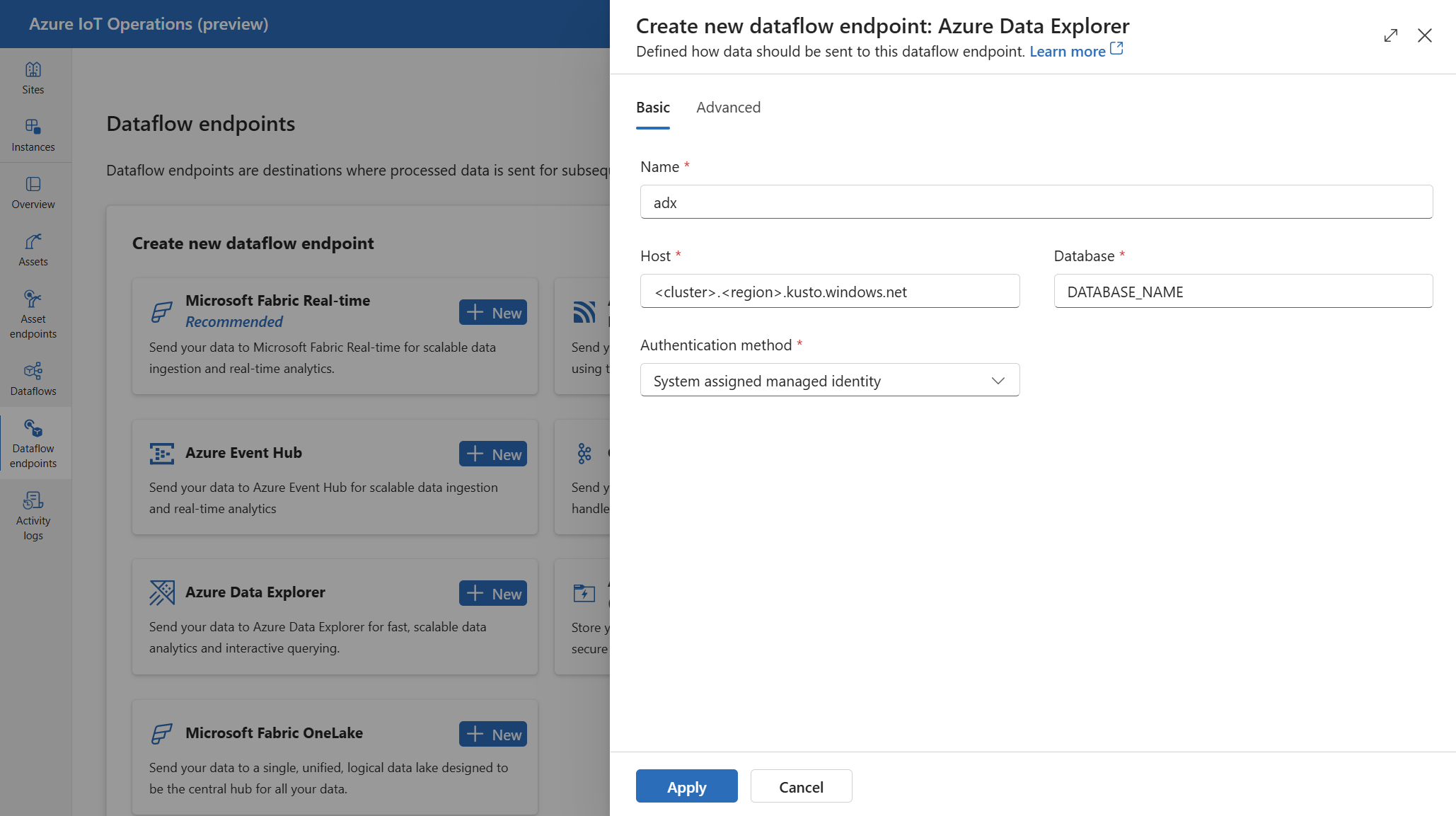

Na experiência de operações, selecione a guia Pontos de extremidade de fluxo de dados.

Em Criar novo ponto de extremidade de fluxo de dados, selecione Azure Data Explorer>New.

Insira as seguintes configurações para o ponto de extremidade:

Definição Description Name O nome do ponto de extremidade do fluxo de dados. Host O nome do host do ponto de extremidade do Azure Data Explorer no formato <cluster>.<region>.kusto.windows.net.Método de autenticação O método usado para autenticação. Escolha Identidade gerenciada atribuída ao sistema ou Identidade gerenciada atribuída ao usuário ID de Cliente A ID do cliente da identidade gerenciada atribuída pelo usuário. Obrigatório se estiver usando a identidade gerenciada atribuída ao usuário. ID de Inquilino do A ID do locatário da identidade gerenciada atribuída pelo usuário. Obrigatório se estiver usando a identidade gerenciada atribuída ao usuário.

Métodos de autenticação disponíveis

Os seguintes métodos de autenticação estão disponíveis para pontos de extremidade do Azure Data Explorer. Para obter mais informações sobre como habilitar configurações seguras configurando um Cofre de Chaves do Azure e habilitando identidades de carga de trabalho, consulte Habilitar configurações seguras na implantação do Azure IoT Operations Preview.

Permissões

Para usar esses métodos de autenticação, a extensão Azure IoT Operations Arc deve receber permissão Ingestor no banco de dados do Azure Data Explorer. Para obter mais informações, consulte Gerenciar permissões de banco de dados do Azure Data Explorer.

Identidade gerida atribuída pelo sistema

Usar a identidade gerenciada atribuída ao sistema é o método de autenticação recomendado para as Operações do Azure IoT. O Azure IoT Operations cria a identidade gerenciada automaticamente e a atribui ao cluster Kubernetes habilitado para Azure Arc. Ele elimina a necessidade de gerenciamento de segredos e permite a autenticação perfeita.

No recurso DataflowEndpoint, especifique o método de autenticação de identidade gerenciada. Na maioria dos casos, não é necessário especificar outras configurações. Essa configuração cria uma identidade gerenciada com o público https://api.kusto.windows.netpadrão.

Na página Configurações do ponto de extremidade do fluxo de dados da experiência de operações, selecione a guia Básico e escolha Método de autenticação>Identidade gerenciada atribuída ao sistema.

Se você precisar substituir o público de identidade gerenciado atribuído ao sistema, poderá especificar a audience configuração.

Na maioria dos casos, não é necessário especificar um público de serviço. Não especificar uma audiência cria uma identidade gerenciada com o público padrão definido para sua conta de armazenamento.

Identidade gerida atribuída pelo utilizador

Para usar a identidade gerenciada pelo usuário para autenticação, você deve primeiro implantar as Operações do Azure IoT com configurações seguras habilitadas. Para saber mais, consulte Habilitar configurações seguras na implantação do Azure IoT Operations Preview.

Em seguida, especifique o método de autenticação de identidade gerenciada atribuído pelo usuário juntamente com a ID do cliente, a ID do locatário e o escopo da identidade gerenciada.

Na página Configurações do ponto de extremidade do fluxo de dados da experiência de operações, selecione a guia Básico e escolha Método de autenticação>Identidade gerenciada atribuída pelo usuário.

Insira o ID do cliente de identidade gerenciada atribuído ao usuário e o ID do locatário nos campos apropriados.

Aqui, o escopo é opcional e o padrão é .https://api.kusto.windows.net/.default Se você precisar substituir o escopo padrão, especifique a scope configuração via Bicep ou Kubernetes.

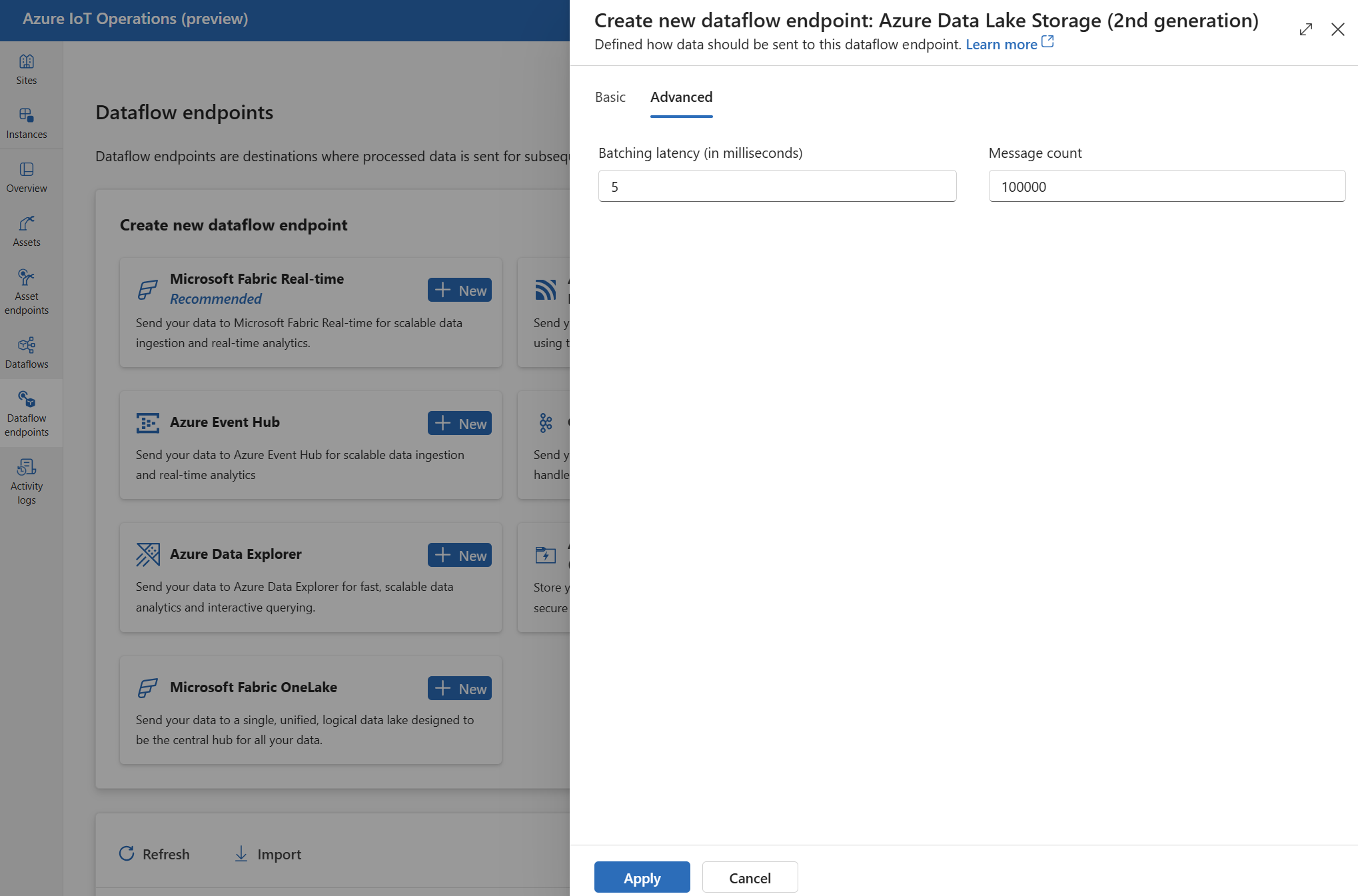

Definições avançadas

Você pode definir configurações avançadas para o ponto de extremidade do Azure Data Explorer, como a latência em lote e a contagem de mensagens.

Use as batching configurações para configurar o número máximo de mensagens e a latência máxima antes que as mensagens sejam enviadas para o destino. Essa configuração é útil quando você deseja otimizar a largura de banda da rede e reduzir o número de solicitações para o destino.

| Campo | Descrição | Obrigatório |

|---|---|---|

latencySeconds |

O número máximo de segundos de espera antes de enviar as mensagens para o destino. O valor padrão é 60 segundos. | Não |

maxMessages |

O número máximo de mensagens a enviar para o destino. O valor padrão é 100000 mensagens. | Não |

Por exemplo, para configurar o número máximo de mensagens para 1000 e a latência máxima para 100 segundos, use as seguintes configurações:

Na experiência de operações, selecione a guia Avançado para o ponto de extremidade de fluxo de dados.

Próximos passos

Para saber mais sobre fluxos de dados, consulte Criar um fluxo de dados.