Configurar o tráfego de rede de entrada e saída

O Azure Machine Learning requer acesso a servidores e serviços na Internet pública. Ao implementar o isolamento de rede, você precisa entender qual acesso é necessário e como habilitá-lo.

Nota

As informações neste artigo se aplicam ao espaço de trabalho do Azure Machine Learning configurado para usar uma Rede Virtual do Azure. Ao usar uma rede virtual gerenciada, a configuração de entrada e saída necessária para o espaço de trabalho é aplicada automaticamente. Para obter mais informações, consulte Rede virtual gerenciada do Azure Machine Learning.

Termos e informações comuns

Os seguintes termos e informações são usados ao longo deste artigo:

Tags de serviço do Azure: uma marca de serviço é uma maneira fácil de especificar os intervalos de IP usados por um serviço do Azure. Por exemplo, a

AzureMachineLearningmarca representa os endereços IP usados pelo serviço Azure Machine Learning.Importante

As tags de serviço do Azure são suportadas apenas por alguns serviços do Azure. Para obter uma lista de etiquetas de serviço suportadas com grupos de segurança de rede e Firewall do Azure, consulte o artigo Etiquetas de serviço de rede virtual.

Se você estiver usando uma solução que não seja do Azure, como um firewall de terceiros 3rd, baixe uma lista de Intervalos de IP do Azure e Tags de Serviço. Extraia o arquivo e procure a etiqueta de serviço dentro do arquivo. Os endereços IP podem mudar periodicamente.

Região: algumas tags de serviço permitem especificar uma região do Azure. Isso limita o acesso aos endereços IP do serviço em uma região específica, geralmente aquela em que o serviço está. Neste artigo, quando vir

<region>, substitua a sua região do Azure. Por exemplo,BatchNodeManagement.<region>seriaBatchNodeManagement.uswestse seu espaço de trabalho do Azure Machine Learning estiver na região Oeste dos EUA.Azure Batch: os clusters de computação e as instâncias de computação do Azure Machine Learning dependem de uma instância back-end do Azure Batch. Este serviço back-end está hospedado em uma assinatura da Microsoft.

Portas: As seguintes portas são usadas neste artigo. Se um intervalo de portas não estiver listado nesta tabela, ele é específico para o serviço e pode não ter nenhuma informação publicada sobre para que é usado:

Porta Description 80 Tráfego Web não seguro (HTTP) 443 Tráfego Web seguro (HTTP) 445 Tráfego SMB utilizado para aceder a partilhas de ficheiros no armazenamento do Ficheiro do Azure 8787 Utilizado ao ligar ao RStudio numa instância de computação 18881 Usado para se conectar ao servidor de idiomas para habilitar o IntelliSense para notebooks em uma instância de computação. Protocolo: Salvo indicação em contrário, todo o tráfego de rede mencionado neste artigo utiliza TCP.

Configuração básica

Essa configuração faz as seguintes suposições:

- Você está usando imagens docker fornecidas por um registro de contêiner fornecido e não usará imagens fornecidas pela Microsoft.

- Você está usando um repositório de pacotes Python privado e não acessará repositórios de pacotes públicos, como

pypi.org,*.anaconda.comou*.anaconda.org. - Os pontos de extremidade privados podem se comunicar diretamente uns com os outros dentro da VNet. Por exemplo, todos os serviços têm um ponto de extremidade privado na mesma VNet:

- Área de trabalho do Azure Machine Learning

- Conta de Armazenamento do Azure (blob, arquivo, tabela, fila)

Tráfego de entrada

| Origem | Origem ports |

Destino | Portos de destino | Propósito |

|---|---|---|---|---|

AzureMachineLearning |

Qualquer | VirtualNetwork |

44224 | Entrada para instância de computação/cluster. Apenas necessário se a instância/cluster estiver configurada para usar um endereço IP público. |

Gorjeta

Um NSG (grupo de segurança de rede) é criado por padrão para esse tráfego. Para obter mais informações, consulte Regras de segurança padrão.

Tráfego de saída

| Etiqueta(s) de serviço | Portas | Propósito |

|---|---|---|

AzureActiveDirectory |

80, 443 | Autenticação com o Microsoft Entra ID. |

AzureMachineLearning |

443, 8787, 18881 UDP: 5831 |

Utilizar os serviços do Azure Machine Learning. |

BatchNodeManagement.<region> |

443 | Azure Batch de comunicação. |

AzureResourceManager |

443 | Criação de recursos do Azure com o Azure Machine Learning. |

Storage.<region> |

443 | Aceda aos dados armazenados na Conta de Armazenamento do Azure para o cluster de cálculo e a instância de computação. Esta saída pode ser utilizada para exfiltrar dados. Para obter mais informações, veja Proteção contra exfiltração de dados não autorizada. |

AzureFrontDoor.FrontEnd* Não é necessário no Microsoft Azure operado pela 21Vianet. |

443 | Ponto de entrada global para estúdio do Azure Machine Learning. Armazene imagens e ambientes para AutoML. |

MicrosoftContainerRegistry |

443 | Aceder a imagens do Docker fornecidas pela Microsoft. |

Frontdoor.FirstParty |

443 | Aceder a imagens do Docker fornecidas pela Microsoft. |

AzureMonitor |

443 | Utilizado para registar a monitorização e as métricas no Azure Monitor. Apenas necessário se você não tiver protegido o Azure Monitor para o espaço de trabalho. * Esta saída também é usada para registrar informações de incidentes de suporte. |

VirtualNetwork |

443 | Necessário quando pontos de extremidade privados estão presentes na rede virtual ou redes virtuais emparelhadas. |

Importante

Se uma instância de computação ou cluster de computação estiver configurado para nenhum IP público, por padrão ele não poderá acessar a Internet. Se ele ainda pode enviar tráfego de saída para a Internet, é devido ao acesso de saída padrão do Azure e você tem um NSG que permite a saída para a Internet. Não recomendamos o uso do acesso de saída padrão. Se você precisar de acesso de saída à Internet, recomendamos usar uma das seguintes opções em vez do acesso de saída padrão:

- NAT da Rede Virtual do Azure com um IP público: para obter mais informações sobre como usar o NAT da Rede Virtual, consulte a documentação do NAT da Rede Virtual.

- Rota e firewall definidos pelo usuário: crie uma rota definida pelo usuário na sub-rede que contém a computação. O próximo salto para a rota deve fazer referência ao endereço IP privado do firewall, com um prefixo de endereço de 0.0.0.0/0.

Para obter mais informações, consulte o artigo Acesso de saída padrão no Azure .

Configuração recomendada para treinamento e implantação de modelos

Tráfego de saída

| Etiqueta(s) de serviço | Portas | Propósito |

|---|---|---|

MicrosoftContainerRegistry e AzureFrontDoor.FirstParty |

443 | Permite o uso de imagens do Docker que a Microsoft fornece para treinamento e inferência. Também configura o roteador do Azure Machine Learning para o Serviço Kubernetes do Azure. |

Para permitir a instalação de pacotes Python para treinamento e implantação, permita o tráfego de saída para os seguintes nomes de host:

Nota

Esta não é uma lista completa dos hosts necessários para todos os recursos Python na internet, apenas os mais comumente usados. Por exemplo, se precisar de aceder a um repositório do GitHub ou a outro anfitrião, deverá identificar e adicionar os anfitriões necessários para esse cenário.

| Nome do anfitrião | Objetivo |

|---|---|

anaconda.com*.anaconda.com |

Usado para instalar pacotes padrão. |

*.anaconda.org |

Usado para obter dados de recompra. |

pypi.org |

Usado para listar dependências do índice padrão, se houver, e o índice não é substituído pelas configurações do usuário. Se o índice for substituído, você também deverá permitir *.pythonhosted.org. |

pytorch.org*.pytorch.org |

Usado por alguns exemplos baseados em PyTorch. |

*.tensorflow.org |

Usado por alguns exemplos baseados no Tensorflow. |

Cenário: Instalar o RStudio na instância de computação

Para permitir a instalação do RStudio numa instância de computação, a firewall deve permitir o acesso de saída aos sites para solicitar a imagem do Docker. Adicione a seguinte regra de Aplicativo à sua política de Firewall do Azure:

- Nome: AllowRStudioInstall

- Tipo de Origem: Endereço IP

- Endereços IP de origem: O intervalo de endereços IP da sub-rede onde você criará a instância de computação. Por exemplo,

172.16.0.0/24. - Tipo de Destino: FQDN

- FQDN alvo:

ghcr.io,pkg-containers.githubusercontent.com - Protocolo:

Https:443

Para permitir a instalação de pacotes R, permita o tráfego de saída para cloud.r-project.org. Este host é usado para instalar pacotes RAN.

Nota

Se você precisar de acesso a um repositório GitHub ou outro host, deverá identificar e adicionar os hosts necessários para esse cenário.

Cenário: Usando cluster de computação ou instância de computação com um IP público

Importante

Uma instância de computação ou cluster de computação sem um IP público não precisa de tráfego de entrada do gerenciamento de Lote do Azure e dos serviços do Azure Machine Learning. No entanto, se você tiver vários cálculos e alguns deles usarem um endereço IP público, será necessário permitir esse tráfego.

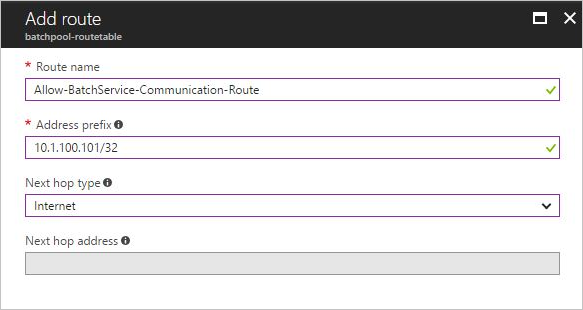

Ao usar a instância de computação do Azure Machine Learning ou o cluster de computação (com um endereço IP público), permita o tráfego de entrada do serviço Azure Machine Learning. Uma instância de computação ou cluster de computação sem IP público (visualização) não requer essa comunicação de entrada. Um Grupo de Segurança de Rede que permite esse tráfego é criado dinamicamente para você, no entanto, talvez seja necessário também criar rotas definidas pelo usuário (UDR) se você tiver um firewall. Ao criar um UDR para esse tráfego, você pode usar endereços IP ou tags de serviço para rotear o tráfego.

Para o serviço Azure Machine Learning, você deve adicionar o endereço IP das regiões primária e secundária . Para localizar a região secundária, consulte Replicação entre regiões no Azure. Por exemplo, se o seu serviço do Azure Machine Learning estiver no Leste dos EUA 2, a região secundária será a região Central dos EUA.

Para obter uma lista de endereços IP do serviço Azure Machine Learning, transfira os Intervalos de IP e Etiquetas de Serviço do Azure e procure no ficheiro , AzureMachineLearning.<region>onde <region> é a sua região do Azure.

Importante

Os endereços IP podem mudar ao longo do tempo.

Ao criar o UDR, defina o tipo Próximo salto como Internet. Isso significa que a comunicação de entrada do Azure ignora seu firewall para acessar os balanceadores de carga com IPs públicos de Instância de Computação e Cluster de Computação. O UDR é necessário porque a Instância de Computação e o Cluster de Computação obterão IPs públicos aleatórios na criação e você não poderá conhecer os IPs públicos antes da criação para registrá-los em seu firewall para permitir a entrada do Azure para IPs específicos para Instância de Computação e Cluster de Computação. A imagem a seguir mostra um exemplo de UDR baseado em endereço IP no portal do Azure:

Para obter informações sobre como configurar o UDR, consulte Rotear o tráfego de rede com uma tabela de roteamento.

Cenário: Firewall entre o Azure Machine Learning e os pontos de extremidade do Armazenamento do Azure

Você também deve permitir o acesso de saída para na Storage.<region> porta 445.

Cenário: Espaço de trabalho criado com o sinalizador ativado hbi_workspace

Você também deve permitir o acesso de saída ao Keyvault.<region>. Esse tráfego de saída é usado para acessar a instância do cofre de chaves para o serviço de Lote do Azure back-end.

Para obter mais informações sobre o hbi_workspace sinalizador, consulte o artigo sobre criptografia de dados.

Cenário: Usar computação do Kubernetes

O Cluster Kubernetes executado atrás de um servidor proxy de saída ou firewall precisa de uma configuração de rede de saída extra.

- Para Kubernetes com conexão do Azure Arc, configure os requisitos de rede do Azure Arc necessários para os agentes do Azure Arc.

- Para cluster AKS sem conexão Azure Arc, configure os requisitos de rede de extensão AKS.

Além dos requisitos acima, as seguintes URLs de saída também são necessárias para o Azure Machine Learning,

| Ponto de extremidade de saída | Porta | Description | Formação | Inferência |

|---|---|---|---|---|

*.kusto.windows.net*.table.core.windows.net*.queue.core.windows.net |

443 | Necessário para carregar logs do sistema para Kusto. | ✓ | ✓ |

<your ACR name>.azurecr.io<your ACR name>.<region>.data.azurecr.io |

443 | Registro de contêiner do Azure, necessário para extrair imagens do docker usadas para cargas de trabalho de aprendizado de máquina. | ✓ | ✓ |

<your storage account name>.blob.core.windows.net |

443 | Armazenamento de blob do Azure, necessário para buscar scripts, dados ou modelos de projeto de aprendizado de máquina e carregar logs/saídas de trabalho. | ✓ | ✓ |

<your workspace ID>.workspace.<region>.api.azureml.ms<region>.experiments.azureml.net<region>.api.azureml.ms |

443 | API do serviço Azure Machine Learning. | ✓ | ✓ |

pypi.org |

443 | Python package index, para instalar pacotes pip usados para inicialização do ambiente de trabalho de treinamento. | ✓ | N/A |

archive.ubuntu.comsecurity.ubuntu.comppa.launchpad.net |

80 | Necessário para baixar os patches de segurança necessários. | ✓ | N/A |

Nota

- Substitua

<your workspace workspace ID>pelo ID do espaço de trabalho. A ID pode ser encontrada no portal do Azure - sua página de recursos de Aprendizado de Máquina - Propriedades - ID do Espaço de Trabalho. - Substitua

<your storage account>pelo nome da conta de armazenamento. - Substitua

<your ACR name>pelo nome do Registro de Contêiner do Azure para seu espaço de trabalho. - Substitua

<region>pela região do seu espaço de trabalho.

Requisitos de comunicação no cluster

Para instalar a extensão do Azure Machine Learning na computação do Kubernetes, todos os componentes relacionados ao Azure Machine Learning são implantados em um azureml namespace. A seguinte comunicação no cluster é necessária para garantir que as cargas de trabalho de ML funcionem bem no cluster AKS.

- Os componentes no

azuremlnamespace devem ser capazes de se comunicar com o servidor de API do Kubernetes. - Os componentes no

azuremlnamespace devem ser capazes de se comunicar uns com os outros. - Os componentes no

azuremlnamespace devem ser capazes de se comunicar comkube-dnsekonnectivity-agentnokube-systemnamespace. - Se o cluster for usado para inferência em tempo real,

azureml-fe-xxxos PODs deverão ser capazes de se comunicar com os PODs do modelo implantado na porta 5001 em outro namespace.azureml-fe-xxxOs PODs devem abrir portas 11001, 12001, 12101, 12201, 20000, 8000, 8001, 9001 para comunicação interna. - Se o cluster for usado para inferência em tempo real, os PODs de modelo implantados deverão ser capazes de se comunicar com

amlarc-identity-proxy-xxxPODs na porta 9999.

Cenário: Visual Studio Code

O Visual Studio Code depende de hosts e portas específicos para estabelecer uma conexão remota.

Anfitriões

Os hosts nesta seção são usados para instalar pacotes do Visual Studio Code para estabelecer uma conexão remota entre o Visual Studio Code e instâncias de computação em seu espaço de trabalho do Azure Machine Learning.

Nota

Esta não é uma lista completa dos hosts necessários para todos os recursos do Visual Studio Code na Internet, apenas os mais comumente usados. Por exemplo, se precisar de aceder a um repositório do GitHub ou a outro anfitrião, deverá identificar e adicionar os anfitriões necessários para esse cenário. Para obter uma lista completa de nomes de anfitrião, veja Ligações de Rede no Visual Studio Code.

| Nome do anfitrião | Objetivo |

|---|---|

*.vscode.dev*.vscode-unpkg.net*.vscode-cdn.net*.vscodeexperiments.azureedge.netdefault.exp-tas.com |

Necessário para aceder a vscode.dev (Código Visual Studio para a Web) |

code.visualstudio.com |

Necessário para transferir e instalar o ambiente de trabalho do VS Code. Este anfitrião não é necessário para o Código VS para a Web. |

update.code.visualstudio.com*.vo.msecnd.net |

Utilizado para obter os bits de servidor do VS Code que estão instalados na instância de computação através de um script de configuração. |

marketplace.visualstudio.comvscode.blob.core.windows.net*.gallerycdn.vsassets.io |

Necessário para transferir e instalar as extensões do VS Code. Estes anfitriões ativam a ligação remota a instâncias de computação com a extensão do Azure Machine Learning para o Código VS. Para obter mais informações, veja Ligar a uma instância de computação do Machine Learning no Código do Visual Studio |

https://github.com/microsoft/vscode-tools-for-ai/tree/master/azureml_remote_websocket_server/* |

Utilizado para obter bits de servidor do WebSocket que estão instalados na instância de computação. O servidor websocket é utilizado para transmitir pedidos do cliente do Visual Studio Code (aplicação de ambiente de trabalho) para o servidor do Visual Studio Code em execução na instância de computação. |

vscode.download.prss.microsoft.com |

Utilizado para a CDN de transferência do Visual Studio Code |

Portas

Você deve permitir o tráfego de rede para as portas 8704 a 8710. O servidor VS Code seleciona dinamicamente a primeira porta disponível dentro deste intervalo.

Cenário: Firewall de terceiros ou Firewall do Azure sem marcas de serviço

A orientação nesta seção é genérica, pois cada firewall tem sua própria terminologia e configurações específicas. Em caso de dúvidas, verifique a documentação do firewall que está usando.

Gorjeta

Se você estiver usando o Firewall do Azure e quiser usar os FQDNs listados nesta seção em vez de usar marcas de serviço, use as seguintes diretrizes:

- FQDNs que usam portas HTTP/S (80 e 443) devem ser configurados como regras de aplicativo.

- FQDNs que usam outras portas devem ser configurados como regras de rede.

Para obter mais informações, consulte Diferenças nas regras de aplicativo versus regras de rede.

Se não estiver configurado corretamente, o firewall pode causar problemas ao usar seu espaço de trabalho. Há vários nomes de host que são usados pelo espaço de trabalho do Azure Machine Learning. As seções a seguir listam os hosts necessários para o Azure Machine Learning.

API de dependências

Você também pode usar a API REST do Azure Machine Learning para obter uma lista de hosts e portas para os quais você deve permitir o tráfego de saída . Para usar essa API, use as seguintes etapas:

Obtenha um token de autenticação. O comando a seguir demonstra o uso da CLI do Azure para obter um token de autenticação e uma ID de assinatura:

TOKEN=$(az account get-access-token --query accessToken -o tsv) SUBSCRIPTION=$(az account show --query id -o tsv)Chame a API. No comando a seguir, substitua os seguintes valores:

- Substitua

<region>pela região do Azure em que seu espaço de trabalho está. Por exemplo,westus2. - Substitua

<resource-group>pelo grupo de recursos que contém seu espaço de trabalho. - Substitua

<workspace-name>pelo nome do seu espaço de trabalho.

az rest --method GET \ --url "https://<region>.api.azureml.ms/rp/workspaces/subscriptions/$SUBSCRIPTION/resourceGroups/<resource-group>/providers/Microsoft.MachineLearningServices/workspaces/<workspace-name>/outboundNetworkDependenciesEndpoints?api-version=2018-03-01-preview" \ --header Authorization="Bearer $TOKEN"- Substitua

O resultado da chamada de API é um documento JSON. O trecho a seguir é um trecho deste documento:

{

"value": [

{

"properties": {

"category": "Azure Active Directory",

"endpoints": [

{

"domainName": "login.microsoftonline.com",

"endpointDetails": [

{

"port": 80

},

{

"port": 443

}

]

}

]

}

},

{

"properties": {

"category": "Azure portal",

"endpoints": [

{

"domainName": "management.azure.com",

"endpointDetails": [

{

"port": 443

}

]

}

]

}

},

...

Anfitriões da Microsoft

Os hosts nas tabelas a seguir são de propriedade da Microsoft e fornecem os serviços necessários para o bom funcionamento do seu espaço de trabalho. As tabelas listam hosts para o público do Azure, Azure Government e Microsoft Azure operados por 21Vianet regiões.

Importante

O Azure Machine Learning utiliza Contas de Armazenamento do Azure na sua subscrição e em subscrições geridas pela Microsoft. Quando aplicável, são utilizados os seguintes termos para os diferenciar na presente secção:

- Seu armazenamento: a(s) Conta(s) de Armazenamento do Azure em sua assinatura, que é usada para armazenar seus dados e artefatos, como modelos, dados de treinamento, logs de treinamento e scripts Python.>

- Armazenamento da Microsoft: a instância de computação do Azure Machine Learning e os clusters de computação dependem do Lote do Azure e devem acessar o armazenamento localizado em uma assinatura da Microsoft. Esse armazenamento é usado apenas para o gerenciamento das instâncias de computação. Nenhum dos seus dados é armazenado aqui.

Hosts gerais do Azure

| Necessário para | Anfitriões | Protocolo | Portas |

|---|---|---|---|

| Microsoft Entra ID | login.microsoftonline.com |

TCP | 80, 443 |

| Portal do Azure | management.azure.com |

TCP | 443 |

| Azure Resource Manager | management.azure.com |

TCP | 443 |

Hosts do Azure Machine Learning

Importante

Na tabela a seguir, substitua <storage> pelo nome da conta de armazenamento padrão para seu espaço de trabalho do Azure Machine Learning. Substitua <region> pela região do seu espaço de trabalho.

| Necessário para | Anfitriões | Protocolo | Portas |

|---|---|---|---|

| Azure Machine Learning Studio | ml.azure.com |

TCP | 443 |

| API | *.azureml.ms |

TCP | 443 |

| API | *.azureml.net |

TCP | 443 |

| Gestão de modelos | *.modelmanagement.azureml.net |

TCP | 443 |

| Notebook integrado | *.notebooks.azure.net |

TCP | 443 |

| Notebook integrado | <storage>.file.core.windows.net |

TCP | 443, 445 |

| Notebook integrado | <storage>.dfs.core.windows.net |

TCP | 443 |

| Notebook integrado | <storage>.blob.core.windows.net |

TCP | 443 |

| Notebook integrado | graph.microsoft.com |

TCP | 443 |

| Notebook integrado | *.aznbcontent.net |

TCP | 443 |

| PNL AutoML, Visão | automlresources-prod.azureedge.net |

TCP | 443 |

| PNL AutoML, Visão | aka.ms |

TCP | 443 |

Nota

Atualmente, o AutoML NLP e o Vision são suportados apenas em regiões públicas do Azure.

Instância de computação do Azure Machine Learning e hosts de cluster de computação

Gorjeta

- O host do Azure Key Vault só será necessário se seu espaço de trabalho tiver sido criado com o sinalizador hbi_workspace habilitado.

- As portas 8787 e 18881 para instância de computação só são necessárias quando seu espaço de trabalho da Máquina do Azure tem um ponto de extremidade privado.

- Na tabela a seguir, substitua

<storage>pelo nome da conta de armazenamento padrão para seu espaço de trabalho do Azure Machine Learning. - Na tabela a seguir, substitua

<region>pela região do Azure que contém seu espaço de trabalho do Azure Machine Learning. - A comunicação Websocket deve ser permitida para a instância de computação. Se você bloquear o tráfego do websocket, os blocos de anotações Jupyter não funcionarão corretamente.

| Necessário para | Anfitriões | Protocolo | Portas |

|---|---|---|---|

| Cluster/instância de computação | graph.windows.net |

TCP | 443 |

| Instância de computação | *.instances.azureml.net |

TCP | 443 |

| Instância de computação | *.instances.azureml.ms |

TCP | 443, 8787, 18881 |

| Instância de computação | <region>.tundra.azureml.ms |

UDP | 5831 |

| Instância de computação | *.<region>.batch.azure.com |

QUALQUER | 443 |

| Instância de computação | *.<region>.service.batch.azure.com |

QUALQUER | 443 |

| Acesso ao armazenamento da Microsoft | *.blob.core.windows.net |

TCP | 443 |

| Acesso ao armazenamento da Microsoft | *.table.core.windows.net |

TCP | 443 |

| Acesso ao armazenamento da Microsoft | *.queue.core.windows.net |

TCP | 443 |

| A sua conta de armazenamento | <storage>.file.core.windows.net |

TCP | 443, 445 |

| A sua conta de armazenamento | <storage>.blob.core.windows.net |

TCP | 443 |

| Azure Key Vault | *.vault.azure.net | TCP | 443 |

Imagens do Docker mantidas pelo Azure Machine Learning

| Necessário para | Anfitriões | Protocolo | Portas |

|---|---|---|---|

| Registro de contêiner da Microsoft | mcr.microsoft.com *.data.mcr.microsoft.com |

TCP | 443 |

Gorjeta

- O Registro de Contêiner do Azure é necessário para qualquer imagem personalizada do Docker. Isso inclui pequenas modificações (como pacotes adicionais) nas imagens de base fornecidas pela Microsoft. Também é exigido pelo processo de envio de trabalho de treinamento interno do Azure Machine Learning. Além disso, o Microsoft Container Registry é sempre necessário, independentemente do cenário.

- Se você planeja usar a identidade federada, siga o artigo Práticas recomendadas para proteger os Serviços de Federação do Ative Directory.

Além disso, use as informações na seção Computação com IP público para adicionar endereços IP para BatchNodeManagement e AzureMachineLearning.

Para obter informações sobre como restringir o acesso a modelos implantados no AKS, consulte Restringir tráfego de saída no Serviço Kubernetes do Azure.

Monitoramento, métricas e diagnósticos

Se você não tiver protegido o Azure Monitor para o espaço de trabalho, deverá permitir o tráfego de saída para os seguintes hosts:

Se você não tiver protegido o Azure Monitor para o espaço de trabalho, deverá permitir o tráfego de saída para os seguintes hosts:

Nota

As informações registradas nesses hosts também são usadas pelo Suporte da Microsoft para poder diagnosticar quaisquer problemas que você tenha com seu espaço de trabalho.

dc.applicationinsights.azure.comdc.applicationinsights.microsoft.comdc.services.visualstudio.com*.in.applicationinsights.azure.com

Para obter uma lista de endereços IP para esses hosts, consulte Endereços IP usados pelo Azure Monitor.

Próximos passos

Este artigo faz parte de uma série sobre como proteger um fluxo de trabalho do Azure Machine Learning. Veja os outros artigos desta série:

Para obter mais informações sobre como configurar o Firewall do Azure, consulte Tutorial: Implantar e configurar o Firewall do Azure usando o portal do Azure.