Autenticação do Microsoft Entra com o Banco de Dados do Azure para PostgreSQL - Servidor Flexível

APLICA-SE A:  Banco de Dados do Azure para PostgreSQL - Servidor Flexível

Banco de Dados do Azure para PostgreSQL - Servidor Flexível

A autenticação do Microsoft Entra é um mecanismo de conexão com o Banco de Dados do Azure para servidor flexível PostgreSQL usando identidades definidas na ID do Microsoft Entra. Com a autenticação do Microsoft Entra, você pode gerenciar identidades de usuário de banco de dados e outros serviços da Microsoft em um local central, o que simplifica o gerenciamento de permissões.

Os benefícios de usar o Microsoft Entra ID incluem:

- Autenticação de usuários nos serviços do Azure de maneira uniforme.

- Gerenciamento de políticas de senhas e rotação de senhas em um único lugar.

- Suporte para várias formas de autenticação, o que pode eliminar a necessidade de armazenar senhas.

- A capacidade dos clientes de gerenciar permissões de banco de dados usando grupos externos (Microsoft Entra ID).

- O uso de funções de banco de dados PostgreSQL para autenticar identidades no nível do banco de dados.

- Suporte de autenticação baseada em token para aplicativos que se conectam ao Banco de Dados do Azure para servidor flexível PostgreSQL.

Comparações de recursos e capacidades do Microsoft Entra ID entre opções de implantação

A autenticação Microsoft Entra para o servidor flexível do Banco de Dados do Azure para PostgreSQL incorpora nossa experiência e comentários coletados do Banco de Dados do Azure para servidor único PostgreSQL.

A tabela a seguir lista comparações de alto nível de recursos e capacidades do Microsoft Entra ID entre o Banco de Dados do Azure para servidor único PostgreSQL e o Banco de Dados do Azure para servidor flexível PostgreSQL.

| Funcionalidade/Capacidade | Base de Dados do Azure para PostgreSQL – Servidor Único | Base de Dados do Azure para PostgreSQL – Servidor Flexível |

|---|---|---|

| Vários administradores do Microsoft Entra | Não | Sim |

| Identidades gerenciadas (sistema e usuário atribuídos) | Parcial | Total |

| Suporte ao usuário convidado | Não | Sim |

| Capacidade de desativar a autenticação de senha | Não disponível | Disponíveis |

| Capacidade de uma entidade de serviço para agir como membro do grupo | Não | Sim |

| Auditorias de entradas do Microsoft Entra | Não | Sim |

| Suporte PgBouncer | Não | Sim |

Como funciona o Microsoft Entra ID no Banco de Dados do Azure para servidor flexível PostgreSQL

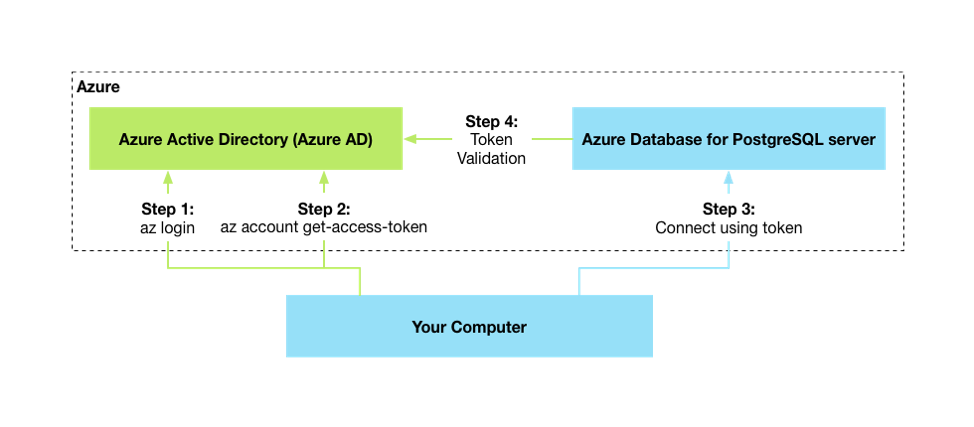

O diagrama de alto nível a seguir resume como a autenticação funciona quando você usa a autenticação do Microsoft Entra com o Banco de Dados do Azure para servidor flexível PostgreSQL. As setas indicam vias de comunicação.

Para conhecer as etapas para configurar a ID do Microsoft Entra com o Banco de Dados do Azure para servidor flexível PostgreSQL, consulte Configurar e entrar com a ID do Microsoft Entra para o Banco de Dados do Azure para PostgreSQL - Servidor Flexível.

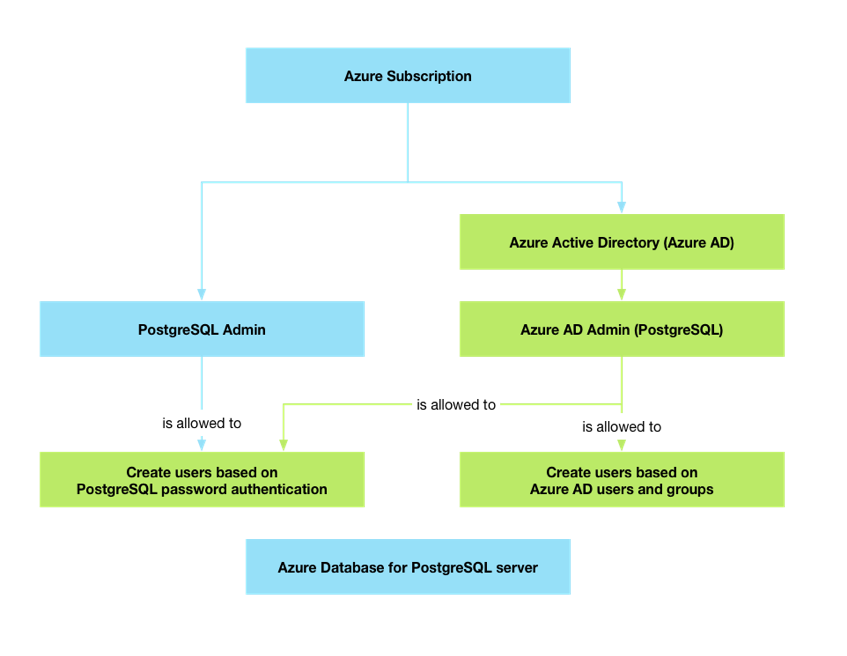

Diferenças entre um administrador do PostgreSQL e um administrador do Microsoft Entra

Quando você ativa a autenticação do Microsoft Entra para seu servidor flexível e adiciona uma entidade do Microsoft Entra como administrador do Microsoft Entra, a conta:

- Obtém os mesmos privilégios que o administrador PostgreSQL original.

- Pode gerenciar outras funções do Microsoft Entra no servidor.

O administrador do PostgreSQL pode criar apenas usuários locais baseados em senha. Mas o administrador do Microsoft Entra tem autoridade para gerenciar usuários do Microsoft Entra e usuários locais baseados em senha.

O administrador do Microsoft Entra pode ser um usuário do Microsoft Entra, um grupo do Microsoft Entra, uma entidade de serviço ou uma identidade gerenciada. Usar uma conta de grupo como administrador melhora a capacidade de gerenciamento. Ele permite a adição e remoção centralizada de membros do grupo no Microsoft Entra ID sem alterar os usuários ou permissões dentro do Banco de Dados do Azure para instância de servidor flexível PostgreSQL.

Você pode configurar vários administradores do Microsoft Entra simultaneamente. Você tem a opção de desativar a autenticação de senha em uma instância de servidor flexível do Banco de Dados do Azure para PostgreSQL para requisitos aprimorados de auditoria e conformidade.

Nota

Uma entidade de serviço ou identidade gerenciada pode atuar como administrador totalmente funcional do Microsoft Entra no Banco de Dados do Azure para servidor flexível PostgreSQL. Essa era uma limitação no Banco de Dados do Azure para servidor único PostgreSQL.

Os administradores do Microsoft Entra que você cria por meio do portal do Azure, uma API ou SQL têm as mesmas permissões que o usuário administrador regular que você criou durante o provisionamento do servidor. As permissões de banco de dados para funções não administrativas do Microsoft Entra são gerenciadas de forma semelhante às funções regulares.

Conexão via identidades Microsoft Entra

A autenticação do Microsoft Entra oferece suporte aos seguintes métodos de conexão a um banco de dados usando identidades do Microsoft Entra:

- Autenticação de senha do Microsoft Entra

- Autenticação integrada do Microsoft Entra

- Microsoft Entra universal com autenticação multifator

- Certificados de aplicativo do Ative Directory ou segredos de cliente

- Identidade gerida

Depois de autenticar no Ative Directory, você recupera um token. Este token é a sua palavra-passe para iniciar sessão.

Para configurar a ID do Microsoft Entra com o Banco de Dados do Azure para o servidor flexível PostgreSQL, siga as etapas em Configurar e entrar com a ID do Microsoft Entra para o Banco de Dados do Azure para PostgreSQL - Servidor Flexível.

Outras considerações

Se você quiser que as entidades do Microsoft Entra assumam a propriedade dos bancos de dados de usuário em qualquer procedimento de implantação, adicione dependências explícitas em seu módulo de implantação (Terraform ou Azure Resource Manager) para garantir que a autenticação do Microsoft Entra esteja ativada antes de criar qualquer banco de dados de usuário.

Várias entidades do Microsoft Entra (usuário, grupo, entidade de serviço ou identidade gerenciada) podem ser configuradas como um administrador do Microsoft Entra para uma instância de servidor flexível do Banco de Dados do Azure para PostgreSQL a qualquer momento.

Somente um administrador do Microsoft Entra para PostgreSQL pode se conectar inicialmente à instância flexível do servidor do Banco de Dados do Azure para PostgreSQL usando uma conta do Microsoft Entra. O administrador do Active Directory pode configurar os utilizadores subsequentes das bases de dados do Microsoft Entra.

Se uma entidade do Microsoft Entra for excluída da ID do Microsoft Entra, ela permanecerá como uma função PostgreSQL, mas não poderá mais adquirir um novo token de acesso. Nesse caso, embora a função correspondente ainda exista no banco de dados, ela não pode ser autenticada no servidor. Os administradores de banco de dados precisam transferir a propriedade e descartar funções manualmente.

Nota

O usuário excluído do Microsoft Entra ainda pode entrar até que o token expire (até 60 minutos após a emissão do token). Se você também remover o usuário do Banco de Dados do Azure para o servidor flexível PostgreSQL, esse acesso será revogado imediatamente.

O servidor flexível do Banco de Dados do Azure para PostgreSQL corresponde aos tokens de acesso à função de banco de dados usando a ID de usuário exclusiva do Microsoft Entra do usuário, em vez de usar o nome de usuário. Se um usuário do Microsoft Entra for excluído e um novo usuário for criado com o mesmo nome, o Banco de Dados do Azure para servidor flexível PostgreSQL considerará que um usuário diferente. Portanto, se um usuário for excluído da ID do Microsoft Entra e um novo usuário for adicionado com o mesmo nome, o novo usuário não poderá se conectar com a função existente.

Perguntas mais frequentes

Quais são os modos de autenticação disponíveis no Banco de Dados do Azure para o servidor flexível PostgreSQL?

O servidor flexível do Banco de Dados do Azure para PostgreSQL dá suporte a três modos de autenticação: somente autenticação PostgreSQL, somente autenticação Microsoft Entra e autenticação PostgreSQL e Microsoft Entra.

Posso configurar vários administradores do Microsoft Entra no meu servidor flexível?

Sim. Você pode configurar vários administradores do Microsoft Entra em seu servidor flexível. Durante o provisionamento, você pode definir apenas um único administrador do Microsoft Entra. Mas depois que o servidor é criado, você pode definir quantos administradores do Microsoft Entra quiser acessando o painel Autenticação .

Um administrador do Microsoft Entra é apenas um usuário do Microsoft Entra?

N.º Um administrador do Microsoft Entra pode ser um usuário, grupo, entidade de serviço ou identidade gerenciada.

Um administrador do Microsoft Entra pode criar usuários locais baseados em senha?

Um administrador do Microsoft Entra tem autoridade para gerenciar usuários do Microsoft Entra e usuários locais baseados em senha.

O que acontece quando ativo a autenticação do Microsoft Entra no meu servidor flexível?

Quando você define a autenticação do Microsoft Entra no nível do servidor, a extensão PGAadAuth é habilitada e o servidor é reiniciado.

Como faço para entrar usando a autenticação do Microsoft Entra?

Você pode usar ferramentas de cliente como psql ou pgAdmin para entrar em seu servidor flexível. Use seu ID de usuário do Microsoft Entra como nome de usuário e seu token do Microsoft Entra como sua senha.

Como faço para gerar meu token?

Você gera o token usando

az login. Para obter mais informações, consulte Recuperar o token de acesso do Microsoft Entra.Qual é a diferença entre login de grupo e login individual?

A única diferença entre entrar como um membro do grupo Microsoft Entra e entrar como um usuário individual do Microsoft Entra está no nome de usuário. Iniciar sessão como utilizador individual requer um ID de utilizador individual do Microsoft Entra. Iniciar sessão como membro do grupo requer o nome do grupo. Em ambos os cenários, você usa o mesmo token individual do Microsoft Entra como senha.

Qual é o tempo de vida do token?

Os tokens de usuário são válidos por até 1 hora. Os tokens para identidades gerenciadas atribuídas pelo sistema são válidos por até 24 horas.

Próximos passos

- Para saber como criar e preencher uma instância do Microsoft Entra ID e, em seguida, configurar o Microsoft Entra ID com o Banco de Dados do Azure para servidor flexível PostgreSQL, consulte Configurar e entrar com o Microsoft Entra ID para o Banco de Dados do Azure para PostgreSQL - Servidor Flexível.

- Para saber como gerenciar usuários do Microsoft Entra para o Banco de Dados do Azure para servidor flexível PostgreSQL, consulte Gerenciar funções do Microsoft Entra no Banco de Dados do Azure para PostgreSQL - Servidor Flexível.