Autenticar manuais de procedimentos no Microsoft Sentinel

Os playbooks do Microsoft Sentinel baseiam-se em fluxos de trabalho criados nas Aplicações Lógicas do Azure, um serviço na nuvem que o ajuda a agendar, automatizar e orquestrar tarefas e fluxos de trabalho entre sistemas em toda a empresa.

Os Aplicativos Lógicos do Azure devem se conectar separadamente e autenticar independentemente a cada recurso, de cada tipo, com o qual interage, inclusive ao próprio Microsoft Sentinel. Os Aplicativos Lógicos usam conectores especializados para essa finalidade, com cada tipo de recurso tendo seu próprio conector.

Este artigo descreve os tipos de conexões e autenticação suportados para o conector Logic Apps Microsoft Sentinel. Os playbooks podem usar métodos de autenticação suportados para interagir com o Microsoft Sentinel e acessar seus dados do Microsoft Sentinel.

Pré-requisitos

Recomendamos que leia os seguintes artigos antes deste:

- Automatize a resposta a ameaças com os manuais do Microsoft Sentinel

- Criar e gerenciar playbooks do Microsoft Sentinel

- Manuais das Aplicações Lógicas do Azure para Microsoft Sentinel

- Gatilhos e ações suportados nos playbooks do Microsoft Sentinel

Para conceder a uma identidade gerenciada acesso a outros recursos, como seu espaço de trabalho do Microsoft Sentinel, seu usuário conectado deve ter uma função com permissões para escrever atribuições de função, como Proprietário ou Administrador de Acesso de Usuário do espaço de trabalho do Microsoft Sentinel.

Autenticação

O conector do Microsoft Sentinel em Aplicativos Lógicos e seus acionadores e ações de componentes podem operar em nome de qualquer identidade que tenha as permissões necessárias (leitura e/ou gravação) no espaço de trabalho relevante. O conector suporta vários tipos de identidade:

- Identidade gerenciada (Visualização). Por exemplo, use esse método para reduzir o número de identidades que você precisa gerenciar.

- Entidade de serviço (aplicação Microsoft Entra). Os aplicativos registrados fornecem uma capacidade aprimorada de controlar permissões, gerenciar credenciais e habilitar certas limitações no uso do conector.

- Usuário do Microsoft Entra

Permissões necessárias

Independentemente do método de autenticação, as seguintes permissões são exigidas pela identidade autenticada para usar vários componentes do conector do Microsoft Sentinel. As ações de "gravação" incluem ações como atualizar incidentes ou adicionar um comentário.

| Funções | Usar gatilhos | Usar ações de "Leitura" | Use ações de "Gravação" |

|---|---|---|---|

| Leitor Microsoft Sentinel | ✓ | ✓ | - |

| Colaborador do Microsoft Sentinel Responder/ | ✓ | ✓ | ✓ |

Para obter mais informações, consulte Funções e permissões nos pré-requisitos do manual do Microsoft Sentinel e do Microsoft Sentinel.

Autenticar com uma identidade gerida

A autenticação como uma identidade gerenciada permite que você dê permissões diretamente ao playbook, que é um recurso de fluxo de trabalho do Aplicativo Lógico. As ações do conector Microsoft Sentinel tomadas pelo playbook operam em nome do playbook, como se fosse um objeto independente com suas próprias permissões no Microsoft Sentinel.

Para autenticar com uma identidade gerenciada:

Habilite a identidade gerenciada no recurso de fluxo de trabalho Aplicativos Lógicos. Para obter mais informações, consulte Habilitar identidade atribuída ao sistema no portal do Azure.

Seu aplicativo lógico agora pode usar a identidade atribuída ao sistema, que é registrada com a ID do Microsoft Entra e é representada por uma ID de objeto.

Use as seguintes etapas para conceder essa identidade com acesso ao seu espaço de trabalho do Microsoft Sentinel:

No menu Microsoft Sentinel, selecione Configurações.

Selecione a guia Configurações do espaço de trabalho. No menu do espaço de trabalho, selecione Controle de acesso (IAM).

Na barra de botões na parte superior, selecione Adicionar e escolha Adicionar atribuição de função. Se a opção Adicionar atribuição de função estiver desativada, você não terá permissões para atribuir funções.

No novo painel exibido, atribua a função apropriada:

- Microsoft Sentinel Responder: Playbook tem etapas que atualizam incidentes ou listas de observação

- Microsoft Sentinel Reader: Playbook só recebe incidentes

Em Atribuir acesso a, selecione Aplicativo lógico.

Selecione a subscrição a que pertence o playbook e, em seguida, selecione o nome do playbook.

Selecione Guardar.

Para obter mais informações, consulte Conceder acesso de identidade a recursos.

Habilite o método de autenticação de identidade gerenciada no conector Microsoft Sentinel Logic Apps:

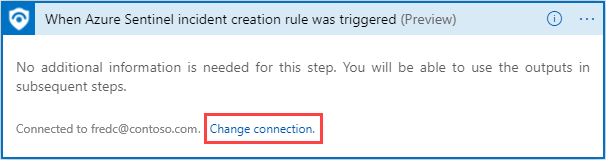

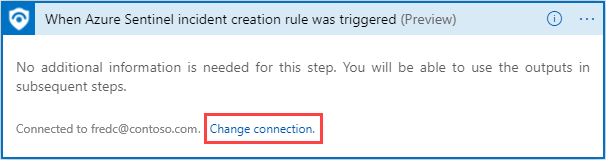

No designer de Aplicativos Lógicos, adicione uma etapa do conector de Aplicativos Lógicos do Microsoft Sentinel. Se o conector já estiver habilitado para uma conexão existente, selecione o link Alterar conexão . Por exemplo:

Na lista resultante de conexões, selecione Adicionar novo.

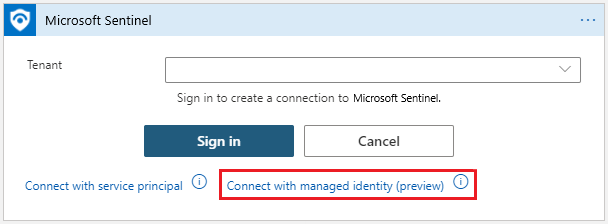

Crie uma nova conexão selecionando Conectar com identidade gerenciada (visualização). Por exemplo:

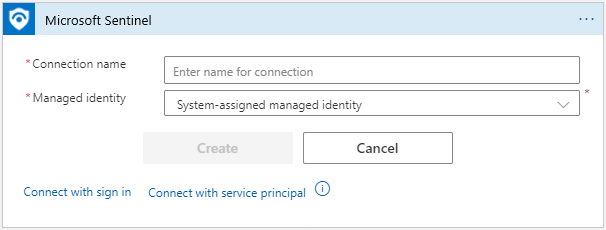

Introduza um nome para esta ligação, selecione Identidade gerida atribuída ao sistema e, em seguida, selecione Criar.

Selecione Criar para concluir a criação da sua ligação.

Autenticar como uma entidade de serviço (aplicativo Microsoft Entra)

Crie uma entidade de serviço registrando um aplicativo Microsoft Entra. Recomendamos que você use um aplicativo registrado como identidade do conector em vez de uma conta de usuário.

Para usar seu próprio aplicativo com o conector Microsoft Sentinel:

Registe a aplicação com o Microsoft Entra ID e crie uma entidade de serviço. Para obter mais informações, consulte Criar um aplicativo e uma entidade de serviço do Microsoft Entra que possam acessar recursos.

Obtenha credenciais para autenticação futura. Na página do aplicativo registrado, obtenha as credenciais do aplicativo para entrar:

- ID do cliente, em Visão geral

- Segredo do cliente, em Certificados & segredos

Conceda ao aplicativo permissões para trabalhar com o espaço de trabalho do Microsoft Sentinel:

No espaço de trabalho do Microsoft Sentinel, vá para Configurações>Configurações do espaço de trabalho Controle>de acesso (IAM)

Selecione Adicionar atribuição de função e, em seguida, selecione a função que deseja atribuir ao aplicativo.

Por exemplo, para permitir que o aplicativo execute ações que façam alterações no espaço de trabalho do Microsoft Sentinel, como atualizar um incidente, selecione a função de Colaborador do Microsoft Sentinel. Para ações que apenas lêem dados, a função Microsoft Sentinel Reader é suficiente.

Encontre o aplicativo necessário e salve suas alterações.

Por padrão, os aplicativos Microsoft Entra não são exibidos nas opções disponíveis. Para encontrar a sua aplicação, procure o nome e selecione-o.

Use as credenciais do aplicativo para autenticar no conector do Microsoft Sentinel em Aplicativos Lógicos.

No designer de Aplicativos Lógicos, adicione uma etapa do conector de Aplicativos Lógicos do Microsoft Sentinel.

Se o conector já estiver habilitado para uma conexão existente, selecione o link Alterar conexão . Por exemplo:

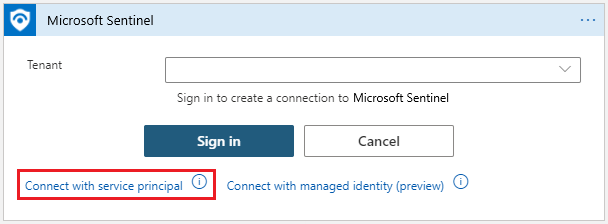

Na lista de conexões resultante, selecione Adicionar novo e, em seguida, selecione Conectar com a entidade de serviço. Por exemplo:

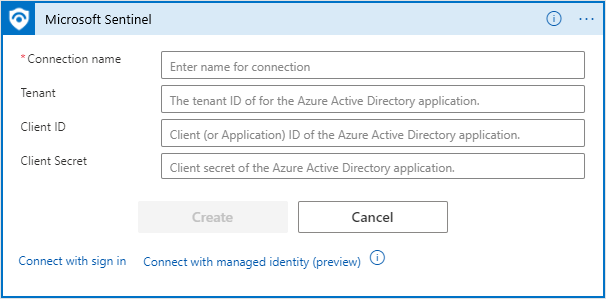

Insira os valores de parâmetros necessários, que estão disponíveis na página de detalhes do aplicativo registrado:

- Inquilino: em Visão geral

- ID do cliente: em Visão geral

- Segredo do cliente: em Certificados & segredos

Por exemplo:

Selecione Criar para concluir a criação da sua ligação.

Autenticar como um usuário do Microsoft Entra

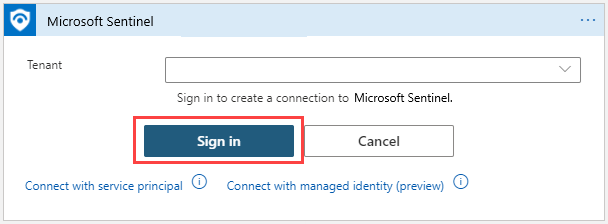

Para estabelecer uma conexão como usuário do Microsoft Entra:

No designer de Aplicativos Lógicos, adicione uma etapa do conector de Aplicativos Lógicos do Microsoft Sentinel. Se o conector já estiver habilitado para uma conexão existente, selecione o link Alterar conexão . Por exemplo:

Na lista de ligações resultante, selecione Adicionar novo e, em seguida, selecione Iniciar sessão.

Insira suas credenciais quando solicitado e siga as instruções restantes na tela para criar uma conexão.

Visualizar e editar conexões de API de playbook

As conexões de API são usadas para conectar os Aplicativos Lógicos do Azure a outros serviços, incluindo o Microsoft Sentinel. Cada vez que uma nova autenticação é feita para um conector nos Aplicativos Lógicos do Azure, um novo recurso de conexão de API é criado, contendo os detalhes fornecidos ao configurar o acesso ao serviço. A mesma conexão de API pode ser usada em todas as ações e gatilhos do Microsoft Sentinel no mesmo Grupo de Recursos.

Para exibir conexões de API, siga um destes procedimentos:

No portal do Azure, procure conexões de API. Localize a conexão de API para seu playbook usando os seguintes dados:

- Nome para exibição: o nome amigável que você dá à conexão toda vez que cria uma.

- Status: o status da conexão da API.

- Grupo de recursos: as conexões de API para playbooks da Microsoft são criadas no grupo de recursos do recurso playbook (Aplicativos Lógicos do Azure).

No portal do Azure, exiba todos os recursos e filtre a exibição por conector de API de tipo = . Esse método permite que você selecione, marque e exclua várias conexões de uma só vez.

Para alterar a autorização de uma conexão existente, insira o recurso de conexão e selecione Editar conexão de API.

Conteúdos relacionados

Para obter mais informações, consulte: