Visão geral: Acesso entre locatários com ID Externa do Microsoft Entra

Aplica-se a: Locatários da força de

Locatários da força de trabalho Locatários externos (saiba mais)

trabalho Locatários externos (saiba mais)

As organizações do Microsoft Entra podem usar as configurações de acesso entre locatários de ID Externo para gerenciar a colaboração com outras organizações do Microsoft Entra e nuvens do Microsoft Azure por meio de colaboração B2B e conexão direta B2B. As configurações de acesso entre locatários fornecem controle granular sobre o acesso de entrada e saída, permitindo que você confie na autenticação multifator (MFA) e nas declarações de dispositivo de outras organizações.

Este artigo aborda as configurações de acesso entre locatários para gerenciar a colaboração B2B e a conexão direta B2B com organizações externas do Microsoft Entra, inclusive em nuvens da Microsoft. Outras configurações estão disponíveis para colaboração B2B com identidades não Microsoft Entra (por exemplo, identidades sociais ou contas externas não gerenciadas por TI). Essas configurações de colaboração externa incluem opções para restringir o acesso de usuários convidados, especificar quem pode convidar convidados e permitir ou bloquear domínios.

Não há limites para o número de organizações que você pode adicionar nas configurações de acesso entre locatários.

Gerencie o acesso externo com configurações de entrada e saída

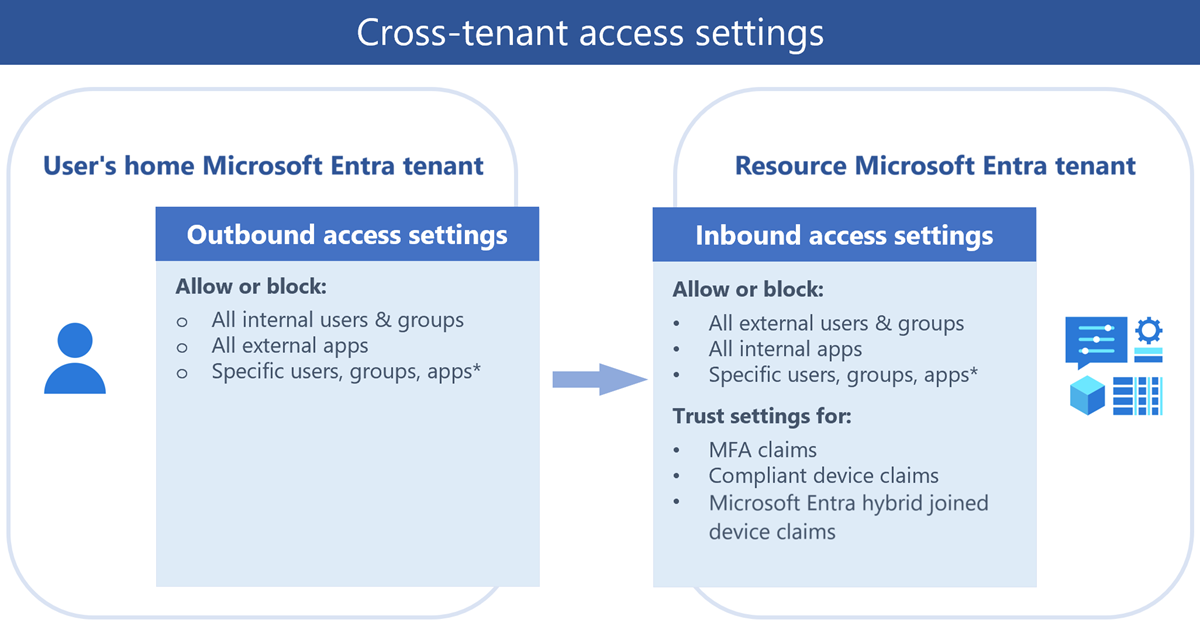

As configurações de acesso entre locatários de identidades externas gerenciam como você colabora com outras organizações do Microsoft Entra. Essas configurações determinam o nível de acesso de entrada que os usuários em organizações externas do Microsoft Entra têm para seus recursos e o nível de acesso de saída que seus usuários têm para organizações externas.

O diagrama a seguir mostra as configurações de entrada e saída de acesso entre locatários. O locatário do Resource Microsoft Entra é o locatário que contém os recursos a serem compartilhados. Para colaboração B2B, o locatário de recurso é o locatário convidado (por exemplo, seu locatário corporativo, onde você deseja convidar os usuários externos). O locatário inicial do Microsoft Entra é o locatário onde os usuários externos são gerenciados.

Por padrão, a colaboração B2B com outras organizações do Microsoft Entra está habilitada e a conexão direta B2B é bloqueada. Mas as seguintes configurações de administrador abrangentes permitem que você gerencie esses dois recursos.

As configurações de acesso de saída controlam se os usuários podem acessar recursos em uma organização externa. Você pode aplicar essas configurações a todos ou especificar usuários, grupos e aplicativos individuais.

As configurações de acesso de entrada controlam se os usuários de organizações externas do Microsoft Entra podem acessar recursos em sua organização. Você pode aplicar essas configurações a todos ou especificar usuários, grupos e aplicativos individuais.

As configurações de confiança (entrada) determinam se suas políticas de Acesso Condicional confiam na autenticação multifator (MFA), dispositivo compatível e declarações de dispositivo híbrido ingressado no Microsoft Entra de uma organização externa se seus usuários já satisfizerem esses requisitos em seus locatários domésticos. Por exemplo, quando você define suas configurações de confiança para confiar na MFA, suas políticas de MFA ainda são aplicadas a usuários externos, mas os usuários que já concluíram a MFA em seus locatários domésticos não precisam concluir a MFA novamente em seu locatário.

Configurações padrão

As configurações padrão de acesso entre locatários aplicam-se a todas as organizações do Microsoft Entra externas ao seu locatário, exceto às organizações para as quais você define configurações personalizadas. Você pode alterar suas configurações padrão, mas as configurações padrão iniciais para colaboração B2B e conexão direta B2B são as seguintes:

Colaboração B2B: Todos os seus usuários internos estão habilitados para colaboração B2B por padrão. Essa configuração significa que seus usuários podem convidar convidados externos para acessar seus recursos e eles podem ser convidados para organizações externas como convidados. As declarações de MFA e de dispositivo de outras organizações do Microsoft Entra não são confiáveis.

Conexão direta B2B: Nenhuma relação de confiança de conexão direta B2B é estabelecida por padrão. O Microsoft Entra ID bloqueia todos os recursos de conexão direta B2B de entrada e saída para todos os locatários externos do Microsoft Entra.

Configurações organizacionais: Nenhuma organização é adicionada às suas configurações organizacionais por padrão. Portanto, todas as organizações externas do Microsoft Entra estão habilitadas para colaboração B2B com sua organização.

Sincronização entre locatários: Nenhum usuário de outros locatários é sincronizado em seu locatário com a sincronização entre locatários.

Essas configurações padrão se aplicam à colaboração B2B com outros locatários do Microsoft Entra na mesma nuvem do Microsoft Azure. Em cenários entre nuvens, as configurações padrão funcionam de forma um pouco diferente. Consulte Configurações de nuvem da Microsoft mais adiante neste artigo.

Configurações organizacionais

Você pode definir configurações específicas da organização adicionando uma organização e modificando as configurações de entrada e saída dessa organização. As configurações organizacionais têm precedência sobre as configurações padrão.

Colaboração B2B: use configurações de acesso entre locatários para gerenciar a colaboração B2B de entrada e saída e o acesso ao escopo de usuários, grupos e aplicativos específicos. Você pode definir uma configuração padrão que se aplique a todas as organizações externas e, em seguida, criar configurações individuais específicas da organização, conforme necessário. Usando configurações de acesso entre locatários, você também pode confiar em declarações multifator (MFA) e dispositivo (declarações compatíveis e declarações unidas híbridas do Microsoft Entra) de outras organizações do Microsoft Entra.

Gorjeta

Recomendamos excluir usuários externos da política de registro de MFA do Microsoft Entra ID Protection, se você for confiar no MFA para usuários externos. Quando ambas as políticas estiverem presentes, os usuários externos não poderão satisfazer os requisitos de acesso.

Conexão direta B2B: Para conexão direta B2B, use as configurações organizacionais para configurar uma relação de confiança mútua com outra organização do Microsoft Entra. Tanto a sua organização quanto a organização externa precisam habilitar mutuamente a conexão direta B2B configurando as configurações de acesso entre locatários de entrada e saída.

Você pode usar as configurações de colaboração externa para limitar quem pode convidar usuários externos, permitir ou bloquear domínios específicos B2B e definir restrições no acesso de usuários convidados ao seu diretório.

Configuração de resgate automático

A configuração de resgate automático é uma configuração de confiança organizacional de entrada e saída para resgatar automaticamente convites para que os usuários não precisem aceitar o prompt de consentimento na primeira vez que acessarem o recurso/locatário de destino. Essa configuração é uma caixa de seleção com o seguinte nome:

- Resgatar convites automaticamente com o locatário locatário<>

Comparar configurações para diferentes cenários

A configuração de resgate automático se aplica à sincronização entre locatários, colaboração B2B e conexão direta B2B nas seguintes situações:

- Quando os usuários são criados em um locatário de destino usando a sincronização entre locatários.

- Quando os usuários são adicionados a um locatário de recurso usando a colaboração B2B.

- Quando os usuários acessam recursos em um locatário de recursos usando a conexão direta B2B.

A tabela a seguir mostra como essa configuração se compara quando habilitada para esses cenários:

| Item | Sincronização entre inquilinos | Colaboração B2B | Conexão direta B2B |

|---|---|---|---|

| Configuração de resgate automático | Obrigatório | Opcional | Opcional |

| Os usuários recebem um e-mail de convite de colaboração B2B | No | No | N/A |

| Os usuários devem aceitar um prompt de consentimento | No | No | Não |

| Os usuários recebem um e-mail de notificação de colaboração B2B | Não | Sim | N/A |

Essa configuração não afeta as experiências de consentimento do aplicativo. Para obter mais informações, consulte Experiência de consentimento para aplicativos no Microsoft Entra ID. Essa configuração não é suportada para organizações em diferentes ambientes de nuvem da Microsoft, como o Azure comercial e o Azure Government.

Quando o prompt de consentimento é suprimido?

A configuração de resgate automático só suprimirá o prompt de consentimento e o e-mail de convite se o locatário de origem/origem (saída) e o locatário de recurso/destino (entrada) verificarem essa configuração.

A tabela a seguir mostra o comportamento do prompt de consentimento para usuários locatários de origem quando a configuração de resgate automático é verificada para diferentes combinações de configurações de acesso entre locatários.

| Inquilino de origem/inquilino de origem | Locatário de recurso/destino | Comportamento de prompt de consentimento Para usuários locatários de origem |

|---|---|---|

| Saída | Entrada | |

| Suprimido | ||

| Não suprimido | ||

| Não suprimido | ||

| Não suprimido | ||

| Entrada | Saída | |

| Não suprimido | ||

| Não suprimido | ||

| Não suprimido | ||

| Não suprimido |

Para definir essa configuração usando o Microsoft Graph, consulte a API Update crossTenantAccessPolicyConfigurationPartner . Para obter informações sobre como criar sua própria experiência de integração, consulte Gerenciador de convites de colaboração B2B.

Para obter mais informações, consulte Configurar sincronização entre locatários, Configurar configurações de acesso entre locatários para colaboração B2B e Configurar configurações de acesso entre locatários para conexão direta B2B.

Resgate configurável

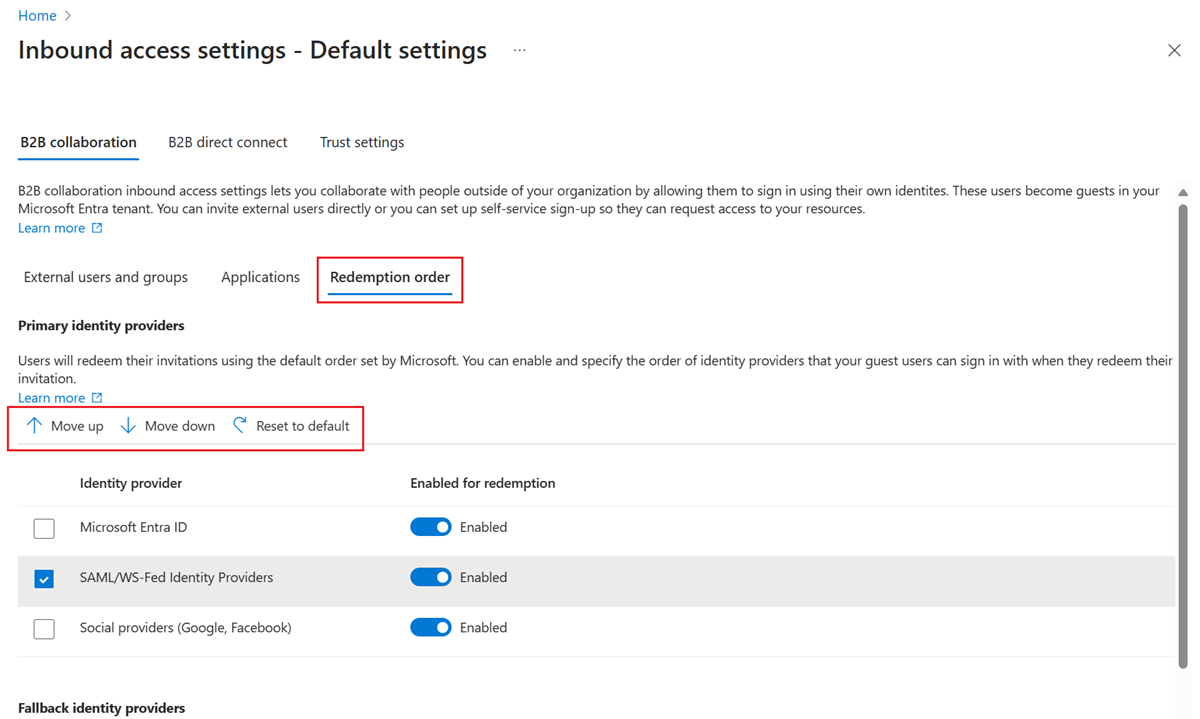

Com o resgate configurável, você pode personalizar a ordem dos provedores de identidade com os quais os usuários convidados podem entrar quando aceitarem seu convite. Você pode ativar o recurso e especificar a ordem de resgate na guia Ordem de resgate .

Quando um usuário convidado seleciona o link Aceitar convite em um email de convite, o Microsoft Entra ID resgata automaticamente o convite com base na ordem de resgate padrão. Quando você altera a ordem do provedor de identidade na nova guia Ordem de resgate, a nova ordem substitui a ordem de resgate padrão.

Você encontra provedores de identidade principais e provedores de identidade de fallback na guia Ordem de resgate .

Os provedores de identidade primários são aqueles que têm federações com outras fontes de autenticação. Os provedores de identidade de fallback são aqueles que são usados, quando um usuário não corresponde a um provedor de identidade principal.

Os provedores de identidade de fallback podem ser conta da Microsoft (MSA), senha única de email ou ambos. Você não pode desabilitar ambos os provedores de identidade de fallback, mas pode desabilitar todos os provedores de identidade principais e usar apenas provedores de identidade de fallback para opções de resgate.

Ao usar esse recurso, considere as seguintes limitações conhecidas:

Se um usuário do Microsoft Entra ID que tem uma sessão de logon único (SSO) existente estiver se autenticando usando a OTP (código de acesso único) de email, ele precisará escolher Usar outra conta e inserir novamente seu nome de usuário para acionar o fluxo de OTP. Caso contrário, o usuário receberá um erro indicando que sua conta não existe no locatário do recurso.

Quando um usuário tem o mesmo email em suas contas Microsoft Entra ID e Microsoft, ele é solicitado a escolher entre usar sua ID Microsoft Entra ou sua conta da Microsoft, mesmo depois que o administrador desativar a conta da Microsoft como um método de resgate. É permitido escolher a conta Microsoft como opção de resgate, mesmo que o método esteja desativado.

Federação direta para domínios verificados pelo Microsoft Entra ID

A federação do provedor de identidade SAML/WS-Fed (federação direta) agora é suportada para domínios verificados pelo Microsoft Entra ID. Esse recurso permite que você configure uma federação direta com um provedor de identidade externo para um domínio verificado no Microsoft Entra.

Nota

Verifique se o domínio não está verificado no mesmo locatário no qual você está tentando configurar a configuração de federação direta. Depois de configurar uma federação direta, você pode configurar a preferência de resgate do locatário e mover o provedor de identidade SAML/WS-Fed sobre o ID do Microsoft Entra por meio das novas configurações de acesso entre locatários de resgate configuráveis.

Quando o usuário convidado resgata o convite, ele vê uma tela de consentimento tradicional e é redirecionado para a página Meus Aplicativos. No locatário de recurso, o perfil desse usuário de federação direta mostra que o convite foi resgatado com êxito, com a federação externa listada como o emissor.

Impedir que seus usuários B2B resgatem um convite usando contas da Microsoft

Agora você pode impedir que seus usuários convidados B2B usem contas da Microsoft para resgatar convites. Em vez disso, eles usam uma senha única enviada para seus e-mails como o provedor de identidade de fallback. Eles não têm permissão para usar uma conta da Microsoft existente para resgatar convites, nem são solicitados a criar uma nova. Você pode habilitar esse recurso em suas configurações de ordem de resgate desativando as contas da Microsoft nas opções do provedor de identidade de fallback.

Você sempre deve ter pelo menos um provedor de identidade de fallback ativo. Portanto, se você decidir desativar as contas da Microsoft, precisará ativar a opção de senha única de e-mail. Os utilizadores convidados existentes que já iniciam sessão com contas Microsoft continuam a fazê-lo para inícios de sessão futuros. Para aplicar as novas configurações a eles, você precisa redefinir o status de resgate.

Configuração de sincronização entre locatários

A configuração de sincronização entre locatários é uma configuração organizacional somente de entrada para permitir que o administrador de um locatário de origem sincronize usuários em um locatário de destino. Essa configuração é uma caixa de seleção com o nome Permitir que os usuários sincronizem com este locatário especificado no locatário de destino. Essa configuração não afeta os convites B2B criados por meio de outros processos, como convite manual ou gerenciamento de direitos do Microsoft Entra.

Para definir essa configuração usando o Microsoft Graph, consulte a API Update crossTenantIdentitySyncPolicyPartner . Para obter mais informações, consulte Configurar a sincronização entre locatários.

Restrições de inquilino

Com as definições de Restrições de Inquilino , pode controlar os tipos de contas externas que os seus utilizadores podem utilizar nos dispositivos que gere, incluindo:

- Contas que seus usuários criaram em locatários desconhecidos.

- Contas que organizações externas deram aos seus usuários para que eles possam acessar os recursos dessa organização.

Recomendamos configurar suas restrições de locatário para não permitir esses tipos de contas externas e usar a colaboração B2B. A colaboração B2B dá-lhe a capacidade de:

- Use o Acesso Condicional e force a autenticação multifator para usuários de colaboração B2B.

- Gerencie o acesso de entrada e saída.

- Encerre sessões e credenciais quando o status de emprego de um usuário de colaboração B2B for alterado ou suas credenciais forem violadas.

- Use os logs de entrada para exibir detalhes sobre o usuário de colaboração B2B.

As restrições de locatário são independentes de outras configurações de acesso entre locatários, portanto, quaisquer configurações de entrada, saída ou confiança definidas não afetam as restrições de locatário. Para obter detalhes sobre como configurar restrições de locatário, consulte Configurar restrições de locatário V2.

Configurações de nuvem da Microsoft

As configurações de nuvem da Microsoft permitem que você colabore com organizações de diferentes nuvens do Microsoft Azure. Com as configurações de nuvem da Microsoft, você pode estabelecer colaboração B2B mútua entre as seguintes nuvens:

- Nuvem comercial do Microsoft Azure e Microsoft Azure Government, que inclui as nuvens Office GCC-High e DoD

- Nuvem comercial do Microsoft Azure e Microsoft Azure operado pela 21Vianet (operado pela 21Vianet)

Nota

A conexão direta B2B não é suportada para colaboração com locatários do Microsoft Entra em uma nuvem diferente da Microsoft.

Para obter mais informações, consulte o artigo Configurar configurações de nuvem da Microsoft para colaboração B2B.

Considerações importantes

Importante

Alterar as configurações padrão de entrada ou saída para bloquear o acesso pode bloquear o acesso crítico para os negócios existente a aplicativos em sua organização ou organizações parceiras. Certifique-se de usar as ferramentas descritas neste artigo e consulte as partes interessadas da sua empresa para identificar o acesso necessário.

Para definir as configurações de acesso entre locatários no portal do Azure, você precisa de uma conta com pelo menos Administrador de Segurança ou uma função personalizada.

Para definir configurações de confiança ou aplicar configurações de acesso a usuários, grupos ou aplicativos específicos, você precisa de uma licença P1 do Microsoft Entra ID. A licença é necessária no locatário que você configurar. Para conexão direta B2B, onde a relação de confiança mútua com outra organização do Microsoft Entra é necessária, você precisa de uma licença do Microsoft Entra ID P1 em ambos os locatários.

As configurações de acesso entre locatários são usadas para gerenciar a colaboração B2B e a conexão direta B2B com outras organizações do Microsoft Entra. Para colaboração B2B com identidades Entra que não sejam da Microsoft (por exemplo, identidades sociais ou contas externas não gerenciadas por TI), use configurações de colaboração externas. As configurações de colaboração externa incluem opções de colaboração B2B para restringir o acesso de usuários convidados, especificar quem pode convidar convidados e permitir ou bloquear domínios.

Para aplicar configurações de acesso a usuários, grupos ou aplicativos específicos em uma organização externa, você precisa entrar em contato com a organização para obter informações antes de definir suas configurações. Obtenha suas IDs de objeto de usuário, IDs de objeto de grupo ou IDs de aplicativo (IDs de aplicativo cliente ou IDs de aplicativo de recurso) para que você possa direcionar suas configurações corretamente.

Gorjeta

Talvez você consiga encontrar as IDs de aplicativos em organizações externas verificando seus logs de entrada. Consulte a seção Identificar entradas e saídas de entrada .

As configurações de acesso definidas para usuários e grupos devem corresponder às configurações de acesso para aplicativos. Configurações conflitantes não são permitidas e mensagens de aviso aparecem se você tentar configurá-las.

Exemplo 1: Se você bloquear o acesso de entrada para todos os usuários e grupos externos, o acesso a todos os seus aplicativos também deverá ser bloqueado.

Exemplo 2: Se você permitir o acesso de saída para todos os seus usuários (ou usuários ou grupos específicos), você será impedido de bloquear todo o acesso a aplicativos externos, o acesso a pelo menos um aplicativo deve ser permitido.

Se você quiser permitir a conexão direta B2B com uma organização externa e suas políticas de Acesso Condicional exigirem MFA, você deverá definir suas configurações de confiança para aceitar declarações de MFA da organização externa.

Se você bloquear o acesso a todos os aplicativos por padrão, os usuários não conseguirão ler emails criptografados com o Microsoft Rights Management Service, também conhecido como OME (Criptografia de Mensagem do Office 365). Para evitar esse problema, recomendamos configurar as configurações de saída para permitir que os usuários acessem este ID do aplicativo: 00000012-0000-0000-c000-000000000000. Se permitir apenas esta aplicação, o acesso a todas as outras aplicações é bloqueado por predefinição.

Funções personalizadas para gerenciar configurações de acesso entre locatários

Você pode criar funções personalizadas para gerenciar configurações de acesso entre locatários. Saiba mais sobre as funções personalizadas recomendadas aqui.

Proteger ações administrativas de acesso entre locatários

Todas as ações que modificam as configurações de acesso entre locatários são consideradas ações protegidas e podem ser adicionalmente protegidas com políticas de Acesso Condicional. Para obter mais informações sobre as etapas de configuração, consulte ações protegidas.

Identificar entradas e saídas

Várias ferramentas estão disponíveis para ajudá-lo a identificar o acesso de que seus usuários e parceiros precisam antes de definir as configurações de acesso de entrada e saída. Para garantir que não remove o acesso de que os seus utilizadores e parceiros necessitam, deve examinar o comportamento de início de sessão atual. Tomar esta etapa preliminar ajuda a evitar a perda de acesso desejado para seus usuários finais e usuários parceiros. No entanto, em alguns casos, esses logs são retidos apenas por 30 dias, portanto, recomendamos que você fale com as partes interessadas da sua empresa para garantir que o acesso necessário não seja perdido.

| Ferramenta | Método |

|---|---|

| Script do PowerShell para atividade de entrada entre locatários | Para revisar a atividade de entrada do usuário associada a organizações externas, use o script PowerShell de atividade de entrada de usuário entre locatários do MSIdentityTools. |

| Script do PowerShell para logs de entrada | Para determinar o acesso dos usuários a organizações externas do Microsoft Entra, use o cmdlet Get-MgAuditLogSignIn . |

| Azure Monitor | Se sua organização se inscrever no serviço Azure Monitor, use a pasta de trabalho de atividade de acesso entre locatários. |

| Sistemas de Gestão de Informações e Eventos de Segurança (SIEM) | Se sua organização exportar logs de entrada para um sistema SIEM (Gerenciamento de Informações e Eventos de Segurança), você poderá recuperar as informações necessárias do seu sistema SIEM. |

Identificar alterações nas configurações de acesso entre locatários

Os logs de auditoria do Microsoft Entra capturam toda a atividade em torno das alterações e atividades de configuração de acesso entre locatários. Para auditar as alterações nas configurações de acesso entre locatários, use a categoria CrossTenantAccessSettings para filtrar todas as atividades e mostrar as alterações nas configurações de acesso entre locatários.

Próximos passos

Definir configurações de acesso entre locatários para colaboração B2B

Definir configurações de acesso entre locatários para conexão direta B2B