Como usar os logs de tráfego do Global Secure Access (visualização)

Monitorar o tráfego para o Acesso Seguro Global é uma atividade importante para garantir que seu locatário esteja configurado corretamente e que seus usuários estejam obtendo a melhor experiência possível. Os logs de tráfego do Global Secure Access (visualização) fornecem informações sobre quem está acessando quais recursos, de onde estão acessando e qual ação ocorreu.

Este artigo descreve como usar os logs de tráfego para o Acesso Seguro Global.

Pré-requisitos

- Uma função de Administrador de Acesso Seguro Global no Microsoft Entra ID.

- O produto requer licenciamento. Para obter detalhes, consulte a seção de licenciamento de O que é o Acesso Seguro Global. Se necessário, você pode comprar licenças ou obter licenças de avaliação.

Como funcionam os logs de tráfego

Os logs do Global Secure Access fornecem detalhes do tráfego da rede. Para entender melhor esses detalhes e como você pode analisá-los para monitorar seu ambiente, é útil examinar os três níveis dos logs e sua relação entre si.

Um usuário que acessa um site representa uma sessão, e dentro dessa sessão pode haver várias conexões, e dentro dessa conexão pode haver várias transações.

- Sessão: uma sessão é identificada pelo primeiro URL que um usuário acessa. Essa sessão poderia então abrir muitas conexões, por exemplo, um site de notícias que contém vários anúncios de vários sites diferentes.

- Conexão: uma conexão inclui o IP de origem e destino, a porta de origem e de destino e o FQDN (nome de domínio totalmente qualificado). Os componentes de conexão compreendem a tupla 5.

- Transação: Uma transação é um par exclusivo de solicitação e resposta.

Dentro de cada instância de log, você pode ver o ID de conexão e o ID de transação nos detalhes. Usando os filtros, você pode examinar todas as conexões e transações de uma única sessão.

Como visualizar os logs de tráfego

- Entre no centro de administração do Microsoft Entra como pelo menos um Leitor de Relatórios.

- Logs de tráfego do Global Secure Access>Monitor>.

A parte superior da página exibe um resumo de todas as transações, bem como um detalhamento para cada tipo de tráfego. Selecione os botões Microsoft 365 ou Private access para filtrar os logs para cada tipo de tráfego.

Nota

No momento, as informações de ID da sessão não estão disponíveis nos detalhes do log.

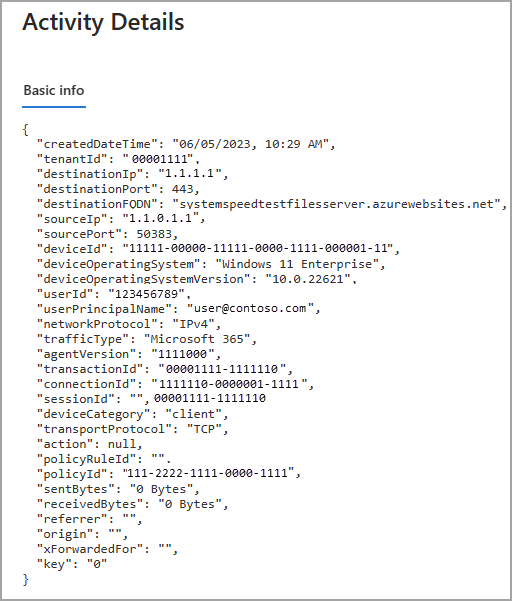

Ver os detalhes do registo

Selecione qualquer log na lista para visualizar os detalhes. Esses detalhes fornecem informações valiosas que podem ser usadas para filtrar os logs para obter detalhes específicos ou para solucionar problemas de um cenário. Os detalhes podem ser adicionados como uma coluna e usados para filtrar os logs.

Opções de filtro e coluna

Os logs de tráfego podem fornecer muitos detalhes, portanto, para iniciar, apenas algumas colunas são visíveis. Habilite e desabilite as colunas com base nas tarefas de análise ou solução de problemas que você está executando, pois os logs podem ser difíceis de visualizar com muitas colunas selecionadas. As opções de coluna e filtro alinham-se com cada item nos detalhes da atividade.

Selecione Colunas na parte superior da página para alterar as colunas exibidas.

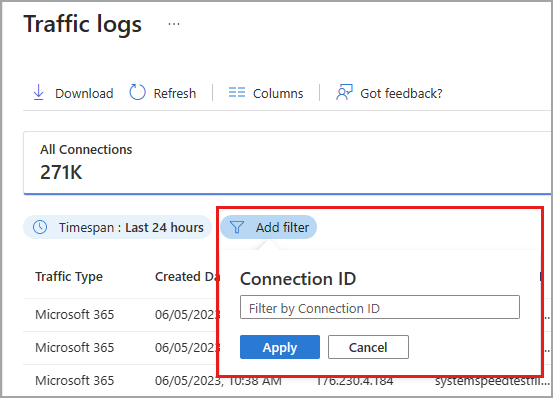

Para filtrar os logs de tráfego para um detalhe específico, selecione o botão Adicionar filtro e insira os detalhes pelos quais deseja filtrar.

Por exemplo, se você quiser examinar todos os logs de uma conexão específica:

Selecione os detalhes do log e copie os

connectionIddetalhes da atividade.Selecione Adicionar filtro e escolha ID de conexão.

No campo exibido, cole o

connectionIde selecione Aplicar.

Cenários de resolução de problemas

Os seguintes detalhes podem ser úteis para solução de problemas e análise:

- Se estiver interessado no tamanho do tráfego que está a ser enviado e recebido, ative as colunas Bytes Enviados e Bytes Recebidos . Selecione o cabeçalho da coluna para classificar os logs pelo tamanho dos logs.

- Se estiver a rever a atividade de rede para um utilizador arriscado, pode filtrar os resultados por nome principal de utilizador e, em seguida, rever os sites a que estão a aceder.

- Para procurar tráfego para os tipos de sites que você deseja bloquear ou permitir, habilite a coluna Categoria da Web.

Os detalhes de log fornecem informações valiosas sobre o tráfego da rede. Nem todos os detalhes são definidos na lista abaixo, mas os seguintes detalhes são úteis para solução de problemas e análise:

- ID da transação: identificador exclusivo que representa o par solicitação/resposta.

- ID da conexão: identificador exclusivo que representa a conexão que iniciou o log.

- Categoria do dispositivo: tipo de dispositivo a partir do qual a transação foi iniciada. Cliente ou rede remota.

- Ação: A ação executada na sessão de rede. Permitido ou negado.

Definir configurações de diagnóstico para exportar logs

Você pode exportar os logs de tráfego do Global Secure Access (visualização) para um ponto de extremidade para análise e alertas adicionais. Essa integração é configurada nas configurações de diagnóstico do Microsoft Entra.

Entre no centro de administração do Microsoft Entra como pelo menos um Administrador de Segurança.

Navegue até Monitoramento de identidade>& configurações de diagnóstico de integridade>.

Selecione Adicionar configuração de diagnóstico.

Dê um nome à sua configuração de diagnóstico.

Selecione

NetworkAccessTrafficLogs.Selecione os detalhes de destino para onde você gostaria de enviar os logs. Escolha um ou todos os seguintes destinos. Campos adicionais aparecem, dependendo da sua seleção.

- Enviar para o espaço de trabalho do Log Analytics: selecione os detalhes apropriados nos menus exibidos.

- Arquivar em uma conta de armazenamento: forneça o número de dias que você gostaria de reter os dados nas caixas Dias de retenção que aparecem ao lado das categorias de log. Selecione os detalhes apropriados nos menus que aparecem.

- Transmitir para um hub de eventos: selecione os detalhes apropriados nos menus exibidos.

- Enviar para solução de parceiro: selecione os detalhes apropriados nos menus exibidos.