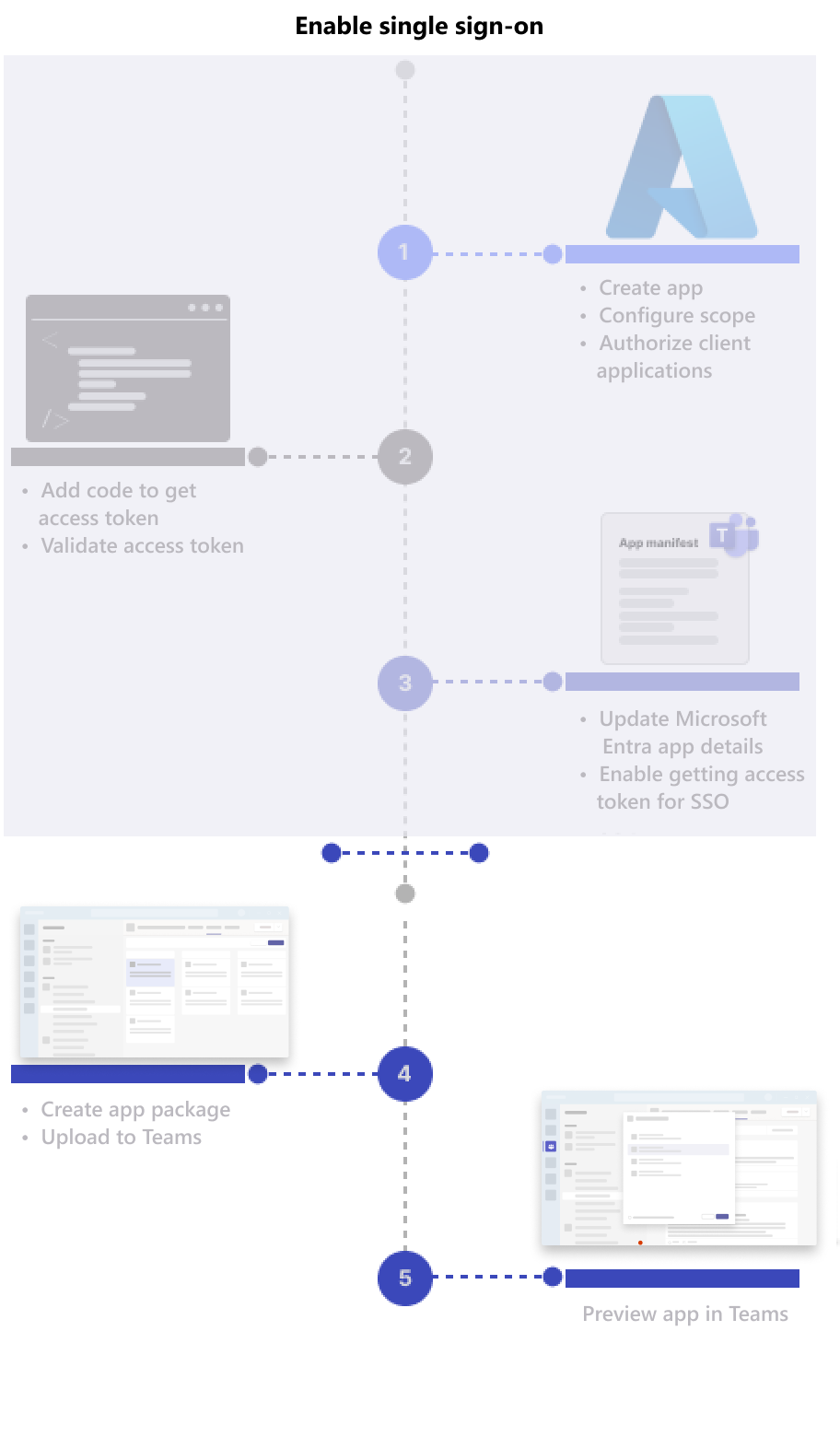

Atualizar o manifesto do aplicativo para SSO e aplicativo de visualização

Antes de atualizar o manifesto da aplicação (anteriormente denominado manifesto de aplicação do Teams), certifique-se de que o código da aplicação de separador está configurado para ativar o início de sessão único (SSO).

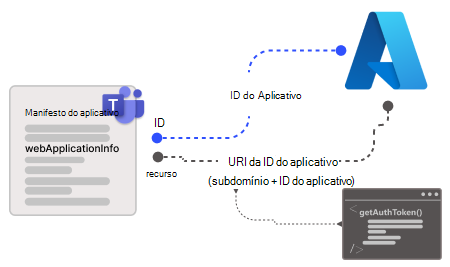

Registou a sua aplicação de separador no Microsoft Entra ID e obteve um ID de aplicação. Você também configurou seu código para chamar getAuthToken() e manipular o token de acesso. Agora, tem de atualizar o manifesto da aplicação para ativar o SSO para a sua aplicação de separador. O manifesto da aplicação descreve como uma aplicação se integra no Teams.

propriedade webApplicationInfo

Configure a webApplicationInfo propriedade no ficheiro de manifesto da aplicação. Essa propriedade habilita o SSO para seu aplicativo para ajudar os usuários do aplicativo a acessar seu aplicativo guia diretamente.

webApplicationInfo tem dois elementos, id e resource.

| Elemento | Descrição |

|---|---|

| id | Introduza o ID da aplicação (GUID) que criou no Microsoft Entra ID. |

| recurso | Introduza o URI do subdomínio da aplicação e o URI do ID da aplicação que criou no Microsoft Entra ID ao criar o âmbito. Pode copiá-lo a partir da secçãoExpor uma API do Microsoft Entra ID>. |

Observação

Utilize a versão 1.5 ou posterior do manifesto da aplicação para implementar a webApplicationInfo propriedade.

O URI do ID da aplicação que registou no Microsoft Entra ID está configurado com o âmbito da API que expôs. Configure o URI de subdomínio da aplicação no resource para garantir que o pedido de autenticação que está a utilizar getAuthToken() provém do domínio fornecido no manifesto da aplicação.

Para obter mais informações, consulte webApplicationInfo.

Para configurar o manifesto da aplicação

Abra o projeto de aplicativo guia.

Abra a pasta de manifesto da aplicação.

Observação

- A pasta de manifesto da aplicação deve estar na raiz do projeto. Para obter mais informações, consulte Criar um pacote de aplicativos do Microsoft Teams.

- Para obter mais informações sobre como criar um manifest.json, veja o esquema de manifesto da aplicação.

Abrir o

manifest.jsonficheiroAdicione o seguinte fragmento de código ao ficheiro de manifesto da aplicação para adicionar a nova propriedade:

"webApplicationInfo": { "id": "{Microsoft Entra AppId}", "resource": "api://subdomain.example.com/{Microsoft Entra AppId}" }Em que:

-

{Microsoft Entra AppId}é o ID da aplicação que criou quando registou a sua aplicação no Microsoft Entra ID. É o GUID. -

subdomain.example.comé o URI do ID da aplicação que registou ao criar o âmbito no Microsoft Entra ID.

-

Atualize o ID da aplicação a partir do ID do Microsoft Entra na propriedade ID .

Atualize a URL do subdomínio nas seguintes propriedades:

contentUrlconfigurationUrlvalidDomains

Guarde o ficheiro de manifesto da aplicação. Para obter mais informações, consulte o manifesto do aplicativo.

Eis um exemplo do manifesto da aplicação atualizado

{

"$schema": "https://developer.microsoft.com/json-schemas/teams/v1.11/MicrosoftTeams.schema.json",

"manifestVersion": "1.11",

"version": "1.0.0",

"id": "bccfbe67-e08b-4ec1-a7fd-e0aaf41a097c",

"developer": {

"name": "Microsoft",

"websiteUrl": "https://www.microsoft.com",

"privacyUrl": "https://www.microsoft.com/privacy",

"termsOfUseUrl": "https://www.microsoft.com/termsofuse"

},

"name": {

"short": "Teams Auth SSO",

"full": "Teams Auth SSO"

},

"description": {

"short": "Teams Auth SSO app",

"full": "The Teams Auth SSO app"

},

"icons": {

"outline": "outline.png",

"color": "color.png"

},

"accentColor": "#60A18E",

"staticTabs": [

{

"entityId": "auth",

"name": "Auth",

"contentUrl": "https://contoso.com/Home/Index",

"scopes": [ "personal" ]

}

],

"configurableTabs": [

{

"configurationUrl": "https://contoso.com/Home/Configure",

"canUpdateConfiguration": true,

"scopes": [

"team"

]

}

],

"permissions": [ "identity", "messageTeamMembers" ],

"validDomains": [

"contoso.com"

],

"webApplicationInfo": {

"id": "bccfbe67-e08b-4ec1-a7fd-e0aaf41a097c",

"resource": "api://contoso.com/bccfbe67-e08b-4ec1-a7fd-e0aaf41a097c"

}

}

Observação

Durante a depuração, pode utilizar o ngrok para testar a sua aplicação no Microsoft Entra ID. Nesse caso, tem de substituir o subdomínio em api://subdomain.example.com/00000000-0000-0000-0000-000000000000 pelo URL ngrok. Terá de atualizar o URL sempre que o seu subdomínio ngrok for alterado. Por exemplo, api://23c3-103-50-148-128.ngrok.io/bccfbe67-e08b-4ec1-a7fd-e0aaf41a097c.

Carregar uma aplicação personalizada e pré-visualização no Teams

Configurou a aplicação de separador para ativar o SSO no Microsoft Entra ID, no código da aplicação e no ficheiro de manifesto da aplicação. Agora pode carregar a sua aplicação de separador personalizada no Teams e pré-visualizar no ambiente do Teams.

Para visualizar seu aplicativo guia no Teams:

Crie um pacote de aplicativos.

O pacote do aplicativo é um arquivo zip que contém o arquivo de manifesto do aplicativo e os ícones do aplicativo.

Abra o Teams.

Selecione Aplicativos>Gerencie seus aplicativos>Carregue um aplicativo.

As opções para carregar um aplicativo são exibidas.

Selecione Carregar uma aplicação personalizada para carregar a aplicação de separador personalizada para o Teams.

Selecione o arquivo zip do pacote do aplicativo e selecione Adicionar.

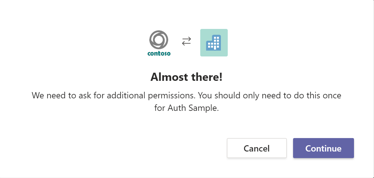

A sua aplicação de separador personalizada é carregada e a caixa de diálogo é apresentada para o informar das permissões adicionais que poderão ser necessárias.

Selecione Continuar.

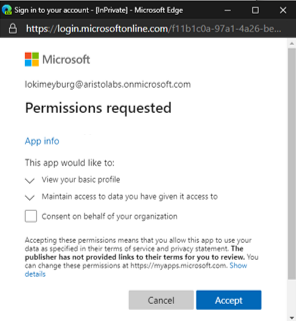

É apresentada a caixa de diálogo consentimento do Microsoft Entra.

Selecione Aceitar para dar consentimento para escopos de open-id.

O Teams abre o aplicativo guia e você pode usá-lo.

Parabéns! Você habilitou o SSO para seu aplicativo guia.