Pesquisar o log de auditoria por eventos no Microsoft Teams

Importante

O centro de administração do Microsoft Teams está a substituir gradualmente o centro de administração do Skype for Business e estamos a migrar as definições do Teams para o mesmo a partir do Centro de administração do Microsoft 365. Se tiver sido migrada uma definição, verá uma notificação e, em seguida, será direcionado para a localização da definição no centro de administração do Teams. Para obter mais informações, consulte Gerir Equipas durante a transição para o centro de administração do Teams.

O registo de auditoria pode ajudá-lo a investigar atividades específicas em todos os serviços Microsoft. Para o Microsoft Teams, seguem-se algumas das atividades auditadas:

- Criação de equipe

- Exclusão de equipe

- Canal adicionado

- Canal excluído

- Configuração de canal alterada

Para obter uma lista completa das atividades do Teams auditadas, veja Atividades do Teams no registo de auditoria.

Observação

Os eventos de auditoria de canais privados também são registados tal como são para equipas e canais padrão.

Ativar a auditoria no Teams

Antes de poder ver os dados de auditoria, primeiro tem de ativar a auditoria no portal do Microsoft Purview ou no portal de conformidade do Microsoft Purview. Para obter mais informações, consulte Ativar ou desativar a auditoria.

Importante

Os dados de auditoria só estão disponíveis a partir do ponto em que tiver ativado a auditoria.

Recuperar dados do Teams do log de auditoria

Para obter registos de auditoria para atividades do Teams, utilize o portal do Microsoft Purview ou o portal de conformidade. Para obter instruções passo a passo, consulte Pesquisar o registo de auditoria.

Importante

Os dados de auditoria só são visíveis no registo de auditoria se a auditoria estiver ativada.

O período de tempo durante o qual um registo de auditoria é retido e pesquisável no registo de auditoria depende da sua subscrição do Microsoft 365 ou Office 365 e, especificamente, do tipo de licença atribuída aos utilizadores. Para saber mais, veja a descrição do serviço Centro de Conformidade do & de Segurança.

Dicas para pesquisar o log de auditoria

Seguem-se sugestões para procurar atividades do Teams no registo de auditoria.

Pode selecionar atividades específicas a procurar ao clicar na caixa de verificação junto a uma ou mais atividades. Se uma atividade estiver selecionada, você poderá clicar nela para cancelar a seleção. Você também pode usar a caixa de pesquisa para exibir as atividades que contêm a palavra-chave digitada.

Para apresentar eventos para atividades executadas com cmdlets, selecione Mostrar resultados para todas as atividades na lista Atividades . Se souber o nome da operação para estas atividades, escreva-a na caixa de pesquisa para apresentar a atividade e, em seguida, selecione-a.

Para limpar os critérios de pesquisa atuais, selecione Limpar tudo. O intervalo de datas retorna para os últimos sete dias padrão.

Se 5.000 resultados forem encontrados, você poderá supor que existam provavelmente mais de 5.000 eventos que corresponderam aos critérios de pesquisa. Pode refinar os critérios de pesquisa e voltar a executar a pesquisa para devolver menos resultados ou pode exportar todos os resultados da pesquisa ao selecionar Exportar>Transferir todos os resultados. Para obter instruções passo a passo para exportar registos de auditoria, consulte Pesquisar o registo de auditoria.

Veja este vídeo para utilizar a pesquisa de registos de áudio. Junte-se a Ansuman Acharya, gestor de programas do Teams, enquanto demonstra como fazer uma pesquisa de registos de auditoria para o Teams.

Atividades do Teams

Para obter uma lista de todos os eventos registados para atividades de utilizadores e administradores no Teams no registo de auditoria do Microsoft 365, consulte:

- Atividades do Teams no registo de auditoria

- Aplicação Turnos nas atividades do Teams no registo de auditoria

- Atualizações aplicação nas atividades do Teams no registo de auditoria

API da Atividade de Gestão do Office 365

Pode utilizar a API de Atividade de Gestão de Office 365 para obter informações sobre eventos do Teams. Para saber mais sobre o esquema da API de Atividade de Gestão do Teams, veja Esquema do Teams.

Atribuição nos registos de auditoria do Teams

As alterações de associação ao Teams (como utilizadores adicionados ou eliminados) efetuadas através de Microsoft Entra ID, portal de administração do Microsoft 365 ou Grupos do Microsoft 365 API do Graph aparecerão nas mensagens de auditoria do Teams e no canal Geral com uma atribuição a um proprietário existente da equipa e não ao iniciador real da ação. Nestes cenários, consulte Microsoft Entra ID ou os registos de auditoria do Grupo do Microsoft 365 para ver as informações relevantes.

Utilizar Defender para Aplicativos de Nuvem para definir políticas de atividade

Ao utilizar Microsoft Defender para Aplicativos de Nuvem integração, pode definir políticas de atividade para impor uma vasta gama de processos automatizados com as APIs do fornecedor de aplicações. Estas políticas permitem-lhe monitorizar atividades específicas realizadas por vários utilizadores ou seguir taxas inesperadamente elevadas de um determinado tipo de atividade.

Depois de definir uma política de deteção de atividade, esta começa a gerar alertas. Os alertas só são gerados em atividades que ocorrem depois de criar a política. Eis alguns cenários de exemplo sobre como pode utilizar políticas de atividade no Defender para Aplicativos de Nuvem para monitorizar as atividades do Teams.

Cenário de utilizador externo

Um dos cenários em que poderá querer manter-se atento, do ponto de vista empresarial, é a adição de utilizadores externos ao seu ambiente do Teams. Se os utilizadores externos estiverem ativados, é uma boa ideia monitorizar a sua presença. Pode utilizar Defender para Aplicativos de Nuvem para identificar potenciais ameaças.

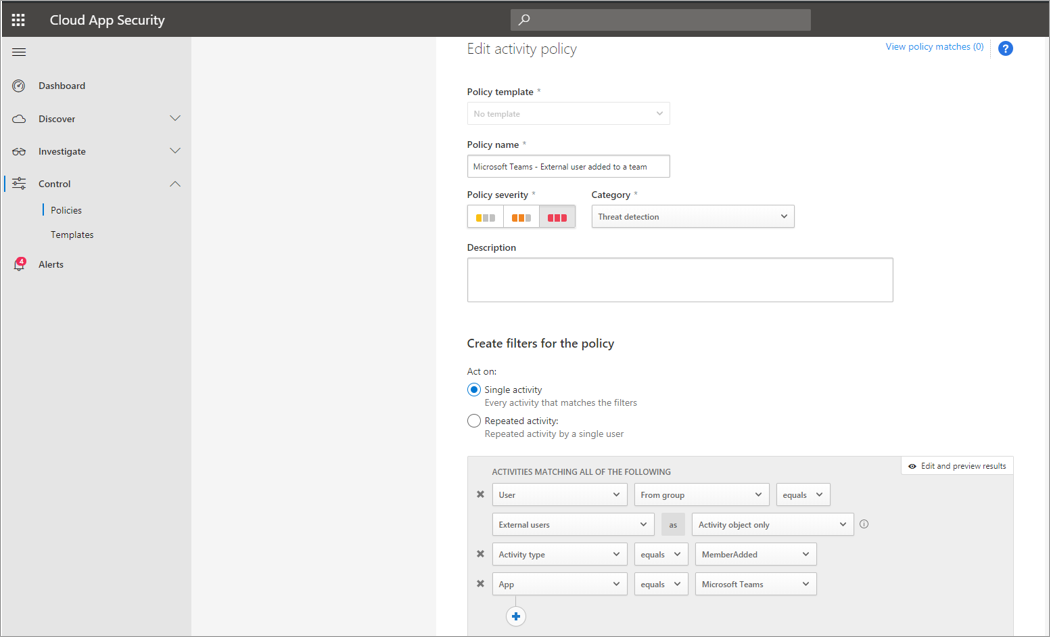

A captura de ecrã desta política para monitorizar a adição de utilizadores externos permite-lhe atribuir um nome à política, definir a gravidade de acordo com as suas necessidades empresariais, defini-la como (neste caso) uma única atividade e, em seguida, estabelecer os parâmetros que irão monitorizar especificamente apenas a adição de utilizadores não externos e limitar esta atividade ao Teams.

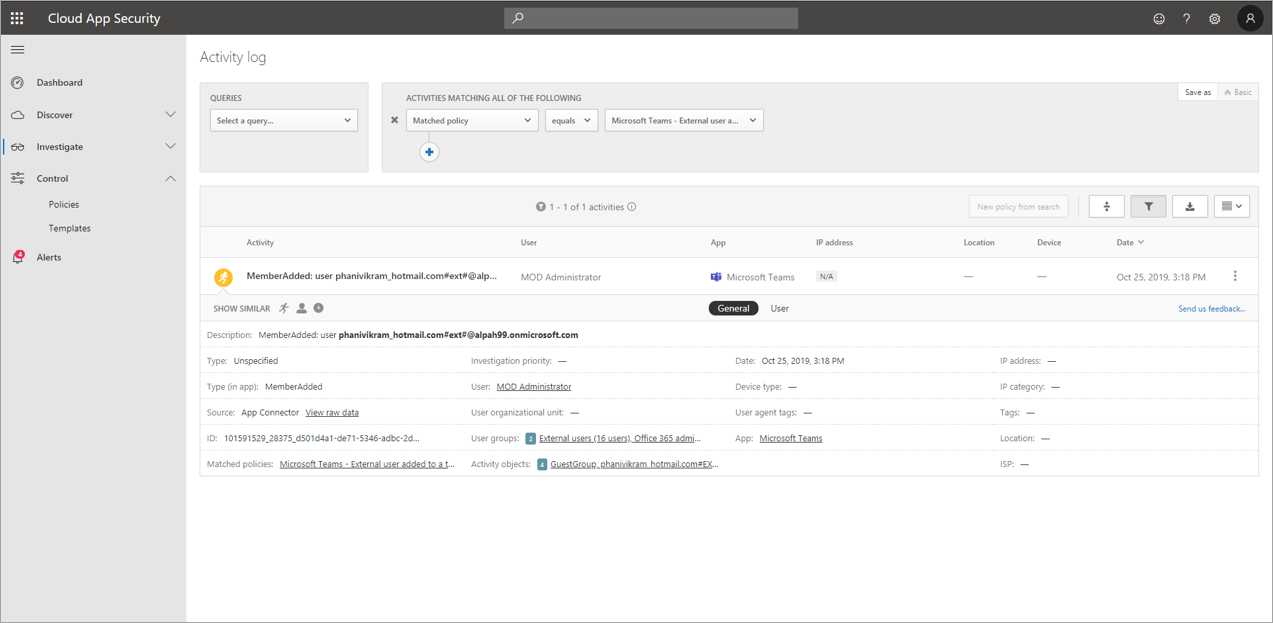

Os resultados desta política podem ser visualizados no registo de atividades:

Aqui, pode rever as correspondências com a política que definiu e fazer quaisquer ajustes conforme necessário ou exportar os resultados para utilizar noutro local.

Cenário de eliminação em massa

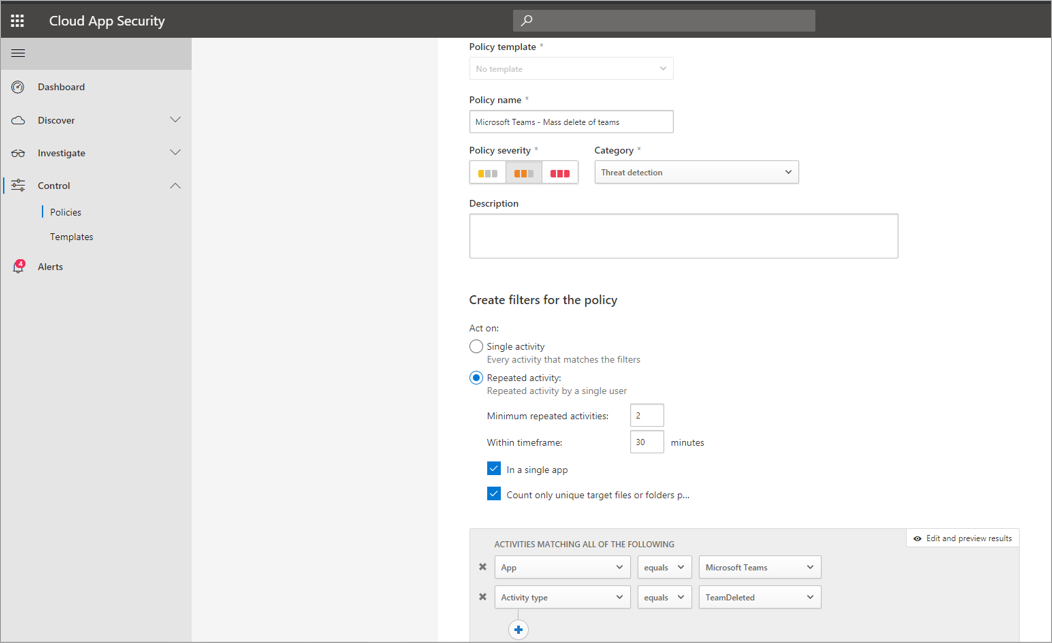

Conforme mencionado anteriormente, pode monitorizar cenários de eliminação. É possível criar uma política que monitorize a eliminação em massa de sites do Teams. Neste exemplo, é configurada uma política baseada em alertas para detetar a eliminação em massa das equipas num intervalo de 30 minutos.

Como mostra a captura de ecrã, pode definir muitos parâmetros diferentes para esta política para monitorizar as eliminações do Teams, incluindo gravidade, ação única ou repetida e parâmetros que o limitam ao Teams e à eliminação de sites. Isto pode ser feito independentemente de um modelo ou pode ter um modelo criado para basear esta política, consoante as suas necessidades organizacionais.

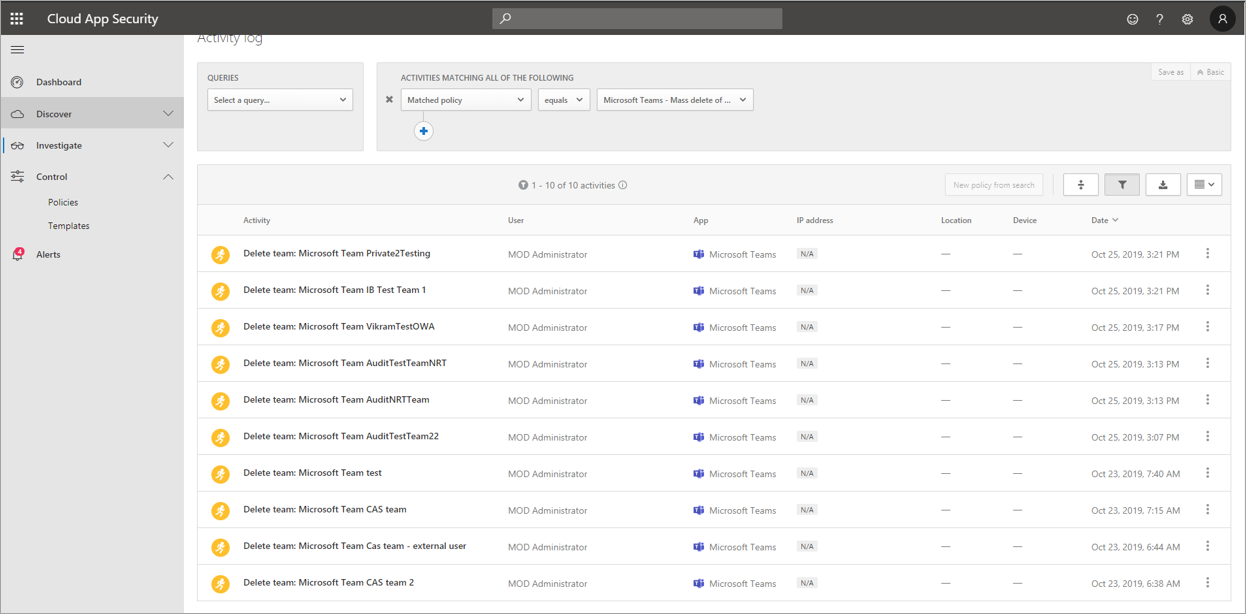

Depois de estabelecer uma política que funcione para a sua empresa, pode rever os resultados no registo de atividades à medida que os eventos são acionados:

Pode filtrar até à política que definiu para ver os resultados dessa política. Se os resultados que está a obter no registo de atividades não forem satisfatórios (talvez esteja a ver muitos resultados ou nada), isto pode ajudá-lo a ajustar a consulta para torná-la mais relevante para o que precisa de fazer.

Cenário de alerta e governação

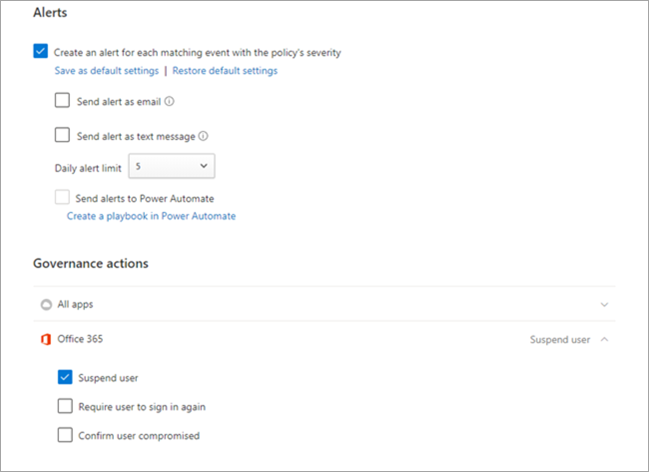

Pode definir alertas e enviar e-mails para administradores e outros utilizadores quando uma política de atividade é acionada. Pode definir ações de governação automatizadas, como suspender um utilizador ou fazer com que um utilizador inicie sessão novamente de forma automatizada. Este exemplo mostra como uma conta de utilizador pode ser suspensa quando uma política de atividade é acionada e determina que um utilizador eliminou duas ou mais equipas em 30 minutos.

Utilizar Defender para Aplicativos de Nuvem para definir políticas de deteção de anomalias

As políticas de deteção de anomalias no Defender para Aplicativos de Nuvem fornecem análise comportamental de utilizadores e entidades (UEBA) e machine learning (ML) de forma a que possa executar imediatamente a deteção avançada de ameaças no seu ambiente na cloud. Uma vez que são ativadas automaticamente, as novas políticas de deteção de anomalias fornecem resultados imediatos ao fornecer deteções imediatas, visando inúmeras anomalias comportamentais nos seus utilizadores e nos computadores e dispositivos ligados à sua rede. Além disso, as novas políticas expõem mais dados do motor de deteção Defender para Aplicativos de Nuvem, para o ajudar a acelerar o processo de investigação e a conter ameaças contínuas.

Estamos a trabalhar para integrar eventos do Teams em políticas de deteção de anomalias. Por agora, pode configurar políticas de deteção de anomalias para outros produtos do Office e efetuar itens de ação em utilizadores que correspondam a essas políticas.