Monitore suas redes usando o observador de rede do Azure

Observador de Rede do Azure

O Azure Network Watcher é um serviço regional que permite monitorar e diagnosticar condições em um nível de cenário de rede no, para e do Azure. O monitoramento no nível do cenário permite diagnosticar problemas em uma exibição de nível de rede de ponta a ponta. As ferramentas de diagnóstico e visualização de rede disponíveis com o Observador de Rede ajudam-no a compreender, diagnosticar e obter informações sobre a sua rede no Azure. O Observador de Rede é ativado através da criação de um recurso de Observador de Rede, que permite utilizar as capacidades do Inspetor de Rede. O Inspetor de Rede foi projetado para monitorar e reparar a integridade da rede de produtos IaaS, que incluem Máquinas Virtuais, Redes Virtuais, Gateways de Aplicativos e Balanceadores de Carga.

- Automatize o monitoramento remoto de rede com a captura de pacotes. Monitorize e diagnostique problemas de rede sem ter de iniciar sessão nas suas máquinas virtuais (VMs) com o Observador de Rede. Defina alertas para acionar a captura de pacotes e ganhe acesso a informações de desempenho em tempo real ao nível do pacote. Quando você observa um problema, você pode investigar em detalhes para melhores diagnósticos.

- Obtenha informações sobre o tráfego da sua rede usando logs de fluxo. Ganhe uma compreensão mais aprofundada do padrão de tráfego da sua rede através dos registos de fluxo do Grupo de Segurança de Rede. As informações que os registos de fluxo contêm ajudam-no a reunir dados de conformidade, auditoria e monitorização do seu perfil de segurança de rede.

- Diagnostique problemas de conectividade VPN. O Observador de Rede confere-lhe a capacidade de diagnosticar os seus problemas mais comuns relacionados com o Gateway de VPN e com as Ligações. Não só lhe permite identificar o problema, como também utilizar os registos detalhados criados para ajudar a aprofundar a investigação.

Topologia de rede: O recurso de topologia permite gerar um diagrama visual dos recursos em uma rede virtual e as relações entre os recursos.

Verificar o fluxo de IP: diagnostique rapidamente problemas de conectividade de ou para a Internet e de ou para o ambiente local. Por exemplo, confirmar se uma regra de segurança está bloqueando o tráfego de entrada ou saída de ou para uma máquina virtual. A verificação do fluxo de IP é ideal para garantir que as regras de segurança estão sendo aplicadas corretamente. Quando usado para solução de problemas, se a verificação do fluxo de IP não mostrar um problema, você precisará explorar outras áreas, como restrições de firewall.

Próximo Salto: Para determinar se o tráfego está sendo direcionado para o destino pretendido, mostrando o próximo salto. Isso ajudará a determinar se o roteamento de rede está configurado corretamente. O próximo salto também retorna a tabela de rotas associada ao próximo salto. Se a rota for definida como uma rota definida pelo usuário, essa rota será retornada. Caso contrário, o próximo salto retornará a Rota do Sistema. Dependendo da sua situação, o próximo salto pode ser Internet, Dispositivo Virtual, Gateway de Rede Virtual, VNet Local, Emparelhamento de VNet ou Nenhum. Nenhum informa que, embora possa haver uma rota válida do sistema para o destino, não há um próximo salto para rotear o tráfego para o destino. Quando cria uma rede virtual, o Azure cria várias rotas de saída predefinidas para o tráfego de rede. O tráfego de saída de todos os recursos, como VMs, implementados numa rede virtual, são encaminhados com base nas rotas predefinidas do Azure. Você pode substituir as rotas padrão do Azure ou criar rotas adicionais.

Regras de segurança eficazes: os grupos de segurança de rede são associados em um nível de sub-rede ou em um nível de NIC. Quando associado em um nível de sub-rede, ele se aplica a todas as instâncias de VM na sub-rede. A exibição de regras de segurança eficaz retorna todos os NSGs e regras configurados que estão associados em um nível de NIC e sub-rede para uma máquina virtual, fornecendo informações sobre a configuração. Além disso, as regras de segurança efetivas são retornadas para cada uma das NICs em uma VM. Usando o modo de exibição Regras de segurança efetivas, você pode avaliar uma VM quanto a vulnerabilidades de rede, como portas abertas.

Diagnóstico de VPN: solucione problemas de gateways e conexões. O Diagnóstico de VPN retorna uma grande variedade de informações. Estão disponíveis informações resumidas no portal e são fornecidas informações mais pormenorizadas em ficheiros de registo. Os arquivos de log são armazenados em uma conta de armazenamento e incluem coisas como estatísticas de conexão, informações de CPU e memória, erros de segurança IKE, quedas de pacotes e buffers e eventos.

Captura de pacotes: a captura de pacotes variáveis do Network Watcher permite criar sessões de captura de pacotes para rastrear o tráfego de e para uma máquina virtual. A captura de pacotes ajuda a diagnosticar anomalias de rede de forma reativa e proativa. Outros usos incluem a coleta de estatísticas de rede, obtenção de informações sobre invasões de rede, para depurar comunicações cliente-servidor e muito mais.

Resolução de Problemas de Ligação: A Resolução de Problemas de Ligação do Observador de Rede do Azure é uma adição mais recente ao conjunto de ferramentas e capacidades de rede do Observador de Rede. A Solução de Problemas de Conexão permite solucionar problemas de desempenho e conectividade de rede no Azure.

NSG Flow Logs: NSG Flow Logs mapeia o tráfego IP através de um grupo de segurança de rede. Esses recursos podem ser usados em conformidade e auditoria de segurança. Você pode definir um conjunto prescritivo de regras de segurança como um modelo para a governança de segurança em sua organização. Uma auditoria de conformidade periódica pode ser implementada de forma programática, comparando as regras prescritivas com as regras efetivas para cada uma das VMs em sua rede.

configurar o Inspetor de Rede

Quando criar ou atualizar uma rede virtual na subscrição, o Observador de Rede será ativado automaticamente na região da Rede Virtual. Não existe impacto sobre os seus recursos ou custos associados à ativação automática do Observador de Rede.

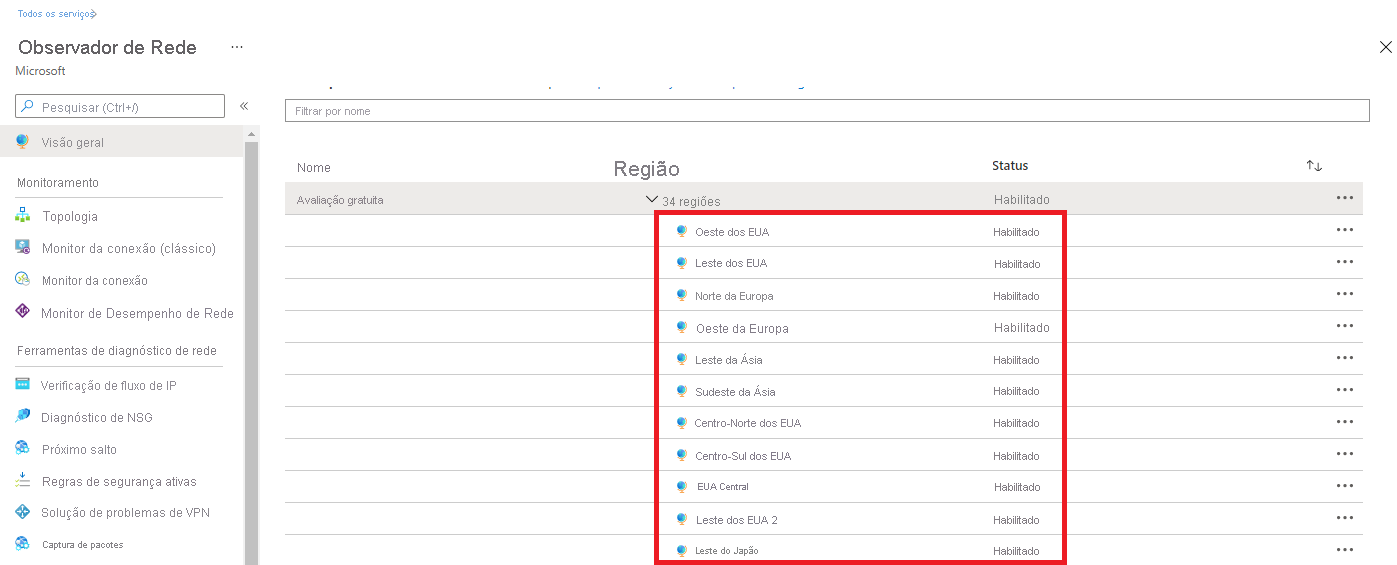

Para criar um Observador de Rede no portal do Azure:

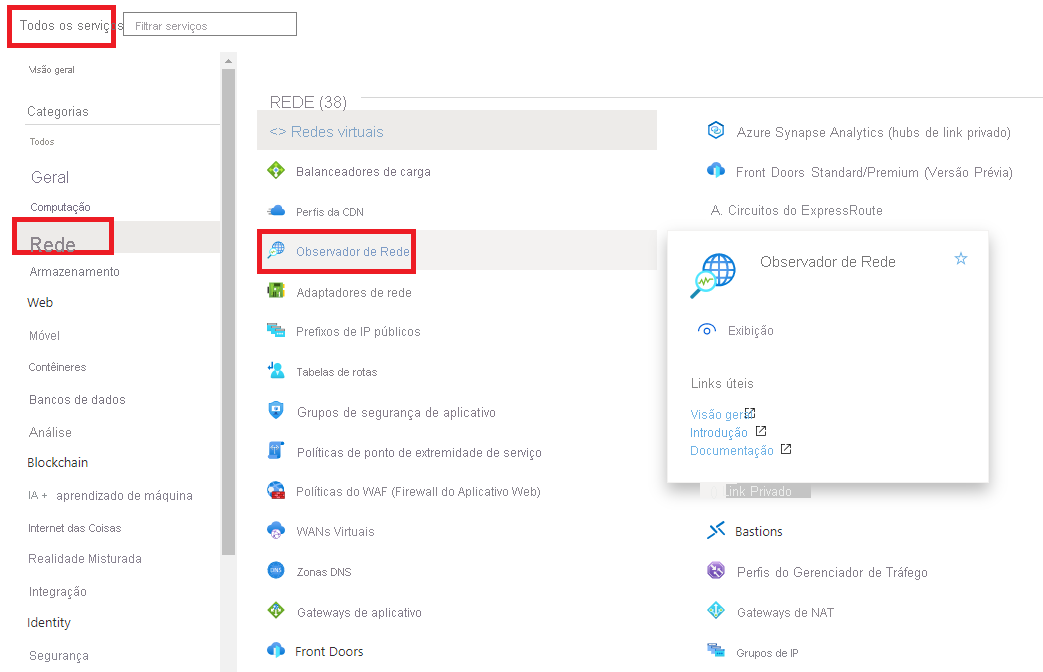

Navegue até Todos os serviços> Observador de Rede de Rede>.

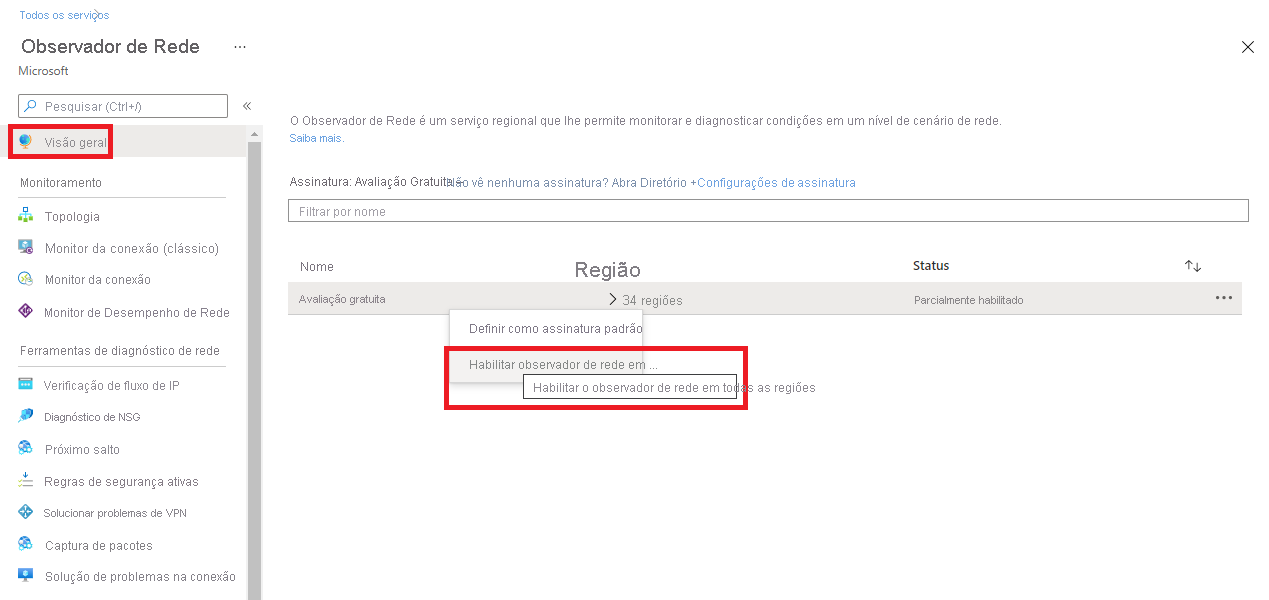

Clique com o botão direito do rato na sua subscrição e escolha Ativar observador de rede em todas as regiões.

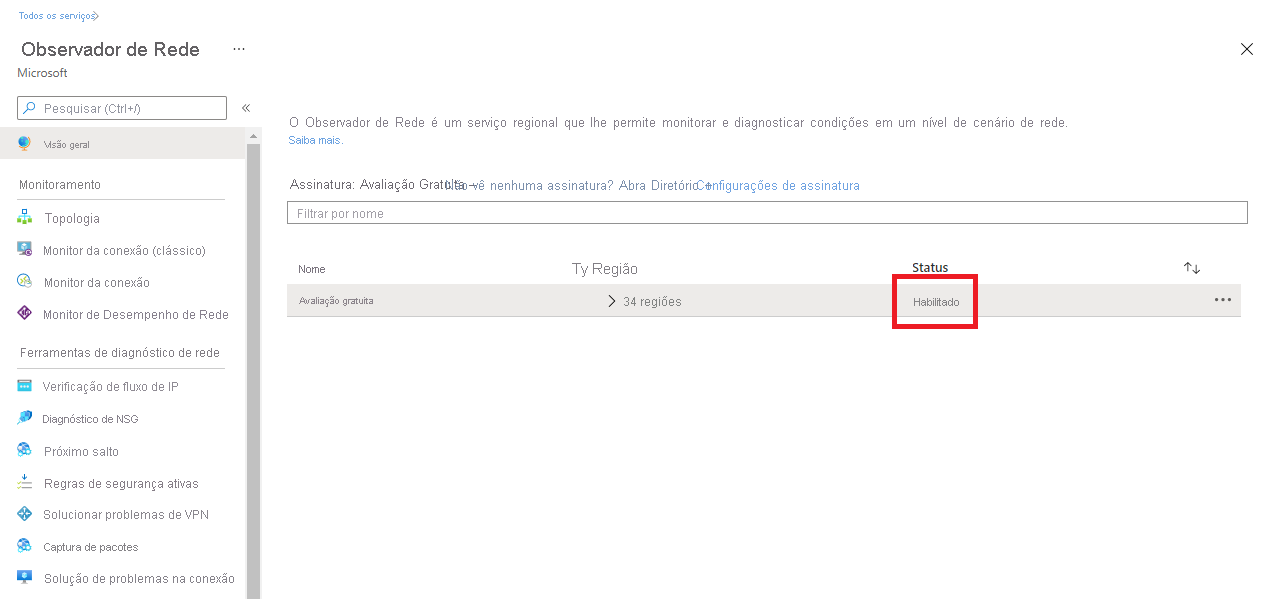

Observe que o status agora está sendo exibido como Habilitado.

Se expandir as regiões, verá que todas as regiões desta subscrição estão ativadas.

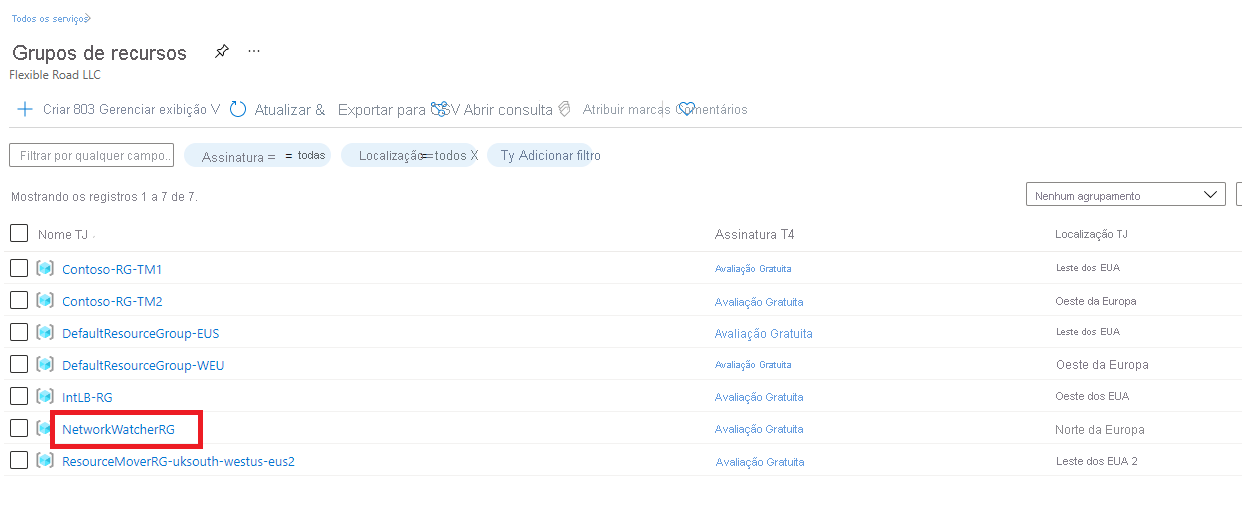

Quando você habilita o Inspetor de Rede usando o portal, o nome da instância do Inspetor de Rede é definido automaticamente como NetworkWatcher_region_name onde region_name corresponde à região do Azure onde a instância está habilitada. Por exemplo, um Observador de Rede habilitado na região Oeste dos EUA é chamado NetworkWatcher_westus.

A instância do Inspetor de Rede é criada automaticamente em um grupo de recursos chamado NetworkWatcherRG. O grupo de recursos é criado se ainda não existir.

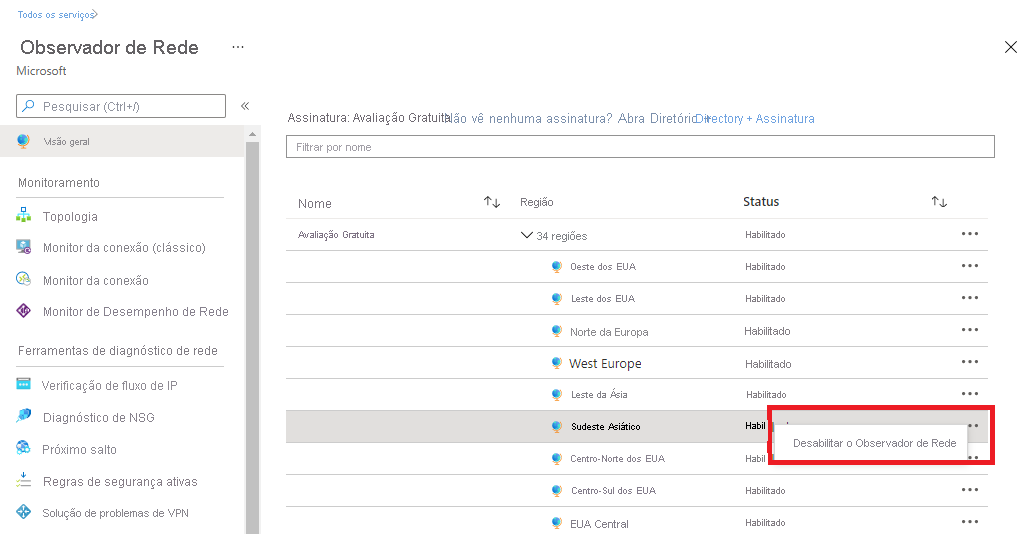

Para desabilitar um Observador de Rede para uma região no portal do Azure, expanda a seção regiões, clique com o botão direito do mouse no nome da região na qual deseja desabilitar o Inspetor de Rede e clique em Desabilitar Inspetor de Rede.

Configurar logs de fluxo NSG

Os grupos de segurança de rede (NSG) permitem ou negam o tráfego de entrada ou de saída para uma interface de rede numa VM.

Os logs de fluxo do NSG são um recurso do Azure Network Watcher que permite registrar informações sobre o tráfego IP que flui através de um NSG. A capacidade de registo de fluxo de NSG permite-lhe registar o endereço IP de origem e de destino, a porta, o protocolo e se o tráfego foi permitido ou negado por um NSG. Você pode analisar logs usando uma variedade de ferramentas, como o Power BI e o recurso Análise de Tráfego no Azure Network Watcher.

Os casos de uso comuns para logs de fluxo NSG são:

- Monitorização de Rede - Identifique tráfego desconhecido ou indesejado. Monitore os níveis de tráfego e o consumo de largura de banda. Filtre os logs de fluxo por IP e porta para entender o comportamento do aplicativo. Exporte logs de fluxo para ferramentas de análise e visualização de sua escolha para configurar painéis de monitoramento.

- Monitoramento e otimização de uso - Identifique os principais locutores em sua rede. Combine com dados GeoIP para identificar tráfego entre regiões. Entenda o crescimento do tráfego para previsão de capacidade. Use dados para remover regras de trânsito abertamente restritivas.

- Conformidade - Use dados de fluxo para verificar o isolamento da rede e a conformidade com as regras de acesso corporativo.

- Perícia forense e análise de segurança de rede - Analise fluxos de rede a partir de IPs comprometidos e interfaces de rede. Exporte logs de fluxo para qualquer ferramenta SIEM ou IDS de sua escolha.

Você pode habilitar os logs de fluxo NSG de qualquer um dos seguintes:

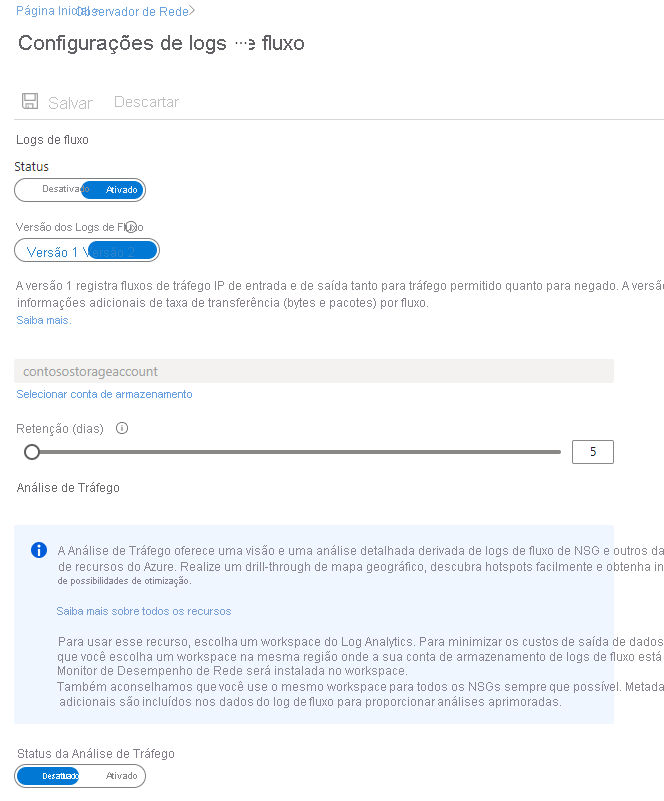

Para configurar os parâmetros dos logs de fluxo do NSG no portal do Azure, navegue até a seção Logs de fluxo do NSG no Inspetor de rede.

Clique no nome do NSG para abrir o painel Configurações do log de fluxo.

Altere os parâmetros desejados e clique em Salvar para implantar as alterações.

Monitor de Ligação

Visão geral do Monitor de Conexão

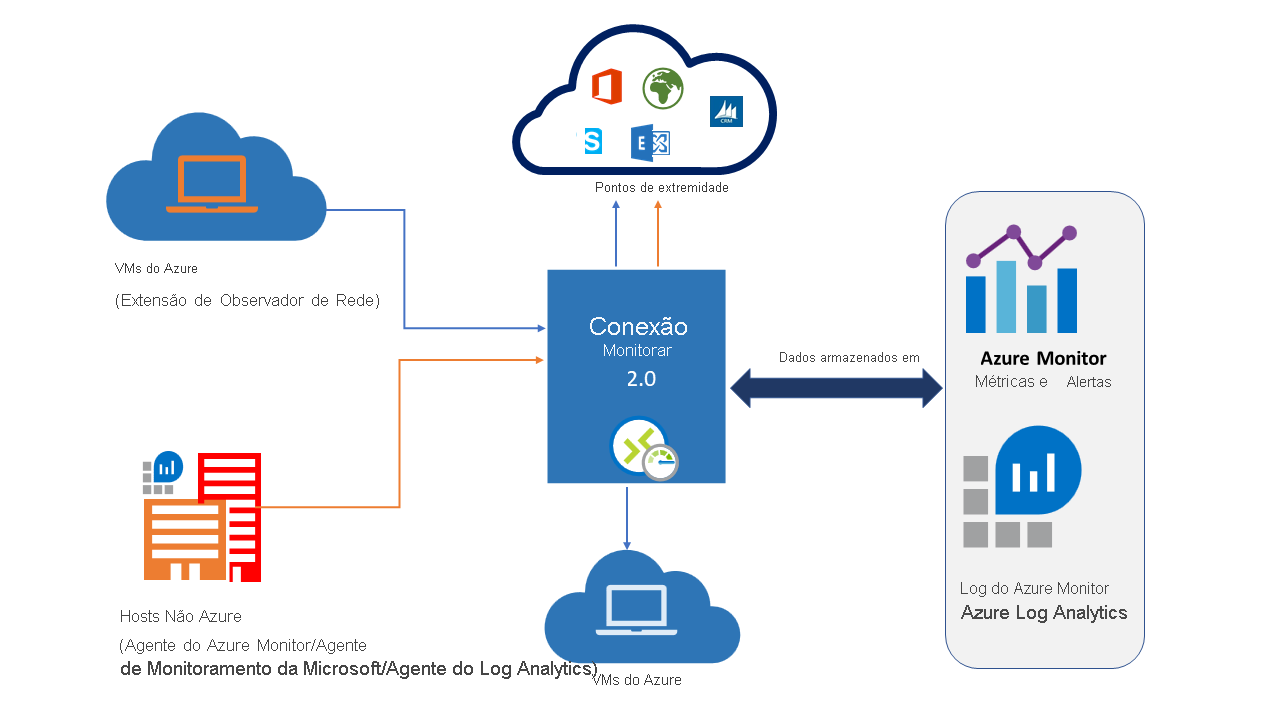

O Monitor de Conexão fornece monitoramento de conexão unificado de ponta a ponta no Azure Network Watcher. A funcionalidade Monitor de Ligação suporta implementações híbridas e da cloud do Azure. O Observador de Rede proporciona ferramentas para monitorizar, diagnosticar e visualizar métricas relacionadas com a conectividade para as implementações do Azure.

Aqui estão alguns casos de uso do Monitor de Conexão:

- Sua VM de servidor Web front-end se comunica com uma VM de servidor de banco de dados em um aplicativo de várias camadas. Você deseja verificar a conectividade de rede entre as duas VMs.

- Você deseja que as VMs na região Leste dos EUA façam ping em VMs na região dos EUA Central e deseja comparar latências de rede entre regiões.

- Você tem vários escritórios locais em Seattle, Washington, e em Ashburn, Virgínia. Seus sites de escritório se conectam a URLs do Microsoft 365. Para seus usuários de URLs do Microsoft 365, compare as latências entre Seattle e Ashburn.

- Seu aplicativo híbrido precisa de conectividade com um ponto de extremidade de Armazenamento do Azure. Seu site local e seu aplicativo do Azure se conectam ao mesmo ponto de extremidade do Armazenamento do Azure. Você deseja comparar as latências do site local com as latências do aplicativo do Azure.

- Você deseja verificar a conectividade entre suas configurações locais e as VMs do Azure que hospedam seu aplicativo de nuvem.

O Monitor de Conexão combina o melhor de dois recursos: o recurso Monitor de Conexão do Inspetor de Rede (Clássico) e o Monitor de Conectividade de Serviço do Monitor de Desempenho de Rede (NPM), o Monitoramento de Rota Expressa e o recurso de Monitoramento de Desempenho.

Aqui estão alguns benefícios do Monitor de Conexão:

- Experiência unificada e intuitiva para as necessidades de monitoramento do Azure e híbrido

- Monitoramento de conectividade entre regiões e entre espaços de trabalho

- Frequências de sondagem mais altas e melhor visibilidade do desempenho da rede

- Alertas mais rápidos para suas implantações híbridas

- Suporte para verificações de conectividade baseadas em HTTP, TCP e ICMP

- Suporte a métricas e Log Analytics para configurações de teste do Azure e não do Azure

Configurar o Monitor de Ligação

Há várias etapas importantes que você precisa executar para configurar o Monitor de Conexão para monitoramento:

- Instalar agentes de monitoramento - O Monitor de Conexão depende de arquivos executáveis leves para executar verificações de conectividade. Ele dá suporte a verificações de conectividade de ambientes do Azure e ambientes locais. O arquivo executável que você usa depende se sua VM está hospedada no Azure ou localmente. Para obter mais informações, visite Instalar agentes de monitoramento.

- Ativar o Observador de Rede na sua subscrição - Todas as subscrições que têm uma rede virtual estão ativadas com o Observador de Rede. Quando cria uma rede virtual na sua subscrição, o Observador de Rede é automaticamente ativado na região e subscrição da rede virtual. Esta ativação automática não afeta os seus recursos nem implica uma cobrança. Certifique-se de que o Observador de Rede não está explicitamente desativado na sua subscrição.

- Criar um monitor de ligação - O Monitor de Ligação monitoriza a comunicação a intervalos regulares. Ele informa sobre alterações na acessibilidade e latência. Você também pode verificar a topologia de rede atual e histórica entre os agentes de origem e os pontos de extremidade de destino. As fontes podem ser VMs do Azure ou máquinas locais que tenham um agente de monitoramento instalado. Os pontos de extremidade de destino podem ser URLs do Microsoft 365, URLs do Dynamics 365, URLs personalizadas, IDs de recursos da VM do Azure, IPv4, IPv6, FQDN ou qualquer nome de domínio.

- Configurar análise de dados e alertas - Os dados que o Monitor de Conexão coleta são armazenados no espaço de trabalho do Log Analytics. Você configurou esse espaço de trabalho quando criou o monitor de conexão. Os dados de monitoramento também estão disponíveis no Azure Monitor Metrics. Você pode usar o Log Analytics para manter seus dados de monitoramento pelo tempo que desejar. O Azure Monitor armazena métricas por apenas 30 dias por padrão. Para obter mais informações, visite Coleta, análise e alertas de dados.

- Diagnosticar problemas na rede - O Monitor de Ligação ajuda-o a diagnosticar problemas no monitor de ligação e na rede. Problemas na rede híbrida são detetados pelos agentes do Log Analytics instalados anteriormente. Problemas no Azure são detetados pela extensão Network Watcher. Você pode exibir problemas na rede do Azure na topologia de rede. Para obter mais informações, visite Diagnosticar problemas na sua rede.

Criar um Monitor de Ligação

Nos monitores de conexão que você cria usando o Monitor de Conexão, você pode adicionar máquinas locais e VMs do Azure como fontes. Esses monitores de conexão também podem monitorar a conectividade com pontos de extremidade. Os pontos de extremidade podem estar no Azure ou em qualquer outra URL ou IP.

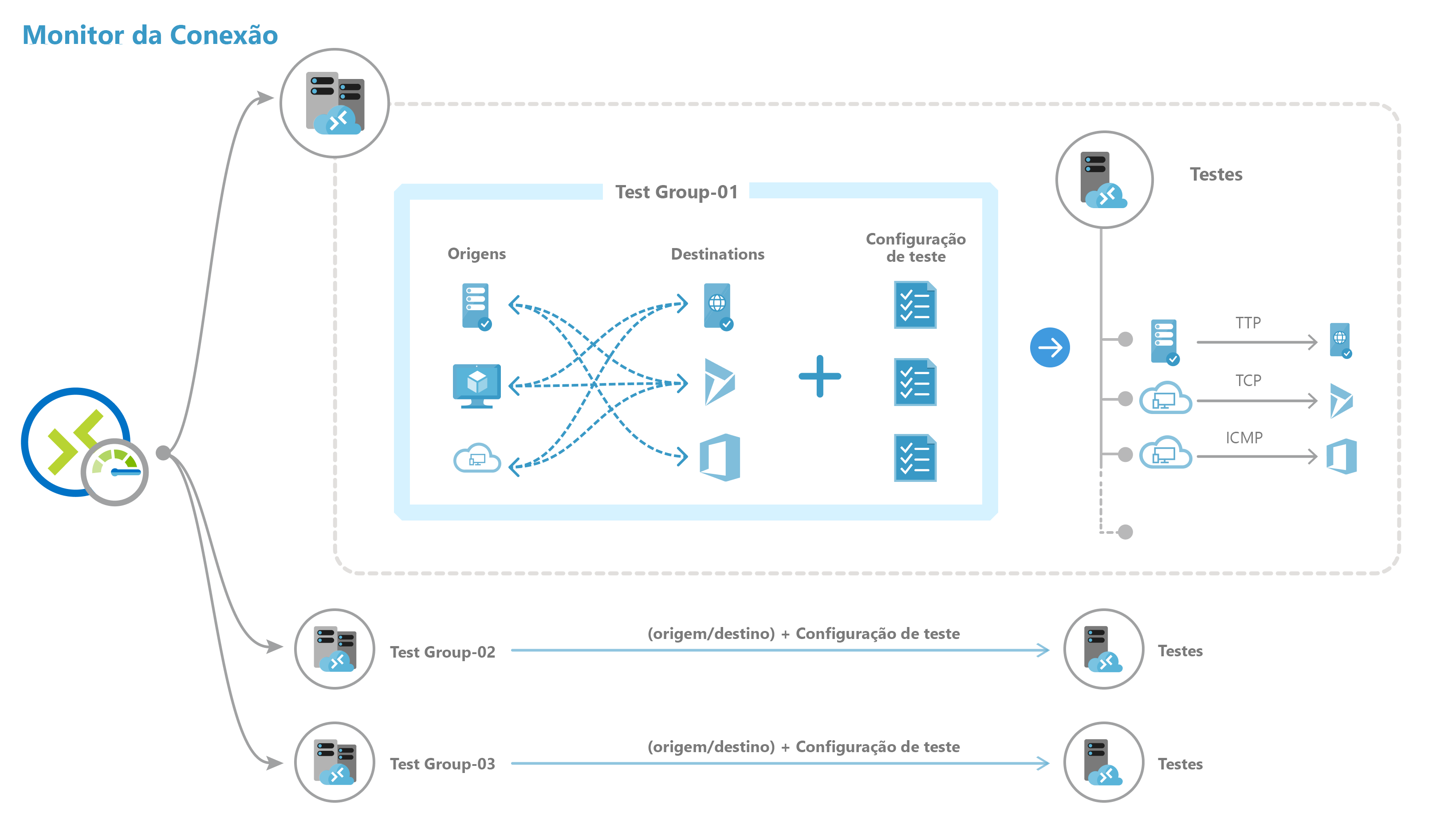

O Monitor de Conexão inclui as seguintes entidades:

- Recurso de monitor de conexão – Um recurso do Azure específico da região. Todas as entidades a seguir são propriedades de um recurso de monitor de conexão.

- Ponto de extremidade – Uma origem ou destino que participa de verificações de conectividade. Exemplos de pontos de extremidade incluem VMs do Azure, agentes locais, URLs e IPs.

- Configuração de teste – Uma configuração específica de protocolo para um teste. Com base no protocolo escolhido, você pode definir a porta, os limites, a frequência de teste e outros parâmetros.

- Grupo de teste – O grupo que contém pontos de extremidade de origem, pontos de extremidade de destino e configurações de teste. Um monitor de conexão pode conter mais de um grupo de teste.

- Teste – A combinação de um ponto de extremidade de origem, ponto de extremidade de destino e configuração de teste. Um teste é o nível mais granular em que os dados de monitoramento estão disponíveis. Os dados de monitorização incluem a percentagem de verificações que falharam e o tempo de ida e volta (RTT).

Você pode criar um monitor de conexão usando o portal do Azure, ARMClient ou PowerShell.

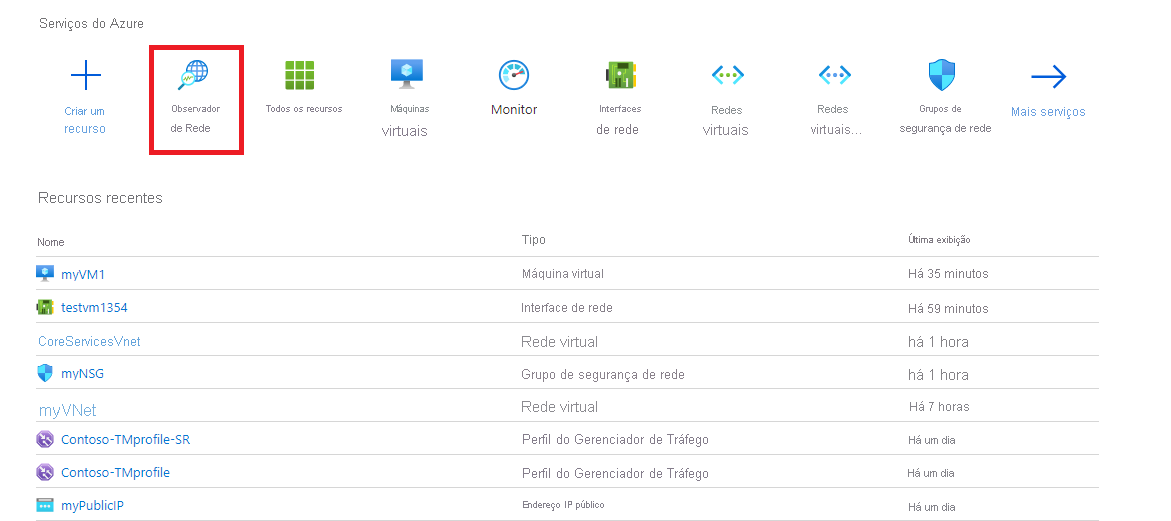

Para criar um monitor no Monitor de Conexão usando o portal do Azure:

Na home page do portal do Azure, vá para Network Watcher.

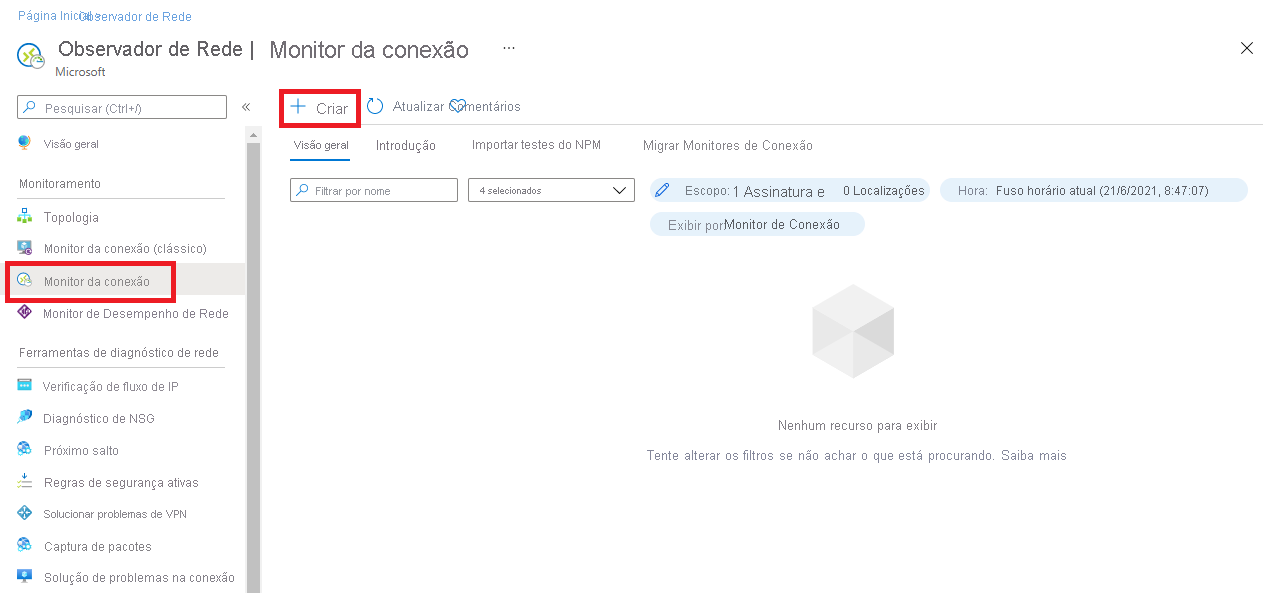

No painel esquerdo, em Monitoramento, selecione Monitor de conexão e clique em Criar.

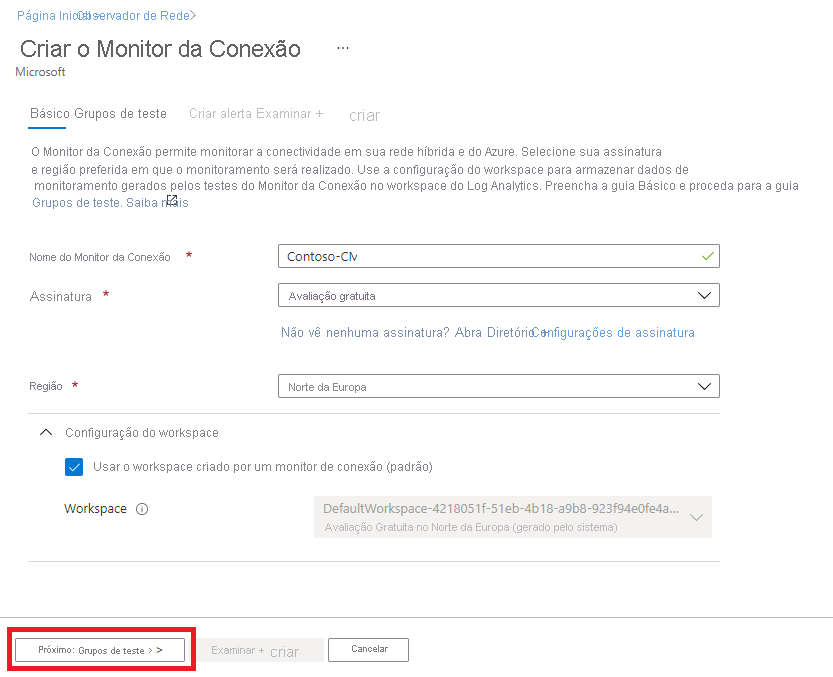

Na guia Noções básicas da página Criar Monitor de Conexão, você precisa inserir as seguintes informações para o novo monitor de conexão:

Campo Informações Nome do Monitor de Ligação Introduza um nome para o monitor de ligação. Use as regras de nomenclatura padrão para recursos do Azure. Subscrição Selecione sua assinatura do Azure na lista. País/Região Selecione uma região para o monitor de conexão. Você pode selecionar apenas as VMs de origem criadas nessa região. Configuração da área de trabalho Escolha um espaço de trabalho personalizado ou o espaço de trabalho padrão. Seu espaço de trabalho contém seus dados de monitoramento.

Para usar o espaço de trabalho padrão, marque a caixa de seleção.

Para escolher um espaço de trabalho personalizado, desmarque a caixa de seleção. Em seguida, selecione a assinatura e a região para seu espaço de trabalho personalizado.

Clique em Seguinte : Grupos >>de teste .

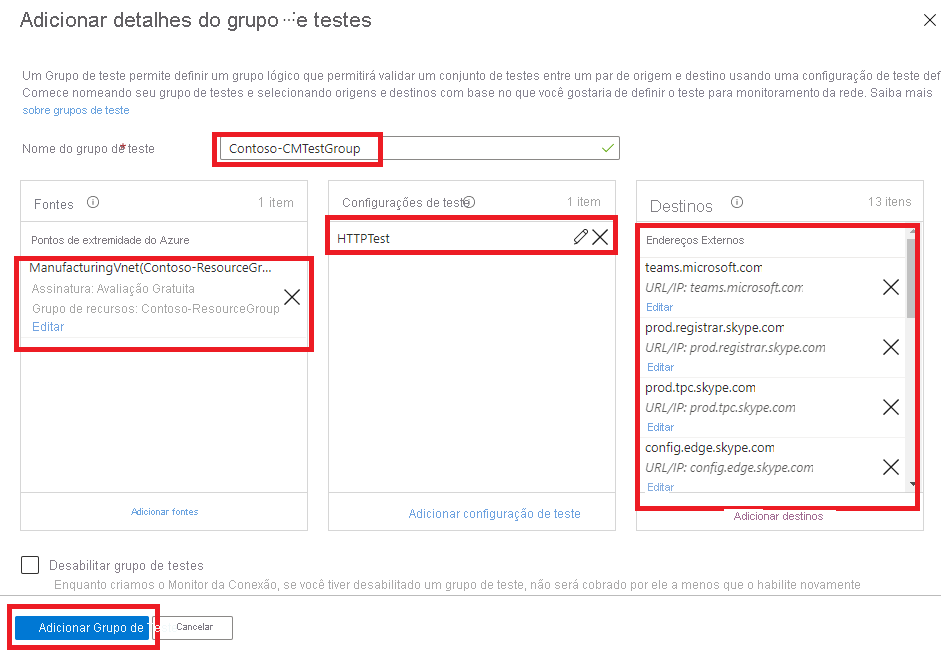

Na próxima página, você pode adicionar fontes, configurações de teste e destinos em seus grupos de teste. Cada grupo de teste em um monitor de conexão inclui origens e destinos que são testados em parâmetros de rede. Eles são testados quanto à porcentagem de verificações que falham e ao tempo de ida e volta (RTT) nas configurações de teste.

Clique em Adicionar grupo de teste.

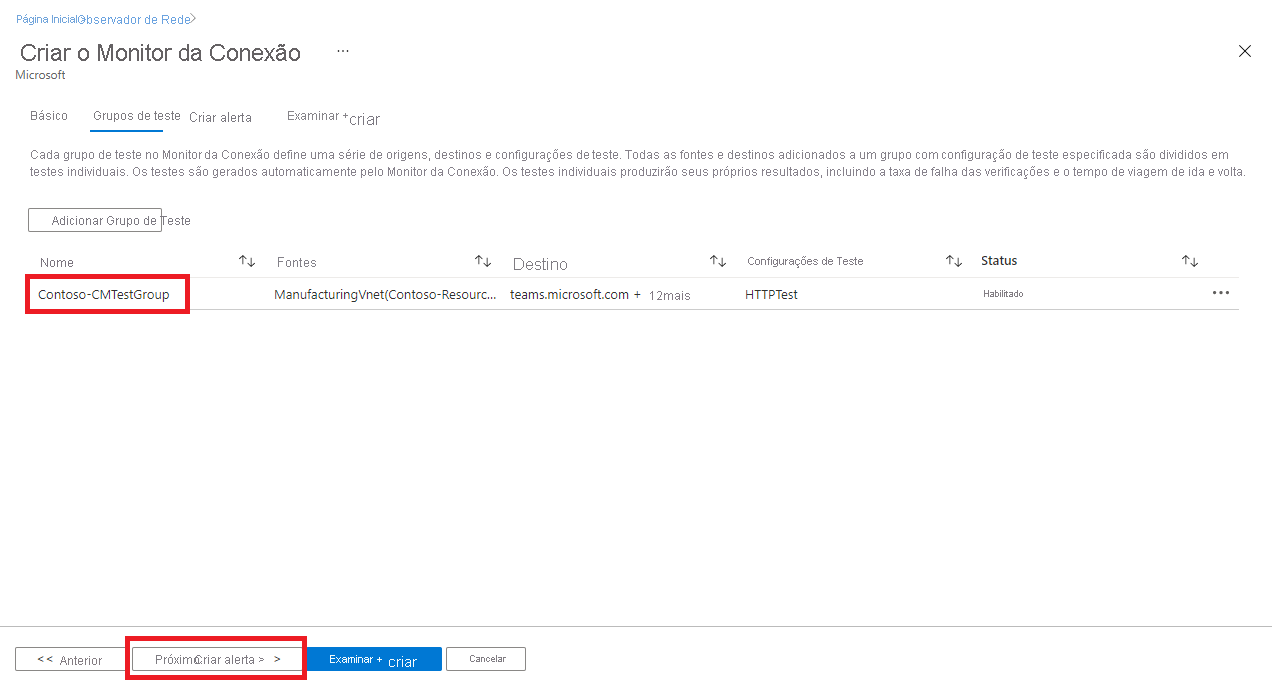

Clique em Seguinte: Criar alertas >>.

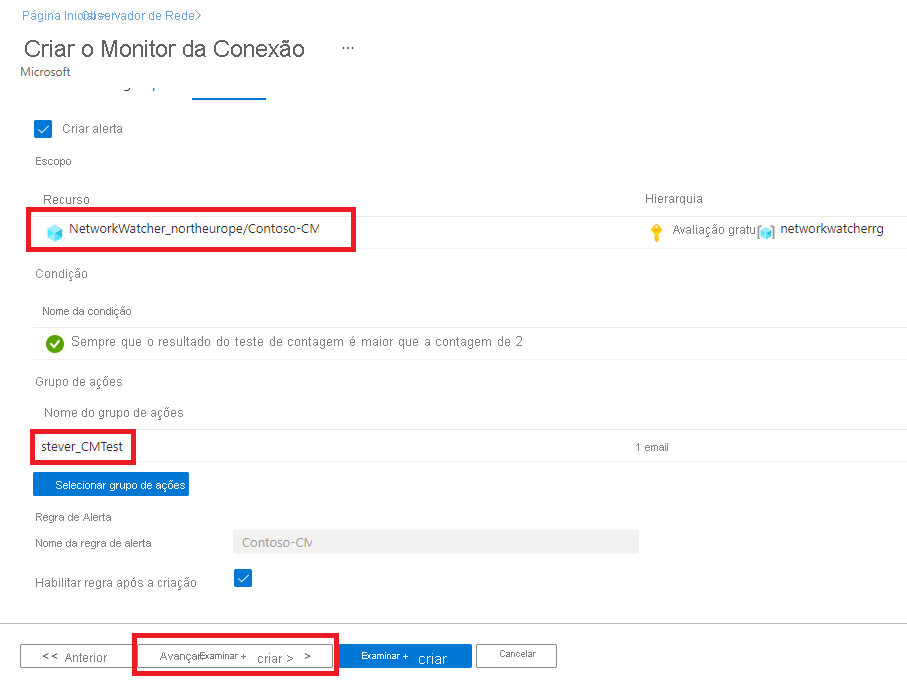

Na guia Criar alerta, você pode configurar alertas em testes que estão falhando com base nos limites definidos nas configurações de teste.

Tem de introduzir as seguintes informações para o seu alerta:

- Criar alerta (caixa de seleção): você pode marcar essa caixa de seleção para criar um alerta de métrica no Azure Monitor. Quando você marcar essa caixa de seleção, os outros campos serão habilitados para edição. (Nota: Serão aplicáveis taxas adicionais para o alerta.)

- Escopo (Recurso/Hierarquia): Os valores aqui são preenchidos automaticamente para você, com base nos valores especificados na guia Noções básicas .

- Condição: o alerta é criado na métrica Test Result (preview). Quando o resultado do teste do monitor de conexão for um resultado com falha, a regra de alerta será acionada.

- Grupo de ação: você pode inserir seu e-mail diretamente ou criar alertas por meio de grupos de ação. Se você inserir seu e-mail diretamente, um grupo de ações com o nome NPM Email ActionGroup será criado. O ID de e-mail é adicionado a esse grupo de ações. Se você optar por usar grupos de ações, precisará selecionar um grupo de ações criado anteriormente.

- Nome da regra de alerta: este é o nome do monitor de conexão e já está preenchido para você.

- Habilitar regra na criação: marque esta caixa de seleção para habilitar a regra de alerta com base na condição (configuração padrão). Desative essa caixa de seleção se quiser criar a regra sem habilitá-la - talvez para fins de avaliação e teste ou porque ainda não está pronto para implantá-la.

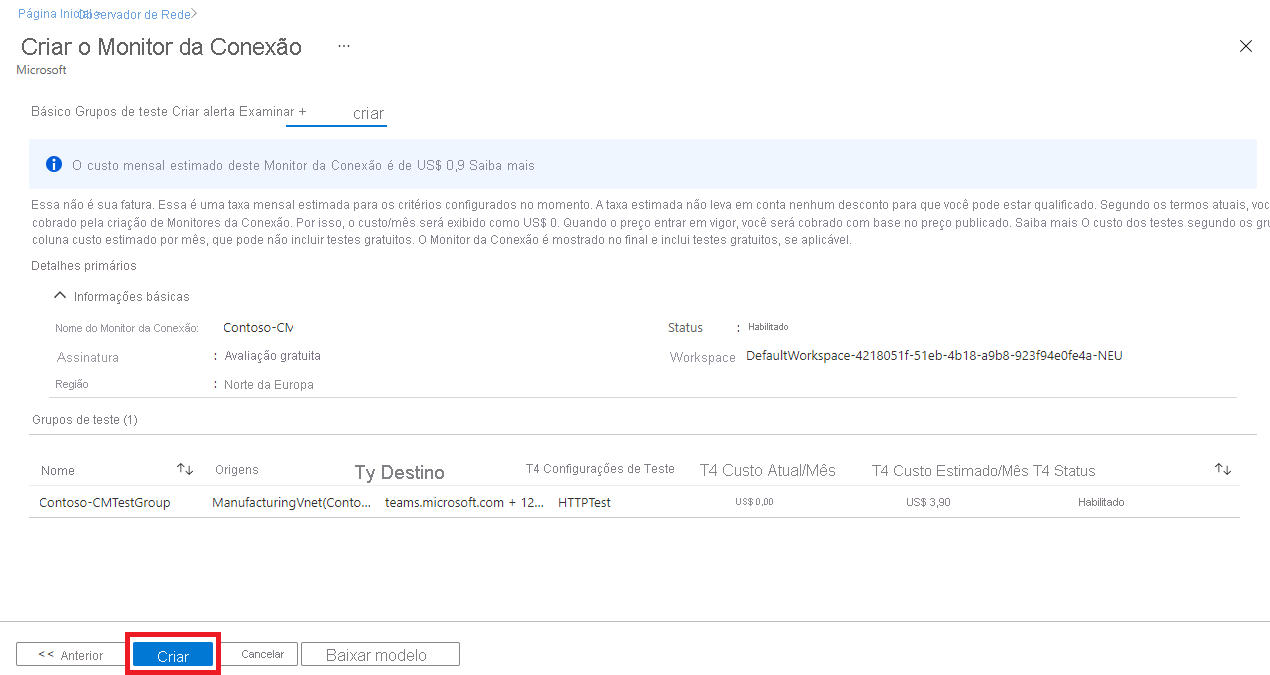

Clique em Seguinte : Rever + criar >>.

Reveja as informações e, em seguida, clique em Criar.

Análise de Tráfego

O Traffic Analytics é uma solução baseada na nuvem que fornece visibilidade sobre a atividade do usuário e do aplicativo em redes de nuvem. O Traffic Analytics analisa os logs de fluxo do grupo de segurança de rede (NSG) do Network Watcher para fornecer informações sobre o fluxo de tráfego em sua nuvem do Azure e fornecer visualizações avançadas de dados gravados em logs de fluxo NSG.

Com o Traffic Analytics, você pode:

- Visualize a atividade de rede em suas assinaturas do Azure e identifique pontos de acesso.

- Identifique ameaças à segurança e proteja sua rede com informações como portas abertas, aplicativos que tentam acessar a Internet e máquinas virtuais (VM) conectadas a redes não autorizadas.

- Compreenda os padrões de fluxo de tráfego entre as regiões do Azure e a Internet para otimizar sua implantação de rede para desempenho e capacidade.

- Identifique erros de configuração de rede que levam a conexões com falha em sua rede.

Como funciona a Análise de Tráfego

A análise de tráfego examina os logs de fluxo NSG brutos e captura logs reduzidos agregando fluxos comuns entre o mesmo endereço IP de origem, endereço IP de destino, porta de destino e protocolo. Por exemplo, o Host 1 (endereço IP: 10.10.10.10) comunicando-se com o Host 2 (endereço IP: 10.10.20.10), 100 vezes durante um período de 1 hora usando porta (por exemplo, 80) e protocolo (por exemplo, http). O log reduzido tem uma entrada, que Host 1 & Host 2 se comunicou 100 vezes durante um período de 1 hora usando a porta 80 e o protocolo HTTP, em vez de ter 100 entradas. Os logs reduzidos são aprimorados com informações de geografia, segurança e topologia e, em seguida, armazenados em um espaço de trabalho do Log Analytics.

O diagrama abaixo ilustra o fluxo de dados:

Os principais componentes do Traffic Analytics são:

- Grupo de segurança de rede (NSG) - Contém uma lista de regras de segurança que permitem ou negam tráfego de rede a recursos conectados a uma Rede Virtual do Azure. Os NSGs podem ser associados a sub-redes, VMs individuais (clássicas) ou a interfaces de rede individuais (NIC) ligadas a VMs (Resource Manager). Para obter mais informações, consulte Visão geral do grupo de segurança de rede.

- Logs de fluxo do NSG (grupo de segurança de rede) - Permitem exibir informações sobre o tráfego IP de entrada e saída por meio de um grupo de segurança de rede. Os logs de fluxo NSG são gravados no formato json e mostram os fluxos de entrada e saída por regra, a NIC à qual o fluxo se aplica, informações de cinco tuplas sobre o fluxo (endereço IP de origem/destino, porta de origem/destino e protocolo) e se o tráfego foi permitido ou negado. Para obter mais informações sobre logs de fluxo NSG, consulte Logs de fluxo NSG.

- Log Analytics - Um serviço do Azure que coleta dados de monitoramento e armazena os dados em um repositório central. Esses dados podem incluir eventos, dados de desempenho ou dados personalizados fornecidos por meio da API do Azure. Depois de recolhidos, os dados estão disponíveis para alertas, análises e exportação. Os aplicativos de monitoramento, como o monitor de desempenho de rede e a análise de tráfego, são criados usando os logs do Azure Monitor como base. Para obter mais informações, consulte Logs do Azure Monitor.

- Espaço de trabalho do Log Analytics - Uma instância dos logs do Azure Monitor, onde os dados pertencentes a uma conta do Azure são armazenados. Para obter mais informações sobre espaços de trabalho do Log Analytics, consulte Criar um espaço de trabalho do Log Analytics.

- Inspetor de Rede - Um serviço regional que permite monitorar e diagnosticar condições em um nível de cenário de rede no Azure. Você pode ativar e desativar os logs de fluxo do NSG com o Inspetor de Rede. Para obter mais informações, consulte Inspetor de rede.

Para analisar o tráfego, você precisa ter um observador de rede existente ou habilitar um observador de rede em cada região para a qual você tem NSGs para os quais deseja analisar o tráfego. A análise de tráfego pode ser habilitada para NSGs hospedados em qualquer uma das regiões suportadas.

Antes de habilitar o log de fluxo NSG, você deve ter um grupo de segurança de rede para registrar fluxos. Se você não tiver um grupo de segurança de rede, deverá criar um usando a porta do Azure, a CLI do Azure ou o PowerShell.

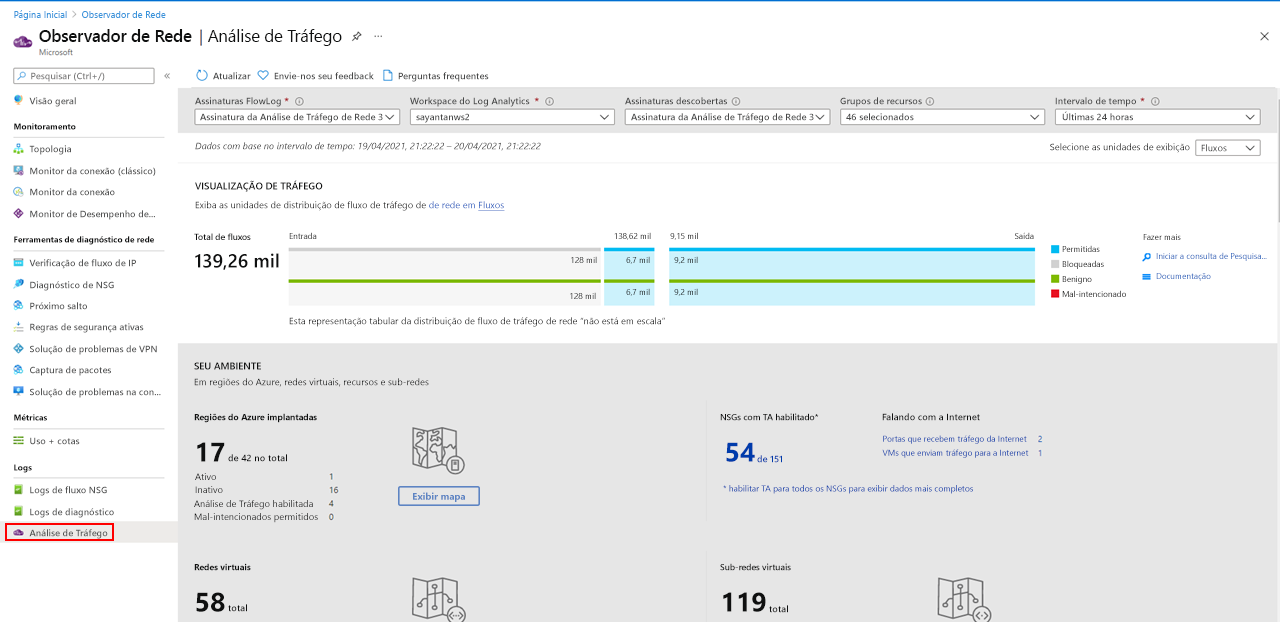

Para visualizar a Análise de Tráfego, procure Observador de Rede na barra de pesquisa do portal. No Observador de Rede, para explorar a análise de tráfego e seus recursos, selecione Análise de Tráfego no menu à esquerda.

A captura de tela de exemplo abaixo mostra o painel do Traffic Analytics.