Настройка проверки подлинности

Удаленная отрисовка Azure использует тот же механизм проверки подлинности, что и Пространственные привязки Azure (ASA). Чтобы получить доступ к определенной учетной записи Azure Удаленная отрисовка, клиентам необходимо получить маркер доступа из службы маркеров безопасности Azure Смешанная реальность (STS). Маркеры, полученные от службы маркеров безопасности, действительны 24 часа. Чтобы успешно вызывать REST API, клиентам необходимо установить один из следующих параметров.

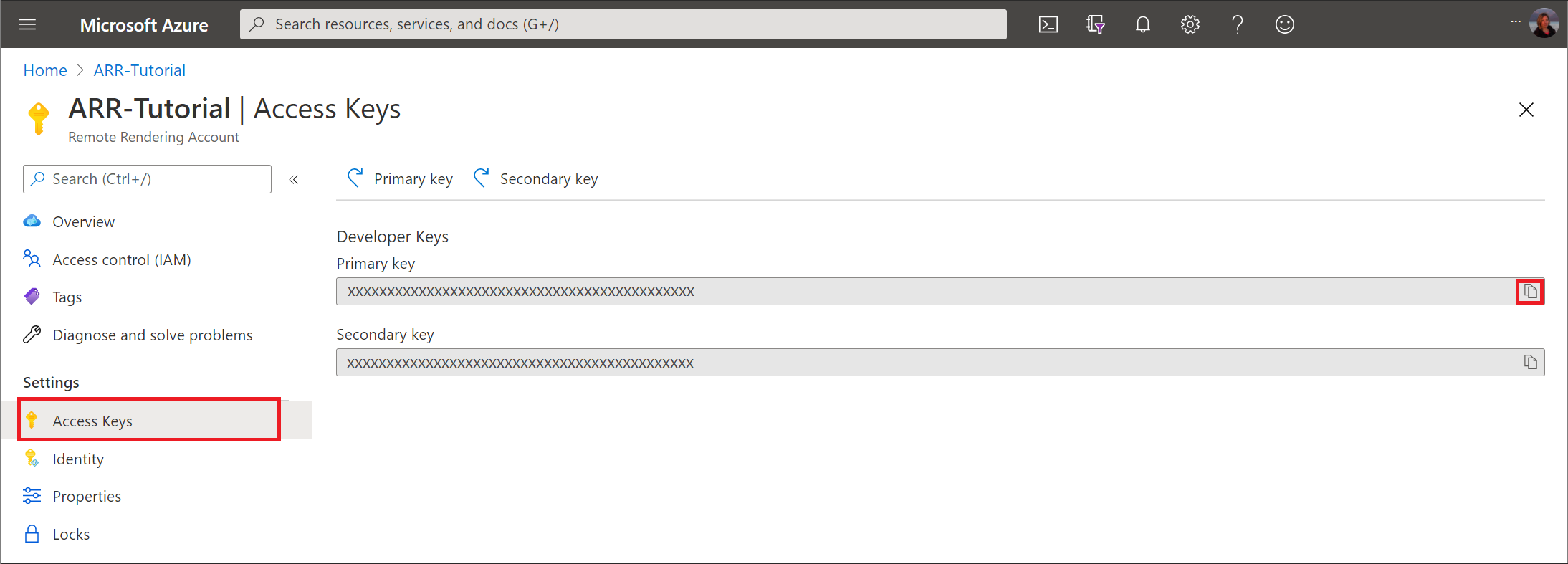

AccountKey: можно получить на вкладке "Ключи" для учетной записи Удаленной отрисовки на портале Azure. Ключи учетных записей рекомендуется использовать только для разработки и прототипирования.

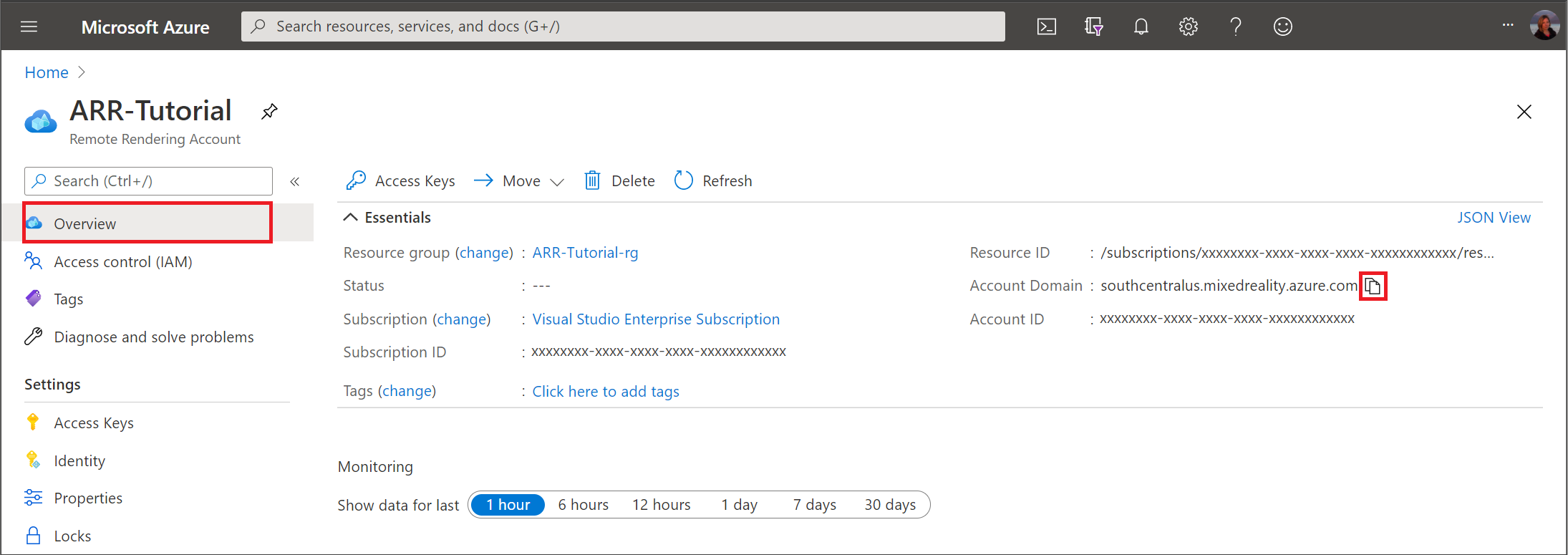

AccountDomain: можно получить на вкладке "Обзор" для учетной записи Удаленной отрисовки на портале Azure.

AuthenticationToken: это токен Microsoft Entra, который можно получить с помощью библиотеки MSAL. Существует несколько различных потоков, которые принимают учетные данные пользователя и используют их для получения маркера доступа.

MRAccessToken: это маркер MR, который может быть получен из службы токенов безопасности (STS) в Смешанной реальности Azure. Извлекается из конечной точки

https://sts.<accountDomain>с помощью вызова REST, аналогичного приведенному ниже.GET https://sts.southcentralus.mixedreality.azure.com/Accounts/35d830cb-f062-4062-9792-d6316039df56/token HTTP/1.1 Authorization: Bearer eyJ0eXAiOiJKV1QiLCJhbGciOiJSUzI1Ni<truncated>FL8Hq5aaOqZQnJr1koaQ Host: sts.southcentralus.mixedreality.azure.com Connection: Keep-Alive HTTP/1.1 200 OK Date: Tue, 24 Mar 2020 09:09:00 GMT Content-Type: application/json; charset=utf-8 Content-Length: 1153 Accept: application/json MS-CV: 05JLqWeKFkWpbdY944yl7A.0 {"AccessToken":"eyJhbGciOiJSUzI1<truncated>uLkO2FvA"}Здесь заголовок авторизации имеет следующий формат:

Bearer <Azure_AD_token>илиBearer <accoundId>:<accountKey>. Первый является предпочтительным для целей безопасности. Маркер, возвращенный этим вызовом REST, является маркером доступа MR.

Проверка подлинности для развернутых приложений

Ключи учетной записи рекомендуются для быстрого создания прототипов только во время разработки. Не рекомендуется отправлять приложение в рабочую среду с внедренным ключом учетной записи. Рекомендуемый подход — использовать пользовательский или сервисный подход к проверке подлинности Microsoft Entra.

Проверка подлинности пользователя Microsoft Entra

Проверка подлинности Microsoft Entra описана в документации по пространственным привязкам Azure.

Выполните действия, чтобы настроить проверку подлинности пользователя Microsoft Entra в портал Azure.

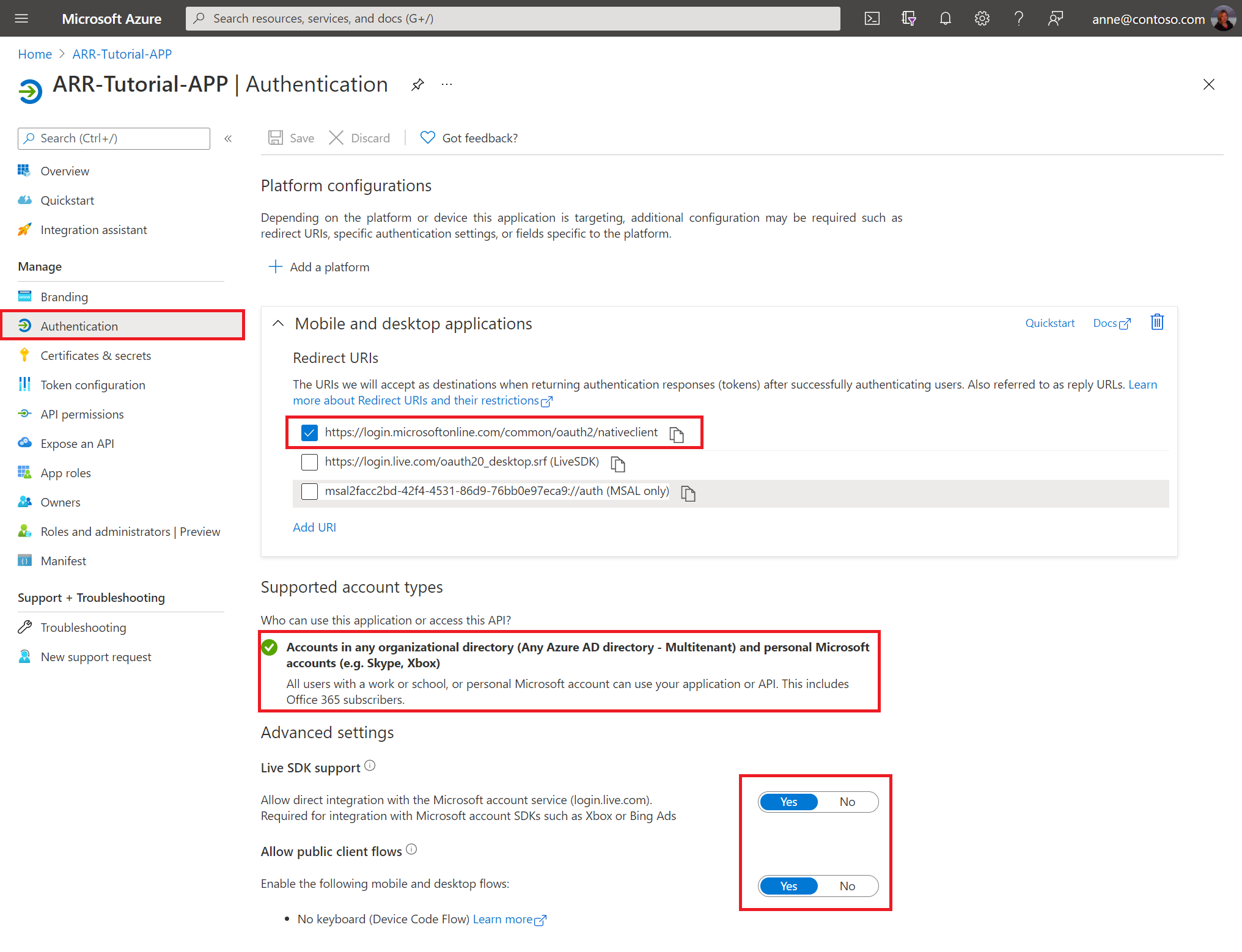

Зарегистрируйте приложение в идентификаторе Microsoft Entra. В процессе регистрации вам нужно будет определить, должно ли приложение быть мультитенантным. Вам также потребуется указать URL-адреса перенаправления для приложения в колонке "Проверка подлинности".

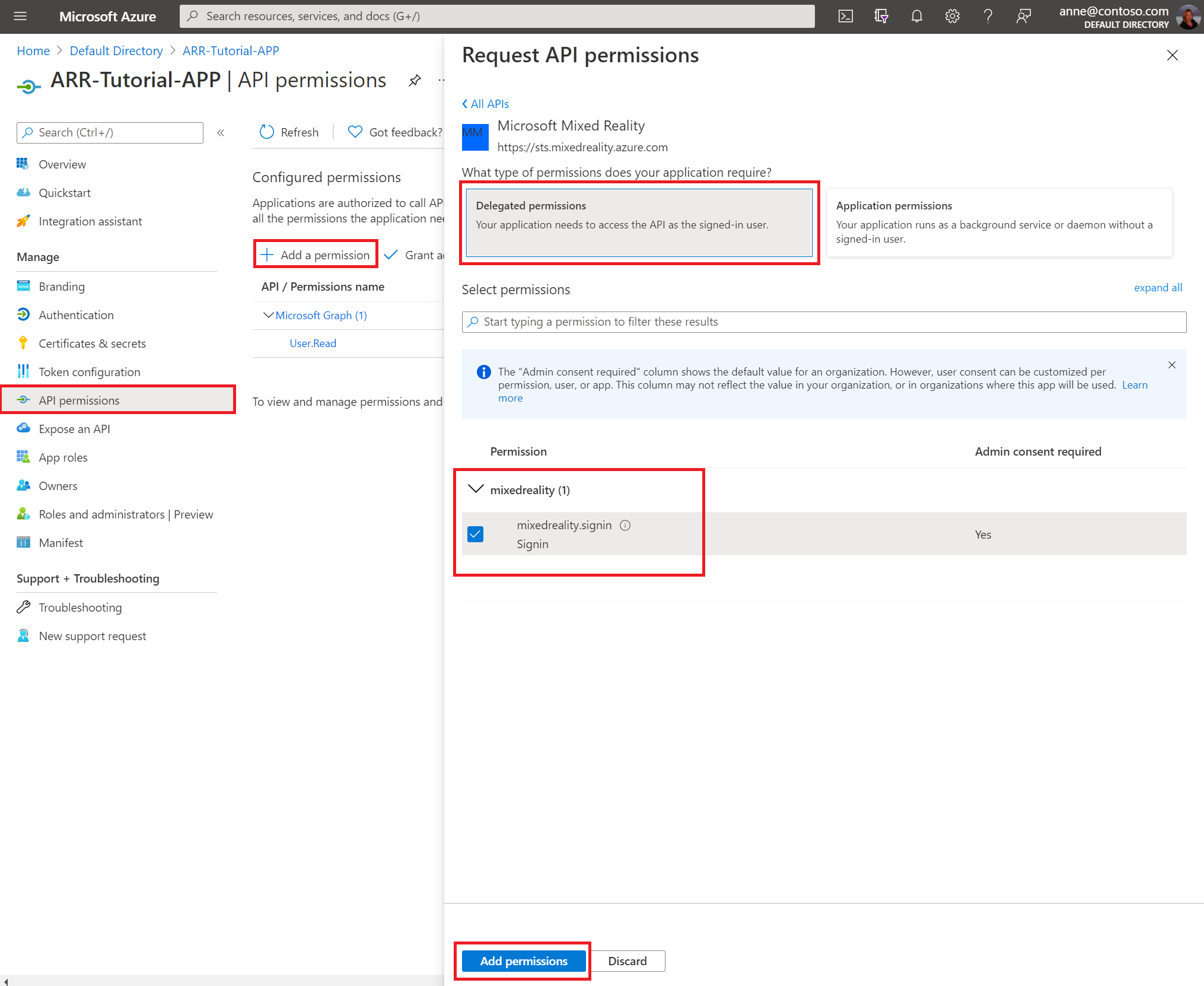

На вкладке разрешений API запросите Делегированные разрешения для области mixedreality.signin в разделе mixedreality.

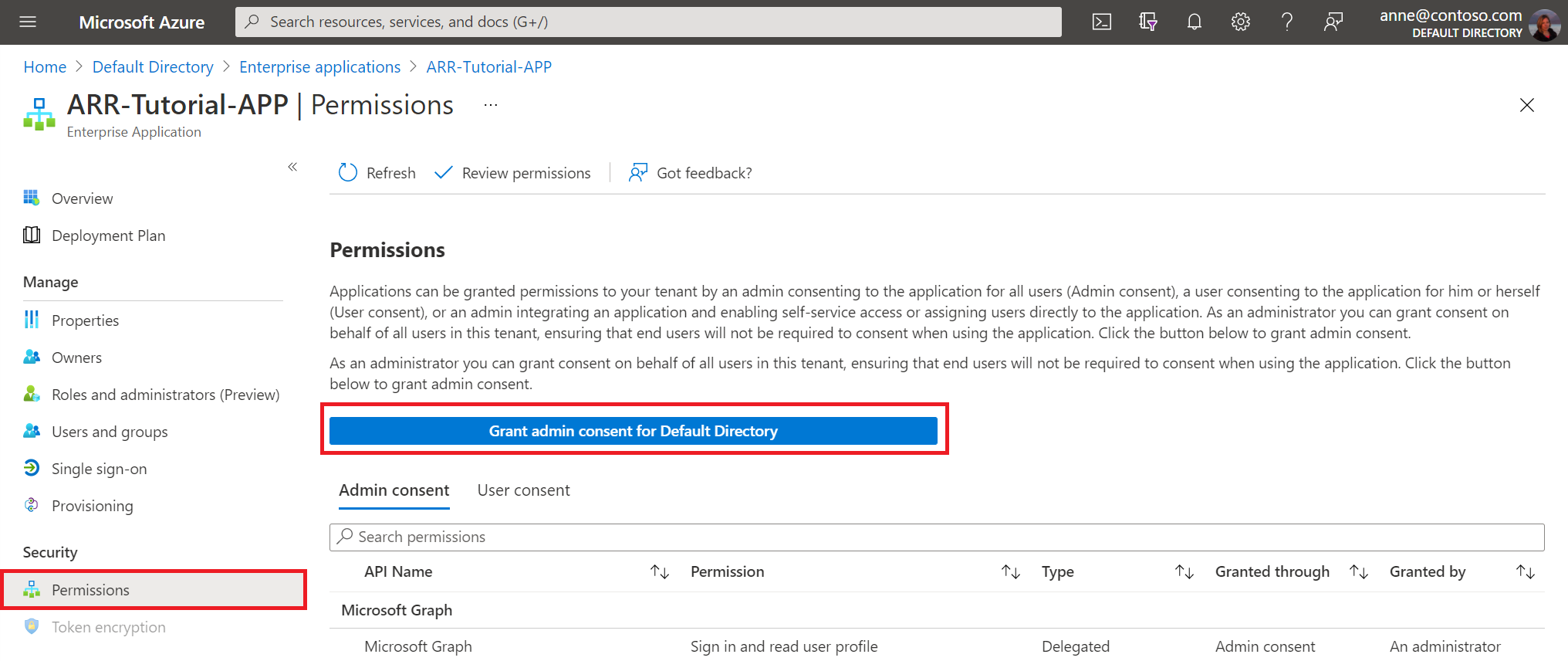

Предоставьте согласие администратора на вкладке "Безопасность —> разрешения".

Затем перейдите к ресурсу "Удаленная отрисовка Azure". На панели "Управление доступом" предоставьте необходимые роли для приложений и пользователей, от имени которых вы хотите использовать разрешения делегированного доступа к ресурсу "Удаленная отрисовка Azure".

Сведения об использовании проверки подлинности пользователя Microsoft Entra в коде приложения см. в руководстве по защите azure Удаленная отрисовка и хранилищу моделей — проверка подлинности Microsoft Entra

Управление доступом на основе ролей Azure

Для управления уровнем доступа, предоставленного службе, используйте следующие роли при предоставлении доступа на основе ролей.

- Администратор Удаленной отрисовки: предоставляет пользователю возможности преобразования, управления сеансами, отрисовки и диагностики для Удаленной отрисовки Azure.

- Клиент Удаленной отрисовки: предоставляет пользователю возможности управления сеансами, отрисовки и диагностики для Удаленной отрисовки Azure.