Общие сведения о безопасности платформы MITRE ATT&CK®

MITRE ATT&CK — это общедоступная база знаний тактики и методов, которые часто используются злоумышленниками, и создается и поддерживается при наблюдении реальных наблюдений. Многие организации используют mitRE ATT&CK база знаний для разработки конкретных моделей угроз и методологий, которые используются для проверки состояния безопасности в их средах.

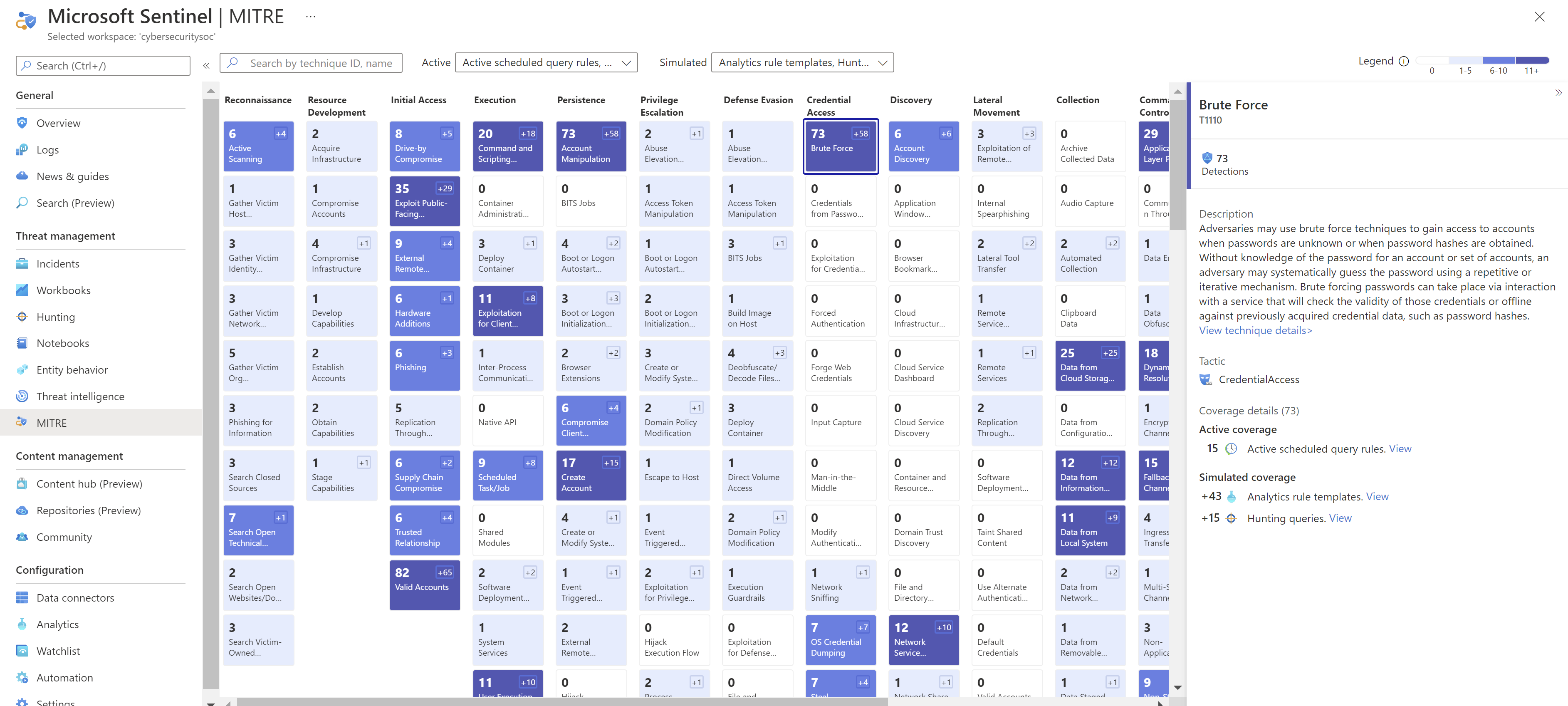

Microsoft Sentinel анализирует принимаемые данные не только для обнаружения угроз и помощи в расследовании, но и для визуализации характера и покрытия состояния безопасности вашей организации.

В этой статье описывается, как использовать страницу MITRE в Microsoft Sentinel для просмотра обнаружений, уже активных в рабочей области, а также доступных для вас сведений о безопасности вашей организации на основе тактики и методов платформы MITRE ATT&CK®.

Внимание

Страница MITRE в Microsoft Sentinel сейчас находится на стадии ПРЕДВАРИТЕЛЬНОЙ ВЕРСИИ. Предварительная версия дополнительных условий использования Azure включают дополнительные юридические условия, применимые к функциям Azure, которые находятся в бета-версии, предварительной версии или еще не общедоступны по другим причинам.

Версия платформы MITRE ATT&CK

Microsoft Sentinel в настоящее время соответствует платформе MITRE ATT&CK версии 13.

Просмотр текущего покрытия MITRE

В Microsoft Sentinel в разделе "Управление угрозами" выберите MITRE ATTA&CK (предварительная версия). По умолчанию в матрице покрытия указаны как текущий активный запланированный запрос, так и правила почти в реальном времени (NRT).

Используйте условные обозначения в правом верхнем углу, чтобы понять, сколько обнаружений в настоящее время активно в рабочей области для конкретного метода.

Используйте панель поиска в левом верхнем углу для поиска конкретного метода в матрице, используя имя или идентификатор метода, чтобы просмотреть состояние безопасности вашей организации для выбранного метода.

Выберите конкретный метод в матрице, чтобы просмотреть дополнительные сведения справа. Воспользуйтесь ссылками, чтобы перейти к любому из следующих расположений.

В области "Описание" выберите "Просмотреть полные сведения о технике..." для получения дополнительных сведений о выбранном методе в база знаний платформы MITRE ATT&CK.

Прокрутите вниз в области и выберите ссылки на любой из активных элементов, чтобы перейти к соответствующей области в Microsoft Sentinel.

Например, выберите Запросы для охоты, чтобы перейти на страницу Охота. Появится отфильтрованный список запросов для охоты, которые связаны с выбранным методом и доступны для настройки в рабочей области.

Моделирование возможного покрытия с помощью доступных обнаружений

В матрице покрытия MITRE смоделированный охват ссылается на доступные обнаружения, но не настроенные в настоящее время в рабочей области Microsoft Sentinel. Просмотрите смоделированное покрытие, чтобы получить представление о возможном состоянии безопасности вашей организации, если бы вы настроили все доступные обнаружения.

В Microsoft Sentinel в разделе "Управление угрозами" выберите MITRE ATTA&CK (предварительная версия) и выберите элементы в меню "Имитация ", чтобы имитировать возможное состояние безопасности вашей организации.

Затем используйте элементы страницы, как и в противном случае, чтобы просмотреть имитированное покрытие для определенного метода.

Использование платформы MITRE ATT&CK в правилах аналитики и инцидентах

Наличие запланированного правила с применением методов MITRE, регулярно выполняемых в рабочей области Microsoft Sentinel, улучшает состояние безопасности, отображаемое для вашей организации в матрице покрытия MITRE.

Правила анализа.

- При настройке правил аналитики выберите конкрентые методы MITRE, которые будут применяться к правилу.

- При поиске правил аналитики отфильтруйте отображаемые правила по методам, чтобы быстрее найти нужные.

Дополнительные сведения см. в разделах Встроенные средства обнаружения угроз и Создание настраиваемых правил аналитики для обнаружения угроз.

Инциденты.

Когда инциденты создаются для оповещений, которые появляются с помощью правил с настроенными методами MITRE, эти методы также добавляются к инцидентам.

Дополнительные сведения см. в разделе Исследование инцидентов с помощью Microsoft Sentinel.

Охота на угрозы.

- При создании нового запроса для охоты выберите конкретные тактики и методы, которые будут применены к запросу.

- При поиске активных запросов для охоты отфильтруйте отображаемые запросы по тактикам, выбрав элемент из списка над сеткой. Выберите запрос, чтобы увидеть сведения о тактике и методе справа.

- При создании закладок либо используйте сопоставление методов, унаследованное от запроса для охоты, либо создайте собственное сопоставление.

Дополнительные сведения см. в статьях Охота на угрозы с помощью Microsoft Sentinel и Отслеживание данных при поиске с помощью Microsoft Sentinel.

Связанный контент

Дополнительные сведения см. в разделе: