Начало использования Microsoft Security Exposure Management

В этой статье описывается, как начать работу с информационной панелью Microsoft Security Exposure Management .

Управление уязвимостью безопасности в настоящее время находится в общедоступной предварительной версии. Изначально данные используют параметры по умолчанию в управлении экспозицией безопасности.

Важно!

Некоторые сведения относятся к предварительно выпущенному продукту, который может быть существенно изменен перед выпуском. Корпорация Майкрософт не дает явных или подразумеваемых гарантий относительно предоставленных здесь сведений.

Проверка состояния уязвимости системы безопасности

На панели мониторинга Обзор управления экспозицией > можно просмотреть общее состояние уязвимости безопасности организации.

Используйте панель мониторинга в качестве отправной точки для snapshot организационного положения и раскрытия информации, а также детализировать по мере необходимости.

Проверка ресурсов

Получите быстрое представление о доступных ресурсах вашей организации.

Вы можете просмотреть подключенные устройства, обнаруженные устройства, которые еще не подключены, устройства с выходом в Интернет и облачные ресурсы.

Знание того, что подвергается воздействию, помогает устранить риски, связанные с раскрытием активов.

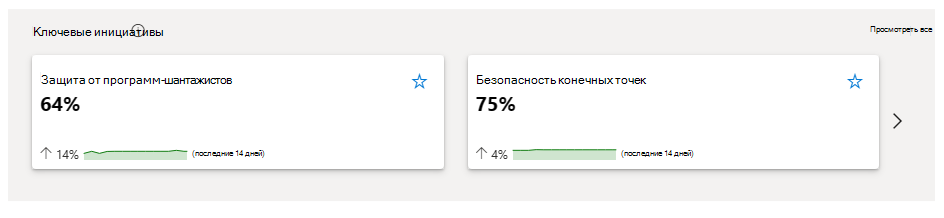

Обзор ключевых инициатив

В ключевых инициативах показаны инициативы, помеченные как избранные на странице инициатив , и все недавно добавленные рекомендуемые инициативы.

Выберите отдельную инициативу ключа для детализации. Вы также можете перейти ко всем инициативам.

Просмотр основных метрик

Основные метрики определяют метрики безопасности с наиболее значительным воздействием.

Вы можете увидеть текущее значение экспозиции, тенденцию изменения за 14 дней и связанные с ней рекомендации.

Детализация отдельной метрики безопасности позволяет перейти на страницу метрики. Вы также можете получить доступ ко всем метрикам.

Просмотр ресурсов на карте

На карте направлений атаки отображаются общие и критически важные устройства, удостоверения и облачные ресурсы клиента.

Вы можете выбрать и выполнить поиск по определенному типу ресурсов, а затем открыть его на карте.

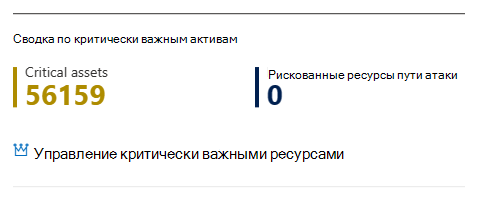

Проверка критически важных ресурсов и управление ими

В сводке по критическим ресурсам показано, сколько у вас есть критически важных ресурсов и сколько есть путей атак, которые ставят их под угрозу.

Здесь вы можете просматривать критически важные ресурсы и устройства и управлять ими.

В разделе Управление критически важными ресурсами можно управлять уровнем важности ресурсов, определяемых с помощью управления безопасностью, и создавать настраиваемые правила классификации для обнаружения других критически важных ресурсов.

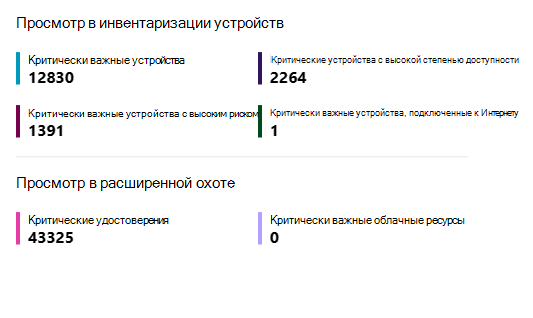

Просмотр в инвентаризации устройств и расширенной охоте

Критически важные ресурсы можно просмотреть в контексте инвентаризации Defender XDR устройств и в Defender XDR расширенной охоты.

Инвентаризация устройств предоставляет быстрые ссылки на устройства, отсортированные по:

- Критически важные устройства

- Критически важные устройства с высоким риском

- Критические устройства с высокой степенью доступности

- Критически важные устройства, подключенные к Интернету

При расширенной охоте вы можете быстро получить доступ к запросам для:

- Критические удостоверения

- Критически важные облачные ресурсы

Изучение ключевой оценки инициативы с течением времени

На диаграмме Оценка ключевых инициатив с течением времени отображается каждая ключевая инициатива, закодированная цветом, с изменением оценки с течением времени.

Вы можете навести указатель мыши на точки на временная шкала, чтобы узнать, какой показатель ключевой инициативы был на эту дату.

Просмотр последних событий безопасности

Последние события безопасности отображают события безопасности за прошедшую неделю, отсортированные по всем событиям или по инициативам или метрикам. Нажмите кнопку Просмотреть все события , чтобы просмотреть полный список всех событий за последние 30 дней, происходящих в вашей организации.