Сброс PIN-кода

В этой статье описывается, как служба сброса ПИН-кода (Майкрософт ) позволяет пользователям восстанавливать забытый ПИН-код Windows Hello для бизнеса и как его настроить.

Обзор

Windows Hello для бизнеса предоставляет пользователям возможность сбрасывать забытые ПИН-коды. Существует две формы сброса ПИН-кода:

- Деструктивный сброс ПИН-кода: существующий ПИН-код пользователя и базовые учетные данные, включая все ключи или сертификаты, добавленные в контейнер Windows Hello, удаляются из клиента и подготавливаются новый ключ входа и ПИН-код. Деструктивный сброс ПИН-кода является параметром по умолчанию и не требует настройки

- Неразрушающий сброс ПИН-кода: контейнер и ключи Windows Hello для бизнеса пользователя сохраняются, но ПИН-код пользователя, используемый для авторизации использования ключей, изменяется. Для неразрушительного сброса ПИН-кода необходимо развернуть службу сброса ПИН-кода (Майкрософт ) и настроить политику клиентов, чтобы включить функцию восстановления ПИН-кода .

Принцип работы неразрушающего сброса ПИН-кода

Требования:

- Гибридные или облачные развертывания Windows Hello для бизнеса

- Выпуски Windows Корпоративная, Для образовательных учреждений и Pro. Для этой функции нет требований к лицензированию

Если на клиенте включен неразрушающий сброс ПИН-кода, 256-разрядный ключ AES создается локально. Ключ добавляется в контейнер Windows Hello для бизнеса пользователя и ключи в качестве предохранителя сброса ПИН-кода. Этот предохранитель сброса ПИН-кода шифруется с помощью открытого ключа, полученного из службы сброса ПИН-кода Майкрософт, а затем сохраняется на клиенте для последующего использования во время сброса ПИН-кода. После того как пользователь инициирует сброс ПИН-кода, завершает проверку подлинности и многофакторную проверку подлинности в Microsoft Entra ID, зашифрованный предохранитель сброса ПИН-кода отправляется в службу сброса ПИН-кода Майкрософт, расшифровывается и возвращается клиенту. Расшифрованный предохранитель сброса ПИН-кода используется для изменения ПИН-кода, используемого для авторизации ключей Windows Hello для бизнеса, а затем очищается из памяти.

Используя групповую политику, Microsoft Intune или совместимое решение MDM, вы можете настроить устройства Windows для безопасного использования службы сброса ПИН-кода Майкрософт, которая позволяет пользователям сбрасывать свои забытые ПИН-коды без необходимости повторной регистрации.

В следующей таблице сравниваются деструктивные и неразрушающие сбросы ПИН-кода.

| Категория | Деструктивный сброс ПИН-кода | Неразрушающее сброс ПИН-кода |

|---|---|---|

| Функции | Существующий ПИН-код пользователя и базовые учетные данные, включая все ключи или сертификаты, добавленные в контейнер Windows Hello, удаляются из клиента и подготавливаются новый ключ входа и ПИН-код. | Чтобы включить функцию восстановления ПИН-кода, необходимо развернуть службу сброса ПИН-кода (Майкрософт) и политику клиента. Во время неразрушительного сброса ПИН-кода контейнер Windows Hello для бизнеса и ключи пользователя сохраняются, но ПИН-код пользователя, используемый для авторизации использования ключей, изменяется. |

| Присоединено к Microsoft Entra | Доверие сертификатов, доверие к ключам и доверие к облачным Kerberos | Доверие сертификатов, доверие к ключам и доверие к облачным Kerberos |

| Гибридное присоединение к Microsoft Entra | Доверие сертификатов и облачное доверие Kerberos для параметров и выше блокировки поддерживают деструктивный сброс ПИН-кода. Доверие к ключу не поддерживает этот параметр над экраном блокировки. Это связано с задержкой синхронизации между подготовкой пользователем учетных данных Windows Hello для бизнеса и возможностью их использования для входа. Он поддерживается на странице параметров, и пользователи должны иметь корпоративное сетевое подключение к контроллеру домена. | Доверие сертификатов, доверие ключей и облачное доверие Kerberos для параметров и выше блокировки поддерживают неразрушающее сброс ПИН-кода. Сетевое подключение для контроллера домена не требуется. |

| Локальная среда | Если AD FS используется для локальных развертываний, пользователи должны иметь корпоративное сетевое подключение к службам федерации. | Служба сброса ПИН-кода использует удостоверения Microsoft Entra, поэтому она доступна только для устройств с гибридным присоединением к Microsoft Entra и Microsoft Entra. |

| Требуется дополнительная конфигурация | Поддерживается по умолчанию и не требует настройки | Разверните службу сброса ПИН-кода Майкрософт и политику клиента, чтобы включить функцию восстановления ПИН-кода. |

| MSA/Enterprise | MSA и Enterprise | Только для предприятий. |

Включение службы сброса ПИН-кода Майкрософт в клиенте Microsoft Entra

Перед использованием неразрушающего сброса ПИН-кода необходимо зарегистрировать два приложения в клиенте Microsoft Entra:

- Microsoft Pin Reset Service Production

- Microsoft Pin Reset Client Production

Чтобы зарегистрировать приложения, выполните следующие действия.

- Перейдите на веб-сайт Microsoft PIN Reset Service Production и войдите как минимум администратор приложения. Просмотрите разрешения, запрошенные рабочим приложением Службы сброса пин-кодов (Майкрософт ), и нажмите кнопку Принять , чтобы предоставить приложению согласие на доступ к вашей организации.

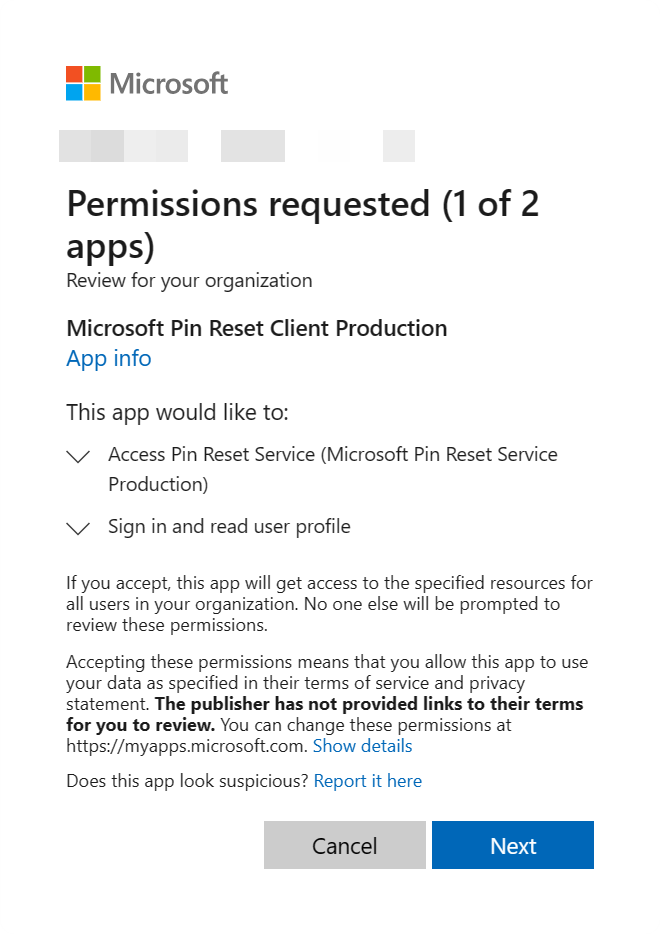

- Перейдите на веб-сайт Microsoft PIN Reset Client Production и подпишитесь как минимум администратор приложения. Просмотрите разрешения, запрашиваемые приложением Microsoft Pin Reset Client Production , и нажмите кнопку Далее.

- Просмотрите разрешения, запрошенные приложением Microsoft Pin Reset Service Production , и нажмите кнопку Принять , чтобы подтвердить согласие обоим приложениям на доступ к вашей организации.

Примечание.

После принятия на странице перенаправления будет отображаться пустая страница. Это известное поведение.

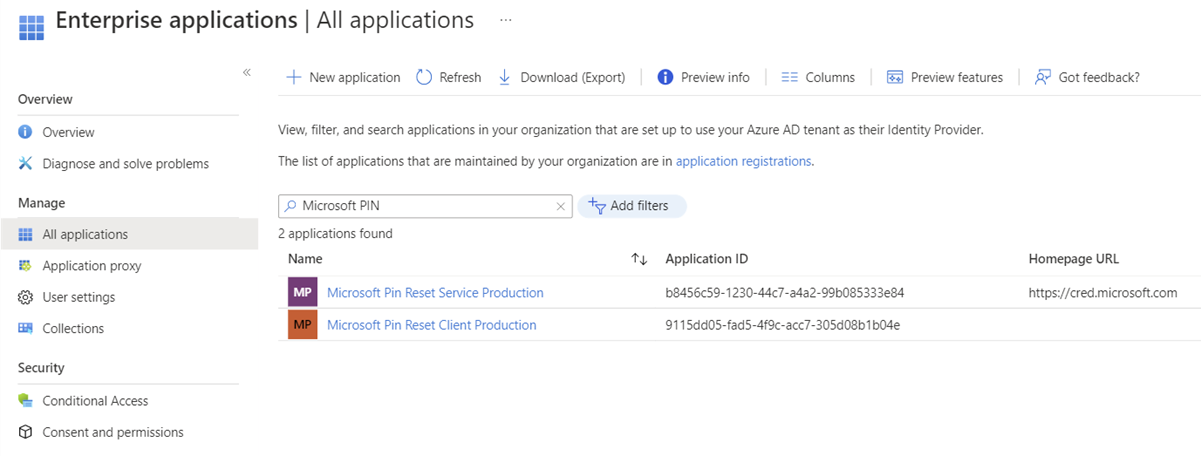

Убедитесь, что в клиенте зарегистрированы два субъекта-службы сброса ПИН-кода.

- Вход в Центр администрирования Microsoft Entra Manager

- Выберите Приложения > Microsoft Entra ID > Корпоративные приложения

- Выполните поиск по имени приложения "Microsoft PIN- код" и убедитесь, что как Microsoft Pin Reset Service Production , так и Microsoft Pin Reset Client Production находятся на

Включение восстановления ПИН-кода на клиентах

Чтобы включить восстановление ПИН-кода на клиентах, можно использовать:

- Microsoft Intune/MDM

- Групповая политика

Ниже приведены инструкции по настройке устройств. Выберите вариант, который лучше всего соответствует вашим потребностям.

Чтобы настроить устройства с помощью Microsoft Intune, создайте политику каталога параметров и используйте следующие параметры:

| Категория | Имя параметра | Значение |

|---|---|---|

| Windows Hello для бизнеса | Включение восстановления контактов | True |

Назначьте политику группе, содержащей в качестве участников устройства или пользователей, которые вы хотите настроить.

Примечание.

Вы также можете настроить восстановление ПИН-кода в колонке Безопасность конечных точек :

- Вход в Центр администрирования Microsoft Intune

- Выберите Защита учетных записей безопасности > конечных > точек Создать политику

Кроме того, можно настроить устройства с помощью настраиваемой политики с помощью поставщика CSP PassportForWork.

| OMA-URI | Тип данных | Значение |

|---|---|---|

./Vendor/MSFT/Policy/PassportForWork/

Идентификатор клиента/Policies/EnablePinRecovery |

Boolean (Логическое) | True |

Примечание.

Необходимо заменить TenantId идентификатором клиента Microsoft Entra. Чтобы найти идентификатор клиента, ознакомьтесь с разделом Как найти идентификатор клиента Microsoft Entra или выполните следующие действия, чтобы выполнить вход с учетной записью вашей организации:

GET https://graph.microsoft.com/v1.0/organization?$select=id

Убедитесь, что политика восстановления ПИН-кода применяется на устройствах

Конфигурацию сброса ПИН-кода можно просмотреть, запустив dsregcmd /status из командной строки. Это состояние можно найти в выходных данных в разделе пользовательского состояния как элемент строки CanReset . Если Функция CanReset отображает значение DestructiveOnly, включено только деструктивное сброс ПИН-кода. Если CanReset сообщает о деструктивном инноннодеструктивном состоянии, включено неразрушающее сброс ПИН-кода.

Пример выходных данных пользовательского состояния для деструктивного сброса ПИН-кода

+----------------------------------------------------------------------+

| User State |

+----------------------------------------------------------------------+

NgcSet : YES

NgcKeyId : {FA0DB076-A5D7-4844-82D8-50A2FB42EC7B}

CanReset : DestructiveOnly

WorkplaceJoined : NO

WamDefaultSet : YES

WamDefaultAuthority : organizations

WamDefaultId : https://login.microsoft.com

WamDefaultGUID : { B16898C6-A148-4967-9171-64D755DA8520 } (AzureAd)

+----------------------------------------------------------------------+

Пример выходных данных пользовательского состояния для неразрушающего сброса ПИН-кода

+----------------------------------------------------------------------+

| User State |

+----------------------------------------------------------------------+

NgcSet : YES

NgcKeyId : {FA0DB076-A5D7-4844-82D8-50A2FB42EC7B}

CanReset : DestructiveAndNonDestructive

WorkplaceJoined : NO

WamDefaultSet : YES

WamDefaultAuthority : organizations

WamDefaultId : https://login.microsoft.com

WamDefaultGUID : { B16898C6-A148-4967-9171-64D755DA8520 } (AzureAd)

+----------------------------------------------------------------------+

Настройка разрешенных URL-адресов для федеративных поставщиков удостоверений на устройствах, присоединенных к Microsoft Entra

Применимо к: Устройства, присоединенные к Microsoft Entra

Для сброса ПИН-кода на устройствах, присоединенных к Microsoft Entra, используется поток веб-входа для проверки подлинности пользователей на экране блокировки. Веб-вход позволяет переходить только к определенным доменам. Если веб-вход пытается перейти к домену, который не разрешен, отображается страница с сообщением об ошибке: Не удается открыть страницу прямо сейчас.

Если у вас есть федеративная среда и проверка подлинности обрабатывается с помощью AD FS или поставщика удостоверений сторонних поставщиков, необходимо настроить на устройствах политику, чтобы разрешить список доменов, к которым можно обращаться во время потоков сброса ПИН-кода. Если этот параметр задан, он гарантирует, что страницы проверки подлинности от этого поставщика удостоверений могут использоваться во время сброса ПИН-кода, присоединенного к Microsoft Entra.

Чтобы настроить устройства с помощью Microsoft Intune, создайте политику каталога параметров и используйте следующие параметры:

| Категория | Имя параметра | Значение |

|---|---|---|

| Authentication | Настройка разрешенных URL-адресов для веб-входа | Укажите разделенный точкой с запятой список доменов, необходимых для проверки подлинности во время сценария сброса ПИН-кода. Примером значения будет signin.contoso.com; portal.contoso.com |

Назначьте политику группе, содержащей в качестве участников устройства или пользователей, которые вы хотите настроить.

Кроме того, можно настроить устройства с помощью настраиваемой политики с помощью поставщика служб CSP политики.

| Параметр |

|---|

./Vendor/MSFT/Policy/Config/Authentication/ConfigureWebSignInAllowedUrls |

Примечание.

Для Azure для государственных организаций существует известная проблема, связанная со сбоем сброса ПИН-кода на устройствах, присоединенных к Microsoft Entra. Когда пользователь пытается запустить сброс ПИН-кода, в пользовательском интерфейсе сброса ПИН-кода отображается страница с ошибкой "Не удается открыть страницу прямо сейчас". Для решения этой проблемы можно использовать политику ConfigureWebSignInAllowedUrls. Если у вас возникла эта проблема и вы используете облако Azure для государственных организаций США, задайте login.microsoftonline.us в качестве значения политики ConfigureWebSignInAllowedUrls.

Взаимодействие с пользователем

Сценарии деструктивного и неразрушающего сброса ПИН-кода используют те же действия для инициации сброса ПИН-кода. Если пользователи забыли свои ПИН-коды, но имеют альтернативный метод входа, они могут перейти к параметрам входа в разделе Параметры и инициировать сброс ПИН-кода из параметров ПИН-кода. Если у пользователей нет альтернативного способа входа на свои устройства, сброс ПИН-кода также можно инициировать с экрана блокировки Windows с помощью поставщика учетных данных ПИН-кода. Чтобы сбросить ПИН-код, пользователи должны пройти проверку подлинности и завершить многофакторную проверку подлинности. После завершения сброса ПИН-кода пользователи могут входить в систему с помощью нового ПИН-кода.

Важно.

Для устройств с гибридным присоединением к Microsoft Entra пользователи должны иметь подключение к корпоративной сети к контроллерам домена, чтобы завершить деструктивный сброс ПИН-кода. Если AD FS используется для доверия сертификатов или для локальных развертываний, пользователи также должны иметь корпоративное сетевое подключение к службам федерации для сброса ПИН-кода.

Сброс PIN-кода на странице "Параметры"

- Вход в Windows 10 с помощью альтернативных учетных данных

- Открытие параметров > Учетные > записи параметры входа

- Выберите PIN-код (Windows Hello) > Я забыл СВОЙ ПИН-код и следуйте инструкциям

Сброс ПИН-кода с экрана блокировки

Для устройств, присоединенных к Microsoft Entra:

- Если поставщик учетных данных ДЛЯ ПИН-кода не выбран, разверните ссылку Параметры входа и щелкните значок панели ПИН-кода .

- Выберите Я забыл ПИН-код в поставщике учетных данных ДЛЯ ПИН-кода.

- Выберите параметр проверки подлинности в списке представленных параметров. Этот список основан на различных методах проверки подлинности, включенных в клиенте (например, пароль, ПИН-код, ключ безопасности).

- Следуйте инструкциям, предоставляемым в процессе подготовки

- По завершении разблокируйте рабочий стол с помощью только что созданного ПИН-кода

Для устройств с гибридным присоединением к Microsoft Entra:

- Если поставщик учетных данных ДЛЯ ПИН-кода не выбран, разверните ссылку Параметры входа и щелкните значок панели ПИН-кода .

- Выберите Я забыл ПИН-код в поставщике учетных данных ДЛЯ ПИН-кода.

- Введите пароль и нажмите клавишу ВВОД.

- Следуйте инструкциям, предоставляемым в процессе подготовки

- По завершении разблокируйте рабочий стол с помощью только что созданного ПИН-кода

Примечание.

Доверие к ключам на устройствах с гибридным присоединением к Microsoft Entra не поддерживает деструктивный сброс ПИН-кода над экраном блокировки. Это связано с задержкой синхронизации между подготовкой пользователем учетных данных Windows Hello для бизнеса и возможностью их использования для входа. Для этой модели развертывания необходимо развернуть неразрушающий сброс ПИН-кода, чтобы сработать приведенный выше сброс ПИН-кода блокировки.

Вы можете обнаружить, что сброс ПИН-кода из параметров работает только после входа. Кроме того, функция сброса ПИН-кода на экране блокировки не работает, если у вас есть какое-либо соответствующее ограничение на самостоятельный сброс пароля с экрана блокировки. Дополнительные сведения см . в статье Включение самостоятельного сброса пароля Microsoft Entra на экране входа в Windows.