Ange vybehörighet för en grupp i Service Hooks

Azure DevOps Services | Azure DevOps Server 2022 – Azure DevOps Server 2019

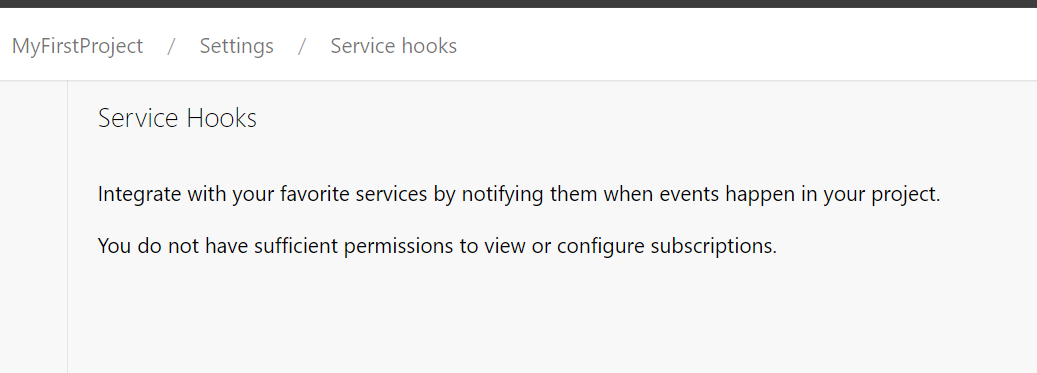

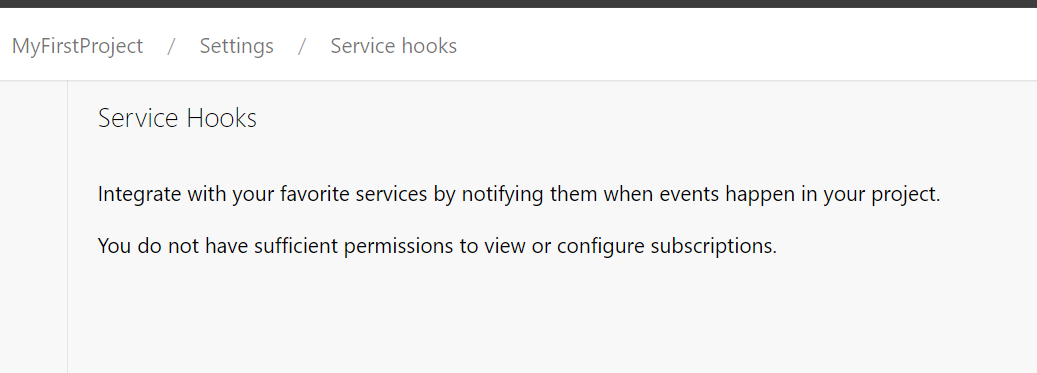

Som standard har endast projektadministratörer behörighet att visa eller redigera . Om du vill ge dessa behörigheter till andra användare direkt kan du använda kommandoradsverktyget eller REST API:et för säkerhet .

Säkerhetsnamnområdes-ID ServiceHooks definieras under Lista säkerhetsnamnområden som cb594ebe-87dd-4fc9-ac2c-6a10a4c92046

Förutsättningar

Installera Azure CLI för att köra

az devopskommandot. Så här installerar du Azure CLISkapa en personlig åtkomsttoken (PAT) för din Azure DevOps-profil. Se till att du är medlem i gruppen Projektsamlingsadministratör (PCA).

- Identitet (läs)

- Diagram (läst)

- Säkerhet (hantera)

Logga in på Azure DevOps med

az devops login. Om du inte haraz devopstillägget installerar du det.> az devops login The command requires the extension azure-devops. Do you want to install it now? The command will continue to run after the extension is installed. (Y/n): YDu kan definiera din organisation som standardorganisation. Annars definierar du

--org "https://dev.azure.com/{organization}"för varje kommando.az devops configure --defaults organization="https://dev.azure.com/{organization}"Kontrollera om du kan se en lista över behörigheter för din organisation.

az devops security permission namespace list --org "https://dev.azure.com/{organization}"

Läsa gruppidentitet och behörighetstoken

Hitta din gruppidentitetsbeskrivning.

> az devops security group list --project ac515e82-560c-4af8-845b-9f7f968d8e7b --output table Name Descriptor ----------------------------------------------- -------------------------------------------------------------------------------------------------------------------------------------------------- [TEAM FOUNDATION]\EntraServiceHooksRead aadgp.Uy0xLTktMTU1MTM3NDI0NS0xMjA0NDAwOTY5LTI0MDI5ODY0MTMtMjE3OTQwODYxNi0zLTM5NTQxNzM3ODYtMTUyMTA4MTkyNS0yNTQwNTA4MjYzLTMzNDgxNjQxNjgOm du vill filtrera efter gruppnamn kan du använda

findstrellergrepkommandot beror på kommandotolken.Hämta behörighetstoken.

> az devops security permission list --id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 --subject <Group or user descriptor> --output table Token Effective Allow Effective Deny ------------------------------------------------------ ----------------- ---------------- PublisherSecurity 0 0 PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b 0 0

Uppdatera läsbehörighet för tjänstkrokar

Lista över möjliga behörigheter som du kan definiera för

--allow-bit.- Visa prenumerationer

- Redigera prenumeration

- Ta bort prenumerationer

- Publicera händelser

> az devops security permission namespace show --id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 [ { "actions": [ { "bit": 1, "displayName": "View Subscriptions", "name": "ViewSubscriptions", "namespaceId": "cb594ebe-87dd-4fc9-ac2c-6a10a4c92046" }, { "bit": 2, "displayName": "Edit Subscription", "name": "EditSubscriptions", "namespaceId": "cb594ebe-87dd-4fc9-ac2c-6a10a4c92046" }, { "bit": 4, "displayName": "Delete Subscriptions", "name": "DeleteSubscriptions", "namespaceId": "cb594ebe-87dd-4fc9-ac2c-6a10a4c92046" }, { "bit": 8, "displayName": "Publish Events", "name": "PublishEvents", "namespaceId": "cb594ebe-87dd-4fc9-ac2c-6a10a4c92046" } ], "dataspaceCategory": "Default", "displayName": "ServiceHooks", "elementLength": -1, "extensionType": null, "isRemotable": true, "name": "ServiceHooks", "namespaceId": "cb594ebe-87dd-4fc9-ac2c-6a10a4c92046", "readPermission": 1, "separatorValue": "/", "structureValue": 1, "systemBitMask": 0, "useTokenTranslator": true, "writePermission": 7 }Ange Visa åtkomst för gruppen. Visa ServiceHooks-prenumerationer är lika med 1 för

--allow-bit.> az devops security permission update --namespace-id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 --subject <Group or user descriptor> --token PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b --allow-bit 1 [ { "acesDictionary": { "Microsoft.TeamFoundation.Identity;S-1-9-1551374245-1204400969-2402986413-2179408616-3-3954173786-1521081925-2540508263-3348164168": { "allow": 1, "deny": 0, "descriptor": "Microsoft.TeamFoundation.Identity;S-1-9-1551374245-1204400969-2402986413-2179408616-3-3954173786-1521081925-2540508263-3348164168", "extendedInfo": { "effectiveAllow": 1 }, "resolvedPermissions": [ { "bit": 1, "displayName": "View Subscriptions", "effectivePermission": "Allow", "name": "ViewSubscriptions" } ] } }, "includeExtendedInfo": true, "inheritPermissions": true, "token": "PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b" } ]Hämta behörighetstoken för att se dina ändringar.

> az devops security permission list --id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 --subject <Group or user descriptor> --output table Token Effective Allow Effective Deny ------------------------------------------------------ ----------------- ---------------- PublisherSecurity 0 0 PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b 1 0

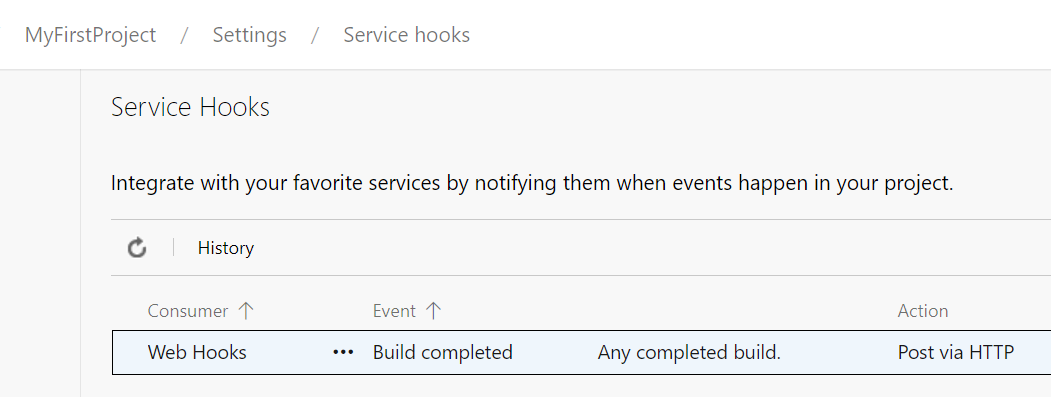

I följande exempel visas att användaren kan se prenumerationerna för tjänstkrokar.

Återställa alla Service Hooks-behörigheter för en grupp

Om du behöver återställa alla Service Hooks-behörigheter för en grupp eller användare kan du anropa

reset-all.> az devops security permission reset-all --id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 --subject <Group or user descriptor> --token PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b Are you sure you want to reset all explicit permissions for this user/group and token? (y/n): Y true > az devops security permission list --id cb594ebe-87dd-4fc9-ac2c-6a10a4c92046 --subject <Group or user descriptor> --output table Token Effective Allow Effective Deny ------------------------------------------------------ ----------------- ---------------- PublisherSecurity 0 0 PublisherSecurity/ac515e82-560c-4af8-845b-9f7f968d8e7b 0 0I följande exempel visas att användaren inte kan visa prenumerationer för tjänstkrokar när behörigheten har återställts.