Tillåt åtkomst till Azure Service Bus-namnområden via privata slutpunkter

Med Azure Private Link Service kan du komma åt Azure-tjänster (till exempel Azure Service Bus, Azure Storage och Azure Cosmos DB) och Azure-värdbaserade kund-/partnertjänster via en privat slutpunkt i ditt virtuella nätverk.

En privat slutpunkt är ett nätverksgränssnitt som ger dig en privat och säker anslutning till en tjänst som drivs av Azure Private Link. En privat slutpunkt använder en privat IP-adress från ditt virtuella nätverk, vilket i praktiken flyttar tjänsten till ditt virtuella nätverk. All trafik till tjänsten kan dirigeras via den privata slutpunkten, så inga gatewayer, NAT-enheter, ExpressRoute- eller VPN-anslutningar, eller offentliga IP-adresser behövs. Trafik mellan ditt virtuella nätverk och tjänsten passerar över Microsofts stamnätverk, vilket eliminerar exponering från det offentliga Internet. Du kan ansluta till en instans av en Azure-resurs, vilket ger dig den högsta detaljnivån i åtkomstkontrollen.

Mer information finns i Vad är Azure Private Link?

Viktiga punkter

Den här funktionen stöds med Premium-nivån för Azure Service Bus. Mer information om premiumnivån finns i artikeln Service Bus Premium- och Standard-meddelandenivåer .

Implementering av privata slutpunkter kan hindra andra Azure-tjänster från att interagera med Service Bus. Som ett undantag kan du tillåta åtkomst till Service Bus-resurser från vissa betrodda tjänster även när privata slutpunkter är aktiverade. En lista över betrodda tjänster finns i Betrodda tjänster.

Följande Microsoft-tjänster måste finnas i ett virtuellt nätverk

- Azure App Service

- Azure Functions

Ange minst en IP-regel eller en regel för virtuellt nätverk för namnområdet så att endast trafik tillåts från de angivna IP-adresserna eller undernätet för ett virtuellt nätverk. Om det inte finns några IP- och virtuella nätverksregler kan namnområdet nås via det offentliga Internet (med hjälp av åtkomstnyckeln).

Lägg till en privat slutpunkt med hjälp av Azure Portal

Förutsättningar

För att integrera ett Service Bus-namnområde med Azure Private Link behöver du följande entiteter eller behörigheter:

- Ett Service Bus-namnområde.

- Ett virtuellt Azure-nätverk.

- Ett undernät i det virtuella nätverket. Du kan använda standardundernätet .

- Ägar- eller deltagarbehörigheter för både Service Bus-namnområdet och det virtuella nätverket.

Din privata slutpunkt och ditt virtuella nätverk måste finnas i samma region. När du väljer en region för den privata slutpunkten med hjälp av portalen filtreras endast virtuella nätverk som finns i den regionen automatiskt. Din Service Bus-namnrymd kan finnas i en annan region. Och din privata slutpunkt använder en privat IP-adress i ditt virtuella nätverk.

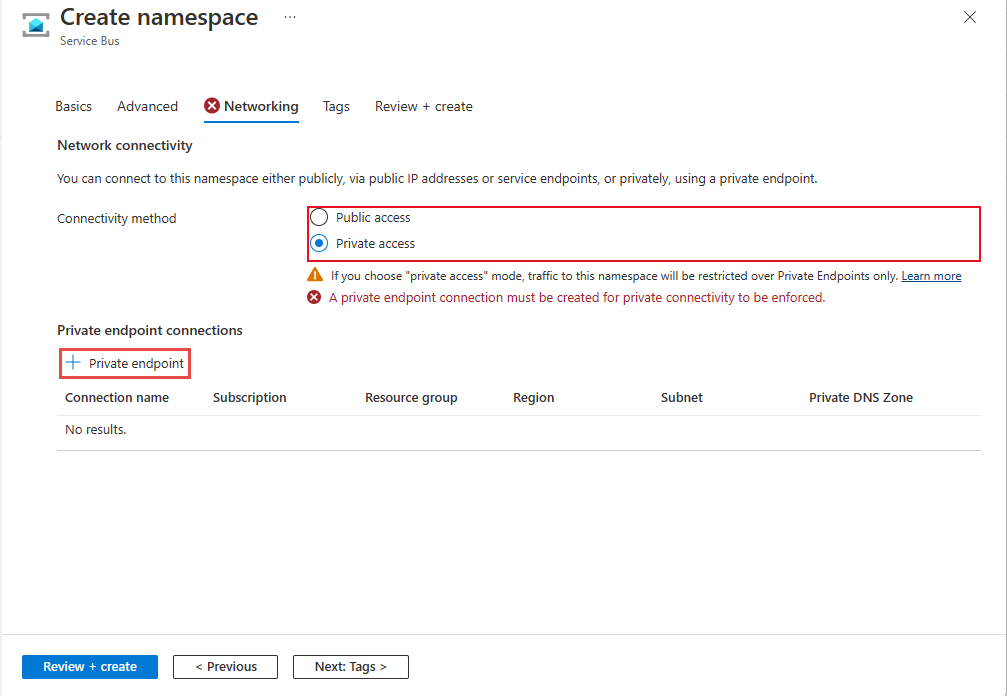

Konfigurera privat åtkomst när du skapar ett namnområde

När du skapar ett namnområde kan du antingen endast tillåta offentlig (från alla nätverk) eller endast privat (endast via privata slutpunkter) åtkomst till namnområdet.

Om du väljer alternativet Privat åtkomst på sidan Nätverk i guiden skapa namnområde kan du lägga till en privat slutpunkt på sidan genom att välja knappen + Privat slutpunkt . Se nästa avsnitt för detaljerade steg för att lägga till en privat slutpunkt.

Konfigurera privat åtkomst för ett befintligt namnområde

Om du redan har ett befintligt namnområde kan du skapa en privat slutpunkt genom att följa dessa steg:

Logga in på Azure-portalen.

I sökfältet skriver du in Service Bus.

Välj namnområdet i listan som du vill lägga till en privat slutpunkt till.

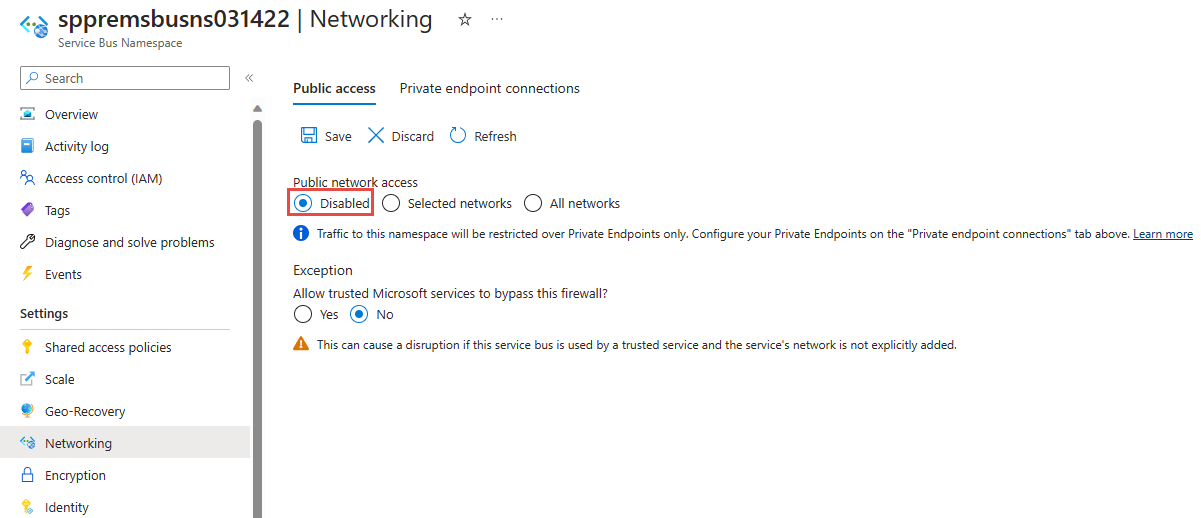

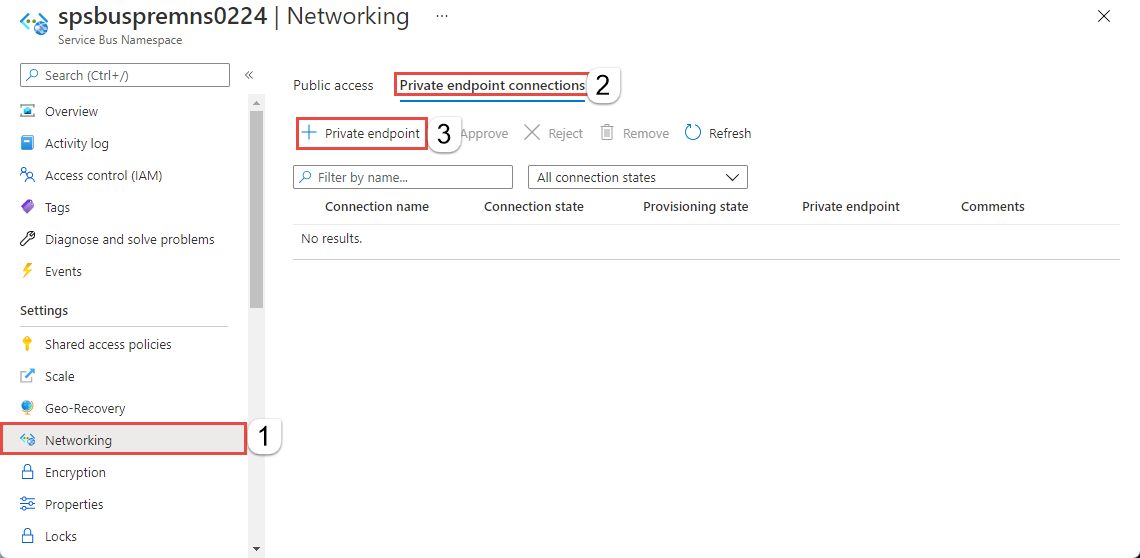

På den vänstra menyn väljer du Alternativet Nätverk under Inställningar.

Kommentar

Du ser endast fliken Nätverk för premiumnamnområden .

På sidan Nätverk väljer du Inaktiverad för åtkomst till offentligt nätverk om du bara vill att namnområdet ska nås via privata slutpunkter.

För Tillåt att betrodda Microsoft-tjänster kringgår den här brandväggen väljer du Ja om du vill tillåta att betrodda Microsoft-tjänster kringgår den här brandväggen.

Om du vill tillåta åtkomst till namnområdet via privata slutpunkter väljer du fliken Privata slutpunktsanslutningar överst på sidan

Välj knappen + Privat slutpunkt överst på sidan.

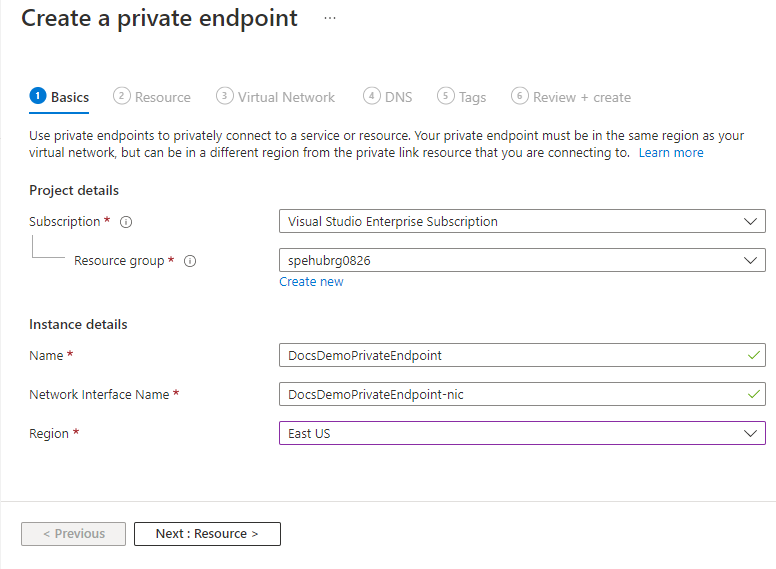

Följ dessa steg på sidan Grundläggande :

Välj den Azure-prenumeration där du vill skapa den privata slutpunkten.

Välj resursgruppen för den privata slutpunktsresursen.

Ange ett namn för den privata slutpunkten.

Ange ett namn för nätverksgränssnittet.

Välj en region för den privata slutpunkten. Din privata slutpunkt måste finnas i samma region som ditt virtuella nätverk, men kan finnas i en annan region än den privata länkresurs som du ansluter till.

Välj Nästa: Knappen Resurs > längst ned på sidan.

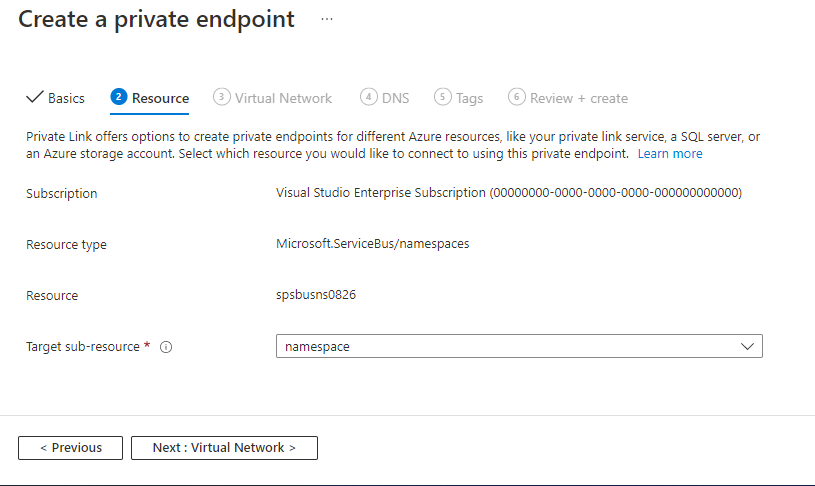

På sidan Resurs granskar du inställningarna och väljer Nästa: Virtuellt nätverk längst ned på sidan.

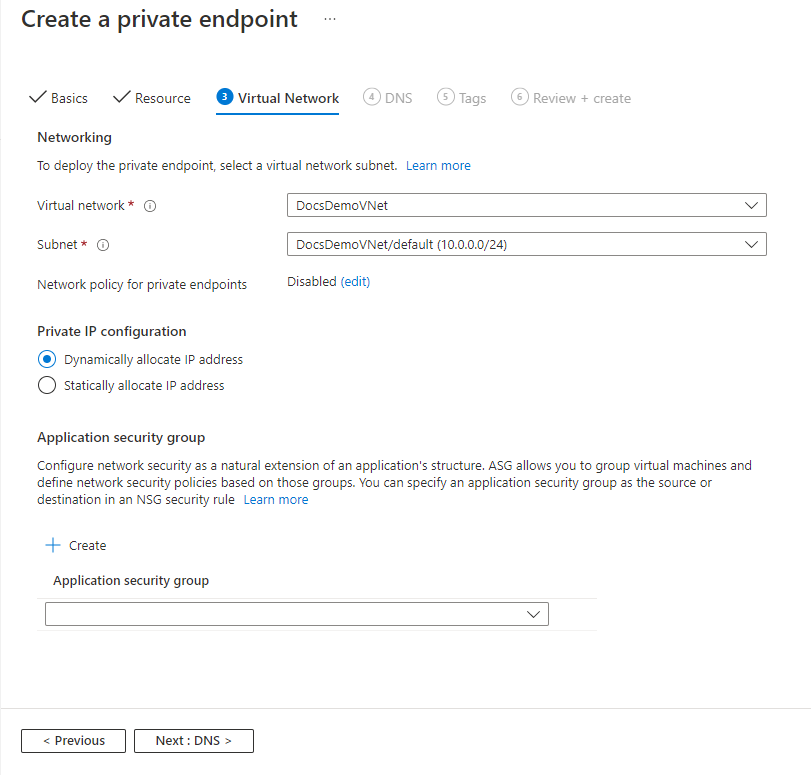

På sidan Virtuellt nätverk väljer du undernätet i ett virtuellt nätverk där du vill distribuera den privata slutpunkten.

- Välj ett virtuellt nätverk. Endast virtuella nätverk i den aktuella valda prenumerationen och platsen visas i listrutan.

- Välj ett undernät i det virtuella nätverk som du har valt.

- Observera att nätverksprincipen för privata slutpunkter är inaktiverad. Om du vill aktivera den väljer du redigera, uppdaterar inställningen och väljer Spara.

- För Privat IP-konfiguration är alternativet Dynamiskt allokering av IP-adress valt som standard. Om du vill tilldela en statisk IP-adress väljer du Statisk allokera IP-adress*.

- För Programsäkerhetsgrupp väljer du en befintlig programsäkerhetsgrupp eller skapar en som ska associeras med den privata slutpunkten.

- Välj Nästa: DNS-knappen > längst ned på sidan.

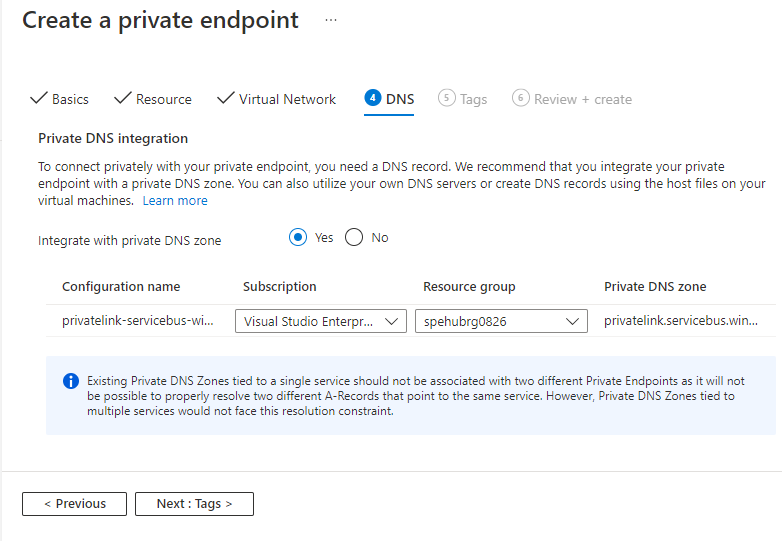

På sidan DNS väljer du om du vill att den privata slutpunkten ska integreras med en privat DNS-zon och väljer sedan Nästa: Taggar.

På sidan Taggar skapar du eventuella taggar (namn och värden) som du vill associera med den privata slutpunktsresursen. Välj sedan knappen Granska + skapa längst ned på sidan.

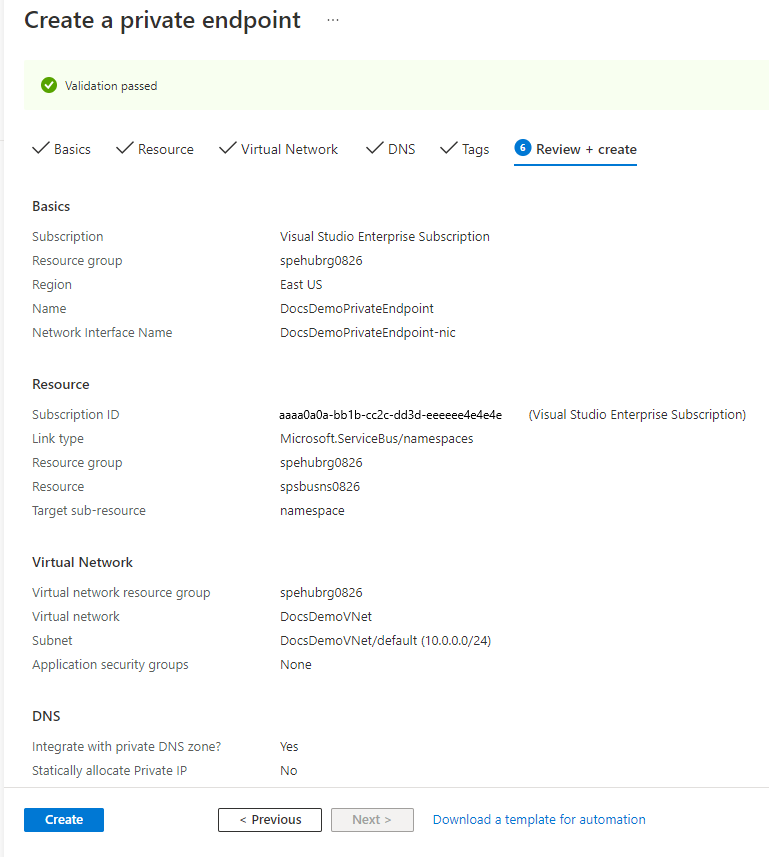

Granska alla inställningar i Granska + skapa och välj Skapa för att skapa den privata slutpunkten.

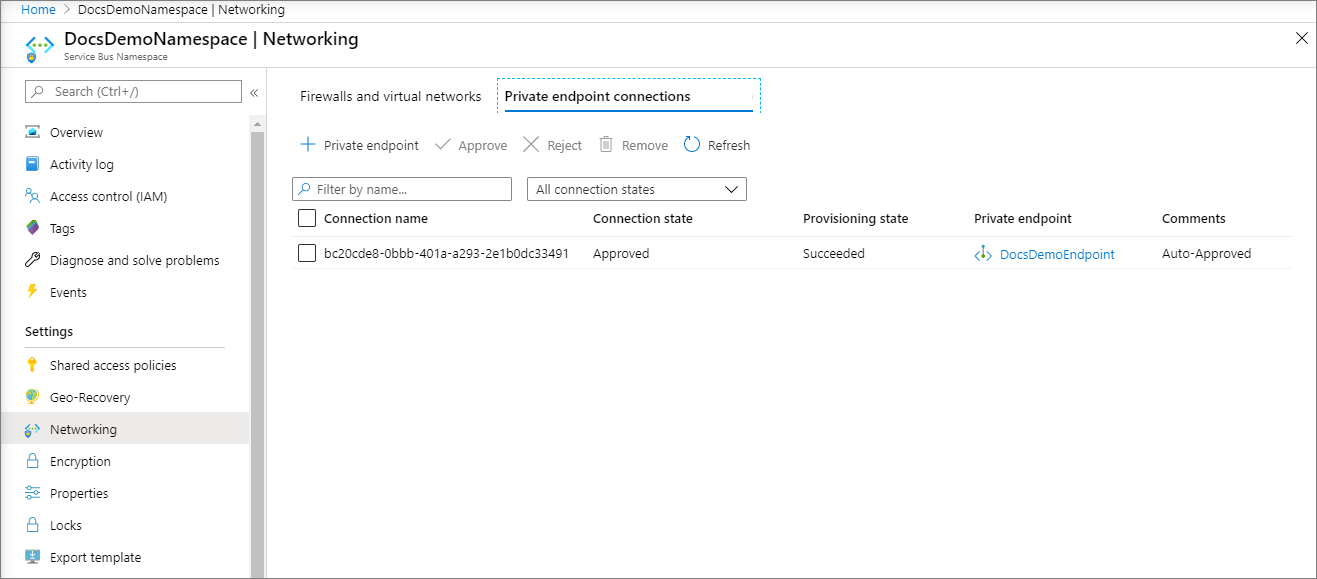

Bekräfta att den privata slutpunkten har skapats. Om du är ägare till resursen och hade valt Alternativet Anslut till en Azure-resurs i min katalog för metoden Anslutning, bör slutpunktsanslutningen godkännas automatiskt. Om den är i väntande tillstånd kan du läsa avsnittet Hantera privata slutpunkter med Azure Portal.

Betrodda Microsoft-tjänster

När du aktiverar inställningen Tillåt betrodda Microsoft-tjänster att kringgå den här brandväggen beviljas följande tjänster åtkomst till dina Service Bus-resurser.

| Betrodd tjänst | Användningsscenarier som stöds |

|---|---|

| Azure Event Grid | Gör att Azure Event Grid kan skicka händelser till köer eller ämnen i Service Bus-namnområdet. Du måste också utföra följande steg:

Mer information finns i Händelseleverans med en hanterad identitet |

| Azure Stream Analytics | Tillåter att ett Azure Stream Analytics-jobb matar ut data till Service Bus-köer till ämnen. Viktigt: Stream Analytics-jobbet bör konfigureras för att använda en hanterad identitet för att få åtkomst till Service Bus-namnområdet. Lägg till identiteten i Azure Service Bus Data Sender-rollen i Service Bus-namnområdet. |

| Azure IoT Hub | Tillåter att en IoT-hubb skickar meddelanden till köer eller ämnen i Service Bus-namnområdet. Du måste också utföra följande steg:

|

| Azure API Management | Med API Management-tjänsten kan du skicka meddelanden till en Service Bus-kö/ett ämne i Service Bus-namnområdet.

|

| Azure IoT Central | Tillåter att IoT Central exporterar data till Service Bus-köer eller ämnen i Service Bus-namnområdet. Du måste också utföra följande steg:

|

| Azure Digital Twins | Gör att Azure Digital Twins kan mata ut data till Service Bus-ämnen i ditt Service Bus-namnområde. Du måste också utföra följande steg:

|

| Azure Monitor (diagnostikinställningar och åtgärdsgrupper) | Gör att Azure Monitor kan skicka diagnostikinformation och aviseringsaviseringar till Service Bus i Service Bus-namnområdet. Azure Monitor kan läsa från och skriva data till Service Bus-namnområdet. |

| Azure Synapse | Gör att Azure Synapse kan ansluta till servicebussen med hjälp av synapse-arbetsytans hanterade identitet. Lägg till azure Service Bus-datasändar-, mottagar- eller ägarrollen i identiteten i Service Bus-namnområdet. |

De andra betrodda tjänsterna för Azure Service Bus finns nedan:

- Öppna Azure-datautforskaren

- Azure Health Data Services

- Azure Arc

- Azure Kubernetes

- Azure Machine Learning

- Microsoft Purview

- Microsoft Defender for Cloud

- Azure Provider Hub

Om du vill tillåta betrodda tjänster att komma åt ditt namnområde växlar du till fliken Offentlig åtkomst på sidan Nätverk och väljer Ja för Tillåt betrodda Microsoft-tjänster att kringgå den här brandväggen?.

Lägga till en privat slutpunkt med PowerShell

I följande exempel visas hur du använder Azure PowerShell för att skapa en privat slutpunktsanslutning till ett Service Bus-namnområde.

Din privata slutpunkt och ditt virtuella nätverk måste finnas i samma region. Din Service Bus-namnrymd kan finnas i en annan region. Och din privata slutpunkt använder en privat IP-adress i ditt virtuella nätverk.

$rgName = "<RESOURCE GROUP NAME>"

$vnetlocation = "<VNET LOCATION>"

$vnetName = "<VIRTUAL NETWORK NAME>"

$subnetName = "<SUBNET NAME>"

$namespaceLocation = "<NAMESPACE LOCATION>"

$namespaceName = "<NAMESPACE NAME>"

$peConnectionName = "<PRIVATE ENDPOINT CONNECTION NAME>"

# create resource group

New-AzResourceGroup -Name $rgName -Location $vnetLocation

# create virtual network

$virtualNetwork = New-AzVirtualNetwork `

-ResourceGroupName $rgName `

-Location $vnetlocation `

-Name $vnetName `

-AddressPrefix 10.0.0.0/16

# create subnet with endpoint network policy disabled

$subnetConfig = Add-AzVirtualNetworkSubnetConfig `

-Name $subnetName `

-AddressPrefix 10.0.0.0/24 `

-PrivateEndpointNetworkPoliciesFlag "Disabled" `

-VirtualNetwork $virtualNetwork

# update virtual network

$virtualNetwork | Set-AzVirtualNetwork

# create premium service bus namespace

$namespaceResource = New-AzResource -Location $namespaceLocation -ResourceName $namespaceName -ResourceGroupName $rgName -Sku @{name = "Premium"; capacity = 1} -Properties @{} -ResourceType "Microsoft.ServiceBus/namespaces" -

# create a private link service connection

$privateEndpointConnection = New-AzPrivateLinkServiceConnection `

-Name $peConnectionName `

-PrivateLinkServiceId $namespaceResource.ResourceId `

-GroupId "namespace"

# get subnet object that you will use in the next step

$virtualNetwork = Get-AzVirtualNetwork -ResourceGroupName $rgName -Name $vnetName

$subnet = $virtualNetwork | Select -ExpandProperty subnets `

| Where-Object {$_.Name -eq $subnetName}

# now, create private endpoint

$privateEndpoint = New-AzPrivateEndpoint -ResourceGroupName $rgName `

-Name $vnetName `

-Location $vnetlocation `

-Subnet $subnet `

-PrivateLinkServiceConnection $privateEndpointConnection

(Get-AzResource -ResourceId $namespaceResource.ResourceId -ExpandProperties).Properties

Hantera privata slutpunkter med hjälp av Azure Portal

När du skapar en privat slutpunkt måste anslutningen godkännas. Om resursen som du skapar en privat slutpunkt för finns i din katalog kan du godkänna anslutningsbegäran förutsatt att du har tillräcklig behörighet. Om du ansluter till en Azure-resurs i en annan katalog måste du vänta tills resursens ägare har godkänt anslutningsbegäran.

Det finns fyra etableringstillstånd:

| Tjänståtgärd | Tjänstkonsumentens privata slutpunktstillstånd | Description |

|---|---|---|

| None | Väntande | Anslutningen skapas manuellt och väntar på godkännande från Private Link-resursägaren. |

| Godkänn | Godkänd | Anslutningen godkändes automatiskt eller manuellt och är redo att användas. |

| Avvisa | Avvisat | Anslutningen avvisades av resursägaren för den privata länken. |

| Ta bort | Frånkopplad | Anslutningen togs bort av resursägaren för den privata länken, den privata slutpunkten blir informativ och bör tas bort för rensning. |

Godkänna, avvisa eller ta bort en privat slutpunktsanslutning

- Logga in på Azure-portalen.

- I sökfältet skriver du in Service Bus.

- Välj det namnområde som du vill hantera.

- Välj fliken Nätverk.

- Se lämpligt följande avsnitt baserat på den åtgärd som du vill: godkänna, avvisa eller ta bort.

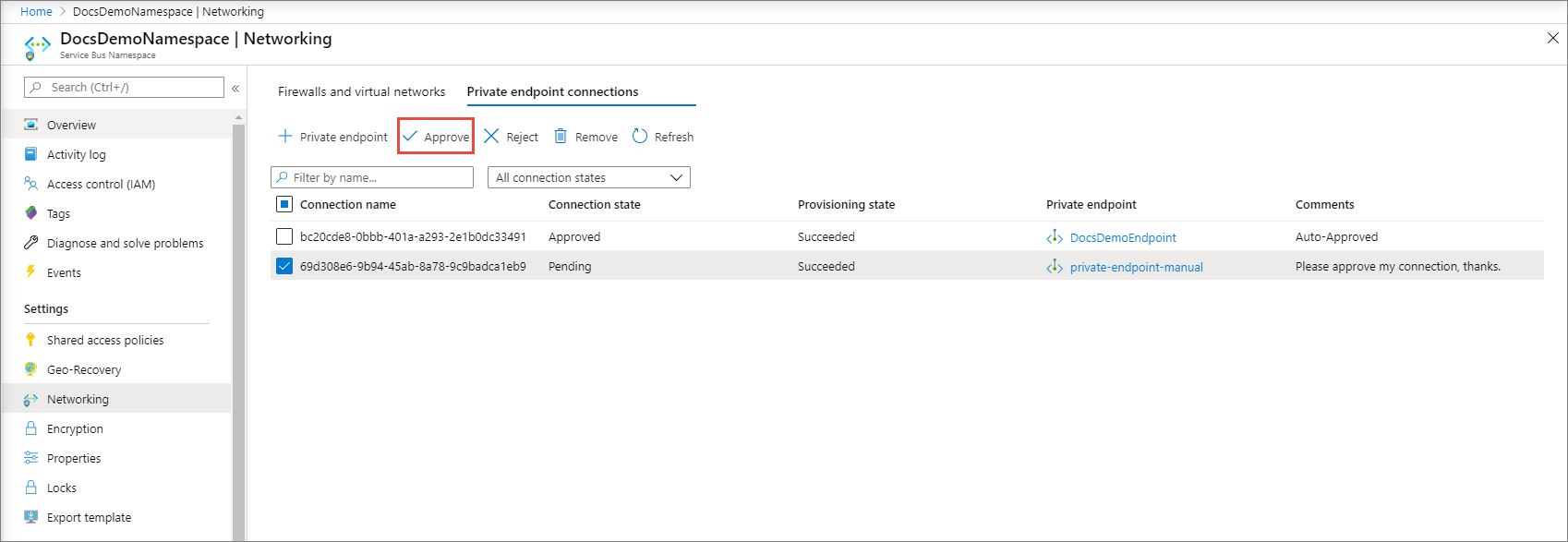

Godkänna en privat slutpunktsanslutning

Om det finns några väntande anslutningar visas en anslutning med Väntande i etableringstillståndet.

Välj den privata slutpunkt som du vill godkänna

Välj knappen Godkänn.

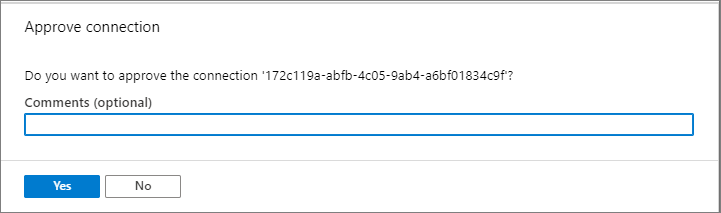

På sidan Godkänn anslutning anger du en valfri kommentar och väljer Ja. Om du väljer Nej händer ingenting.

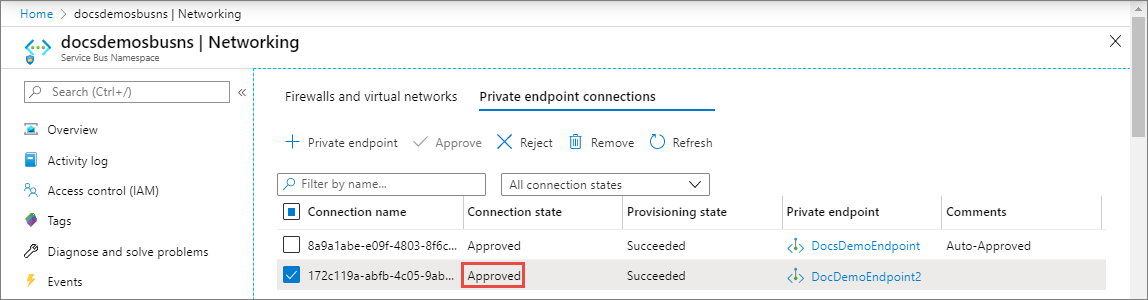

Du bör se statusen för anslutningen i listan som har ändrats till Godkänd.

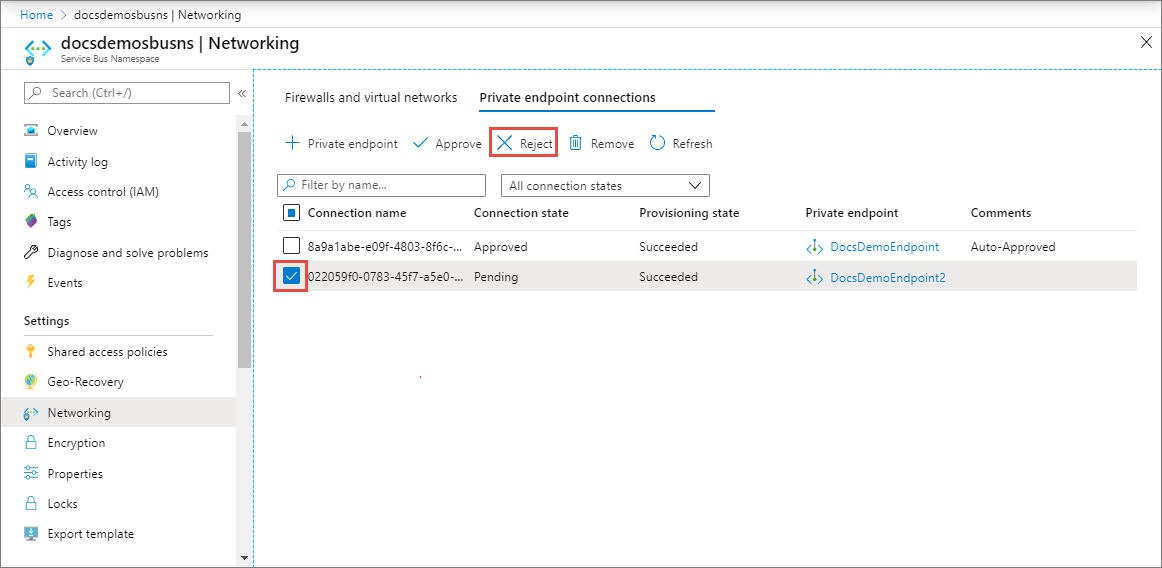

Avvisa en privat slutpunktsanslutning

Om det finns några privata slutpunktsanslutningar som du vill avvisa, oavsett om det är en väntande begäran eller en befintlig anslutning som godkändes tidigare, väljer du slutpunktsanslutningen och väljer knappen Avvisa .

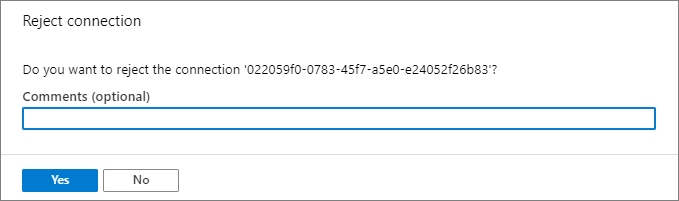

På sidan Avvisa anslutning anger du en valfri kommentar och väljer Ja. Om du väljer Nej händer ingenting.

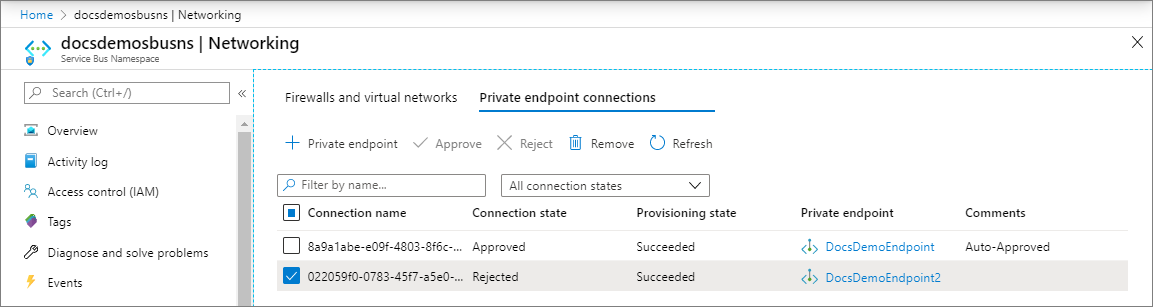

Du bör se statusen för anslutningen i listan har ändrats Avvisad.

Ta bort en privat slutpunktsanslutning

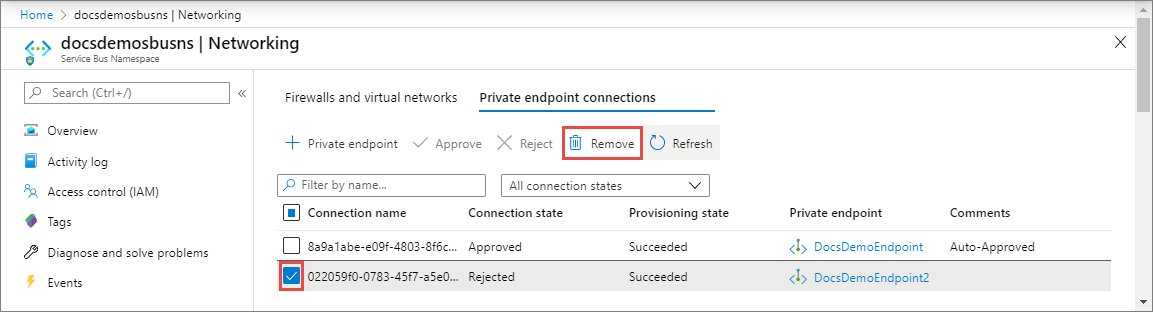

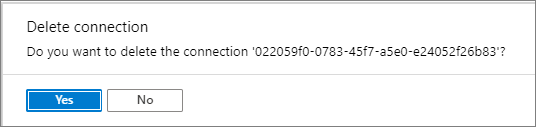

Om du vill ta bort en privat slutpunktsanslutning markerar du den i listan och väljer Ta bort i verktygsfältet.

På sidan Ta bort anslutning väljer du Ja för att bekräfta borttagningen av den privata slutpunkten. Om du väljer Nej händer ingenting.

Statusen bör ändras till Frånkopplad. Slutpunkten försvinner sedan från listan.

Kontrollera att den privata länkanslutningen fungerar

Du bör kontrollera att resurser i det virtuella nätverket för den privata slutpunkten ansluter till Service Bus-namnområdet via en privat IP-adress och att de har rätt privat DNS-zonintegrering.

Skapa först en virtuell dator genom att följa stegen i Skapa en virtuell Windows-dator i Azure Portal

På fliken Nätverk :

- Ange virtuellt nätverk och undernät. Du måste välja det virtuella nätverk där du distribuerade den privata slutpunkten.

- Ange en offentlig IP-resurs .

- För nätverkssäkerhetsgrupp för nätverkskort väljer du Ingen.

- För Belastningsutjämning väljer du Nej.

Anslut till den virtuella datorn, öppna kommandoraden och kör följande kommando:

nslookup <service-bus-namespace-name>.servicebus.windows.net

Du bör se ett resultat som ser ut så här.

Non-authoritative answer:

Name: <service-bus-namespace-name>.privatelink.servicebus.windows.net

Address: 10.0.0.4 (private IP address associated with the private endpoint)

Aliases: <service-bus-namespace-name>.servicebus.windows.net

Begränsningar och designöverväganden

- Prisinformation finns i Prissättning för Azure Private Link.

- Den här funktionen är tillgänglig i alla offentliga Azure-regioner.

- Maximalt antal privata slutpunkter per Service Bus-namnområde: 120.

- Trafiken blockeras på programlagret, inte på TCP-lagret. Därför visas TCP-anslutningar eller

nslookupåtgärder som lyckas mot den offentliga slutpunkten trots att den offentliga åtkomsten är inaktiverad.

Mer information finns i Azure Private Link-tjänsten: Begränsningar

Nästa steg

- Läs mer om Azure Private Link

- Läs mer om Azure Service Bus