Programsäkerhetsgrupper

Med programsäkerhetsgrupper kan du konfigurera nätverkssäkerhet som ett naturligt tillägg till ett programs struktur, så att du kan gruppera virtuella datorer och definiera nätverkssäkerhetsprinciper baserat på dessa grupper. Du kan återanvända din säkerhetsprincip i stor skala utan manuellt underhåll av explicita IP-adresser. Plattformen hanterar komplexiteten med explicita IP-adresser och flera regeluppsättningar så att du kan fokusera på affärslogik. Följande exempel hjälper dig att bättre förstå programsäkerhetsgrupper:

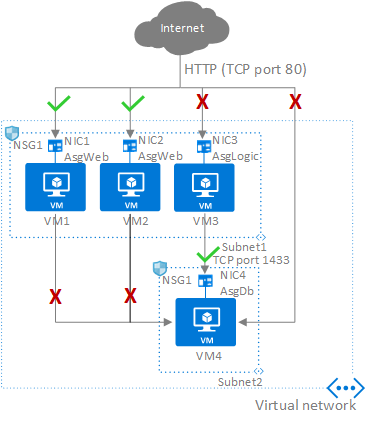

I föregående bild är NIC1 och NIC2 medlemmar i programsäkerhetsgruppen AsgWeb. NIC3 är medlem i programsäkerhetsgruppen AsgLogic. NIC4 är medlem i programsäkerhetsgruppen AsgDb. Även om varje nätverksgränssnitt (NIC) i det här exemplet bara är medlem i en programsäkerhetsgrupp kan ett nätverksgränssnitt vara medlem i flera programsäkerhetsgrupper, upp till Azure-gränserna. Inget av nätverksgränssnitten har en associerad nätverkssäkerhetsgrupp. NSG1 är associerat med båda undernäten och innehåller följande regler:

Allow-HTTP-Inbound-Internet

Den här regeln krävs för att tillåta trafik från Internet till webbservrarna. Eftersom inkommande trafik från Internet nekas av standardsäkerhetsregeln DenyAllInbound krävs ingen extra regel för programsäkerhetsgrupperna AsgLogic eller AsgDb .

| Prioritet | Källa | Källportar | Mål | Målportar | Protokoll | Access |

|---|---|---|---|---|---|---|

| 100 | Internet | * | AsgWeb | 80 | TCP | Tillåt |

Deny-Database-All

Eftersom standardsäkerhetsregeln AllowVNetInBound tillåter all kommunikation mellan resurser i samma virtuella nätverk, krävs den här regeln för att neka trafik från alla resurser.

| Prioritet | Källa | Källportar | Mål | Målportar | Protokoll | Access |

|---|---|---|---|---|---|---|

| 120 | * | * | AsgDb | 1433 | Valfri | Neka |

Allow-Database-BusinessLogic

Den här regeln tillåter trafik från programsäkerhetsgruppen AsgLogic till programsäkerhetsgruppen AsgDb. Den här regeln har högre prioritet än regeln Deny-Database-All. Det innebär att den här regeln bearbetas före regeln Deny-Database-All, så att trafik från programsäkerhetsgruppen AsgLogic tillåts, medan all annan trafik blockeras.

| Prioritet | Källa | Källportar | Mål | Målportar | Protokoll | Access |

|---|---|---|---|---|---|---|

| 110 | AsgLogic | * | AsgDb | 1433 | TCP | Tillåt |

Nätverksgränssnitt som är medlemmar i programsäkerhetsgruppen tillämpar de regler som anger det som källa eller mål. Reglerna påverkar inte andra nätverksgränssnitt. Om nätverksgränssnittet inte är medlem i en programsäkerhetsgrupp tillämpas inte regeln på nätverksgränssnittet, även om nätverkssäkerhetsgruppen är associerad med undernätet.

Programmet säkerhetsgrupper har följande begränsningar:

Det finns gränser för hur många programsäkerhetsgrupper du kan ha i en prenumeration och andra begränsningar som rör programsäkerhetsgrupper. Läs mer i informationen om begränsningar för Azure.

Alla nätverksgränssnitt som har tilldelats till en programsäkerhetsgrupp måste finnas i samma virtuella nätverk som det första nätverksgränssnittet som programsäkerhetsgruppen finns i. Om exempelvis det första nätverksgränssnittet som tilldelats till en programsäkerhetsgrupp som heter AsgWeb finns i det virtuella nätverket med namnet VNet1, måste alla efterföljande nätverksgränssnitt som tilldelats AsgWeb finnas i VNet1. Du kan inte lägga till nätverksgränssnitt från olika virtuella nätverk i samma programsäkerhetsgrupp.

Om du anger en programsäkerhetsgrupp som källa och mål i en säkerhetsregel, måste nätverksgränssnitten i bägge programsäkerhetsgrupperna finnas i samma virtuella nätverk.

- Ett exempel skulle vara om AsgLogic hade nätverksgränssnitt från VNet1 och AsgDb hade nätverksgränssnitt från VNet2. I det här fallet skulle det vara omöjligt att tilldela AsgLogic som källa och AsgDb som mål i en regel. Alla nätverksgränssnitt för både käll- och målprogramsäkerhetsgrupperna måste finnas i samma virtuella nätverk.

Dricks

För att minimera antalet säkerhetsregler, och behovet av att behöva ändra reglerna, bör du tänka igenom vilka programsäkerhetsgrupper du behöver och sedan skapa regler med hjälp av tjänsttaggar eller programsäkerhetsgrupper, i stället för att använda enskilda IP-adresser eller IP-adressintervall.

Nästa steg

- Läs om hur du skapar en nätverkssäkerhetsgrupp.