Vilka autentiserings- och verifieringsmetoder är tillgängliga i Microsoft Entra ID?

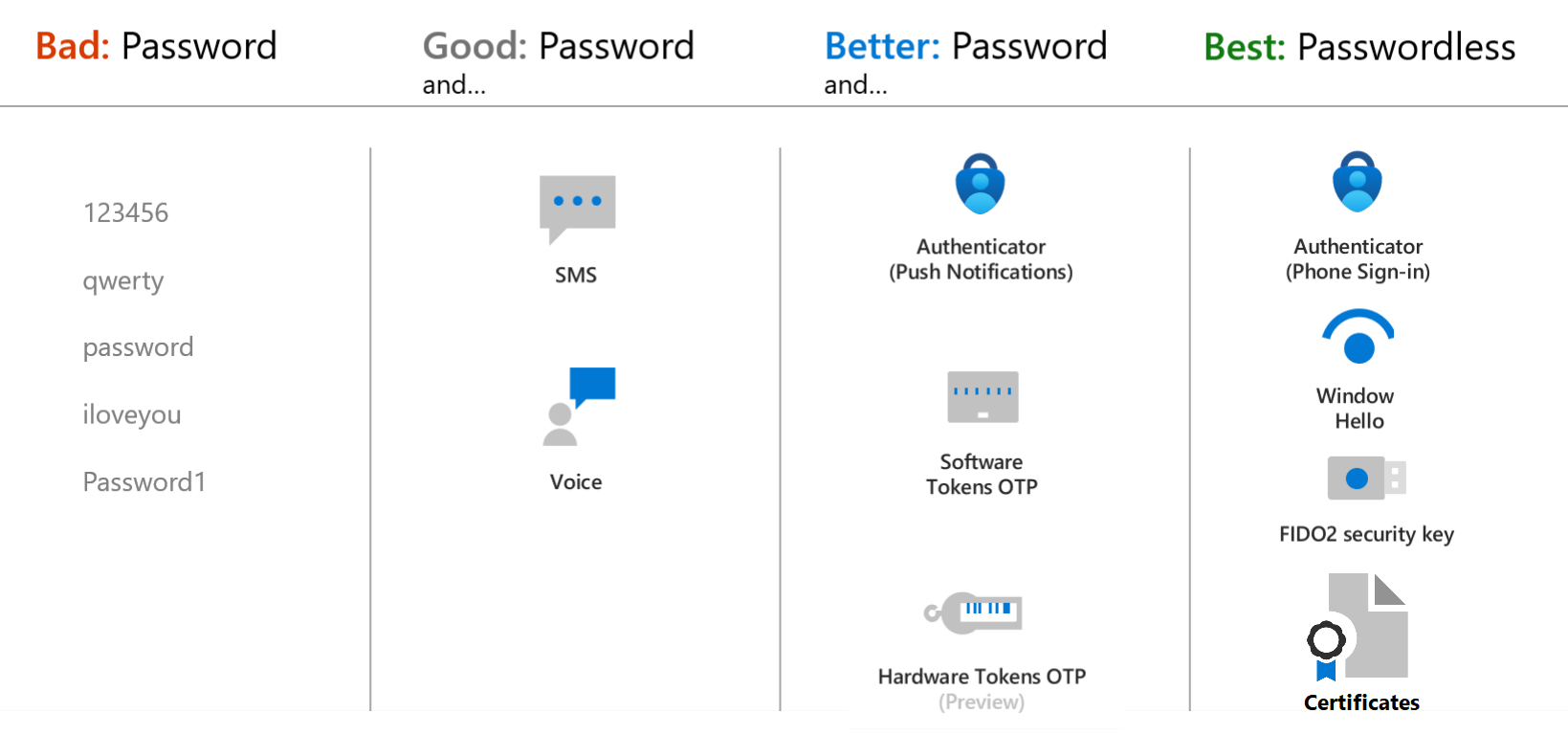

Microsoft rekommenderar lösenordslösa autentiseringsmetoder som Windows Hello, Lösenord (FIDO2) och Microsoft Authenticator-appen eftersom de ger den säkraste inloggningsupplevelsen. Även om en användare kan logga in med andra vanliga metoder, till exempel användarnamn och lösenord, bör lösenord ersättas med säkrare autentiseringsmetoder.

Microsoft Entra multifaktorautentisering lägger till ytterligare säkerhet jämfört med att bara använda ett lösenord när en användare loggar in. Användaren kan uppmanas att ange ytterligare former av autentisering, till exempel att svara på ett push-meddelande, ange en kod från en programvaru- eller maskinvarutoken eller svara på ett sms eller telefonsamtal.

För att förenkla användarupplevelsen vid ombordstigning och registrera dig för både MFA och självbetjäning av lösenordsåterställning (SSPR) rekommenderar vi att du aktiverar kombinerad registrering av säkerhetsinformation. För återhämtning rekommenderar vi att du kräver att användarna registrerar flera autentiseringsmetoder. När en metod inte är tillgänglig för en användare vid inloggning eller SSPR kan de välja att autentisera med en annan metod. Mer information finns i Skapa en strategi för hantering av elastisk åtkomstkontroll i Microsoft Entra-ID.

Så här fungerar varje autentiseringsmetod

Vissa autentiseringsmetoder kan användas som den primära faktorn när du loggar in på ett program eller en enhet, till exempel att använda en FIDO2-säkerhetsnyckel eller ett lösenord. Andra autentiseringsmetoder är endast tillgängliga som en sekundär faktor när du använder Microsoft Entra multifaktorautentisering eller SSPR.

I följande tabell beskrivs när en autentiseringsmetod kan användas under en inloggningshändelse:

| Metod | Primär autentisering | Sekundär autentisering |

|---|---|---|

| Windows Hello för företag | Ja | MFA* |

| Microsoft Authenticator-push | Nej | MFA och SSPR |

| Lösenordslös för Microsoft Authenticator | Ja | Nej* |

| Microsoft Authenticator-nyckel (förhandsversion) | Ja | MFA och SSPR |

| Authenticator Lite | Nej | Multifaktorautentisering |

| Nyckel (FIDO2) | Ja | Multifaktorautentisering |

| Certifikatbaserad autentisering | Ja | Multifaktorautentisering |

| OATH-maskinvarutoken (förhandsversion) | Nej | MFA och SSPR |

| OATH-programvarutoken | Nej | MFA och SSPR |

| Externa autentiseringsmetoder (förhandsversion) | Nej | Multifaktorautentisering |

| Tillfälligt åtkomstpass (TAP) | Ja | Multifaktorautentisering |

| SMS | Ja | MFA och SSPR |

| Röstsamtal | Nej | MFA och SSPR |

| Password | Ja | Nej |

* Windows Hello za posao i sig fungerar inte som en stegvis MFA-autentiseringsuppgift. Till exempel en MFA-utmaning från inloggningsfrekvens eller SAML-begäran som innehåller forceAuthn=true. Windows Hello za posao kan fungera som en stegvis MFA-autentiseringsuppgift genom att användas i FIDO2-autentisering. Detta kräver att användare registreras för FIDO2-autentisering för att fungera.

* Lösenordsfri inloggning kan endast användas för sekundär autentisering om certifikatbaserad autentisering (CBA) används för primär autentisering. Mer information finns i Teknisk djupdykning i Microsoft Entra-certifikatbaserad autentisering.

Alla dessa autentiseringsmetoder kan konfigureras i administrationscentret för Microsoft Entra och i allt högre grad använda Microsoft Graph REST API.

Mer information om hur varje autentiseringsmetod fungerar finns i följande separata konceptuella artiklar:

- Windows Hello för företag

- Microsoft Authenticator-appen

- Authenticator Lite

- Nyckel (FIDO2)

- Certifikatbaserad autentisering

- OATH-maskinvarutoken (förhandsversion)

- OATH-programvarutoken

- Externa autentiseringsmetoder (förhandsversion)

- Tillfälligt åtkomstpass (TAP)

- SMS-inloggning och verifiering

- Verifiering av röstsamtal

- Lösenord

Kommentar

I Microsoft Entra-ID är ett lösenord ofta en av de primära autentiseringsmetoderna. Du kan inte inaktivera autentiseringsmetoden för lösenord. Om du använder ett lösenord som primär autentiseringsfaktor ökar du säkerheten för inloggningshändelser med hjälp av Microsoft Entra multifaktorautentisering.

Följande ytterligare verifieringsmetoder kan användas i vissa scenarier:

- Applösenord – används för gamla program som inte stöder modern autentisering och som kan konfigureras för microsoft Entra-multifaktorautentisering per användare.

- Säkerhetsfrågor – används endast för SSPR

- E-postadress – används endast för SSPR

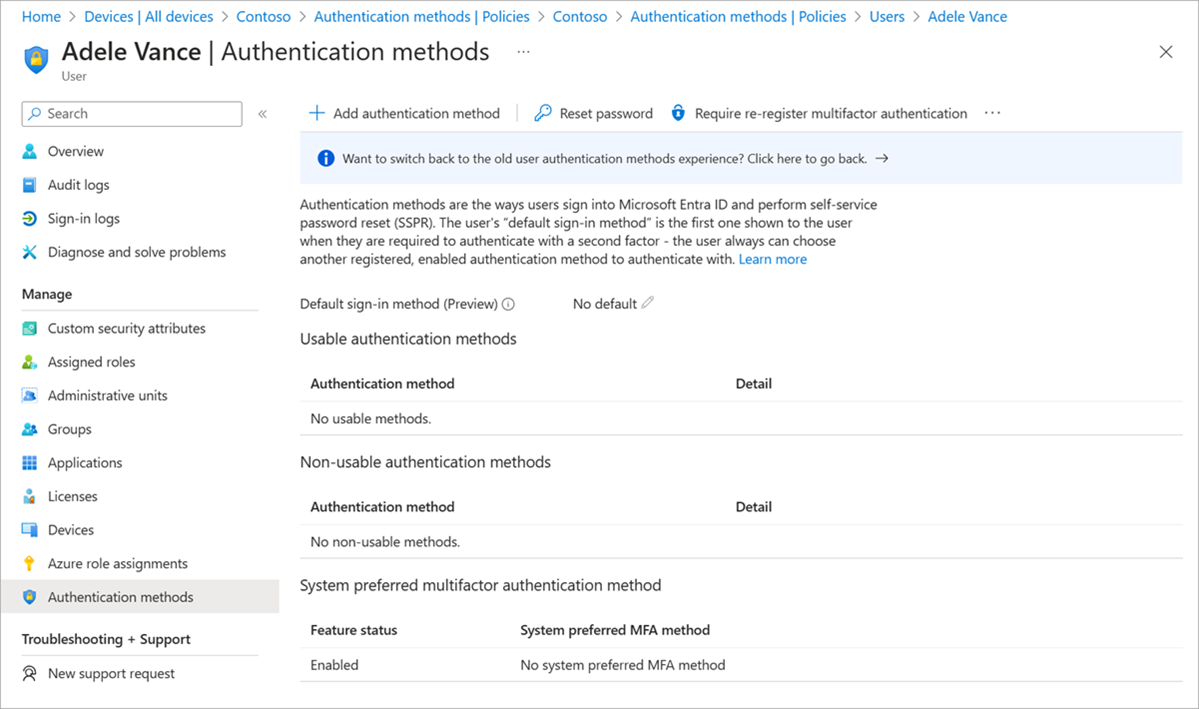

Användbara och icke-användbara metoder

Administratörer kan visa metoder för användarautentisering i administrationscentret för Microsoft Entra. Användbara metoder visas först, följt av icke-användbara metoder.

Varje autentiseringsmetod kan bli icke-användbar av olika skäl. Ett tillfälligt åtkomstpass kan till exempel upphöra att gälla, eller så kan FIDO2-säkerhetsnyckeln misslyckas med attesteringen. Portalen uppdateras för att ange orsaken till varför metoden inte kan användas.

Autentiseringsmetoder som inte längre är tillgängliga på grund av "Kräv omregistrering av multifaktorautentisering" visas också här.

Nästa steg

Kom igång genom att läsa självstudien för självbetjäning av lösenordsåterställning (SSPR) och Microsoft Entra multifaktorautentisering.

Mer information om SSPR-begrepp finns i Så här fungerar självbetjäning av lösenordsåterställning i Microsoft Entra.

Mer information om MFA-begrepp finns i Så här fungerar Multifaktorautentisering i Microsoft Entra.

Läs mer om hur du konfigurerar autentiseringsmetoder med hjälp av Microsoft Graph REST API.

Mer information om vilka autentiseringsmetoder som används finns i Microsoft Entra multifaktorautentiseringsmetodanalys med PowerShell.