Självstudie: Integrera en enskild skog med en enda Microsoft Entra-klientorganisation

Den här självstudien beskriver hur du skapar en hybrididentitetsmiljö med Microsoft Entra Cloud Sync.

Du kan använda miljön du skapar i den här självstudien för testning eller för att bekanta dig mer med molnsynkronisering.

Förutsättningar

I administrationscentret för Microsoft Entra

- Skapa ett globalt administratörskonto endast för molnet i din Microsoft Entra-klientorganisation. På så sätt kan du hantera konfigurationen av din klientorganisation om dina lokala tjänster misslyckas eller blir otillgängliga. Lär dig mer om att lägga till ett globalt administratörskonto endast för molnet. Att slutföra det här steget är viktigt för att säkerställa att du inte blir utelåst från din klientorganisation.

- Lägg till ett eller flera anpassade domännamn i din Microsoft Entra-klientorganisation. Användarna kan logga in med något av dessa domännamn.

I din lokala miljö

Identifiera en domänansluten värdserver som kör Windows Server 2016 eller senare med minst 4 GB RAM-minne och .NET 4.7.1+ körning

Om det finns en brandvägg mellan dina servrar och Microsoft Entra ID konfigurerar du följande objekt:

Se till att agenter kan göra utgående begäranden till Microsoft Entra-ID via följande portar:

Portnummer Hur den används 80 Laddar ned listan över återkallade certifikat (CRL) när TLS/SSL-certifikatet verifieras 443 Hanterar all utgående kommunikation med tjänsten 8080 (valfritt) Agenter rapporterar sin status var 10:e minut via port 8080, om port 443 inte är tillgänglig. Den här statusen visas på portalen. Om brandväggen framtvingar regler baserat på de användare som genererar den öppnar du dessa portar för trafik från Windows-tjänster som körs som en nätverkstjänst.

Om brandväggen eller proxyn tillåter att du anger säkra suffix lägger du till anslutningar till *.msappproxy.net och *.servicebus.windows.net. Om inte tillåter du åtkomst till IP-intervallen för Azure-datacenter, som uppdateras varje vecka.

Dina agenter behöver åtkomst till login.windows.net och login.microsoftonline.com för den första registreringen. Öppna brandväggen för de URL:erna också.

För certifikatverifiering avblockera du följande URL:er: mscrl.microsoft.com:80, crl.microsoft.com:80, ocsp.msocsp.com:80 och www.microsoft.com:80. Eftersom dessa URL:er används för certifikatverifiering med andra Microsoft-produkter kanske du redan har dessa URL:er avblockerade.

Installera Microsoft Entra-etableringsagenten

Om du använder självstudien Grundläggande AD och Azure-miljö skulle det vara DC1. Följ dessa steg för att installera agenten:

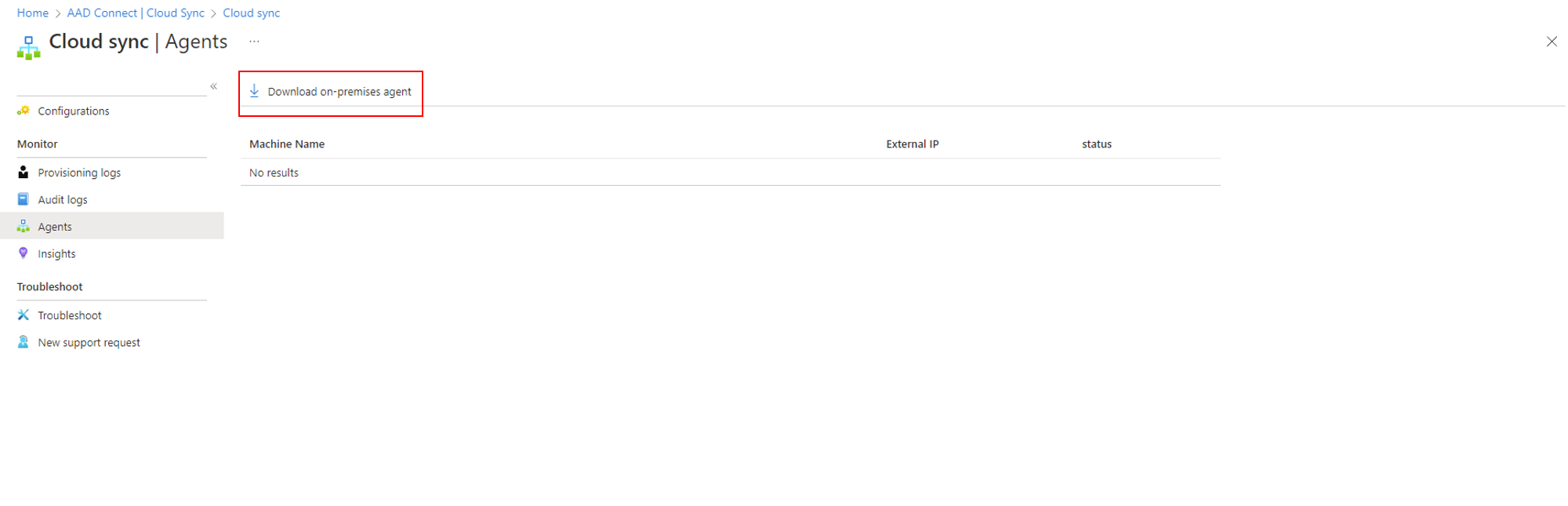

- I Azure-portalen väljer du Microsoft Entra-ID.

- Till vänster väljer du Microsoft Entra Connect.

- Till vänster väljer du Molnsynkronisering.

- Till vänster väljer du Agent.

- Välj Ladda ned lokal agent och välj Acceptera villkor och ladda ned.

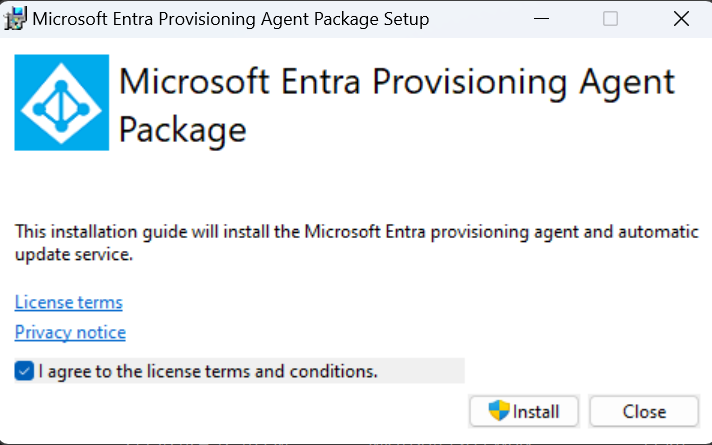

- När Microsoft Entra Connect Provisioning Agent Package har laddats ned kör du installationsfilen AADConnectProvisioningAgentSetup.exe från mappen för nedladdningar.

Kommentar

När du installerar för US Government Cloud-användning:

AADConnectProvisioningAgentSetup.exe ENVIRONMENTNAME=AzureUSGovernment

Mer information finns i "Installera en agent i det amerikanska myndighetsmolnet".

- På välkomstskärmen väljer du Jag godkänner licensen och villkoren och väljer sedan Installera.

- När installationen är klar startas konfigurationsguiden. Välj Nästa för att starta konfigurationen.

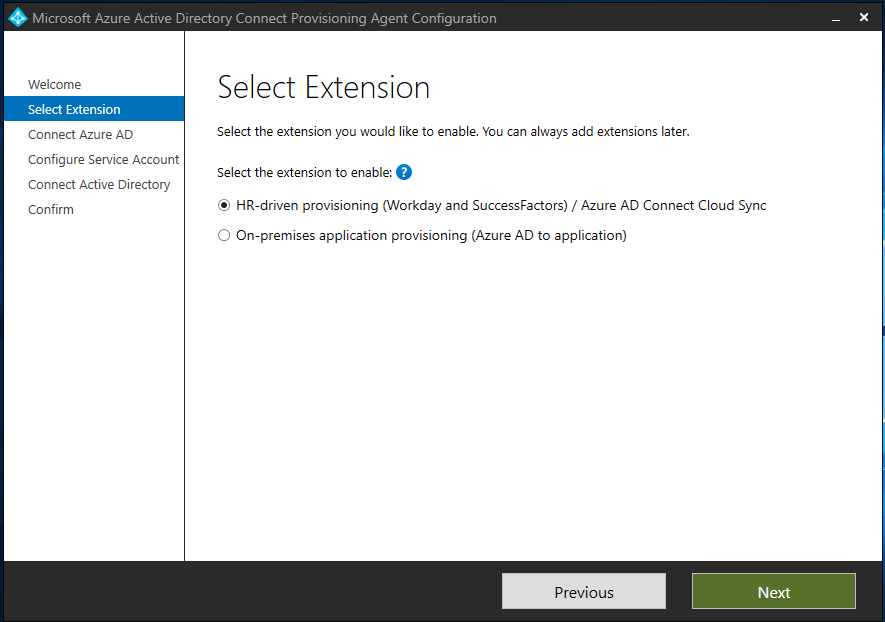

- På skärmen Välj tillägg väljer du HR-driven etablering (Workday och SuccessFactors)/Microsoft Entra Connect-molnsynkronisering och väljer Nästa.

Kommentar

Om du installerar etableringsagenten för användning med lokal appetablering väljer du Lokal programetablering (Microsoft Entra-ID till program).

- Logga in med ett konto med minst rollen Hybrididentitetsadministratör . Om du har utökad säkerhet i Internet Explorer blockeras inloggningen. I så fall stänger du installationen, inaktiverar Förbättrad säkerhet i Internet Explorer och startar om installationen av Microsoft Entra Connect Provisioning Agent Package .

- På skärmen Konfigurera tjänstkonto väljer du ett grupphanterat tjänstkonto (gMSA). Det här kontot används för att köra agenttjänsten. Om ett hanterat tjänstkonto redan har konfigurerats i domänen av en annan agent och du installerar en andra agent väljer du Skapa gMSA eftersom systemet identifierar det befintliga kontot och lägger till de behörigheter som krävs för att den nya agenten ska kunna använda gMSA-kontot. När du uppmanas till det väljer du något av följande:

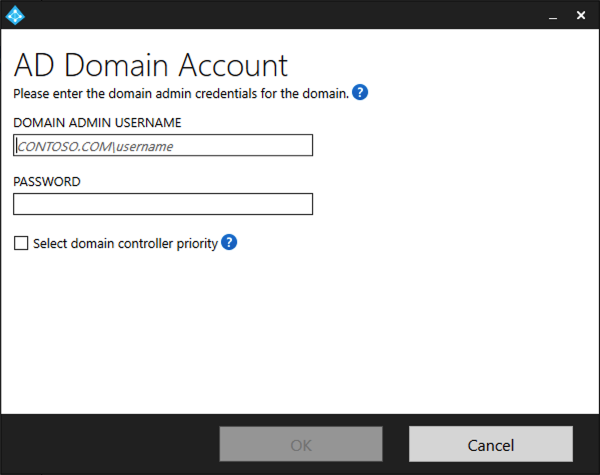

- Skapa gMSA som gör att agenten kan skapa det hanterade tjänstkontot provAgentgMSA$ åt dig. Det grupphanterade tjänstkontot (till exempel CONTOSO\provAgentgMSA$) skapas i samma Active Directory-domän där värdservern har anslutits. Om du vill använda det här alternativet anger du autentiseringsuppgifterna för Active Directory-domänadministratören (rekommenderas).

- Använd anpassad gMSA och ange namnet på det hanterade tjänstkonto som du har skapat manuellt för den här uppgiften.

Välj Nästa för att fortsätta.

På skärmen Anslut Active Directory går du vidare till nästa steg om domännamnet visas under Konfigurerade domäner. Annars skriver du ditt Active Directory-domännamn och väljer Lägg till katalog.

Logga in med ditt Active Directory-domänadministratörskonto. Domänadministratörskontot bör inte ha ett lösenord som har upphört att gälla. Om lösenordet har upphört att gälla eller ändras under agentinstallationen måste du konfigurera om agenten med de nya autentiseringsuppgifterna. Den här åtgärden lägger till din lokala katalog. Välj OK och sedan Nästa för att fortsätta.

- Följande skärmbild visar ett exempel på contoso.com konfigurerad domän. Klicka på Nästa när du vill fortsätta.

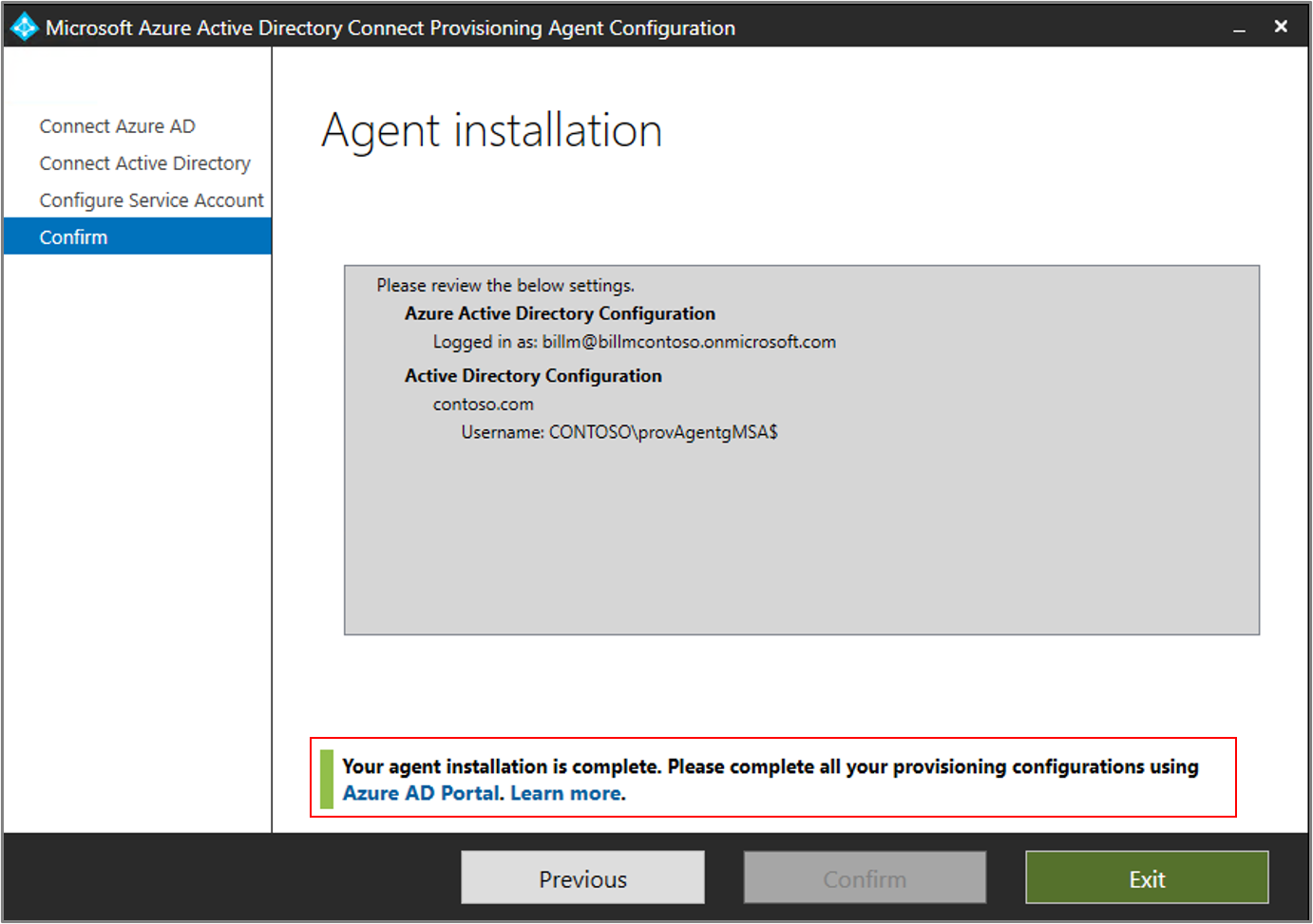

På skärmen Konfigurationen är klar väljer du Bekräfta. Den här åtgärden registrerar och startar om agenten.

När den här åtgärden har slutförts bör du få ett meddelande om att agentkonfigurationen har verifierats. Du kan välja Avsluta.

- Om du fortfarande får den första välkomstskärmen väljer du Stäng.

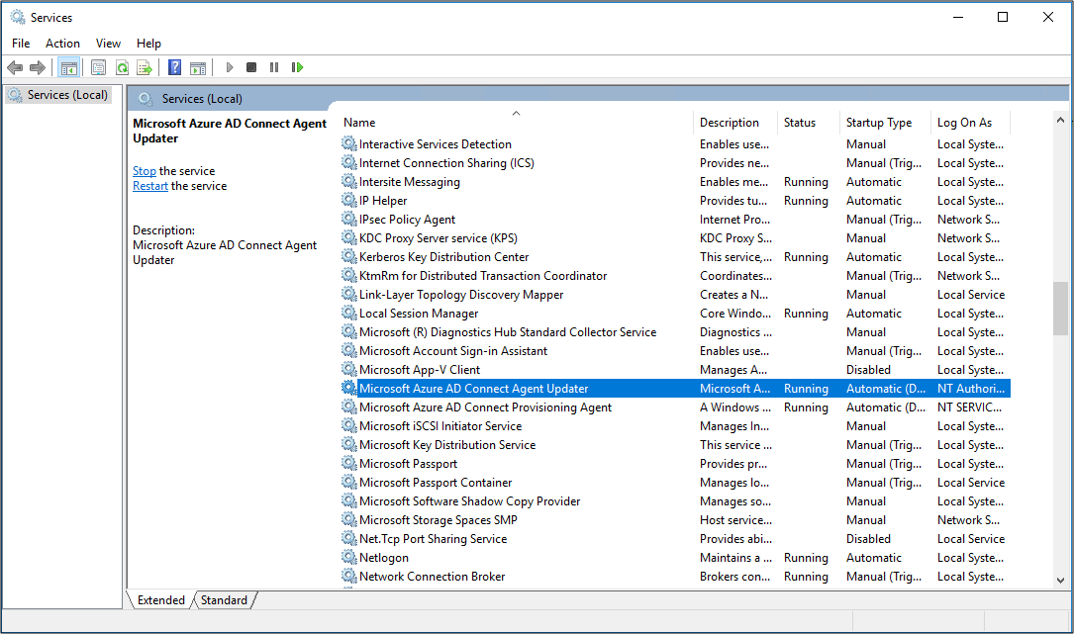

Verifiera agentinstallation

Agentverifiering sker i Azure-portalen och på den lokala server som kör agenten.

Verifiering av Azure-portalagent

Så här kontrollerar du att agenten registreras av Microsoft Entra-ID:

- Logga in på Azure-portalen.

- Välj Microsoft Entra ID.

- Välj Microsoft Entra Connect och välj sedan Molnsynkronisering.

- På sidan för molnsynkronisering visas de agenter som du har installerat. Kontrollera att agenten visas och att statusen är felfri.

På den lokala servern

Följ dessa steg för att kontrollera att agenten körs:

- Logga in på servern med ett administratörskonto.

- Öppna tjänster antingen genom att navigera till den eller genom att gå till Start/Run/Services.msc.

- Under Tjänster kontrollerar du att Microsoft Entra Connect Agent Updater och Microsoft Entra Connect Provisioning Agent finns och att statusen körs.

Verifiera etableringsagentversionen

Följ dessa steg för att kontrollera vilken version av agenten som körs:

- Gå till "C:\Program Files\Microsoft Azure AD Connect Provisioning Agent"

- Högerklicka på "AADConnectProvisioningAgent.exe" och välj egenskaper.

- Klicka på informationsfliken så visas versionsnumret bredvid Produktversion.

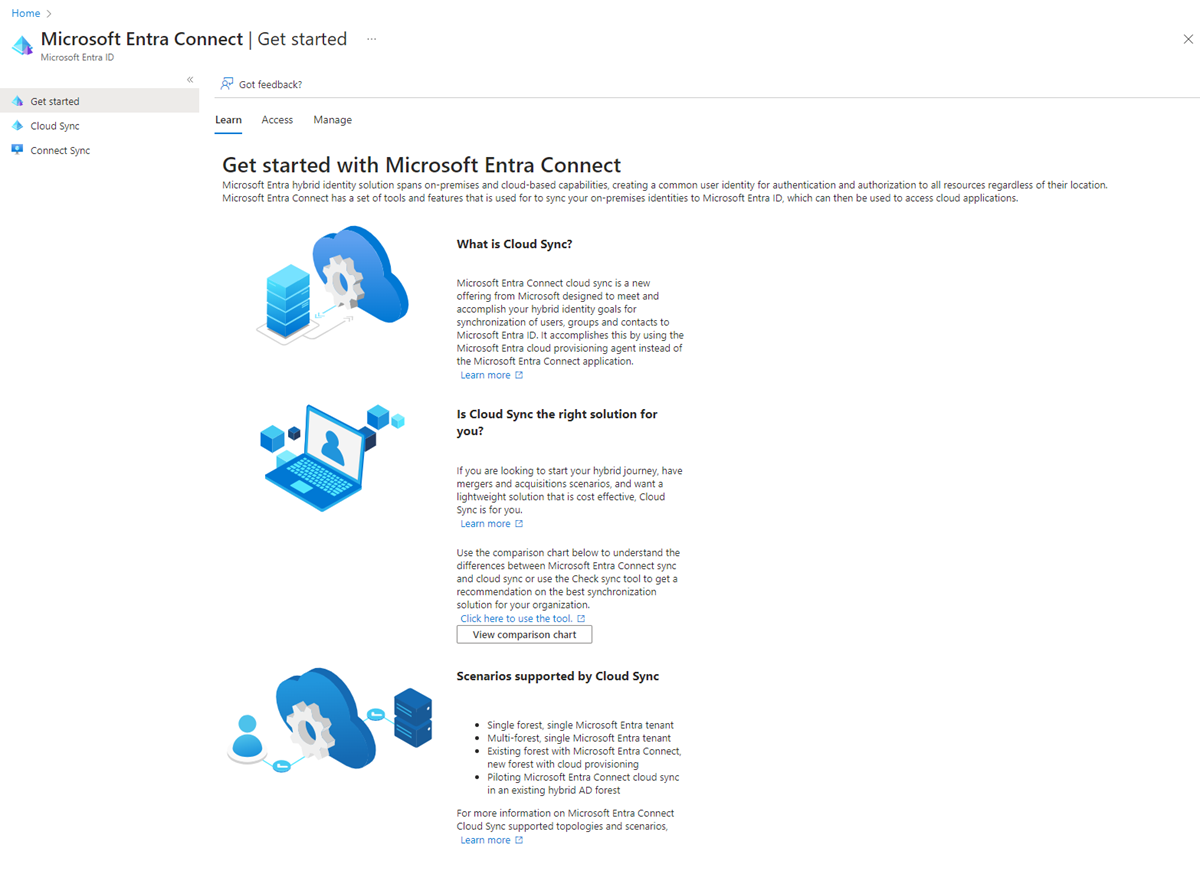

Konfigurera Microsoft Entra Cloud Sync

Dricks

Stegen i den här artikeln kan variera något beroende på vilken portal du börjar från.

Använd följande steg för att konfigurera och starta etableringen:

- Logga in på administrationscentret för Microsoft Entra som minst en hybridadministratör.

- Bläddra till Identity>Hybrid Management>Microsoft Entra Connect>Cloud Sync.

- Välj Ny konfiguration

- På konfigurationsskärmen anger du ett e-postmeddelande med meddelande, flyttar väljaren till Aktivera och väljer Spara.

- Konfigurationsstatusen bör nu vara Felfri.

Verifiera att användare skapas och att synkronisering sker

Nu ska du kontrollera att de användare som du hade i din lokala katalog som omfattas av synkroniseringen har synkroniserats och nu finns i din Microsoft Entra-klientorganisation. Synkroniseringsåtgärden kan ta några timmar att slutföra. Följ dessa steg för att kontrollera att användarna är synkroniserade:

- Logga in på administrationscentret för Microsoft Entra som minst en hybrididentitetsadministratör.

- Bläddra till Identitetsanvändare>.

- Kontrollera att du ser de nya användarna i vår klient

Testa inloggning med en av dina användare

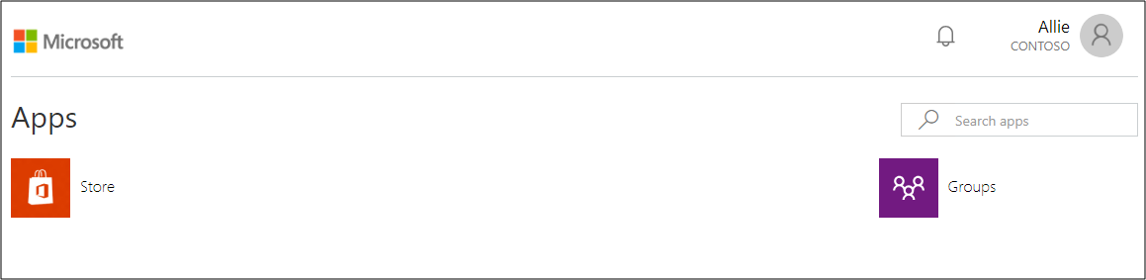

Gå till https://myapps.microsoft.com

Logga in med ett användarkonto som skapades i din klientorganisation. Du måste logga in med följande format: (user@domain.onmicrosoft.com). Använd samma lösenord som användaren använder för att logga in lokalt.

Nu har du konfigurerat en hybrididentitetsmiljö med Microsoft Entra Cloud Sync.