Principer för dataförlustskydd i Infrastrukturresurser

I den här artikeln beskrivs Dataförlustskydd i Microsoft Purview principer (DLP) i Infrastrukturresurser. Målgruppen är Infrastrukturadministratörer, säkerhets- och efterlevnadsteam och Infrastrukturdataägare.

Översikt

För att hjälpa organisationer att identifiera och skydda känsliga data stöder Fabric Dataförlustskydd i Microsoft Purview (DLP) principer. När en DLP-princip för Infrastrukturresurser identifierar en objekttyp som stöds som innehåller känslig information kan ett principtips bifogas till objektet som förklarar typen av känsligt innehåll, och en avisering kan registreras på sidan Aviseringar om dataförlustskydd i efterlevnadsportal i Microsoft Purview för övervakning och hantering av administratörer. Dessutom kan e-postaviseringar skickas till administratörer och angivna användare.

Den här artikeln beskriver hur DLP i Infrastrukturresurser fungerar, listar överväganden och begränsningar samt licensierings- och behörighetskrav och förklarar hur DLP-processoranvändning mäts. Mer information finns i:

- Konfigurera en DLP-princip för Fabric för att se hur du konfigurerar DLP-principer för Infrastrukturresurser.

- Svara på en DLP-principöverträdelse i Infrastrukturresurser för att se hur du svarar när ett principtips anger att din lakehouse- eller semantiska modell har en DLP-principöverträdelse.

- Övervaka DLP-principöverträdelser i Infrastrukturresurser för att se hur du loggar in på Microsoft Purview-portalen för att se information om aviseringar om DLP-överträdelser.

Beaktanden och begränsningar

DLP-principer för Infrastrukturresurser definieras i efterlevnadsportal i Microsoft Purview.

DLP-principer gäller för arbetsytor. Endast arbetsytor som finns i Infrastrukturresurser eller Premium-kapaciteter stöds. Mer information finns i Begrepp och licenser för Microsoft Fabric.

DLP-utvärderingsarbetsbelastningar påverkar kapaciteten. För närvarande är DLP för Infrastrukturresurser tillgängligt utan extra kostnad, men detta kan komma att ändras. Kontrollera det här dokumentet och Fabric-bloggen om du vill ha uppdateringar.

DLP-principmallar stöds ännu inte för DLP-principer för infrastrukturresurser. När du skapar en DLP-princip för Infrastrukturresurser väljer du alternativet "anpassad princip".

DLP-principregler för infrastrukturresurser stöder för närvarande känslighetsetiketter och typer av känslig information som villkor.

DLP-principer för infrastrukturresurser stöds inte för exempelsemantiska modeller, strömmande datauppsättningar eller semantiska modeller som ansluter till sin datakälla via DirectQuery eller live-anslutning. Detta inkluderar semantiska modeller med blandad lagring, där en del av data kommer via importläge och vissa kommer via DirectQuery.

DLP-principer för Infrastrukturresurser gäller endast för data i Lakehouse-tabeller/-mappen som lagras i Delta-format.

DLP-principer för Infrastrukturresurser stöder alla primitiva Delta-typer förutom timestamp_ntz.

DLP-principer för Infrastrukturresurser stöds inte för följande Delta Parquet-datatyper:

- Binary, timestamp_ntz, Struct, Array, List, Map, Json, Enum, Interval, Void.

- Data med komprimeringskodcerna LZ4, Zstd och Gzip.

Exakta datamatchningsklassificerare (EDM) och träningsbara klassificerare stöds inte av DLP för Infrastrukturresurser. Om du väljer en EDM- eller träningsbar klassificerare i villkoret för en princip ger principen inga resultat även om den semantiska modellen eller lakehouse faktiskt innehåller data som uppfyller EDM eller träningsbar klassificerare. Andra klassificerare som anges i principen returnerar resultat, om några.

DLP-principer för Infrastrukturresurser stöds inte i regionen Kina, norra. Se Så här hittar du standardregionen för din organisation för att lära dig hur du hittar din organisations standarddataregion.

Azure-kapaciteter stöds inte för DLP i Infrastrukturresurser i följande kluster:

- WUS3

- WUS2

- SCUS

Det kan ta några timmar att registrera en ny klientorganisation för DLP, beroende på hur många arbetsytor som stöds som registreras.

Licensiering och behörigheter

Licensiering av SKU/prenumerationer

Innan du börjar med DLP för Fabric bör du bekräfta din Microsoft 365-prenumeration. Administratörskontot som konfigurerar DLP-reglerna måste tilldelas någon av följande licenser:

- Microsoft 365 E5

- Microsoft 365 E5 Compliance

- Microsoft 365 E5 Information Protection och styrning

- Purview-kapaciteter

Behörigheter

Data från DLP för Infrastrukturresurser kan visas i Aktivitetsutforskaren. Det finns fyra roller som ger behörighet till Aktivitetsutforskaren. det konto som du använder för att komma åt data måste vara medlem i någon av dem.

Om du vill visa aktivitetsutforskaren måste det konto som du använder för att komma åt data vara medlem i någon av följande roller eller senare.

- Efterlevnadsadministratör

- Säkerhetsadministratör

- Administratör för efterlevnadsdata

Objekttyper som stöds

DLP-principer för Infrastrukturresurser stöder för närvarande följande objekttyper.

- Semantiska modeller

- Sjöhus

Se Överväganden och begränsningar för undantag.

Så här fungerar DLP-principer för Infrastrukturresurser

Du definierar en DLP-princip i avsnittet dataförlustskydd i Microsoft Purview-portalen. I principen anger du de känslighetsetiketter och/eller typer av känslig information som du vill identifiera. Du kan också ange vilka åtgärder som ska utföras när principen identifierar en semantisk modell eller lakehouse som innehåller känsliga data av den typ som du har angett. DLP-principer för Infrastrukturresurser stöder två åtgärder:

- Användarmeddelande via principtips.

- Aviseringar. Aviseringar kan skickas via e-post till administratörer och användare. Dessutom kan administratörer övervaka och hantera aviseringar på fliken Aviseringar i efterlevnadsportalen .

När en semantisk modell eller lakehouse utvärderas av DLP-principer sker de åtgärder som anges i principen om den matchar de villkor som anges i en DLP-princip. DLP-principer initieras av följande åtgärder:

Semantiska modeller:

En semantisk modell utvärderas mot DLP-principer när någon av följande händelser inträffar:

- Publicera

- Publicera om

- Uppdatering på begäran

- Schemalagd uppdatering

Kommentar

DLP-utvärdering av den semantiska modellen sker inte om något av följande är sant:

- Initieraren av händelsen (publicera, publicera om, uppdatera på begäran, schemalagd uppdatering) är ett konto med autentisering med tjänstens huvudnamn.

- Den semantiska modellägaren är tjänstens huvudnamn.

Lakehouse:

Ett sjöhus utvärderas mot DLP-principer När data i ett sjöhus genomgår en ändring, till exempel att hämta nya data, ansluta en ny källa, lägga till eller uppdatera befintliga tabeller med mera.

Vad händer när ett objekt flaggas av en DLP-princip för infrastrukturresurser

När en DLP-princip identifierar ett problem med ett objekt:

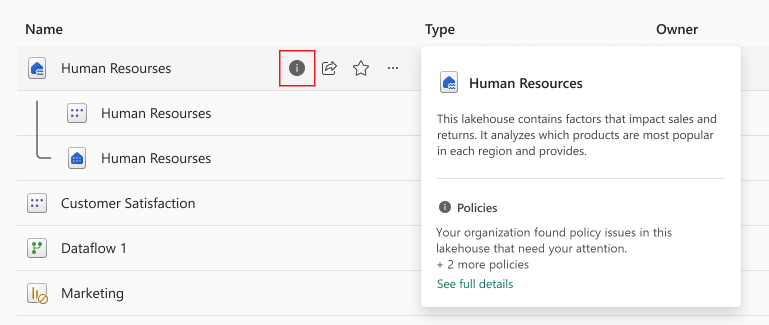

Om "användarmeddelande" är aktiverat i principen markeras objektet i Infrastruktur med en ikon som anger att en DLP-princip har identifierat ett problem med objektet. Hovra över ikonen för att visa ett hovringskort som ger ett alternativ för att se fullständig information i en sidopanel. Mer information om vad du ser i sidopanelen finns i Svara på en DLP-överträdelse i Infrastrukturresurser.

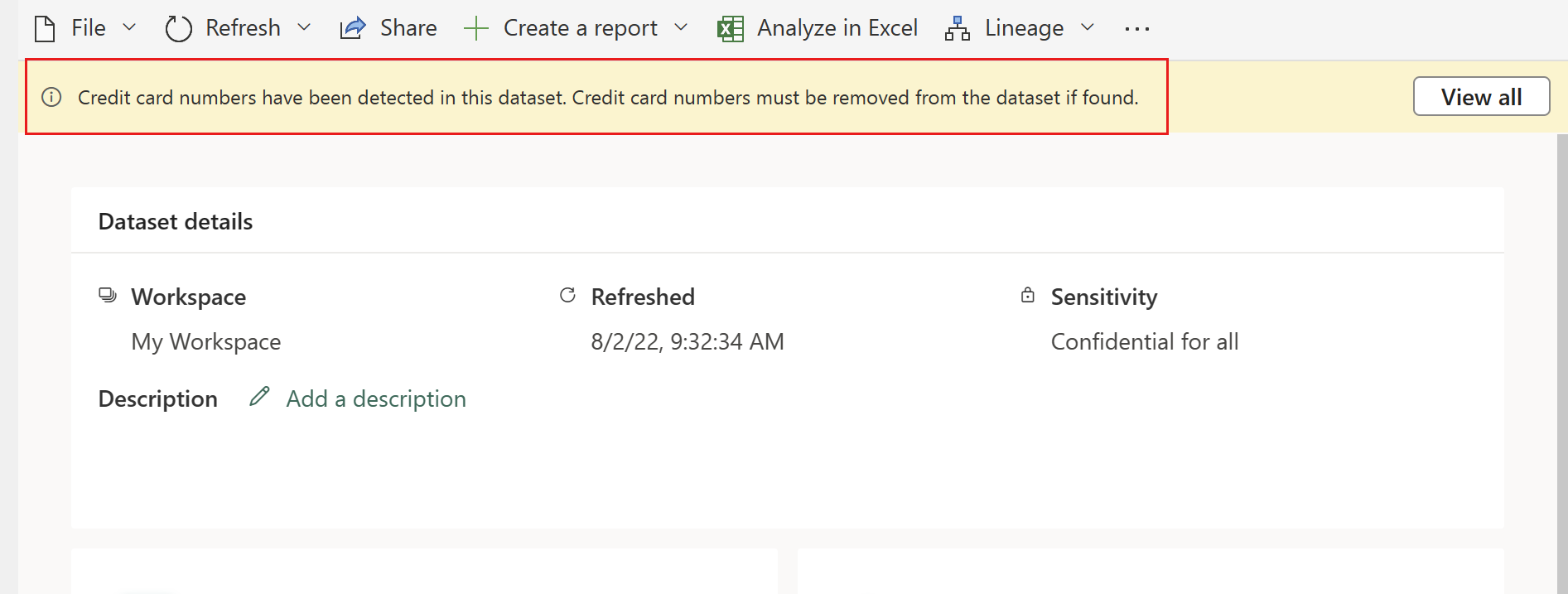

Om du öppnar informationssidan för semantiska modeller visas ett principtips som förklarar principöverträdelsen och hur den typ av känslig information som identifieras ska hanteras. Om du väljer Visa alla öppnas en sidopanel med all principinformation.

Kommentar

Om du döljer principtipset tas det inte bort. Det visas nästa gång du besöker sidan.

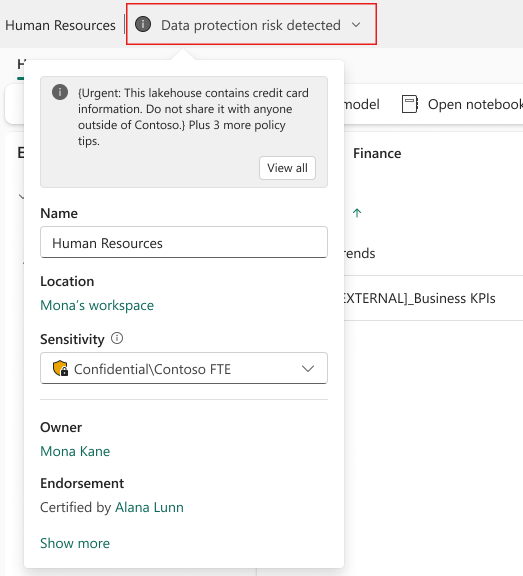

För lakehouses visas indikationen i rubriken i redigeringsläge, och om du öppnar utfällbara filer kan du se mer information om de principtips som påverkar lakehouse. Om du väljer Visa alla öppnas en sidopanel med all principinformation.

Om aviseringar är aktiverade i principen registreras en avisering på sidan Aviseringar om dataförlustskydd i Microsoft Purview-portalen, och (om den är konfigurerad) skickas ett e-postmeddelande till administratörer och/eller angivna användare. Mer information finns i Övervaka och hantera DLP-principöverträdelser.