Jamf Mobile Threat Defense-anslutningsprogram med Intune

Kontrollera åtkomsten från mobila enheter till företagsresurser med villkorlig åtkomst baserat på riskbedömning som utförs av Jamf. Jamf är en MTD-lösning (Mobile Threat Defense) som integreras med Microsoft Intune. Risken utvärderas baserat på telemetri som samlas in från enheter av Jamf-tjänsten, inklusive:

- Säkerhetsproblem i operativsystemet

- Skadliga appar installerade

- Skadliga nätverksprofiler

- Kryptokapning

Du kan konfigurera principer för villkorlig åtkomst som baseras på Jamfs riskbedömning, som aktiveras via Intunes principer för enhetsefterlevnad. Riskbedömningsprincipen kan tillåta eller blockera inkompatibla enheter från att komma åt företagsresurser baserat på identifierade hot.

Hur skyddar Intune och Jamf Mobile Threat Defense företagets resurser?

Jamfs mobilapp installeras sömlöst med Microsoft Intune. Den här appen samlar in filsystem, nätverksstackar och telemetri för enheter och program (där det är tillgängligt). Den här informationen synkroniseras med Jamf-molntjänsten för att utvärdera enhetens risk för mobila hot. Dessa klassificeringar på risknivå kan konfigureras så att de passar dina behov i Jamf-administratörskonsolen.

Efterlevnadsprincipen i Intune innehåller en regel för MTD baserat på Jamfs riskbedömning. När den här regeln är aktiverad utvärderar Intune enhetens efterlevnad med den princip som du har aktiverat.

För enheter som inte är kompatibla kan åtkomst till resurser som Microsoft 365 blockeras. Användare på blockerade enheter får vägledning från Jamf-appen för att lösa problemet och få åtkomst igen.

Jamf uppdaterar Intune med varje enhets senaste hotnivå (säker, låg, medel eller hög) när den ändras. Den här hotnivån beräknas kontinuerligt om av Jamf Security Cloud och baseras på enhetstillstånd, nätverksaktivitet och många mobila hotinformationsflöden i olika hotkategorier.

Dessa kategorier och deras associerade hotnivåer kan konfigureras i Jamf Security Cloud-portalen så att den totala beräknade hotnivån för varje enhet kan anpassas enligt organisationens säkerhetskrav. Med hotnivån i handen finns det två Intune-principtyper som använder den här informationen för att hantera åtkomst till företagsdata:

Med hjälp av principer för enhetsefterlevnad med villkorsstyrd åtkomst ställer administratörer in principer för att automatiskt markera en hanterad enhet som "inaktuell" baserat på den Jamf-rapporterade hotnivån. Den här efterlevnadsflaggan styr därefter principer för villkorlig åtkomst för att tillåta eller neka åtkomst till program som använder modern autentisering. Se Skapa en MTD-enhetsefterlevnadsprincip (Mobile Threat Defense) med Intune för konfigurationsinformation.

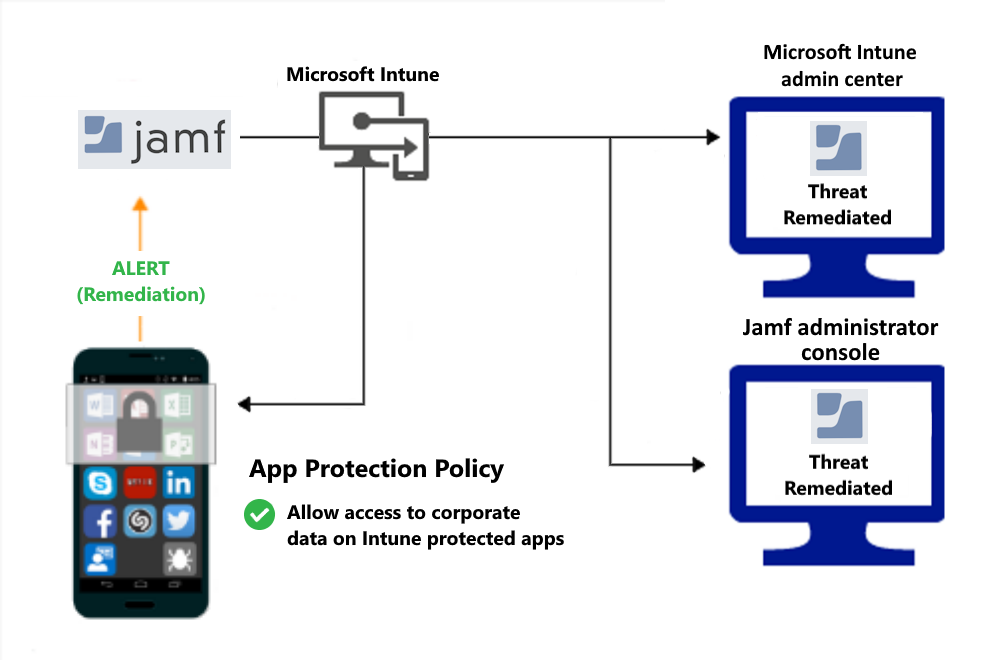

Med hjälp av appskyddsprinciper med villkorsstyrd start kan administratörer ange principer som tillämpas på den interna appnivån (till exempel Android- och iOS/iPad OS-appar som Outlook, OneDrive osv.) baserat på den Jamf-rapporterade hotnivån. Dessa principer kan också användas för oregistrerade enheter med MAM-hanterade program för att tillhandahålla en enhetlig princip för alla enhetsplattformar och ägarskapslägen. Se Skapa en appskyddsprincip för Mobile Threat Defense med Intune för konfigurationsinformation.

Plattformar som stöds

Följande plattformar stöds för Jamf när de registreras i Intune:

- Android 11 och senare

- iOS/iPadOS 15.6 och senare (iOS-appsamlings-ID: com.jamf.trust)

Mer information om plattform och enhet finns på Jamf-webbplatsen.

Förhandskrav

- Prenumeration på Microsoft Intune Plan 1

- Microsoft Entra ID

- Jamf Mobile Threat Defense

Mer information finns i Jamf Mobile Security.

Exempelscenarier

Här är de vanliga scenarierna när du använder Jamf MTD med Intune.

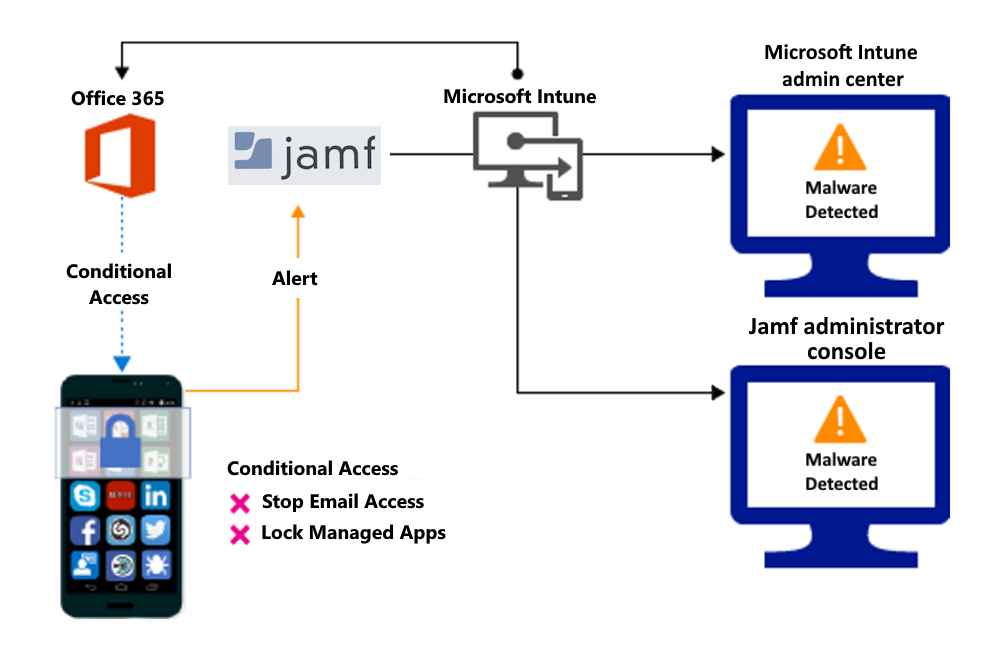

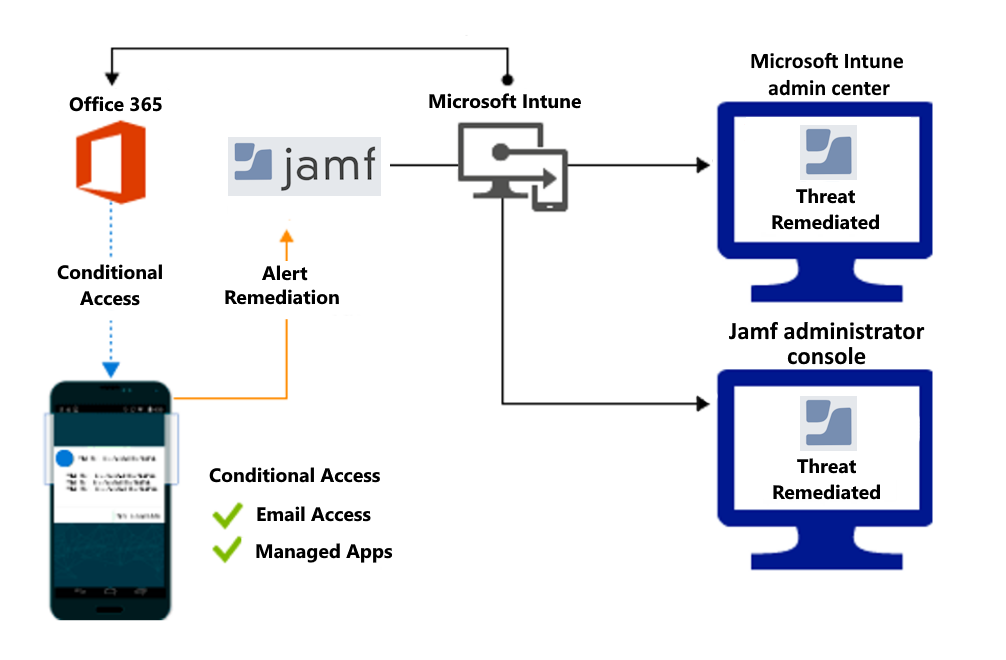

Kontrollera åtkomst baserat på hot från skadliga appar

När skadliga appar som skadlig kod identifieras på enheter kan du blockera enheter från vanliga verktyg tills du kan lösa hotet. Vanliga block är:

- Ansluta till företagets e-post

- Synkronisera företagsfiler med OneDrive for Work-appen

- Åtkomst till företagsappar

Blockera när skadliga appar identifieras:

Åtkomst beviljas vid reparation:

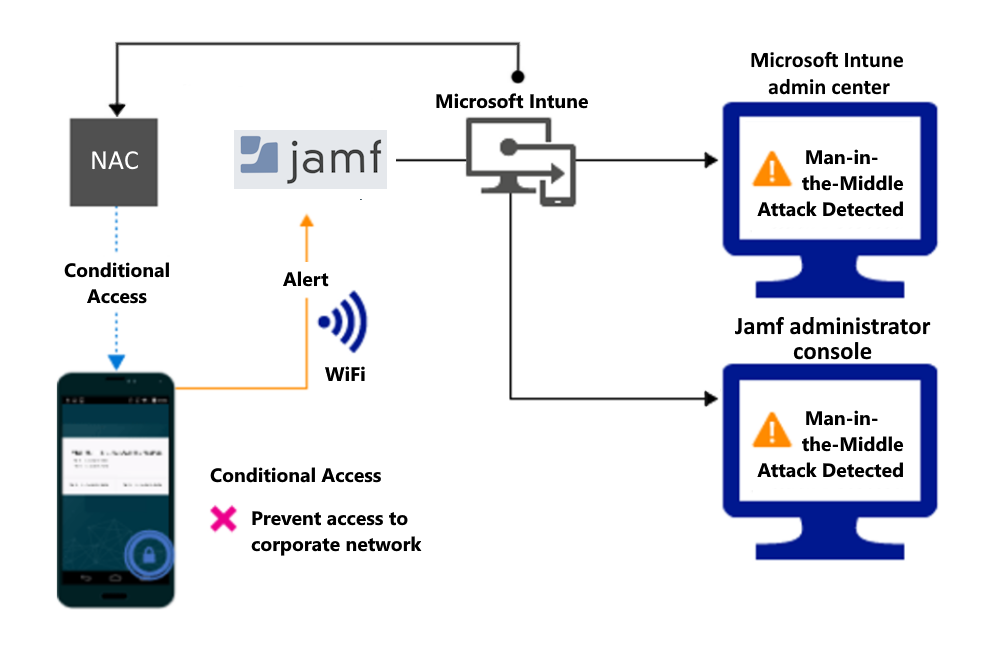

Kontrollera åtkomst baserat på hot mot nätverket

Identifiera hot mot nätverket, till exempel man-in-the-middle-attacker och skydda åtkomsten till Wi-Fi nätverk baserat på enhetsrisken.

Blockera nätverksåtkomst via Wi-Fi:

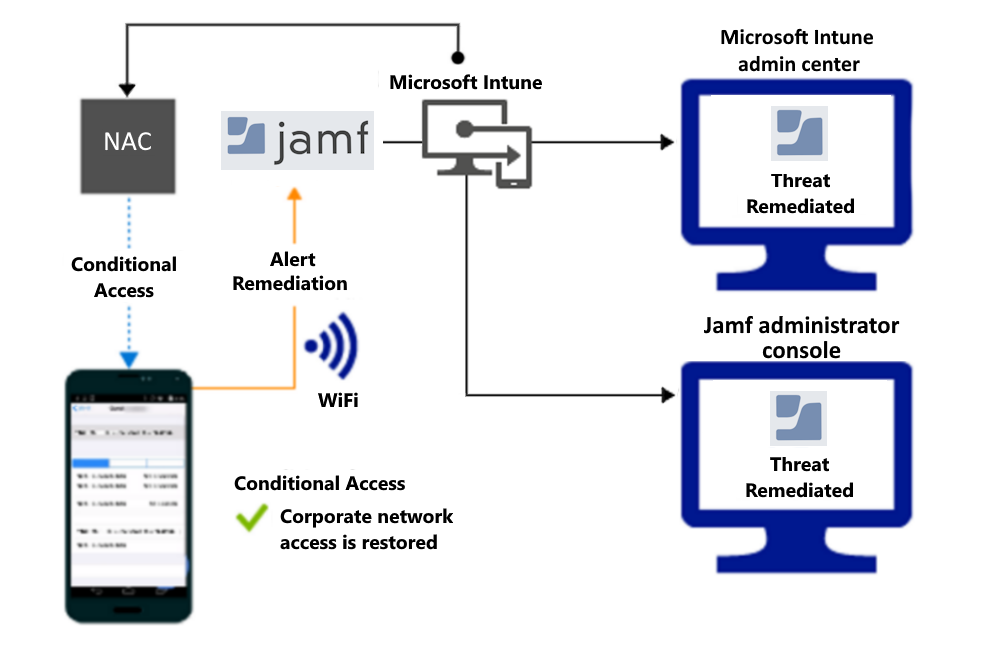

Åtkomst beviljas vid reparation:

Kontrollera åtkomsten till SharePoint Online baserat på hot mot nätverket

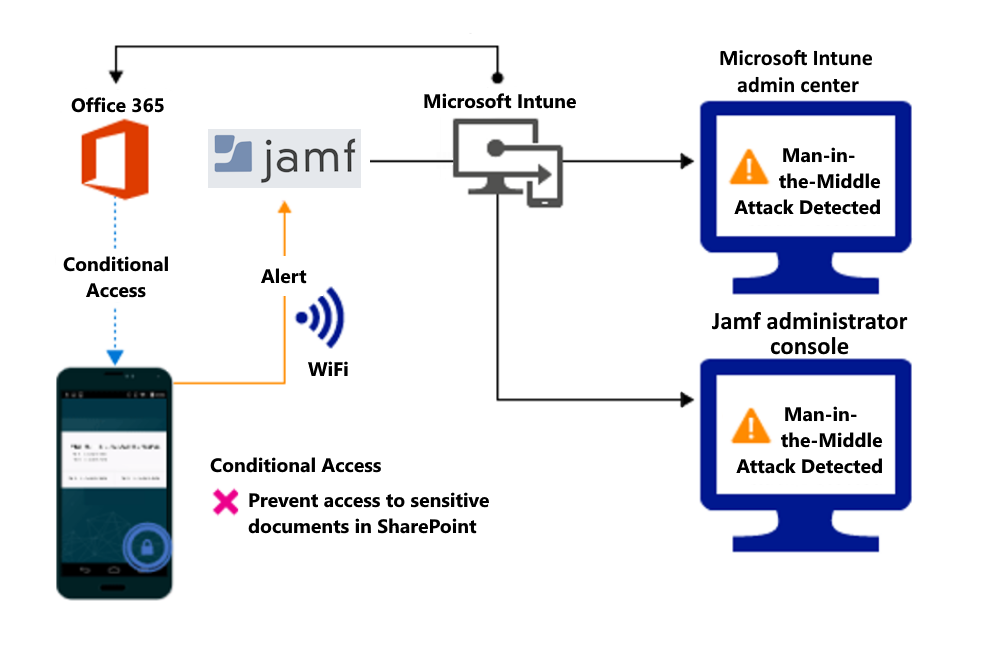

Identifiera hot mot nätverket, till exempel man-in-the-middle-attacker, och förhindra synkronisering av företagsfiler baserat på enhetsrisken.

Blockera SharePoint Online när nätverkshot identifieras:

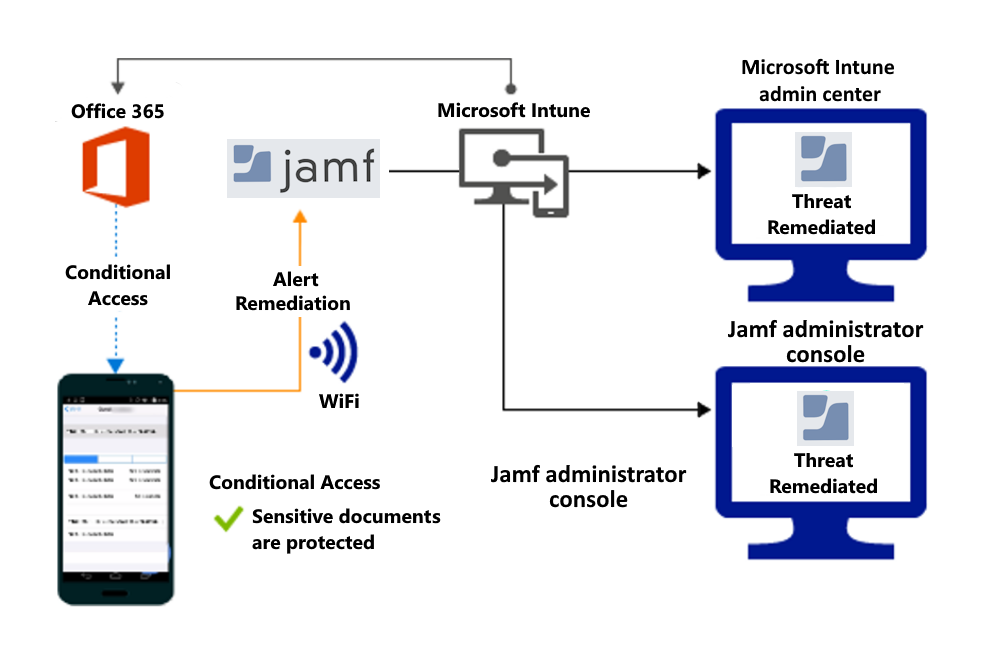

Åtkomst beviljas vid reparation:

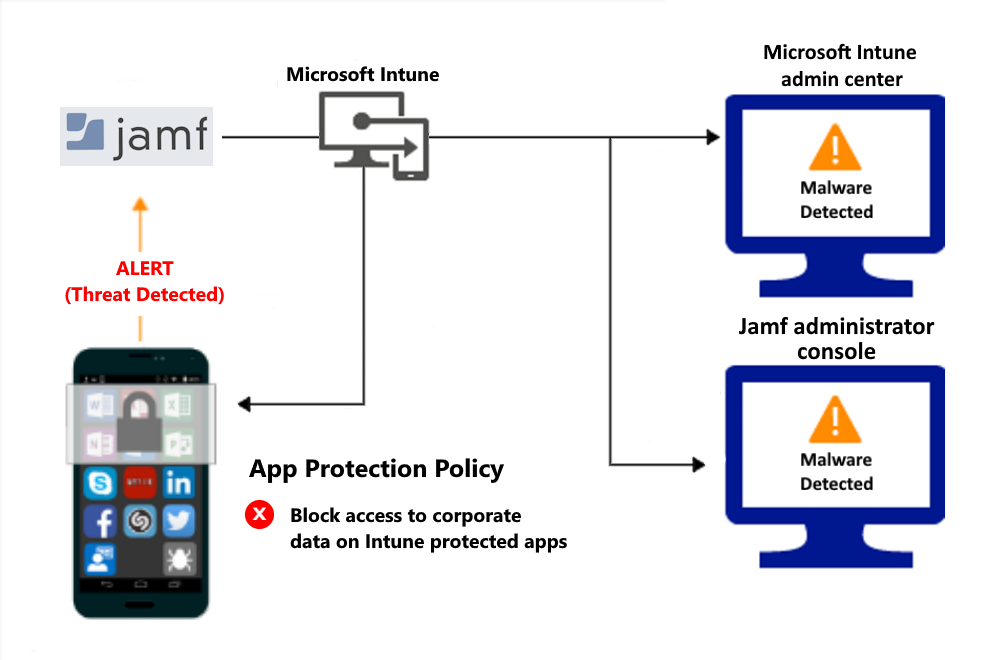

Kontrollera åtkomsten på oregistrerade enheter baserat på hot från skadliga appar

När Jamf Mobile Threat Defense-lösningen anser att en enhet är infekterad:

Åtkomst beviljas vid reparation: