Självstudie: Skydda e-post i Exchange Online på hanterade iOS-enheter med Microsoft Intune

Den här självstudien visar hur du använder Microsofts principer för enhetsefterlevnad med microsoft entra-princip för villkorsstyrd åtkomst för att endast ge iOS-enheter åtkomst till Exchange när de hanteras av Intune och använder en godkänd e-postapp.

I den här självstudien får du lära dig att:

- Skapa en efterlevnadsprincip för iOS-enheter i Intune för att ange de villkor som en enhet måste uppfylla för att anses vara kompatibel.

- Skapa en princip för villkorsstyrd åtkomst i Microsoft Entra som kräver att iOS-enheter registreras i Intune, följer Intune-principer och använder den godkända Outlook-mobilappen för att få åtkomst till e-post i Exchange Online.

Förhandskrav

I den här självstudien rekommenderar vi att du använder utvärderingsprenumerationer som inte är produktion.

Utvärderingsprenumerationer hjälper dig att undvika att påverka en produktionsmiljö med fel konfigurationer under den här självstudien. Utvärderingsversioner gör också att vi bara kan använda det konto som du skapade när du skapade utvärderingsprenumerationen för att konfigurera och hantera Intune, eftersom det har behörighet att slutföra varje uppgift för den här självstudien. Användning av det här kontot eliminerar behovet av att skapa och hantera administrativa konton som en del av självstudien.

Den här självstudien kräver en testklient med följande prenumerationer:

- Microsoft Intune Plan 1-prenumeration (registrera dig för ett kostnadsfritt utvärderingskonto)

- Microsoft Entra ID P1 (kostnadsfri utvärderingsversion)

- Microsoft 365-appar för företagsprenumeration med Exchange (kostnadsfri utvärderingsversion)

Logga in i Intune

I den här självstudien loggar du in på administrationscentret för Microsoft Intune och loggar in med det konto som skapades när du registrerade dig för Utvärderingsprenumerationen för Intune. Du fortsätter att använda det här kontot för att logga in på administrationscentret under den här självstudien.

Skapa en e-postenhetsprofil

Den här självstudien kräver att du skapar en e-postprofil för iOS/iPadOS-enhet. Det gör du genom att följa anvisningarna i Steg 11 – Skapa en enhetsprofil från området Prova Intune-uppgifter i Intune-dokumentationen. E-postprofilen används för att kräva att iOS/iPad-enheter använder e-post för arbete.

När du skapar e-postprofilen tilldelar du profilen till samma grupp med enheter som du använder senare för den princip för enhetsefterlevnad och principer för villkorsstyrd åtkomst som du skapar i efterföljande steg i den här självstudien.

När du har skapat e-postprofilen går du tillbaka hit för att fortsätta.

Skapa iOS-enhetens efterlevnadsprincip

Konfigurera en efterlevnadsprincip för Intune-enheter för att ange de villkor som en enhet måste uppfylla för att anses vara kompatibel. I den här självstudien skapar vi en princip för enhetsefterlevnad för iOS-enheter. Efterlevnadsprinciper är plattformsspecifika, så du behöver en separat efterlevnadsprincip för varje enhetsplattform som du vill utvärdera.

Logga in på Microsoft Intune administrationscenter.

VäljEnhetsefterlevnad>.

På fliken Principer väljer du Skapa princip.

På sidan Skapa en princip väljer du iOS/iPadOS för Plattform. Välj Skapa för att fortsätta.

På fliken Grundläggande anger du följande egenskaper:

- Namn: Ange ett beskrivande namn på den nya profilen. I det här exemplet anger du iOS-efterlevnadsprinciptest.

- Beskrivning: Valfritt – Ange iOS-efterlevnadsprinciptest.

Gå vidare genom att klicka på Nästa.

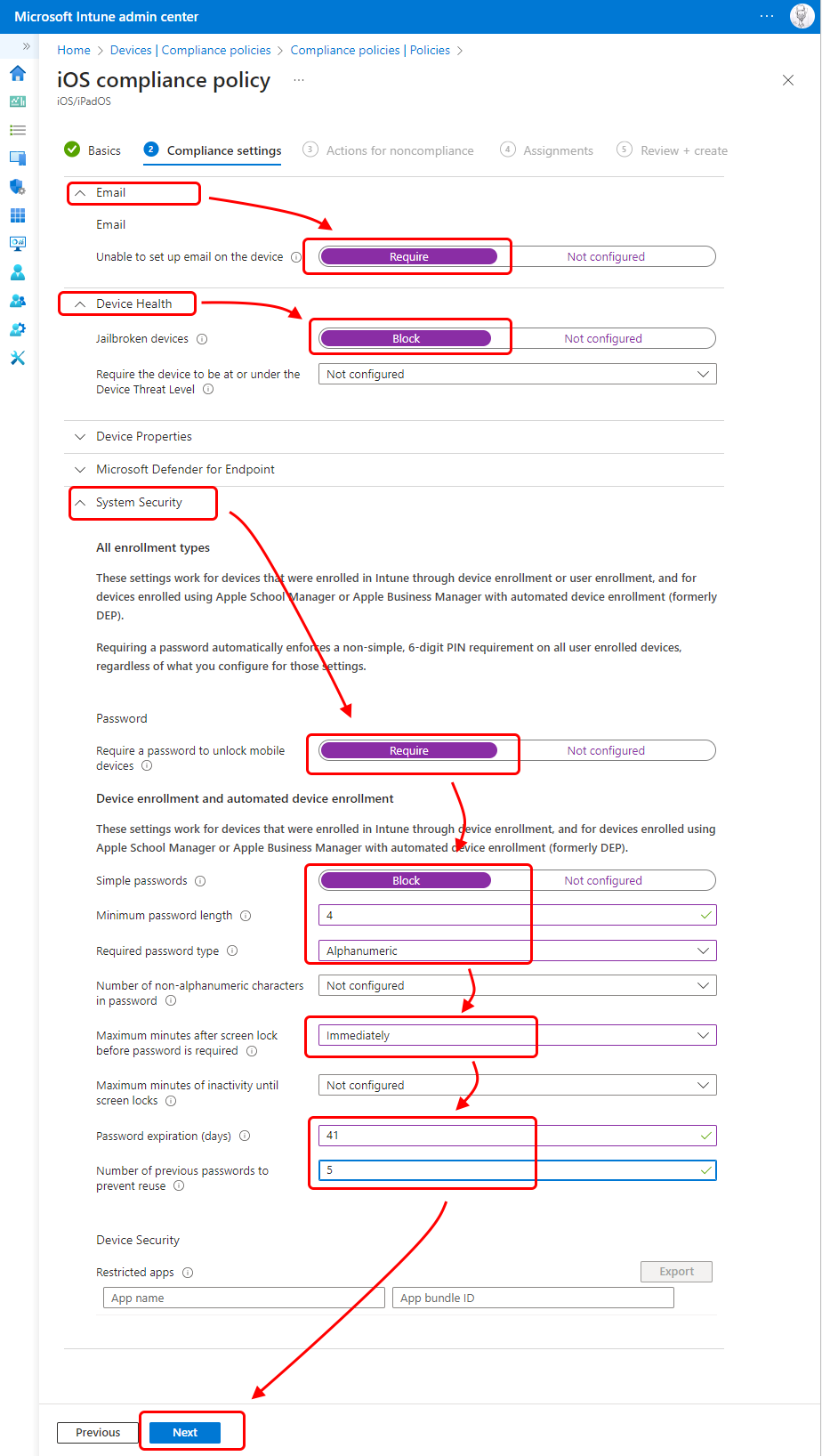

På fliken Efterlevnadsinställningar :

Expandera E-post och ställ sedan in Det går inte att konfigurera e-post på enheten till Kräv.

Expandera Enhetens hälsotillstånd och ställ in Jailbrokade enheter på Blockera.

Expandera Systemsäkerhet och konfigurera följande inställningar:

- Kräv lösenord för att låsa upp mobila enheter till Kräv

- Enkla lösenord att blockera

- Minsta längd på lösenord till 4

Tips

Standardvärden som är nedtonade och kursiviserade är bara rekommendationer. Du måste ersätta värden som är rekommendationer för att konfigurera en inställning.

- Lösenordstyp som krävs för alfanumeriskt

- Maximalt antal minuter efter skärmlås innan lösenord krävs för Omedelbart

- Lösenordets giltighetstid (dagar) till 41

- Antal tidigare lösenord för att förhindra återanvändning till 5

Fortsätt genom att välja Nästa.

Välj Nästa för att hoppa över åtgärder för inkompatibilitet.

På fliken Tilldelningar för Inkluderade grupper väljer du Lägg till alla enheter eller väljer en grupp som endast innehåller de enheter som ska ta emot den här principen. Se till att använda samma tilldelning som du använde för e-postenhetsprofilen.

Gå vidare genom att klicka på Nästa.

Granska inställningarna på fliken Granska + skapa . När du väljer Skapa sparas dina ändringar och profilen tilldelas.

Skapa principen för villkorsstyrd åtkomst

Använd sedan administrationscentret för Microsoft Intune för att skapa en princip för villkorsstyrd åtkomst. Du integrerar villkorlig åtkomst med Intune för att styra de enheter och appar som kan ansluta till organisationens e-post och resurser.

Principen för villkorsstyrd åtkomst gör följande:

- Kräv att enheter som kör valfri plattform registreras i Intune och att de följer din Efterlevnadsprincip för Intune innan enheterna kan användas för att få åtkomst till Exchange Online.

- Kräv att enheter använder Outlook-appen för e-poståtkomst.

Principer för villkorsstyrd åtkomst kan konfigureras antingen i administrationscentret för Microsoft Entra eller i administrationscentret för Microsoft Intune. Eftersom vi redan är i administrationscentret kan vi skapa principen här.

Logga in på Microsoft Intune administrationscenter.

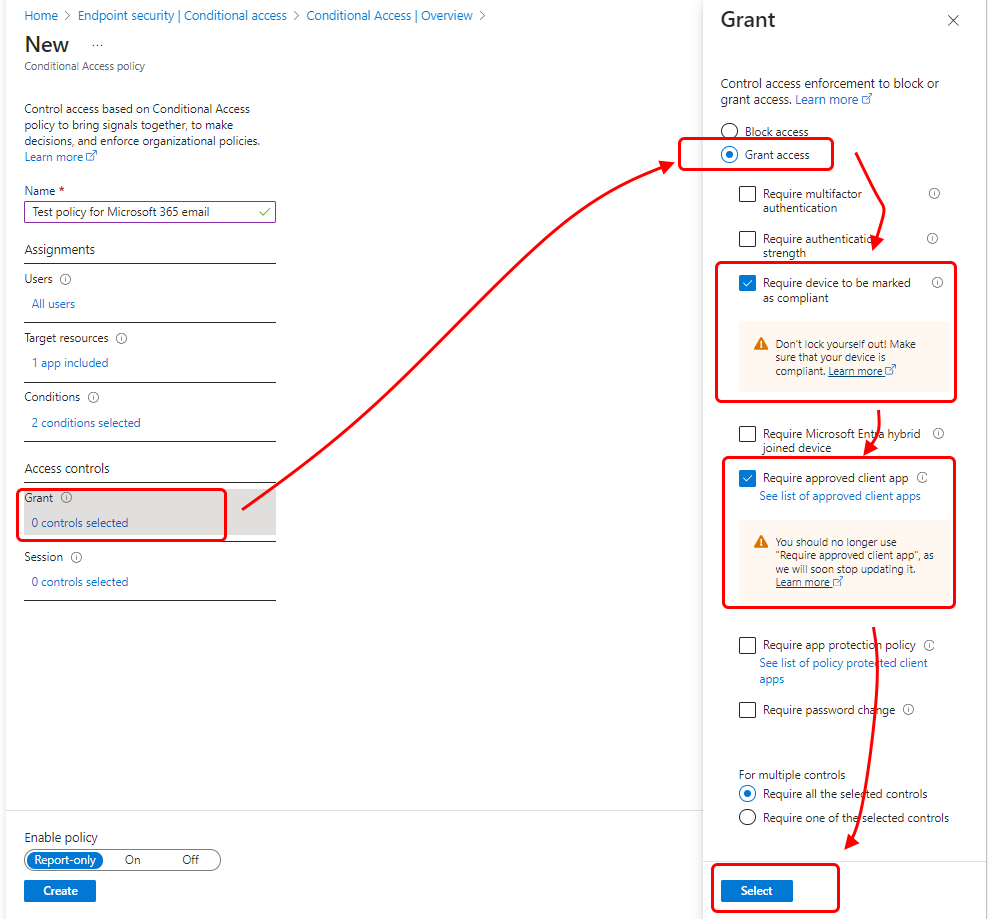

Välj Slutpunktssäkerhet>Villkorlig åtkomst>Skapa ny princip.

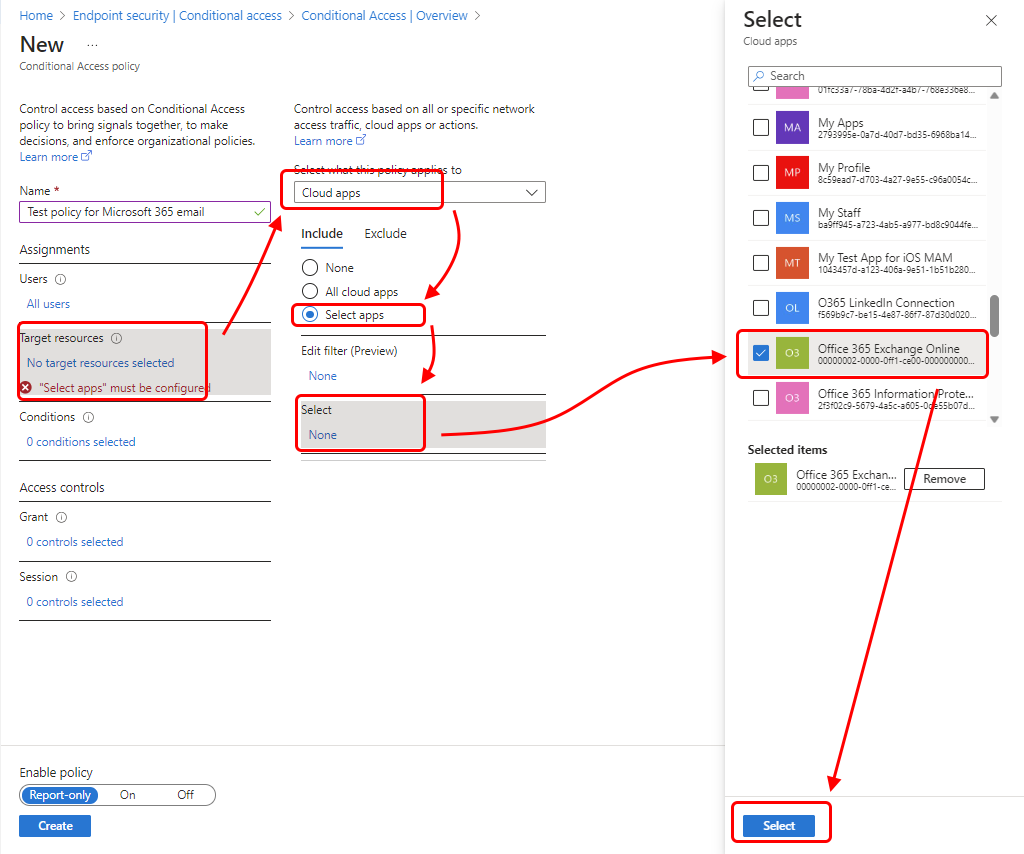

Som Namn anger du Testprincip för Microsoft 365-e-post.

Under Tilldelningar för Användare väljer du 0 användare och grupper valda. På fliken Inkludera väljer du Alla användare. Värdet för Användare uppdateras till Alla användare.

Under Tilldelningar väljer du även Målresurser. För Välj vad den här principen gäller för listrutan väljer du Molnappar.

Eftersom vi vill skydda e-post i Microsoft 365 Exchange Online väljer du appen genom att följa dessa steg:

- På fliken Inkludera väljer du Välj appar.

- För kategorin Välj väljer du Ingen för att öppna fönstret Välj med programlistan.

- I programlistan markerar du kryssrutan för Office 365 Exchange Online och väljer sedan Välj.

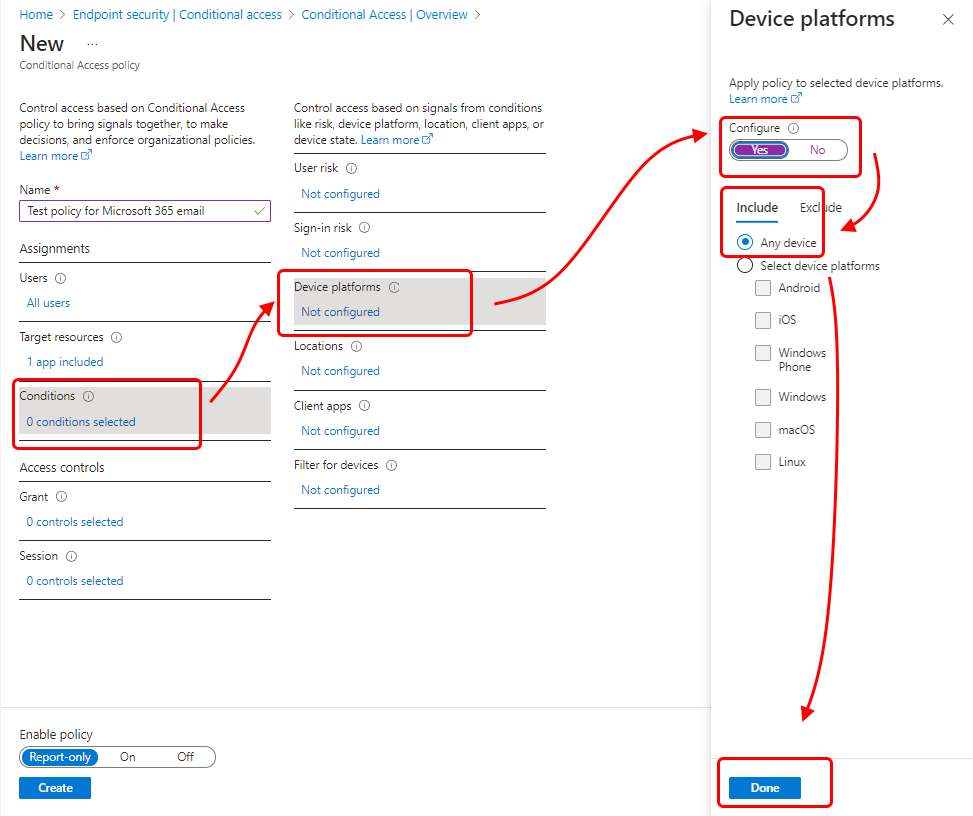

Under Tilldelningar väljer du även Villkor>Enhetsplattformar för att öppna fönstret Enhetsplattformar .

- Ställ in Konfigurera på Ja.

- På fliken Inkludera, väljer du Alla enheter och sedan Klar.

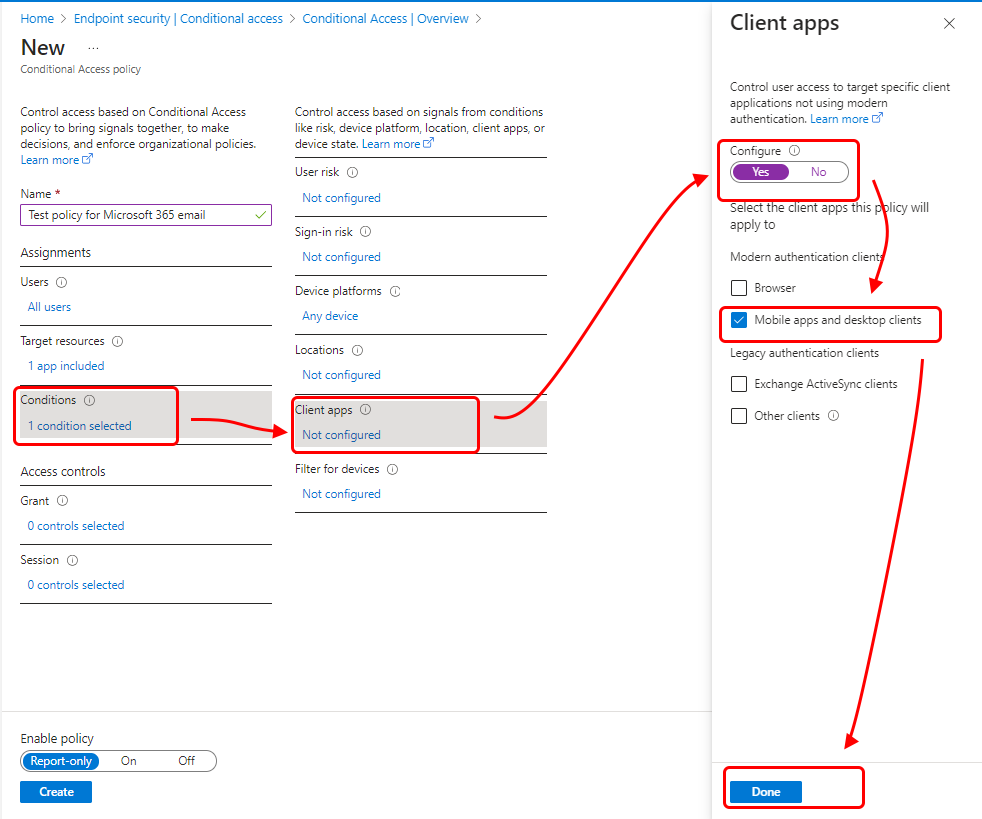

Under Tilldelningar väljer du återigen Villkor>Klientappar.

Ställ in Konfigurera på Ja.

I den här självstudien väljer du Mobilappar och skrivbordsklienter, en del av Moderna autentiseringsklienter (som refererar till appar som Outlook för iOS och Outlook för Android). Avmarkera alla andra kryssrutor.

Välj Klar och sedan Klar igen.

Under Åtkomstkontroller väljer du Bevilja.

I rutan Bevilja väljer du Bevilja åtkomst.

Välj Kräv att enheten ska markeras som kompatibel.

Välj Kräv godkänd klientapp.

Under För flera kontroller väljer du Kräv alla valda kontroller. Den här inställningen garanterar att båda kraven som du har valt tillämpas när en enhet försöker få åtkomst till e-post.

Välj Välj.

Under Aktivera princip väljer du På.

Spara ändringarna genom att välja Skapa . Profilen har tilldelats.

Obs!

Vissa beroende tjänster, till exempel Microsoft Teams, integreras med Exchange Online-resurser och styrs av principtillämpning med tidig bindning. Därför måste användarna följa Exchange-principer innan de loggar in på Microsoft Teams.

Om du har en princip för villkorsstyrd åtkomst som begränsar autentiseringsbegäranden för Exchange Online-resurser måste användarna uppfylla kraven för Exchange-principen innan de loggar in på Teams. Underlåtenhet att följa dessa principer påverkar möjligheten att logga in på Teams.

Mer information finns i Microsofts dokumentation om tjänstberoenden och principtillämpning.

Prova nu

Med de principer som du har skapat måste alla iOS-enheter som försöker logga in på Microsoft 365-e-post registreras i Intune och använda Outlook-mobilappen för iOS/iPadOS. Försök logga in på Exchange Online med autentiseringsuppgifter för en användare i testklienten för att testa det här scenariot på en iOS-enhet. Du uppmanas att registrera enheten och installera Outlook-mobilappen.

Om du vill testa på en iPhone går du till Inställningar>Lösenord och konton>Lägg till konto>Exchange.

Ange e-postadressen för en användare i testklienten och tryck sedan på Nästa.

Tryck på Logga in.

Ange testanvändarens lösenord och tryck på Logga in.

Ett meddelande visas som säger att enheten måste hanteras för att få åtkomst till resursen, tillsammans med ett alternativ för att registrera.

Rensa resurser

När testprinciperna inte längre behövs kan du ta bort dem.

Logga in på Microsoft Intune administrationscenter.

VäljEnhetsefterlevnad>.

I listan Principnamn väljer du snabbmenyn (...) för testprincipen och väljer sedan Ta bort. Välj Ja för att bekräfta.

Välj Slutpunktssäkerhet>Principer för villkorsstyrd åtkomst>.

I listan Principnamn väljer du snabbmenyn (...) för testprincipen och väljer sedan Ta bort. Bekräfta genom att välja Ja.

Nästa steg

I den här självstudien skapade du principer som kräver att iOS-enheter registreras i Intune och använder Outlook-appen för att få åtkomst till e-post i Exchange Online. Mer information om hur du använder Intune med villkorlig åtkomst för att skydda andra appar och tjänster, inklusive Exchange ActiveSync-klienter för Microsoft 365 Exchange Online, finns i Konfigurera villkorlig åtkomst.