Steg 3. Skydda identiteter

Använd följande avsnitt för att skydda organisationen från kompromettering av autentiseringsuppgifter, som vanligtvis är det första steget i en större utpressningstrojanattack.

Öka inloggningssäkerheten

Använd lösenordslös autentisering för användarkonton i Microsoft Entra-ID.

Använd följande metodtips för användarkonton som fortfarande använder lösenordsautentisering under övergången till lösenordsfri autentisering:

- Blockera kända svaga och anpassade lösenord med Microsoft Entra lösenordsskydd.

- Utöka blockeringen av kända svaga och anpassade lösenord till din lokal Active Directory Domain Services (AD DS) med Microsoft Entra lösenordsskydd.

- Tillåt användarna att ändra sina egna lösenord med lösenordsåterställning via självbetjäning (SSPR).

Därefter implementerar du Vanliga principer för identitets- och enhetsåtkomst. De här principerna ger högre säkerhet för åtkomst till Microsoft 365 molntjänster.

Vid användarinloggningar omfattar dessa principer:

- Kräver multifaktorautentisering (MFA) för prioriterade konton (omedelbart) och så småningom alla användarkonton.

- Krav på användning av MFA för inloggningar med hög risk.

- Krav på ändring av lösenord för högriskanvändare med inloggningar med hög risk.

Förhindra privilegieeskalering

Använd de här metodtipsen:

- Implementera principen om lägsta behörighet och använd lösenordsskydd enligt beskrivningen i Öka inloggningssäkerheten för de användarkonton som fortfarande använder lösenord för sina inloggningar.

- Undvik att använda domänomfattande tjänstkonton på administratörsnivå.

- Begränsa lokala administratörsrättigheter för att begränsa installationen av trojanska fjärråtkomstprogram (Remote Access Trojans, RATs) och andra oönskade program.

- Använd Microsoft Entra villkorlig åtkomst för att uttryckligen verifiera användarnas och arbetsstationernas förtroende innan du ger åtkomst till administrativa portaler. Se det här exemplet för Azure Portal.

- Aktivera lösenordshantering för lokal administratör.

- Avgör var konton med privilegierad åtkomst loggar in och exponerar autentiseringsuppgifter. Konton med privilegierad åtkomst bör inte finnas på arbetsstationer.

- Inaktivera den lokala lagringen av lösenord och autentiseringsuppgifter.

Påverkan på användare och ändringshantering

Du måste göra användarna i organisationen medvetna om följande:

- De nya kraven för starkare lösenord.

- Ändringar i inloggningsprocesserna, till exempel kraven på användning av MFA och registrering med MFA sekundär autentiseringsmetod.

- Användningen av lösenordsunderhåll med SSPR. Exempelvis inga fler samtal till supporten för återställning av lösenord.

- Uppmaningen att kräva MFA eller lösenordsändring för inloggningar som betraktas som riskfyllda.

Konfigurationsresultat

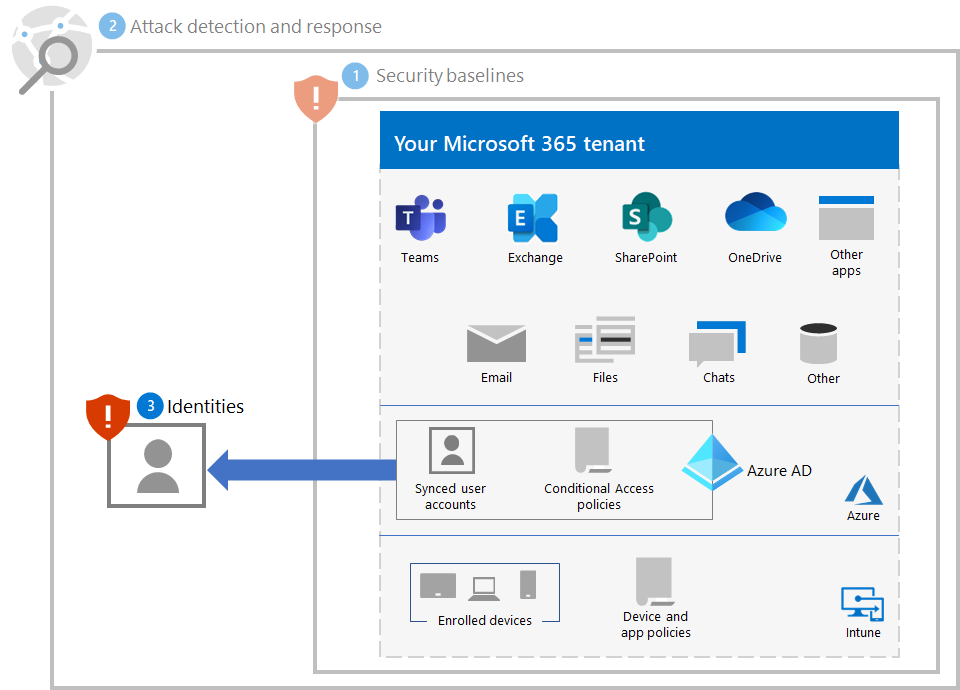

Här är skyddet mot utpressningstrojaner för din klientorganisation för steg 1–3.

Nästa steg

Fortsätt med steg 4 för att skydda enheter (slutpunkter) i Microsoft 365-klientorganisationen.