Steg 2: Skapa Principer för Defender för Cloud Apps

SaaS-appar spelar en viktig roll för att säkerställa att dina program och resurser är tillgängliga och tillgängliga från alla enheter med en Internetanslutning. Vissa appar kan dock utgöra en säkerhetsrisk med potential att orsaka betydande skador på din organisation om de inte identifieras och hanteras. Du måste ha insyn i de appar som används i din organisation så att du kan skydda känsliga data och resurser.

Microsoft Defender för Cloud Apps ger dig kontroll genom omfattande synlighet, granskning och detaljerade kontroller över dina känsliga data. Defender för Cloud Apps har verktyg som hjälper dig att upptäcka skugg-IT och bedöma risker samtidigt som du kan tillämpa principer och undersöka appaktiviteter. Det hjälper dig att kontrollera åtkomsten i realtid och stoppa hot så att din organisation kan flytta till molnet på ett säkrare sätt.

Den här artikeln innehåller vägledning om hur du:

- Identifiera molnappar

- Sanktionera molnappar

- Konfigurera appkontroll för villkorsstyrd åtkomst

- Använda appanslutningsprogram

- Tillämpa sessionskontroller

Om du inte redan har konfigurerat Defender för molnappar kan du läsa Utvärdera Microsoft Defender för molnappar.

Identifiera molnappar

Utan insyn i de appar som används i din organisation kommer du inte att kunna hantera och kontrollera hur användarna använder apparna och hur apparna får åtkomst till känsliga data och resurser.

Defender for Cloud Apps har en funktion som kallas Cloud Discovery som analyserar dina trafikloggar mot Microsoft Defender för Cloud Apps-katalogen med över 31 000 molnappar. Apparna rangordnas och poängsätts baserat på mer än 90 riskfaktorer och ger dig kontinuerlig insyn i molnappens användning, Skugg-IT och den risk som okända och ohanterade appar utgör.

Följande diagram visar komponenterna i molnappidentifiering och de två metoder som används för att övervaka nätverkstrafik och identifiera molnappar som används i din organisation

I det här diagrammet:

- Metod 1: Cloud App Discovery integreras med Microsoft Defender za krajnju tačku, som rapporterar molnappar och tjänster som nås från IT-hanterade Windows 10- och Windows 11-enheter.

- Metod 2: För täckning på alla enheter som är anslutna till ett nätverk samlar en Defender for Cloud Apps-logginsamlare som är installerad på brandväggar och proxyservrar in och skickar data från slutpunkter till Defender for Cloud Apps för analys.

Använd följande vägledning för att utnyttja de inbyggda funktionerna i Defender för Cloud Apps för att identifiera appar i din organisation:

Sanktionera dina appar

När du har granskat listan över identifierade appar i din miljö kan du skydda din miljö genom att godkänna säkra appar (sanktionerade) eller förbjuda oönskade appar (Osanktionerade).

Mer information finns i Sanktionera/osanktionera en app.

Konfigurera appkontroll för villkorsstyrd åtkomst för att skydda appar

Med principer för villkorsstyrd åtkomst kan du tilldela kontroller och krav till specifika program, åtgärder eller autentiseringsvillkor. Du har möjlighet att definiera vilka användare eller användargrupper som kan komma åt dina molnappar, vilka molnappar de kan komma åt och från vilka platser och nätverk en användare måste komma åt. Mer information finns i Steg 1 i den här lösningen.

Tillsammans med principer för villkorsstyrd åtkomst kan du ytterligare öka säkerheten för dina molnappar genom att tillämpa åtkomst- och sessionskontroller med hjälp av Appkontroll för villkorsstyrd åtkomst. Med funktionen Appkontroll för villkorsstyrd åtkomst i Defender för molnappar övervakas och kontrolleras åtkomst och sessioner för användarappar i realtid baserat på åtkomst- och sessionsprinciper. Med åtkomst- och sessionsprinciper som konfigurerats med Defender för Cloud Apps-portalen kan du ytterligare förfina filter och ange åtgärder som användarna kan utföra.

Microsoft Defender för Cloud Apps integreras internt med Microsoft Entra. När du konfigurerar en princip i Microsoft Entra för användning av appkontroll för villkorsstyrd åtkomst dirigeras molnappstrafik via Defender för Molnappar som en proxy, vilket gör att Defender for Cloud Apps kan övervaka den här trafiken och tillämpa sessionskontroller.

Följande diagram visar hur molnappstrafik dirigeras via Microsoft Entra och Defender for Cloud Apps.

I det här diagrammet:

- Microsoft Entra har en princip för appkontroll för villkorsstyrd åtkomst för trafiken de angivna och integrerade SaaS-apparna. Microsoft Entra-ID dirigerar sedan (proxyservrar) sessionstrafiken via Defender för Cloud Apps.

- Defender för Cloud Apps övervakar den här trafiken och tillämpar principer för sessionskontroll.

Villkorsstyrd åtkomst avgör vilka krav som måste uppfyllas innan en användare kan komma åt en app. Appkontroll för villkorsstyrd åtkomst avgör vilka appar en användare kan komma åt och vilka åtgärder som en användare kan vidta under en session när de har beviljats åtkomst.

Mer information finns i:

- Skydda appar med Appkontroll för villkorsstyrd åtkomst i Microsoft Defender for Cloud Apps

- Integrera Microsoft Entra-ID med appkontroll för villkorsstyrd åtkomst

Använda appanslutningsprogram

Konektor aplikacija använder API:er för appleverantörer för att ge bättre synlighet och kontroll av Defender for Cloud Apps över de appar som används i din organisation. Beroende på vilken app du ansluter till aktiverar appanslutningar följande:

- Kontoinformation – Insyn i användare, konton, profilinformation, status (pausad, aktiv, inaktiverad) grupper och behörigheter.

- Spårningslogg – Insyn i användaraktiviteter, administratörsaktiviteter och inloggningsaktiviteter.

- Kontostyrning – Möjlighet att pausa användare, återkalla lösenord och andra funktioner.

- Appbehörigheter – Insyn i utfärdade token och deras behörigheter.

- Styrning av appbehörighet – Möjlighet att ta bort token.

- Datagenomsökning – Genomsökning av ostrukturerade data med två processer – med jämna mellanrum (var 12:e timme) och i realtid (utlöses varje gång en ändring identifieras).

- Datastyrning – Möjlighet att placera filer i karantän, inklusive filer i papperskorgen, och att skriva över filer.

Mer information finns i Ansluta appar.

Defender för Cloud Apps ger heltäckande skydd för anslutna appar med hjälp av moln-till-moln-integrering, API-anslutningsappar och åtkomst- och sessionskontroller i realtid som använder åtkomstkontroller för villkorsstyrd app.

Tillämpa sessionskontroller

Med sessionskontroller kan du använda parametrar för hur molnappar används av din organisation. Om din organisation till exempel använder Salesforce kan du konfigurera en sessionsprincip som endast tillåter registrerade och hanterade enheter att komma åt organisationens Salesforce-data. Ett enklare exempel kan vara att konfigurera en princip för att övervaka trafik från ohanterade enheter så att du kan analysera risken för den här trafiken innan du tillämpar strängare principer.

Dokumentationen om Defender för Cloud Apps innehåller följande serie självstudier som hjälper dig att identifiera risker och skydda din miljö:

- Identifiera misstänkt användaraktivitet

- Undersöka riskfyllda användare

- Undersöka riskfyllda OAuth-appar

- Identifiera och skydda känslig information

- Skydda alla appar i din organisation i realtid

- Blockera nedladdningar av känslig information

- Skydda dina filer med administratörskarantän

- Kräv stegvis autentisering vid riskfylld åtgärd

Gå vidare

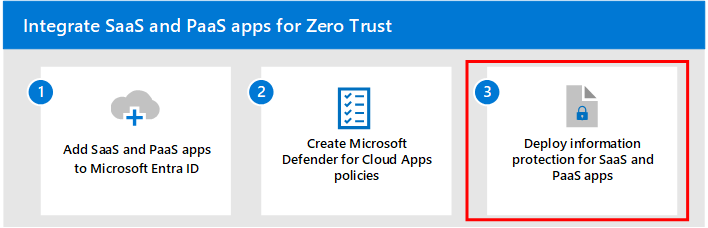

Fortsätt med steg 3 för att distribuera informationsskydd för SaaS-appar.