Çözüm fikirleri

Bu makalede bir çözüm fikri açıklanmaktadır. Bulut mimarınız bu mimarinin tipik bir uygulaması için ana bileşenleri görselleştirmeye yardımcı olmak için bu kılavuzu kullanabilir. İş yükünüzün özel gereksinimlerine uygun iyi tasarlanmış bir çözüm tasarlamak için bu makaleyi başlangıç noktası olarak kullanın.

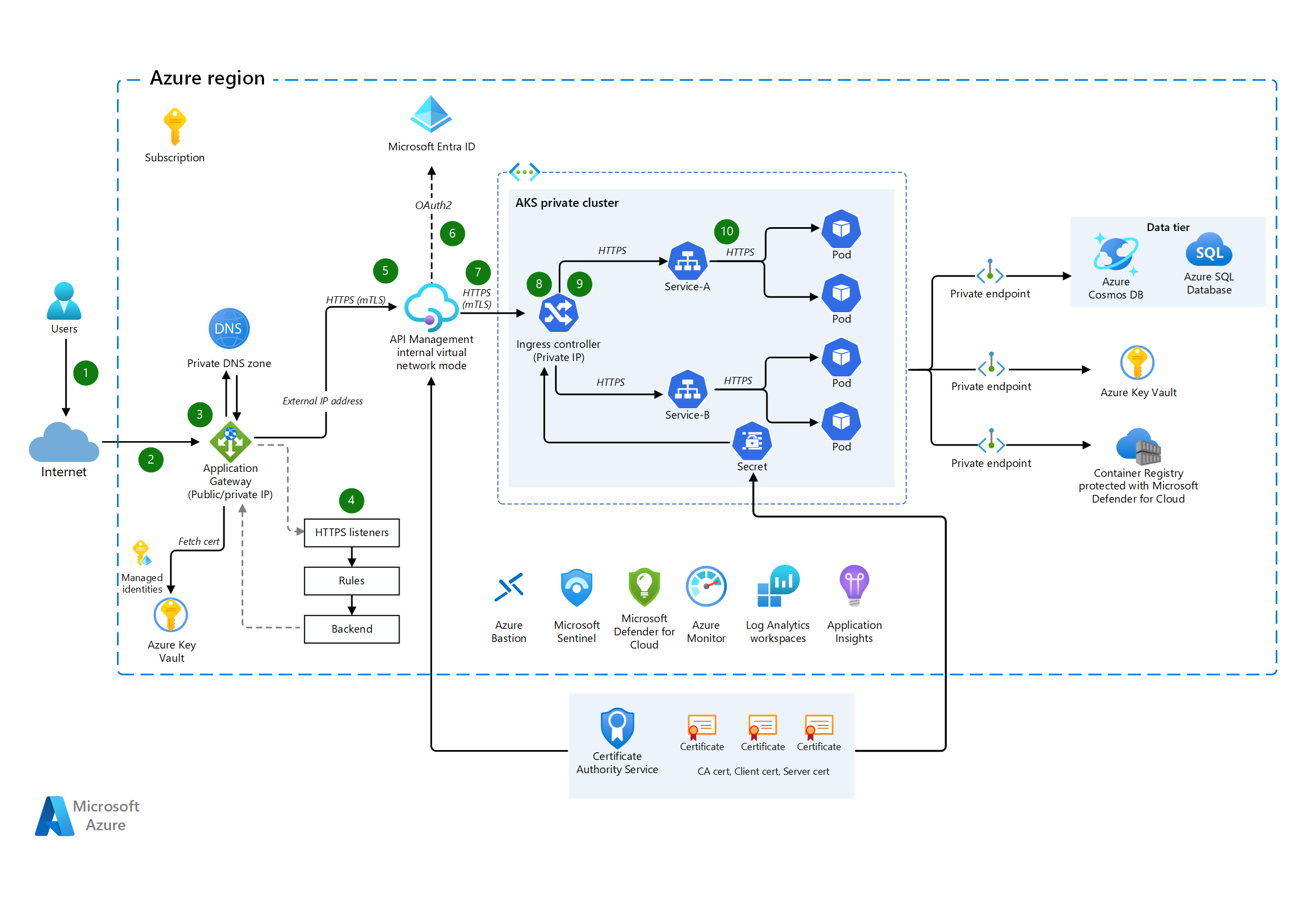

Bu çözüm, uçtan uca şifreleme sağlayan bir mimaride karşılıklı TLS (mTLS) aracılığıyla Azure Kubernetes Service (AKS) ve Azure API Management'ın nasıl tümleştirildiğini gösterir.

Kavramlar

Azure API yönetimi, birden çok mekanizma aracılığıyla arka uç hizmetlerine güvenli erişim sağlar. Aktarım (ağ) katmanında Azure API management, istemci sertifikalarını arka uca sunabilir ve ayrıca arka uç sunucusu tarafından sunulan sertifikayı doğrulayabilir. Bu karşılıklı TLS kimlik doğrulama senaryosunda aşağıdaki adımlar gerçekleşir:

- Azure API management, arka uç sunucusuna (bu senaryoda AKS'de çalışan giriş denetleyicisine) bağlanır.

- Arka uç sunucusu (AKS'deki giriş denetleyicisi) sunucu sertifikasını sunar.

- Azure API management, sunucu sertifikasını doğrular.

- Azure API management, istemci sertifikasını sunucuya (AKS'deki giriş denetleyicisi) sunar.

- Sunucu (AKS'deki giriş denetleyicisi), Azure API Management tarafından sunulan sertifikayı doğrular.

- Sunucu (AKS'deki giriş denetleyicisi), Azure API management aracılığıyla sunulan isteğe erişim verir.

Mimari

Bu mimarinin bir Visio dosyasını indirin.

Veri akışı

- Kullanıcı, internetten uygulama uç noktasına bir istekte bulunur.

- Azure Uygulaması lication Gateway trafiği HTTPS olarak alır ve daha önce Azure Key Vault'tan yüklenen bir genel sertifikayı kullanıcıya sunar.

- Application Gateway, trafiğin şifresini çözmek için özel anahtarlar kullanır (SSL boşaltma), web uygulaması güvenlik duvarı denetimleri gerçekleştirir ve ortak anahtarları (uçtan uca şifreleme) kullanarak trafiği yeniden şifreler.

- Application Gateway, arka uç havuzuna göre kuralları ve arka uç ayarlarını uygular ve TRAFIĞI HTTPS üzerinden API Management arka uç havuzuna gönderir.

- API Management, özel ip adresiyle iç sanal ağ modunda (yalnızca Geliştirici veya Premium katmanı) dağıtılır. Trafiği özel etki alanı PFX sertifikaları ile HTTPS olarak alır.

- Microsoft Entra ID kimlik doğrulaması sağlar ve OAuth ve isteğe bağlı olarak istemci sertifikası doğrulaması aracılığıyla API Management ilkeleri uygular. Lütfen Azure API Management'ta istemci sertifikalarını alma ve doğrulama adımlarına bakın.

- API Management, AKS giriş denetleyicisi tarafından güvenilen istemci sertifikasını kullanarak TRAFIĞI AKS özel kümesi için giriş denetleyicisine HTTPS aracılığıyla gönderir.

- AKS giriş denetleyicisi HTTPS trafiğini alır ve Azure API management tarafından sunulan istemci sertifikasını doğrular. Çoğu kurumsal düzeyde giriş denetleyicisi mTLS'yi destekler. AKS giriş denetleyicisi, API management tarafından doğrulanan SSL sunucu sertifikası ile Azure API yönetimine yanıt verir.

- Giriş denetleyicisi cert.pem ve key.pem kullanarak TLS gizli dizilerini (Kubernetes Gizli Dizileri) işler. Giriş denetleyicisi özel anahtar (boşaltılmış) kullanarak trafiğin şifresini çözer. Gereksinimleri temel alan gelişmiş güvenlik gizli dizisi yönetimi için AKS ile CSI sürücü tümleştirmesi kullanılabilir.

- Giriş denetleyicisi özel anahtarları kullanarak trafiği yeniden şifreler ve HTTPS üzerinden AKS podlarına trafik gönderir. Gereksinimlerinize bağlı olarak AKS girişini HTTPS arka ucu veya geçiş olarak yapılandırabilirsiniz.

Bileşenler

- Application Gateway. Application Gateway, web uygulamalarına gelen trafiği yönetmek için kullanabileceğiniz bir web trafiği yük dengeleyicidir. Bu senaryoda Azure Uygulaması lication Gateway, SSL sonlandırma ve içerik denetimi gerçekleştiren Katman 7 WAF'dir.

- AKS. AKS, kapsayıcılı uygulamaların dağıtımı, ölçeklenmesi ve yönetimi için tam olarak yönetilen Kubernetes kümeleri sağlar. Bu senaryoda arka uç mantığı / mikro hizmetler AKS'de dağıtılır.

- Azure Container Registry. Container Registry, Azure'da yönetilen, özel bir Docker kayıt defteri hizmetidir. Kümeye dağıtılan özel kapsayıcı görüntülerini depolamak için Container Registry'yi kullanabilirsiniz.

- Microsoft Entra Id. Bu senaryoda, istemci istekleri bir OAuth 2.0 belirteci içerebilir. Bu belirteç, Microsoft Entra belirteci doğrulama ilkesi kullanılarak Microsoft Entra Kimliği'ne karşı Azure API yönetimi tarafından yetkilendirilecektir.

- Yönetilen kimlikler. Yönetilen kimlikler, Microsoft Entra Kimliği ortamında uygulamaların Microsoft Entra kimlik doğrulamasını destekleyen kaynaklara bağlanırken kullanabileceği otomatik olarak yönetilen bir kimlik sağlar. Bu senaryoda AKS yönetilen kimliği, Azure SQL veritabanı ve Azure Cosmos DB gibi arka uç sistemlerinde kimlik doğrulaması yapmak için kullanılabilir.

- Azure SQL Veritabanı. SQL Veritabanı, bulut için oluşturulmuş, tam olarak yönetilen ve akıllı bir ilişkisel veritabanı hizmetidir. modern bulut uygulamalarınız için yüksek kullanılabilirlik ve yüksek performanslı bir veri depolama katmanı oluşturmak için SQL Veritabanı kullanabilirsiniz. Bu senaryoda Azure SQL veritabanı, yapılandırılmış veriler için veri kalıcılığı katmanı olarak kullanılır.

- Azure Cosmos DB. Azure Cosmos DB, ölçeklenebilir, yüksek performanslı uygulamalar oluşturmaya ve modernleştirmeye yönelik tam olarak yönetilen bir NoSQL veritabanı hizmetidir. Bu senaryoda Azure Cosmos DB, yarı yapılandırılmış veriler için veri kalıcılığı katmanı olarak kullanılır.

- API Management. Api'leri geliştiricilerinize, iş ortaklarınıza ve çalışanlarınıza yayımlamak için Azure API Management'ı kullanabilirsiniz. Bu senaryoda Azure API management, AKS'de barındırılan mikro hizmetlere ve iş mantığına güvenli ve yönetilen erişim sağlamak için kullanılır.

- Azure Özel Bağlantı. Özel Bağlantı, Verilerinizi Microsoft ağında tutabilmeniz için Azure'da barındırılan PaaS hizmetlerine erişim sağlar. Bu senaryoda AKS'den Azure SQL veritabanına, Azure Cosmos DB'ye ve Azure Container Registry'ye ağ bağlantısı özel bağlantılar üzerinden yapılır.

- Key Vault. Key Vault, anahtarlar ve diğer gizli diziler için gelişmiş güvenlik sağlayabilir. Bu senaryoda TLS sertifikaları Azure Key Vault'ta depolanır.

- Bulut için Defender. Bulut için Defender, bulut güvenliği duruş yönetimi ve bulut iş yükü koruması için bir çözümdür. Bulut yapılandırmanızda zayıf noktalar bulur, ortamınızın güvenliğini güçlendirmeye yardımcı olur ve çok bulutlu ve hibrit ortamlardaki iş yüklerini gelişen tehditlere karşı koruyabilir. Bu senaryoda, Azure Container Registry ve Azure Kubernetes Service'te dağıtılan kapsayıcı görüntüleri kapsayıcılar için Microsoft Defender tarafından taranır.

- Azure İzleyici. azure ve şirket içi ortamlarınızdan telemetri verilerini toplamak, analiz etmek ve üzerinde işlem yapmak için İzleyici'yi kullanabilirsiniz. İzleyici, uygulamalarınızın performansını ve kullanılabilirliğini en üst düzeye çıkarmanıza ve sorunları proaktif olarak belirlemenize yardımcı olur.

- Log Analytics. Log Analytics'i kullanarak Azure İzleyici günlüklerindeki verilerle günlük sorgularını düzenleyebilir ve çalıştırabilirsiniz. Bu senaryoda Azure Uygulaması lication Gateway, AKS, API management, Azure SQL veritabanı, Azure Cosmos DB vb. tanılama günlükleri log analytics çalışma alanına gönderilerek günlüklerin gereksinimlere göre analiz edilebilmesini sağlayabilirsiniz.

- Application Insights. Application Insights, Azure İzleyici'nin bir uzantısıdır. Uygulama performansı izleme sağlar. Azure Kubernetes Service'teki Azure API yönetimi ve kapsayıcıları Application Insights ile tümleştirilebilir, böylece uygulama düzeyinde izlemeler elde edilebilir ve analiz edilebilir.

- Microsoft Sentinel. Microsoft Sentinel, büyük hacimli verileri analiz etmeye yardımcı olmak için yerleşik yapay zeka kullanan buluta özel bir güvenlik bilgileri ve olay yöneticisi platformudur. Bu senaryoda Microsoft Sentinel, çözüm güvenliğini geliştirmek için SIEM çözümü olarak kullanılır.

- Azure Bastion. Azure Bastion, genel IP adresleri aracılığıyla herhangi bir açığa çıkmadan VM'lere RDP ve SSH erişimi sağlayan tam olarak yönetilen bir hizmettir. Bu ağdaki tüm VM'ler için destek almak için hizmeti doğrudan yerel veya eşlenmiş sanal ağınızda sağlayabilirsiniz. Bu senaryoda özel ağ kaynaklarına Azure Bastion üzerinden atlama sunucuları üzerinden erişilir.

- Azure Özel DNS. Özel DNS kullanarak özel bir DNS çözümü eklemeden sanal ağdaki etki alanı adlarını yönetebilir ve çözümleyebilirsiniz. Bu senaryoda api yönetimi, Azure Cosmos DB, Azure SQL veritabanı ve Azure Container Registry için ad çözümlemesi için özel DNS bölgeleri kullanılır.

Senaryo ayrıntıları

Uçtan uca şifreleme sağlayan bir mimaride aks ve API Management'ı mTLS aracılığıyla tümleştirmek için bu çözümü kullanabilirsiniz.

Olası kullanım örnekleri

- mTLS aracılığıyla API Management ve Application Gateway ile AKS tümleştirmesi.

- API Management ile AKS arasında uçtan uca mTLS.

- Uçtan uca TLS gerektiren kuruluşlar için yüksek güvenlikli dağıtımlar. Örneğin finans sektöründeki kuruluşlar bu çözümden yararlanabilir.

Aşağıdaki senaryoları yönetmek için bu yaklaşımı kullanabilirsiniz:

- API Management'ı iç modda dağıtma ve Application Gateway kullanarak API'leri kullanıma sunma.

- HTTPS üzerinden yüksek güvenlik ve trafik için mTLS ve uçtan uca şifrelemeyi yapılandırın.

- Gelişmiş bir güvenlik özel uç noktası kullanarak Azure PaaS hizmetlerine bağlanın.

- Kapsayıcılar için Defender güvenliğini uygulama.

Karşılıklı TLS yapılandırması

Azure API Management'ta arka uç sertifikalarını yapılandırma yönergeleri için bkz . Azure API Management'ta istemci sertifikası kimlik doğrulamasını kullanarak arka uç hizmetlerinin güvenliğini sağlama.

Yönetilen AKS giriş denetleyicisinde de mTLS yapılandırmanız gerekir. AKS'nin APIM'ye sunduğu sunucu sertifikası doğrudan Kubernetes gizli dizisi olarak içeri aktarılabilir veya Key Vault gizli dizisi aracılığıyla erişilebilir. AKS yönetilen giriş denetleyicisinde sunucu sertifikasını yapılandırma hakkında ayrıntılı bilgi için Uygulama yönlendirme eklentisiyle özel etki alanı adı ve SSL sertifikası ayarlama makalesine bakın. API Management tarafından sunulan sertifikayı doğrulamak için giriş denetleyicisinde istemci sertifikası kimlik doğrulaması gerçekleştirebilirsiniz. API Management tarafından sunulan istemci sertifikasını doğrulamak için AKS kümesine CA sertifikası sağlamanız gerekir. Ca sertifikasını kullanarak istemci sertifikası doğrulamasını zorunlu kılmak için giriş denetleyicisinde ek açıklamaların yapılandırılması gerekebilir. Daha fazla ayrıntı için lütfen istemci sertifikası kimlik doğrulaması ve ek açıklama içeren örnek giriş YAML dosyası adımlarına bakın.

Katkıda Bulunanlar

Bu makale Microsoft tarafından yönetilir. Başlangıçta aşağıdaki katkıda bulunanlar tarafından yazılmıştır.

Asıl yazar:

- Saswat Mohanty | Üst Düzey Bulut Çözümü Mimarı

Diğer katkıda bulunanlar:

- Mick Alberts | Teknik Yazar

- Arshad Azeem | Üst Düzey Bulut Çözümü Mimarı

- Raj Penchala | Ana Bulut Çözümü Mimarı

Genel olmayan LinkedIn profillerini görmek için LinkedIn'de oturum açın.

Sonraki adımlar

- Application Gateway

- AKS Yol Haritası

- AKS belgeleri

- AKS öğrenme yolu

- API Management öğrenme yolu

- API Management giriş bölgesi hızlandırıcısı

- Bulut için Microsoft Defender Blogu