Önbellek kimlik doğrulaması için Microsoft Entra kullanma

Redis için Azure Cache, önbellek örneğinizde kimlik doğrulaması yapmak için iki yöntem sunar: erişim anahtarları ve Microsoft Entra.

Erişim anahtarı kimlik doğrulaması basit olsa da, güvenlik ve parola yönetimiyle ilgili bir dizi zorlukla birlikte gelir. Buna karşılık, bu makalede önbellek kimlik doğrulaması için Microsoft Entra belirtecinin nasıl kullanılacağını öğreneceksiniz.

Redis için Azure Cache ile tümleştirerek parolasız bir kimlik doğrulama mekanizması sunarMicrosoft Entra. Bu tümleştirme, açık kaynak Redis'te desteklenen erişim denetim listeleri (ACL'ler) aracılığıyla sağlanan rol tabanlı erişim denetimi işlevselliğini de içerir.

ACL tümleştirmesini kullanmak için istemci uygulamanızın hizmet sorumlusu veya yönetilen kimlik gibi bir Microsoft Entra varlığının kimliğini varsayması ve önbelleğinize bağlanması gerekir. Bu makalede, önbelleğinize bağlanmak için hizmet sorumlunuzu veya yönetilen kimliğinizi kullanmayı öğreneceksiniz. Ayrıca bağlantı için kullanılan Microsoft Entra yapıtını temel alarak bağlantınıza önceden tanımlanmış izinler verme hakkında bilgi edinebilirsiniz.

Kullanılabilirlik kapsamı

| Katman | Temel, Standart, Premium | Enterprise, Enterprise Flash |

|---|---|---|

| Kullanılabilirlik | Yes | Hayır |

Ön koşullar ve sınırlamalar

- Microsoft Entra kimlik doğrulaması SSL bağlantıları ve TLS 1.2 veya üzeri için desteklenir.

- Microsoft Entra kimlik doğrulaması, Azure Cloud Services'e bağlı Redis için Azure Cache örneklerde desteklenmez.

- Microsoft Entra kimlik doğrulaması, Redis için Azure Cache Enterprise'ın Kurumsal katmanlarında desteklenmez.

- Bazı Redis komutları engellenir. Engellenen komutların tam listesi için bkz. Redis için Azure Cache'da desteklenmeyen Redis komutları.

Önemli

Microsoft Entra belirteci kullanılarak bir bağlantı kurulduktan sonra, istemci uygulamalarının süresi dolmadan önce Microsoft Entra belirtecini düzenli aralıklarla yenilemesi gerekir. Ardından uygulamaların bağlantıları kesintiye uğratmamak için Redis sunucusuna bir AUTH komut göndermesi gerekir. Daha fazla bilgi için bkz . Redis istemcinizi Microsoft Entra kullanacak şekilde yapılandırma.

Önbelleğinizde Microsoft Entra kimlik doğrulamasını etkinleştirme

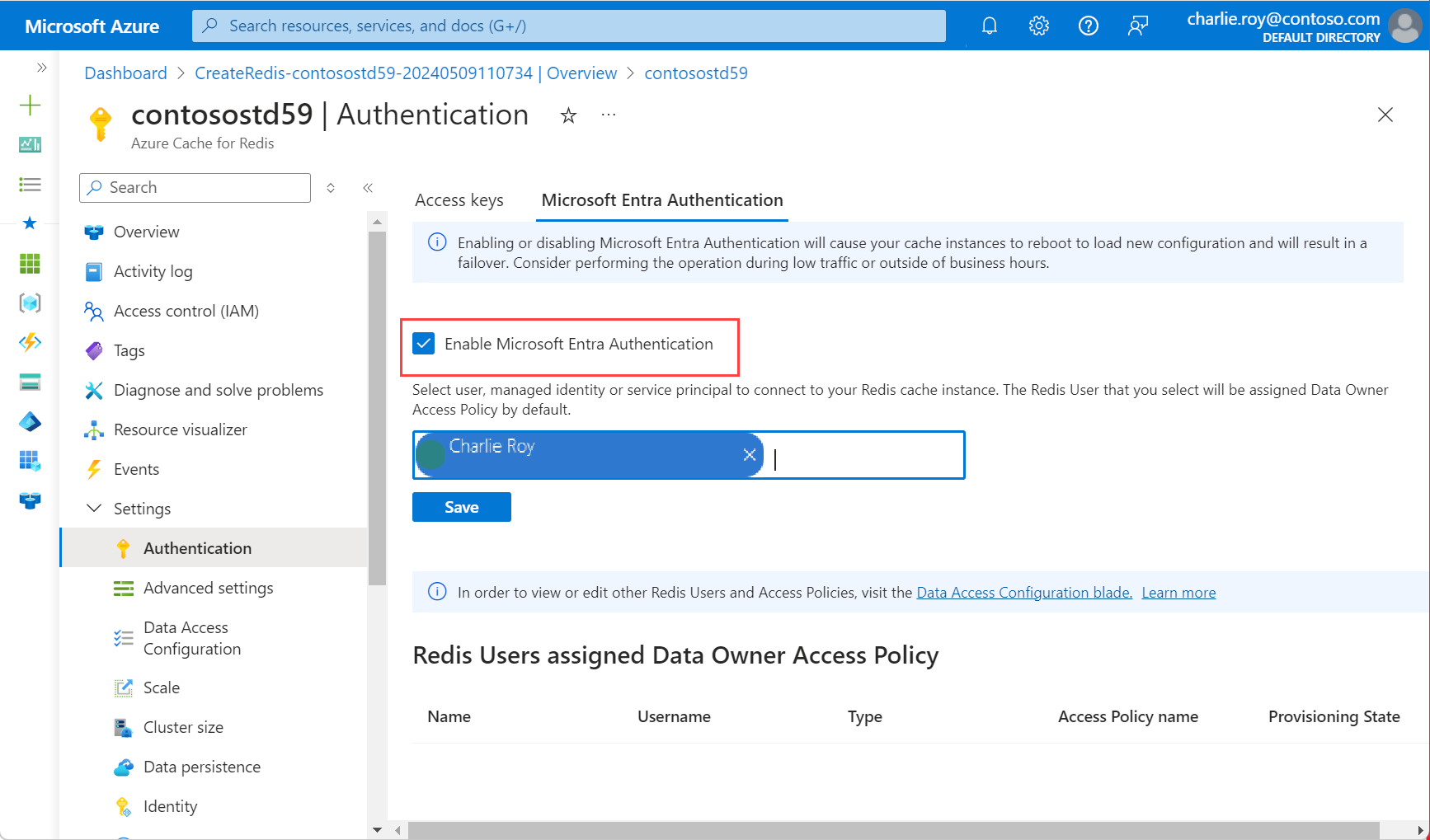

Azure portalında Microsoft Entra belirteci tabanlı kimlik doğrulamasını yapılandırmak istediğiniz Redis için Azure Cache örneğini seçin.

Kaynak menüsünde Kimlik Doğrulaması'nı seçin.

Çalışma bölmesinde Microsoft Entra Authentication sekmesini seçin.

Microsoft Entra Kimlik Doğrulamasını Etkinleştir'i seçin ve geçerli bir kullanıcının adını girin. Kaydet'i seçtiğinizde, girdiğiniz kullanıcıya varsayılan olarak otomatik olarak Veri Sahibi Erişim İlkesi atanır. Önbellek örneğinize bağlanmak için yönetilen kimlik veya hizmet sorumlusu da girebilirsiniz.

Bir açılır iletişim kutusu yapılandırmanızı güncelleştirmek isteyip istemediğinizi sorar ve bunun birkaç dakika sürdüğünü size bildirir. Evet'i seçin.

Önemli

Etkinleştirme işlemi tamamlandıktan sonra önbellek örneğinizdeki düğümler yeni yapılandırmayı yüklemek için yeniden başlatılır. Bu işlemi bakım pencereniz sırasında veya yoğun iş saatlerinizin dışında gerçekleştirmenizi öneririz. İşlem 30 dakikaya kadar sürebilir.

Microsoft Entra'yı Azure CLI ile kullanma hakkında bilgi için kimlik başvuru sayfalarına bakın.

Önbelleğinizde erişim anahtarı kimlik doğrulamayı devre dışı bırakma

Önbelleğinizi bağlamanın güvenli yolu Microsoft Entra'yı kullanmaktır. Microsoft Entra kullanmanızı ve erişim anahtarlarını devre dışı bırakmanızı öneririz.

Önbellek için erişim anahtarı kimlik doğrulamasını devre dışı bırakırsanız, erişim anahtarlarını veya Microsoft Entra kimlik doğrulamasını kullanan tüm mevcut istemci bağlantıları sonlandırılır. Varsa, Microsoft Entra tabanlı bağlantıları yeniden bağlamak için uygun yeniden deneme mekanizmalarını uygulamak için önerilen Redis istemcisi en iyi yöntemlerini izleyin.

Erişim anahtarlarını devre dışı bırakmadan önce:

Microsoft Entra kimlik doğrulamasının etkinleştirildiğinden ve en az bir Redis Kullanıcınız yapılandırıldığından emin olun.

Önbellek örneğinize bağlanan tüm uygulamaların Microsoft Entra Authentication'ı kullanmaya geçtiğinden emin olun.

Microsoft Entra Belirtecini Kullanan Bağlı İstemciler ve Bağlı İstemciler ölçümlerinin aynı değerlere sahip olduğundan emin olun. Bu iki ölçümün değerleri aynı değilse, bu, Entra Belirteci değil erişim anahtarları kullanılarak oluşturulan bazı bağlantılar olduğu anlamına gelir.

Önbellek örneğinizin zamanlanmış bakım penceresi sırasında erişimi devre dışı bırakmayı göz önünde bulundurun.

Erişim anahtarlarını devre dışı bırakmak yalnızca Temel, Standart ve Premium katman önbelleklerinde kullanılabilir.

Coğrafi olarak çoğaltılan önbellekler için şunları kullanmanız gerekir:

- Önbelleklerin bağlantısını kaldırın.

- Erişim anahtarlarını devre dışı bırakma.

- Önbellekleri yeniden bağlama.

Erişim anahtarlarının kullanıldığı bir önbelleğiniz varsa ve erişim anahtarlarını devre dışı bırakmak istiyorsanız şu yordamı izleyin:

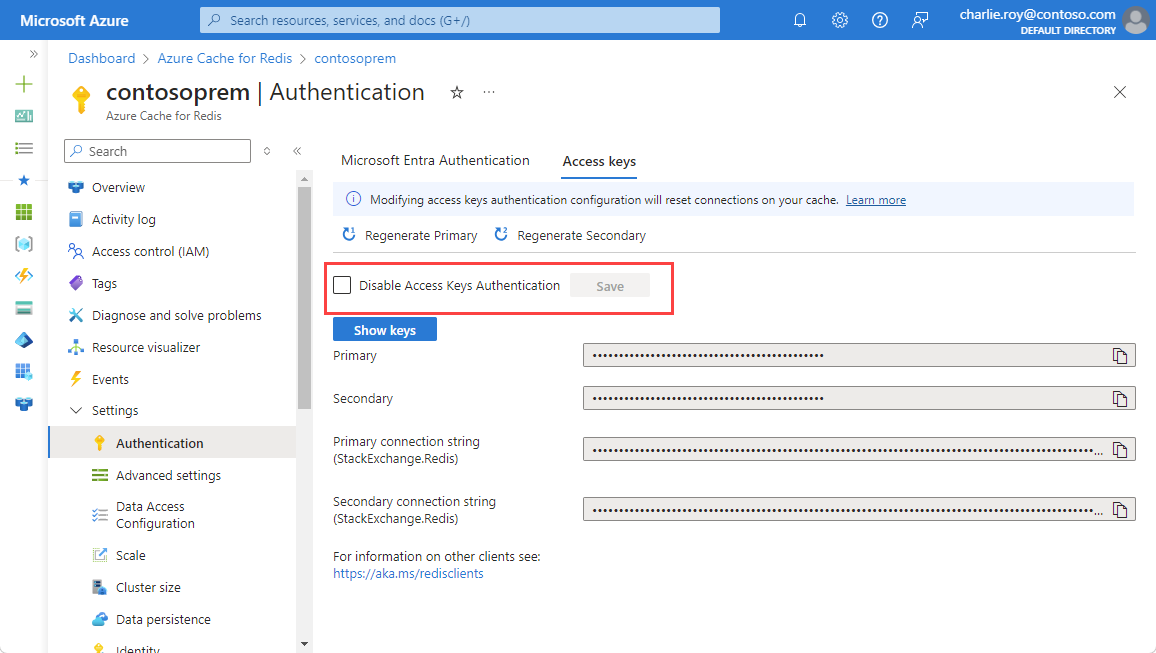

Azure portalında erişim anahtarlarını devre dışı bırakmak istediğiniz Redis için Azure Cache örneğini seçin.

Kaynak menüsünde Kimlik Doğrulaması'nı seçin.

Çalışma bölmesinde Erişim anahtarları'nı seçin.

Erişim Anahtarları Kimlik Doğrulamayı Devre Dışı Bırak'ı seçin. Ardından Kaydet’i seçin.

Evet'i seçerek yapılandırmanızı güncelleştirmek istediğinizi onaylayın.

Önemli

Önbellek için Erişim Anahtarları Kimlik Doğrulamasını Devre Dışı Bırak ayarı değiştirildiğinde, erişim anahtarları veya Microsoft Entra kullanan tüm mevcut istemci bağlantıları sonlandırılır. Microsoft Entra tabanlı bağlantıları yeniden bağlamak için uygun yeniden deneme mekanizmalarını uygulamak için en iyi yöntemleri izleyin. Daha fazla bilgi için bkz . Bağlantı dayanıklılığı.

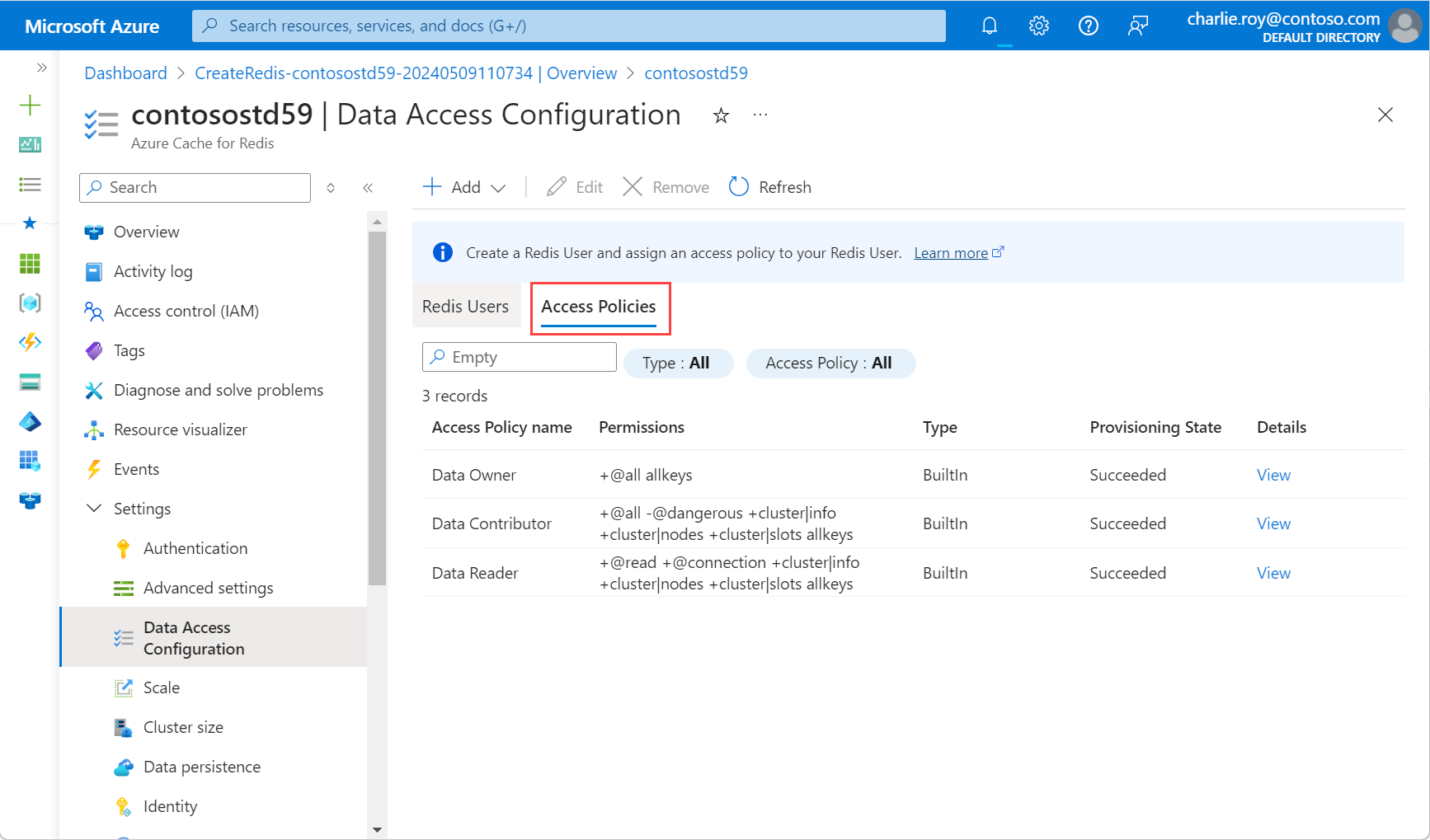

Önbelleğinizle veri erişim yapılandırmasını kullanma

Redis Veri Sahibi yerine özel erişim ilkesi kullanmak istiyorsanız, Kaynak menüsünde Veri Erişim Yapılandırması'na gidin. Daha fazla bilgi için bkz . Uygulamanız için özel veri erişim ilkesi yapılandırma.

Azure portalında, veri erişim yapılandırmasına eklemek istediğiniz Redis için Azure Cache örneğini seçin.

Kaynak menüsünde Veri Erişim Yapılandırması'nı seçin.

Ekle'yi ve ardından Yeni Redis Kullanıcısı'ni seçin.

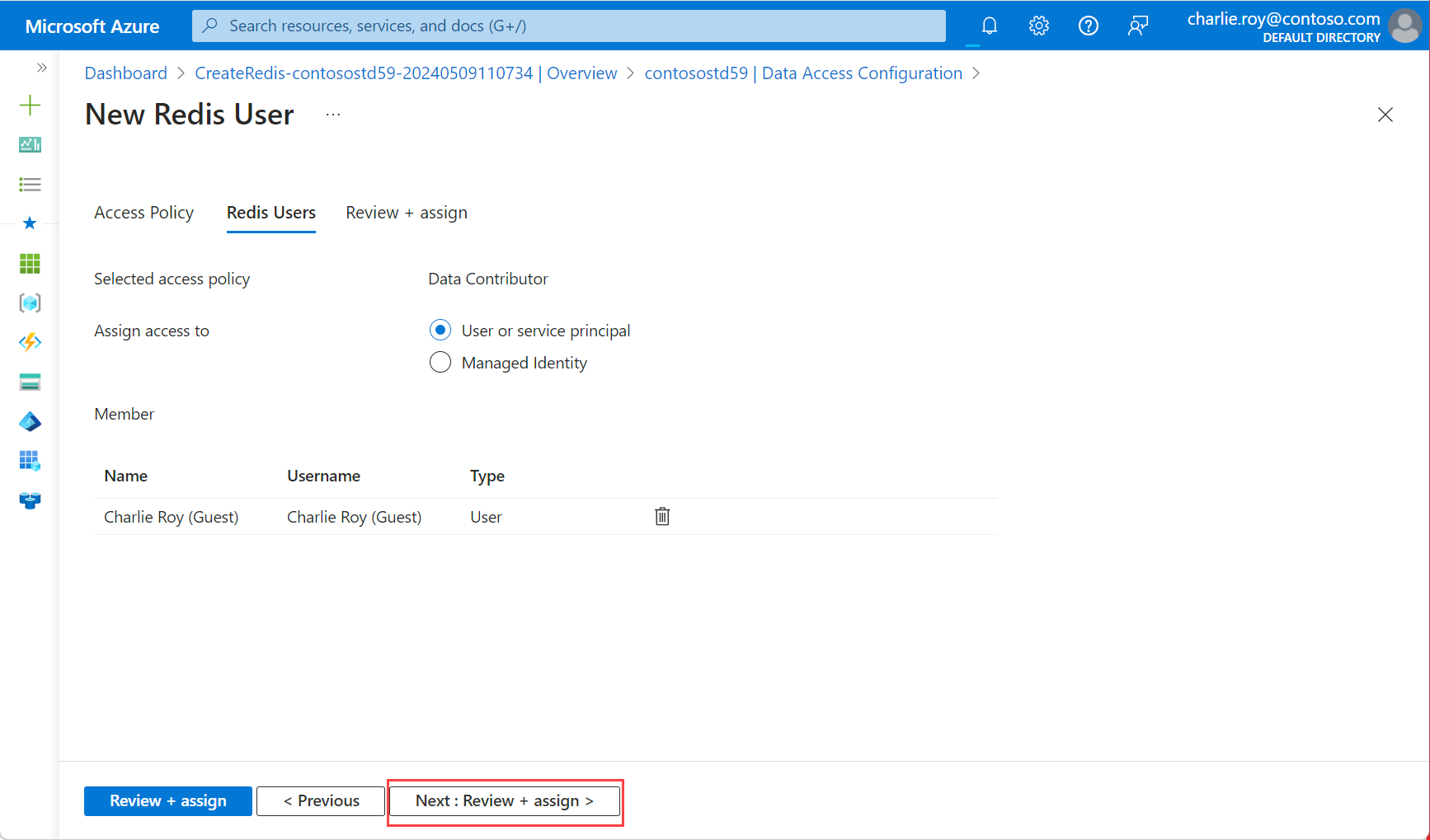

Erişim İlkeleri sekmesinde, tablodaki kullanılabilir ilkelerden birini seçin: Veri Sahibi, Veri Katkıda Bulunanı veya Veri Okuyucusu. Ardından İleri: Redis Kullanıcıları'yı seçin.

Redis için Azure Cache örneğine erişimin nasıl atandığını belirlemek için Kullanıcı veya hizmet sorumlusu veya Yönetilen Kimlik'i seçin. Kullanıcı veya hizmet sorumlusu'nı seçerseniz ve bir kullanıcı eklemek istiyorsanız, önce Microsoft Entra kimlik doğrulamasını etkinleştirmeniz gerekir.

Ardından Üye seç'i ve ardından Seç'i seçin. Ardından İleri: Gözden geçir ve ata'yı seçin.

Açılan iletişim kutusu, yükseltmenin kalıcı olduğunu ve kısa bir bağlantı blip'e neden olabileceğini size bildirir. Evet'i seçin.

Önemli

Etkinleştirme işlemi tamamlandıktan sonra önbellek örneğinizdeki düğümler yeni yapılandırmayı yüklemek için yeniden başlatılır. Bu işlemi bakım pencereniz sırasında veya yoğun iş saatlerinizin dışında gerçekleştirmenizi öneririz. İşlem 30 dakikaya kadar sürebilir.

Redis istemcinizi Microsoft Entra kullanacak şekilde yapılandırma

çoğu Redis için Azure Cache istemci kimlik doğrulaması için bir parola ve erişim anahtarı kullanıldığını varsaydığından, büyük olasılıkla microsoft Entra kullanarak kimlik doğrulamasını destekleyecek şekilde istemci iş akışınızı güncelleştirmeniz gerekir. Bu bölümde, bir Microsoft Entra belirteci kullanarak istemci uygulamalarınızı Redis için Azure Cache bağlanacak şekilde yapılandırmayı öğreneceksiniz.

Microsoft Entra istemci iş akışı

İstemci uygulamanızı,

https://redis.azure.com/.defaultMicrosoft Kimlik Doğrulama Kitaplığı'nı (MSAL) kullanarak kapsam veyaacca5fbb-b7e4-4009-81f1-37e38fd66d78/.defaultiçin bir Microsoft Entra belirteci edinecek şekilde yapılandırın.Redis bağlantı mantığınızı aşağıdakileri

UservePasswordkullanacak şekilde güncelleştirin:User= Yönetilen kimliğinizin veya hizmet sorumlunuzun nesne kimliğiPassword= MSAL kullanarak edindiğiniz Microsoft Entra belirteci

Microsoft Entra belirtecinizin süresi dolmadan önce istemcinizin bir Redis AUTH komutunu otomatik olarak yürütmesini sağlamak için şunu kullanın:

User= Yönetilen kimliğinizin veya hizmet sorumlunuzun nesne kimliğiPassword= Microsoft Entra belirteci düzenli aralıklarla yenilendi

İstemci kitaplığı desteği

KitaplığıMicrosoft.Azure.StackExchangeRedis, Redis istemci uygulamasından Redis için Azure Cache bağlantıların kimliğini doğrulamak için Microsoft Entra kullanmanızı sağlayan bir uzantısıdırStackExchange.Redis. Uzantı, kimlik doğrulama belirtecini yönetir ve birden çok gün içinde kalıcı Redis bağlantılarını sürdürmek için belirteçlerin süresi dolmadan önce proaktif olarak yenilenir.

Bu kod örneği, Microsoft Entra kullanarak Redis için Azure Cache örneğine bağlanmak için NuGet paketinin nasıl kullanılacağını Microsoft.Azure.StackExchangeRedis gösterir.

Aşağıdaki tabloda kod örneklerine bağlantılar yer almaktadır. Microsoft Entra belirtecini kullanarak Redis için Azure Cache örneğine nasıl bağlanacaklarını gösterir. Çeşitli istemci kitaplıkları birden çok dile dahil edilir.

| İstemci kitaplığı | Dil | Örnek koda bağlantı |

|---|---|---|

| StackExchange.Redis | .NET | StackExchange.Redis kod örneği |

| redis-py | Python | redis-py kod örneği |

| Jedis | Java | Jedis kod örneği |

| Lettuce | Java | Marul kodu örneği |

| Redisson | Java | Redisson kod örneği |

| ioredis | Node.js | ioredis kod örneği |

| node-redis | Node.js | node-redis kod örneği |

Microsoft Entra kimlik doğrulaması için en iyi yöntemler

- Önbelleğinizi hizmet reddi saldırısına karşı korumak için özel bağlantıları veya güvenlik duvarı kurallarını yapılandırın.

- Bağlantı kesintisini önlemek için istemci uygulamanızın belirtecin süresi dolmadan en az üç dakika önce yeni bir Microsoft Entra belirteci gönderdiğinden emin olun.

- Redis server

AUTHkomutunu düzenli aralıklarla çağırdığınızda, komutlarınAUTHkademelenmesi için rastgele bir gecikme eklemeyi göz önünde bulundurun. Bu şekilde Redis sunucunuz aynı anda çok fazlaAUTHkomut almaz.