Azure Bastion kullanarak Linux VM'ye SSH bağlantısı oluşturma

Bu makalede, doğrudan Azure portalı üzerinden bir Azure sanal ağında bulunan Linux VM'lerinize nasıl güvenli ve sorunsuz bir şekilde SSH bağlantısı oluşturacağınız gösterilmektedir. Azure Bastion'ı kullandığınızda VM'leriniz için istemci, aracı veya ek yazılım gerekmez.

Azure Bastion, sağlandığı sanal ağdaki tüm VM'lere güvenli bağlantı sağlar. Azure Bastion'ı kullanmak, sanal makinelerinizi RDP/SSH bağlantı noktalarını dış dünyaya göstermeden korurken, RDP/SSH kullanarak güvenli erişim sağlamaya devam eder. Daha fazla bilgi için Azure Bastion nedir? makalesine bakın.

SSH kullanarak bir Linux sanal makinesine bağlanırken, kimlik doğrulaması için hem kullanıcı adı/parola hem de SSH anahtarlarını kullanabilirsiniz.

Önkoşullar

VM'nin bulunduğu sanal ağ için bir Azure Bastion konağı ayarladığınızdan emin olun. Daha fazla bilgi için bkz . Azure Bastion konağı oluşturma. Bastion hizmeti sağlanıp sanal ağınıza dağıtıldıktan sonra, bu sanal ağdaki herhangi bir VM'ye bağlanmak için bu hizmeti kullanabilirsiniz.

Kullanılabilir bağlantı ayarları ve özellikleri, kullandığınız Bastion SKU'ya bağlıdır. Bastion dağıtımınızın gerekli SKU'yu kullandığından emin olun.

- SKU katmanı başına kullanılabilir özellikleri ve ayarları görmek için Bastion genel bakış makalesinin SKU'lar ve özellikler bölümüne bakın.

- Bastion dağıtımınızın SKU katmanını denetlemek ve gerekirse yükseltme yapmak için bkz . Bastion SKU'su yükseltme.

Gerekli roller

Bağlantı kurmak için aşağıdaki roller gereklidir:

- Sanal makinedeki okuyucu rolü.

- Sanal makinenin özel IP'sine sahip NIC'de okuyucu rolü.

- Azure Bastion kaynağında okuyucu rolü.

- Hedef sanal makinenin sanal ağında okuyucu rolü (Bastion dağıtımı eşlenmiş bir sanal ağdaysa).

Bağlantı Noktaları

Linux VM'ye SSH aracılığıyla bağlanmak için VM'nizde aşağıdaki bağlantı noktalarının açık olması gerekir:

- Gelen bağlantı noktası: SSH (22) veya

- Gelen bağlantı noktası: Özel değer (daha sonra Azure Bastion aracılığıyla VM'ye bağlanırken bu özel bağlantı noktasını belirtmeniz gerekir). Bu ayar Temel veya Geliştirici SKU'su için kullanılamaz.

Bastion bağlantı sayfası

Azure portalında bağlanmak istediğiniz sanal makineye gidin. Sanal makineye Genel Bakış sayfasının üst kısmında Bağlan'ı ve ardından açılan listeden Bastion aracılığıyla bağlan'ı seçin. Bu işlem , Bastion sayfasını açar. Doğrudan sol bölmede Bastion sayfasına gidebilirsiniz.

Bastion sayfasında yapılandırabileceğiniz ayarlar, bastion konağınızın kullanmak üzere yapılandırıldığı Bastion SKU katmanına bağlıdır.

Temel SKU'dan daha yüksek bir SKU kullanıyorsanız, Bağlantı Ayarları değerleri (bağlantı noktaları ve protokoller) görünür ve yapılandırılabilir.

Temel SKU veya Geliştirici SKU'su kullanıyorsanız, Bağlantı Ayarları değerlerini yapılandıramazsınız. Bunun yerine, bağlantınız şu varsayılan ayarları kullanır: SSH ve bağlantı noktası 22.

Kullanılabilir kimlik doğrulama türünü görüntülemek ve seçmek için açılan listeyi kullanın.

Kimlik doğrulama ayarlarını yapılandırmak ve VM'nize bağlanmak için bu makaledeki aşağıdaki bölümleri kullanın.

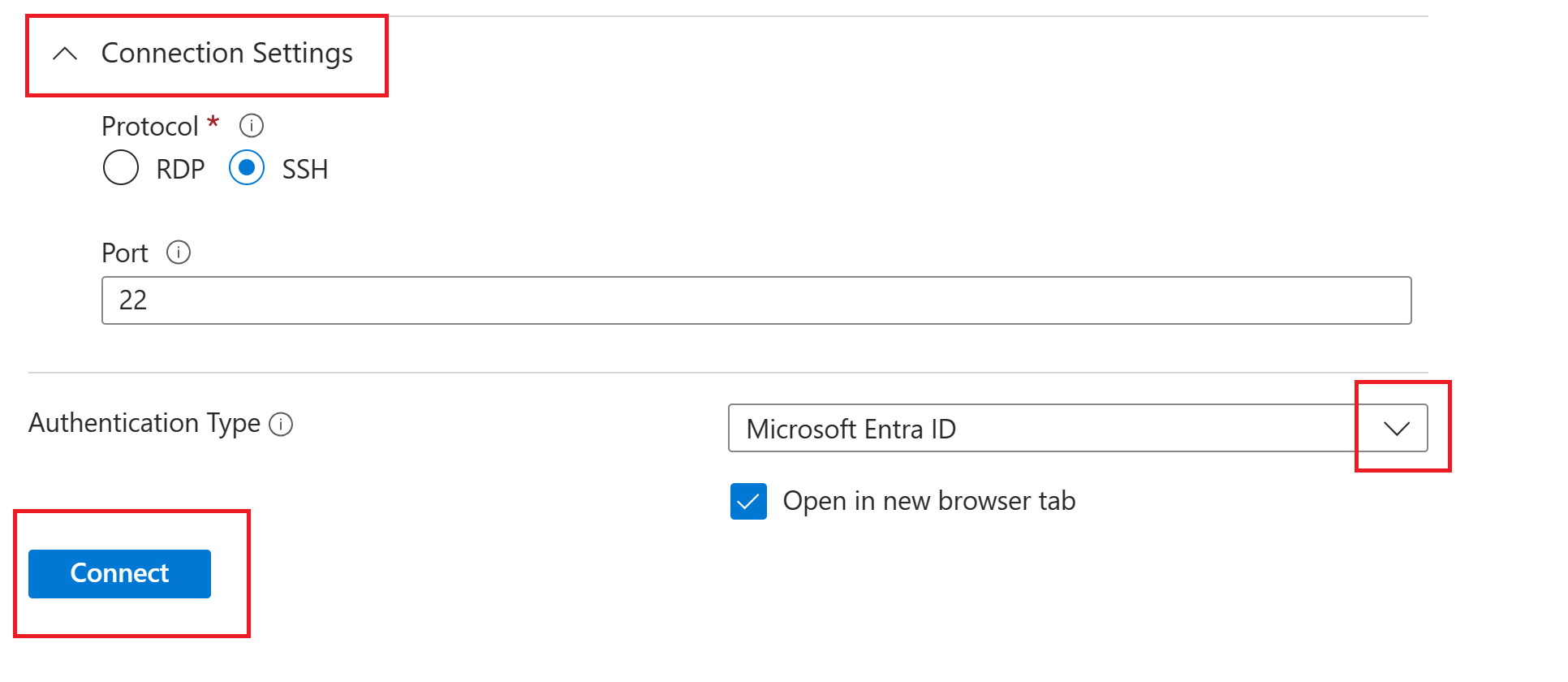

Microsoft Entra Id kimlik doğrulaması

Not

Portaldaki SSH bağlantıları için Microsoft Entra ID Kimlik Doğrulaması desteği yalnızca Linux VM'leri için desteklenir.

Aşağıdaki önkoşullar karşılanırsa, Microsoft Entra Id sanal makinenize bağlanmak için varsayılan seçenek haline gelir. Aksi takdirde, Microsoft Entra Id bir seçenek olarak görünmez.

Ön koşullar:

Vm'de Microsoft Entra Id Login etkinleştirilmelidir. Microsoft Entra Id Login, VM oluşturma sırasında veya önceden var olan bir VM'ye Microsoft Entra ID Oturum Açma uzantısı eklenerek etkinleştirilebilir.

Kullanıcı için VM'de aşağıdaki gerekli rollerden biri yapılandırılmalıdır:

- Sanal Makine Yöneticisi Oturum Açma: Yönetici ayrıcalıklarıyla oturum açmak istiyorsanız bu rol gereklidir.

- Sanal Makine Kullanıcı Oturumu Açma: Normal kullanıcı ayrıcalıklarıyla oturum açmak istiyorsanız bu rol gereklidir.

Microsoft Entra Id kullanarak kimlik doğrulaması yapmak için aşağıdaki adımları kullanın.

Microsoft Entra Id kullanarak kimlik doğrulaması yapmak için aşağıdaki ayarları yapılandırın.

Bağlantı Ayarları: Yalnızca Temel SKU'dan daha yüksek SKU'lar için kullanılabilir.

- Protokol: SSH'yi seçin.

- Bağlantı noktası: Bağlantı noktası numarasını belirtin.

Kimlik doğrulama türü: Açılan listeden Microsoft Entra Id öğesini seçin.

VM ile yeni bir tarayıcı sekmesinde çalışmak için Yeni tarayıcı sekmesinde aç'ı seçin.

VM'ye bağlanmak için Bağlan'a tıklayın.

Parolayla kimlik doğrulaması

Kullanıcı adı ve parola kullanarak kimlik doğrulaması yapmak için aşağıdaki adımları kullanın.

Kullanıcı adı ve parola kullanarak kimlik doğrulaması yapmak için aşağıdaki ayarları yapılandırın.

Bağlantı Ayarları: Yalnızca Temel SKU'dan daha yüksek SKU'lar için kullanılabilir.

- Protokol: SSH'yi seçin.

- Bağlantı noktası: Bağlantı noktası numarasını belirtin.

Kimlik doğrulama türü: Açılan listeden Parola'ya tıklayın.

Kullanıcı adı: Kullanıcı adını girin.

Parola: Parolayı girin.

VM ile yeni bir tarayıcı sekmesinde çalışmak için Yeni tarayıcı sekmesinde aç'ı seçin.

VM'ye bağlanmak için Bağlan'a tıklayın.

Parola kimlik doğrulaması - Azure Key Vault

Azure Key Vault'tan bir parola kullanarak kimlik doğrulaması yapmak için aşağıdaki adımları kullanın.

Azure Key Vault'tan bir parola kullanarak kimlik doğrulaması yapmak için aşağıdaki ayarları yapılandırın.

Bağlantı Ayarları: Yalnızca Temel SKU'dan daha yüksek SKU'lar için kullanılabilir.

- Protokol: SSH'yi seçin.

- Bağlantı noktası: Bağlantı noktası numarasını belirtin.

Kimlik doğrulama türü: Açılan listeden Azure Key Vault'tan Parola'ya tıklayın.

Kullanıcı adı: Kullanıcı adını girin.

Abonelik: Aboneliği seçin.

Azure Key Vault: Key Vault'ı seçin.

Azure Key Vault Gizli Anahtarı: SSH özel anahtarınızın değerini içeren Key Vault gizli dizisini seçin.

Azure Key Vault kaynağı ayarlamadıysanız bkz . Anahtar kasası oluşturma ve SSH özel anahtarınızı yeni bir Key Vault gizli dizisinin değeri olarak depolama.

Key Vault kaynağında depolanan gizli dizilere Listele ve Erişim al'a sahip olduğunuzdan emin olun. Key Vault kaynağınıza erişim ilkeleri atamak ve değiştirmek için bkz . Key Vault erişim ilkesi atama.

PowerShell veya Azure CLI deneyimini kullanarak SSH özel anahtarınızı Azure Key Vault'ta gizli dizi olarak depolayın. Özel anahtarınızı Azure Key Vault portalı deneyimi aracılığıyla depolamak, biçimlendirmeyi engeller ve başarısız oturum açma işlemleriyle sonuçlanır. Portal deneyimini kullanarak özel anahtarınızı gizli dizi olarak depoladıysanız ve artık özgün özel anahtar dosyasına erişiminiz yoksa bkz . Yeni bir SSH anahtar çifti ile hedef VM'nize erişimi güncelleştirmek için SSH anahtarını güncelleştirme.

VM ile yeni bir tarayıcı sekmesinde çalışmak için Yeni tarayıcı sekmesinde aç'ı seçin.

VM'ye bağlanmak için Bağlan'a tıklayın.

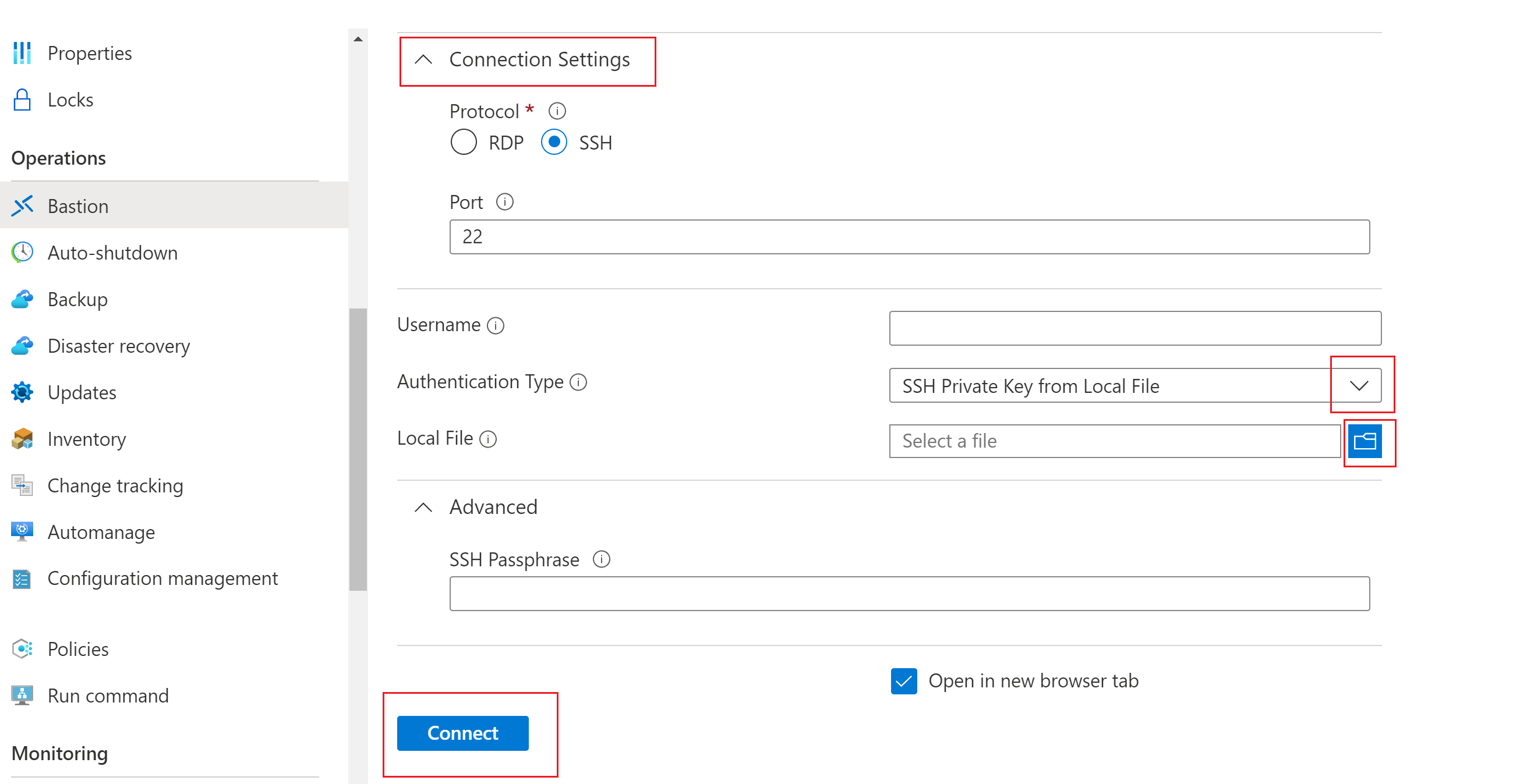

SSH özel anahtar kimlik doğrulaması - yerel dosya

Yerel bir dosyadan SSH özel anahtarı kullanarak kimlik doğrulaması yapmak için aşağıdaki adımları kullanın.

Yerel bir dosyadan özel anahtar kullanarak kimlik doğrulaması yapmak için aşağıdaki ayarları yapılandırın.

Bağlantı Ayarları: Yalnızca Temel SKU'dan daha yüksek SKU'lar için kullanılabilir.

- Protokol: SSH'yi seçin.

- Bağlantı noktası: Bağlantı noktası numarasını belirtin.

Kimlik doğrulama türü: Açılan listeden Yerel Dosyadan SSH Özel Anahtarı'nı seçin.

Kullanıcı adı: Kullanıcı adını girin.

Yerel Dosya: Yerel dosyayı seçin.

SSH Parolası: Gerekirse SSH parolasını girin.

VM ile yeni bir tarayıcı sekmesinde çalışmak için Yeni tarayıcı sekmesinde aç'ı seçin.

VM'ye bağlanmak için Bağlan'a tıklayın.

SSH özel anahtar kimlik doğrulaması - Azure Key Vault

Azure Key Vault'ta depolanan özel anahtarı kullanarak kimlik doğrulaması yapmak için aşağıdaki adımları kullanın.

Azure Key Vault'ta depolanan özel anahtarı kullanarak kimlik doğrulaması yapmak için aşağıdaki ayarları yapılandırın. Temel SKU için bağlantı ayarları yapılandırılamaz ve bunun yerine varsayılan bağlantı ayarlarını kullanır: SSH ve bağlantı noktası 22.

Bağlantı Ayarları: Yalnızca Temel SKU'dan daha yüksek SKU'lar için kullanılabilir.

- Protokol: SSH'yi seçin.

- Bağlantı noktası: Bağlantı noktası numarasını belirtin.

Kimlik doğrulama türü: Açılan listeden Azure Key Vault'tan SSH Özel Anahtarı'nı seçin.

Kullanıcı adı: Kullanıcı adını girin.

Abonelik: Aboneliği seçin.

Azure Key Vault: Key Vault'ı seçin.

Azure Key Vault kaynağı ayarlamadıysanız bkz . Anahtar kasası oluşturma ve SSH özel anahtarınızı yeni bir Key Vault gizli dizisinin değeri olarak depolama.

Key Vault kaynağında depolanan gizli dizilere Listele ve Erişim al'a sahip olduğunuzdan emin olun. Key Vault kaynağınıza erişim ilkeleri atamak ve değiştirmek için bkz . Key Vault erişim ilkesi atama.

PowerShell veya Azure CLI deneyimini kullanarak SSH özel anahtarınızı Azure Key Vault'ta gizli dizi olarak depolayın. Özel anahtarınızı Azure Key Vault portalı deneyimi aracılığıyla depolamak, biçimlendirmeyi engeller ve başarısız oturum açma işlemleriyle sonuçlanır. Portal deneyimini kullanarak özel anahtarınızı gizli dizi olarak depoladıysanız ve artık özgün özel anahtar dosyasına erişiminiz yoksa bkz . Yeni bir SSH anahtar çifti ile hedef VM'nize erişimi güncelleştirmek için SSH anahtarını güncelleştirme.

Azure Key Vault Gizli Anahtarı: SSH özel anahtarınızın değerini içeren Key Vault gizli dizisini seçin.

VM ile yeni bir tarayıcı sekmesinde çalışmak için Yeni tarayıcı sekmesinde aç'ı seçin.

VM'ye bağlanmak için Bağlan'a tıklayın.

Sonraki adımlar

Azure Bastion hakkında daha fazla bilgi için Bastion SSS bölümüne bakın.