Öğretici: Şirket içi iş yükü için Azure Özel Çözümleyici ile özel uç nokta DNS altyapısı oluşturma

Bir Azure Özel Uç Noktası oluşturulduğunda, varsayılan olarak ad çözümlemesi için Azure Özel DNS Bölgeleri kullanır. Şirket içi iş yüklerinin uç noktaya erişmesi için DNS barındıran Azure'daki bir sanal makineye veya özel uç nokta için şirket içi DNS kayıtlarına bir iletici gerekiyordu. Azure Özel Çözümleyicisi, DNS için Azure'da vm dağıtma veya şirket içi DNS sunucusunda özel uç nokta DNS kayıtlarını yönetme gereksinimini ortadan kaldırma.

Bu öğreticide aşağıdakilerin nasıl yapılacağını öğreneceksiniz:

- Bulut ağı için bir Azure Sanal Ağ ve sanal ağ eşlemesi ile sanal bir şirket içi ağ oluşturun.

- Bulut kaynağının benzetimini yapmak için bir Azure Web App oluşturun.

- Azure Sanal Ağ web uygulaması için bir Azure Özel Uç Noktası oluşturun.

- Bulut ağında bir Azure Özel Çözümleyicisi oluşturun.

- Web uygulamasının DNS çözümlemesini test etmek için sanal şirket içi ağda bir Azure Sanal Makinesi oluşturun.

Not

Eşlemeye sahip bir Azure Sanal Ağ, bu öğreticinin amaçları doğrultusunda şirket içi ağın benzetimini yapmak için kullanılır. Üretim senaryosunda, özel uç noktaya erişmek için Azure Sanal Ağ bağlanmak için Express Route veya siteden siteye VPN gerekir.

Sanal ağ, sanal ağın DNS sunucusu olarak Azure Özel Çözümleyicisi ile yapılandırılır. Bir üretim senaryosunda, şirket içi kaynaklar ad çözümlemesi için yerel bir DNS sunucusu kullanır. Özel uç nokta DNS kayıtlarını çözümlemek için şirket içi DNS sunucusunda Azure Özel Çözümleyici'ye bir koşullu iletici kullanılır. DNS sunucunuz için koşullu ileticilerin yapılandırması hakkında daha fazla bilgi için sağlayıcınızın belgelerine bakın.

Önkoşullar

- Etkin aboneliği olan bir Azure hesabı. Ücretsiz hesap oluşturun.

Azure'da oturum açma

Azure hesabınızla Azure portalında oturum açın.

Genel bakış

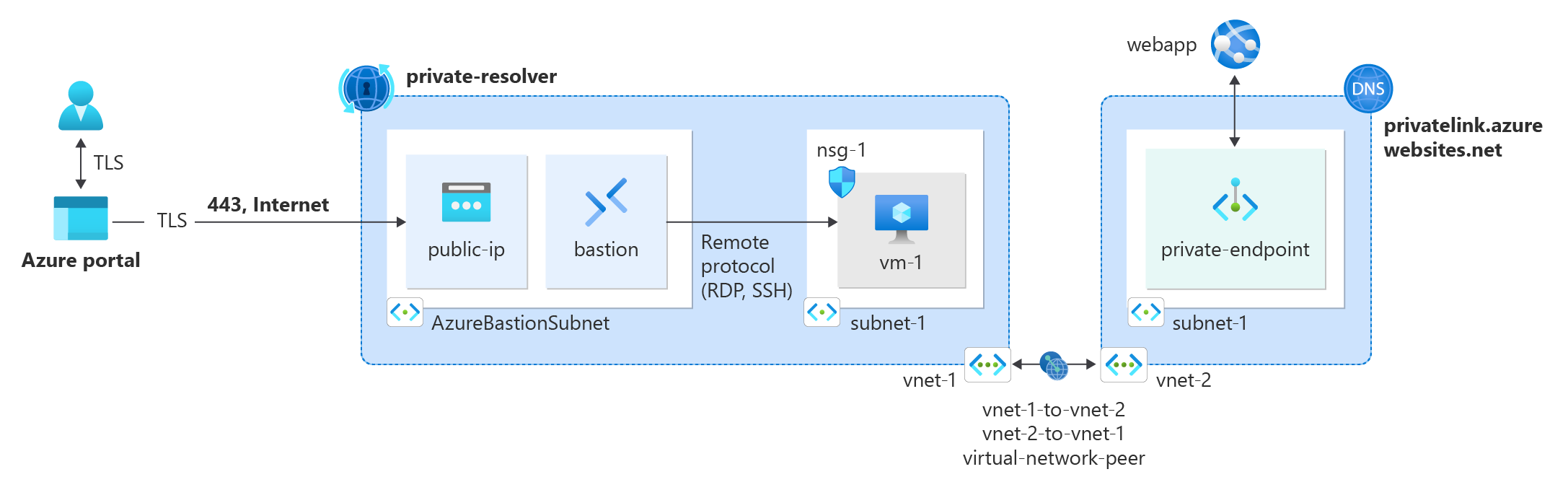

Öğreticideki kaynaklar için Azure Web App ve sanal şirket içi ağı için bir sanal ağ kullanılır. şirket içi ile Azure arasında Express Route veya VPN bağlantısının benzetimini yapmak için iki sanal ağ oluşturur ve bunları eşlersiniz. Test sanal makinesine bağlanmak için sanal şirket içi ağda bir Azure Bastion konağı dağıtılır. Test sanal makinesi, web uygulamasına özel uç nokta bağlantısını ve DNS çözümlemesini test etmek için kullanılır.

Bu öğreticide şirket içi ve bulut ağ altyapısı simülasyonu yapmak için aşağıdaki kaynaklar kullanılır:

| Kaynak | Veri Akışı Adı | Açıklama |

|---|---|---|

| Sanal şirket içi sanal ağ | vnet-1 | Şirket içi ağın benzetimini sağlayan sanal ağ. |

| Bulut sanal ağı | vnet-2 | Azure Web App'in dağıtıldığı sanal ağ. |

| Bastion konağı | kale | Şirket içi sanal ağdaki sanal makineye bağlanmak için kullanılan Bastion konağı. |

| Sanal makineyi test et | vm-1 | Web uygulamasına özel uç nokta bağlantısını ve DNS çözümlemesini test etmek için kullanılan sanal makine. |

| Sanal ağ eş | vnet-1-vnet-2 | Sanal şirket içi ağ ile bulut sanal ağı arasında sanal ağ eş. |

| Sanal ağ eş | vnet-2-vnet-1 | Bulut sanal ağı ile sanal şirket içi ağ arasında sanal ağ eş. |

Sanal ağ ve Azure Bastion konağı oluşturma

Aşağıdaki yordam kaynak alt ağı, Azure Bastion alt ağı ve Bastion konağı ile bir sanal ağ oluşturur:

Portalda Sanal ağlar'ı arayın ve seçin.

Sanal ağlar sayfasında + Oluştur'u seçin.

Sanal ağ oluştur'un Temel Bilgiler sekmesinde aşağıdaki bilgileri girin veya seçin:

Ayar Value Proje ayrıntıları Abonelik Aboneliğinizi seçin. Kaynak grubu Yeni oluştur’u seçin.

Ad olarak test-rg girin.

Tamam'ı seçin.Örnek ayrıntıları Veri Akışı Adı vnet-1 girin. Bölge Doğu ABD 2’yi seçin.

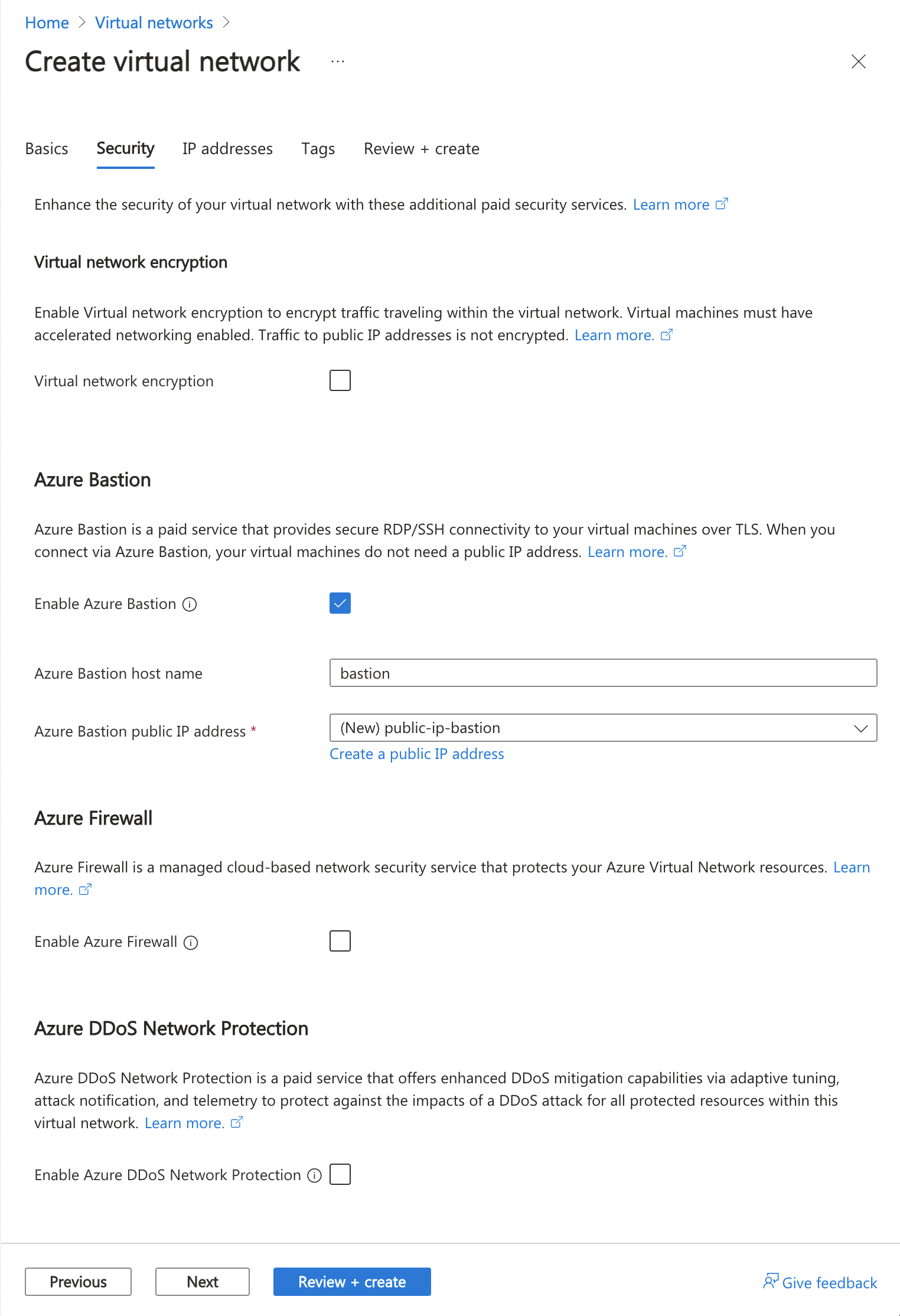

Güvenlik sekmesine gitmek için İleri'yi seçin.

Azure Bastion bölümünde Azure Bastion'ı Etkinleştir'i seçin.

Bastion, özel IP adreslerini kullanarak Secure Shell (SSH) veya Uzak Masaüstü Protokolü (RDP) üzerinden sanal ağınızdaki VM'lere bağlanmak için tarayıcınızı kullanır. VM'lerin genel IP adreslerine, istemci yazılımına veya özel yapılandırmaya ihtiyacı yoktur. Daha fazla bilgi için bkz . Azure Bastion nedir?.

Not

Saatlik fiyatlandırma, giden veri kullanımına bakılmaksızın Bastion dağıtıldığından itibaren başlar. Daha fazla bilgi için bkz . Fiyatlandırma ve SKU'lar. Bastion'ı bir öğretici veya test kapsamında dağıtıyorsanız, kullanmayı bitirdikten sonra bu kaynağı silmenizi öneririz.

Azure Bastion'da aşağıdaki bilgileri girin veya seçin:

Ayar Value Azure Bastion ana bilgisayar adı Bastion yazın. Azure Bastion genel IP adresi Genel IP adresi oluştur'u seçin.

Ad alanına public-ip-bastion yazın.

Tamam'ı seçin.

IP Adresleri sekmesine gitmek için İleri'yi seçin.

Alt ağlar'daki adres alanı kutusunda varsayılan alt ağı seçin.

Alt ağı düzenle bölümünde aşağıdaki bilgileri girin veya seçin:

Ayar Value Alt ağ amacı Varsayılan olarak bırakın. Veri Akışı Adı subnet-1 girin. IPv4 IPv4 adres aralığı Varsayılan değeri 10.0.0.0/16 olarak bırakın. Başlangıç adresi Varsayılan değeri 10.0.0.0 olarak bırakın. Size Varsayılan değeri /24 (256 adres) olarak bırakın. Kaydet'i seçin.

Pencerenin alt kısmındaki Gözden geçir + oluştur'u seçin. Doğrulama başarılı olduğunda Oluştur'u seçin.

Bastion konak dağıtımının tamamlanması birkaç dakika sürer. Bastion konağı öğreticinin ilerleyen bölümlerinde özel uç noktayı test etmek üzere "şirket içi" sanal makinesine bağlanmak için kullanılır. Sanal ağ oluşturulduğunda sonraki adımlara geçebilirsiniz.

Bulut sanal ağı oluşturma

Azure Web App özel uç noktası için bir bulut sanal ağı oluşturmak için önceki adımları yineleyin. değerleri bulut sanal ağı için aşağıdaki değerlerle değiştirin:

Not

Bulut sanal ağı için Azure Bastion dağıtım bölümü atlanabilir. Bastion konağı yalnızca sanal şirket içi ağ için gereklidir.

| Ayar | Değer |

|---|---|

| Veri Akışı Adı | vnet-2 |

| Location | Doğu ABD 2 |

| Adres alanı | 10.1.0.0/16 |

| Alt ağ adı | alt ağ-1 |

| Alt ağ adres aralığı | 10.1.0.0/24 |

Sanal ağ eş oluşturma

vnet1 ile vnet2 arasında iki yönlü bir ağ eşlemesi oluşturmak için aşağıdaki adımları kullanın.

Portalın üst kısmındaki arama kutusuna Sanal ağ yazın. Arama sonuçlarında Sanal ağlar'ı seçin.

vnet-1'i seçin.

Ayarlar'da Eşlemeler'i seçin.

+ Ekle'yi seçin.

Eşleme ekle bölümüne aşağıdaki bilgileri girin veya seçin:

Ayar Value Uzak sanal ağ özeti Eşleme bağlantı adı vnet-2-vnet-1 girin. Sanal ağ dağıtım modeli Resource Manager'ın varsayılan değerini değiştirmeyin. Abonelik Aboneliğinizi seçin. Sanal ağ vnet-2'yi seçin. Uzak sanal ağ eşleme ayarları 'vnet-2' öğesinin 'vnet-1' erişimine izin ver Varsayılan değeri seçili olarak bırakın. 'vnet-2' öğesinin 'vnet-1' içinden iletilen trafiği almasına izin ver Onay kutusunu seçin. 'vnet-2' içindeki ağ geçidi veya yönlendirme sunucusunun trafiği 'vnet-1' adresine iletmesine izin ver varsayılanını temizlenmiş olarak bırakın. 'vnet-2' öğesini 'vnet-1' uzak ağ geçidini veya yol sunucusunu kullanmak için etkinleştirin varsayılanını temizlenmiş olarak bırakın. Yerel sanal ağ eşleme özeti Eşleme bağlantı adı vnet-1-vnet-2 girin. Yerel sanal ağ eşleme ayarları 'vnet-1' öğesinin 'vnet-2' erişimine izin ver Varsayılan değeri seçili olarak bırakın. 'vnet-1' öğesinin 'vnet-2' içinden iletilen trafiği almasına izin ver Onay kutusunu seçin. 'vnet-1' içindeki ağ geçidi veya yönlendirme sunucusunun trafiği 'vnet-2' adresine iletmesine izin ver varsayılanını temizlenmiş olarak bırakın. 'vnet-1' öğesini 'vnet-2' uzak ağ geçidini veya yol sunucusunu kullanmak için etkinleştirin varsayılanını temizlenmiş olarak bırakın.

Ekle'yi seçin.

Web uygulaması oluşturma

Portalın üst kısmındaki arama kutusuna App Service yazın. Arama sonuçlarında Uygulama Hizmetleri'ni seçin.

+Oluştur'u seçin.

Web Uygulaması Oluştur'un Temel Bilgiler sekmesine aşağıdaki bilgileri girin veya seçin.

Ayar Value Proje ayrıntıları Abonelik Aboneliğinizi seçin. Kaynak Grubu test-rg öğesini seçin. Örnek ayrıntıları Veri Akışı Adı Web uygulaması için benzersiz bir ad girin. Bu öğreticideki örnekler için webapp8675 adı kullanılır. Yayımlama Kod’u seçin. Çalışma zamanı yığını .NET 6 (LTS) öğesini seçin. İşletim Sistemi Windows’u seçin. Bölge Doğu ABD 2’yi seçin. Fiyatlandırma planları Windows Planı (Batı ABD 2) Varsayılan adı değiştirmeyin. Fiyatlandırma planı Boyutu değiştir'i seçin. Belirtim Seçici'de iş yükü için Üretim'i seçin.

Önerilen fiyatlandırma katmanları bölümünde P1V2'yi seçin.

Uygula’yı seçin.

İleri: Dağıtım'ı seçin.

İleri: Ağ'ı seçin.

'Genel erişimi etkinleştir'i false olarak değiştirin.

Gözden geçir ve oluştur’u seçin.

Oluştur'u belirleyin.

Özel uç nokta oluşturma

Azure özel uç noktası, sanal ağınızda desteklenen bir Azure hizmeti için bir ağ arabirimi oluşturur. Özel uç nokta, Azure hizmetine Azure Sanal Ağ veya şirket içi ağınızdaki özel bir bağlantıdan erişilmesine olanak tanır.

Daha önce oluşturduğunuz web uygulaması için özel bir uç nokta oluşturursunuz.

Portalın üst kısmındaki arama kutusuna Özel uç nokta girin. Arama sonuçlarında Özel uç noktalar'ı seçin.

+Oluştur'u seçin.

Özel uç nokta oluşturma'nın Temel bilgiler sekmesine aşağıdaki bilgileri girin veya seçin:

Ayar Value Proje ayrıntıları Abonelik Aboneliğinizi seçin Kaynak grubu test-rg öğesini seçin. Örnek ayrıntıları Veri Akışı Adı Private-endpoint girin. Ağ Arabirimi Adı Varsayılan adı değiştirmeyin. Bölge Doğu ABD 2’yi seçin. İleri: Kaynak'ı seçin.

Kaynak sekmesine aşağıdaki bilgileri girin veya seçin:

Ayar Value Bağlantı yöntemi Dizinimdeki bir Azure kaynağına bağlan'ı seçin. Abonelik Aboneliğinizi seçin. Kaynak türü Microsoft.Web/sites'ı seçin. Kaynak Web uygulamanızı seçin. Bu öğreticideki örnekler için webapp8675 adı kullanılır. Hedef alt kaynak Siteler'i seçin. İleri: Sanal Ağ'ı seçin.

Sanal Ağ sekmesinde aşağıdaki bilgileri girin veya seçin:

Ayar Value Ağ Sanal ağ vnet-2 (test-rg) öğesini seçin. Alt ağ alt ağ-1'i seçin. Özel uç noktalar için ağ ilkesi Varsayılan Olarak Devre Dışı bırak. Özel IP yapılandırması Ip adresini statik olarak ayır'ı seçin. Ad ipconfig-1 girin. Özel IP 10.1.0.10 girin. İleri: DNS'yi seçin.

DNS sekmesinde varsayılan değerleri değiştirmeyin.

İleri: Etiketler'i ve ardından sonraki: Gözden geçir + oluştur'u seçin.

Oluştur'u belirleyin.

Özel çözümleyici oluşturma

Özel uç noktanın bulunduğu sanal ağda bir özel çözümleyici oluşturursunuz. Çözümleyici, sanal şirket içi iş yükünden DNS istekleri alır. Bu istekler Azure tarafından sağlanan DNS'ye iletilir. Azure tarafından sağlanan DNS, özel uç nokta için Azure Özel DNS bölgesini çözümler ve IP adresini şirket içi iş yüküne döndürür.

Portalın üst kısmındaki arama kutusuna DNS özel çözümleyicisi girin. Arama sonuçlarında DNS özel çözümleyicileri'ni seçin.

+Oluştur'u seçin.

DNS özel çözümleyicisi oluşturma işleminin Temel Bilgiler sekmesine aşağıdaki bilgileri girin veya seçin:

Ayar Value Proje ayrıntıları Abonelik Aboneliğinizi seçin. Kaynak grubu Test-rg'yi seçin Örnek ayrıntıları Veri Akışı Adı Private-resolver girin. Bölge (ABD) Doğu ABD 2'yi seçin. Sanal Ağ Sanal Ağ vnet-2'yi seçin. İleri: Gelen Uç Noktalar'ı seçin.

Gelen Uç Noktalar'da + Uç nokta ekle'yi seçin.

Gelen uç nokta ekleme bölümüne aşağıdaki bilgileri girin veya seçin:

Ayar Value Uç nokta adı Gelen uç nokta girin. Alt ağ Yeni oluştur’u seçin.

Ad alanına alt ağ çözümleyicisi girin.

Varsayılan Alt ağ adres aralığını değiştirmeyin.

Oluştur'u seçin.Kaydet'i seçin.

Gözden geçir ve oluştur’u seçin.

Oluştur'u belirleyin.

Özel çözümleyici dağıtımı tamamlandığında sonraki adımlara geçin.

Sanal ağ için DNS'i ayarlama

Aşağıdaki adımlar, özel çözümleyiciyi sanal şirket içi ağ vnet-1 için birincil DNS sunucusu olarak ayarlar.

Üretim ortamında bu adımlar gerekli değildir ve yalnızca özel uç nokta için DNS çözümlemesinin benzetimini yapmak içindir. Yerel DNS sunucunuz, şirket içi ağdan özel uç nokta DNS kayıtlarını çözümlemek için bu IP adresine bir koşullu ileticiye sahiptir.

Portalın üst kısmındaki arama kutusuna DNS özel çözümleyicisi girin. Arama sonuçlarında DNS özel çözümleyicileri'ni seçin.

Özel çözümleyici'yi seçin.

Ayarlar'da Gelen uç noktalar'ı seçin.

inbound-endpoint adlı uç noktanın IP adresini not edin. Bu öğreticinin örneğinde IP adresi 10.1.1.4'dür.

Portalın üst kısmındaki arama kutusuna Sanal ağ yazın. Arama sonuçlarında Sanal ağlar'ı seçin.

vnet-1'i seçin.

Ayarlar'da DNS sunucuları'nı seçin.

DNS sunucularında Özel'i seçin.

Daha önce not aldığınız IP adresini girin. Bu öğreticinin örneğinde IP adresi 10.1.1.4'dür.

Kaydet'i seçin.

Test sanal makinesi oluşturma

Aşağıdaki yordam, sanal ağda vm-1 adlı bir test sanal makinesi (VM) oluşturur.

Portalda Sanal makineler'i arayın ve seçin.

Sanal makineler'de + Oluştur'u ve ardından Azure sanal makinesi'ne tıklayın.

Sanal makine oluşturmanın Temel Bilgiler sekmesinde aşağıdaki bilgileri girin veya seçin:

Ayar Value Proje ayrıntıları Abonelik Aboneliğinizi seçin. Kaynak grubu test-rg öğesini seçin. Örnek ayrıntıları Virtual machine name vm-1 girin. Bölge Doğu ABD 2’yi seçin. Kullanılabilirlik seçenekleri Altyapı yedekliliği gerekli değil'i seçin. Güvenlik türü Standart varsayılanını değiştirmeyin. Görsel Windows Server 2022 Datacenter - x64 2. Nesil'i seçin. VM mimarisi Varsayılan x64'leri değiştirmeyin. Size Bir boyut seçin. Yönetici hesabı Authentication type Parola'ya tıklayın. Username azureuser girin. Parola Bir parola girin. Parolayı onaylayın Parolayı yeniden girin. Gelen bağlantı noktası kuralları Genel gelen bağlantı noktaları Hiçbiri seçeneğini belirtin. Sayfanın üst kısmındaki Ağ sekmesini seçin.

Ağ sekmesine aşağıdaki bilgileri girin veya seçin:

Ayar Value Ağ arabirimi Sanal ağ vnet-1'i seçin. Alt ağ subnet-1 (10.0.0.0/24) öğesini seçin. Genel IP Hiçbiri seçeneğini belirtin. NIC ağ güvenlik grubu Gelişmiş'i seçin. Ağ güvenlik grubunu yapılandırma Yeni oluştur’u seçin.

Ad olarak nsg-1 girin.

Gerisini varsayılan değerlerde bırakın ve Tamam'ı seçin.Ayarların geri kalanını varsayılan ayarlarda bırakın ve Gözden geçir ve oluştur'u seçin.

Ayarları gözden geçirin ve Oluştur'u seçin.

Not

Savunma konağı olan bir sanal ağdaki sanal makinelerin genel IP adreslerine ihtiyacı yoktur. Bastion genel IP'yi sağlar ve VM'ler ağ içinde iletişim kurmak için özel IP'ler kullanır. Savunma tarafından barındırılan sanal ağlardaki tüm VM'lerden genel IP'leri kaldırabilirsiniz. Daha fazla bilgi için bkz . Azure VM'den genel IP adresini ilişkilendirme.

Not

Azure, genel IP adresi atanmamış veya bir iç temel Azure yük dengeleyicinin arka uç havuzunda yer alan VM'ler için varsayılan bir giden erişim IP'si sağlar. Varsayılan giden erişim IP mekanizması, yapılandırılamayan bir giden IP adresi sağlar.

Aşağıdaki olaylardan biri gerçekleştiğinde varsayılan giden erişim IP'si devre dışı bırakılır:

- VM'ye bir genel IP adresi atanır.

- VM, giden kuralları olan veya olmayan standart bir yük dengeleyicinin arka uç havuzuna yerleştirilir.

- VM'nin alt a bilgisayarına bir Azure NAT Gateway kaynağı atanır.

Sanal makine ölçek kümelerini esnek düzenleme modunda kullanarak oluşturduğunuz VM'lerin varsayılan giden erişimi yoktur.

Azure'daki giden bağlantılar hakkında daha fazla bilgi için bkz . Azure'da varsayılan giden erişim ve giden bağlantılar için Kaynak Ağ Adresi Çevirisi'ni (SNAT) kullanma.

Özel uç noktaya bağlantıyı test etme

Bu bölümde, özel uç nokta üzerinden web uygulamasına bağlanmak için önceki adımda oluşturduğunuz sanal makineyi kullanacaksınız.

Portalın üst kısmındaki arama kutusuna Sanal makine yazın. Arama sonuçlarında Sanal makineler'i seçin.

vm-1'i seçin.

vm-1'in genel bakış sayfasında Bağlan'ı ve ardından Bastion'ı seçin.

Sanal makine oluşturma sırasında girdiğiniz kullanıcı adını ve parolayı girin.

Bağlan düğmesini seçin.

Bağlandıktan sonra sunucuda Windows PowerShell'i açın.

nslookup <webapp-name>.azurewebsites.netgirin. webapp-name değerini önceki adımlarda oluşturduğunuz web uygulamasının adıyla değiştirin<.> Aşağıdaki çıkışa benzer bir ileti alırsınız:Server: UnKnown Address: 168.63.129.16 Non-authoritative answer: Name: webapp.privatelink.azurewebsites.net Address: 10.1.0.10 Aliases: webapp.azurewebsites.netWeb uygulaması adı için 10.1.0.10 özel IP adresi döndürülür. Bu adres, daha önce oluşturduğunuz vnet-2 sanal ağının alt ağı-1 alt ağında yer alır.

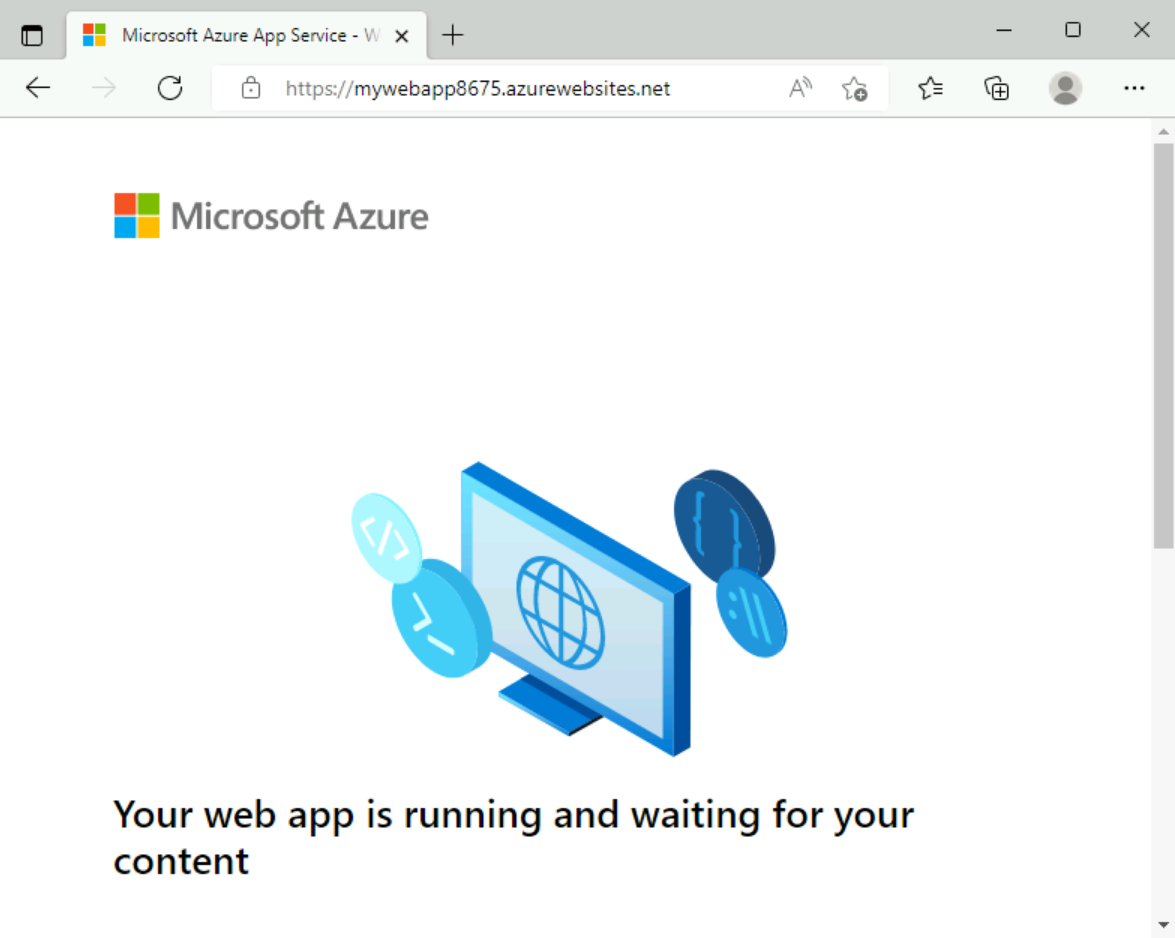

Microsoft Edge'i açın ve web uygulamanızın

https://<webapp-name>.azurewebsites.netURL'sini girin.Varsayılan web uygulaması sayfasını aldığınızı doğrulayın.

vm-1 bağlantısını kapatın.

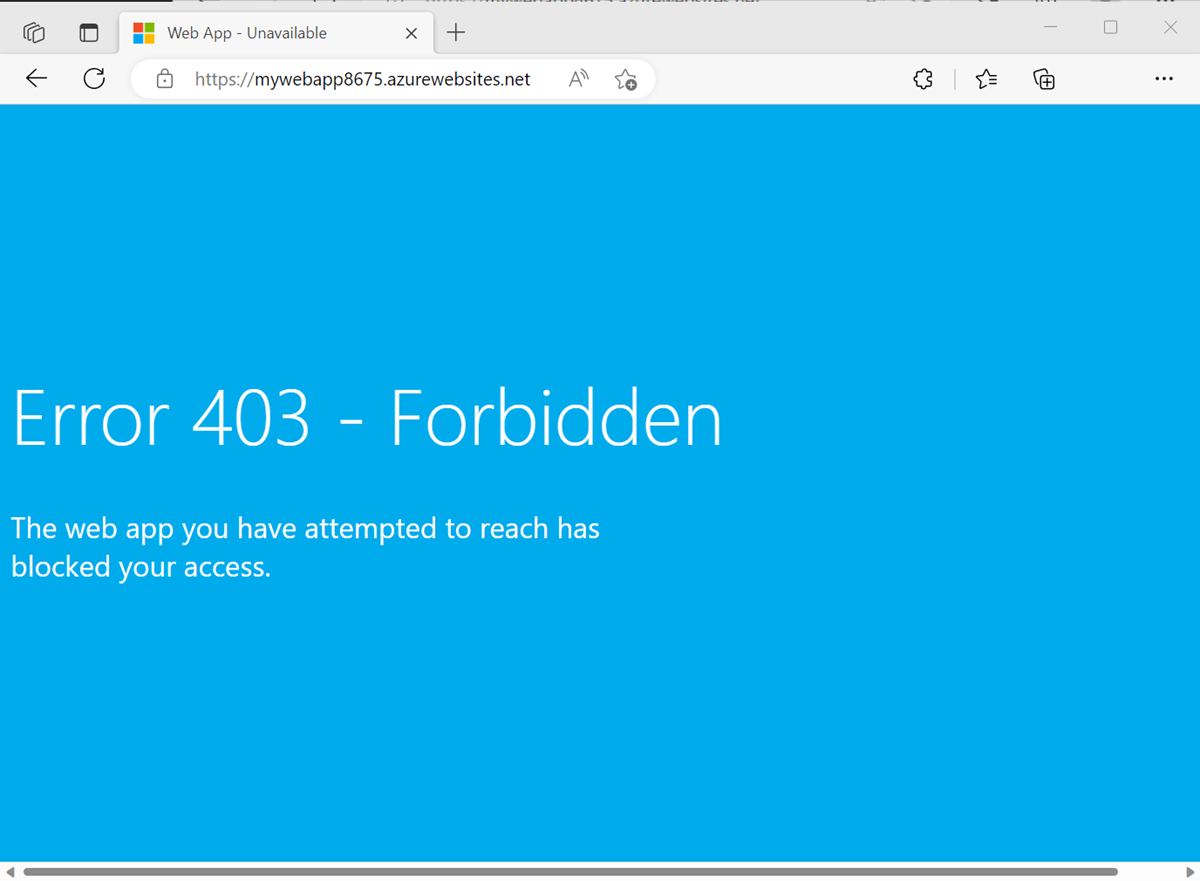

Yerel bilgisayarınızda bir web tarayıcısı açın ve web uygulamanızın

https://<webapp-name>.azurewebsites.netURL'sini girin.403 sayfası aldığınızı doğrulayın. Bu sayfa, web uygulamasının dışarıdan erişilebildiğini gösterir.

Oluşturduğunuz kaynakları kullanmayı bitirdiğinizde, kaynak grubunu ve tüm kaynaklarını silebilirsiniz.

Azure portalında Kaynak grupları'nı arayın ve seçin.

Kaynak grupları sayfasında test-rg kaynak grubunu seçin.

test-rg sayfasında Kaynak grubunu sil'i seçin.

Silme işlemini onaylamak için Kaynak grubu adını girin alanına test-rg yazın ve ardından Sil'i seçin.

Sonraki adımlar

Bu öğreticide, özel çözümleyici ve özel uç nokta dağıtmayı öğrendiniz. Sanal şirket içi ağdan özel uç noktaya bağlantıyı test ettiniz.

Nasıl yapılacağını öğrenmek için sonraki makaleye ilerleyin...