Bkz. Azure aboneliğini farklı bir Microsoft Entra dizinine aktarma

Kuruluşların birkaç farklı Azure aboneliği olabilir. Her abonelik belirli bir Microsoft Entra dizini ile ilişkilendirilir. Yönetimi kolaylaştırmak için bir aboneliği farklı bir Microsoft Entra dizinine aktarmak isteyebilirsiniz. Aboneliği farklı bir Microsoft Entra dizinine aktardığınızda bazı kaynaklar hedef dizine aktarılmaz. Örneğin, Azure rol tabanlı erişim denetimindeki (Azure RBAC) tüm rol atamaları ve özel roller kaynak dizinden kalıcı olarak silinir ve hedef dizine aktarılmaz.

Bu makalede, aboneliği farklı bir Microsoft Entra dizinine aktarmak ve aktarımdan sonra bazı kaynakları yeniden oluşturmak için izleyebileceğiniz temel adımlar açıklanmaktadır.

Bunun yerine , aboneliklerin kuruluşunuzdaki farklı dizinlere aktarılmasını engellemek istiyorsanız, bir abonelik ilkesi yapılandırabilirsiniz. Daha fazla bilgi için bkz. Azure abonelik ilkelerini yönetme.

Not

Azure Bulut Çözümü Sağlayıcıları (CSP) aboneliklerinde, abonelik için Microsoft Entra dizininin değiştirilmesi desteklenmez.

Genel bakış

Azure aboneliğini farklı bir Microsoft Entra dizinine aktarmak, dikkatle planlanması ve yürütülmesi gereken karmaşık bir işlemdir. Birçok Azure hizmeti güvenlik sorumlularının (kimlikler) normal çalışmasını, hatta diğer Azure kaynaklarını yönetmesini gerektirir. Bu makale, büyük ölçüde güvenlik sorumlularına bağımlı olan ancak kapsamlı olmayan Azure hizmetlerinin çoğunu kapsamaya çalışır.

Önemli

Bazı senaryolarda aboneliği aktarma işleminin tamamlanması için kapalı kalma süresi gerekebilir. Aktarım işleminizde kapalı kalma süresinin gerekip gerekmeyeceğini değerlendirmek için dikkatli bir planlama yapılmalıdır.

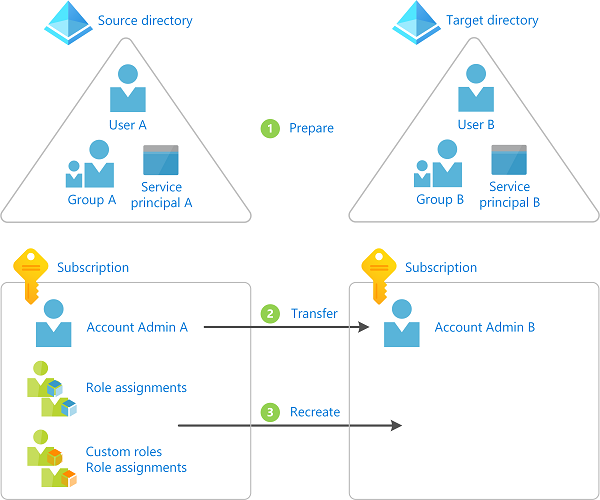

Aşağıdaki diyagramda, aboneliği farklı bir dizine aktarırken izlemeniz gereken temel adımlar gösterilmektedir.

Aktarıma hazırlanma

Azure aboneliğini farklı bir dizine aktarma

Rol atamaları, özel roller ve yönetilen kimlikler gibi kaynakları hedef dizinde yeniden oluşturma

Aboneliğin farklı bir dizine aktarılıp aktarılmayacağına karar verme

Bir aboneliği aktarmak istemenizin bazı nedenleri şunlardır:

- Şirket birleştirmesi veya devralma sonucu, alınan bir aboneliği birincil Microsoft Entra dizininizde yönetmek istiyorsunuz.

- Kuruluşunuzdaki biri bir abonelik oluşturdu, siz de yönetimi belirli bir Microsoft Entra dizininde birleştirmek istiyorsunuz.

- Belirli bir abonelik kimliğine veya URL'ye bağımlı olan uygulamalarınız var ve uygulama yapılandırmasını veya kodunu değiştirmek kolay değil.

- İşletmenizin bir bölümü farklı bir şirkete ayrıldı ve kaynaklarınızın bazılarını farklı bir Microsoft Entra dizinine taşımanız gerekiyor.

- Güvenlik yalıtımı amacıyla kaynaklarınızın bazılarını farklı bir Microsoft Entra dizininde yönetmek istiyorsunuz.

Alternatif yaklaşımlar

Aboneliğin aktarılması işlemi tamamlamak için kapalı kalma süresi gerektirir. Senaryonuza bağlı olarak aşağıdaki alternatif yaklaşımları göz önünde bulundurabilirsiniz:

- Kaynakları yeniden oluşturun ve verileri hedef dizine ve aboneliğe kopyalayın.

- Çok dizinli bir mimari benimseyin ve aboneliği kaynak dizinde bırakın. Hedef dizindeki kullanıcıların kaynak dizindeki aboneliğe erişebilmesi için kaynakları temsilci olarak atamak için Azure Lighthouse'ı kullanın. Daha fazla bilgi için bkz . Kurumsal senaryolarda Azure Lighthouse.

Aboneliği aktarmanın etkisini anlama

Birkaç Azure kaynağının bir aboneliğe veya dizine bağımlılığı vardır. Durumunuz bağlı olarak, aşağıdaki tabloda bir aboneliği aktarmanın bilinen etkisi listelenir. Bu makaledeki adımları gerçekleştirerek abonelik aktarımından önce var olan bazı kaynakları yeniden oluşturabilirsiniz.

Önemli

Bu bölümde, aboneliğinize bağlı olan bilinen Azure hizmetleri veya kaynakları listelenir. Azure'daki kaynak türleri sürekli geliştiği için, burada listelenmeyen ve ortamınızda hataya neden olabilecek ek bağımlılıklar olabilir.

| Hizmet veya kaynak | Etkilenen | Kurtarılabilir | Bu durumdan etkilenecek misiniz? | Yapabilecekleriniz |

|---|---|---|---|---|

| Rol atamaları | Yes | Yes | Rol atamalarını listeleme | Tüm rol atamaları kalıcı olarak silinir. Kullanıcıları, grupları ve hizmet sorumlularını hedef dizindeki ilgili nesnelerle eşlemeniz gerekir. Rol atamalarını yeniden oluşturmanız gerekir. |

| Özel roller | Yes | Yes | Özel rolleri listeleme | Tüm özel roller kalıcı olarak silinir. Özel rolleri ve rol atamalarını yeniden oluşturmanız gerekir. |

| Sistem tarafından atanan yönetilen kimlikler | Yes | Yes | Yönetilen kimlikleri listeleme | Yönetilen kimlikleri devre dışı bırakmanız ve yeniden etkinleştirmeniz gerekir. Rol atamalarını yeniden oluşturmanız gerekir. |

| Kullanıcı tarafından atanan yönetilen kimlikler | Yes | Yes | Yönetilen kimlikleri listeleme | Yönetilen kimlikleri silmeniz, yeniden oluşturmanız ve uygun kaynağa eklemeniz gerekir. Rol atamalarını yeniden oluşturmanız gerekir. |

| Azure Key Vault | Yes | Yes | Key Vault erişim ilkelerini listeleme | Anahtar kasalarıyla ilişkili kiracı kimliğini güncelleştirmeniz gerekir. Yeni erişim ilkelerini kaldırmanız ve eklemeniz gerekir. |

| Microsoft Entra kimlik doğrulaması tümleştirmesi etkinleştirilmiş Azure SQL veritabanları | Yes | Hayır | Microsoft Entra kimlik doğrulaması ile Azure SQL veritabanlarını denetleme | Microsoft Entra kimlik doğrulaması etkinleştirilmiş bir Azure SQL veritabanını farklı bir dizine aktaramazsınız. Daha fazla bilgi için bkz. Microsoft Entra kimlik doğrulamasını kullanma. |

| Microsoft Entra kimlik doğrulaması tümleştirmesi etkin mySQL için Azure veritabanı | Yes | Hayır | Microsoft Entra kimlik doğrulamasının etkinleştirildiği MySQL için Azure veritabanını (Tek ve Esnek sunucu) farklı bir dizine aktaramazsınız. | |

| Azure Depolama ve Azure Data Lake Storage 2. Nesil | Yes | Yes | Tüm ACL'leri yeniden oluşturmanız gerekir. | |

| Azure Dosyaları | Yes | Çoğu senaryoda | Tüm ACL'leri yeniden oluşturmanız gerekir. Entra Kerberos kimlik doğrulamasının etkinleştirildiği depolama hesapları için aktarımdan sonra Entra Kerberos kimlik doğrulamasını devre dışı bırakmanız ve yeniden etkinleştirmeniz gerekir. Entra Domain Services için, Entra Etki Alanı Hizmetleri'nin etkinleştirilmediği başka bir Microsoft Entra dizinine aktarım desteklenmez. | |

| Azure Dosya Eşitleme | Yes | Yes | Depolama eşitleme hizmeti ve/veya depolama hesabı farklı bir dizine taşınabilir. Daha fazla bilgi için bkz. Azure Dosyalar hakkında sık sorulan sorular (SSS) | |

| Azure Yönetilen Diskleri | Yes | Yes | Yönetilen Diskler müşteri tarafından yönetilen anahtarlarla şifrelemek için Disk Şifreleme Kümeleri kullanıyorsanız, Disk Şifreleme Kümeleri ile ilişkili sistem tarafından atanan kimlikleri devre dışı bırakmanız ve yeniden etkinleştirmeniz gerekir. Ayrıca rol atamalarını yeniden oluşturmanız gerekir; örneğin, Anahtar Kasalarında Disk Şifreleme Kümeleri için gerekli izinleri yeniden vermelisiniz. | |

| Azure Kubernetes Service | Yes | Hayır | AKS kümenizi ve ilişkili kaynaklarını farklı bir dizine aktaramazsınız. Daha fazla bilgi için bkz. Azure Kubernetes Service (AKS) hakkında sık sorulan sorular | |

| Azure İlkesi | Yes | Hayır | Özel tanımlar, atamalar, muafiyetler ve uyumluluk verileri dahil olmak üzere tüm Azure İlkesi nesneleri. | Tanımları dışarı aktarmanız, içeri aktarmanız ve yeniden atamanız gerekir. Ardından yeni ilke atamaları ve gerekli ilke muafiyetleri oluşturun. |

| Microsoft Entra Domain Services | Yes | Hayır | Microsoft Entra Domain Services tarafından yönetilen bir etki alanını farklı bir dizine aktaramazsınız. Daha fazla bilgi için bkz . Microsoft Entra Domain Services hakkında sık sorulan sorular (SSS) | |

| Uygulama kayıtları | Yes | Yes | ||

| Microsoft Geliştirme Kutusu | Yes | Hayır | Geliştirme kutusunu ve ilişkili kaynaklarını farklı bir dizine aktaramazsınız. Abonelik başka bir kiracıya geçtiğinde geliştirme kutunuzda hiçbir eylem gerçekleştiremezsiniz | |

| Azure Dağıtım Ortamları | Yes | Hayır | Bir ortamı ve ilişkili kaynaklarını farklı bir dizine aktaramazsınız. Abonelik başka bir kiracıya geçtiğinde ortamınızda herhangi bir eylem gerçekleştiremezsiniz | |

| Azure Service Fabric | Yes | Hayır | Kümeyi yeniden oluşturmanız gerekir. Daha fazla bilgi için bkz . SF Kümeleri SSS veya SF Yönetilen Kümeleri SSS | |

| Azure Service Bus | Yes | Yes | Yönetilen kimlikleri silmeniz, yeniden oluşturmanız ve uygun kaynağa eklemeniz gerekir. Rol atamalarını yeniden oluşturmanız gerekir. | |

| Azure Synapse Analytics Çalışma Alanı | Yes | Yes | Synapse Analytics Çalışma Alanı ile ilişkili kiracı kimliğini güncelleştirmeniz gerekir. Çalışma alanı bir Git deposuyla ilişkiliyse, çalışma alanının Git yapılandırmasını güncelleştirmeniz gerekir. Daha fazla bilgi için bkz . Aboneliği farklı bir Microsoft Entra dizinine (kiracı) aktardıktan sonra Synapse Analytics çalışma alanını kurtarma. | |

| Azure Databricks | Yes | Hayır | Şu anda Azure Databricks çalışma alanlarını yeni bir kiracıya taşımayı desteklememektedir. Daha fazla bilgi için bkz . Azure Databricks hesabınızı yönetme. | |

| Azure Compute Gallery | Yes | Yes | Galerideki görüntü sürümlerini başka bölgelere çoğaltın veya başka bir galeriden görüntü kopyalayın. |

Uyarı

Bir depolama hesabı veya SQL veritabanı gibi, aktarılmakta olan bir anahtar kasasına bağımlılığı olan bir kaynak için bekleyen şifreleme kullanıyorsanız, kurtarılamaz bir senaryoya yol açabilir. Bu durumda, farklı bir anahtar kasası kullanma veya bu kurtarılamaz senaryodan kaçınmak için müşteri tarafından yönetilen anahtarları geçici olarak devre dışı bırakma adımlarını uygulamanız gerekir.

Aboneliği aktarırken etkilenen Azure kaynaklarından bazılarının listesini almak için Azure Kaynak Grafı'de de sorgu çalıştırabilirsiniz. Örnek sorgu için bkz . Azure aboneliği aktarılırken etkilenen kaynakları listeleme.

Önkoşullar

Bu adımları tamamlamak için şunlar gerekir:

- Azure Cloud Shell veya Azure CLI'de Bash

- Kaynak dizinde aktarmak istediğiniz aboneliğin ödeme hesabı sahibi

- Dizin değişikliğini yapan kullanıcı için hem kaynak hem de hedef dizinde bir kullanıcı hesabı

1. Adım: Aktarıma hazırlanma

Kaynak dizinde oturum açma

Azure'da yönetici olarak oturum açın.

az account list komutuyla aboneliklerinizin listesini alın.

az account list --output tableAktarmak istediğiniz etkin aboneliği ayarlamak için az account set komutunu kullanın.

az account set --subscription "Marketing"

Azure Kaynak Grafı uzantısını yükleme

Resource-graph azure Kaynak Grafı için Azure CLI uzantısı, Azure Resource Manager tarafından yönetilen kaynakları sorgulamak için az graph komutunu kullanmanıza olanak tanır. Bu komutu sonraki adımlarda kullanacaksınız.

Kaynak grafiği uzantısının yüklü olup olmadığını görmek için az extension list komutunu kullanın.

az extension listBir önizleme sürümü veya kaynak grafiği uzantısının eski bir sürümünü kullanıyorsanız, uzantıyı güncelleştirmek için az extension update komutunu kullanın.

az extension update --name resource-graphKaynak grafiği uzantısı yüklü değilse, uzantıyı yüklemek için az extension add komutunu kullanın.

az extension add --name resource-graph

Tüm rol atamalarını kaydet

Tüm rol atamalarını (devralınan rol atamaları dahil) listelemek için az role assignment list komutunu kullanın.

Listeyi gözden geçirmeyi kolaylaştırmak için çıktıyı JSON, TSV veya tablo olarak dışarı aktarabilirsiniz. Daha fazla bilgi için bkz . Azure RBAC ve Azure CLI kullanarak rol atamalarını listeleme.

az role assignment list --all --include-inherited --output json > roleassignments.json az role assignment list --all --include-inherited --output tsv > roleassignments.tsv az role assignment list --all --include-inherited --output table > roleassignments.txtRol atamaları listesini kaydedin.

Aboneliği aktardığınızda, rol atamalarının tümü kalıcı olarak silinir, bu nedenle bir kopyasının kaydedilmesi önemlidir.

Rol atamaları listesini gözden geçirin. Hedef dizinde ihtiyacınız olmayacak rol atamaları olabilir.

Özel rolleri kaydetme

Özel rollerinizi listelemek için az role definition list komutunu kullanın. Daha fazla bilgi için bkz . Azure CLI kullanarak Azure özel rolleri oluşturma veya güncelleştirme.

az role definition list --custom-role-only true --output json --query '[].{roleName:roleName, roleType:roleType}'Hedef dizinde ihtiyacınız olacak her özel rolü ayrı bir JSON dosyası olarak kaydedin.

az role definition list --name <custom_role_name> > customrolename.jsonÖzel rol dosyalarının kopyalarını oluşturun.

Her kopyayı aşağıdaki biçimi kullanacak şekilde değiştirin.

Bu dosyaları daha sonra hedef dizinde özel rolleri yeniden oluşturmak için kullanacaksınız.

{ "Name": "", "Description": "", "Actions": [], "NotActions": [], "DataActions": [], "NotDataActions": [], "AssignableScopes": [] }

Kullanıcı, grup ve hizmet sorumlusu eşlemelerini belirleme

Rol atamaları listenize göre hedef dizinde eşlediğiniz kullanıcıları, grupları ve hizmet sorumlularını belirleyin.

Her rol atamasında özelliğine

principalTypebakarak sorumlu türünü tanımlayabilirsiniz.Gerekirse, hedef dizinde ihtiyacınız olacak kullanıcıları, grupları veya hizmet sorumlularını oluşturun.

Yönetilen kimlikler için rol atamalarını listeleme

Bir abonelik başka bir dizine aktarıldığında yönetilen kimlikler güncelleştirilmez. Sonuç olarak sistem tarafından atanan veya kullanıcı tarafından atanan tüm mevcut kimlikler bozulur. Aktarımdan sonra sistem tarafından atanan tüm yönetilen kimlikleri yeniden etkinleştirebilirsiniz. Kullanıcı tarafından atanan yönetilen kimlikler için bunları yeniden oluşturmanız ve hedef dizine eklemeniz gerekir.

Yönetilen kimlikleri nerede kullandığınızı not etmek için yönetilen kimlikleri destekleyen Azure hizmetlerinin listesini gözden geçirin.

Sistem tarafından atanan ve kullanıcı tarafından atanan yönetilen kimliklerinizi listelemek için az ad sp list komutunu kullanın.

az ad sp list --all --filter "servicePrincipalType eq 'ManagedIdentity'"Yönetilen kimlikler listesinde, hangilerinin sistem tarafından atandığını ve hangilerinin kullanıcı tarafından atandığını belirleyin. Türü belirlemek için aşağıdaki ölçütleri kullanabilirsiniz.

Ölçütler Yönetilen kimlik türü alternativeNamesözellik içeririsExplicit=FalseSistem tarafından atanan alternativeNamesözelliği şunları içermez:isExplicitSistem tarafından atanan alternativeNamesözellik içeririsExplicit=TrueKullanıcı tarafından atanan Az identity list komutunu yalnızca kullanıcı tarafından atanan yönetilen kimlikleri listelemek için de kullanabilirsiniz. Daha fazla bilgi için bkz . Azure CLI kullanarak kullanıcı tarafından atanan yönetilen kimliği oluşturma, listeleme veya silme.

az identity listYönetilen kimliklerinizin değerlerinin

objectIdlistesini alın.Yönetilen kimlikleriniz için rol atamaları olup olmadığını görmek için rol atamaları listenizi arayın.

Anahtar kasalarını listeleme

Bir anahtar kasası oluşturduğunuzda, bu kasa, oluşturulduğu abonelik için varsayılan Microsoft Entra kiracı kimliğine otomatik olarak bağlanır. Tüm erişim ilkesi girdileri de bu kiracı kimliğine bağlanır. Daha fazla bilgi için bkz . Azure Key Vault'ı başka bir aboneliğe taşıma.

Uyarı

Bir depolama hesabı veya SQL veritabanı gibi, aktarılmakta olan bir anahtar kasasına bağımlılığı olan bir kaynak için bekleyen şifreleme kullanıyorsanız, kurtarılamaz bir senaryoya yol açabilir. Bu durumda, farklı bir anahtar kasası kullanma veya bu kurtarılamaz senaryodan kaçınmak için müşteri tarafından yönetilen anahtarları geçici olarak devre dışı bırakma adımlarını uygulamanız gerekir.

Anahtar kasanız varsa erişim ilkelerini listelemek için az keyvault show komutunu kullanın. Daha fazla bilgi için bkz . Key Vault erişim ilkesi atama.

az keyvault show --name MyKeyVault

Microsoft Entra kimlik doğrulaması ile Azure SQL veritabanlarını listeleme

Microsoft Entra kimlik doğrulaması tümleştirmesi etkinken Azure SQL veritabanlarını kullanıp kullanmadığınıza bakmak için az sql server ad-admin list ve az graph uzantısını kullanın. Daha fazla bilgi için bkz . SQL ile Microsoft Entra kimlik doğrulamasını yapılandırma ve yönetme.

az sql server ad-admin list --ids $(az graph query -q "resources | where type == 'microsoft.sql/servers' | project id" --query data[*].[id] -o tsv)

ACL'leri listeleme

Azure Data Lake Storage 2. Nesil kullanıyorsanız, Azure portalını veya PowerShell'i kullanarak herhangi bir dosyaya uygulanan ACL'leri listeleyin.

Azure Dosyalar kullanıyorsanız, herhangi bir dosyaya uygulanan ACL'leri listeleyin.

Diğer bilinen kaynakları listeleme

Abonelik kimliğinizi (içinde

bash) almak için az account show komutunu kullanın.subscriptionId=$(az account show --output tsv --query id)Bilinen Microsoft Entra dizin bağımlılıklarına sahip diğer Azure kaynaklarını listelemek için az graph uzantısını kullanın (içinde

bash).az graph query -q 'resources | where type != "microsoft.azureactivedirectory/b2cdirectories" | where identity <> "" or properties.tenantId <> "" or properties.encryptionSettingsCollection.enabled == true | project name, type, kind, identity, tenantId, properties.tenantId' --subscriptions $subscriptionId --output yaml

2. Adım: Aboneliği aktarma

Bu adımda, aboneliği kaynak dizinden hedef dizine aktarırsınız. Faturalama sahipliğini de aktarmak isteyip istemediğinize bağlı olarak adımlar farklı olacaktır.

Uyarı

Aboneliği aktardığınızda, kaynak dizindeki tüm rol atamaları kalıcı olarak silinir ve geri yüklenemez. Aboneliği aktardıktan sonra önceki düzene geri dönemezsiniz. Bu adımı gerçekleştirmeden önce yukarıdaki adımları tamamladığınızdan emin olun.

Faturalama sahipliğini de başka bir hesaba aktarmayı isteyip istemediğinizi belirleyin.

Aboneliği farklı bir dizine aktarın.

- Mevcut faturalama sahipliğini korumak istiyorsanız Microsoft Entra kiracınıza bir Azure aboneliğini ekleme veya ilişkilendirme sayfasındaki adımları izleyin.

- Faturalama sahipliğini de aktarmak istiyorsanız Azure aboneliğinin faturalama sahipliğini başka bir hesaba aktarma sayfasındaki adımları izleyin. Aboneliği farklı bir dizine aktarmak için Abonelik Microsoft Entra kiracısı onay kutusunu işaretlemeniz gerekir.

Aboneliği aktarmayı tamamladıktan sonra, hedef dizindeki kaynakları yeniden oluşturmak için bu makaleye geri dönün.

3. Adım: Kaynakları yeniden oluşturma

Hedef dizinde oturum açma

Hedef dizinde, aktarım isteğini kabul eden kullanıcı olarak oturum açın.

Yalnızca yeni hesaptaki aktarım isteğini kabul eden kullanıcının kaynakları yönetme erişimi olur.

az account list komutuyla aboneliklerinizin listesini alın.

az account list --output tableKullanmak istediğiniz etkin aboneliği ayarlamak için az account set komutunu kullanın.

az account set --subscription "Contoso"

Özel roller oluşturma

Daha önce oluşturduğunuz dosyalardan her özel rolü oluşturmak için az role definition create komutunu kullanın. Daha fazla bilgi için bkz . Azure CLI kullanarak Azure özel rolleri oluşturma veya güncelleştirme.

az role definition create --role-definition <role_definition>

Rol atama

Kullanıcılara, gruplara ve hizmet sorumlularına rol atamak için az role assignment create komutunu kullanın. Daha fazla bilgi için bkz. Azure CLI kullanarak Azure rolleri atama.

az role assignment create --role <role_name_or_id> --assignee <assignee> --scope "/subscriptions/<subscriptionId>/resourceGroups/<resource_group>"

Sistem tarafından atanan yönetilen kimlikleri güncelleştirme

Sistem tarafından atanan yönetilen kimlikleri devre dışı bırakın ve yeniden etkinleştirin.

Azure hizmeti Daha Fazla Bilgi Sanal makineler Azure CLI kullanarak Azure VM'de Azure kaynakları için yönetilen kimlikleri yapılandırma Sanal makine ölçek kümeleri Azure CLI kullanarak sanal makine ölçek kümesinde Azure kaynakları için yönetilen kimlikleri yapılandırma Diğer hizmetler Azure kaynakları için yönetilen kimlikleri destekleyen hizmetler Sistem tarafından atanan yönetilen kimliklere rol atamak için az role assignment create komutunu kullanın. Daha fazla bilgi için bkz . Azure CLI kullanarak kaynağa yönetilen kimlik erişimi atama.

az role assignment create --assignee <objectid> --role '<role_name_or_id>' --scope "/subscriptions/<subscriptionId>/resourceGroups/<resource_group>"

Kullanıcı tarafından atanan yönetilen kimlikleri güncelleştirme

Kullanıcı tarafından atanan yönetilen kimlikleri silin, yeniden oluşturun ve ekleyin.

Azure hizmeti Daha Fazla Bilgi Sanal makineler Azure CLI kullanarak Azure VM'de Azure kaynakları için yönetilen kimlikleri yapılandırma Sanal makine ölçek kümeleri Azure CLI kullanarak sanal makine ölçek kümesinde Azure kaynakları için yönetilen kimlikleri yapılandırma Diğer hizmetler Azure kaynakları için yönetilen kimlikleri destekleyen hizmetler

Azure CLI kullanarak kullanıcı tarafından atanan yönetilen kimliği oluşturma, listeleme veya silmeKullanıcı tarafından atanan yönetilen kimliklere rol atamak için az role assignment create komutunu kullanın. Daha fazla bilgi için bkz . Azure CLI kullanarak kaynağa yönetilen kimlik erişimi atama.

az role assignment create --assignee <objectid> --role '<role_name_or_id>' --scope "/subscriptions/<subscriptionId>/resourceGroups/<resource_group>"

Anahtar kasalarını güncelleştirme

Bu bölümde anahtar kasalarınızı güncelleştirmeye yönelik temel adımlar açıklanmaktadır. Daha fazla bilgi için bkz . Azure Key Vault'ı başka bir aboneliğe taşıma.

Abonelikteki tüm mevcut anahtar kasalarıyla ilişkili kiracı kimliğini hedef dizine güncelleştirin.

Mevcut tüm erişim ilkesi girdilerini kaldırın.

Hedef dizinle ilişkili yeni erişim ilkesi girdileri ekleyin.

ACL'leri güncelleştirme

Azure Data Lake Storage 2. Nesil kullanıyorsanız uygun ACL'leri atayın. Daha fazla bilgi için bkz. Azure Data Lake Storage 2. Nesil'de erişim denetimi.

Azure Dosyalar kullanıyorsanız uygun ACL'leri atayın.

Diğer güvenlik yöntemlerini gözden geçirme

Aktarım sırasında rol atamaları kaldırılsa da, özgün sahip hesabındaki kullanıcılar aşağıdakiler gibi diğer güvenlik yöntemleri aracılığıyla aboneliğe erişmeye devam edebilir:

- Depolama gibi hizmetler için erişim anahtarları.

- Kullanıcı yöneticisine abonelik kaynaklarına erişim veren yönetim sertifikaları .

- Azure Sanal Makineleri gibi hizmetler için Uzaktan Erişim kimlik bilgileri.

Amacınız kaynak dizindeki kullanıcılardan erişimi kaldırmaksa, hedef dizinde erişimleri olmayacaksa, kimlik bilgilerini döndürmeyi düşünmelisiniz. Kimlik bilgileri güncelleştirilene kadar, kullanıcılar aktarımdan sonra erişime sahip olur.

Depolama hesabı erişim anahtarlarını döndürün. Daha fazla bilgi için bkz . Depolama hesabı erişim anahtarlarını yönetme.

Azure SQL Veritabanı veya Azure Service Bus Mesajlaşması gibi diğer hizmetler için erişim anahtarları kullanıyorsanız erişim anahtarlarını döndürün.

Gizli dizileri kullanan kaynaklar için kaynağın ayarlarını açın ve gizli diziyi güncelleştirin.

Sertifika kullanan kaynaklar için sertifikayı güncelleştirin.