Hızlı Başlangıç: Microsoft Sentinel'i Ekleme

Bu hızlı başlangıçta Microsoft Sentinel'i etkinleştirip içerik hub'ından bir çözüm yükleyeceksiniz. Ardından, Microsoft Sentinel'e veri alımına başlamak için bir veri bağlayıcısı ayarlayacaksınız.

Microsoft Sentinel, Microsoft Defender XDR hizmet-hizmet bağlayıcısı gibi Microsoft ürünleri için birçok veri bağlayıcısı ile birlikte gelir. Syslog veya Ortak Olay Biçimi (CEF) gibi Microsoft dışı ürünler için yerleşik bağlayıcıları da etkinleştirebilirsiniz. Bu hızlı başlangıçta, Microsoft Sentinel için Azure Etkinlik çözümünde bulunan Azure Etkinliği veri bağlayıcısını kullanacaksınız.

API'yi kullanarak Microsoft Sentinel'e eklemek için Sentinel Ekleme Durumlarının desteklenen en son sürümüne bakın.

Önkoşullar

Etkin Azure Aboneliği. Aboneliğiniz yoksa başlamadan önce ücretsiz bir hesap oluşturun.

Log Analytics çalışma alanı. Log Analytics çalışma alanı oluşturmayı öğrenin. Log Analytics çalışma alanları hakkında daha fazla bilgi için bkz . Azure İzleyici Günlükleri dağıtımınızı tasarlama.

Microsoft Sentinel için kullanılan Log Analytics çalışma alanında varsayılan olarak 30 günlük saklama süresine sahip olabilirsiniz. Tüm Microsoft Sentinel işlevlerini ve özelliklerini kullanabilmek için saklama süresini 90 güne yükseltin. Azure İzleyici Günlüklerinde veri saklama ve arşiv ilkelerini yapılandırın.

İzinler:

Microsoft Sentinel'i etkinleştirmek için, Microsoft Sentinel çalışma alanının bulunduğu abonelikte katkıda bulunan izinlerine sahip olmanız gerekir.

Microsoft Sentinel'i kullanmak için, çalışma alanının ait olduğu kaynak grubunda Microsoft Sentinel Katkıda Bulunanı veya Microsoft Sentinel Okuyucusu izinlerine sahip olmanız gerekir.

İçerik hub'ına çözüm yüklemek veya yönetmek için, çalışma alanının ait olduğu kaynak grubunda Microsoft Sentinel Katkıda Bulunanı rolüne sahip olmanız gerekir.

Microsoft Sentinel ücretli bir hizmettir. Fiyatlandırma seçeneklerini ve Microsoft Sentinel fiyatlandırma sayfasını gözden geçirin.

Microsoft Sentinel'i bir üretim ortamına dağıtmadan önce, Microsoft Sentinel'i dağıtmak için ön dağıtım etkinliklerini ve önkoşullarını gözden geçirin.

Microsoft Sentinel'i etkinleştirme

Başlamak için Microsoft Sentinel'i var olan bir çalışma alanına ekleyin veya yeni bir çalışma alanı oluşturun.

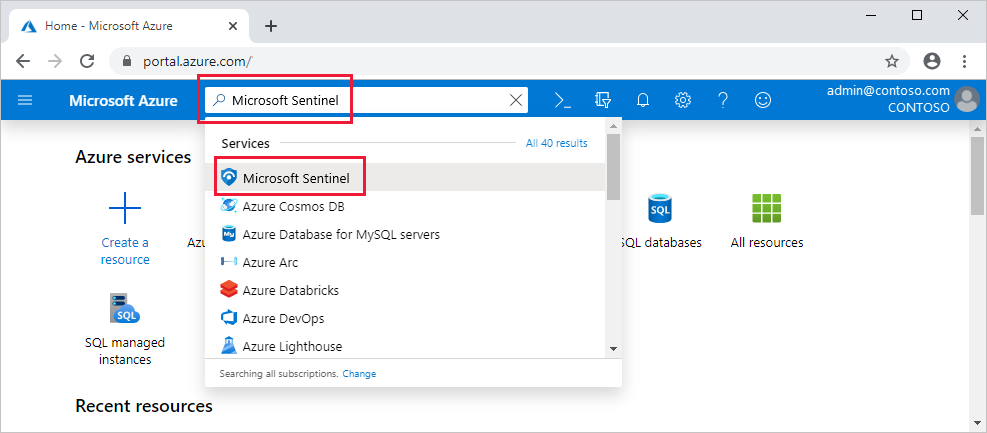

Azure Portal’ında oturum açın.

Microsoft Sentinel'i arayın ve seçin.

Oluştur'u belirleyin.

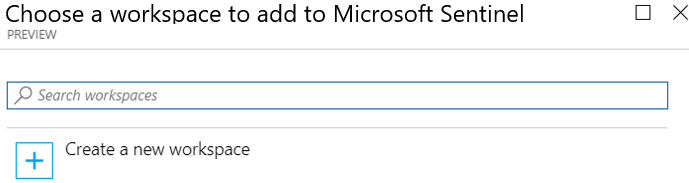

Kullanmak istediğiniz çalışma alanını seçin veya yeni bir çalışma alanı oluşturun. Microsoft Sentinel'i birden fazla çalışma alanında çalıştırabilirsiniz, ancak veriler tek bir çalışma alanında yalıtılır.

- Bulut için Microsoft Defender tarafından oluşturulan varsayılan çalışma alanları listede gösterilmez. Microsoft Sentinel'i bu çalışma alanlarına yükleyemezsiniz.

- Bir çalışma alanına dağıtıldıktan sonra, Microsoft Sentinel bu çalışma alanının başka bir kaynak grubuna veya aboneliğe taşınmasını desteklemez .

Ekle'yi seçin.

İçerik hub'ından çözüm yükleme

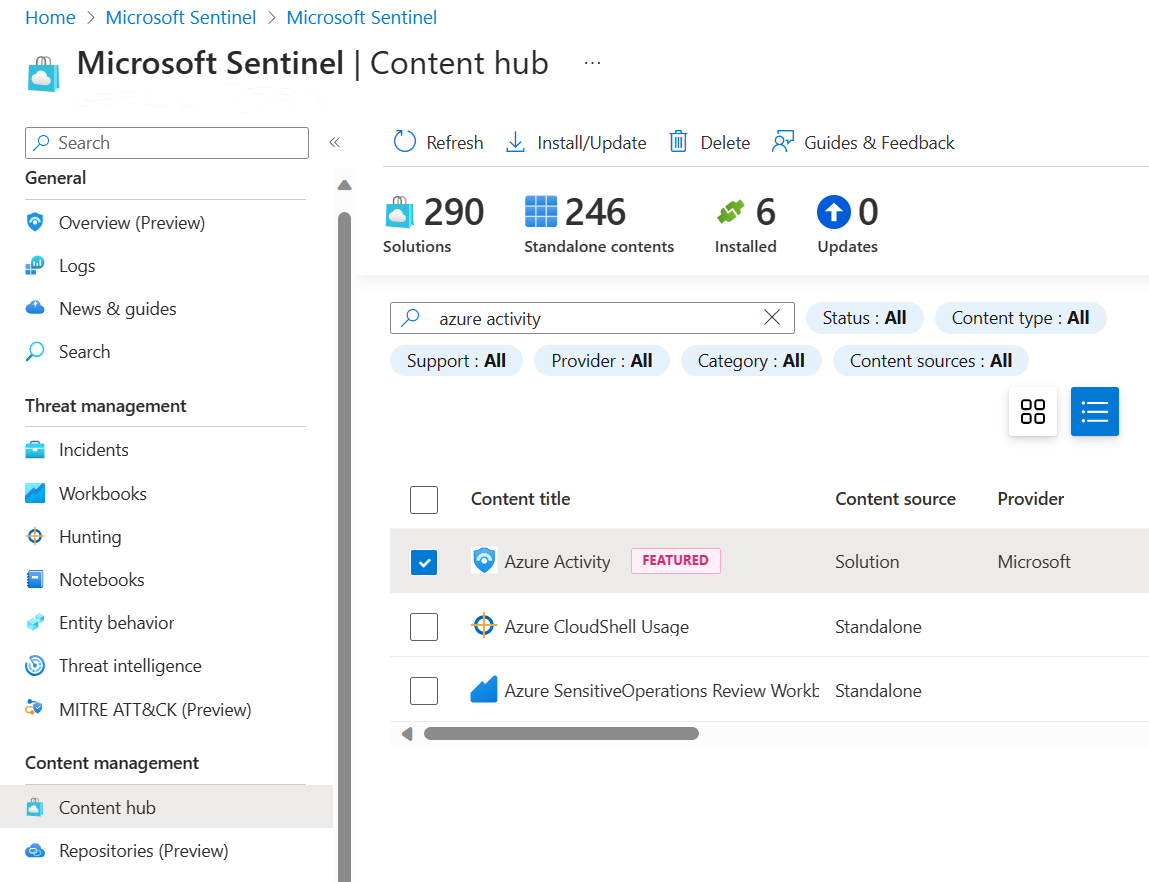

Microsoft Sentinel'deki içerik hub'ı, veri bağlayıcıları da dahil olmak üzere kullanıma açık içeriği bulmak ve yönetmek için merkezi bir konumdur. Bu hızlı başlangıç için Azure Etkinliği çözümünü yükleyin.

Microsoft Sentinel'de İçerik hub'ı seçin.

Azure Etkinlik çözümünü bulun ve seçin.

Sayfanın üst kısmındaki araç çubuğunda Yükle/Güncelleştir'i seçin

.

.

Veri bağlayıcısını ayarlama

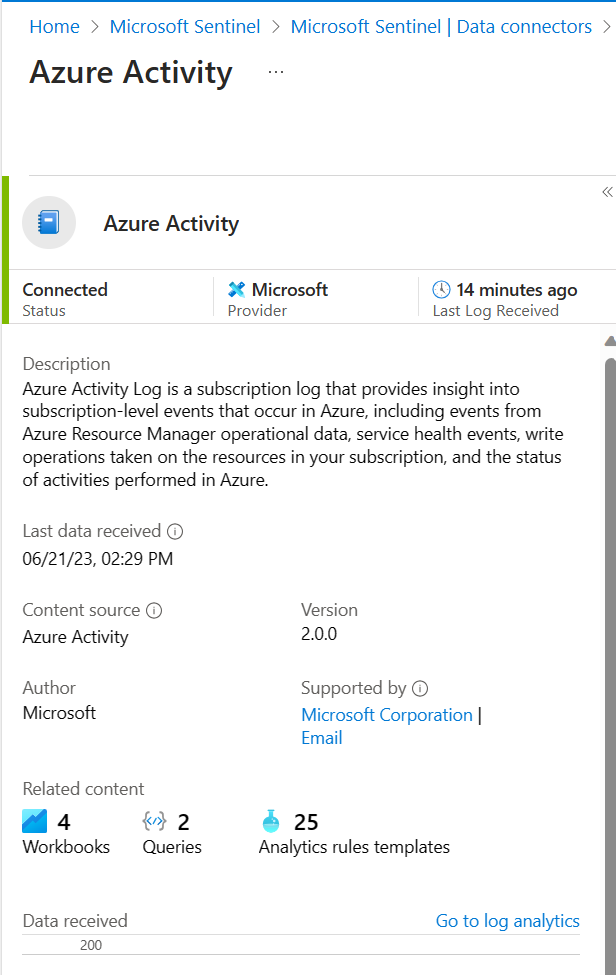

Microsoft Sentinel, hizmete bağlanarak ve olayları ve günlükleri Microsoft Sentinel'e ileterek hizmetlerden ve uygulamalardan veri alır. Bu hızlı başlangıçta, Azure Etkinliği verilerini Microsoft Sentinel'e iletmek için veri bağlayıcısını yükleyin.

Microsoft Sentinel'de Veri bağlayıcıları'nı seçin.

Azure Etkinlik veri bağlayıcısını arayın ve seçin.

Bağlayıcının ayrıntılar bölmesinde Bağlayıcı sayfasını aç'ı seçin.

Bağlayıcıyı yapılandırma yönergelerini gözden geçirin.

Atama sihirbazını Azure İlkesi başlat'ı seçin.

Temel Bilgiler sekmesinde Kapsamı, Microsoft Sentinel'e gönderilecek etkinliği olan abonelik ve kaynak grubu olarak ayarlayın. Örneğin, Microsoft Sentinel örneğinizi içeren aboneliği seçin.

Parametreler sekmesini seçin.

Birincil Log Analytics çalışma alanını ayarlayın. Bu, Microsoft Sentinel'in yüklü olduğu çalışma alanı olmalıdır.

Gözden geçir ve oluştur’u, ardından Oluştur’u seçin.

Etkinlik verileri oluşturma

Şimdi Microsoft Sentinel için Azure Etkinlik çözümünde yer alan bir kuralı etkinleştirerek bazı etkinlik verileri oluşturalım. Bu adım, içerik hub'ında içeriğin nasıl yönetileceğini de gösterir.

Microsoft Sentinel'de İçerik hub'ı seçin.

Azure Etkinlik çözümünü bulun ve seçin.

Sağ taraftaki bölmeden Yönet'i seçin.

Şüpheli Kaynak dağıtımı kural şablonunu bulun ve seçin.

Yapılandırma'yı seçin.

Kuralı ve Kural oluştur'u seçin.

Genel sekmesinde, Durum seçeneğini etkin olarak değiştirin. Varsayılan değerlerin geri kalanını bırakın.

Diğer sekmelerdeki varsayılan değerleri kabul edin.

Gözden geçir ve oluştur sekmesinde Oluştur'u seçin.

Microsoft Sentinel'e alınan verileri görüntüleme

Azure Etkinlik veri bağlayıcısını etkinleştirdiğinize ve bazı etkinlik verileri oluşturduğunuza göre şimdi çalışma alanına eklenen etkinlik verilerini görüntüleyelim.

Microsoft Sentinel'de Veri bağlayıcıları'nı seçin.

Azure Etkinlik veri bağlayıcısını arayın ve seçin.

Bağlayıcının ayrıntılar bölmesinde Bağlayıcı sayfasını aç'ı seçin.

Veri bağlayıcısının durumunu gözden geçirin. Bağlı olmalıdır.

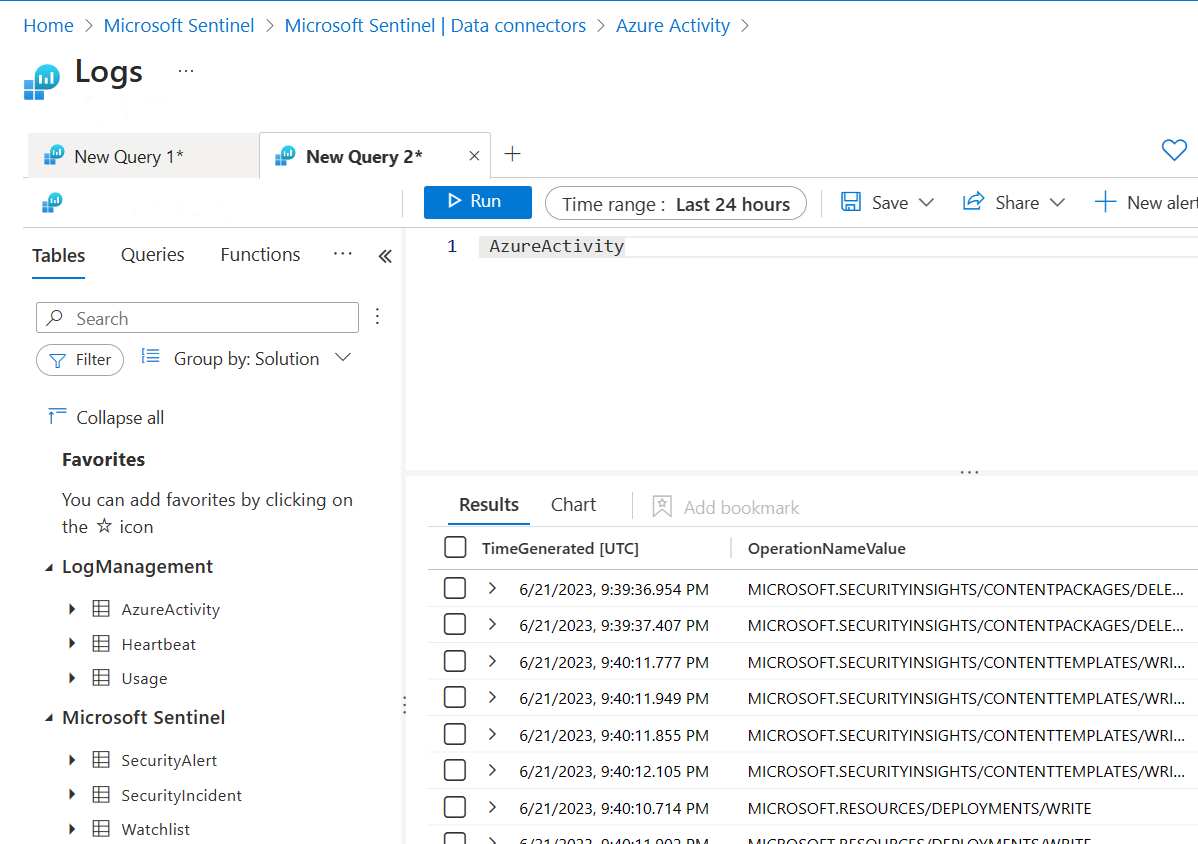

Grafiğin üzerindeki sol taraftaki bölmede Log Analytics'e git'i seçin.

Bölmenin üst kısmındaki Yeni sorgu 1 sekmesinin yanında yeni sorgu eklemek için sekmesini seçin+.

Sorgu bölmesinde aşağıdaki sorguyu çalıştırarak çalışma alanına alınan etkinlik tarihini görüntüleyin.

AzureActivity

Sonraki adımlar

Bu hızlı başlangıçta Microsoft Sentinel'i etkinleştirmiş ve içerik hub'ından bir çözüm yüklemişsinizdir. Ardından, Microsoft Sentinel'e veri alımını başlatmak için bir veri bağlayıcısı ayarlarsınız. Ayrıca çalışma alanında verileri görüntüleyerek verilerin alındığını da doğruladınız.

- Panoları ve çalışma kitaplarını kullanarak topladığınız verileri görselleştirmek için bkz . Toplanan verileri görselleştirme.

- Analiz kurallarını kullanarak tehditleri algılamak için bkz . Öğretici: Microsoft Sentinel'de analiz kurallarını kullanarak tehditleri algılama.