Microsoft Sentinel'i Azure Web Uygulaması Güvenlik Duvarı ile kullanma

Microsoft Sentinel ile birlikte Azure Web Uygulaması Güvenlik Duvarı (WAF), WAF kaynakları için güvenlik bilgileri olay yönetimi sağlayabilir. Microsoft Sentinel, Log Analytics kullanarak güvenlik analizi sağlar ve bu sayede WAF verilerinizi kolayca ayırıp görüntüleyebilirsiniz. Microsoft Sentinel'i kullanarak, önceden oluşturulmuş çalışma kitaplarına erişebilir ve bunları kuruluşunuzun gereksinimlerine en uygun şekilde değiştirebilirsiniz. Çalışma kitabı, çeşitli abonelikler ve çalışma alanlarında Azure Content Delivery Network (CDN) üzerinde WAF, Azure Front Door üzerinde WAF ve Application Gateway üzerinde WAF analizlerini gösterebilir.

WAF log analytics kategorileri

WAF günlük analizi aşağıdaki kategorilere ayrılmıştır:

- Yapılan tüm WAF eylemleri

- İlk 40 engellenen istek URI adresi

- İlk 50 olay tetikleyicisi,

- Zaman içindeki iletiler

- tam ileti ayrıntıları

- İletilere göre saldırı olayları

- Zaman içindeki saldırı olayları

- İzleme Kimliği filtresi

- İzleme Kimliği iletileri

- İlk 10 saldırıya uğrayan IP adresi

- IP adreslerinin saldırı iletileri

WAF çalışma kitabı örnekleri

Aşağıdaki WAF çalışma kitabı örnekleri örnek verileri gösterir:

WAF çalışma kitabını başlatma

WAF çalışma kitabı tüm Azure Front Door, Application Gateway ve CDN WAF'leri için çalışır. Bu kaynaklardan verileri bağlamadan önce, kaynağınızda log analytics'in etkinleştirilmesi gerekir.

Her kaynak için günlük analizini etkinleştirmek için tek tek Azure Front Door, Application Gateway veya CDN kaynağınıza gidin:

Tanılama ayarları'nı seçin.

+ Tanılama ayarı ekle’yi seçin.

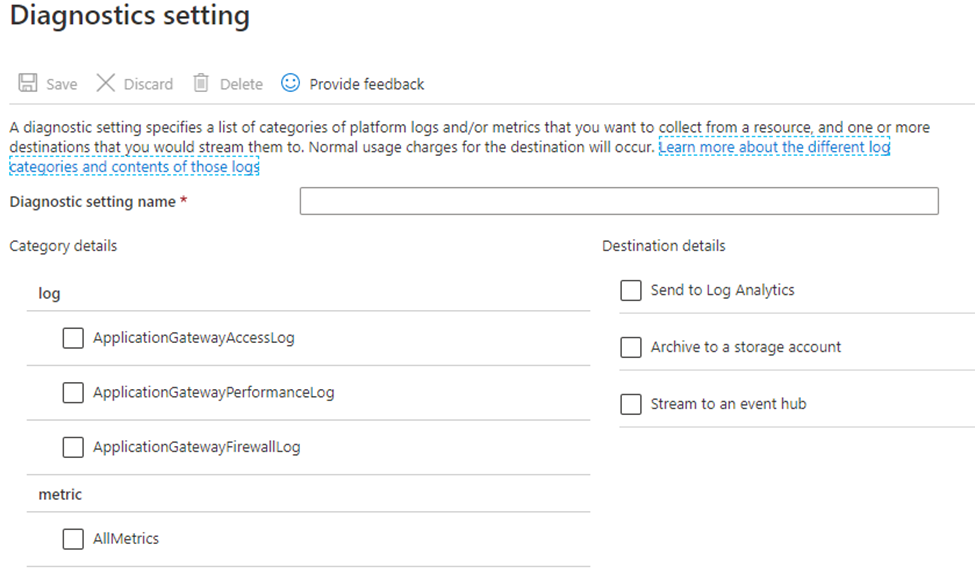

Tanılama ayarı sayfasında:

- Bir ad yazın.

- Log Analytics'e Gönder'i seçin.

- Günlük hedef çalışma alanını seçin.

- Çözümlemek istediğiniz günlük türlerini seçin:

- Application Gateway: 'ApplicationGatewayAccessLog' ve 'ApplicationGatewayFirewallLog'

- Azure Front Door Standard/Premium: 'FrontDoorAccessLog' ve 'FrontDoorFirewallLog'

- Azure Front Door klasik: 'FrontdoorAccessLog' ve 'FrontdoorFirewallLog'

- CDN: 'AzureCdnAccessLog'

- Kaydet'i seçin.

Azure giriş sayfasında, arama çubuğuna Microsoft Sentinel yazın ve Microsoft Sentinel kaynağını seçin.

Zaten etkin olan bir çalışma alanı seçin veya yeni bir çalışma alanı oluşturun.

Microsoft Sentinel'de İçerik yönetimi'nin altında İçerik hub'ı seçin.

Azure Web Uygulaması Güvenlik Duvarı çözümünü bulun ve seçin.

Sayfanın üst kısmındaki araç çubuğunda Yükle/Güncelleştir'i seçin.

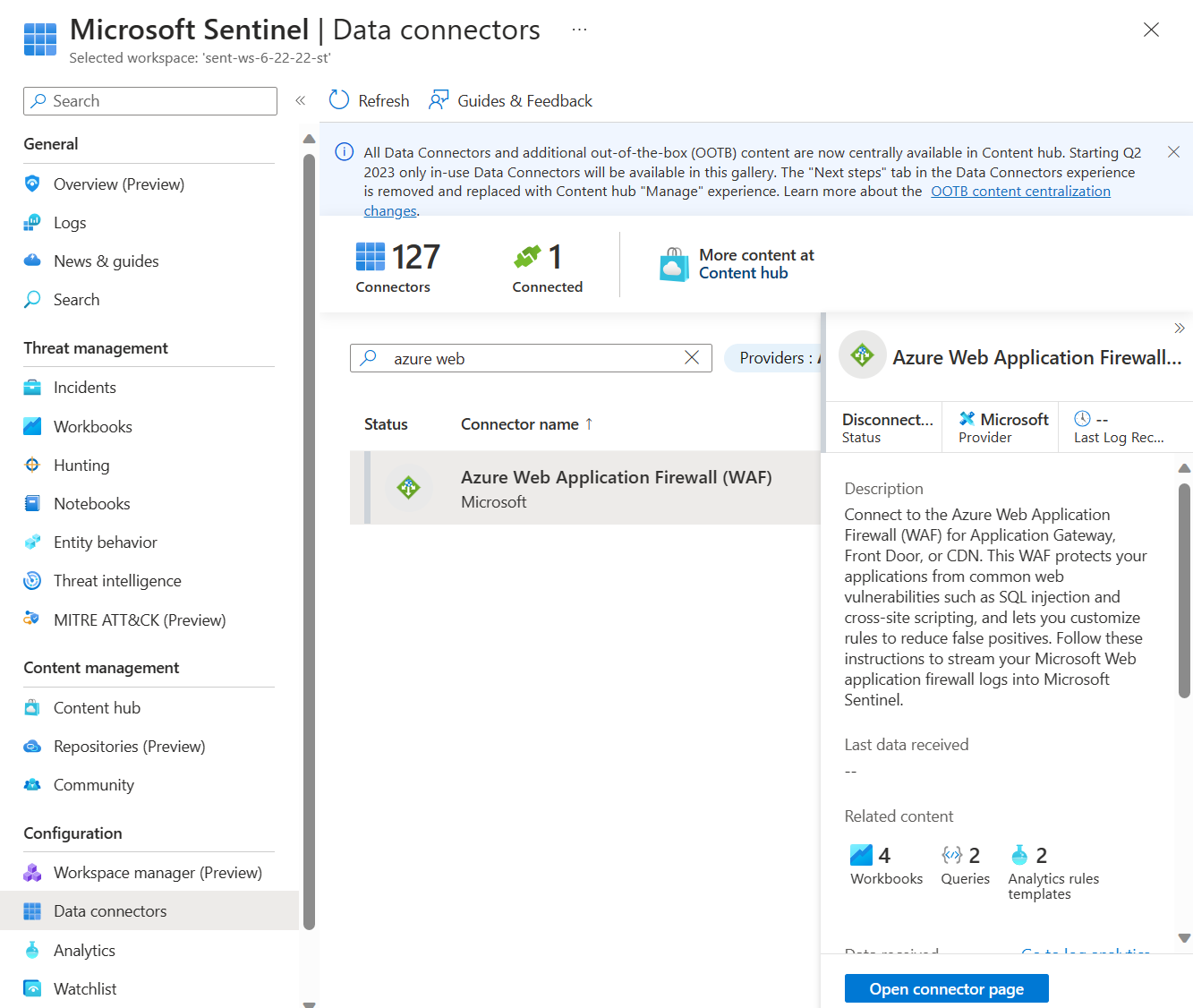

Microsoft Sentinel'de, sol taraftaki Yapılandırma'nın altında Veri Bağlayıcıları'nı seçin.

Azure Web Uygulaması Güvenlik Duvarı (WAF) araması yapın ve seçin. Sağ alttaki Bağlayıcı sayfasını aç'ı seçin.

Daha önce yapmadıysanız günlük analizi verilerine sahip olmasını istediğiniz her WAF kaynağı için yapılandırma altındaki yönergeleri izleyin.

Tek tek WAF kaynaklarını yapılandırmayı bitirdikten sonra Sonraki adımlar sekmesini seçin. Önerilen çalışma kitaplarından birini seçin. Bu çalışma kitabı, daha önce etkinleştirilen tüm log analytic verilerini kullanacaktır. WAF kaynaklarınız için çalışan bir WAF çalışma kitabı mevcut olmalıdır.

Tehditleri otomatik olarak algılama ve yanıtlama

Sentinel tarafından alınan WAF günlüklerini kullanarak güvenlik saldırılarını otomatik olarak algılamak, güvenlik olayı oluşturmak ve playbook'ları kullanarak güvenlik olayına otomatik olarak yanıt vermek için Sentinel analiz kurallarını kullanabilirsiniz. Daha fazla bilgi edinin Microsoft Sentinel'de playbook'ları otomasyon kurallarıyla kullanma.

Azure WAF ayrıca SQLi, XSS ve Log4J saldırıları için yerleşik Sentinel algılama kuralları şablonlarıyla birlikte gelir. Bu şablonlar Sentinel'in 'Kural Şablonları' bölümündeki Analiz sekmesinde bulunabilir. Bu şablonları kullanabilir veya WAF günlüklerine göre kendi şablonlarınızı tanımlayabilirsiniz.

Bu kuralların otomasyon bölümü, playbook çalıştırarak olaya otomatik olarak yanıt vermenizi sağlayabilir. Saldırılara yanıt vermek için böyle bir playbook örneği burada ağ güvenliği GitHub deposunda bulunabilir. Bu playbook, WAF analiz algılama kuralları tarafından algılanan saldırganın kaynak IP'lerini engellemek için waf ilkesi özel kurallarını otomatik olarak oluşturur.