URL/etki alanı ve IP’ler için göstergeler oluşturun

Şunlar için geçerlidir:

- Uç Nokta için Microsoft Defender Planı 1

- Uç Nokta için Microsoft Defender Planı 2

- Microsoft Defender XDR

İpucu

Uç nokta için Defender'i deneyimlemek ister misiniz? Ücretsiz deneme için kaydolun.

Genel bakış

IP'ler ve URL'ler veya etki alanları için göstergeler oluşturarak artık kendi tehdit zekanıza göre IP'lere, URL'lere veya etki alanlarına izin verebilir veya bunları engelleyebilirsiniz. Riskli bir uygulama açtıklarında kullanıcıları bir istemle de uyarabilirsiniz. İstem, uygulamayı kullanmalarını engellemez, ancak özel bir ileti ve uygulamanın uygun kullanımını açıklayan bir şirket sayfasına bağlantılar sağlayabilirsiniz. Kullanıcılar yine de uyarıyı atlayabilir ve gerekirse uygulamayı kullanmaya devam edebilir.

Kötü amaçlı IP'leri/URL'leri engellemek için (Microsoft tarafından belirlendiği gibi), Uç Nokta için Defender şunları kullanabilir:

- Microsoft tarayıcıları için Windows Defender SmartScreen

- Microsoft dışı tarayıcılar veya tarayıcı dışında yapılan çağrılar için Ağ Koruması

Kötü amaçlı IP'leri/URL'leri engellemek için tehdit bilgileri veri kümesi Microsoft tarafından yönetilir.

Bazı grupların diğerlerinden daha fazla veya daha az risk altında olduğunu düşünüyorsanız, ayarlar sayfasından veya makine gruplarına göre kötü amaçlı IP'leri/URL'leri engelleyebilirsiniz.

Not

IP adresleri için sınıfsız Inter-Domain Yönlendirme (CIDR) gösterimi desteklenmez.

Desteklenen işletim sistemleri

- Windows 11

- Windows 10, sürüm 1709 veya üzeri

- Windows Server 2022

- Windows Server 2019

- Uç Nokta için Defender modern birleşik çözümünü çalıştırma Windows Server 2016 (MSI aracılığıyla yükleme gerektirir)

- Uç Nokta için Defender modern birleşik çözümü çalıştıran Windows Server 2012 R2 (MSI aracılığıyla yükleme gerektirir)

- macOS

- Linux

- iOS

- Android

Başlamadan önce

IPS, URL'ler veya etki alanları için göstergeler oluşturmadan önce aşağıdaki önkoşulları anlamak önemlidir.

virüsten koruma sürüm gereksinimlerini Microsoft Defender

Kuruluşunuz Microsoft Defender Virüsten Koruma kullanıyorsa (etkin modda) bu özellik kullanılabilir

Davranış İzleme etkinleştirildi

Bulut tabanlı koruma açıktır.

Cloud Protection ağ bağlantısı işlevseldir

Kötü amaçlı yazılımdan koruma istemcisi sürümü veya üzeri olmalıdır 4.18.1906.x . Bkz. Aylık platform ve altyapı sürümleri.

Ağ Koruması gereksinimleri

URL/IP izin verme ve engelleme, Uç Nokta için Microsoft Defender bileşeni Ağ Koruması'nınblok modunda etkinleştirilmesini gerektirir. Ağ Koruması ve yapılandırma yönergeleri hakkında daha fazla bilgi için bkz . Ağ korumasını etkinleştirme.

Özel ağ göstergeleri gereksinimleri

IP adreslerini ve/veya URL'leri engellemeye başlamak için Microsoft Defender portalında "Özel ağ göstergeleri" özelliğini açın, Ayarlar>Uç Noktaları>Genel>Gelişmiş özellikler'e gidin. Daha fazla bilgi için bkz . Gelişmiş özellikler.

iOS'ta göstergelerin desteği için bkz. iOS'ta Uç Nokta için Microsoft Defender.

Android'de gösterge desteği için bkz. Android'de Uç Nokta için Microsoft Defender.

IoC gösterge listesi sınırlamaları

Gösterge listesine yalnızca dış IP'ler eklenebilir. İç IP'ler için göstergeler oluşturulamaz. Web koruma senaryoları için Microsoft Edge'deki yerleşik özellikleri kullanmanızı öneririz. Microsoft Edge ağ trafiğini incelemek için Ağ Koruması'nden yararlanarak TCP, HTTP ve HTTPS (TLS) bloklarına izin verir.

Microsoft Edge ve Internet Explorer dışı işlemler

Web koruma senaryoları, Microsoft Edge ve Internet Explorer dışındaki işlemler için inceleme ve zorlama için Ağ Koruması'dan yararlanıyor:

- IP, üç protokol için de desteklenir (TCP, HTTP ve HTTPS (TLS))

- Özel göstergelerde yalnızca tek IP adresleri desteklenir (CIDR blokları veya IP aralıkları yoktur)

- Şifrelenmiş URL'ler (tam yol) yalnızca birinci taraf tarayıcılarda engellenebilir (Internet Explorer, Edge)

- Şifrelenmiş URL'ler (yalnızca FQDN) üçüncü taraf tarayıcılarda (Internet Explorer, Edge dışında) engellenebilir

- Şifrelenmemiş URL'ler için tam URL yol blokları uygulanabilir

- Çakışan URL göstergesi ilkeleri varsa, daha uzun yol uygulanır. Örneğin, URL göstergesi ilkesi

https://support.microsoft.com/officeURL göstergesi ilkesindenhttps://support.microsoft.comönceliklidir. - URL göstergesi ilkesi çakışmaları söz konusu olduğunda, yeniden yönlendirme nedeniyle uzun yol uygulanmayabilir. Bu gibi durumlarda, yeniden yönlendirilmemiş bir URL kaydedin.

Not

Microsoft Edge'in Application Guard oturumlarında Özel Risk Göstergeleri ve Web İçeriği Filtreleme özellikleri şu anda desteklenmemektedir. Bu kapsayıcılı tarayıcı oturumları yalnızca yerleşik SmartScreen koruması aracılığıyla web tehdit bloklarını zorunlu kılabilir. Herhangi bir kurumsal web koruma ilkesini zorunlu kılamaz.

Ağ koruması ve TCP üç yönlü el sıkışması

Ağ koruması ile, TCP/IP aracılığıyla üç yönlü el sıkışması tamamlandıktan sonra siteye erişime izin verilip verilmeyeceğinin veya engellenip engellenmeyeceğinin belirlenmesi yapılır. Bu nedenle, bir site ağ koruması tarafından engellendiğinde, site engellenmiş olsa bile Microsoft Defender portalında altında NetworkConnectionEvents bir eylem türü ConnectionSuccess görebilirsiniz.

NetworkConnectionEvents ağ korumasından değil TCP katmanından bildirilir. Üç yönlü el sıkışması tamamlandıktan sonra siteye erişime izin verilir veya ağ koruması tarafından engellenir.

Bunun nasıl çalıştığına dair bir örnek aşağıda verilmişti:

Bir kullanıcının cihazında bir web sitesine erişmeye çalıştığı varsayılmaktadır. Site tehlikeli bir etki alanında barındırılacak ve ağ koruması tarafından engellenmelidir.

TCP/IP aracılığıyla üç yönlü el sıkışması başlar. İşlem tamamlanmadan önce bir

NetworkConnectionEventseylem günlüğe kaydedilir ve eylemiActionTypeolarakConnectionSuccesslistelenir. Ancak, üç yönlü el sıkışma işlemi tamamlandığında ağ koruması siteye erişimi engeller. Tüm bunlar hızlı bir şekilde gerçekleşir. Benzer bir işlem Microsoft Defender SmartScreen ile gerçekleşir; üç yönlü el sıkışması tamamlandığında belirleme yapılır ve siteye erişim engellenir veya izin verilir.Microsoft Defender portalında, uyarılar kuyruğunda bir uyarı listelenir. Bu uyarının ayrıntıları hem hem

AlertEventsdeNetworkConnectionEventsiçerir. ActionType içeren birNetworkConnectionEventsöğeniz de olsa, siteninConnectionSuccessengellendiğini görebilirsiniz.

Uyarı modu denetimleri

Uyarı modunu kullanırken aşağıdaki denetimleri yapılandırabilirsiniz:

Atlama özelliği

- Edge'de İzin Ver düğmesi

- Bildirimdeki İzin Ver düğmesi (Microsoft dışı tarayıcılar)

- Göstergedeki atlama süresi parametresi

- Microsoft ve Microsoft dışı tarayıcılarda zorlamayı atlama

Yeniden yönlendirme URL'si

- Göstergedeki yeniden yönlendirme URL'si parametresi

- Edge'de URL'yi yeniden yönlendirme

- Bildirimde yeniden yönlendirme URL'si (Microsoft dışı tarayıcılar)

Daha fazla bilgi için bkz. Uç Nokta için Microsoft Defender tarafından bulunan uygulamaları yönetme.

IoC IP URL'si ve etki alanı ilkesi çakışması işleme sırası

Etki alanları/URL'ler/IP adresleri için ilke çakışması işleme, sertifikalar için ilke çakışması işlemesinden farklıdır.

Aynı göstergede birden çok farklı eylem türünün (örneğin, Microsoft.com için ayarlanan eylem türlerini engelleme, uyarma ve izin verme) ayarlanması durumunda, bu eylem türlerinin geçerlilik sırası şöyle olur:

- İzin ver

- Uyarmak

- Engelle

"İzin Ver", "uyar"ı geçersiz kılar ve "bloğu" şu şekilde geçersiz kılar: AllowBlock>Warn>. Bu nedenle, önceki örnekte Microsoft.com izin verilir.

Defender for Cloud Apps Göstergeleri

Kuruluşunuz Uç Nokta için Defender ile Defender for Cloud Apps arasında tümleştirmeyi etkinleştirdiyse, tüm tasdik edilmemiş bulut uygulamaları için Uç Nokta için Defender'da blok göstergeleri oluşturulur. Bir uygulama izleme moduna alınırsa, uygulamayla ilişkili URL'ler için uyarı göstergeleri (atlanabilir blok) oluşturulur. Şu anda tasdikli uygulamalar için izin göstergeleri oluşturulamaz. Defender for Cloud Apps tarafından oluşturulan göstergeler, önceki bölümde açıklanan ilke çakışması işlemesini izler.

İlke önceliği

Uç Nokta için Microsoft Defender ilkesi Microsoft Defender Virüsten Koruma ilkesine göre önceliklidir. Uç Nokta için Defender'ın olarak ayarlandığı Allowancak Virüsten Koruma'nın Microsoft Defender olarak ayarlandığı Blockdurumlarda ilke varsayılan olarak Allowolur.

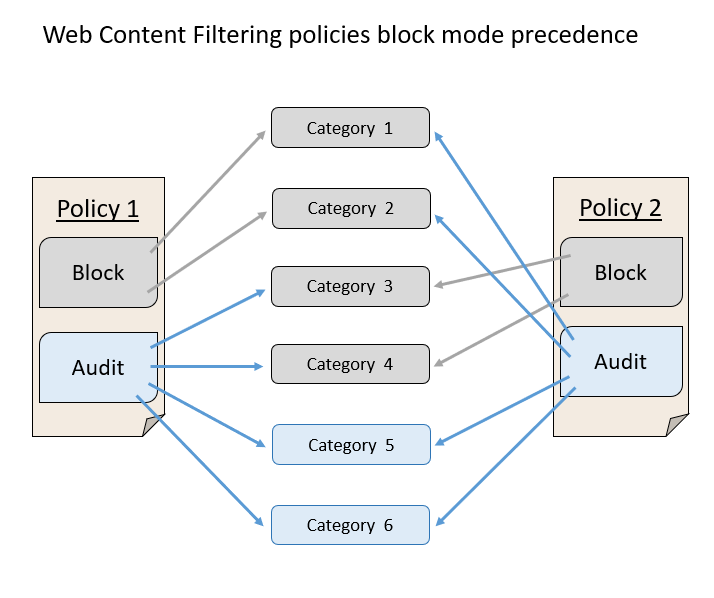

Birden çok etkin ilke için öncelik

Aynı cihaza birden çok farklı web içeriği filtreleme ilkesi uygulanması, her kategori için daha kısıtlayıcı ilkenin uygulanmasına neden olur. Aşağıdaki senaryoyu inceleyin:

- İlke 1 , 1 ve 2 kategorilerini engeller ve gerisini denetler

- İlke 2 , 3 ve 4 kategorilerini engeller ve gerisini denetler

Sonuç, 1-4 kategorilerinin tümünün engellenmesidir. Bu, aşağıdaki görüntüde gösterilmiştir.

Ayarlar sayfasından IP'ler, URL'ler veya etki alanları için bir gösterge oluşturma

Gezinti bölmesinde Ayarlar>Uç Noktaları>Göstergeleri'ni seçin ( Kurallar'ın altında).

IP adresleri veya URL'ler/Etki Alanları sekmesini seçin.

Öğe ekle'yi seçin.

Aşağıdaki ayrıntıları belirtin:

- Gösterge - Varlık ayrıntılarını belirtin ve göstergenin süre sonunu tanımlayın.

- Eylem - Gerçekleştirilecek eylemi belirtin ve bir açıklama sağlayın.

- Kapsam - Makine grubunun kapsamını tanımlayın.

Özet sekmesinde ayrıntıları gözden geçirin ve Kaydet'i seçin.

Önemli

BIR URL veya IP adresinin bir cihazda engellenmesi için bir ilke oluşturulduktan sonra 48 saat kadar sürebilir.

İlgili makaleler

- Göstergeleri oluşturun

- Dosyalar için göstergeler oluşturun

- Sertifikaları temel alan göstergeler oluşturma

- Göstergeleri yönetin

- Uç Nokta için Microsoft Defender ve Microsoft Defender Virüsten Koruma için Dışlamalar

İpucu

Daha fazla bilgi edinmek mi istiyorsunuz? Teknoloji Topluluğumuzdaki Microsoft Güvenlik topluluğuyla Engage: Uç Nokta için Microsoft Defender Teknoloji Topluluğu.