SMB Depolama İzinlerini Yapılandırma

FSLogix, Profil veya ODFC kapsayıcılarını depolamak için SMB depolama sistemleriyle çalışır. SMB depolama, VHDLocations'ın depolama konumlarının UNC yolunu tuttuğu standart yapılandırmalarda kullanılır. SMB depolama sağlayıcıları, VHDLocations yerine CCDLocations'ın kullanıldığı Bulut Önbelleği yapılandırmalarında da kullanılabilir.

SMB depolama izinleri, depolanan verilerin düzgün güvenliğini sağlamak için dosya veya klasör düzeylerinde uygulanan geleneksel NTFS Erişim Denetim Listeleri'ni (ACL) kullanır. Azure Dosyalar ile kullanıldığında, bir Active Directory (AD) kaynağını etkinleştirmeniz ve ardından kaynağa paylaşım düzeyi izinleri atamanız gerekir. Paylaşım düzeyi izinleri atamanın iki yolu vardır. Bunları belirli Entra Id kullanıcılarına/gruplarına atayabilir ve bunları tüm kimliği doğrulanmış kimliklere varsayılan paylaşım düzeyi izni olarak atayabilirsiniz.

Başlamadan önce

SMB depolama izinlerini yapılandırmadan önce, önce SMB depolama sağlayıcısının oluşturulması ve kuruluşunuz için doğru kimlik yetkilisi ve depolama sağlayıcısı türüyle düzgün bir şekilde ilişkilendirilmesi gerekir.

Önemli

Ortamınızda SMB depolama için Azure Dosyalar veya Azure NetApp Files'ı kullanmak için gereken işlemleri anlamanız gerekir.

Azure Dosyaları

Ana hat, SMB Depolama sağlayıcınız olarak Azure Dosyalar kullanırken gereken ilk kavramları sağlar. Seçilen Active Directory yapılandırmasından bağımsız olarak, tüm kimliği doğrulanmış kimliklere atanan Depolama Dosyası Verileri SMB Paylaşımı Katkıda Bulunanı'nı kullanarak varsayılan paylaşım düzeyi izninin yapılandırılması önerilir. Windows ACL'lerini ayarlayabilmek için Depolama Dosya Verileri SMB Paylaşımı Yükseltilmiş Katkıda Bulunan rolüne sahip belirli Entra Id kullanıcıları veya grupları için paylaşım düzeyi izinleri atadığınızdan emin olun ve SMB üzerinden dizin ve dosya düzeyi izinleri yapılandırma makalesini gözden geçirin.

- SMB Azure dosya paylaşımı oluşturun.

Azure NetApp Files

Azure NetApp Files yalnızca Windows ACL'lerine dayanır.

- Bir NetApp hesabı oluşturun.

- Azure NetApp Files için Active Directory Etki Alanı Hizmetleri site tasarımı ve planlaması yönergelerini anlayın.

- Azure NetApp Files için bir kapasite havuzu oluşturun.

- Azure NetApp Files için bir SMB birimi oluşturun.

Windows ACL'lerini yapılandırma

Yalnızca kullanıcının (CREATOR OWNER) profil dizinine veya VHD(x) dosyasına erişimi olacak şekilde Windows ACL'lerinin doğru yapılandırılması önemlidir. Ayrıca, diğer yönetim gruplarının operasyonel açıdan 'Tam Denetime' sahip olduğundan emin olmanız gerekir. Bu kavram kullanıcı tabanlı erişim olarak bilinir ve önerilen yapılandırmadır.

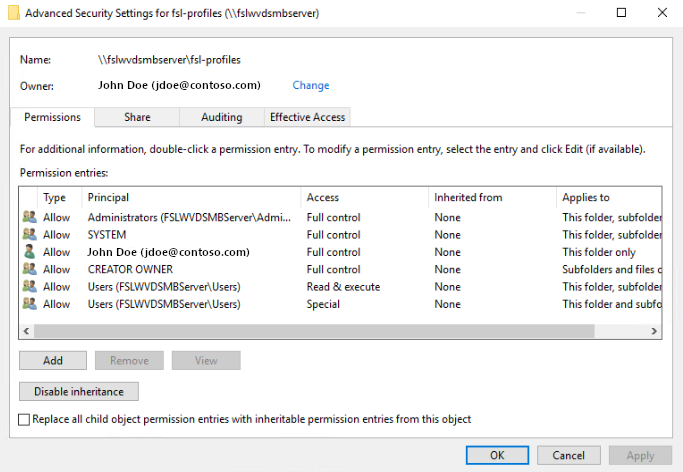

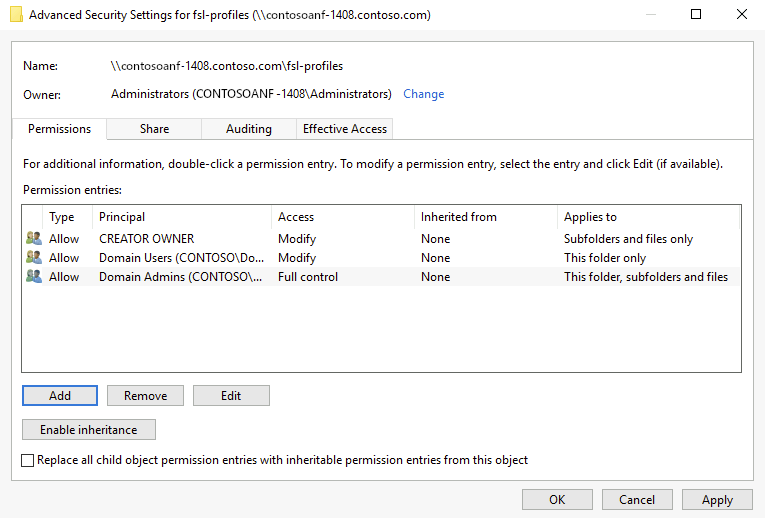

Tüm SMB dosya paylaşımlarının varsayılan ACL'leri vardır. Bu örnekler, en yaygın üç (3) SMB dosya paylaşımı türü ve bunların varsayılan ACL'leridir.

|

|

|

|---|---|---|

| Dosya Sunucusu ACL'leri | Azure Dosyalar Paylaşım ACL'leri | Azure NetApp Files ACL'leri |

Önemli

ACL'lerin Azure Dosya Paylaşımlarına uygulanması için iki (2) yöntemden biri (1) gerekebilir:

- Depolama Hesabı veya Dosya Paylaşımı Erişim Denetimi'nde (IAM) Depolama Dosya Verileri SMB Paylaşımı Yükseltilmiş Katkıda Bulunan rolüne sahip bir kullanıcı veya grup sağlayın.

- Depolama Hesabı anahtarını kullanarak dosya paylaşımını bağlayın.

İki düzeyde erişim denetimleri olduğundan (paylaşım düzeyi ve dosya/dizin düzeyi), ACL'leri uygulamak kısıtlanır. Yalnızca Depolama Dosyası Verileri SMB Paylaşımı Yükseltilmiş Katkıda Bulunan rolüne sahip kullanıcılar, depolama hesabı anahtarını kullanmadan dosya paylaşımı kökünde veya diğer dosyalarda veya dizinlerde izin atayabilir. Diğer tüm dosya/dizin izin atamaları için önce depolama hesabı anahtarını kullanarak paylaşıma bağlanmak gerekir.

Önerilen ACL'ler

Tabloda, yapılandırılması önerilen ACL'ler özetlenmiştir.

| Asıl | Access | Şunlar için geçerlidir: | Açıklama |

|---|---|---|---|

| OLUŞTURUCU SAHİBİ | Değiştir (Okuma/Yazma) | Yalnızca alt klasörler ve dosyalar | Kullanıcı tarafından oluşturulan profil dizininin yalnızca bu kullanıcı için doğru izinlere sahip olmasını sağlar. |

| CONTOSO\Etki Alanı Yöneticileri | Tam Denetim | Bu klasör, alt klasörler ve dosyalar | öğesini yönetim amacıyla kullanılan kuruluşlar grubunuzla değiştirin. |

| CONTOSO\Etki Alanı Kullanıcıları | Değiştir (Okuma/Yazma) | Yalnızca bu klasör | Yetkili kullanıcıların profil dizinlerini oluşturmasına olanak tanır. öğesini profil oluşturmak için erişmesi gereken kuruluş kullanıcılarıyla değiştirin. |

icacl'leri kullanarak Windows ACL'leri uygulama

Kök dizin de dahil olmak üzere dosya paylaşımı altındaki tüm dizinlere ve dosyalara önerilen izinleri ayarlamak için aşağıdaki Windows komutunu kullanın.

Not

Örnekteki yer tutucu değerlerini kendi değerlerinizle değiştirmeyi unutmayın.

icacls \\contosoanf-1408.contoso.com\fsl-profiles /inheritance:r

icacls \\contosoanf-1408.contoso.com\fsl-profiles /grant:r "CREATOR OWNER":(OI)(CI)(IO)(M)

icacls \\contosoanf-1408.contoso.com\fsl-profiles /grant:r "CONTOSO\Domain Admins":(OI)(CI)(F)

icacls \\contosoanf-1408.contoso.com\fsl-profiles /grant:r "CONTOSO\Domain Users":(M)

Windows ACL'lerini ayarlamak için icacl'lerin nasıl kullanılacağı ve desteklenen farklı izin türleri hakkında daha fazla bilgi için icacl'ler için komut satırı başvurusuna bakın.

Windows Gezgini kullanarak Windows ACL'lerini uygulama

Önerilen izinleri kök dizin de dahil olmak üzere dosya paylaşımı altındaki tüm dizinlere ve dosyalara uygulamak için Windows Dosya Gezgini kullanın.

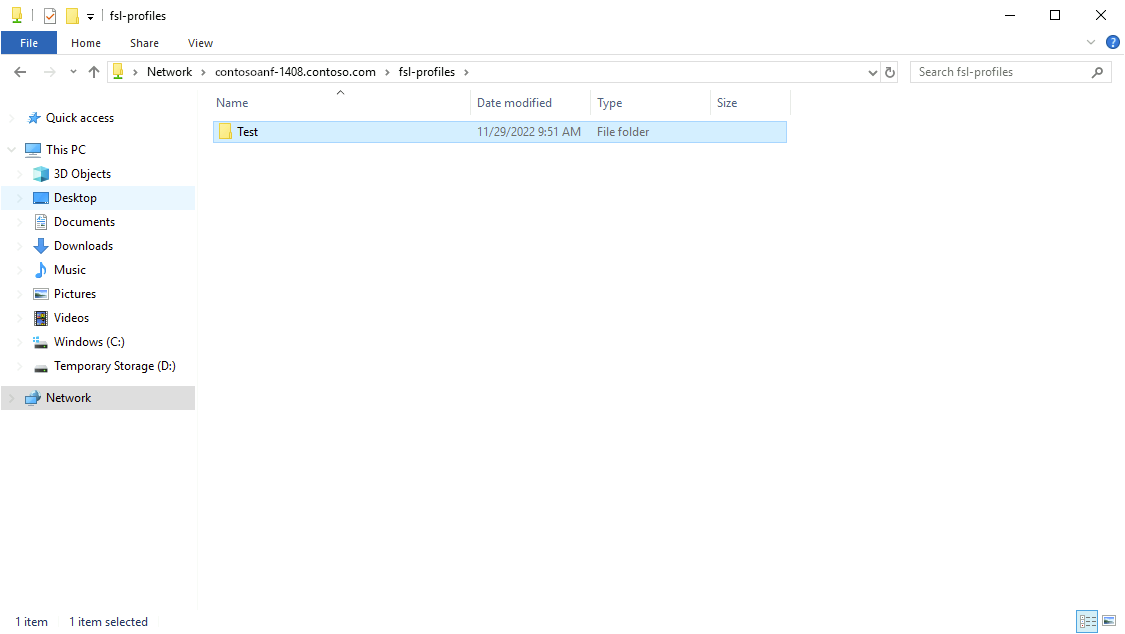

Dosya paylaşımının köküne windows Dosya Gezgini açın.

Sağ bölmedeki açık alana sağ tıklayın ve Özellikler'i seçin.

Güvenlik sekmesini seçin.

Gelişmiş'i seçin.

Devralmayı devre dışı bırak'ı seçin.

Not

İstenirse, kopyalama yerine devralınan izinler kaldırıldı

Ekle'yi seçin.

'Sorumlu seçin'i seçin.

"CREATOR OWNER" yazın ve Adı Denetle'yi ve ardından Tamam'ı seçin.

'Şunun için geçerlidir:' için 'Yalnızca alt klasörler ve dosyalar' seçeneğini belirleyin.

'Temel izinler:' için 'Değiştir'i seçin.

Tamam'ı seçin.

Önerilen ACL'leri temel alarak 6 - 11 arası adımları yineleyin.

İzinleri uygulamayı tamamlamak için Tamam ve Tamam'ı yeniden seçin.

SIDDirSDDL yapılandırmasını kullanarak Windows ACL'leri uygulama

Alternatif olarak FSLogix, oluşturma işlemi sırasında dizinde Windows ACL'lerini ayarlayan bir yapılandırma ayarı sağlar. SIDDirSDDL yapılandırma ayarı, oluşturulduğu sırada dizine uygulanacak ACL'leri tanımlayan bir SDDL dizesi kabul eder.

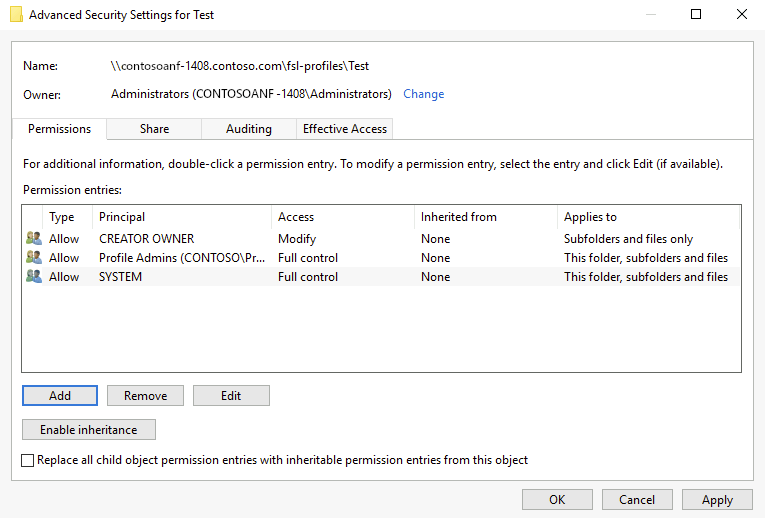

SDDL dizenizi oluşturma

SMB dosya paylaşımında bir 'Test' klasörü oluşturun.

İzinleri kuruluşunuzla eşleşecek şekilde değiştirin.

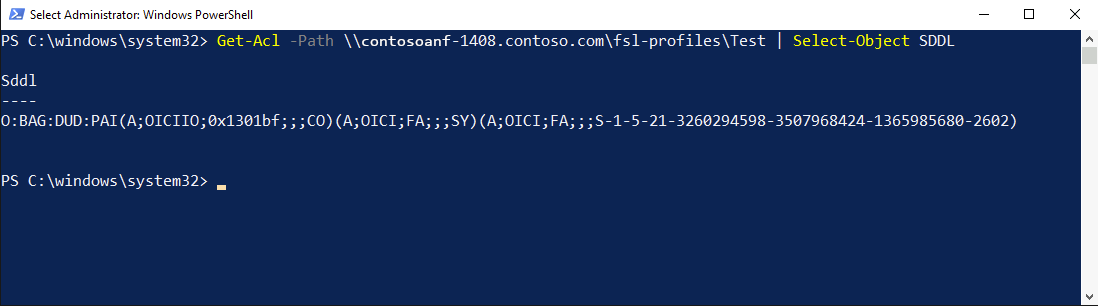

Bir PowerShell Terminali açın.

Get-Acl -Path \\contosoanf-1408.contoso.com\fsl-profiles\Test | Select-Object Sddlyazın.

Çıkışı Not Defteri'ne kopyalayın.

ile

O:%sid%değiştirinO:BAG(Kullanıcının SID'sini klasör sahibi olarak ayarlar).ile

(A;OICIIO;0x1301bf;;;%sid%)değiştirin(A;OICIIO;0x1301bf;;;CO)(Kullanıcının SID'sine tüm öğeler üzerinde değişiklik hakları verir).FSLogix yapılandırmanızda SIDDirSDDL ayarını uygulayın.

- Değer Adı: SIDDirSDDL

- Değer Türü: REG_SZ

- Değer:

O:%sid%G:DUD:PAI(A;OICIIO;0x1301bf;;;%sid%)(A;OICI;FA;;;SY)(A;OICI;FA;;;S-1-5-21-3260294598-3507968424-1365985680-2602)

Kullanıcının ilk kez oturum açması, dizini bu izinlerle oluşturulur.