你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

概述和概念: Azure 备份的专用终结点(v1 体验)

Azure 备份允许使用 专用终结点 从恢复服务保管库安全备份并还原数据。 专用终结点使用 Azure 虚拟网络 (VNet) 中的一个或多个专用 IP 地址将服务有效接入 VNet。

本文将帮助你了解 Azure 备份的专用终结点的工作方式,以及使用专用终结点帮助维护资源安全的方案。

注意

Azure 备份现在为创建专用终结点提供了一种新的体验。 了解详细信息。

准备工作

- 仅可为新的恢复服务保管库创建专用终结点(没有任何项注册到保管库)。 因此必须先创建专用终结点,然后才能尝试保护保管库中的任何项。 但备份保管库当前不支持专用终结点。

- 一个虚拟网络可以包含用于多个恢复服务保管库的专用终结点。 此外,一个恢复服务保管库可以在多个虚拟网络中包含要使用的专用终结点。 但是,最多只能为保管库创建 12 个专用终结点。

- 如果保管库的公共网络访问设置为“允许从所有网络”,则保管库允许从注册到保管库的任何计算机进行备份和还原。 如果保管库的公共网络访问设置为“拒绝”,则保管库仅允许从注册到保管库的计算机进行备份和还原,这些计算机通过为保管库分配的专用 IP 请求备份/还原。

- 用于备份的专用终结点连接在子网中总共使用 11 个专用 IP,其中包括 Azure 备份用于存储的 IP。 对于某些 Azure 区域,此数字可能更大。 因此,我们建议你在尝试创建用于备份的专用终结点时,拥有足够的可用专用 IP (/26)。

- 尽管恢复服务保管库可用于 Azure 备份和 Azure Site Recovery 这两种服务,但本文仅介绍将专用终结点用于 Azure 备份的情况。

- 用于备份的专用终结点不提供对 Microsoft Entra ID 的访问权限,该权限需要单独确保。 因此在 Azure VM 中执行数据库备份和使用 MARS 代理进行备份时,需要允许 Microsoft Entra ID 在区域中操作所需的 IP 和 FQDN 从受保护的网络进行出站访问。 如果适用,还可以使用 NSG 标记和 Azure 防火墙标记来允许访问 Microsoft Entra ID。

- 如果在 2020 年 5 月 1 日之前注册了恢复服务资源提供程序,则需在订阅中重新注册它。 若要重新注册提供程序,请转到 Azure 门户中的订阅,导航到左侧导航栏上的“资源提供程序”,然后选择“Microsoft.RecoveryServices”,并选择“重新注册” 。

- 如果为保管库启用了专用终结点,则不支持对 SQL 和 SAP HANA 数据库备份进行跨区域还原。

- 将已使用专用终结点的恢复服务保管库移到新租户时,需要更新恢复服务保管库,以重新创建并重新配置保管库的托管标识,并根据需要创建新的专用终结点(应在新租户)中。 如果不执行此操作,备份和还原操作将会失败。 此外,需要重新配置在订阅中设置的任何 Azure 基于角色的访问控制 (Azure RBAC) 权限。

推荐和支持的方案

虽然为保管库启用了专用终结点,但它们仅用于备份和还原 Azure VM 中的 SQL 和 SAP HANA 工作负载、MARS 代理备份和仅 DPM。 还可以使用保管库来备份其他工作负载(尽管它们不需要专用终结点)。 除了备份 SQL 和 SAP HANA 工作负载以及使用 MARS 代理进行备份,专用终结点还可用于在 Azure VM 备份时执行文件恢复。 有关详细信息,请参阅下表:

| 方案 | 建议 |

|---|---|

| 在 Azure VM 中备份工作负载(SQL、SAP HANA),使用 MARS 代理和 DPM 服务器进行备份。 | 建议使用专用终结点来实现备份和还原,且无需将虚拟网络中 Azure 备份或 Azure 存储的任何 IP/FQDN 添加到允许列表。 在这种情况下,请确保托管 SQL 数据库的 VM 可以访问 Microsoft Entra 的 IP 或 FQDN。 |

| Azure VM 备份 | VM 备份不要求你允许访问任何 IP 或 FQDN。 因此,它不需要专用终结点来备份和还原磁盘。 但是,从包含专用终结点的保管库执行文件恢复将限制为包含该保管库的终结点的虚拟网络。 使用 ACL 非托管磁盘时,请确保包含磁盘的存储帐户允许访问受信任的 Microsoft 服务(如果为 ACL)。 |

| Azure 文件存储备份 | Azure 文件存储备份存储在本地存储帐户中。 因此,它不需要专用终结点来进行备份和还原。 |

| 在保管库和虚拟机中更改了专用终结点的 Vnet | 停止备份保护并在启用了专用终结点的新保管库中配置备份保护。 |

注意

仅 DPM 服务器 2022、MABS v4 及更高版本支持专用终结点。

由于专用终结点导致的网络连接差异

如上所述,专用终结点对于备份 Azure VM 中的工作负载(SQL、SAP HANA)和 MARS 代理备份特别有用。

在所有方案中(无论是否具有专用终结点),工作负载扩展(用于备份 Azure VM 内运行的 SQL 和 SAP HANA 实例)和 MARS 代理都会对 Microsoft Entra ID(对 Microsoft 365 Common and Office Online 第 56 和 59 节中提到的 FQDN)进行连接调用。

在为 无专用终结点 的恢复服务保管库安装工作负载扩展或 MARS 代理时,除了这些连接,还需要连接到以下域:

| 服务 | 域名 | 端口 |

|---|---|---|

| Azure 备份 | *.backup.windowsazure.com |

443 |

| Azure 存储 | *.blob.core.windows.net *.queue.core.windows.net *.blob.storage.azure.net *.storage.azure.net |

443 |

| Microsoft Entra ID | *.login.microsoft.com 允许访问第 56 和 59 节中的 FQDN。 |

443 如果适用 |

在为具有专用终结点的恢复服务保管库安装工作负载扩展或 MARS 代理时,将命中以下终结点:

| 服务 | 域名 | 端口 |

|---|---|---|

| Azure 备份 | *.privatelink.<geo>.backup.windowsazure.com |

443 |

| Azure 存储 | *.blob.core.windows.net *.queue.core.windows.net *.blob.storage.azure.net *.storage.azure.net |

443 |

| Microsoft Entra ID | *.login.microsoft.com 允许访问第 56 和 59 节中的 FQDN。 |

443 如果适用 |

对于具有专用终结点设置的恢复服务保管库,FQDN(privatelink.<geo>.backup.windowsazure.com、*.blob.core.windows.net、*.queue.core.windows.net、*.blob.storage.azure.net)的名称解析应返回专用 IP 地址。 可以使用以下内容来实现这一点:

- Azure 专用 DNS 区域

- 自定义 DNS

- 主机文件中的 DNS 条目

- 到 Azure DNS 或 Azure 专用 DNS 区域的条件转发器。

Blob 和队列的专用终结点遵循标准命名模式,它们以 <专用终结点名称>_ecs 或 <专用终结点名称_prot> 开头,并分别以 _blob 和 _queue 为后缀。

注意

建议使用 Azure 专用 DNS 区域,这样就可以使用 Azure 备份管理 blob 和队列的 DNS 记录。 分配给保管库的托管标识用于在为备份数据分配新存储帐户时自动添加 DNS 记录。

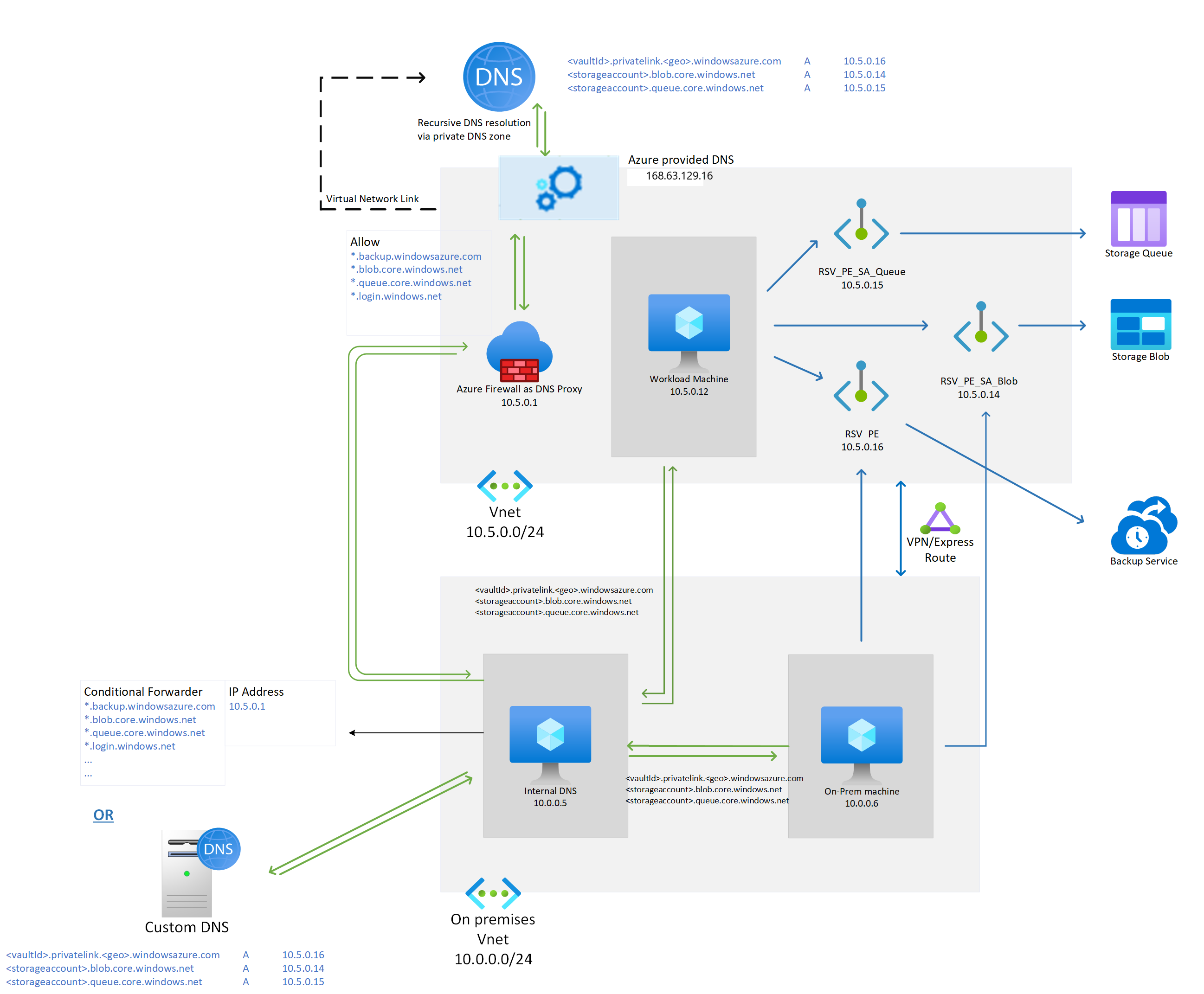

如果已使用第三方代理服务器或防火墙配置 DNS 代理服务器,则必须允许上述域名并将其重定向到自定义 DNS (具有上述 FQDN 的 DNS 记录) 或 Azure 虚拟网络上的 168.63.129.16 (该网络已链接到专用 DNS 区域)。

以下示例显示了 Azure 防火墙用作 DNS 代理,将针对恢复服务保管库、blob、队列和 Microsoft Entra ID 的域名查询重定向到 168.63.129.16。

有关详细信息,请参阅创建和使用专用终结点。

使用专用终结点为保管库设置网络连接

恢复服务的专用终结点与网络接口(NIC)相关联。 要使专用终结点连接正常工作,需要将 Azure 服务的所有流量重定向到网络接口。 针对 服务/blob/队列 URL 添加与网络接口关联的专用 IP 的 DNS 映射来实现这一点。

在注册到具有专用终结点的恢复服务保管库的虚拟机上安装工作负载备份扩展时,该扩展会尝试在 Azure 备份服务 <vault_id>.<azure_backup_svc>.privatelink.<geo>.backup.windowsazure.com 的专用 URL 上进行连接。 如果专用 URL 未解决问题,它会尝试使用公共 URL <azure_backup_svc>.<geo>.backup.windowsazure.com。

这些专用 URL 特定于该保管库。 只有注册到该保管库的扩展和代理才能够通过这些终结点与 Azure 备份进行通信。 如果恢复服务保管库的公用网络访问配置为“拒绝”,则会限制未在 VNet 中运行的客户端在保管库上请求备份和还原。 建议将公用网络访问以及专用终结点设置设置为“拒绝”。 当扩展和代理最初尝试使用专用 URL 时,URL 的 *.privatelink.<geo>.backup.windowsazure.com DNS 解析应返回与专用终结点关联的相应专用 IP。

DNS 解析的解决方案包括:

- Azure 专用 DNS 区域

- 自定义 DNS

- 主机文件中的 DNS 条目

- 到 Azure DNS/Azure 专用 DNS 区域的条件转发器。

使用“与专用 DNS 区域集成”选项通过 Azure 门户创建恢复服务保管库的专用终结点后,每当分配资源时,都会自动创建 Azure 备份服务的专用 IP 地址所需的 DNS 条目 (*.privatelink.<geo>backup.windowsazure.com)。 在其他解决方案中,需要在自定义 DNS 或主机文件中手动为这些 FQDN 创建 DNS 条目。

有关在 VM 发现通信通道(blob/队列)后手动管理 DNS 记录的信息,请参阅首次注册后 blob 和队列的 DNS 记录(仅适用于自定义 DNS 服务器/主机文件)。 有关在首次对备份存储帐户 blob 进行备份后手动管理 DNS 记录的信息,请参阅首次备份后 blob 的 DNS 记录(仅适用于自定义 DNS 服务器/主机文件)。

在为恢复服务保管库创建的专用终结点的专用终结点边栏选项卡中,可以找到 FQDN 的专用 IP 地址。

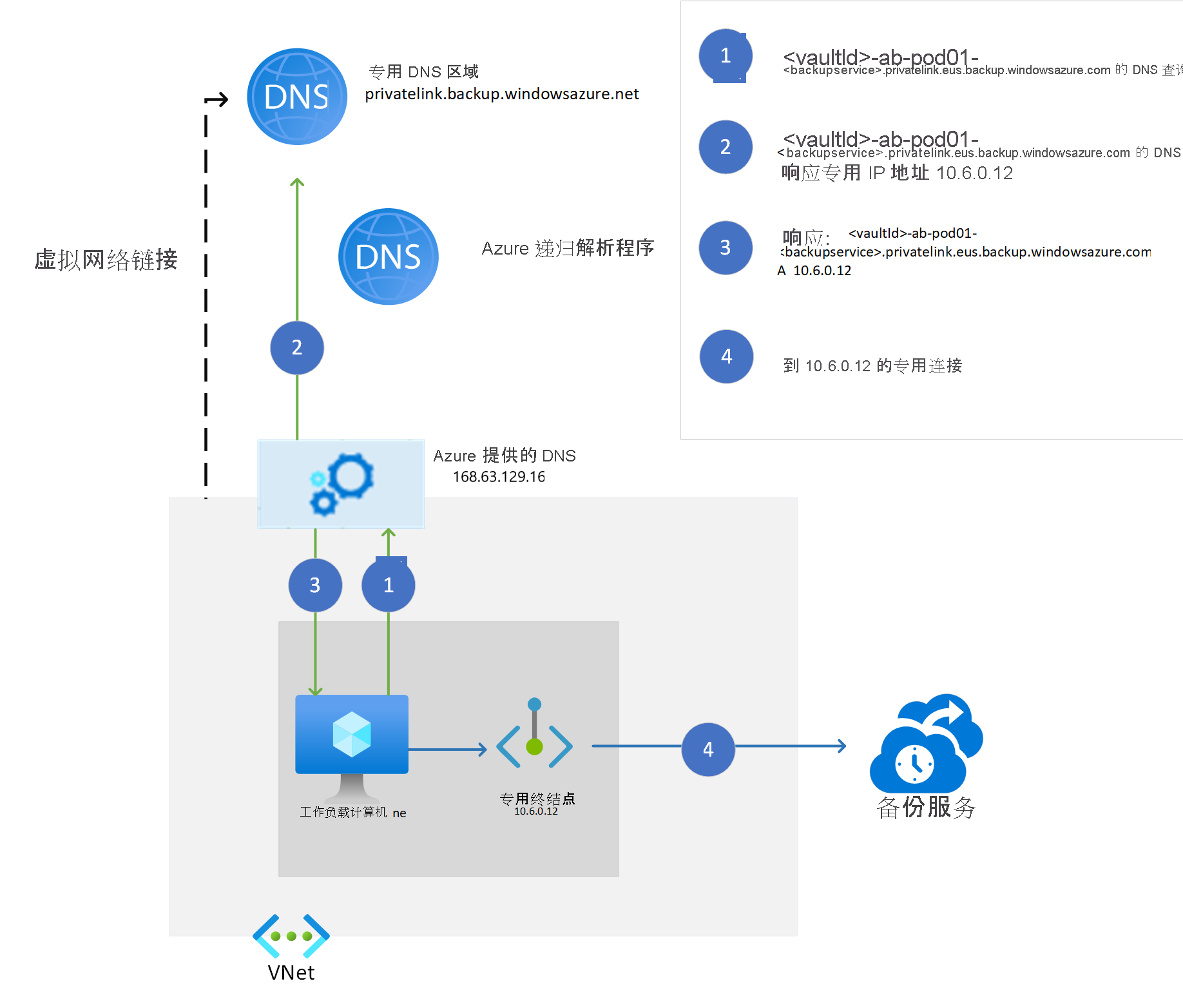

以下关系图显示了使用专用 DNS 区域解析这些专用服务 FQDN 时解析的工作原理。

在 Azure VM 上运行的工作负载扩展需要连接到至少两个存储帐户 - 第一个帐户用作信道(通过队列消息),第二个帐户用于存储备份数据。 MARS 代理需要访问一个用于存储备份数据的存储帐户。

对于已启用专用终结点的保管库,Azure 备份服务会为这些存储帐户创建专用终结点。 这可以阻止与 Azure 备份相关的任何网络流量(到服务的控制平面流量和到存储 blob 的数据备份)离开虚拟网络。 除了 Azure 备份云服务,工作负载扩展和代理还需要连接到 Azure 存储帐户和 Microsoft Entra ID。

作为先决条件,恢复服务保管库需要拥有在同一资源组中创建其他专用终结点的权限。 我们还建议向恢复服务保管库提供在专用 DNS 区域(privatelink.blob.core.windows.net, privatelink.queue.core.windows.net)中创建 DNS 条目的权限。 恢复服务保管库在创建 VNet 和专用终结点的资源组中搜索专用 DNS 区域。 如果它有权在这些区域中添加 DNS 条目,则保管库将创建这些条目,否则必须手动创建。

注意

此体验不支持与不同订阅中存在的专用 DNS 区域集成。

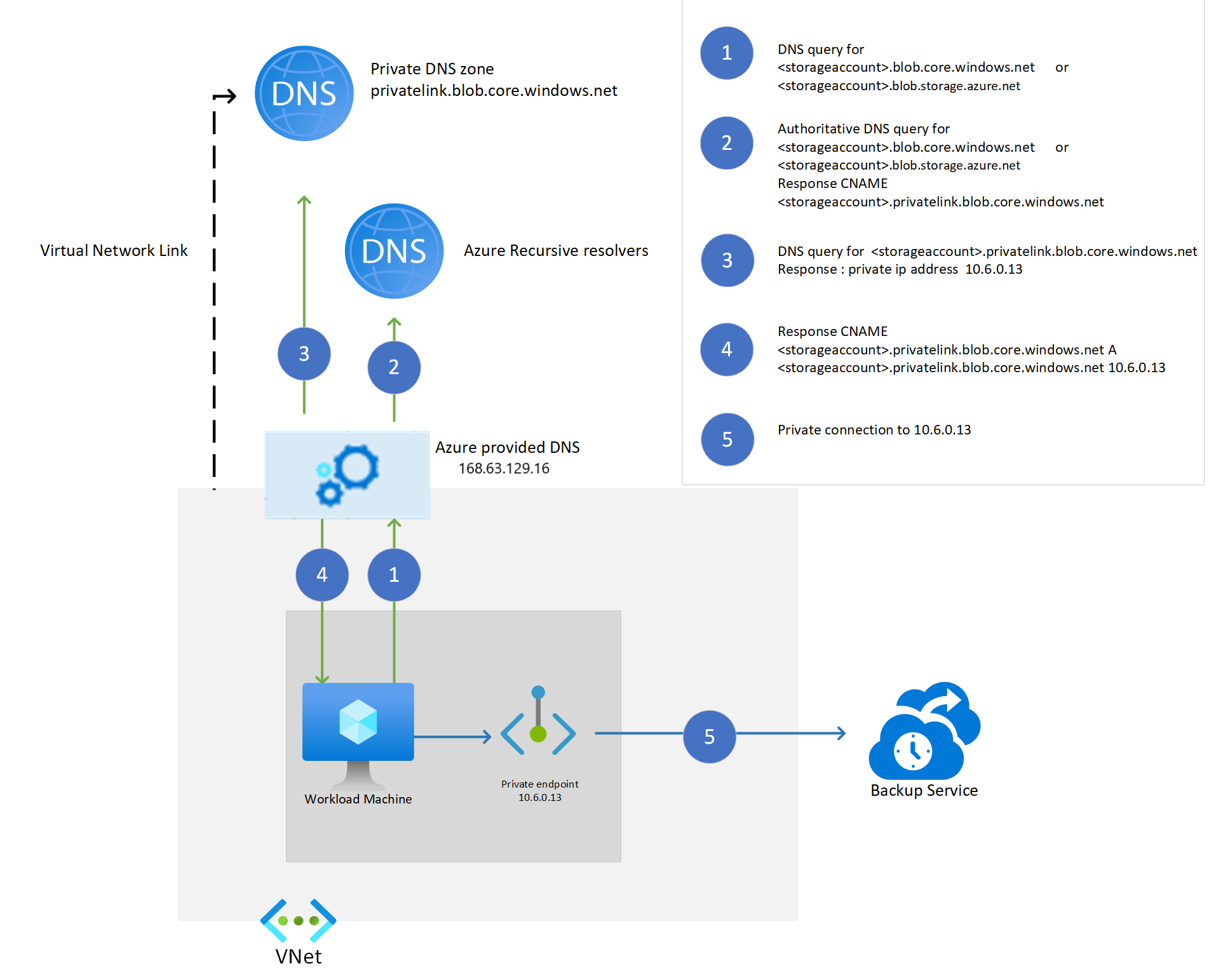

以下关系图显示了如何对使用专用 DNS 区域的存储帐户进行名称解析。