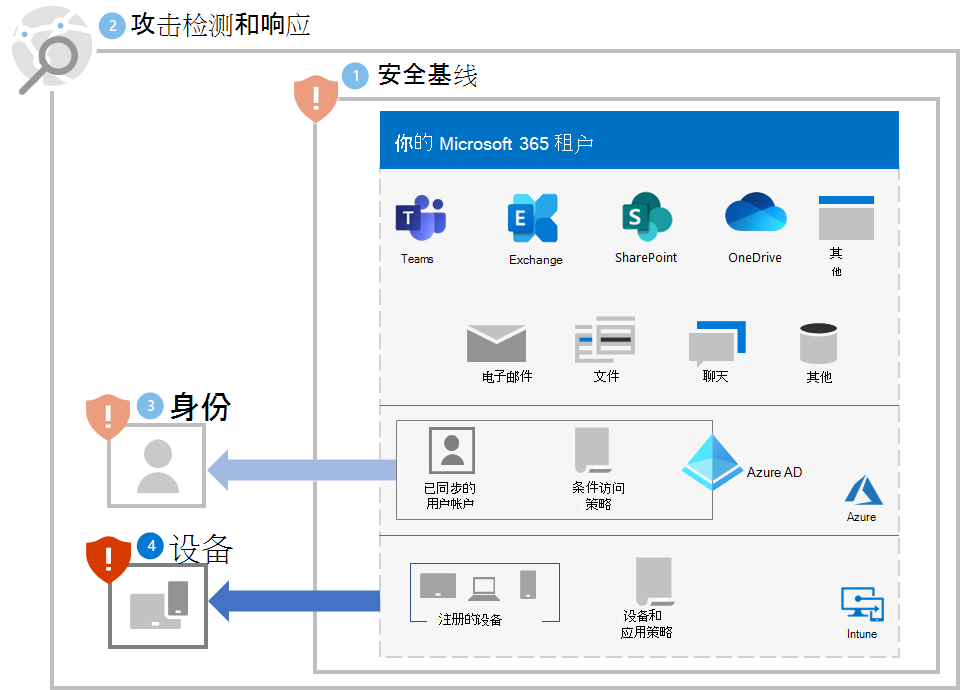

步骤 4. 保护设备

为了帮助保护设备(终结点)免受勒索软件攻击初始访问部件的影响:

- 将 Intune 部署为移动设备管理 (MDM) 和移动应用管理 (MAM) 服务提供商,并注册组织拥有的设备。

- 执行 通用标识和设备访问策略,以验证用户帐户凭据并强制实施设备运行状况和合规性要求。

- 在 Microsoft Defender for Endpoint 和 Microsoft Defender XDR 中启用网络保护。

- 在 Microsoft Defender SmartScreen 中配置站点和下载检查以及应用和文件检查以阻止或发出警告。

- 启用 Microsoft Defender 防病毒扫描已下载文件和附件。

- 在 Microsoft Defender for Endpoint 和 Microsoft Defender XDR 中将远程桌面安全级别设置为 TLS。

Windows 11 或 10 设备

如果要帮助抵御来自 Windows 11 或 10 设备的攻击的横向移动部件,请执行以下操作:

若要降低攻击的影响,请:

若要帮助防止攻击者规避安全防御措施,请执行以下操作:

- 保持打开 Microsoft Defender 防病毒中的云传递保护。

- 保持打开 Microsoft Defender 防病毒中的实时行为监视。

- 启用实时保护。

- 启用 Microsoft Defender for Endpoint 中的防篡改保护,防止对安全设置进行恶意更改。

若要帮助防止攻击者在攻击过程中执行代码,请执行以下操作:

- 启用 Microsoft Defender 防病毒。

- 阻止从 Office 宏进行的 Win32 API 调用。

- 将所有需要 Excel 4.0 宏的旧工作簿迁移到更新的 VBA 宏格式。

- 禁用未签名的宏。 确保对具有业务需求的所有内部宏都进行签名,并利用受信任的位置来确保未知宏不会在你的环境中运行。

- 通过确保运行时宏扫描已启用反恶意软件扫描接口 (AMSI) 来停止恶意 XLM 或 VBA 宏。 如果宏运行时扫描作用域的组策略设置设为为所有文件启用或为低信任文件启用,则此功能(默认启用)处于启用状态。 获取最新的组策略模板文件。

对用户和更改管理的影响

在实施这些保护时,请对以下内容执行更改管理:

- 通用零信任标识和设备访问策略 可以拒绝对具有不符合要求设备的用户进行的访问。

- 下载文件可能会在下载前警告用户,否则可能会被阻止。

- 某些 Office、Excel 4.0、XLM 或 VBA 宏可能不再运行。

生成的配置

步骤 1-4 是对你的租户提供的勒索软件保护。

后续步骤

继续执行步骤 5 来保护 Microsoft 365 租户中的信息。