使用 SP2 安装 MIM 2016:适用于Microsoft Entra ID P1 或 P2 客户的 MIM 服务和门户

注意

本演练使用名为 Contoso 的公司中的示例名和值。 将其替换为你自己的。 例如:

- MIM 服务和门户服务器名称 - mim.contoso.com

- SQL Server 名称 - contosoagl.contoso.com

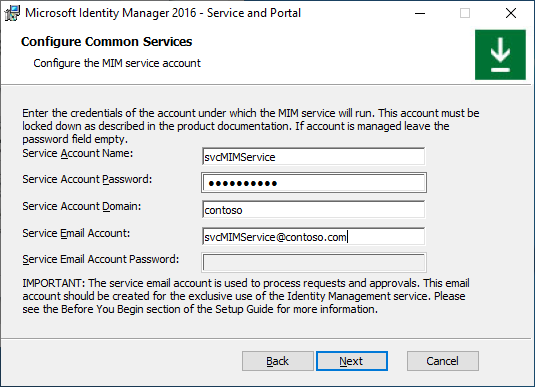

- 服务帐户名称 - svcMIMService

- 域名 - contoso

- 密码 - Pass@word1

准备阶段

- 本指南适用于在获得 Microsoft Entra ID P1 或 P2 许可的组织中安装 MIM 服务。 如果你的组织没有Microsoft Entra ID P1 或 P2,或者未使用 Microsoft Entra ID,则需要改为遵循 MIM 批量许可证版本的安装指南。

- 确保具有足够权限Microsoft Entra用户凭据,以验证租户订阅是否包含Microsoft Entra ID P1 或 P2,并且可以创建应用注册。

- 如果计划使用Office 365应用程序上下文身份验证,则需要运行脚本以Microsoft Entra ID 注册 MIM 服务应用程序,并授予 MIM 服务访问 Office 365 中的 MIM 服务邮箱的权限。 保存脚本输出,因为稍后在安装过程中需要生成的应用程序 ID 和机密。

部署选项

部署中的选择取决于两个条件:

- MIM 服务是作为常规 Windows 服务帐户运行,还是作为组托管服务帐户 (gMSA)

- MIM 服务是通过Exchange Server、Office 365还是 SMTP 服务器发送电子邮件

可用的部署选项:

- 选项 A:常规服务帐户 + Exchange Server

- 选项 B:常规服务帐户 + Office 365基本身份验证

- 选项 C:常规服务帐户 + Office 365应用程序上下文身份验证

- 选项 D:常规服务帐户 + SMTP

- 选项 E:常规服务帐户 + 无邮件服务器

- 选项 F:组托管服务帐户 + Exchange Server

- 选项 G:组托管服务帐户 + Office 365基本身份验证

- 选项 H:组托管服务帐户 + Office 365应用程序上下文身份验证

- 选项 I:组托管服务帐户 + 无邮件服务器

注意

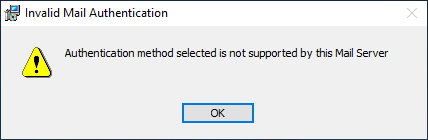

SMTP 服务器选项仅适用于常规服务帐户和集成 Windows 身份验证,不允许使用 Outlook 加载项进行审批。

准备Office 365应用程序上下文身份验证

从内部版本 4.6.421.0 开始,除了基本身份验证之外,MIM 服务还支持对Office 365邮箱进行应用程序上下文身份验证。 已于 2019 年 9 月 20 日宣布终止对基本身份验证的支持,因此建议使用应用程序上下文身份验证来发送通知和收集审批响应。

应用程序上下文身份验证方案要求在Microsoft Entra ID 中注册应用程序,创建要使用的客户端密码而不是密码,并授予此应用程序访问 MIM 服务邮箱的权限。 MIM 服务将使用此应用程序 ID 和此机密在 Office 365 中访问其邮箱。 可以使用建议) 或手动 (脚本在Microsoft Entra ID 中注册应用程序。

使用 Microsoft Entra 管理中心注册应用程序

使用全局管理员角色登录到 Microsoft Entra 管理中心。

导航到“Microsoft Entra”边栏选项卡,从“概述”部分复制并保存租户 ID。

导航到应用注册部分,然后单击“新建注册”按钮。

为应用程序指定名称(例如 MIM 服务邮箱客户端访问权限),然后单击“ 注册”。

注册应用程序后,复制 “应用程序 (客户端) ID ”值并将其保存。

导航到“API 权限”部分,通过单击权限名称右侧的三个点并选择“删除权限”来撤销 User.Read 权限。 确认要删除此权限。

单击“ 添加权限 ”按钮。 切换到 我的组织使用的 API ,然后键入 Office。 选择“Office 365 Exchange Online”和“应用程序权限类型”。 键入 “full ”,然后选择“ full_access_as应用”。 单击“ 添加权限” 按钮。

你将看到权限已添加,并且未授予管理员同意。 单击“添加权限”按钮旁边的“授予管理员同意”按钮。

导航到 “证书和机密” ,然后选择“ 添加新客户端密码”。 如果选择机密的过期时间,则必须将 MIM 服务重新配置为更接近其到期日期才能使用另一个机密。 如果不打算轮换应用程序机密,请选择“ 从不”。 为机密命名,例如 MIM 服务 ,然后单击“ 添加 ”按钮。 你将在门户中看到机密值。 复制此值 (非机密 ID) 并保存。

拥有安装程序所需的租户 ID、应用程序 ID 和应用程序机密后,可以继续安装 MIM 服务和门户。 此外,你可能希望将新注册的应用程序限制为仅 (MIM 服务邮箱的访问 ,full_access_as_app) 授予对组织中的所有邮箱的访问权限。 为此,需要创建 应用程序访问策略。 按照 本指南 操作,将应用程序的访问限制为仅限 MIM 服务邮箱。 需要创建一个启用了分发或邮件的安全组,并将 MIM 服务邮箱添加到该组中。 然后运行 PowerShell 命令并提供Exchange Online管理员凭据:

New-ApplicationAccessPolicy ` -AccessRight RestrictAccess ` -AppId "<your application ID from step 5>" ` -PolicyScopeGroupId <your group email> ` -Description "Restrict MIM Service app to members of this group"

使用 PowerShell 脚本注册应用程序

可以在Scripts.zip /Scripts/Service and Portal 或 Service and Portal.zip\Service and Portal\Program Files\Microsoft Forefront Identity Manager\2010\Service\Scripts 中找到Create-MIMMailboxApp.ps1脚本。

除非 MIM 服务邮箱托管在国家云或政府云中,否则需要传递给脚本的唯一参数是 MIM 服务电子邮件, MIMService@contoso.onmicrosoft.com例如 。

在 PowerShell 窗口中,使用 -MailboxAccountEmail <email> 参数启动 Create-MIMMailboxApp.ps1 并提供 MIM 服务电子邮件。

./Create-MIMMailboxApp.ps1 -MailboxAccountEmail <MIM Service email>

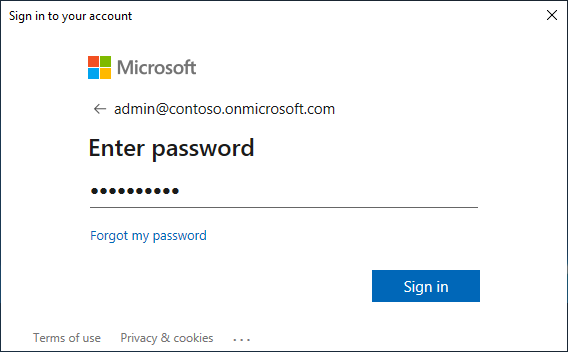

当要求提供凭据时,请提供Microsoft Entra全局管理员凭据以在 Azure 中注册应用程序。

注册应用程序后,另一个弹出窗口将要求提供Exchange Online管理员凭据来创建应用程序访问策略。

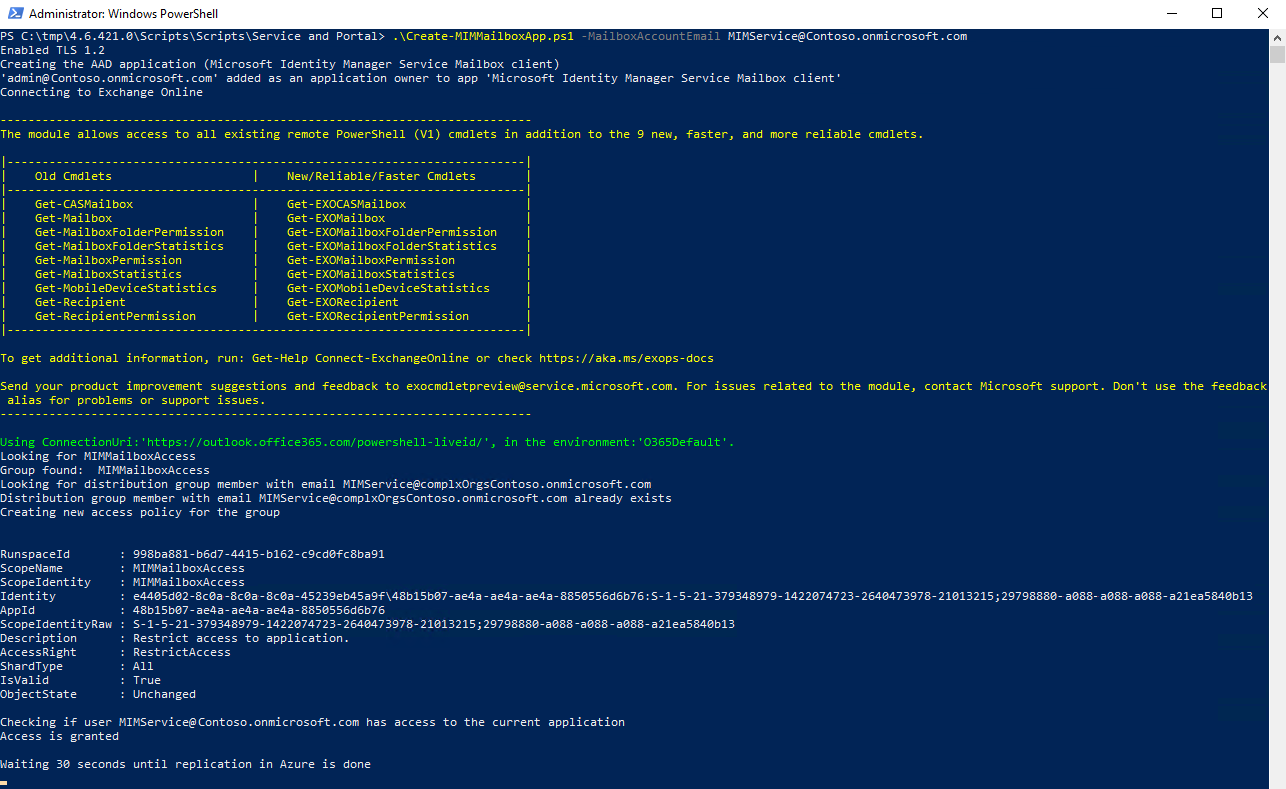

成功注册应用程序后,脚本输出应如下所示:

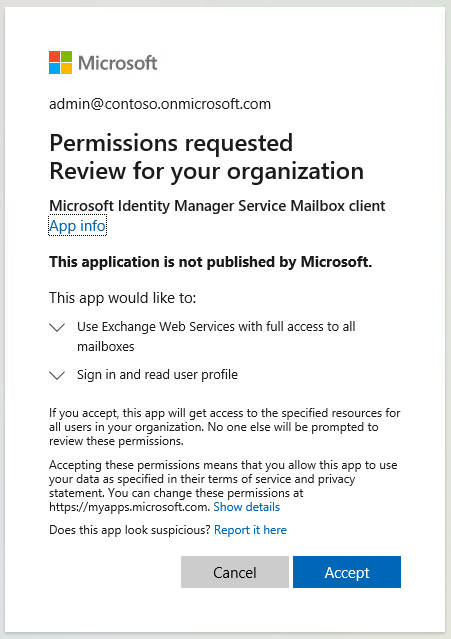

注册应用程序后会有 30 秒的延迟,并打开浏览器窗口以避免复制问题。 提供Microsoft Entra租户管理员凭据,并接受向应用程序授予 MIM 服务邮箱访问权限的请求。 弹出窗口应如下所示:

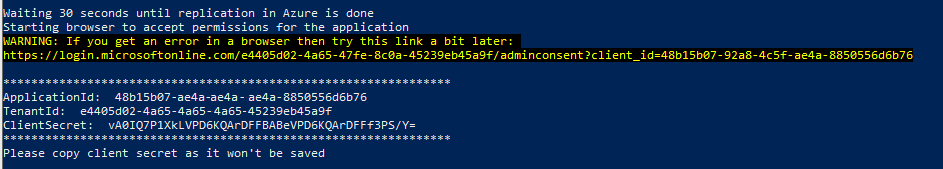

单击“接受”按钮后,将重定向到Microsoft 365 管理中心。 可以关闭浏览器窗口并检查脚本输出。 应如下所示:

复制 MIM 服务和门户安装程序所需的 ApplicationId、TenantId 和 ClientSecret 值。

部署 MIM 服务和门户

常见部署步骤

创建一个临时目录来保存安装程序日志,例如 c:\miminstall。

启动提升的命令提示符,导航到 MIM 服务安装程序二进制文件文件夹并运行:

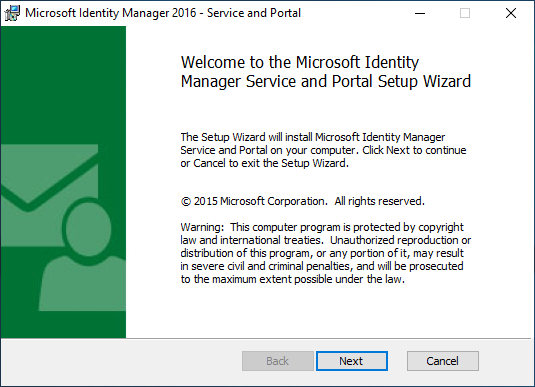

msiexec /i "Service and Portal.msi" /lvxi* c:\miminstall\log.txt在欢迎屏幕中,单击“下一步” 。

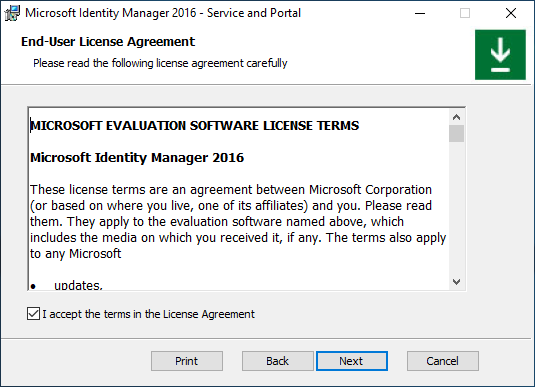

查看 End-User 许可协议,如果接受许可条款,请单击“ 下一步 ”。

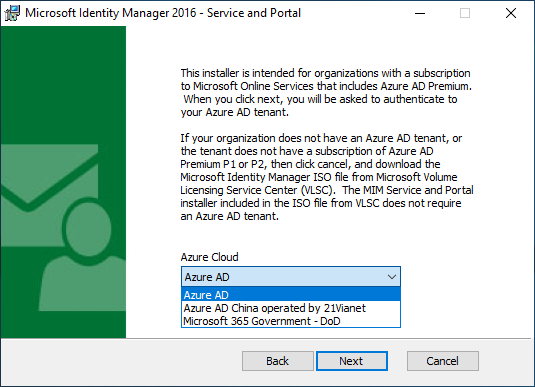

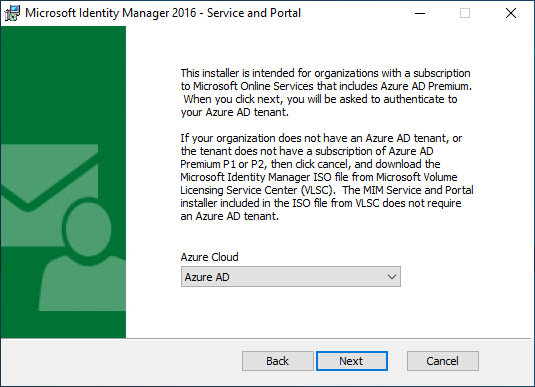

国家云是 Azure 的独立实例。 选择租户托管在哪个 Azure 云实例中,并单击“ 下一步”。

未使用国家/地区或政府云的组织应选择全局实例Microsoft Entra ID。

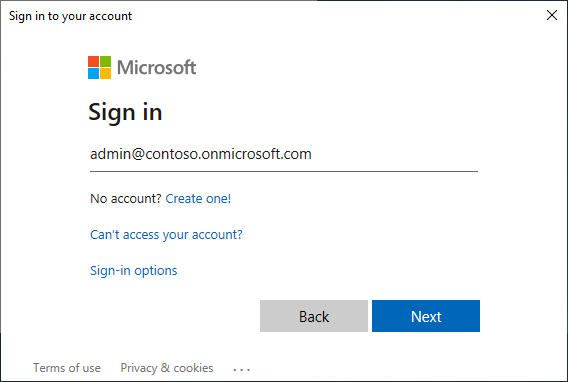

选择适当的云后,安装程序会要求你向该租户进行身份验证。 在弹出窗口中,提供该租户中某个用户的Microsoft Entra用户凭据,以验证租户订阅级别。 键入Microsoft Entra用户名,然后单击“下一步”。

键入密码并单击“ 登录”。

如果安装程序找不到Microsoft Entra ID P1 或其他订阅的订阅(包括Microsoft Entra ID P1 或 P2),则会看到弹出错误。 检查用户名是否适用于正确的租户,并查看安装程序日志文件了解详细信息。

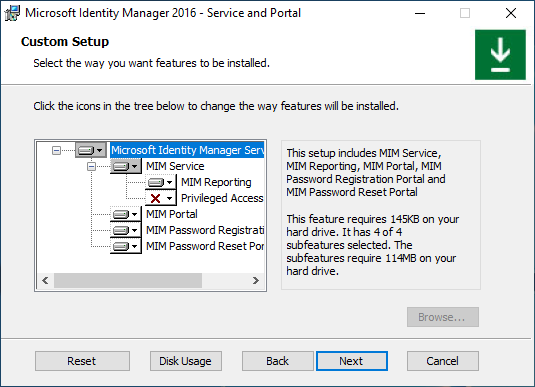

许可证检查完成后,选择要安装的 MIM 服务和门户组件,然后单击“下一步”。

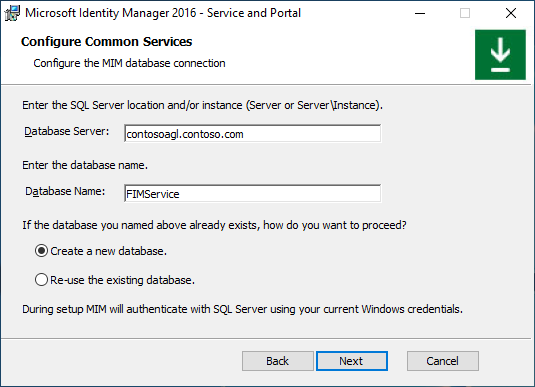

提供 SQL Server 和数据库名称。 如果从以前的 MIM 版本升级,请选择重用现有数据库。 如果使用 SQL 故障转移群集或 Always-On 可用性组侦听器进行安装,请提供群集或侦听器名称。 单击“下一步”。

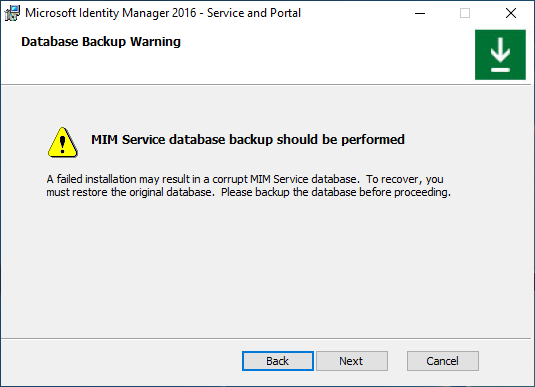

如果使用现有数据库安装 MIM,则会出现警告。 单击“下一步”。

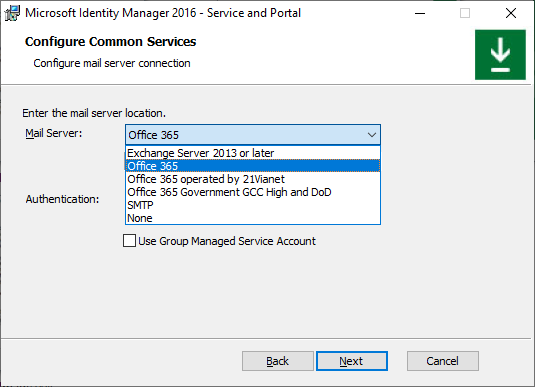

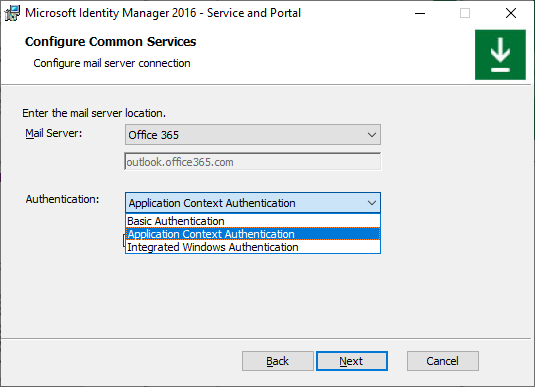

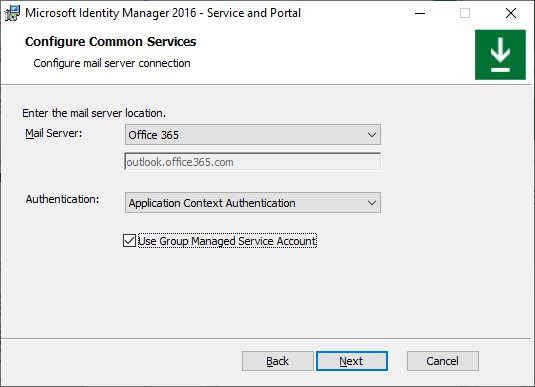

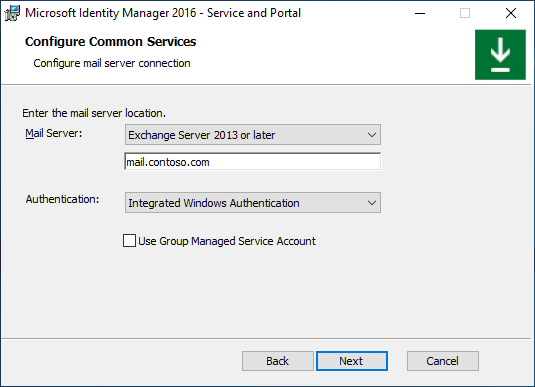

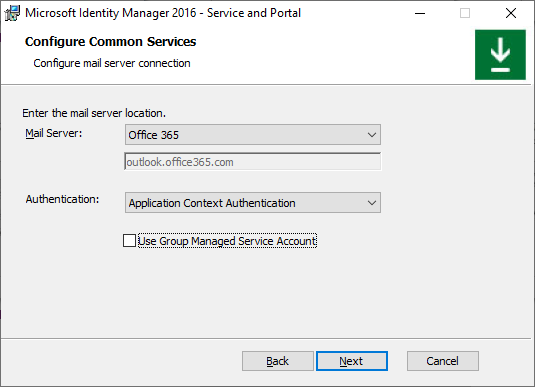

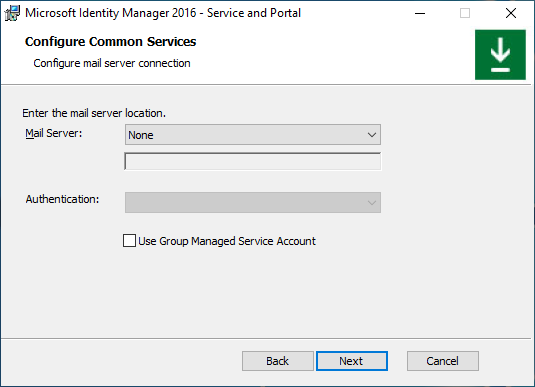

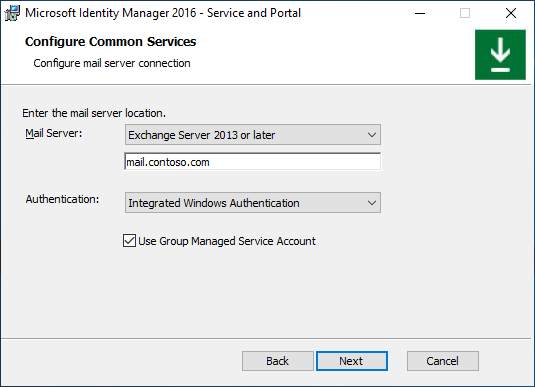

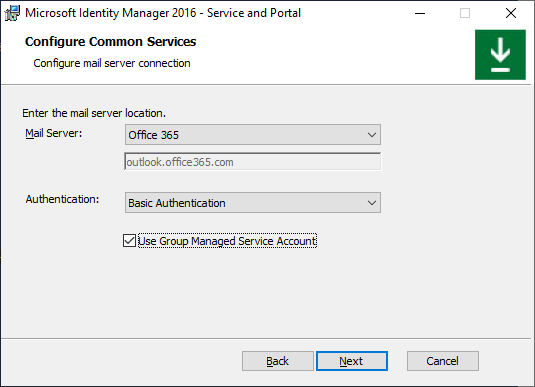

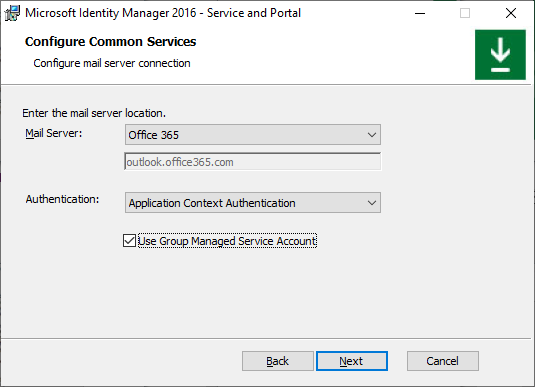

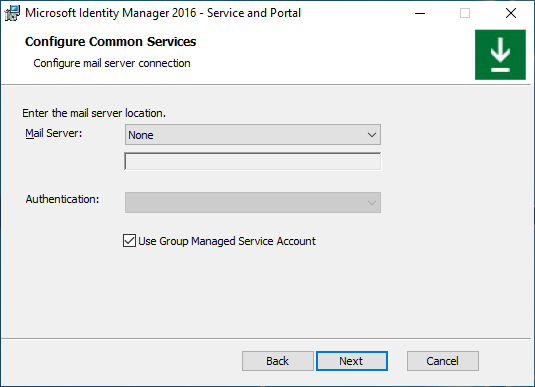

选择邮件服务器类型和身份验证方法的组合 (选项 A-I,请参阅下面的)

如果使用 Group-Managed 服务帐户安装 MIM 服务,请选中相应的复选框,否则请取消选中此复选框。 单击“下一步”。

如果选择邮件服务器类型和身份验证方法不兼容的组合,单击“下一步”后,将显示一个弹出错误。

选项 A. 常规服务帐户 + Exchange Server

在“配置常见服务”页上,选择“Exchange Server 2013 或更高版本”和“集成 Windows 身份验证”。 键入 Exchange 服务器主机名。 将 “使用组托管服务帐户” 复选框保留 为未选中状态。 单击“下一步”。

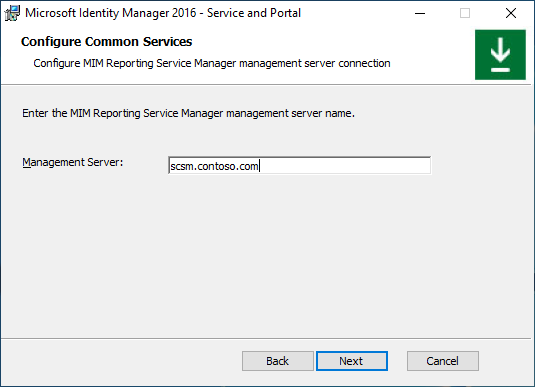

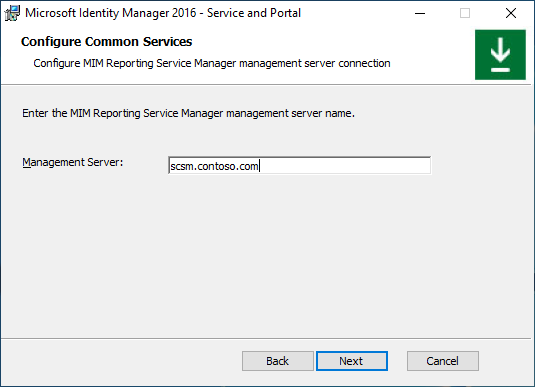

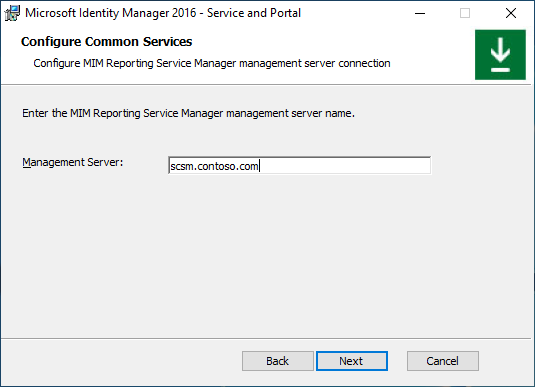

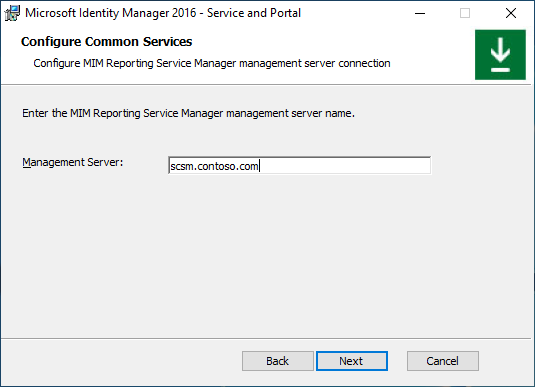

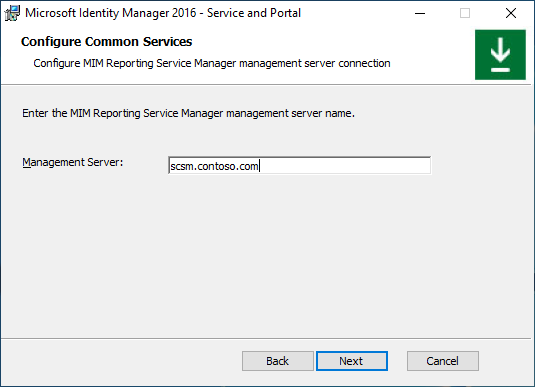

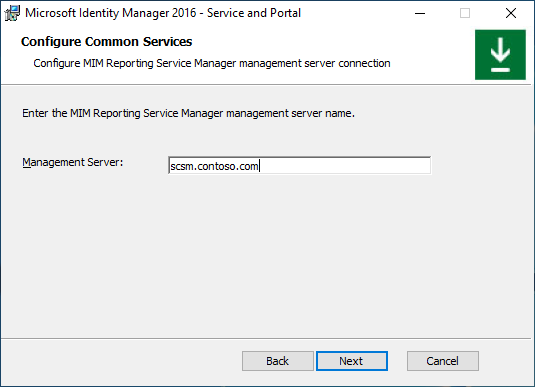

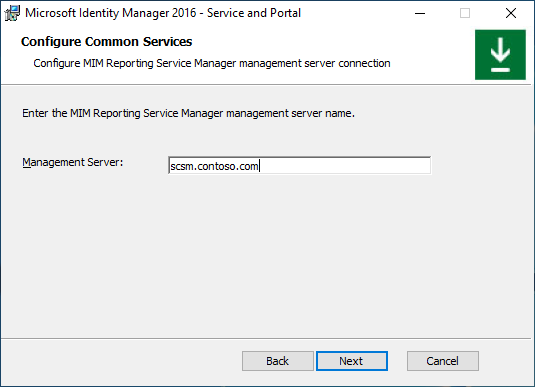

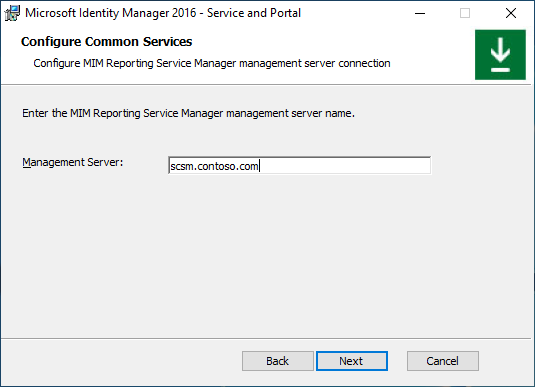

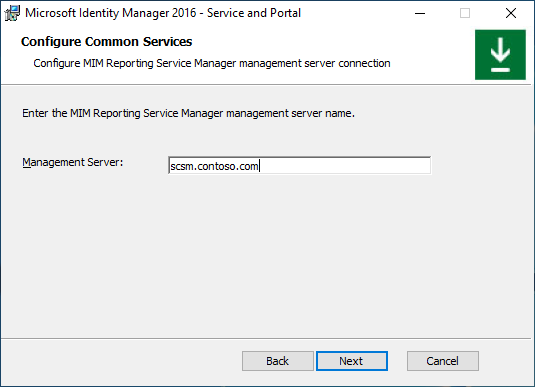

如果安装 MIM 报告组件,请键入System Center Service Manager管理服务器名称,然后单击“下一步”。

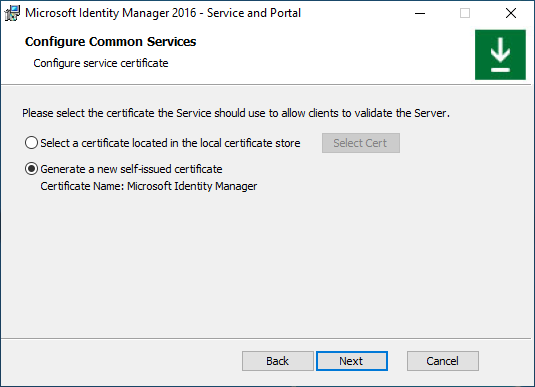

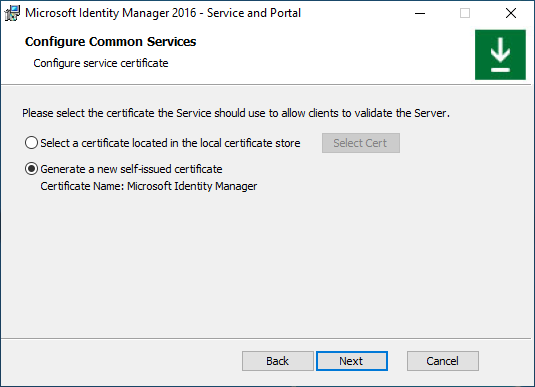

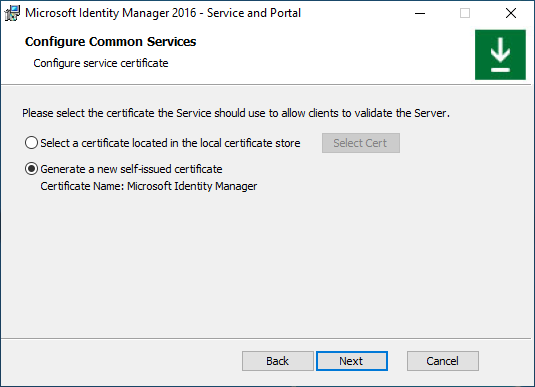

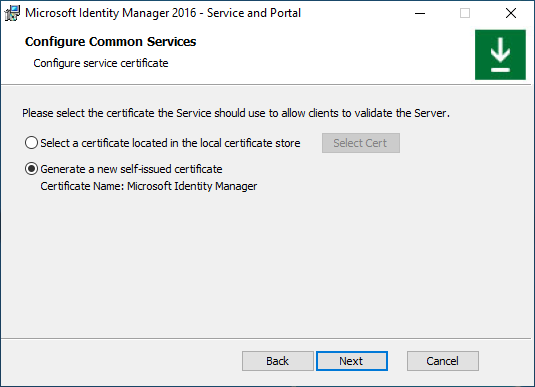

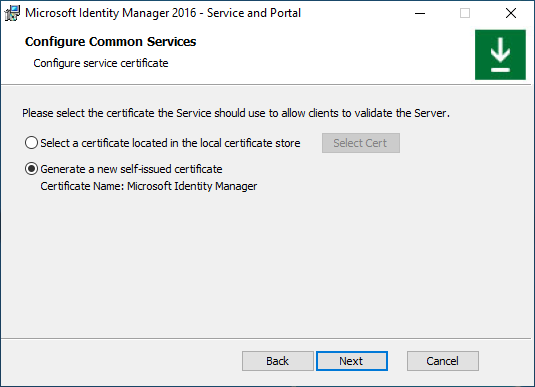

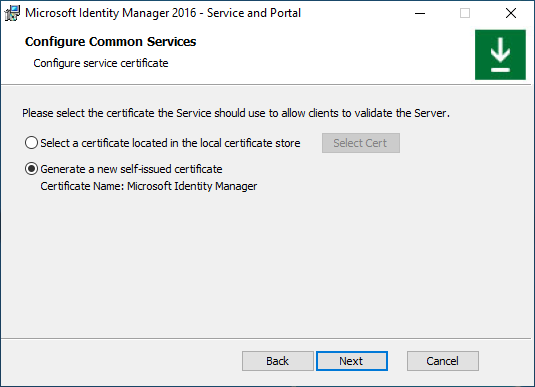

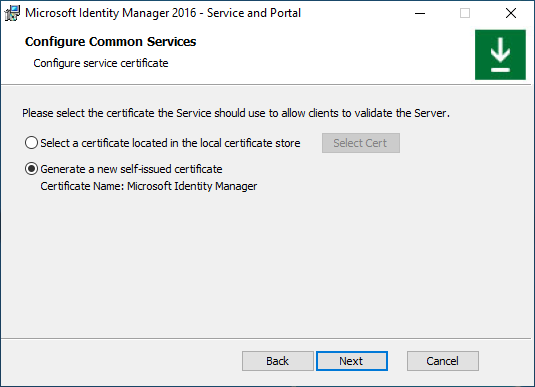

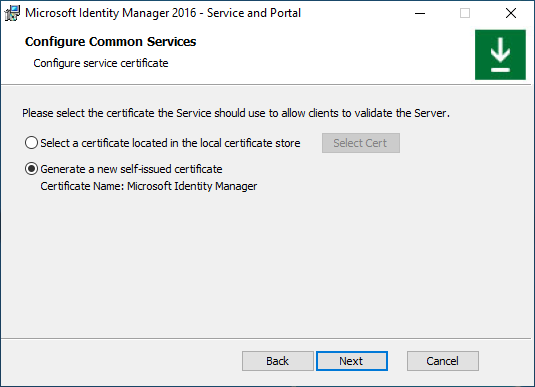

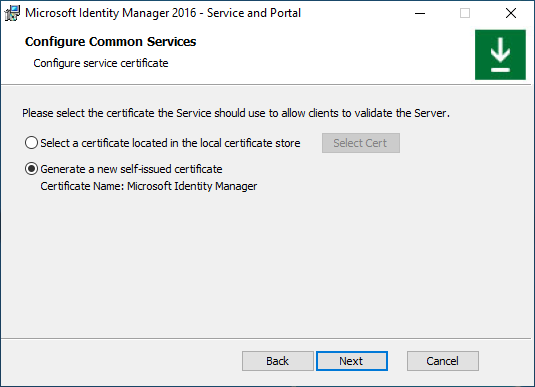

如果在仅具有 System Center Service Manager 2019 的 TLS 1.2 环境中安装 MIM 报告组件,请选择证书主题中具有 MIM 服务器主机名的 SCSM 服务器信任的证书,否则选择生成新的自签名证书。 单击“下一步”。

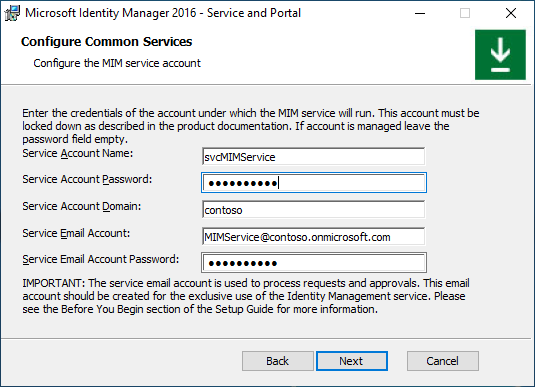

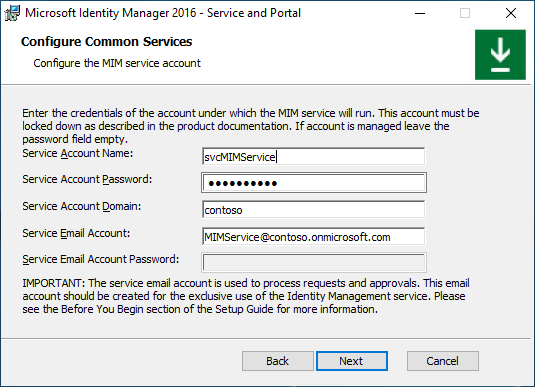

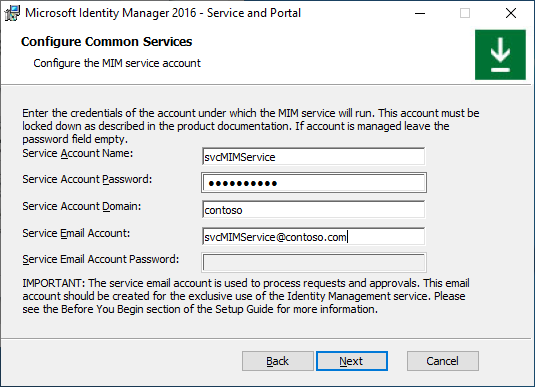

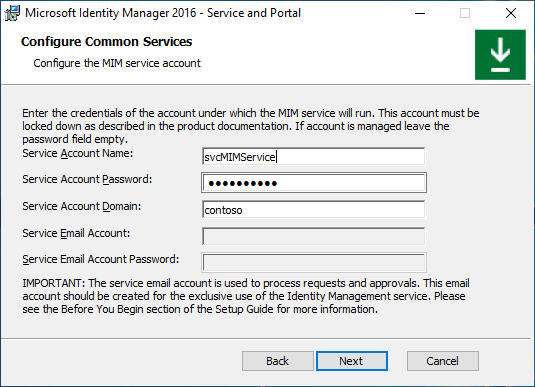

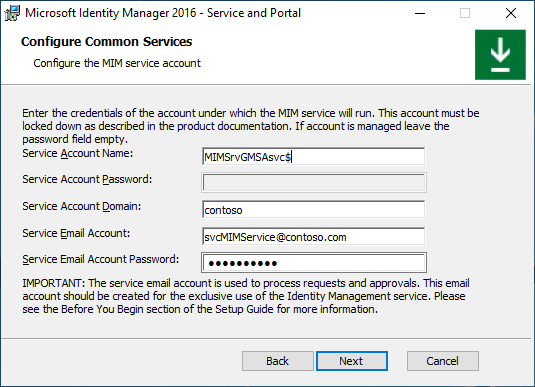

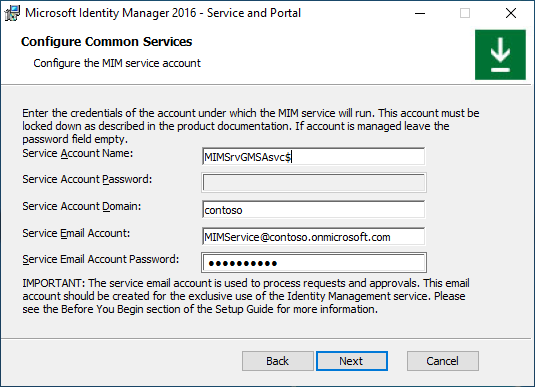

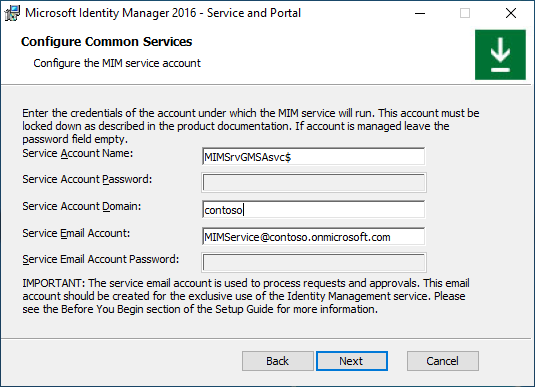

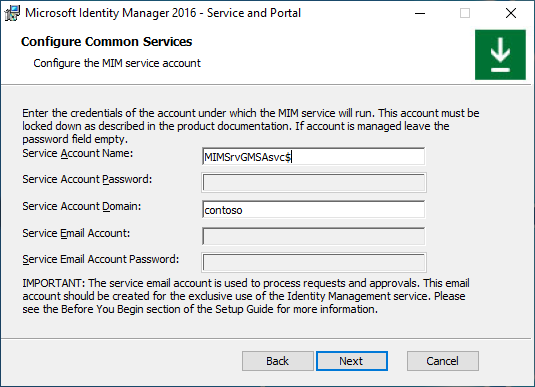

键入 MIM 服务帐户名和密码、域名和 MIM 服务邮箱 SMTP 地址。 单击“下一步”。

选项 B. 常规服务帐户 + Office 365基本身份验证

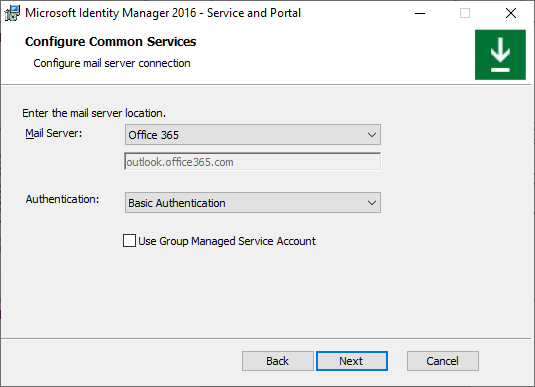

在“配置常用服务”页上,选择“Office 365邮件服务和基本身份验证”。 将 “使用组托管服务帐户” 复选框保留 为未选中状态。 单击“下一步”。

如果安装 MIM 报告组件,请键入System Center Service Manager管理服务器名称,然后单击“下一步”。

如果在仅具有 System Center Service Manager 2019 的 TLS 1.2 环境中安装 MIM 报告组件,请选择证书主题中具有 MIM 服务器主机名的 SCSM 服务器信任的证书,否则选择生成新的自签名证书。 单击“下一步”。

键入 MIM 服务帐户名和密码、域名、MIM 服务的Office 365邮箱 SMTP 地址和 MIM 服务邮箱Microsoft Entra密码。 单击“下一步”。

选项 C. 常规服务帐户 + Office 365应用程序上下文身份验证

在“配置常用服务”页上,选择“Office 365邮件服务和应用程序上下文身份验证”。 将 “使用组托管服务帐户” 复选框保留 为未选中状态。 单击“下一步”。

如果安装 MIM 报告组件,请键入System Center Service Manager管理服务器名称,然后单击“下一步”。

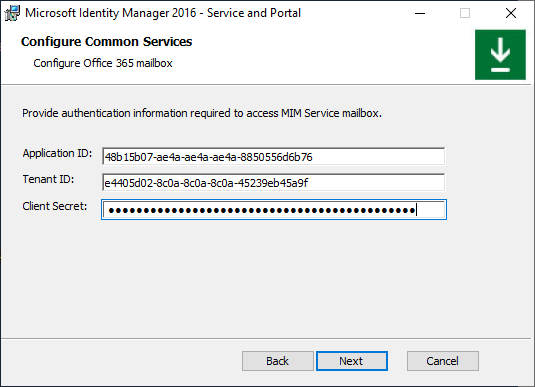

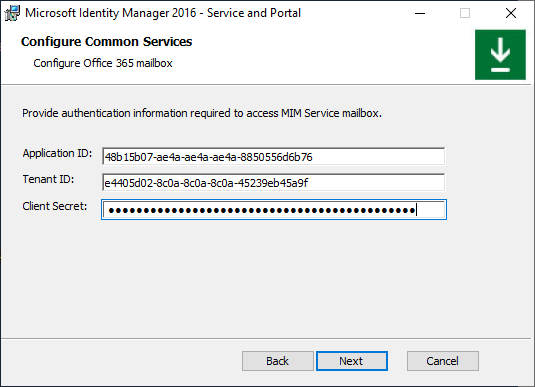

提供之前由脚本生成的Microsoft Entra应用程序 ID、租户 ID 和客户端密码。 单击“下一步”。

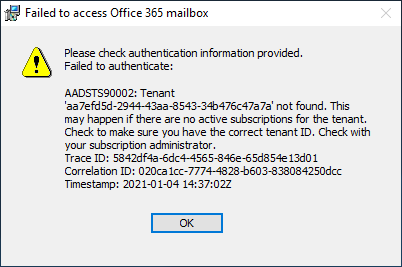

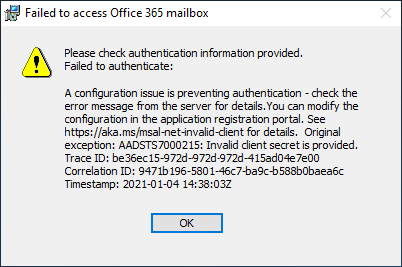

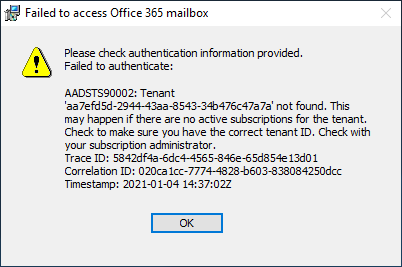

如果安装程序未能验证应用程序 ID 或租户 ID,则会出现错误:

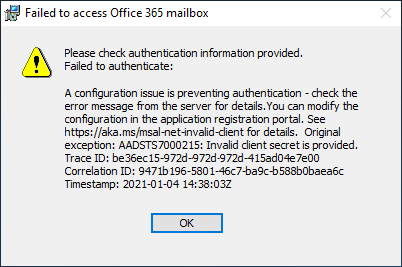

如果安装程序无法访问 MIM 服务邮箱,则显示另一个错误:

如果在仅具有 System Center Service Manager 2019 的 TLS 1.2 环境中安装 MIM 报告组件,请选择证书主题中具有 MIM 服务器主机名的 SCSM 服务器信任的证书,否则选择生成新的自签名证书。 单击“下一步”。

键入 MIM 服务帐户名和密码、域名和 MIM 服务的Office 365邮箱 SMTP 地址。 单击“下一步”。

选项 D. 常规服务帐户 + SMTP 服务器

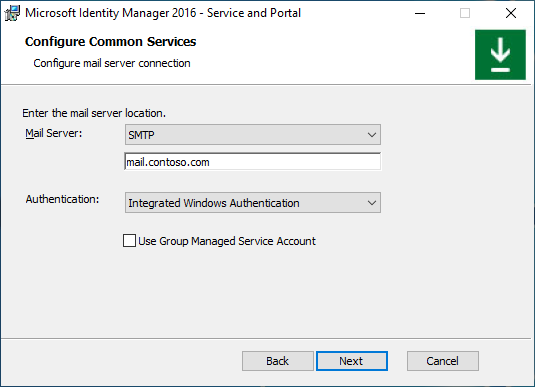

在 “配置常见服务 ”页上,选择“ SMTP 和 集成 Windows 身份验证”。 键入 SMTP 服务器主机名。 将 “使用组托管服务帐户” 复选框保留 为未选中状态。 单击“下一步”。

如果安装 MIM 报告组件,请键入System Center Service Manager管理服务器名称,然后单击“下一步”。

如果在仅具有 System Center Service Manager 2019 的 TLS 1.2 环境中安装 MIM 报告组件,请选择证书主题中具有 MIM 服务器主机名的 SCSM 服务器信任的证书,否则选择生成新的自签名证书。 单击“下一步”。

键入 MIM 服务帐户名和密码、域名和 MIM 服务 SMTP 地址。 单击“下一步”。

选项 E. 常规服务帐户 + 无邮件服务器

在 “配置公共服务 ”页上,选择“ 无 服务器类型”。 将 “使用组托管服务帐户” 复选框保留 为未选中状态。 单击“下一步”。

如果安装 MIM 报告组件,请键入System Center Service Manager管理服务器名称,然后单击“下一步”。

如果在仅具有 System Center Service Manager 2019 的 TLS 1.2 环境中安装 MIM 报告组件,请选择证书主题中具有 MIM 服务器主机名的 SCSM 服务器信任的证书,否则选择生成新的自签名证书。 单击“下一步”。

键入 MIM 服务帐户名和密码、域名。 单击“下一步”。

选项 F. 组托管服务帐户 + Exchange Server

在“配置常见服务”页上,选择“Exchange Server 2013 或更高版本”和“集成 Windows 身份验证”。 键入 Exchange 服务器主机名。 启用 “使用组托管服务帐户” 选项。 单击“下一步”。

如果安装 MIM 报告组件,请键入System Center Service Manager管理服务器名称,然后单击“下一步”。

如果在仅具有 System Center Service Manager 2019 的 TLS 1.2 环境中安装 MIM 报告组件,请选择证书主题中具有 MIM 服务器主机名的 SCSM 服务器信任的证书,否则选择生成新的自签名证书。 单击“下一步”。

键入 MIM 服务组托管服务帐户名称、域名、MIM 服务邮箱 SMTP 地址和密码。 单击“下一步”。

选项 G. 组托管服务帐户 + Office 365基本身份验证

在“配置常用服务”页上,选择“Office 365邮件服务和基本身份验证”。 启用 “使用组托管服务帐户” 选项。 单击“下一步”。

如果安装 MIM 报告组件,请键入System Center Service Manager管理服务器名称,然后单击“下一步”。

如果在仅具有 System Center Service Manager 2019 的 TLS 1.2 环境中安装 MIM 报告组件,请选择证书主题中具有 MIM 服务器主机名的 SCSM 服务器信任的证书,否则选择生成新的自签名证书。 单击“下一步”。

键入 MIM 服务组托管服务帐户名称、域名、MIM 服务的Office 365邮箱 SMTP 地址和 MIM 服务帐户Microsoft Entra密码。 单击“下一步”。

选项 H. 组托管服务帐户 + Office 365应用程序上下文身份验证

在“配置常用服务”页上,选择“Office 365邮件服务和应用程序上下文身份验证”。 启用 “使用组托管服务帐户” 选项。 单击“下一步”。

如果安装 MIM 报告组件,请键入System Center Service Manager管理服务器名称,然后单击“下一步”。

提供之前由脚本生成的Microsoft Entra应用程序 ID、租户 ID 和客户端密码。 单击“下一步”。

如果安装程序未能验证应用程序 ID 或租户 ID,则会出现错误:

如果安装程序无法访问 MIM 服务邮箱,则显示另一个错误:

如果在仅具有 System Center Service Manager 2019 的 TLS 1.2 环境中安装 MIM 报告组件,请选择证书主题中具有 MIM 服务器主机名的 SCSM 服务器信任的证书,否则选择生成新的自签名证书。 单击“下一步”。

键入 MIM 服务组托管服务帐户名、域名和 MIM 服务Office 365邮箱 SMTP 地址。 单击“下一步”。

选项 I. 组托管服务帐户 + 无邮件服务器

在 “配置公共服务 ”页上,选择“ 无 服务器类型”。 启用 “使用组托管服务帐户” 选项。 单击“下一步”。

如果安装 MIM 报告组件,请键入System Center Service Manager管理服务器名称,然后单击“下一步”。

如果在仅具有 System Center Service Manager 2019 的 TLS 1.2 环境中安装 MIM 报告组件,请选择证书主题中具有 MIM 服务器主机名的 SCSM 服务器信任的证书,否则选择生成新的自签名证书。 单击“下一步”。

键入 MIM 服务组托管服务帐户名称、域名。 单击“下一步”。

常见部署步骤。 延续

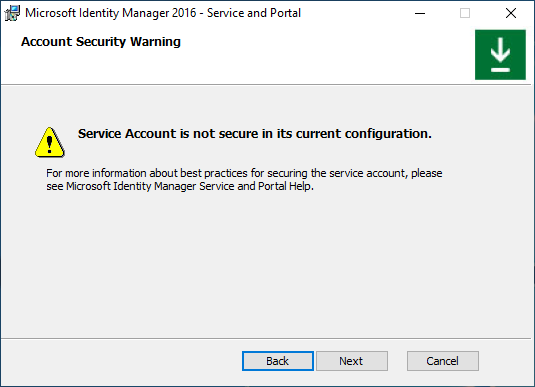

如果 MIM 服务帐户未限制为拒绝本地登录,则会显示一条警告消息。 单击“下一步”。

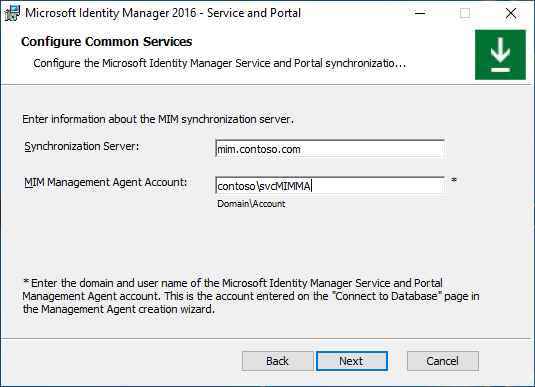

键入 MIM 同步服务器主机名。 键入 MIM 管理代理帐户名称。 如果使用 Group-Managed 服务帐户安装 MIM 同步服务,请将美元符号添加到帐户名称,例如 contoso\MIMSyncGMSAsvc$。 单击“下一步”。

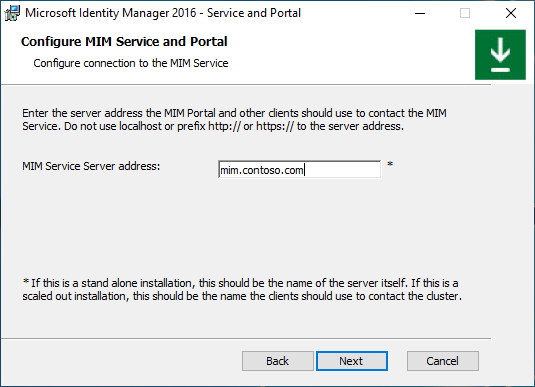

键入 MIM 服务服务器主机名。 如果使用负载均衡器来平衡 MIM 服务有效负载,请提供群集的名称。 单击“下一步”。

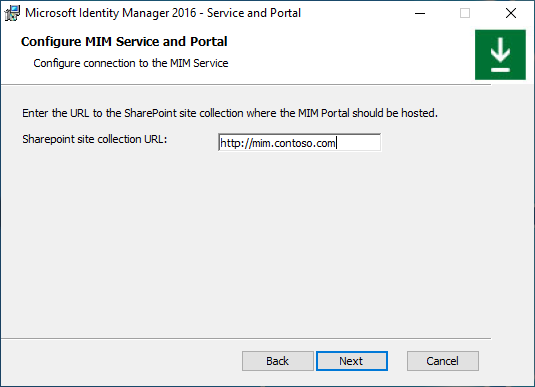

提供 SharePoint 网站集名称。 请确保将 替换为 http://localhost 正确的值。 单击“下一步”。

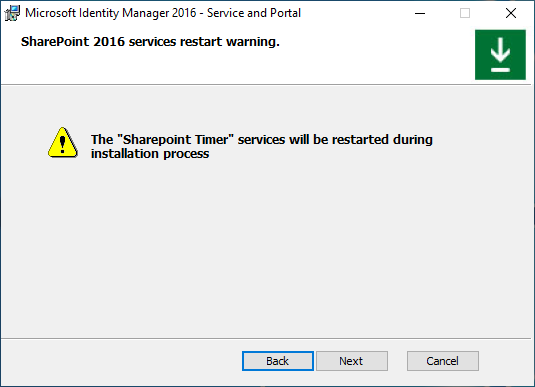

此时会显示一条警告。 单击“下一步”。

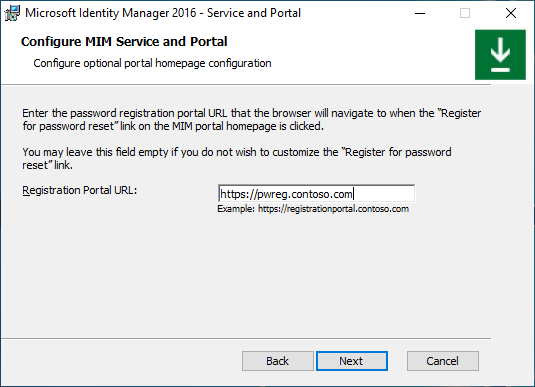

如果使用Microsoft Entra ID 进行密码重置) , (则不需要安装 Self-Service 密码注册网站,请指定登录后将重定向到的 URL MIM 客户端。 单击“下一步”。

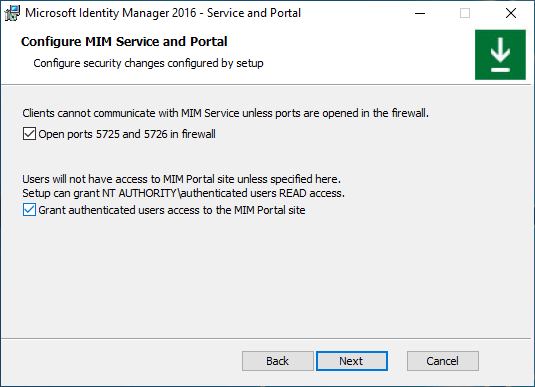

选中打开防火墙中的端口 5725 和 5726 的复选框,以及授予所有经过身份验证的用户访问 MIM 门户权限的复选框。 单击“下一步”。

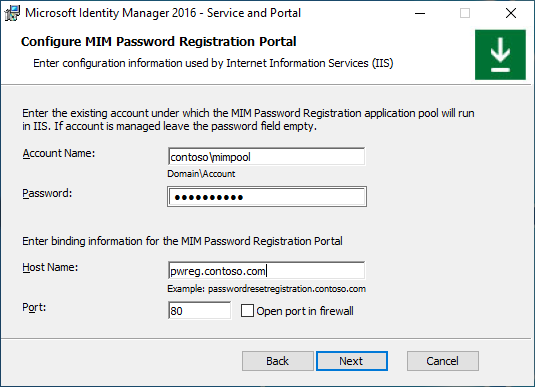

如果使用Microsoft Entra ID 进行密码重置 () ,则不需要安装 Self-Service 密码注册网站,请设置应用程序池帐户名称及其密码、主机名和网站的端口。 根据需要启用 “在防火墙中打开端口 ”选项。 单击“下一步”。

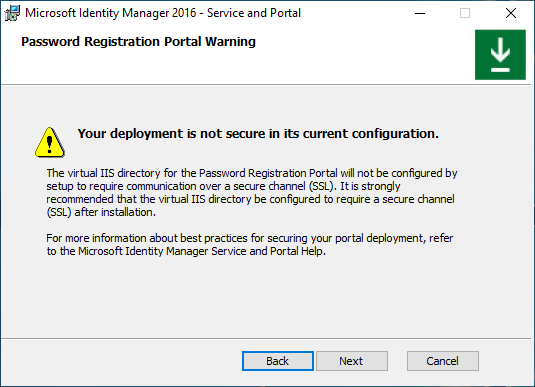

将显示警告 – 阅读该警告,然后单击“下一步” 。

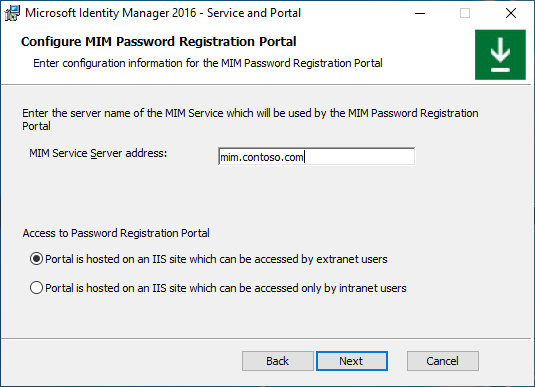

在下一个 MIM 密码注册门户配置屏幕中,键入密码注册门户的 MIM 服务服务器地址,并选择 Intranet 用户是否可以访问此网站。 单击“下一步”。

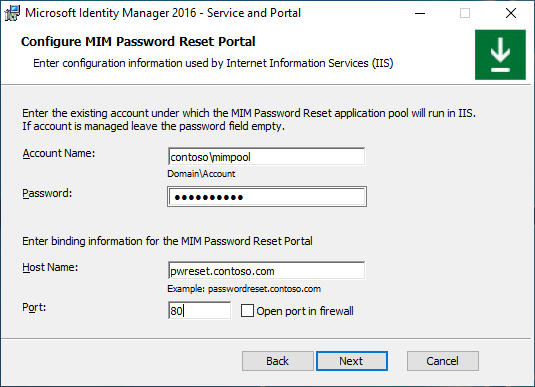

如果安装 Self-Service 密码重置网站,请设置应用程序池帐户名称及其密码、主机名和网站的端口。 根据需要启用 “在防火墙中打开端口 ”选项。 单击“下一步”。

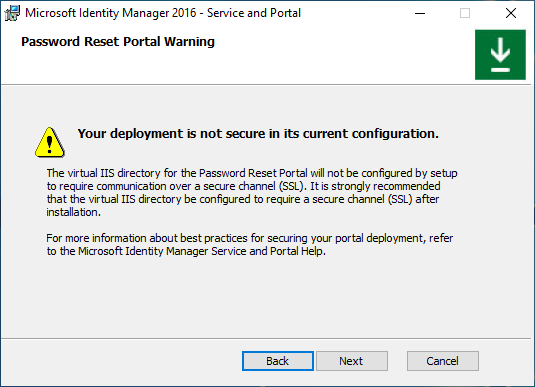

将显示警告 – 阅读该警告,然后单击“下一步” 。

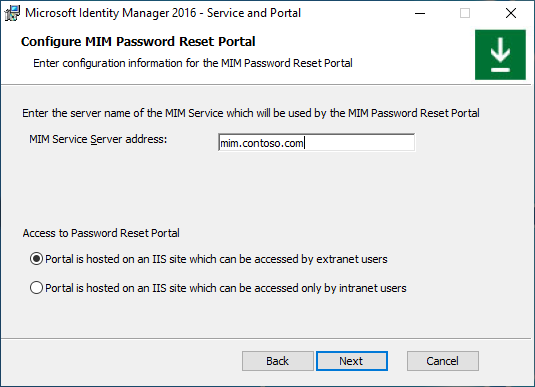

在下一个 MIM 密码重置门户配置屏幕中,键入密码重置门户的 MIM 服务服务器地址,然后选择 Intranet 用户是否可访问此网站。 单击“下一步”。

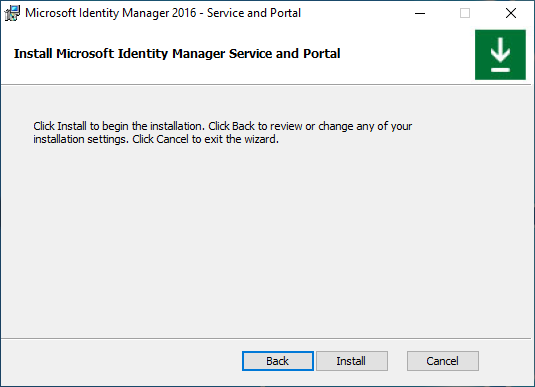

所有预安装定义准备就绪后,单击“安装”以开始安装所选的“服务和门户”组件。

安装后任务

安装完成后,验证 MIM 门户是否处于活动状态。

启动 Internet Explorer 并连接到 MIM 门户

http://mim.contoso.com/identitymanagement。 请注意,第一次访问此页可能有一个短暂的延迟。- 如有必要,请以安装了 MIM 服务和门户的用户身份向 Internet Explorer 进行身份验证。

在 Internet Explorer 中,打开 “Internet 选项”,更改为“ 安全 ”选项卡,并将站点添加到 本地 Intranet 区域(如果尚未存在)。 关闭“Internet 选项” 对话框。

在 Internet Explorer 中,打开 “设置”,更改为“ 兼容性视图设置 ”选项卡,然后取消选中“ 在兼容性视图中显示 Intranet 站点 ”复选框。 关闭 “兼容性视图 ”对话框。

允许非管理员访问 MIM 门户。

- 使用 Internet Explorer,在“MIM 门户” 中,单击“管理策略规则” 。

- 搜索管理策略规则“用户管理:用户可以读取自己的属性”。

- 选择此管理策略规则,取消选中“策略已禁用”。

- 单击“确定” ,然后单击“提交” 。

注意

可选:此时可以安装 MIM 加载项和扩展以及语言包。