为 Surface 扩展坞配置 UEFI 设置

IT 管理员可以通过在 Windows Installer 配置包中配置 UEFI 设置来保护和管理 Surface Dock 2 或 Surface Thunderbolt 4 Dock 上的端口, (.msi 文件) 部署到公司环境中的兼容 Surface 设备。

支持的设备

使用 SEMM 管理 Surface Dock 2 或 Surface Thunderbolt 4 扩展坞适用于连接到 Surface Laptop Studio (各代) 的扩展坞, Surface Laptop (第 7 版) 、Surface Laptop 6、Surface Laptop 5、Surface Laptop 4、Surface Laptop 3、Surface Laptop go (各代) 、Surface Pro (第 11 版) 、Surface Pro 10、Surface Pro 9、Surface Pro 9 具有 5G、Surface Pro 8、Surface Pro 7+、Surface Pro 7、Surface Pro X 和 Surface Book 3。

提示

这些兼容的 Surface 设备通常称为 主机设备。 包将应用于主机设备,具体取决于主机设备是 经过身份验证 还是 未经身份验证。 配置的设置驻留在主机设备上的 UEFI 层中,使 IT 管理员能够像管理任何其他内置外围设备(如相机)一样管理兼容的 Surface Dock。

配置和部署 Surface 扩展坞的 UEFI 设置

本部分提供以下任务的分步指南:

- 安装 Surface IT 工具包。

- 创建或获取公钥证书。

- 创建 .msi 配置包。 a. 添加证书。 b. 为 Surface Dock 2 或 Surface Thunderbolt 4 扩展坞设备输入 16 位 RN 编号。 c. 为组件策略配置 UEFI 设置:USB 数据、以太网或音频。

- 创建配置包并将其应用于目标 Surface 设备。

- 使用 Surface 应用确认托管 Surface 扩展坞的结果策略状态。

重要提示

随机数 (RN) 是在工厂预配的唯一 16 位十六进制代码标识符,在扩展坞的底部以小类型打印。 RN 不同于大多数序列号,因为它无法以电子方式读取。 这可确保仅在物理访问设备时通过读取 RN 来建立所有权证明。 RN 也可以在购买交易期间获得,并记录在Microsoft库存系统中。

创建公钥证书

本部分提供创建管理 Surface Dock 2 或 Surface Thunderbolt 4 Dock 端口所需的证书的规范。

必备条件

本文假设你要么从第三方提供商处获得证书,要么已经具备 PKI 证书服务方面的专业知识,并且知道如何创建自己的证书。 你应该熟悉并遵循 Surface Enterprise Management Mode 入门 (SEMM) 文档中所述的一般证书创建建议,但有一个例外。 使用 SEMM 配置 Surface Dock 所需的证书要求 扩展坞证书颁发机构 的到期期限为 30 年, 主机身份验证证书的有效期为 20 年。

如果已有相应的证书,请继续下一部分。 否则,请仔细查看 附录:根证书和主机证书要求中的指南。

创建停靠预配包

获取或创建证书后,可以生成将应用于目标设备的 .msi 预配包。

打开 Surface IT 工具包,然后选择 “配置 Surface Dock”。

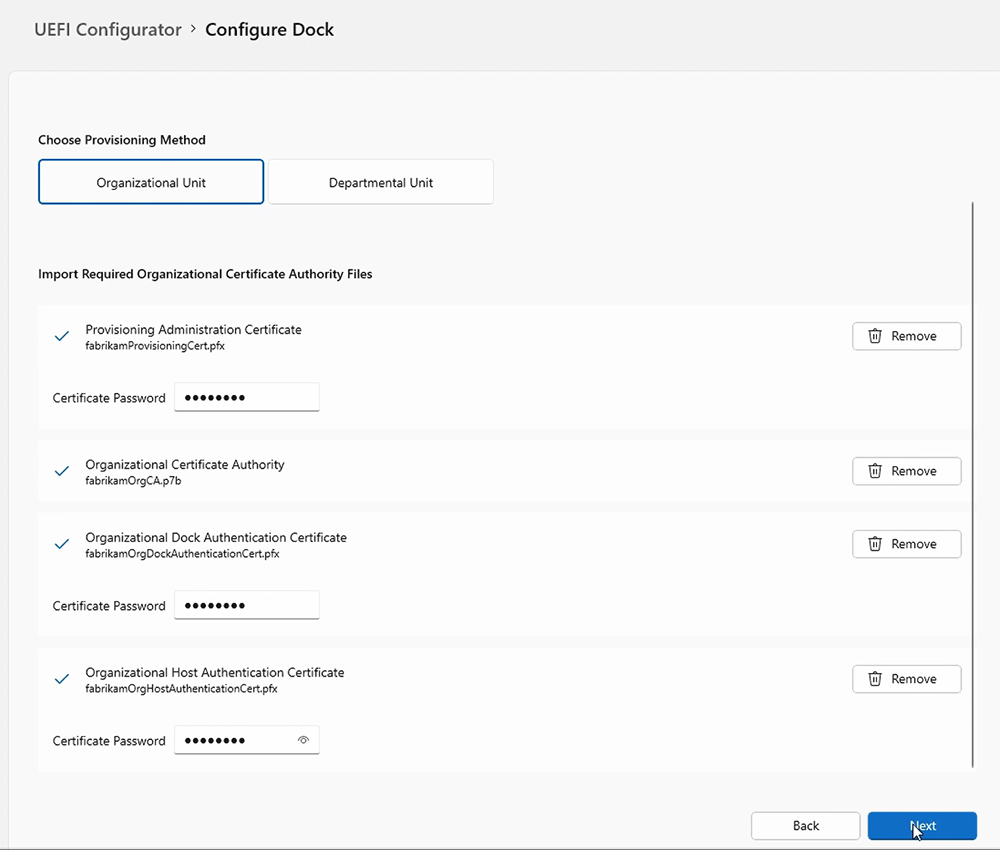

选择“停靠类型”,然后选择预配方法。

- 组织单位,专为企业范围使用而设计。

- 部门单位,设计用于更精细的设置配置;例如,处理高度敏感信息的部门。

导入证书颁发机构和证书文件,并输入每个文件的密码。 选择下一步 。 此示例演示组织预配。

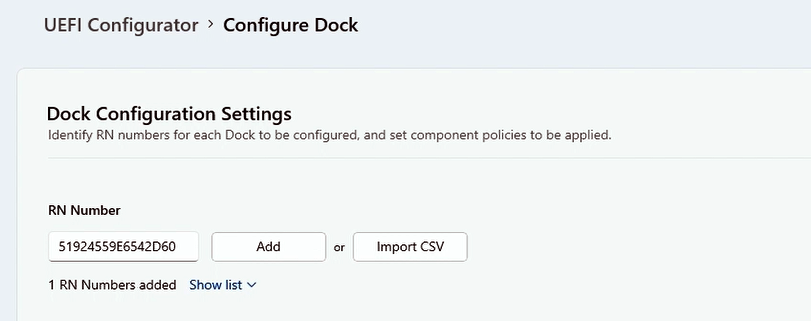

添加与要管理的扩展坞关联的 Surface Dock ID 号。 对于多个扩展坞,请在不带标头的 .csv 文件中输入数字,这意味着文件的第一行不应包含列名或说明。

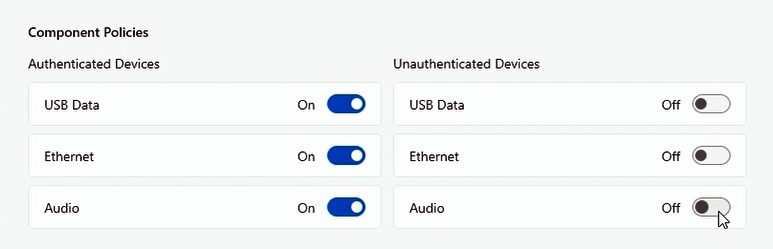

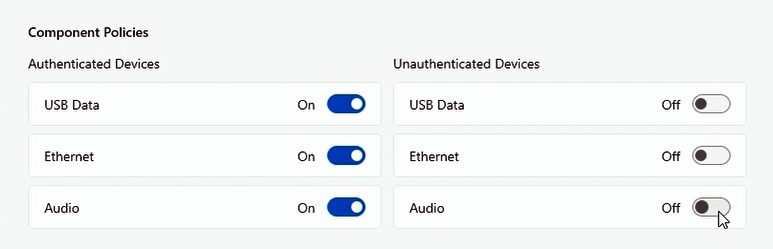

可以为 USB 数据、以太网和音频端口指定策略设置。 UEFI 配置器允许为经过身份验证的用户配置策略设置, (经过身份验证的策略) 和未经身份验证的用户 (未经身份验证的策略) 。

- 经过身份验证的策略 是指安装了相应证书的 Surface 设备,如应用于目标设备的 .msi 配置包中所述。

- 未经身份验证的策略 是指任何其他设备。

选择要激活或停用的组件,然后选择“ 下一步”。 下图显示了对经过身份验证的设备启用的端口访问,以及针对未经身份验证的设备关闭的端口访问。

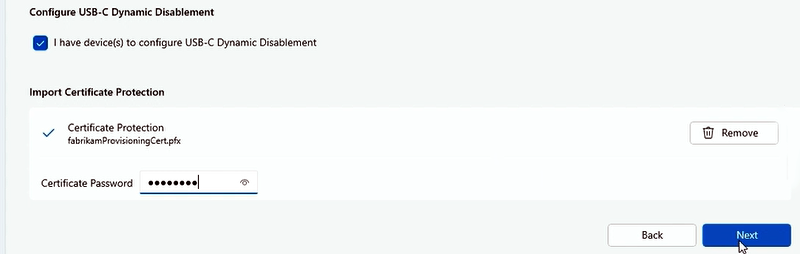

如果要为动态 USB-C 禁用配置设备,请选中下图所示的复选框。 添加所需的证书,然后选择“ 下一步”。 若要了解详细信息,请参阅本页上 保护 Surface Dock 端口的方案 。

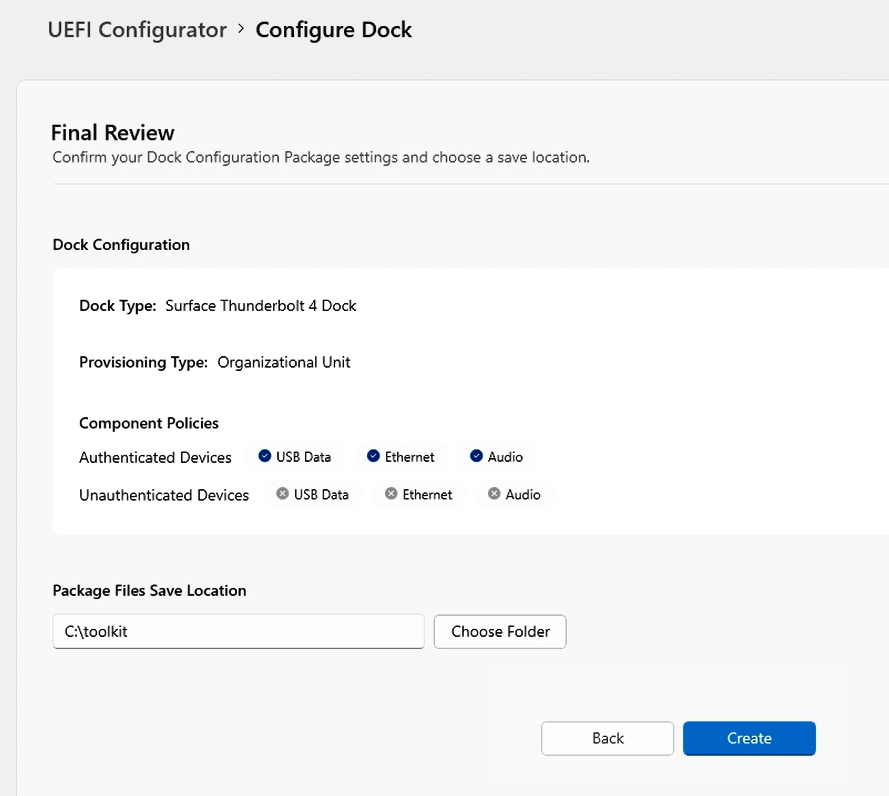

完成配置设置的最终评审,选择保存包的文件夹,然后选择 “创建”。

将预配包应用到 Surface Dock

- 获取 Surface UEFI 配置器生成的 .msi 文件,并将其安装在 Surface 主机设备上,例如 Surface Laptop 6 或 Surface Pro 10。

- 将主机设备连接到 Surface Dock 2 或 Surface Thunderbolt 4 扩展坞。 连接扩展坞时,将应用 UEFI 策略设置。

保护 Surface Dock 端口的方案

将 Surface Dock 2 或 Surface Thunderbolt 4 扩展坞限制为登录到公司主机设备的授权人员可提供另一层数据保护。 对于高度安全环境中的特定客户来说,这种锁定 Surface 扩展坞的能力至关重要,这些客户希望获得扩展坞的功能和工作效率优势,同时保持遵守严格的安全协议。 与 Surface Dock 2 或 Surface Thunderbolt 4 Dock 配合使用的 SEMM 在开放办公室和共享空间中非常有用,尤其是对于出于安全原因想要锁定 USB 端口的客户。

精细的 USB-C 禁用。 使用 USB-C 端口对 DisplayPort 和 USB 电源传送的支持来管理 USB-C 端口提供了除关闭所有功能之外的更多选项。 例如,可以阻止数据连接来阻止用户从 USB 存储复制数据,但保留通过 USB-C 扩展坞扩展显示器和为设备充电的功能。 从 Surface Pro 8、Surface Laptop Studio 和 Surface Go 3 开始,这些选项现在可通过 SEMM PowerShell 脚本使用。

动态 USB-C 禁用。 动态 USB-C 禁用使在高度安全的工作环境中操作的客户能够防止 USB 窃取机密数据,并为组织提供更多控制。 与 Surface Thunderbolt 4 扩展坞配对时,每当符合条件的 Surface 设备被取消停靠或连接到未经授权的扩展坞时,IT 管理员可以锁定 USB-C 端口。

提示

此功能在 Surface Pro 10、Surface Laptop 6 和 Surface Laptop Studio 2 上可用。

当用户连接到办公室的授权扩展坞时,使用动态 USB-C 禁用,USB-C 端口将在其设备上具有完整功能。 但是,当他们离开现场时,他们仍然可以连接到扩展坞以使用配件或监视器,但不能使用 USB 端口传输数据。

管理这些方案的 USB-C 端口涉及以下任务:

- 预配主机设备(如 Surface Pro 10 或 Surface Laptop 6),并通过 UEFI 配置器生成的 .msi 包将 Surface 扩展坞预配到 SEMM,如本页前面所述。

- 创建单独的 .msi 包,其中包含“经过身份验证”和“未经身份验证”设备的 UEFI 策略设置。

- 配置精细 USB-C 禁用或动态 USB-C 禁用。

若要了解详细信息,请参阅 管理 Surface 设备上的 USB 端口。

使用 Surface 应用验证托管状态

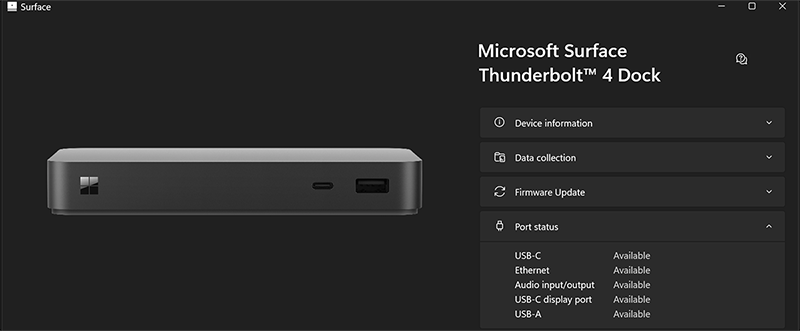

应用配置包后,可以直接从 Surface 应用快速验证扩展坞的结果策略状态,默认情况下安装在所有 Surface 设备上。 如果 Surface 应用不在设备上,可以从 Microsoft 应用商店下载并安装它。

测试方案

目标:将策略设置配置为仅允许经过身份验证的用户进行端口访问。

如前所述,为经过身份验证的用户打开所有端口,为未经身份验证的用户关闭这些端口。

将配置包应用到目标设备并连接扩展坞。

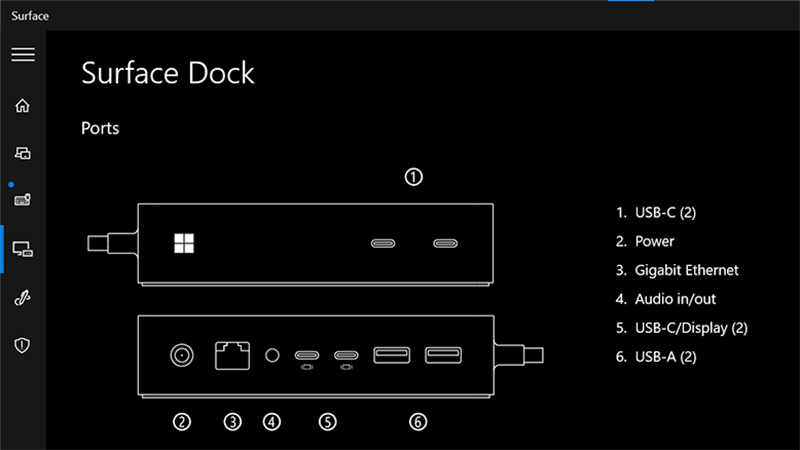

打开 Surface 应用 并选择 Surface Dock 以查看 Surface 扩展坞的结果策略状态。 如果应用了策略设置,Surface App (此处显示的 Surface Thunderbolt 4 Dock 和 Surface Dock 2) 指示端口可用。

现在,需要验证策略设置是否已成功关闭未经身份验证的用户的所有端口。 将 Surface Dock 2 或 Surface Thunderbolt 4 扩展坞连接到非托管设备,例如,你创建的配置包管理范围之外的任何 Surface 设备。

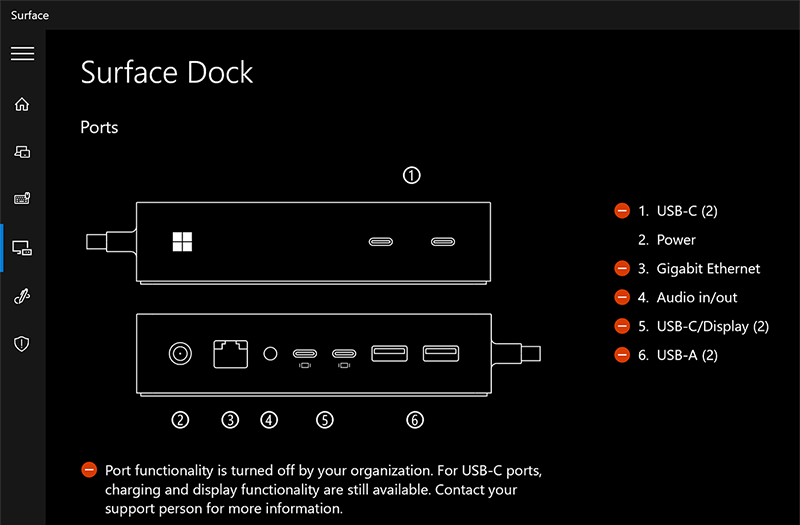

打开 Surface 应用 并选择 Surface Dock。 此处显示的 Surface Thunderbolt 4 Dock 和 Surface Dock 2) 的结果策略状态 (指示端口已关闭。

提示

如果想要保留设备的所有权,但允许所有用户完全访问,则可以创建一个打开所有内容的新包。 如果希望完全删除设备的限制和所有权 (使其成为非托管) ,请选择“在 Surface UEFI 配置器中 重置 ”以创建要应用于目标设备的包。

祝贺你。 你已成功管理目标主机设备上的 Surface Dock 端口。

附录:根证书和主机证书要求

在创建配置包之前,需要准备公钥证书,以验证 Surface Dock 2 或 Surface Thunderbolt 4 Dock 的所有权,并在设备生命周期内促进所有权的任何后续更改。 主机证书和预配证书需要输入 EKU ID,也称为 客户端身份验证增强型密钥用法 (EKU) 对象标识符 (OID) 。

表 1 和表 2 中列出了所需的 EKU 值。

注意

将证书保存在安全的位置,并确保它们已正确备份。 如果没有它们,就不可能重置 Surface UEFI、更改托管的 Surface UEFI 设置或从已注册的 Surface 设备中删除 SEMM。

表 1. 根证书和扩展坞证书要求

| 证书 | 算法 | 说明 | 到期 | EKU OID |

|---|---|---|---|---|

| 根证书颁发机构 | ECDSA_P384 | - 具有 384 位质椭圆曲线数字签名算法的根证书 (ECDSA) - 安全哈希算法 (SHA) 256 密钥用法: CERT_DIGITAL_SIGNATURE_KEY_USAGE - CERT_KEY_CERT_SIGN_KEY_USAGE CERT_CRL_SIGN_KEY_USAGE |

30 年 | 不适用 |

| 停靠证书颁发机构 | ECC P256 曲线 | - 具有 256 位椭圆曲线加密的主机证书 (ECC) - SHA 256 密钥用法: CERT_KEY_CERT_SIGN_KEY_USAGE - 路径长度约束 = 0 |

20 年 | 1.3.6.1.4.1.311.76.9.21.2 1.3.6.1.4.1.311.76.9.21.3 |

注意

扩展坞 CA 必须导出为 .p7b 文件。

预配管理证书要求

每个主机设备必须具有文档 CA 和两个证书,如表 2 所示。

表 2. 预配管理证书要求

| 证书 | 算法 | 说明 | EKU OID |

|---|---|---|---|

| 主机身份验证证书 | ECC P256 SHA 256 |

证明主机设备的标识。 | 1.3.6.1.4.1.311.76.9.21.2 |

| 预配管理证书 | ECC P256 SHA256 |

允许你通过替换扩展坞上安装的当前 CA 来更改扩展坞所有权或策略设置。 | 1.3.6.1.4.1.311.76.9.21.3 1.3.6.1.4.1.311.76.9.21.4 |

注意

必须将主机身份验证和预配证书导出为 .pfx 文件。

有关详细信息,请参阅 证书服务体系结构 文档,并查看 Windows Server 2019 Inside Out 或 Windows Server 2008 PKI 和 Certificate Security 中可从 Microsoft Press 获取的相应章节。