啟用適用於端點的 Defender 整合

適用於雲端的 Microsoft Defender 與適用於端點的 Microsoft Defender 整合,提供一個能供應各種不同功能的雲端式端點安全性解決方案。 整合內容提供以風險為基礎的弱點管理和評量,有助於識別並排定需要解決的弱點的優先順序。 解決方案也包含受攻擊面縮小,有助於將端點的攻擊面降到最低,以及行為型和雲端供應式保護可偵測及回應威脅。 此外,適用於端點的 Microsoft Defender 提供端點偵測和回應 (EDR)、自動化調查和補救,以及受控搜捕服務,以協助組織快速偵測、調查及回應安全性事件。

必要條件

您必須先確認您的機器符合適用於端點的 Defender 的必要需求,才能啟用適用於端點的 Microsoft Defender 與適用於雲端的 Defender 整合:

請確定機器已視需要連線到 Azure 和網際網路:

Azure 虛擬機器 (Windows 或 Linux) - 設定裝置 Proxy 和網際網路連線設定中所述的網路設定:Windows 或 Linux。

內部部署機器 - 依照使用已啟用 Azure Arc 的伺服器連線混合式機器中所述,將目標機器連線至 Azure Arc。

啟用適用於伺服器的 Microsoft Defender。 請參閱快速入門:啟用適用於雲端的 Defender 增強的安全性功能。

重要

預設會啟用適用於雲端的 Defender 與適用於端點的 Microsoft Defender 的整合。 因此,當您啟用增強式安全性功能時,也表示同意適用於伺服器的 Microsoft Defender 存取適用於端點的 Microsoft Defender 弱點、已安裝軟體和警示相關資料。

針對 Windows 伺服器,請確定您的伺服器符合適用於端點的 Microsoft Defender 上線的需求。

針對 Linux 伺服器,您必須安裝 Python。 針對所有散發版本建議使用 Python 3,但 RHEL 8.x 和 Ubuntu 20.04 或更高版本則是必須使用。 如有需要,請參閱在 Linux 上安裝 Python 的逐步指示。

如果您已在 Azure 租用戶之間移動訂用帳戶,則會需要一些手動準備步驟。 如需詳細資料,請連絡 Microsoft 支援服務。

啟用整合

Windows

適用於端點的 Defender 統一解決方案不使用也不需要安裝 Log Analytics 代理程式。 針對 Azure Windows 2012 R2 和 2016 伺服器、透過 Azure Arc 連線的 Windows 伺服器,以及透過多雲端連接器連線的 Windows 多雲端伺服器,會自動部署統一解決方案。

您有兩種方式將「適用於端點的 Defender」部署至 Windows 機器,視您是否已將此服務部署至 Windows 機器而定:

已啟用「適用於伺服器的 Defender」且已部署「適用於端點的 Microsoft Defender」的使用者

如果您已啟用與適用於端點的 Defender 整合,則可以完全控制何時及是否將適用於端點的 Defender 統一解決方案部署到 Windows 機器。

若要部署適用於端點的 Defender 統一解決方案,您將需要使用 REST API 呼叫或 Azure 入口網站:

從適用於雲端的 Defender 的功能表中,選取 [環境設定],然後選取具有您要接收適用於端點的 Defender Windows 機器的訂用帳戶。

在適用於伺服器的 Defender 方案的 [監視涵蓋範圍] 資料行中,選取 [設定]。

Endpoint Protection 元件的狀態為 [部分],表示並非啟用元件的所有部分。

注意

如果狀態為 [關閉],請使用從未啟用與 Windows 適用於端點的 Microsoft Defender 整合的使用者中的指示。

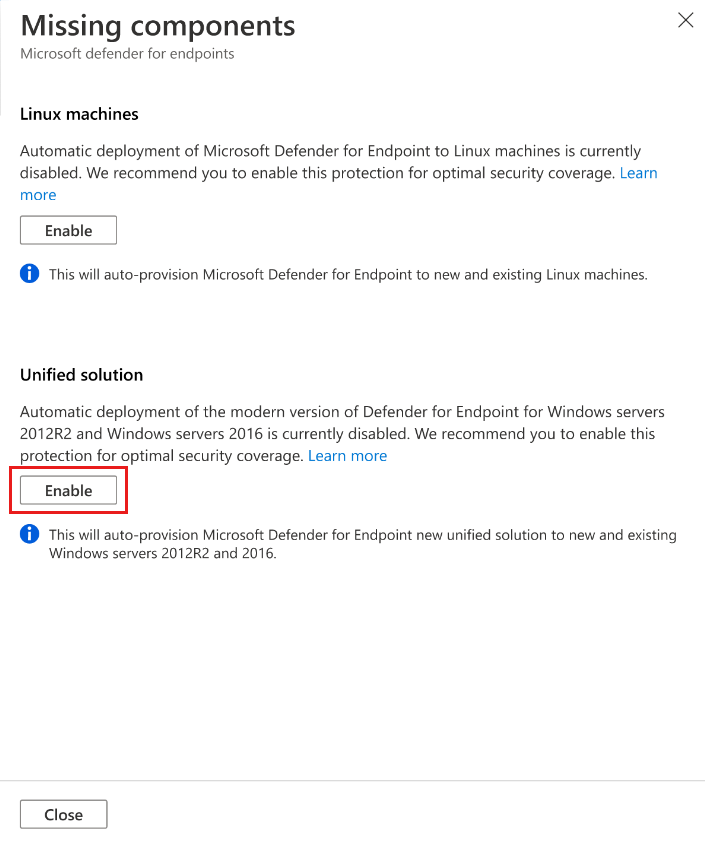

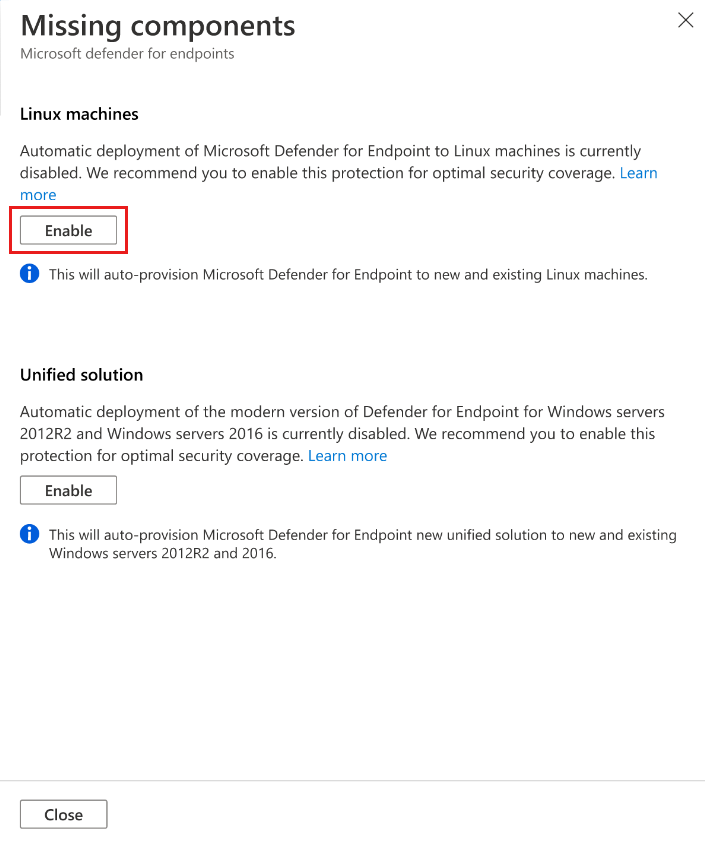

選取 [修正] 以查看未啟用的元件。

![啟用適用於端點的 Microsoft Defender 支援的 [修正] 按鈕的螢幕擷取畫面。](media/integration-defender-for-endpoint/fix-defender-for-endpoint.png)

若要啟用 Windows Server 2012 R2 和 2016 機器的統一解決方案,請選取 [啟用]。

若要儲存變更,請選取頁面頂端 [儲存],然後在 [設定和監視] 頁面中選取 [繼續]。

適用於雲端的 Microsoft Defender 將會:

- 停止 Log Analytics 代理程式中針對「適用於伺服器的 Defender」收集資料的現有適用於端點的 Defender 程序。

- 為所有現有和新的 Windows Server 2012 R2 和 2016 機器安裝適用於端點的 Defender 統一解決方案。

適用於雲端的 Microsoft Defender 會自動將機器上線至適用於端點的 Microsoft Defender。 上線最多可能需要 12 小時。 針對啟用整合之後建立的新機器,上線最多需要一小時的時間。

注意

如果您在「適用於伺服器的 Defender 方案 2」中選擇不將適用於端點的 Defender 統一解決方案部署到 Windows 2012 R2 和 2016 伺服器,然後將「適用於伺服器的 Defender」降級為方案 1,則適用於端點的 Defender 統一解決方案不會部署到這些伺服器,因此,未經您明確同意,現有的部署不會變更。

從未啟用與「適用於端點的 Microsoft Defender (Windows 版)」整合的使用者

如果您從未啟用 Windows 的整合,則 Endpoint Protection 會啟用適用於雲端的 Defender,以將適用於端點的 Defender 同時部署到您的 Windows 和 Linux 機器。

若要部署適用於端點的 Defender 統一解決方案,您將需要使用 REST API 呼叫或 Azure 入口網站:

從「適用於雲端的 Defender」的功能表中,選取 [環境設定],然後選取哪個訂用帳戶中的機器需要收到「適用於端點的 Defender」。

在 Endpoint Protection 元件的狀態中,選取 [開啟] 以啟用與適用於端點的 Microsoft Defender 的整合。

適用於端點的 Defender 代理程式統一解決方案會部署到所選訂用帳戶中的所有機器。

Linux

您將使用這些方式的其中之一,將適用於端點的 Defender 部署至 Linux 機器,視您是否已將其部署至 Windows 機器而定:

- 在 Azure 入口網站環境設定中為特定訂用帳戶啟用

- 在 Azure 入口網站儀表板中為多個訂用帳戶啟用

- 使用 PowerShell 指令碼為多個訂用帳戶啟用

注意

當您啟用自動部署時,如果機器上具有使用 fanotify 的既存執行中服務,以及具有也可能造成適用於端點的 Defender 故障或可能受適用於端點的 Defender 影響的其他服務 (例如安全性服務),Linux 安裝適用於端點的 Defender 將會中止。 驗證潛在的相容性問題之後,建議您在這些伺服器上手動安裝適用於端點的 Defender。

已啟用適用於雲端的 Defender 增強式安全性功能,以及 Windows 版適用於端點的 Microsoft Defender 的現有使用者

如果您已經啟用與適用於端點的 Defender (Windows 版) 的整合,便可以完全控制何時和是否要將適用於端點的 Defender 部署至 Linux 機器。

從適用於雲端的 Defender 的功能表中,選取 [環境設定],然後選取具有您要接收適用於端點的 Defender Linux 機器的訂用帳戶。

在適用於伺服器的 Defender 方案中,選取 [監視涵蓋範圍] 資料行中的 [設定]。

Endpoint Protection 元件的狀態為 [部分],表示並非啟用元件的所有部分。

注意

如果狀態為 [關閉],請使用從未啟用與 Windows 適用於端點的 Microsoft Defender 整合的使用者中的指示。

選取 [修正] 以查看未啟用的元件。

![啟用適用於端點的 Microsoft Defender 支援的 [修正] 按鈕的螢幕擷取畫面。](media/integration-defender-for-endpoint/fix-defender-for-endpoint.png)

若要啟用部署至 Linux 機器,請選取 [啟用]。

若要儲存變更,請選取頁面頂端 [儲存],然後在 [設定和監視] 頁面中選取 [繼續]。

適用於雲端的 Microsoft Defender 將會:

- 自動將 Linux 機器上線至適用於端點的 Defender

- 偵測任何先前的適用於端點的 Defender 安裝,並將其重新設定為與適用於雲端的 Defender 整合

適用於雲端的 Microsoft Defender 會自動將機器上線至適用於端點的 Microsoft Defender。 上線最多可能需要 12 小時。 針對啟用整合之後建立的新機器,上線最多需要一小時的時間。

注意

下次返回 Azure 入口網站的此頁面時,將不會顯示 [啟用 Linux 電腦] 按鈕。 若要停用 Linux 的整合,您必須在 Endpoint Protection 中,將切換開關關閉,然後選取 [繼續] 也停用 Windows 的整合。

若要確認 Linux 機器上已安裝適用於端點的 Defender,請在您的機器上執行下列 Shell 命令:

mdatp health如果已安裝適用於端點的 Microsoft Defender,您會看到其健康狀態:

healthy : truelicensed: true此外,在 Azure 入口網站中,您會在名為

MDE.Linux的機器上看到新的 Azure 延伸模組。

從未啟用與「適用於端點的 Microsoft Defender (Windows 版)」整合的新使用者

如果您從未啟用 Windows 的整合,則 Endpoint Protection 會啟用適用於雲端的 Defender,以將適用於端點的 Defender 同時部署到您的 Windows 和 Linux 機器。

從適用於雲端的 Defender 的功能表中,選取 [環境設定],然後選取具有您要接收適用於端點的 Defender Linux 機器的訂用帳戶。

在適用於伺服器的 Defender 方案中,選取 [監視涵蓋範圍] 資料行中的 [設定]。

在 Endpoint Protection 元件的狀態中,選取 [開啟] 以啟用與適用於端點的 Microsoft Defender 的整合。

適用於雲端的 Microsoft Defender 將會:

- 自動將 Windows 和 Linux 機器上線至適用於端點的 Defender

- 偵測任何先前的適用於端點的 Defender 安裝,並將其重新設定為與適用於雲端的 Defender 整合

上線最多可能需要 1 個小時。

選取 [繼續] 和 [儲存] 以儲存您的設定。

若要確認 Linux 機器上已安裝適用於端點的 Defender,請在您的機器上執行下列 Shell 命令:

mdatp health如果已安裝適用於端點的 Microsoft Defender,您會看到其健康狀態:

healthy : truelicensed: true此外,在 Azure 入口網站中,您會在名為

MDE.Linux的機器上看到新的 Azure 延伸模組。

在 Azure 入口網站儀表板中對多個訂用帳戶啟用

如果您的一或多個訂用帳戶未針對 Linux 機器啟用 Endpoint Protection,您將會在適用於雲端的 Defender 儀表板中看到深入解析面板。 深入解析面板會告訴您已針對 Windows 機器啟用適用於端點的 Defender 整合的訂用帳戶,但沒有針對 Linux 機器。 您可以使用深入解析面板來查看受影響的訂用帳戶,其中包含每個訂用帳戶中受影響的資源數目。 沒有 Linux 機器的訂用帳戶不會顯示受影響的資源。 然後,您可以選取訂用帳戶,為 Linux 整合啟用端點保護。

在深入解析面板中選取 [啟用] 後,適用於雲端的 Defender 會:

- 自動將 Linux 機器上線至所選訂用帳戶中適用於端點的 Defender。

- 偵測適用於端點的 Defender 任何先前的安裝,並將其重新設定為與適用於雲端的 Defender 整合。

使用適用於端點的 Defender 狀態活頁簿,確認 Linux 機器上適用於端點的 Defender 的安裝和部署狀態。

使用 PowerShell 指令碼在多個訂用帳戶上啟用

使用適用於雲端的 Defender GitHub 存放庫中的 PowerShell 指令碼,在多個訂用帳戶中的 Linux 機器上啟用端點保護。

管理 Linux 的自動更新設定

在 Windows 中,適用於端點的 Defender 版本更新是透過持續不斷的知識庫更新來提供;在 Linux 中,您必須更新適用於端點的 Defender 套件。 當您使用適用於伺服器的 Defender 搭配 MDE.Linux 延伸模組時,預設會啟用適用於端點的 Microsoft Defender 的自動更新。 如果您想要手動管理適用於端點的 Defender 版本更新,您可以停用機器上的自動更新。 若要這樣做,請為使用 MDE.Linux 延伸模組上線的機器新增下列標籤。

- 標籤名稱:'ExcludeMdeAutoUpdate'

- 標籤值:'true'

Azure VM 和 Azure Arc 機器支援此設定,其中 MDE.Linux 延伸模組會起始自動更新。

大規模啟用適用於端點的 Microsoft Defender 統一解決方案

您也可以透過提供的 REST API 2022-05-01 版大規模啟用適用於端點的 Defender 統一解決方案。 如需完整詳細資料,請參閱 API 文件。

以下是啟用適用於端點的 Defender 統一解決方案的 PUT 要求範例要求本文:

URI:https://management.azure.com/subscriptions/<subscriptionId>/providers/Microsoft.Security/settings/WDATP?api-version=2022-05-01

{

"name": "WDATP",

"type": "Microsoft.Security/settings",

"kind": "DataExportSettings",

"properties": {

"enabled": true

}

}

追蹤 MDE 部署狀態

您可以使用適用於端點的 Defender 部署狀態活頁簿追蹤 Azure VM 上以及透過 Azure Arc 連線的非 Azure 機器上適用於端點的 Defender 部署狀態。互動式活頁簿提供環境中機器的概觀,其中顯示其適用於端點的 Microsoft Defender 延伸模組部署狀態。

存取適用於端點的 Microsoft Defender 入口網站

請確定使用者帳戶具有必要的權限。 若要深入了解,請參閱將使用者存取權指派給 Microsoft Defender 資訊安全中心。

檢查您是否有封鎖匿名流量的 Proxy 或防火牆。 適用於端點的 Defender 感應器會從系統內容連線,因此必須允許匿名流量。 若要確保能不受限制地存取適用於端點的 Defender 入口網站,請遵循啟用 Proxy 伺服器中服務 URL 的存取權中的指示。

開啟 Microsoft Defender 入口網站。 了解 Microsoft Defender XDR 中適用於端點的 Microsoft Defender。

傳送測試警示

若要從適用於端點的 Defender 產生良性測試警示,請選取端點相關作業系統的索引標籤:

在 Windows 上測試

針對執行 Windows 的端點:

建立資料夾 'C:\test-MDATP-test'。

使用遠端桌面來存取您的機器。

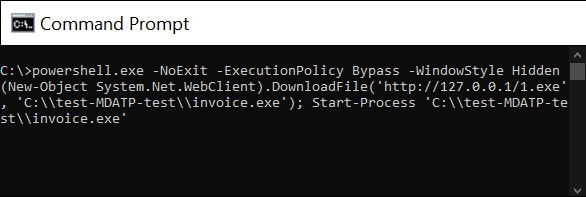

開啟命令列視窗。

在提示中,複製並執行下列命令: 命令提示字元視窗將會自動關閉。

powershell.exe -NoExit -ExecutionPolicy Bypass -WindowStyle Hidden (New-Object System.Net.WebClient).DownloadFile('http://127.0.0.1/1.exe', 'C:\\test-MDATP-test\\invoice.exe'); Start-Process 'C:\\test-MDATP-test\\invoice.exe'

如果命令成功,您將會在工作負載保護儀表板和適用於端點的 Microsoft Defender 入口網站上看到新的警示。 此警示可能需要幾分鐘才會顯示。

若要在資訊安全中心檢閱警示,請前往 [安全性警示]>[可疑的 PowerShell CommandLine]。

從調查視窗中,選取前往適用於端點的 Microsoft Defender 入口網站的連結。

提示

警示會以資訊嚴重性觸發。

在 Linux 上測試

針對執行 Linux 的端點:

從 https://aka.ms/LinuxDIY 下載測試警示工具

擷取 ZIP 檔案的內容,並執行此 Shell 指令碼:

./mde_linux_edr_diy如果命令成功,您將會在工作負載保護儀表板和適用於端點的 Microsoft Defender 入口網站上看到新的警示。 此警示可能需要幾分鐘才會顯示。

若要檢閱適用於雲端的 Defender 中的警示,請移至 [安全性警示]>[具有敏感資料的檔案列舉]。

從調查視窗中,選取前往適用於端點的 Microsoft Defender 入口網站的連結。

提示

警示會以低嚴重性觸發。

從機器移除適用於端點的 Defender

若要從您的機器中移除適用於端點的 Defender 解決方案:

停用整合:

- 從適用於雲端的 Defender 功能表,選取 [環境設定],然後選取具有相關機器的訂用帳戶。

- 在 [Defender 方案] 頁面上,選取 [設定與監視]。

- 在 Endpoint Protection 元件的狀態中,選取 [關閉] 以停用與適用於端點的 Microsoft Defender 的整合。

- 選取 [繼續] 和 [儲存] 以儲存您的設定。

從機器移除 MDE.Windows/MDE.Linux 延伸模組。

請遵循從適用於端點的 Defender 文件中的從適用於端點的 Microsoft Defender 服務下架裝置中的步驟。

![啟用適用於端點的 Microsoft Defender 的 [狀態] 切換的螢幕擷取畫面。](media/integration-defender-for-endpoint/enable-defender-for-endpoint.png)