預設會改善秘密掃描功能和新增面板中樞

我們很高興宣佈我們正在推出安全性概觀、進階安全性警示和啟用的單一玻璃檢視窗格,我們也藉由在 GitHub 進階安全性中新增更多合作夥伴模式來改善秘密掃描功能! 這將大幅增加秘密掃描功能的偵測能力,為您的專案提供更安全的環境。

透過此更新,我們即將讓新的 Boards Hub 成為您的預設體驗! 它將引進更新的設計、更佳的效能和增強的輔助功能。 此外,我們正在預覽 Boards 內的兩項新功能:GitHub 提取要求上的 AB# 連結和更可靠的 GitHub 存放庫搜尋,以消除逾時的風險。

如需詳細資訊,請參閱版本資訊。

適用於 Azure DevOps 的 GitHub Advanced Security

Azure Boards

Azure Pipelines

適用於 Azure DevOps 的 GitHub Advanced Security

安全性概觀風險和涵蓋範圍檢視

您現在可以查看整個組織的存放庫檢視及其進階安全性警示,以及組織中所有存放庫的進階安全性啟用狀態。

您可以流覽至 [組織設定 > 安全性概觀],找到進階安全性的安全性概觀功能。 如需詳細資訊,請參閱 Azure DevOps 的 GitHub 進階安全性概觀。

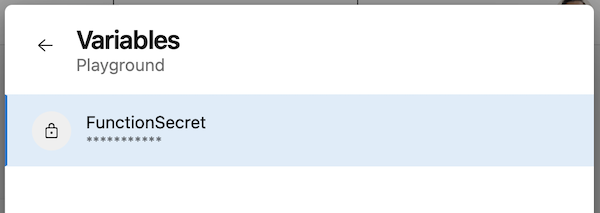

展開的秘密掃描偵測集合

我們正在擴充可使用秘密掃描偵測到的一組合作夥伴模式。 此擴充會為新的令牌類型帶來許多高信賴模式。 這些新模式包括大量的 Azure 資源提供者,以及透過 GitHub 進階安全性秘密掃描合作夥伴計畫的其他 SaaS 提供者。

如需 GitHub 進階安全性秘密掃描偵測到之合作夥伴模式類型的詳細資訊,請參閱 適用於 Azure DevOps 的 GitHub 進階安全性秘密掃描警示。

秘密掃描現在會偵測非提供者模式

秘密掃描現在會偵測許多非提供者模式,包括:

- HTTP 驗證標頭

- MongoDB 連接字串

- MySQL/Postgres/SQL Server 連接字串

- OpenSSH 私鑰

- RSA 私密鑰

注意

偵測非提供者模式目前處於預覽狀態,而且可能會變更。

針對 Azure DevOps 中所有已啟用 GitHub 進階安全性的存放庫,啟用這些模式的偵測。 產生的秘密會出現在名為 「信賴」之秘密掃描警示清單的新個別篩選中。

如需 GitHub 進階安全性秘密掃描偵測到之模式類型的詳細資訊,請參閱 適用於 Azure DevOps 的 GitHub 進階安全性秘密掃描警示。

Azure Boards

默認會開啟新的 Boards 中樞

如果您一直在跟上新版面板中樞的進度,您可能已經知道預覽已經作用中了相當長一段時間。 事實上,我們兩年前正式 宣佈了新董事會中樞的預覽 。

今天,我們很高興宣佈旅程的最後階段。 我們正在開始讓新版面板中樞成為所有客戶的默認體驗的程式。 這發生在兩波,第一次從4月中旬開始。 每個波的推出程式會跨越數周,因為我們每隔一天逐漸推出一組不同的客戶。

將連結新增至 GitHub 認可或提取要求已正式推出

在預覽數周之後,我們很高興宣佈將工作項目連結至 GitHub 的增強體驗。 搜尋並選取所需的存放庫,然後向下切入以尋找並連結至特定提取要求或認可。 不再需要多個視窗變更和複製/貼上 (雖然您仍然有該選項)。

注意

這項功能僅適用於 New Boards Hub 預覽版。

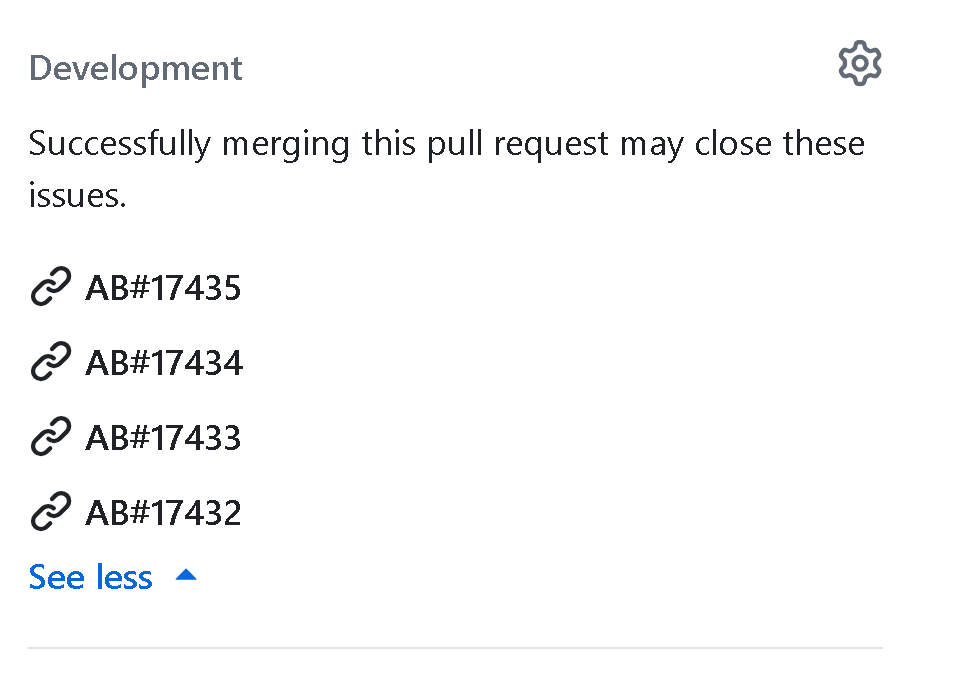

GitHub 提取要求上的 AB# 連結 (預覽)

作為 Azure Boards + GitHub 整合持續增強功能的一部分,我們正在預覽可改善 AB# 鏈接體驗的功能。 透過此更新,您的AB# 連結現在會顯示在 GitHub 提取要求的 [開發] 區段中。 這表示您可以檢視連結的工作專案,而不需要流覽描述或批注,進而更輕鬆地存取這些 AB# 連結。

只有在提取要求描述中使用AB# 時,才能使用這些連結。 如果您直接從工作專案的提取要求連結,就不會顯示它們。 從描述中移除 AB# 連結也會從開發控制項中移除它。

如果您有興趣參與預覽,請透過電子郵件直接與我們連絡。 請務必包含您的 GitHub 組織名稱(github.com/{組織名稱})。

連線 至 GitHub 存放庫搜尋改進功能 (預覽)

先前,將 Azure DevOps 專案連線到具有數千個存放庫的 GitHub 組織具有挑戰性。 擁有許多 GitHub 存放庫的客戶可能會遇到逾時錯誤或長時間等候時間。 今天,我們宣佈了解除封鎖大型 GitHub 組織的預覽。 您現在可以搜尋並選取數千個存放庫,而不會有逾時問題的風險。

我們很高興在要求時啟用此功能。 如果您有興趣,請 傳送 您的 Azure DevOps 組織名稱(dev.azure.com/{organization})。

Azure Pipelines

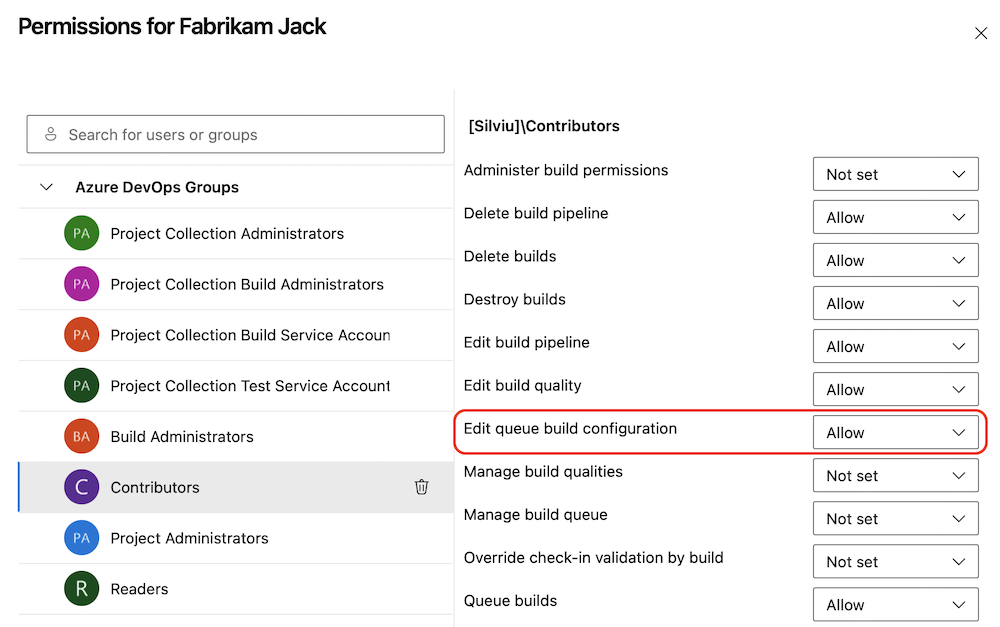

編輯佇列組建組態許可權

為了協助您改善管線的安全性狀態,我們會新增名為 編輯佇列組建 組態的新管線許可權,以控制誰可以在佇列時間和自由文字運行時間參數定義變數的值。

在佇列時間和參數設定的變數可讓您撰寫可設定的 YAML 管線。 不幸的是,它們也會引入使用者輸入執行的可能性。 新的許可權可降低此風險。

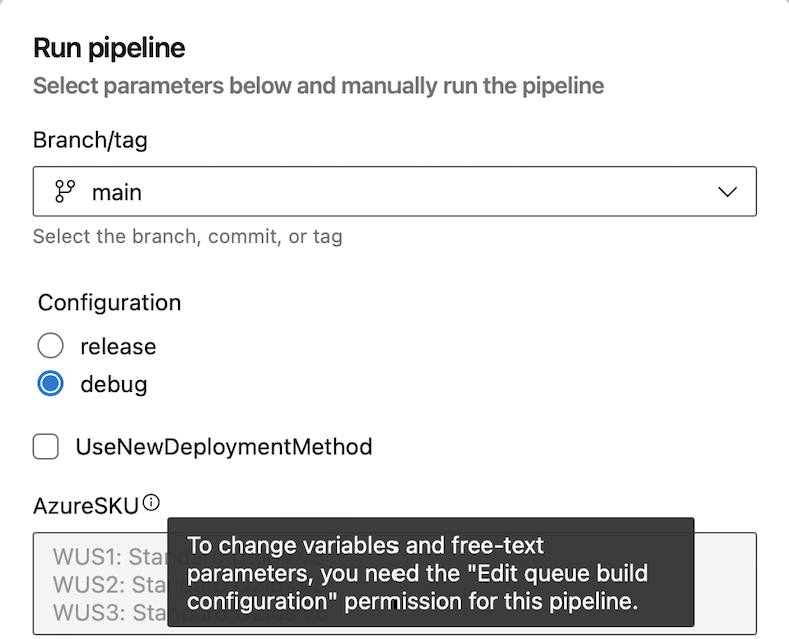

只有 佇列組建 許可權的用戶能夠將組建排入佇列,並編輯具有預先定義值集的運行時間參數值。 也就是說,他們能夠為類型 boolean為的參數選擇值, number 或者他們已 values 設定 屬性。

例如,如果參數可以包含自由文字, object則只有具有 編輯佇列組建組態 許可權的使用者才能設定它。

請考慮已定義下列參數的管線:

parameters:

- name: Configuration

type: string

values:

- release

- debug

default: debug

- name: UseNewDeploymentMethod

type: boolean

default: false

- name: AzureSKU

type: object

default:

WUS1: Standard D2lds v5

WUS2: Standard D2lds v5

WUS3: Standard D2lds v5

如果使用者將執行排入佇列,則只有 佇列組建 許可權。 當他們將管線排入佇列時,他們只能指定 和 UseNewDeploymentMethod 參數的值Configuration。 它們無法指定 參數的值 AzureSKU 。

變更在佇列時間標示為可設定的變數也需要 編輯佇列組建組態 許可權。 否則,就無法變更變數值。

為了確保新的許可權不會干擾您的日常工作負載,擁有 佇列建 置許可權的每個人都會收到 編輯佇列組建組態 許可權。 之後,您可以視需要移除此許可權。

TFX 會驗證工作是否使用生命週期結束節點執行器

工作作者會使用 TFX 來發佈延伸模組。 TFX 已更新為在其他節點執行器版本上執行驗證。

包含使用生命週期結束版本的節點執行器版本 (EOL) 的延伸模組(最多包含節點 16)將會看到此警告:

TaskName <> 相依於生命周期結束的工作執行器,並在未來移除。 作者應檢閱節點升級指引: https://aka.ms/node-runner-guidance

下一步

注意

這些功能將在未來兩到三周內推出。

前往 Azure DevOps 並查看。

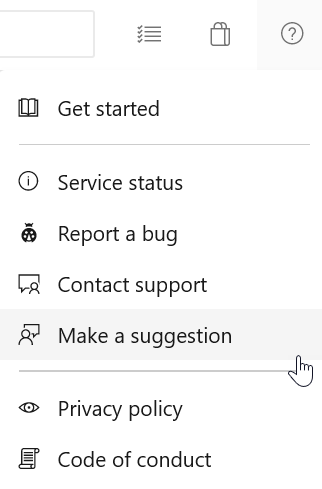

如何提供意見反應

我們很樂意聽到您對於這些功能的看法。 使用說明功能表來回報問題或提供建議。

您也可以在 Stack Overflow 上的社群取得建議和您的問題。

感謝您!

丹·海雷姆