探索 PKI 和 AD CS 的基本概念

若要取得 AD DS 基礎結構的憑證,您可以向公用 CA 要求憑證,或使用您自己的基礎結構來簽發憑證。 若要實作您自己的 CA,您可以使用 AD CS,也就是 Contoso 選擇採用的路徑。 AD CS 是 Windows Server 中的身分識別技術,可讓您為組織實作 PKI。

什麼是 PKI?

PKI 是軟體、加密技術、程序和服務的組合,可讓組織保護其資料、通訊和商務交易。 PKI 須依賴已驗證的使用者與受信任的資源之間進行數位憑證交換。 您可以使用憑證來保護資料,以及管理組織內外的使用者和電腦的識別認證。

什麼是 AD CS?

您可以使用 AD CS Windows Server 角色來實作 PKI 解決方案。 AD CS 會以角色服務的形式提供所有 PKI 相關元件。 每個角色服務分別負責處理特定部分的憑證基礎結構,同時共同運作以形成完整的解決方案。

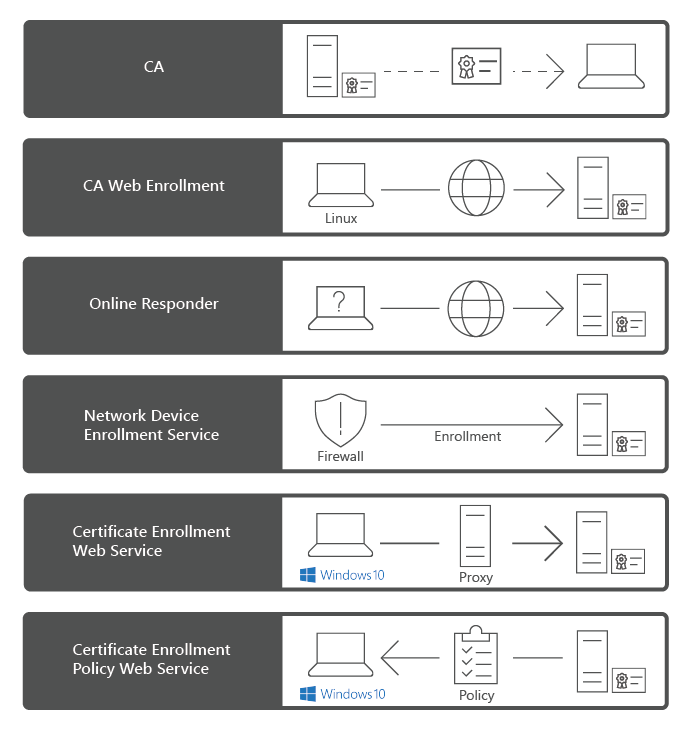

AD CS 角色包含下列角色服務:

憑證授權單位。 CA 的主要用途是簽發憑證、撤銷憑證,以及發佈授權單位資訊存取 (AIA) 和撤銷資訊。 您部署的第一個 CA 會成為內部 PKI 的根。 接著,您可以部署位於 PKI 階層內的、且其上有根 CA 的次級 CA。 次級 CA 會隱含地信任根 CA 及其核發的憑證。

注意

您可以選擇部署多個內部 CA 階層,且分別都有本身的根。

憑證授權單位網頁註冊。 在使用者使用未加入網域的裝置,或執行 Windows 以外作業系統的情況下,此元件提供核發和更新憑證的方法。

線上回應者。 您可以使用此元件來設定和管理線上憑證狀態通訊協定 (OCSP) 驗證與撤銷檢查。 Online Responder 可將特定憑證的撤銷狀態要求解碼、評估這些憑證的狀態,並傳回已簽署的回應 (內含所要求的憑證狀態資訊)。

網路裝置註冊服務 (NDES)。 使用此元件,路由器、交換器和其他網路裝置均可從 AD CS 取得憑證。

憑證註冊 Web 服務 (CES)。 在執行 Windows 和 CA 的電腦之間,這個 CA 元件可以作為 Proxy 用戶端。 CES 可讓使用者、電腦或應用程式使用 Web 服務連線至 CA:

- 要求、更新及安裝已簽發的憑證。

- 擷取憑證撤銷清單 (CRL)。

- 下載根憑證。

- 透過網際網路或跨樹系進行註冊。

- 為屬於不受信任的 AD DS 網域或未加入網域的電腦自動更新憑證。

憑證註冊原則 Web 服務。 此元件可讓使用者取得憑證註冊原則資訊。 與 CES 結合後,將可在使用者裝置未加入網域或無法連線至網域控制站的情況下,啟用原則式憑證註冊。