Podpora enklávy aplikací s využitím důvěrných výpočetních uzlů založených na Intel SGX ve službě Azure Kubernetes Service

Důvěrné výpočetní prostředí Azure umožňuje chránit citlivá data během jejich používání. Enklávy založené na Intel SGX umožňují spouštění aplikací zabalených jako kontejner v rámci AKS. Kontejnery spuštěné v rámci důvěryhodného spouštěcího prostředí (TEE) přináší izolaci od jiných kontejnerů, jádro uzlu v hardwarově chráněném a ověřeném prostředí integrity.

Přehled

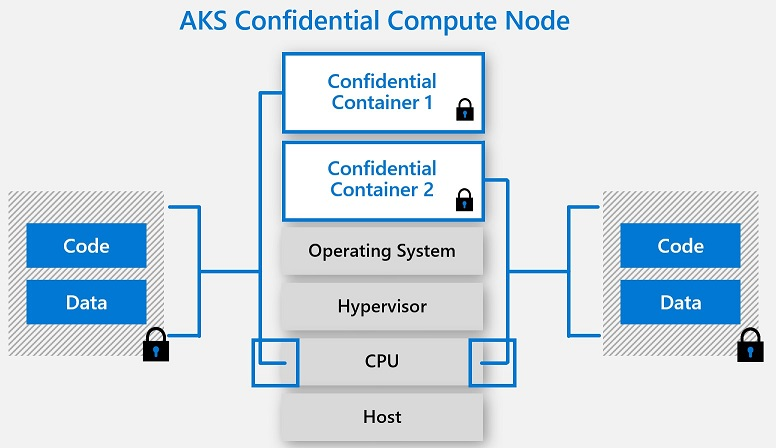

Azure Kubernetes Service (AKS) podporuje přidání uzlů důvěrných výpočetních virtuálních počítačů Intel SGX jako fondů agentů v clusteru. Tyto uzly umožňují spouštět citlivé úlohy v rámci hardwarového prostředí TEE. TEE umožňují kódu na úrovni uživatele z kontejnerů přidělit privátní oblasti paměti k přímému spuštění kódu s procesorem. Tyto oblasti privátní paměti, které se spouštějí přímo s procesorem, se nazývají enklávy. Enklávy pomáhají chránit důvěrnost dat, integritu dat a integritu kódu před jinými procesy spuštěnými na stejných uzlech a také operátorem Azure. Model spouštění Intel SGX také odstraňuje přechodné vrstvy hostovaného operačního systému, hostitelského operačního systému a hypervisoru, čímž snižuje prostor pro útok. Hardware založený na modelu izolovaného spouštění kontejneru v uzlu umožňuje aplikacím přímo spouštět procesor a přitom zachovat speciální blok paměti zašifrovaný na kontejner. Důvěrné výpočetní uzly s důvěrnými kontejnery jsou skvělým doplňkem pro strategii kontejnerů s nulovou důvěryhodností, plánováním zabezpečení a hloubkovou obranou.

Funkce důvěrných výpočetních uzlů Intel SGX

- Hardwarová izolace kontejneru na úrovni procesu prostřednictvím důvěryhodného spouštěcího prostředí Intel SGX (TEE)

- Heterogenní clustery fondu uzlů (kombinace důvěrných a netajných fondů uzlů)

- Plánování podů založených na paměti šifrované mezipaměti stránek (EPC) prostřednictvím doplňku AKS confcom

- Nainstalovaný ovladač Intel SGX DCAP a předinstalovaná závislost jádra

- Horizontální automatické škálování podů založené na spotřebě procesoru a automatické škálování clusteru

- Podpora kontejnerů Linuxu prostřednictvím pracovních uzlů virtuálního počítače Ubuntu 18.04 Gen2

Doplněk Důvěrné výpočty pro AKS

Funkce doplňku umožňuje v AKS další funkce při spouštění důvěrných výpočetních fondů uzlů s podporou Intel SGX v clusteru. Doplněk "confcom" v AKS umožňuje následující funkce.

Modul plug-in zařízení Azure pro Intel SGX

Modul plug-in zařízení implementuje rozhraní modulu plug-in zařízení Kubernetes pro paměť EPC (Encrypted Page Cache) a zveřejňuje ovladače zařízení z uzlů. Tento modul plug-in efektivně vytváří paměť EPC jako jiný typ prostředku v Kubernetes. Uživatelé můžou určit omezení pro tento prostředek stejně jako jiné prostředky. Kromě funkce plánování pomáhá modul plug-in zařízení přiřazovat oprávnění ovladačů zařízení Intel SGX k důvěrným nasazením kontejnerů. Díky tomuto vývojáři modulů plug-in se můžete vyhnout připojení svazků ovladačů Intel SGX v souborech nasazení. Tento doplněk v clusterech AKS běží jako démon na uzel virtuálního počítače, který je schopný intel SGX. Tady je ukázková implementace ukázky nasazení založeného na paměti EPC (kubernetes.azure.com/sgx_epc_mem_in_MiB).

Pomocná rutina nabídky Intel SGX se softwarovými komponentami platformy

Jako součást modulu plug-in je nasazen jiný proces démon na uzel virtuálního počítače, který je v clusteru AKS schopný intel SGX. Tento proces démon pomáhá vašim důvěrným aplikacím kontejnerů při vyvolání vzdálené žádosti o ověření identity mimo úroveň proc.

Enklávové aplikace, které dělají vzdálenou ověření identity, musí vygenerovat nabídku. Nabídka poskytuje kryptografický důkaz identity a stavu aplikace spolu s hostitelským prostředím enklávy. Generování nabídek spoléhá na některé důvěryhodné softwarové komponenty od Společnosti Intel, které jsou součástí softwarových komponent platformy SGX (PSW/DCAP). Tento psW je zabalený jako sada démon, která běží na jednotlivých uzlech. PsW můžete použít při vyžádání nabídky ověření identity z aplikací enklávy. Použití poskytované služby AKS pomáhá lépe udržovat kompatibilitu mezi PSW a dalšími komponentami SW v hostiteli s ovladači Intel SGX, které jsou součástí uzlů virtuálních počítačů AKS. Přečtěte si další informace o tom, jak můžou vaše aplikace používat tento proces démon bez nutnosti zabalit primitiva ověření identity jako součást nasazení kontejneru více zde.

Programování modelů

Důvěrné kontejnery prostřednictvím partnerů a operačního systému

Důvěrné kontejnery pomáhají s důvěrnými spouštěním existujících nezměněných kontejnerových aplikací nejběžnějších programovacích jazyků (Python, Node, Java atd.). Tento model balení nepotřebuje žádné úpravy zdrojového kódu ani rekompilace a je nejrychlejší metodou spouštění v enklávách Intel SGX dosažených zabalením standardních kontejnerů Dockeru s opensourcovými projekty nebo partnerskými řešeními Azure. V tomto modelu balení a spuštění jsou všechny části kontejnerové aplikace načteny do důvěryhodné hranice (enkláva). Tento model funguje dobře pro aplikace kontejnerů, které jsou dostupné na trhu, nebo vlastní aplikace, které jsou aktuálně spuštěné na uzlech pro obecné účely. Další informace o procesu přípravy a nasazení najdete tady.

Kontejnery s podporou enklávy

Důvěrné výpočetní uzly v AKS také podporují kontejnery, které jsou naprogramované tak, aby běžely v enklávě, aby využívaly speciální instrukční sadu dostupnou z procesoru. Tento programovací model umožňuje přísnější kontrolu nad tokem provádění a vyžaduje použití speciálních sad SDK a architektur. Tento programovací model poskytuje největší kontrolu nad tokem aplikace s nejnižší důvěryhodnou výpočetní základnou (TCB). Vývoj kontejnerů podporující enklávy zahrnuje nedůvěryhodné a důvěryhodné části pro aplikaci kontejneru, takže umožňuje spravovat běžnou paměť a paměť EPC (Encrypted Page Cache), ve které se spouští enkláva. Přečtěte si další informace o kontejnerech podporujících enklávu.

Nejčastější dotazy

Tady najdete odpovědi na některé běžné otázky týkající se podpory fondu uzlů Azure Kubernetes Service (AKS) pro důvěrné výpočetní uzly založené na Intel SGX.

Další kroky

Nasazení clusteru AKS s důvěrnými výpočetními uzly

Rychlé úvodní důvěrné ukázky kontejnerů

Důvěrné virtuální počítače Intel SGX – Seznam skladových položek DCsv2

Důvěrné virtuální počítače Intel SGX – Seznam skladových položek DCsv3

Webinář o webináři o ochraně v podrobných informacích o důvěrných kontejnerech