Instalace agenta zřizování Microsoft Entra

Tento článek vás provede procesem instalace agenta zřizování Microsoft Entra a počáteční konfigurací v Centru pro správu Microsoft Entra.

Důležité

Následující pokyny k instalaci předpokládají, že jste splnili všechny požadavky.

Poznámka:

Tento článek se zabývá instalací agenta zřizování pomocí průvodce. Informace o instalaci agenta zřizování Microsoft Entra pomocí rozhraní příkazového řádku naleznete v tématu Instalace agenta zřizování Microsoft Entra pomocí rozhraní příkazového řádku a PowerShellu.

Další informace a příklad najdete v následujícím videu:

Skupinové účty spravované služby

Skupinový účet spravované služby (gMSA) je spravovaný účet domény, který poskytuje automatickou správu hesel, zjednodušenou správu hlavního názvu služby (SPN) a možnost delegovat správu jiným správcům. GMSA tuto funkci rozšiřuje také na více serverů. Microsoft Entra Cloud Sync podporuje a doporučuje používat gMSA pro spuštění agenta. Další informace najdete v tématu Seskupování účtů spravované služby.

Aktualizace existujícího agenta tak, aby používal gMSA

Pokud chcete aktualizovat existujícího agenta tak, aby používal účet spravované služby skupiny vytvořený během instalace, upgradujte službu agenta na nejnovější verzi spuštěním AADConnectProvisioningAgent.msi. Teď znovu spusťte průvodce instalací a po zobrazení výzvy zadejte přihlašovací údaje k vytvoření účtu.

Instalace agenta

- Na webu Azure Portal vyberte ID Microsoft Entra.

- Vlevo vyberte Microsoft Entra Connect.

- Na levé straně vyberte cloudovou synchronizaci.

- Na levé straně vyberte Agent.

- Vyberte Stáhnout místního agenta a vyberte Přijmout podmínky a stáhnout.

- Po stažení balíčku agenta Microsoft Entra Connect Provisioning spusťte instalační soubor AADConnectProvisioningAgentSetup.exe ze složky stažené soubory.

Poznámka:

Při instalaci pro cloud státní správy USA použijte:

AADConnectProvisioningAgentSetup.exe ENVIRONMENTNAME=AzureUSGovernment

Další informace najdete v tématu Instalace agenta v cloudu státní správy USA.

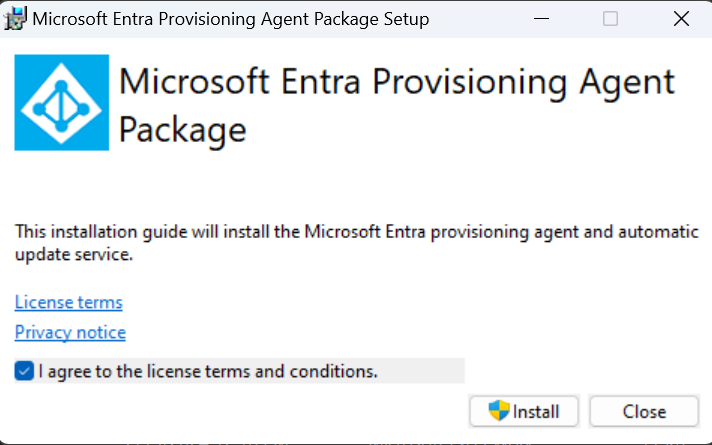

- Na úvodní obrazovce vyberte Souhlasím s licencí a podmínkami a pak vyberte Nainstalovat.

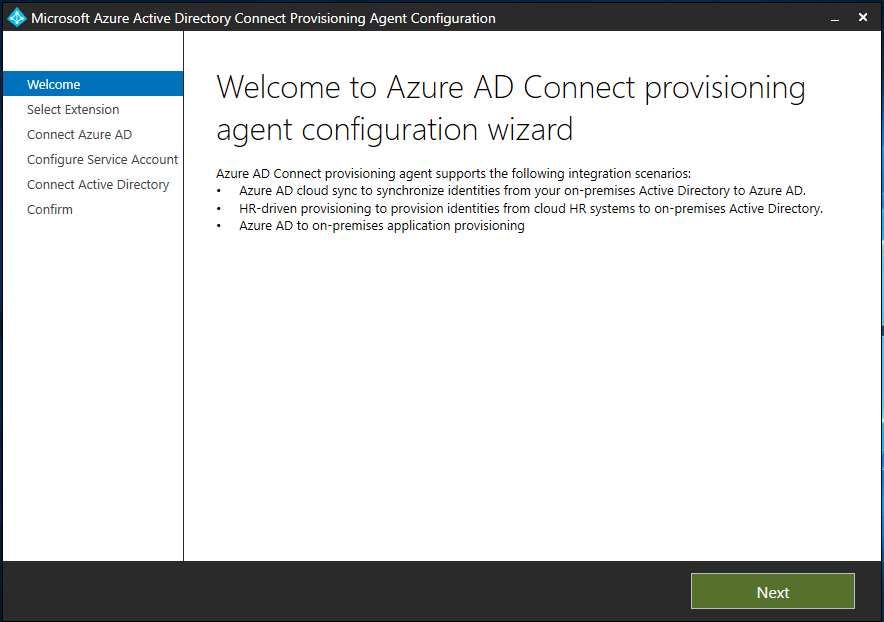

- Po dokončení instalace se spustí průvodce konfigurací. Výběrem možnosti Další spusťte konfiguraci.

- Na obrazovce Vybrat rozšíření vyberte zřizování řízené hrou (Workday a SuccessFactors) / Synchronizace cloudu Microsoft Entra Connect a vyberte Další.

Poznámka:

Pokud instalujete agenta zřizování pro použití s místním zřizováním aplikací, vyberte místní zřizování aplikací (Microsoft Entra ID pro aplikaci).

- Přihlaste se pomocí účtu s alespoň rolí Správce hybridní identity. Pokud máte povolené rozšířené zabezpečení Internet Exploreru, zablokuje přihlášení. Pokud ano, zavřete instalaci, zakažte rozšířené zabezpečení aplikace Internet Explorer a restartujte instalaci balíčku agenta zřizování microsoft Entra Connect.

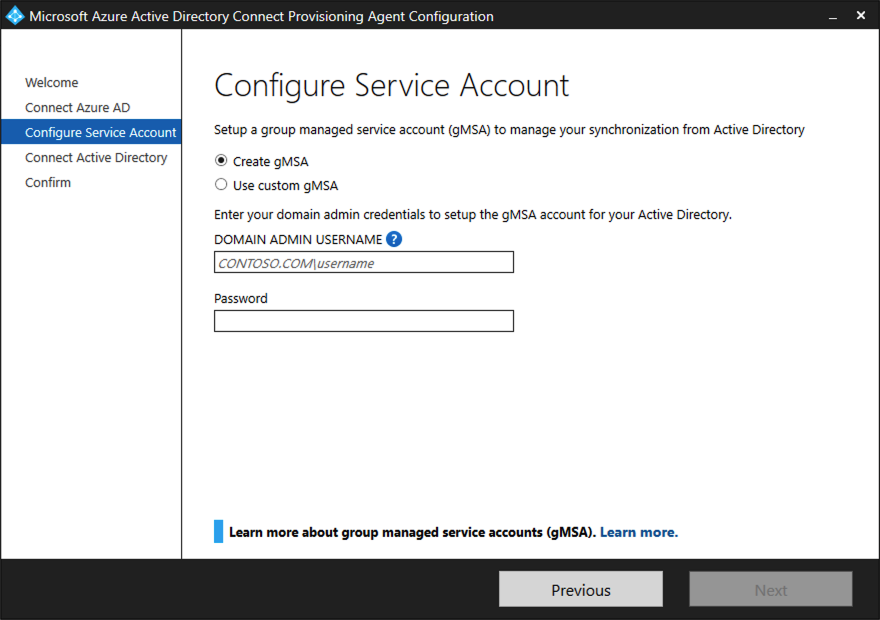

- Na obrazovce Konfigurovat účet služby vyberte skupinu Účet spravované služby (gMSA). Tento účet slouží ke spuštění služby agenta. Pokud je účet spravované služby už ve vaší doméně nakonfigurovaný jiným agentem a instalujete druhého agenta, vyberte Vytvořit gMSA , protože systém zjistí existující účet a přidá požadovaná oprávnění pro nového agenta, aby používal účet gMSA. Po zobrazení výzvy zvolte jednu z těchto:

- Vytvořte gMSA , který umožňuje agentovi vytvořit účet spravované služby provAgentgMSA$ za vás. Účet spravované služby skupiny (například CONTOSO\provAgentgMSA$) se vytvoří ve stejné doméně služby Active Directory, do které je hostitelský server připojený. Pokud chcete tuto možnost použít, zadejte přihlašovací údaje správce domény služby Active Directory (doporučeno).

- Použijte vlastní účet gMSA a zadejte název účtu spravované služby, který jste pro tuto úlohu vytvořili ručně.

Pokračujte výběrem tlačítka Next (Další).

Pokud se název domény zobrazí v části Nakonfigurované domény, přejděte na obrazovku Connect Active Directory a přejděte k dalšímu kroku. V opačném případě zadejte název domény služby Active Directory a vyberte Přidat adresář.

Přihlaste se pomocí účtu správce domény služby Active Directory. Účet správce domény by neměl mít heslo, jehož platnost vypršela. V případě, že vypršela platnost hesla nebo se během instalace agenta změní, musíte agenta překonfigurovat pomocí nových přihlašovacích údajů. Tato operace přidá místní adresář. Vyberte OK a pak pokračujte výběrem možnosti Další .

- Následující snímek obrazovky ukazuje příklad contoso.com nakonfigurované domény. Pokračujte výběrem tlačítka Další.

Na obrazovce Dokončení konfigurace vyberte Potvrdit. Tato operace zaregistruje a restartuje agenta.

Po dokončení této operace byste měli být upozorněni, že konfigurace agenta byla úspěšně ověřena. Můžete vybrat Možnost Ukončit.

- Pokud se vám stále zobrazuje úvodní obrazovka, vyberte Zavřít.

Ověření instalace agenta

K ověření agenta dochází na webu Azure Portal a na místním serveru, na kterém běží agent.

Ověření agenta na webu Azure Portal

Pokud chcete ověřit, že agent je zaregistrovaný pomocí ID Microsoft Entra, postupujte takto:

- Přihlaste se k portálu Azure.

- Vyberte Microsoft Entra ID.

- Vyberte Microsoft Entra Connect a pak vyberte Cloud sync.

- Na stránce synchronizace cloudu uvidíte agenty, které jste nainstalovali. Ověřte, že se agent zobrazí a stav je v pořádku.

Na místním serveru

Pokud chcete ověřit, že je agent spuštěný, postupujte takto:

- Přihlaste se k serveru pomocí účtu správce.

- Otevřete služby tak, že na ni přejdete nebo přejdete na Start/Run/Services.msc.

- V části Služby se ujistěte, že je k dispozici aktualizátor agenta Microsoft Entra Connect a agenta zřizování Microsoft Entra Connect a že je spuštěný.

Ověření verze agenta zřizování

Pokud chcete ověřit verzi spuštěného agenta, postupujte takto:

- Přejděte na C:\Program Files\Microsoft Azure AD Connect Provisioning Agent.

- Klikněte pravým tlačítkem na AADConnectProvisioningAgent.exe a vyberte vlastnosti.

- Klikněte na kartu podrobností a vedle verze produktu se zobrazí číslo verze.

Důležité

Po instalaci agenta musíte nakonfigurovat a povolit ho, než začne synchronizovat uživatele. Pokud chcete nakonfigurovat nového agenta, přečtěte si téma Vytvoření nové konfigurace pro Microsoft Entra Cloud Sync.

Povolení zpětného zápisu hesla v cloudové synchronizaci

Zpětný zápis hesla můžete povolit přímo na portálu nebo prostřednictvím PowerShellu.

Povolení zpětného zápisu hesla na portálu

Pokud chcete použít zpětný zápis hesla a povolit samoobslužné resetování hesla (SSPR) ke zjištění agenta cloudové synchronizace pomocí portálu, proveďte následující kroky:

- Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce hybridní identity.

- Na levé straně vyberte Možnost Ochrana, vyberte Resetování hesla a pak zvolte Místní integrace.

- Zaškrtněte políčko Povolit zpětný zápis hesla pro synchronizované uživatele .

- (volitelné) Pokud se zjistí agenti zřizování Microsoft Entra Connect, můžete také zkontrolovat možnost Zapisovat zpět hesla pomocí Microsoft Entra Cloud Sync.

- Zaškrtněte políčko Povolit uživatelům odemknout účty bez resetování hesla na Ano.

- Až budete připraveni, vyberte Uložit.

Pomocí prostředí PowerShell

Pokud chcete použít zpětný zápis hesla a povolit samoobslužné resetování hesla (SSPR) ke zjištění agenta cloudové synchronizace, použijte Set-AADCloudSyncPasswordWritebackConfiguration rutinu a přihlašovací údaje globálního správce tenanta:

Import-Module "C:\\Program Files\\Microsoft Azure AD Connect Provisioning Agent\\Microsoft.CloudSync.Powershell.dll"

Set-AADCloudSyncPasswordWritebackConfiguration -Enable $true -Credential $(Get-Credential)

Další informace o použití zpětného zápisu hesla s Microsoft Entra Cloud Sync naleznete v kurzu : Povolení samoobslužného resetování hesla synchronizace cloudu do místního prostředí .

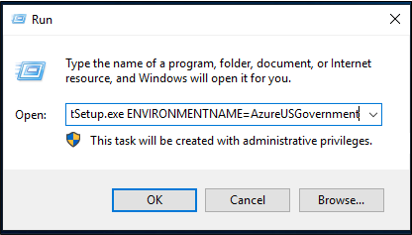

Instalace agenta v cloudu státní správy USA

Ve výchozím nastavení je agent zřizování Microsoft Entra nainstalovaný ve výchozím prostředí Azure. Pokud instalujete agenta pro použití státní správy USA, proveďte tuto změnu v kroku 7 předchozího postupu instalace:

Místo toho, abyste vybrali Otevřít soubor, vyberte Spustit>a pak přejděte na AADConnectProvisioningAgentSetup.exe soubor. Do pole Spustit zadejte za spustitelný soubor ENVIRONMENTNAME=AzureUSGovernment a pak vyberte OK.

Synchronizace hodnot hash hesel a FIPS s cloudovou synchronizací

Pokud je váš server uzamčený podle standardu FIPS (Federal Information Processing Standard), je md5 (algoritmus hash zpráv 5) zakázaný.

Pokud chcete povolit synchronizaci hodnot hash hesel MD5, postupujte takto:

- Přejděte na %programfiles%\Microsoft Azure AD Connect Provisioning Agent.

- Otevřete soubor AADConnectProvisioningAgent.exe.config.

- V horní části souboru přejděte do uzlu konfigurace/modulu runtime.

<enforceFIPSPolicy enabled="false"/>Přidejte uzel.- Uložte provedené změny.

Pro referenci by váš kód měl vypadat jako následující fragment kódu:

<configuration>

<runtime>

<enforceFIPSPolicy enabled="false"/>

</runtime>

</configuration>

Informace o zabezpečení a FIPS naleznete v tématu Synchronizace hodnot hash hesel, šifrování a dodržování předpisů FIPS společnosti Microsoft Entra.