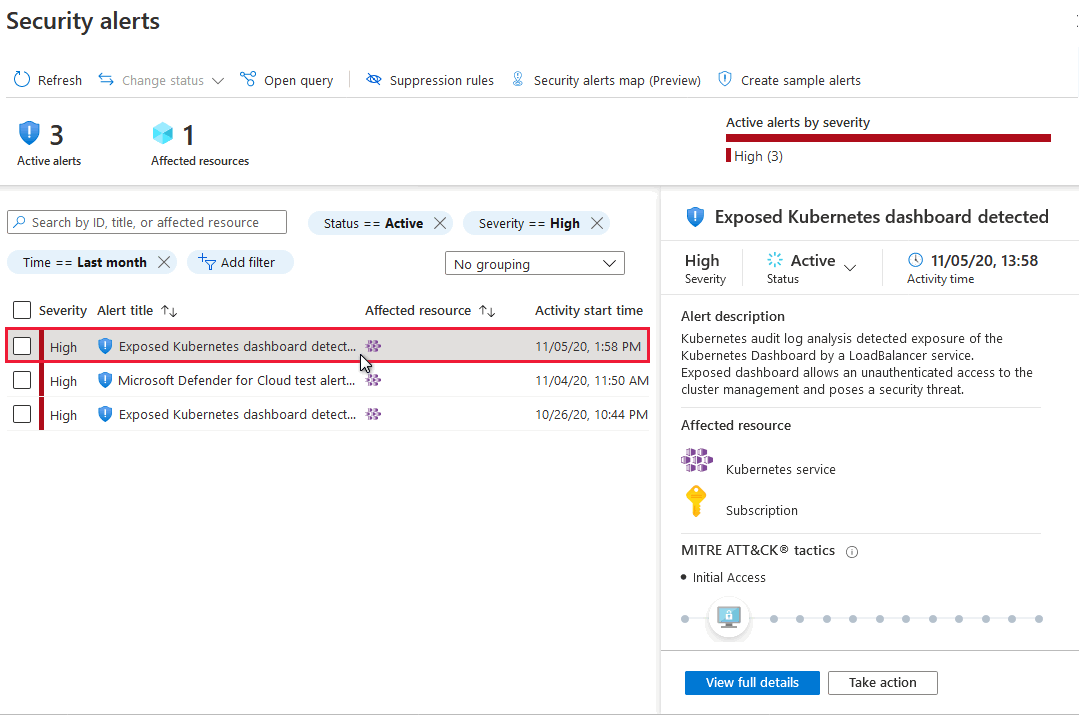

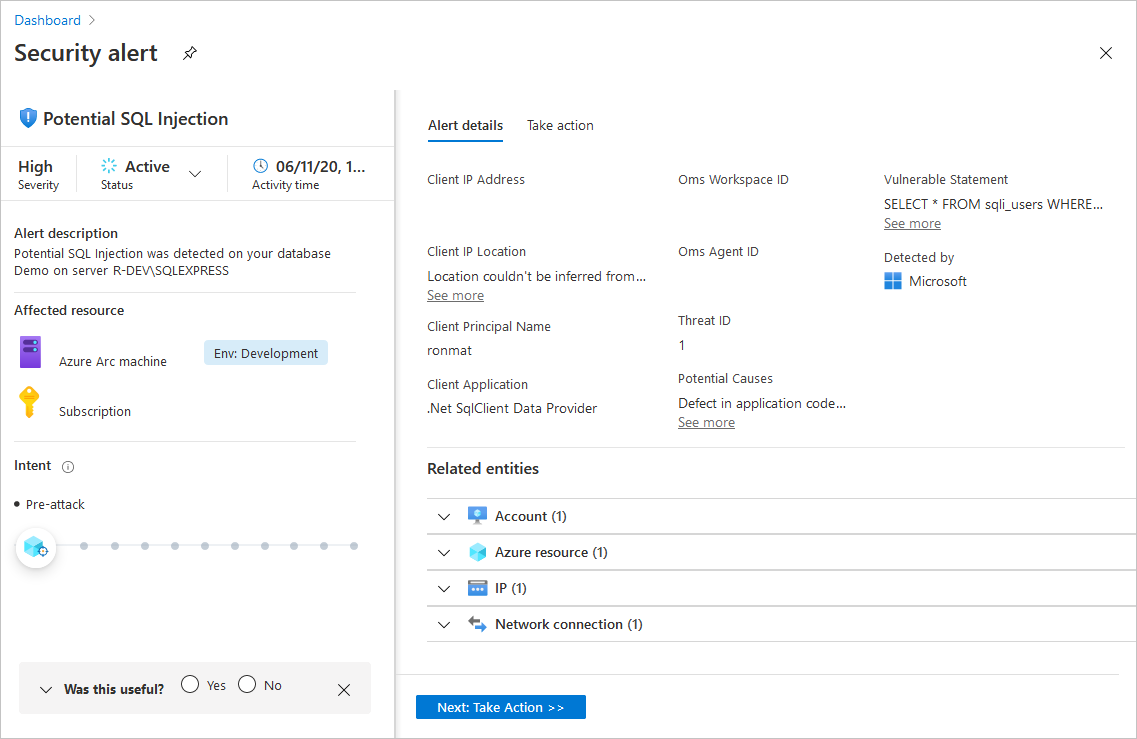

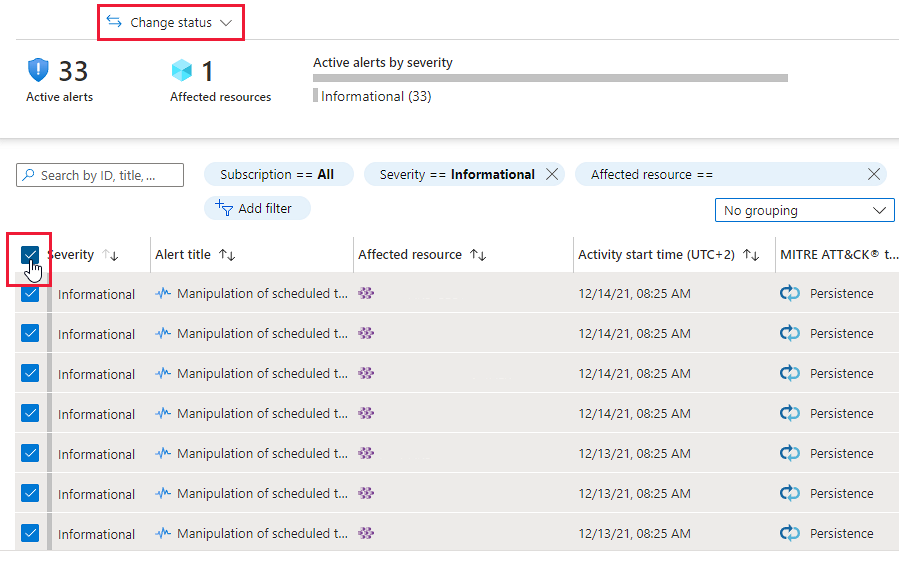

Defender für Cloud sammelt, analysiert und integriert Protokolldaten von Ihren Azure-, hybriden und Multicloud-Ressourcen, aus dem Netzwerk und aus verbundenen Partnerlösungen (beispielsweise Firewalls und Endpunkt-Agents). Defender für Cloud verwendet die Protokolldaten, um echte Bedrohungen zu erkennen und False Positives zu reduzieren. Eine Liste mit priorisierten Sicherheitswarnungen wird in Defender für Cloud zusammen mit den Informationen angezeigt, die Sie benötigen, um das Problem schnell zu untersuchen und die Schritte zur Behebung eines Angriffs einzuleiten.

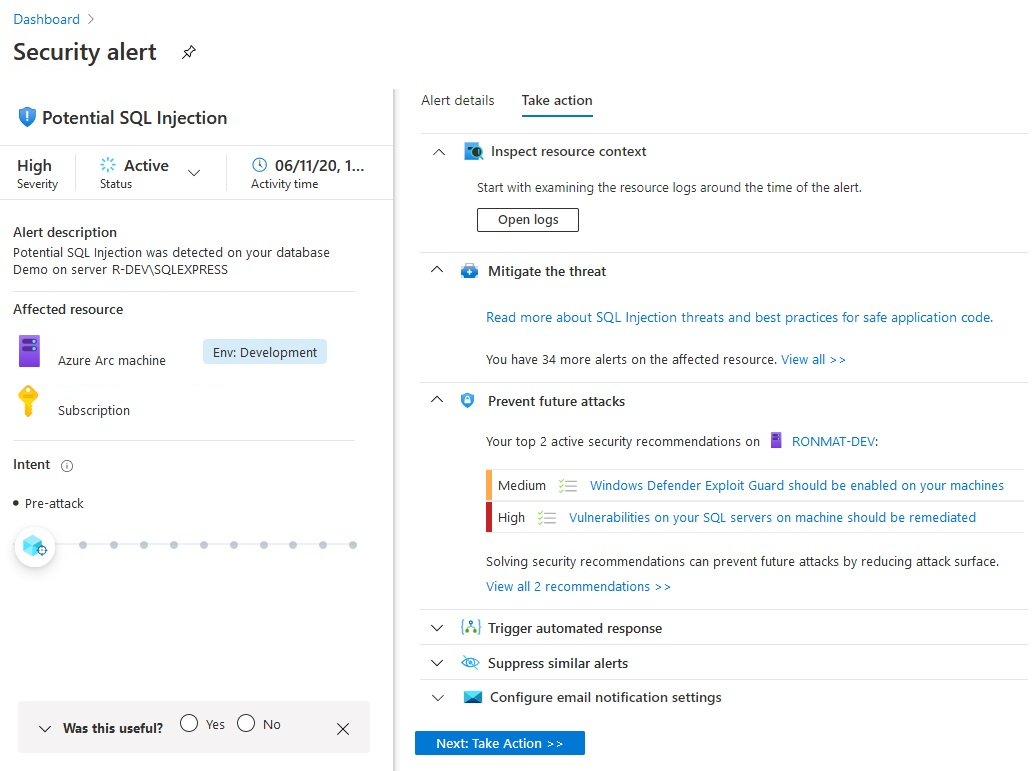

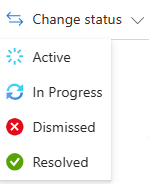

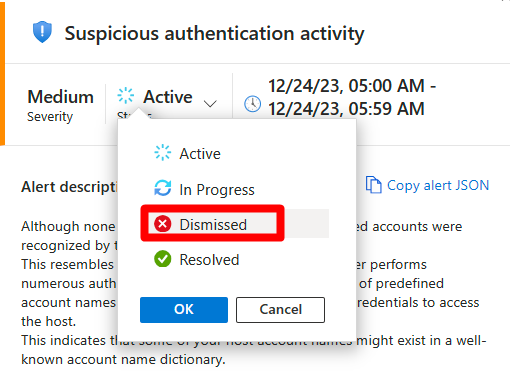

In diesem Artikel erfahren Sie, wie Sie die Warnmeldungen von Defender for Cloud anzeigen und verarbeiten und Ihre Ressourcen schützen können.

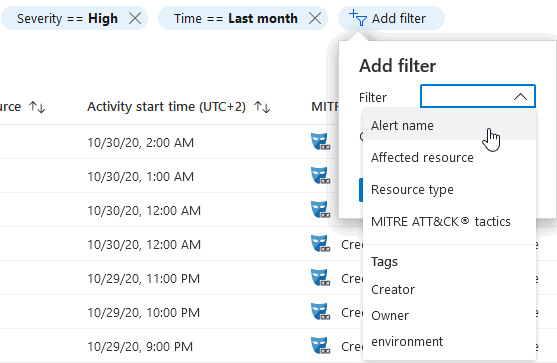

Bei der Einstufung von Sicherheitswarnungen sollten Sie Prioritäten nach dem Schweregrad der Warnmeldungen setzen und Warnmeldungen mit höherem Schweregrad zuerst bearbeiten. Erfahren Sie mehr über die Klassifizierung von Warnungen.

Tipp

Sie können Microsoft Defender for Cloud mit SIEM-Lösungen wie Microsoft Sentinel verbinden und die Warnmeldungen des Tools Ihrer Wahl nutzen. Erfahren Sie mehr darüber, wie Sie Warnmeldungen an eine SIEM-, SOAR- oder IT-Dienstverwaltungslösung streamen können.