Cómo funciona la intensidad de autenticación de acceso condicional

En este tema se explica cómo la intensidad de autenticación de acceso condicional puede restringir los métodos de autenticación que pueden tener acceso a un recurso.

Funcionamiento de la intensidad de autenticación con la directiva de métodos de autenticación

Hay dos directivas que determinan qué métodos de autenticación se pueden usar para acceder a los recursos. Si un usuario está habilitado para un método de autenticación en cualquiera de las dos directivas, puede iniciar sesión con ese método.

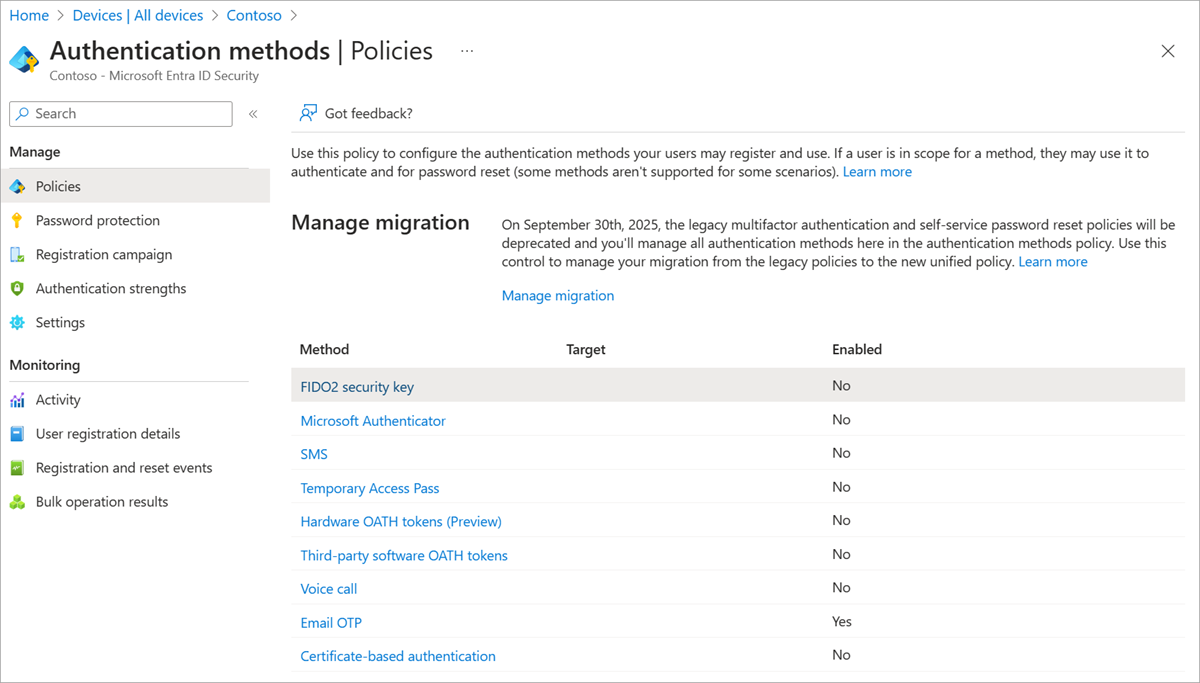

Seguridad>Métodos de autenticación>Directivas es una manera más moderna de administrar métodos de autenticación para usuarios y grupos específicos. Puede especificar usuarios y grupos para métodos diferentes. También puede configurar parámetros para controlar cómo se puede usar un método.

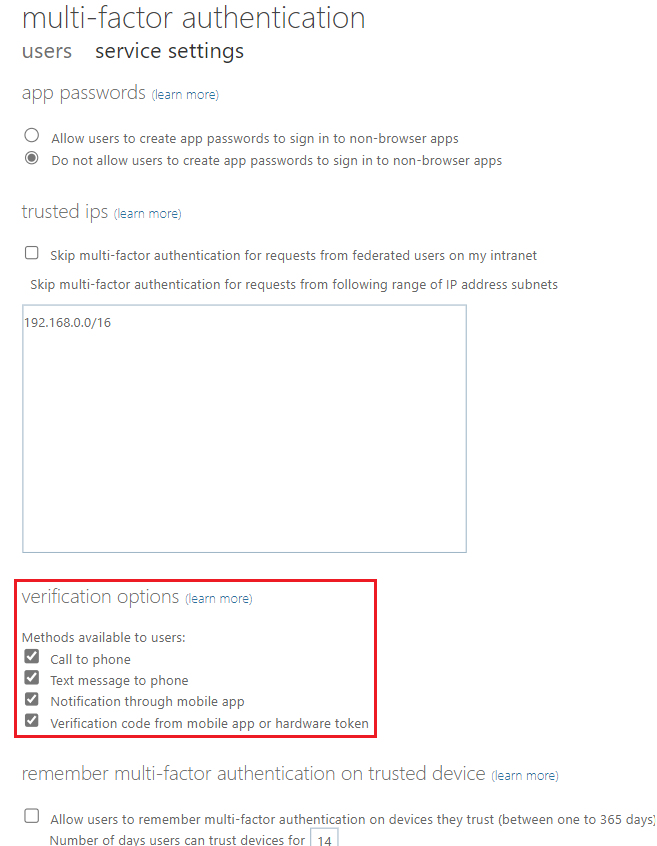

Seguridad>Autenticación multifactor>Configuración adicional de autenticación multifactor basada en la nube es una manera heredada de controlar los métodos de autenticación multifactor para todos los usuarios del inquilino.

Los usuarios pueden registrarse para los métodos de autenticación para los que están habilitados. Un administrador también puede configurar el dispositivo de un usuario con un método, como la autenticación basada en certificados.

Cómo se evalúa una directiva de intensidad de autenticación durante el inicio de sesión

La directiva de acceso condicional de intensidad de autenticación define qué métodos se pueden usar. Microsoft Entra ID comprueba la directiva durante el inicio de sesión para determinar el acceso del usuario al recurso. Por ejemplo, un administrador configura una directiva de acceso condicional con una seguridad de autenticación personalizada que requiere una clave de acceso (clave de seguridad FIDO2) o un mensaje de texto y contraseña. El usuario accede a un recurso protegido con esta directiva.

Durante el inicio de sesión, se comprueban todos los valores de configuración para determinar qué métodos se permiten, qué métodos están registrados y qué métodos requiere la directiva de acceso condicional. Para iniciar sesión, el método debe estar permitido, registrado por el usuario (ya sea antes o como parte de la solicitud de acceso) y satisfacer la seguridad de autenticación.

Cómo se evalúan varias directivas de intensidad de autenticación de acceso condicional

En general, cuando se aplican varias directivas de acceso condicional para un inicio de sesión, se deben cumplir todas las condiciones de todas las directivas. En la misma línea, cuando se aplican varias directivas de seguridad de autenticación de acceso condicional al inicio de sesión, el usuario debe cumplir todas las condiciones de seguridad de autenticación. Por ejemplo, si dos directivas de seguridad de autenticación diferentes requieren una clave de acceso (FIDO2), el usuario puede usar una clave de seguridad FIDO2 para satisfacer ambas directivas. Si las dos directivas de intensidad de autenticación tienen diferentes conjuntos de métodos, el usuario debe usar varios métodos para satisfacer ambas directivas.

Cómo se evalúan varias directivas de intensidad de autenticación de acceso condicional para registrar información de seguridad

Para el modo de interrupción del registro de información de seguridad, la evaluación de intensidad de autenticación se trata de forma diferente: las intensidades de autenticación que tienen como destino la acción del usuario de Registrar información de seguridad se prefieren sobre otras directivas de intensidad de autenticación destinadas a Todas las aplicaciones en la nube. Todos los demás controles de concesión (como Requerir que el dispositivo esté marcado como compatible) de otras directivas de acceso condicional en el ámbito del inicio de sesión se aplicarán de la forma habitual.

Por ejemplo, supongamos que Contoso quiere exigir a sus usuarios que inicien sesión siempre con un método de autenticación multifactor y desde un dispositivo compatible. Contoso también quiere permitir que los nuevos empleados registren estos métodos de autenticación multifactor mediante un Pase de acceso temporal (TAP). TAP no se puede usar en ningún otro recurso. Para lograr este objetivo, el administrador puede realizar los pasos siguientes:

- Cree una intensidad de autenticación personalizada denominada Arranque y recuperación que incluya la combinación de autenticación de Pase de acceso temporal. También puede incluir cualquiera de los métodos de MFA.

- Cree una seguridad de autenticación personalizada denominada MFA para el inicio de sesión que incluya todos los métodos de MFA permitidos, sin pase de acceso temporal.

- Cree una directiva de acceso condicional que vaya dirigida a Todas las aplicaciones en la nube y que requiera la seguridad de autenticación de la MFA para el inicio de sesión y controles de concesión de dispositivos compatibles.

- Cree una directiva de acceso condicional que tenga como destino la acción Registrar información de seguridad del usuario y requiera la intensidad de autenticación de Arranque y recuperación.

Como resultado, los usuarios de un dispositivo compatible podrían usar un pase de acceso temporal para registrar cualquier método de MFA y, a continuación, usar el método recién registrado para autenticarse en otros recursos como Outlook.

Nota:

Si varias directivas de acceso condicional tienen como destino la acción Registrar información de seguridad del usuario y cada una de ellas aplican una intensidad de autenticación, el usuario debe satisfacer todas estas intensidades de autenticación para iniciar sesión.

Algunos métodos sin contraseña y resistentes a la suplantación de identidad (phishing) no se pueden registrar desde el modo de interrupción. Para más información, consulte Registro de métodos de autenticación sin contraseña.

Experiencia del usuario

Los factores siguientes determinan si el usuario obtiene acceso al recurso:

- ¿Qué método de autenticación se usó anteriormente?

- ¿Qué métodos están disponibles para la intensidad de autenticación?

- ¿Qué métodos se permiten para el inicio de sesión de usuario en la directiva de métodos de autenticación?

- ¿Está registrado el usuario para algún método disponible?

Cuando un usuario accede a un recurso protegido con una directiva de acceso condicional de intensidad de autenticación, Microsoft Entra ID evalúa si los métodos que usó anteriormente satisfacen la intensidad de autenticación. Si se usó un método satisfactorio, Microsoft Entra ID concede acceso al recurso. Por ejemplo, imagine que un usuario inicia sesión con contraseña + mensaje de texto. Accede a un recurso protegido mediante la intensidad de autenticación de MFA. En este caso, el usuario puede acceder al recurso sin otra solicitud de autenticación.

Supongamos que el usuario accede después a un recurso protegido mediante la intensidad de MFA resistente a la suplantación de identidad (phishing). En este momento, se le pedirá que proporcione un método de autenticación resistente a la suplantación de identidad (phishing), como Windows Hello para empresas.

Si el usuario no se ha registrado para ningún método que cumpla la seguridad de autenticación, se le redirigirá a registro combinado.

Los usuarios deben registrar solo un método de autenticación que cumpla el requisito de seguridad de autenticación.

Si la intensidad de autenticación no incluye un método que el usuario pueda registrar y usar, se bloqueará el inicio de sesión del usuario en el recurso.

Registrar métodos de autenticación sin contraseña

Los métodos de autenticación siguientes no se pueden registrar como parte del modo de interrupción de registro combinado. Asegúrese de que los usuarios estén registrados para estos métodos antes de aplicar una directiva de acceso condicional que pueda requerir que dichos métodos se usen para el inicio de sesión. Si un usuario no está registrado para estos métodos, no podrá acceder al recurso hasta que se registre el método necesario.

| Método | Requisitos del registro |

|---|---|

| Microsoft Authenticator (inicio de sesión en el teléfono) | Se puede registrar desde la aplicación Authenticator. |

| Passkey(FIDO2) | Se puede registrar mediante el modo administrado de registro combinado y aplicarlo mediante puntos fuertes de autenticación mediante elmodo del asistente de registro combinado |

| Autenticación basada en certificados | Requiere la configuración por parte del administrador; el usuario no puede realizar el registro. |

| Windows Hello para empresas | Se puede registrar en la experiencia de configuración rápida (OOBE) de Windows o en el menú Configuración de Windows. |

Experiencia de usuario federado

Para los dominios federados, la MFA se puede aplicar mediante el acceso condicional de Microsoft Entra o por medio del proveedor de federación local si se establece federatedIdpMfaBehavior. Si el valor federatedIdpMfaBehavior está establecido en enforceMfaByFederatedIdp, el usuario debe autenticarse en su proveedor de identidades federado y solo puede satisfacer la combinación multifactor federado del requisito de intensidad de autenticación. Para obtener más información sobre la configuración de federación, consulte Planeamiento de la compatibilidad con MFA.

Si un usuario de un dominio federado tiene opciones de autenticación multifactor en el ámbito del lanzamiento preconfigurado, el usuario puede completar la autenticación multifactor en la nube y satisfacer cualquiera de las combinaciones de Factor único federado + algo que tenga. Para más información sobre el lanzamiento preconfigurado, consulte Habilitación del lanzamiento preconfigurado.