Utiliser l’analytique de correspondance pour détecter les menaces

Tirez parti de la veille des menaces générée par Microsoft pour générer des alertes et des incidents haute fidélité avec la règle Microsoft Defender Threat Intelligence Analytics. Cette règle intégrée dans Microsoft Sentinel met en correspondance des indicateurs avec des journaux CEF (Common Event Format), des événements DNS Windows avec des domaines et indicateurs de menace IPv4, des données Syslog, etc.

Important

L’analyse de correspondance est actuellement en PRÉVERSION. Consultez l’Avenant aux conditions d’utilisation pour les préversions de Microsoft Azure pour connaître les conditions juridiques supplémentaires s’appliquant aux fonctionnalités Azure sont en version bêta, en préversion ou non encore en disponibilité générale.

Prérequis

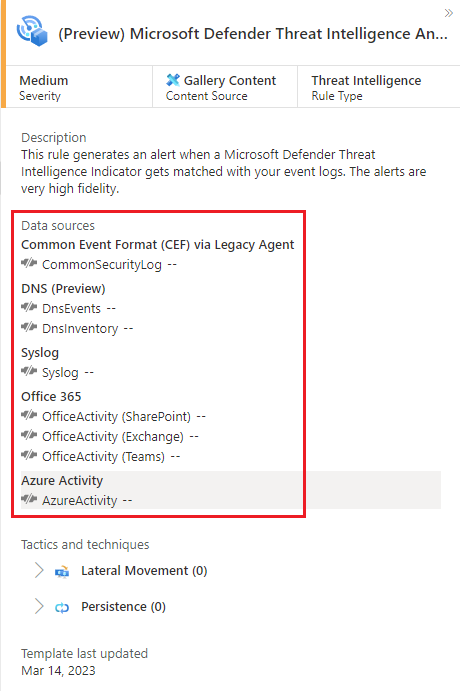

Pour produire des alertes et des incidents haute fidélité, un ou plusieurs connecteurs de données pris en charge doivent être installés, mais une licence MDTI Premium n’est pas nécessaire. Installez les solutions appropriées à partir du hub de contenu pour connecter ces sources de données.

- CEF (Common Event Format)

- DNS (préversion)

- syslog

- Journaux d’activité Office

- Journaux d’activité Azure

Par exemple, en fonction de votre source de données, vous pouvez utiliser les solutions et connecteurs de données suivants.

Configurer la règle d’analytique de correspondance

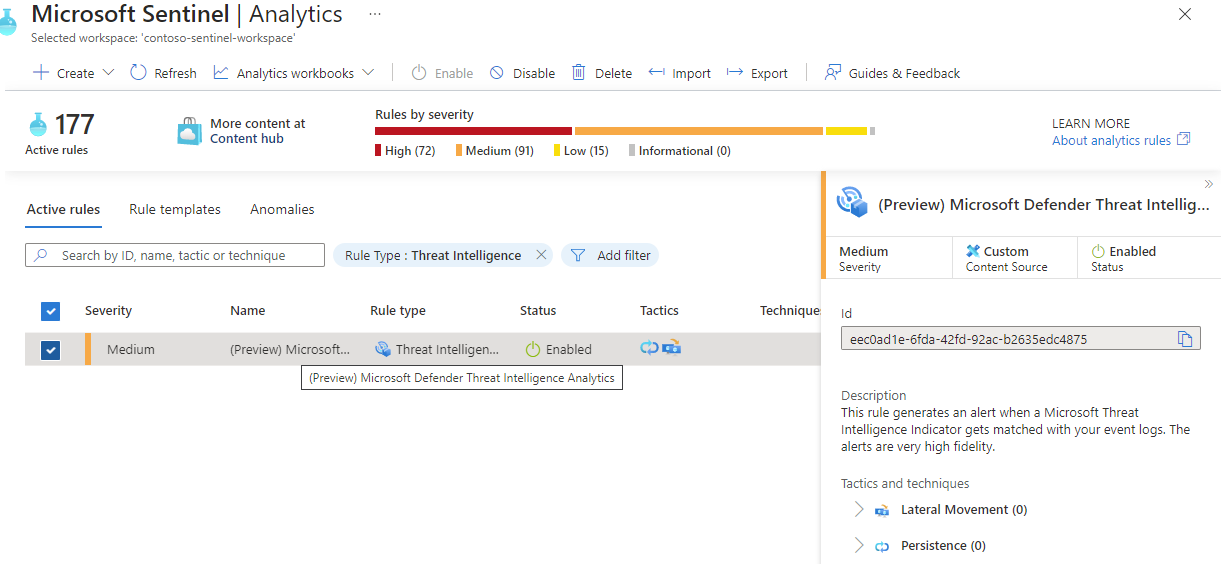

L’analytique de correspondance est configurée lorsque vous activez la règle Microsoft Defender Threat Intelligence Analytics.

Cliquez sur le menu Analytique dans la section Configuration.

Sélectionnez l’onglet de menu Modèles de règle.

Dans la fenêtre de recherche, tapez threat intelligence.

Sélectionnez le modèle de règle Microsoft Defender Threat Intelligence Analytics.

Cliquez sur Créer une règle. Les détails de la règle sont en lecture seule et son état par défaut est activé.

Cliquez sur Vérifier et Créer.

Sources de données et indicateurs

Microsoft Defender Threat Intelligence (MDTI) Analytics établit une correspondance entre vos journaux et les indicateurs de domaine, d’adresse IP et d’URL de la façon suivante :

Les journaux CEF ingérés dans la table CommonSecurityLog Log Analytics sont associés aux indicateurs d’URL et de domaine s’ils sont renseignés dans le champ

RequestURLet aux indicateurs IPv4 dans le champDestinationIP.Les journaux DNS Windows où l’événement

SubType == "LookupQuery"est ingéré dans la table DnsEvents correspondent aux indicateurs de domaine renseignés dans le champNameet aux indicateurs IPv4 dans le champIPAddresses.Les événements Syslog où

Facility == "cron"est ingéré dans la table Syslog correspondent aux indicateurs de domaine et IPv4 directement à partir du champSyslogMessage.Les journaux d’activité Office ingérés dans la table OfficeActivity correspondent aux indicateurs IPv4 directement depuis le champ

ClientIP.Les journaux d’activité Azure ingérés dans la table AzureActivity correspondent aux indicateurs IPv4 directement depuis le champ

CallerIpAddress.

Triage d’un incident généré par l’analytique de correspondance

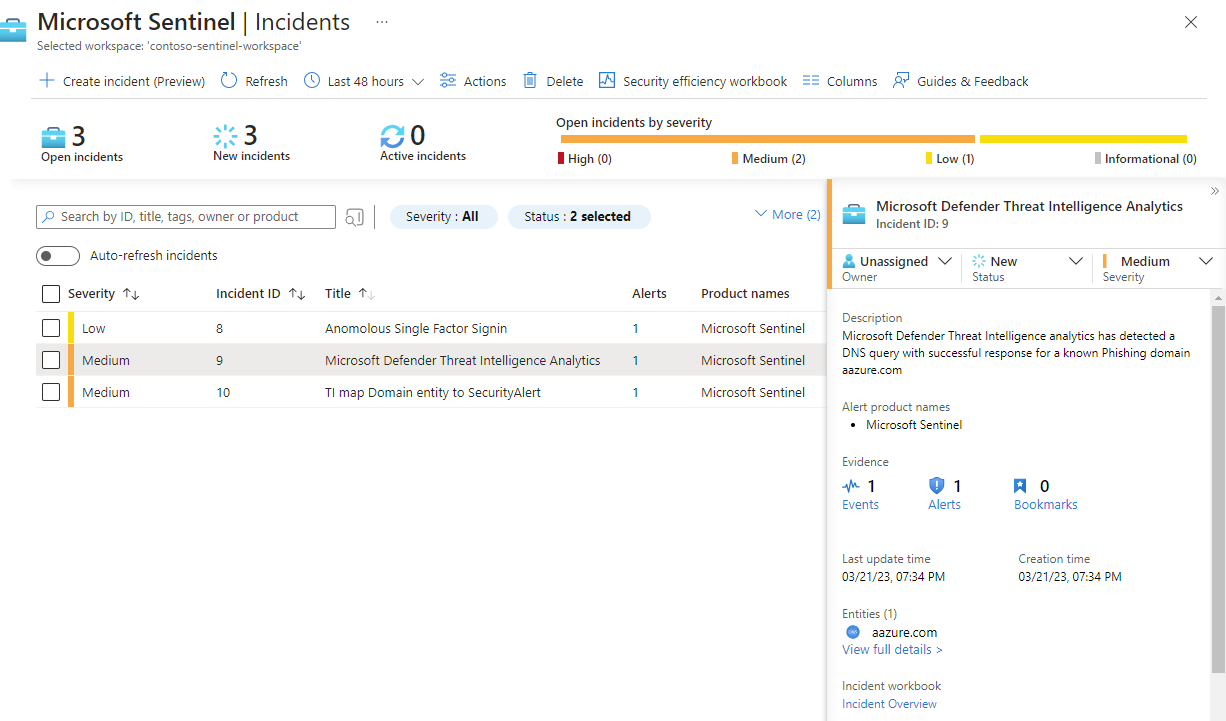

Si l’analytique de Microsoft trouve une correspondance, toutes les alertes générées sont regroupées dans des incidents.

Effectuez les étapes suivantes pour trier les incidents générés par la règle Microsoft Defender Threat Intelligence Analytics :

Dans l’espace de travail Microsoft Sentinel dans lequel vous avez activé la règle Microsoft Defender Threat Intelligence Analytics, sélectionnez Incidents, puis recherchez Microsoft Defender Threat Intelligence Analytics.

Tous les incidents détectés sont affichés dans la grille.

Sélectionnez Afficher tous les détails pour voir les entités et d’autres détails sur l’incident, tels que des alertes spécifiques.

Par exemple :

Observez la gravité attribuée aux alertes et à l’incident. Selon la mise en correspondance de l’indicateur, une gravité appropriée de

InformationalàHighest attribuée à une alerte. Par exemple, si l’indicateur est mis en correspondance avec des journaux de pare-feu qui ont autorisé le trafic, une alerte de gravité élevée est générée. Si le même indicateur est mis en correspondance avec des journaux de pare-feu qui ont bloqué le trafic, l’alerte générée est de gravité faible ou moyenne.Les alertes sont ensuite regroupées par aspect observable de l’indicateur. Par exemple, toutes les alertes générées sur une période de 24 heures qui correspondent au domaine

contoso.comsont regroupées dans un seul incident avec une gravité attribuée selon la gravité d’alerte la plus élevée.Observez les détails de l’indicateur. Quand une correspondance est trouvée, l’indicateur est publié dans le tableau ThreatIntelligenceIndicators de l’analytique des journaux et affiché dans la page Threat Intelligence. Pour tous les indicateurs publiés à partir de cette règle, la source est définie comme Microsoft Defender Threat Intelligence Analytics.

Par exemple, dans la table ThreatIntelligenceIndicators :

Dans la page Threat Intelligence :

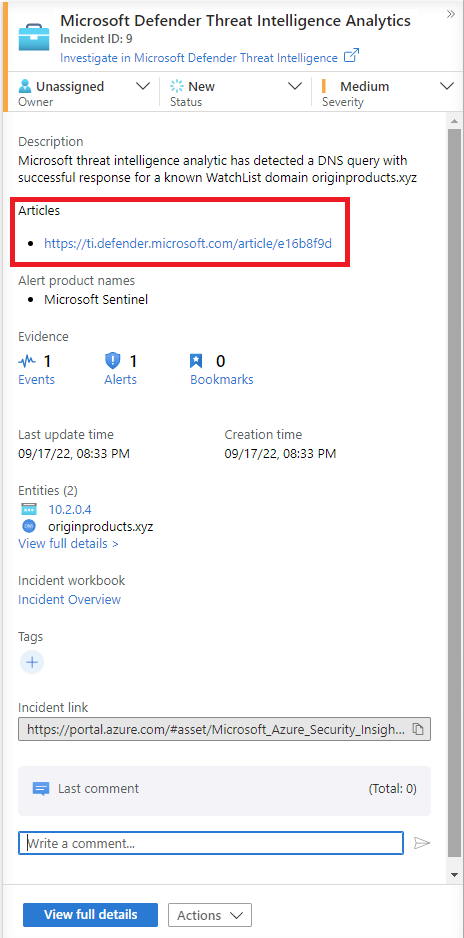

Obtenir du contexte supplémentaire de Microsoft Defender Threat Intelligence

En plus des alertes et incidents haute fidélité, certains indicateurs MDTI incluent le lien vers un article de référence dans le portail de la communauté MDTI.

Pour plus d’informations, consultez le portail MDTI et Qu’est-ce que Microsoft Defender Threat Intelligence ?

Contenu connexe

Dans cet article, vous avez appris à connecter la veille des menaces générée par Microsoft pour générer des alertes et des incidents. Pour plus d’informations sur la veille des menaces dans Microsoft Sentinel, consultez les articles suivants :

- Travailler avec les indicateurs de menace dans Microsoft Sentinel.

- Connecter Microsoft Sentinel aux flux de renseignements sur les menaces STIX/TAXII.

- Connecter des plateformes de renseignement sur les menaces à Microsoft Sentinel.

- Découvrez les plateformes de renseignement sur les menaces, flux TAXII et enrichissements qui peuvent être facilement intégrés avec Microsoft Sentinel.