Utiliser votre propre compte Azure Data Lake Storage

Dynamics 365 Customer Insights - Data vous offre la possibilité de stocker toutes vos données client dans Azure Data Lake Storage. Les données client incluent les données que vous importez et les données de sortie telles que les profils et les segments unifiés. Certaines des données de sortie sont également stockées sous forme de tables dans Microsoft Dataverse ainsi que des métadonnées telles que les règles de correspondance ou la configuration des segments et l’index de recherche. En enregistrant les données dans Data Lake Storage, vous acceptez que les données soient transférées et stockées à l’emplacement géographique approprié pour ce compte de stockage Azure. Pour plus d’informations, reportez-vous au Centre de gestion de la confidentialité Microsoft.

Les administrateurs de Customer Insights - Data peuvent créer des environnements et spécifier l’option de stockage des données dans le processus.

Conditions préalables

- Les comptes Azure Data Lake Storage doivent être dans la même région Azure que vous avez sélectionnée lors de la création de l’environnement Customer Insights - Data. Pour connaître la région de l’environnement, accédez à Paramètres>Système>À propos.

- Le compte de stockage Data Lake doit avoir la fonctionnalité espace de noms hiérarchique activée.

- L’administrateur qui configure l’environnement Customer Insights - Data doit avoir le rôle Contributeur des données blob de stockage ou Propriétaire des données blob de stockage sur le compte de stockage ou le conteneur

customerinsights. Pour plus d’informations sur l’attribution d’autorisations dans un compte de stockage, consultez Créer un compte de stockage. - Pour autoriser les fonctionnalités de segmentation à accéder au compte de stockage, suivez les étapes décrites dans cet article.

Connectez Customer Insights - Data avec votre compte de stockage

Lorsque vous créez un nouvel environnement, assurez-vous que le compte Data Lake Storage existe et que toutes les conditions préalables sont remplies.

- Dans l’étape Stockage de données pendant la création de l’environnement, définissez Enregistrer les données de sortie sur Azure Data Lake Storage Gen2.

- Choisissez comment Connecter votre stockage. Vous pouvez choisir entre une option basée sur une ressource et une option basée sur un abonnement pour l’authentification. Pour plus d’informations, consultez Se connecter à un compte Azure Data Lake Storage en utilisant un principal de service Microsoft Entra.

- Pour l’Abonnement Azure, choisissez l’Abonnement, le Groupe de ressources et le Compte de stockage qui contient le conteneur

customerinsights. - Pour la Clé du compte, fournissez le Nom du compte et la Clé du compte pour le compte Data Lake Storage. L’utilisation de cette méthode d’authentification implique que vous êtes informé si votre organisation effectue une rotation des clés. Vous devez mettre à jour la configuration de l’environnement avec la nouvelle clé lors de sa rotation.

- Pour l’Abonnement Azure, choisissez l’Abonnement, le Groupe de ressources et le Compte de stockage qui contient le conteneur

- Si votre compte de stockage est derrière un pare-feu, sélectionnez Activer le lien privé pour vous connecter au compte à l’aide de liens privés Azure

Lorsque les processus système tels que l’ingestion de données sont terminés, le système crée les dossiers correspondants dans le compte de stockage. Les fichiers de données et les fichiers model.json sont créés et ajoutés aux dossiers en fonction du nom du processus.

Si vous créez plusieurs environnements et choisissez d’enregistrer les tables de sortie de ces environnements sur votre compte de stockage, le système crée des dossiers séparés pour chaque environnement avec ci_environmentID dans le conteneur.

Activer le partage de données avec Dataverse à partir de votre propre Azure Data Lake Storage (version préliminaire)

[Cet article fait partie de la documentation en version préliminaire et peut faire l’objet de modifications.]

Dynamics 365 Customer Insights - Data écrit des données de sortie telles que des profils et des segments unifiés sur votre Azure Data Lake Storage. Vous pouvez activer le partage de données pour créer des données de sortie dans votre Azure Data Lake Storage à la disposition de votre Microsoft Dataverse environnement. L’utilisateur qui configure l’environnement Customer Insights - Data doit disposer au moins des autorisations Lecteur des données blob de stockage sur le conteneur customerinsights du compte de stockage.

Important

- Cette fonctionnalité est en version préliminaire.

- Les fonctionnalités préliminaires ne sont pas destinées à une utilisation en production et peuvent être restreintes. Ces fonctionnalités sont disponibles avant une publication officielle afin que les clients puissent y accéder de façon anticipée et fournir des commentaires.

Limitations

- Un seul mappage un à un entre une organisation Dataverse et un compte Azure Data Lake Storage est pris en charge.

- Le compte de stockage cible ne peut pas être modifié.

- Le partage de données ne fonctionne pas si votre compte Azure Data Lake Storage est derrière un pare-feu.

- La liaison automatique de profils client dans Dataverse n’est pas prise en charge lorsque vous utilisez votre propre Azure Data Lake Storage. Le stockage Customer Insights est recommandé.

Configurez des groupes de sécurité sur votre Azure Data Lake Storage

Créez deux groupes de sécurité dans votre abonnement Azure : un groupe de sécurité Lecteur et un groupe de sécurité Contributeur et définissez le service Microsoft Dataverse en tant que propriétaire des deux groupes de sécurité.

Gérez la liste de contrôle d’accès (ACL) dans le conteneur

customerinsightsde votre compte de stockage via ces groupes de sécurité.- Ajoutez le service Microsoft Dataverse et les applications métier basées sur Dataverse comme Dynamics 365 Sales au goupe de sécurité Lecteur avec des autorisations de lecture seule.

- Ajoutez uniquement l’application Customers Insights au groupe de sécurité Contributeur pour accorder à la fois des autorisations de lecture et écriture pour écrire les profils et les informations.

Configurer PowerShell

Configurer PowerShell pour exécuter des scripts PowerShell.

Installez la version la plus récente de Azure Active Directory PowerShell pour Graph.

- Sur votre PC, sélectionnez la touche Windows du clavier et recherchez Windows PowerShell, puis sélectionnez Exécuter en tant qu’administrateur.

- Dans la fenêtre PowerShell qui s’ouvre, entrez

Install-Module AzureAD.

Importez trois modules.

- Dans la fenêtre Powershell, entrez

Install-Module -Name Az.Accountset suivez les étapes. - Répétez pour

Install-Module -Name Az.ResourcesetInstall-Module -Name Az.Storage.

- Dans la fenêtre Powershell, entrez

Exécuter des scripts PowerShell et obtenir l’identificateur d’autorisation

Téléchargez les deux scripts PowerShell que vous devez exécuter à partir du référentiel GitHub pour les ingérieurs.

CreateSecurityGroups.ps1: nécessite des autorisations d’administration du clientByolSetup.ps1: nécessite des autorisations de propriétaire de données Storage Blob au niveau du compte de stockage/du conteneur. Ce script crée l’autorisation pour vous. Votre attribution de rôle peut être supprimée manuellement après l’exécution réussie du script.

Exécutez

CreateSecurityGroups.ps1PowerShell dans Windows PowerShell en fournissant l’ID d’abonnement Azure contenant votre Azure Data Lake Storage. Ouvrez le script PowerShell dans un éditeur pour consulter les informations supplémentaires et la logique implémentée.Ce script crée deux groupes de sécurité sur votre abonnement Azure : un pour le groupe Lecteur et un autre pour le groupe Contributeur. Le service Microsoft Dataverse est le propriétaire de ces deux groupes de sécurité.

Enregistrez les deux valeurs d’ID de groupe de sécurité générées par ce script, afin de les utiliser dans le script

ByolSetup.ps1.Remarque

La création de groupes de sécurité peut être désactivée dans votre locataire. Dans ce cas, une configuration manuelle sera nécessaire et votre administrateur Azure AD devra activer la création de groupes de sécurité.

Exécutez

ByolSetup.ps1dans Windows PowerShell en fournissant l’ID d’abonnement Azure contenant votre Azure Data Lake Storage, le nom du compte de stockage, le nom du groupe de ressources et les valeurs d’ID du groupe de sécurité Lecteur et Contributeur. Ouvrez le script PowerShell dans un éditeur pour consulter les informations supplémentaires et la logique implémentée.Ce script ajoute le contrôle d’accès en fonction du rôle (RBAC) requis pour le service Microsoft Dataverse et les applications métier basées sur Dataverse. Il met également à jour la liste de contrôle d’accès (ACL) sur le conteneur

customerinsightspour les groupes de sécurité créés avec le scriptCreateSecurityGroups.ps1. Le groupe Contributeur aura l’autorisation rwx et le groupe Lecteur aura l’autorisation r-x uniquement.Copiez la chaîne de sortie qui doit se présenter comme suit :

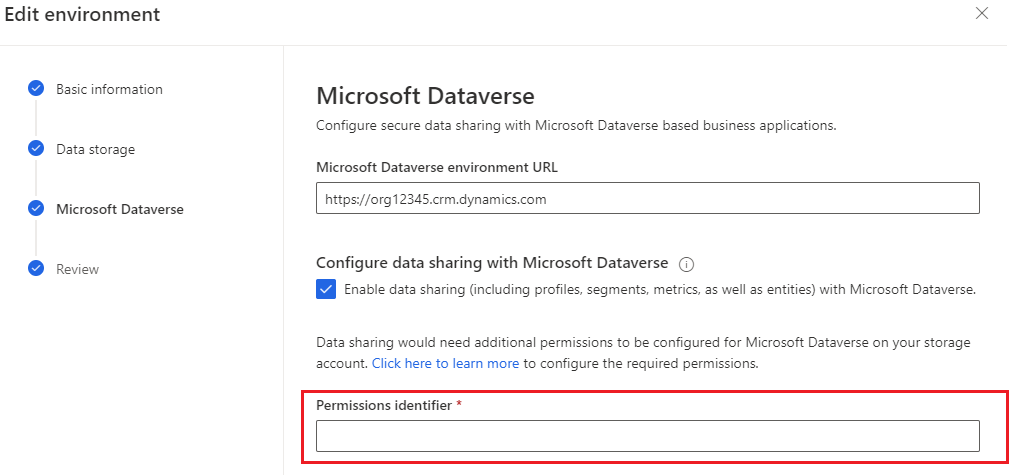

https://DVBYODLDemo/customerinsights?rg=285f5727-a2ae-4afd-9549-64343a0gbabc&cg=720d2dae-4ac8-59f8-9e96-2fa675dbdabcEntrez la chaîne de sortie copiée dans le champ Identificateur d’autorisations de l’étape de configuration de l’environnement pour Microsoft Dataverse.