Commencer à utiliser Microsoft Security Exposure Management

Cet article explique comment commencer à utiliser le tableau de bord Microsoft Security Exposure Management .

Security Exposure Management est actuellement en préversion publique. Initialement, vos données utilisent les paramètres par défaut dans Security Exposure Management.

Importante

Certaines informations contenues dans cet article concernent le produit en préversion, qui peut être considérablement modifié avant sa publication commerciale. Microsoft n’offre aucune garantie, explicite ou implicite, concernant les informations fournies ici.

Examen de l’état d’exposition à la sécurité

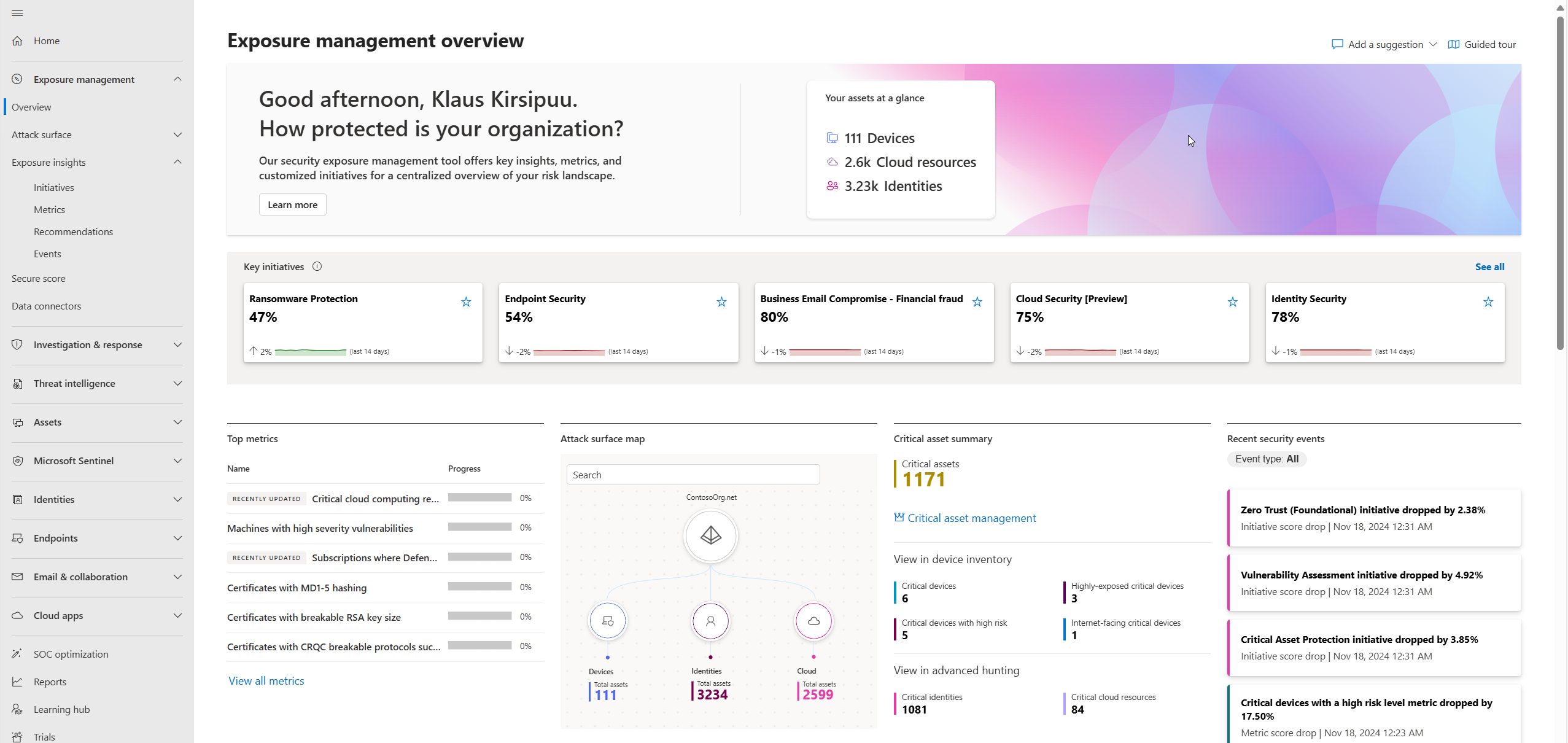

Dans le tableau de bord Vue d’ensemble de la gestion des > expositions, vous pouvez passer en revue l’état global de l’exposition à la sécurité de votre organisation.

Utilisez le tableau de bord comme point de départ pour un instantané de la posture et de l’exposition de l’organisation, et explorez les détails si nécessaire.

Passer en revue les ressources

Obtenez une vue rapide des ressources exposées de votre organization.

Vous pouvez voir les appareils intégrés, les appareils découverts qui ne sont pas encore intégrés, les appareils accessibles sur Internet et les ressources cloud.

Le fait de savoir ce qui est exposé vous aide à gérer les risques liés à l’exposition des ressources.

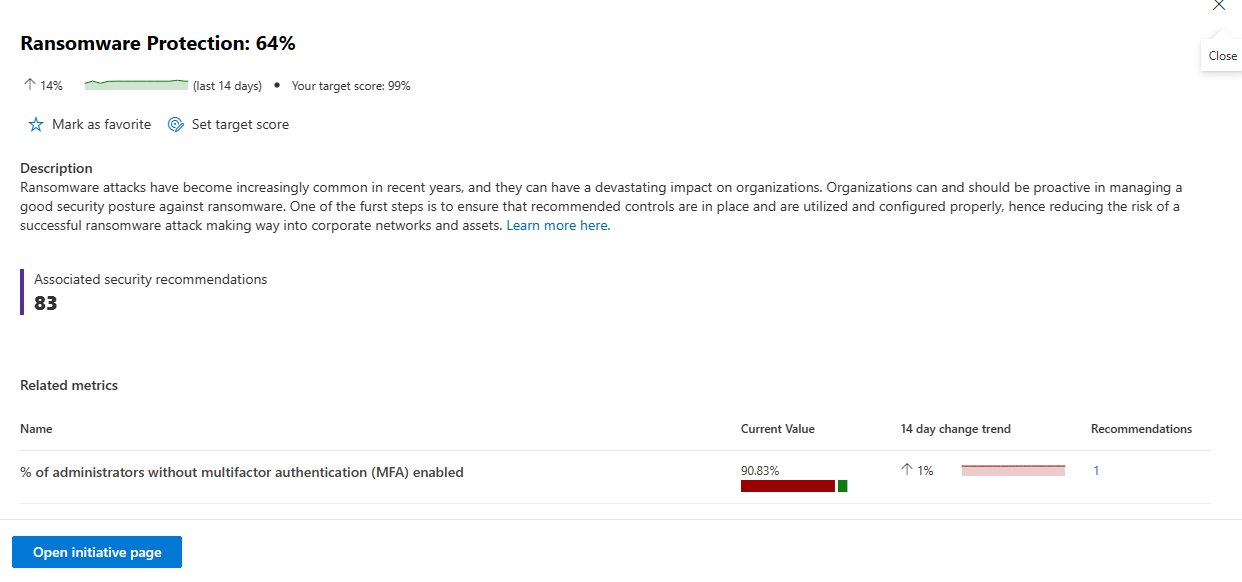

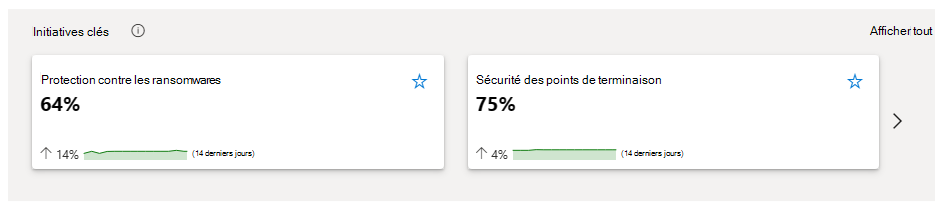

Passer en revue les initiatives clés

Les initiatives clés affichent les initiatives qui sont marquées comme favorites dans la page des initiatives , ainsi que toutes les initiatives recommandées nouvellement ajoutées.

Sélectionnez une initiative clé individuelle à explorer. Vous pouvez également accéder à toutes les initiatives.

Passer en revue les principales métriques

Les métriques principales identifient les métriques de sécurité avec l’exposition la plus significative.

Vous pouvez voir la valeur d’exposition actuelle, une tendance de changement de 14 jours et les recommandations associées.

L’exploration d’une métrique de sécurité individuelle vous permet d’accéder à sa page de métriques. Vous pouvez également accéder à toutes les métriques.

Passer en revue les ressources dans la carte

La carte surface d’attaque affiche les ressources totales et critiques de l’appareil, de l’identité et du cloud de votre locataire.

Vous pouvez sélectionner et rechercher sur un type de ressource spécifique, puis l’ouvrir dans la carte.

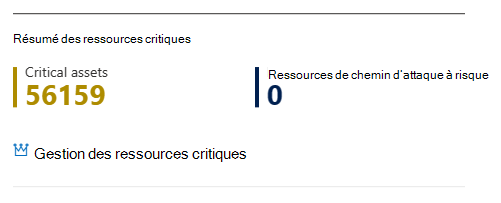

Examiner et gérer les ressources critiques

Le résumé des ressources critiques vous indique le nombre de ressources critiques dont vous disposez et le nombre de ressources dont vous disposez de chemins d’attaque qui les mettent en danger.

À partir de là, vous pouvez afficher et gérer les ressources et appareils critiques.

Dans Gestion des ressources critiques, vous pouvez gérer le niveau de criticité des ressources identifiées par Security Exposure Management et créer des règles de classification personnalisées pour détecter d’autres ressources critiques.

Afficher dans l’inventaire des appareils et la chasse avancée

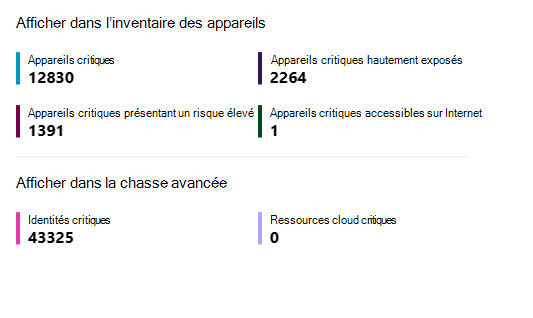

Vous pouvez passer en revue les ressources critiques dans le contexte de l’inventaire des appareils Defender XDR et dans Defender XDR repérage avancé.

L’inventaire des appareils fournit des liens rapides vers les appareils triés par :

- Appareils critiques

- Appareils critiques présentant un risque élevé

- Appareils critiques hautement exposés

- Appareils critiques accessibles sur Internet

Dans la chasse avancée, vous pouvez accéder rapidement aux requêtes pour :

- Identités critiques

- Ressources cloud critiques

Examiner le score d’initiative clé au fil du temps

Le graphique Score de l’initiative clé dans le temps montre chaque initiative clé, codée en couleur, avec des changements de score au fil du temps.

Vous pouvez pointer sur des points sur le chronologie pour voir le score de l’initiative clé à cette date.

Passer en revue les événements de sécurité récents

Les événements de sécurité récents affichent les événements de sécurité de la semaine précédente triés par tous les événements ou par initiatives ou par suppression de métriques. Sélectionnez le bouton Afficher tous les événements pour afficher la liste complète de tous les événements des 30 derniers jours qui se sont produits dans votre organization.