Réduire la surface d’exposition du mot de passe visible par l’utilisateur

Examiner le flux de travail utilisateur de test pour l’utilisation du mot de passe

Le moment est venu d’en savoir plus sur le personnage de travail ciblé. Vous devez avoir une liste des applications qu’ils utilisent, mais vous ne savez pas quoi, pourquoi, quand et à quelle fréquence. Ces informations sont importantes lorsque vous progressez à l’étape 2. Les utilisateurs de test créent les flux de travail associés au personnage de travail ciblé. Leur objectif initial est d’effectuer une tâche simple : l’utilisation du mot de passe du document. Cette liste n’est pas complète, mais elle vous donne une idée du type d’informations que vous souhaitez. L’objectif est d’en savoir plus sur tous les scénarios dans lesquels ce personnage professionnel rencontre un mot de passe. Une bonne approche consiste à vous poser l’ensemble de questions suivantes :

| Question | |

|---|---|

| 🔲 | Quel est le nom de l’application qui a demandé un mot de passe ? |

| 🔲 | Pourquoi utilisent-ils l’application qui a demandé un mot de passe ? Par exemple, existe-t-il plusieurs applications qui peuvent faire la même chose ? |

| 🔲 | Quelle partie de leur workflow leur permet d’utiliser l’application ? Essayez d’être aussi spécifique que possible. Par exemple, « J’utilise l’application x pour émettre des remboursements de crédit carte pour des montants sur y ». |

| 🔲 | À quelle fréquence utilisez-vous l’application dans un jour ou une semaine donné ? |

| 🔲 | Le mot de passe que vous tapez dans l’application est-il le même que celui que vous utilisez pour vous connecter à Windows ? |

Certaines organisations permettent à leurs utilisateurs d’écrire ces informations, tandis que d’autres peuvent insister pour qu’un membre du service informatique les ombre. Une visionneuse objective peut remarquer une invite de mot de passe que l’utilisateur ignore simplement en raison de la mémoire musculaire. Comme mentionné précédemment, ces informations sont essentielles. Vous pouvez manquer une invite de mot de passe qui pourrait retarder la transition vers l’absence de mot de passe.

Identifier l’utilisation des mots de passe et planifier, développer et déployer des atténuations de mot de passe

Vos utilisateurs de test vous ont fourni des informations précieuses qui décrivent comment, quoi, pourquoi et quand ils utilisent un mot de passe. Il est maintenant temps pour votre équipe d’identifier chacun de ces cas d’utilisation de mot de passe et de comprendre pourquoi l’utilisateur doit utiliser un mot de passe.

Créez une liste des scénarios. Chaque scénario doit avoir une instruction de problème claire. Nommez le scénario avec un résumé d’une phrase de l’instruction du problème. Incluez dans le scénario les résultats de l’enquête de votre équipe sur la raison pour laquelle l’utilisateur est invité à fournir un mot de passe. Incluez des détails pertinents, mais précis. Si le scénario est piloté par une stratégie ou une procédure, incluez le nom et la section de la stratégie qui déterminent pourquoi le flux de travail utilise un mot de passe.

Vos utilisateurs de test ne découvrent pas tous les scénarios. Par conséquent, vous devez forcer sur eux certains scénarios inhabituels. N’oubliez pas d’inclure les éléments suivants :

- Approvisionner un nouvel utilisateur avec un mot de passe inconnu

- Utilisateurs qui oublient le code confidentiel ou d’autres flux de correction lorsque les informations d’identification fortes sont inutilisables

Passez ensuite en revue votre liste de scénarios. Vous pouvez commencer par les flux de travail qui sont dictés par un processus ou une stratégie, ou vous pouvez commencer par des flux de travail qui nécessitent des solutions techniques, selon ce qui est plus facile ou plus rapide. Ce choix varie selon organization.

Commencez à atténuer les utilisations de mot de passe en fonction des flux de travail de vos personnages ciblés. Documentez l’atténuation en tant que solution à votre scénario. Ne vous inquiétez pas des détails d’implémentation de la solution. Une vue d’ensemble des modifications nécessaires pour réduire l’utilisation du mot de passe est tout ce dont vous avez besoin. Si des modifications techniques sont nécessaires, que ce soit au niveau de l’infrastructure ou du code, les détails exacts sont probablement inclus dans la documentation du projet. Toutefois, votre organization effectue le suivi des projets, créez un projet dans ce système. Associez votre scénario à ce projet et démarrez les processus nécessaires pour obtenir le financement de ce projet.

L’atténuation de l’utilisation des mots de passe avec les applications est l’un des obstacles les plus difficiles dans le parcours sans mot de passe. Si votre organization développe l’application, vous êtes en meilleure forme avec le logiciel cotS (common-off-the-shelf software).

L’atténuation idéale pour les applications qui invitent l’utilisateur à entrer un mot de passe consiste à permettre à ces applications d’utiliser une identité authentifiée existante, telle qu’Microsoft Entra ID ou Active Directory. Collaborez avec les fournisseurs d’applications pour qu’ils ajoutent la prise en charge des identités Microsoft Entra. Pour les applications locales, demander à l’application d’utiliser l’authentification intégrée Windows. L’objectif de vos utilisateurs doit être une expérience d’authentification unique transparente où chaque utilisateur s’authentifie une fois lorsqu’il se connecte à Windows. Utilisez cette même stratégie pour les applications qui stockent leurs propres identités dans leurs propres bases de données.

Chaque scénario de votre liste doit maintenant avoir une déclaration de problème, une investigation sur la raison pour laquelle le mot de passe a été utilisé et un plan d’atténuation sur la façon de faire disparaître l’utilisation du mot de passe. Armés de ces données, une par une, comblent les lacunes sur les mots de passe visibles par l’utilisateur. Modifiez les stratégies et les procédures en fonction des besoins et apportez des modifications à l’infrastructure dans la mesure du possible. Convertissez des applications internes pour les intégrer à votre locataire Microsoft Entra ID, utiliser des identités fédérées ou utiliser l’authentification intégrée Windows. Collaborez avec des éditeurs de logiciels non-Microsoft pour mettre à jour leurs logiciels pour les intégrer à Microsoft Entra ID, prendre en charge les identités fédérées ou utiliser l’authentification intégrée Windows.

Répéter jusqu’à ce que toute l’utilisation du mot de passe utilisateur soit atténuée

Une partie ou la totalité de vos mesures d’atténuation sont en place. Vous devez vérifier que vos solutions ont résolu leurs instructions de problème. C’est à cette étape que vous vous appuyez sur vos utilisateurs de test. Vous souhaitez conserver une bonne partie de vos premiers utilisateurs de test, mais ce point est une bonne occasion d’en remplacer ou d’en ajouter quelques-uns. Enquêtez le flux de travail des utilisateurs de test pour l’utilisation du mot de passe. Si tout va bien, vous avez fermé la plupart ou la totalité des lacunes. Quelques-uns sont susceptibles de rester. Évaluez vos solutions et ce qui n’a pas fonctionné, modifiez votre solution en fonction des besoins jusqu’à ce que vous atteigniez une solution qui supprime le besoin de votre utilisateur de taper un mot de passe. Si vous êtes bloqué, d’autres le sont peut-être aussi. Utilisez les forums de différentes sources ou de votre réseau de collègues informatiques pour décrire votre problème et voir comment d’autres personnes le résolvent. Si vous n’avez plus d’options, contactez Microsoft pour obtenir de l’aide.

Supprimer les fonctionnalités de mot de passe de Windows

Vous pensez que vous avez atténué toute l’utilisation du mot de passe pour le personnage professionnel ciblé. Vient maintenant le vrai test : configurez Windows afin que l’utilisateur ne puisse pas utiliser de mot de passe.

Windows propose trois options main pour réduire ou éliminer la surface d’exposition du mot de passe :

- Expérience sans mot de passe Windows

- Exclure le fournisseur d’informations d’identification de mot de passe

- Exiger Windows Hello Entreprise ou un carte intelligent

Expérience sans mot de passe Windows

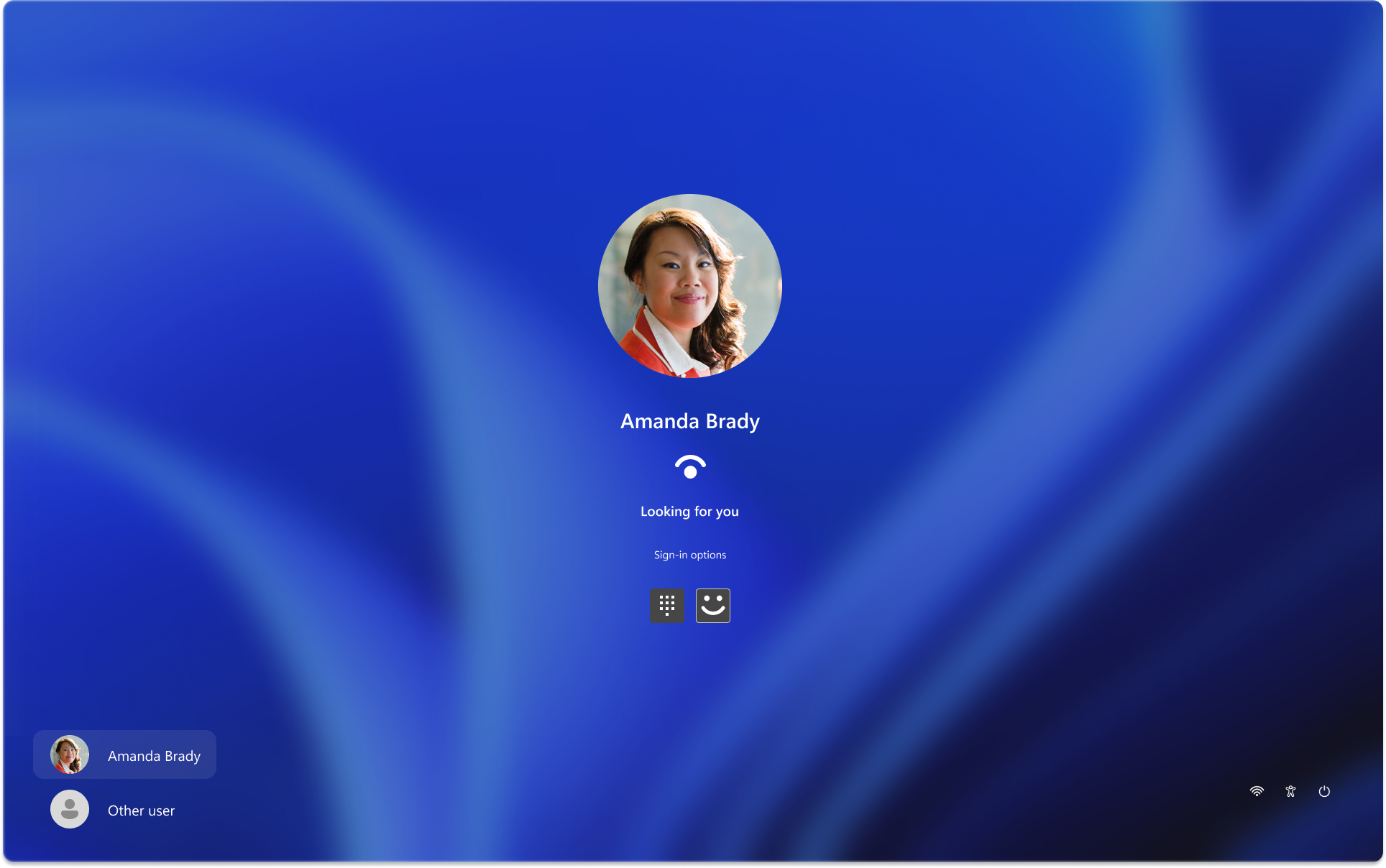

L’expérience windows sans mot de passe est une stratégie de sécurité qui masque le fournisseur d’informations d’identification de mot de passe pour les comptes d’utilisateur qui se connectent avec Windows Hello ou une clé de sécurité FIDO2. L’expérience sans mot de passe Windows est l’option recommandée, mais elle n’est disponible que sur Microsoft Entra appareils joints. L’image suivante montre l’écran de verrouillage Windows lorsque l’expérience sans mot de passe Windows est activée. Un utilisateur inscrit dans Windows Hello Entreprise n’a pas la possibilité d’utiliser un mot de passe pour se connecter :

Pour plus d’informations, consultez Expérience sans mot de passe Windows

Exclure le fournisseur d’informations d’identification de mot de passe

Le paramètre de stratégie Exclure les fournisseurs d’informations d’identification peut être utilisé pour désactiver le fournisseur d’informations d’identification de mot de passe. Une fois configuré, Windows désactive la possibilité d’utiliser des mots de passe pour tous les comptes, y compris les comptes locaux. Il empêche également l’utilisation de mots de passe pour les scénarios d’authentification RDP et Exécuter en tant que . Ce paramètre de stratégie peut avoir un impact sur les scénarios de prise en charge, par exemple lorsqu’un utilisateur doit se connecter avec un compte local pour résoudre un problème. Pour cette raison, évaluez soigneusement tous les scénarios avant d’activer le paramètre.

- Objet de stratégie de groupe : Configuration> ordinateurModèles d’administration>Ouverture de session>système>Exclure les fournisseurs d’informations d’identification

- CSP :

./Device/Vendor/MSFT/Policy/Config/ADMX_CredentialProviders/ExcludedCredentialProviders

La valeur à entrer dans la stratégie pour masquer le fournisseur d’informations d’identification de mot de passe est {60b78e88-ead8-445c-9cfd-0b87f74ea6cd}.

Exiger Windows Hello Entreprise ou un carte intelligent

Le paramètre de stratégie Exiger un Windows Hello Entreprise ou une carte intelligente peut être utilisé pour exiger Windows Hello Entreprise ou un carte intelligent pour une ouverture de session interactive. Lorsqu’il est activé, Windows empêche les utilisateurs de se connecter ou de se déverrouiller avec un mot de passe. Le fournisseur d’informations d’identification de mot de passe reste visible par l’utilisateur. Si un utilisateur tente d’utiliser un mot de passe, Windows l’informe qu’il doit utiliser Windows Hello Entreprise ou un carte intelligent. Avant d’activer ce paramètre de stratégie, l’utilisateur doit être inscrit dans Windows Hello Entreprise ou disposer d’une carte intelligente. Par conséquent, la mise en œuvre de cette politique nécessite une planification et une coordination minutieuses.

- Objet de stratégie de groupe : Configuration> ordinateurParamètres Windows Paramètres>de sécurité Stratégies>locales>Options> de sécuritéOuverture de session interactive : Exiger Windows Hello Entreprise ou carte intelligente

- CSP : non disponible

Vérifiez qu’aucun des workflows n’a besoin de mots de passe

Cette étape est le moment important. Vous avez identifié l’utilisation du mot de passe, développé des solutions pour atténuer l’utilisation du mot de passe et supprimé ou désactivé l’utilisation des mots de passe de Windows. Dans cette configuration, vos utilisateurs ne peuvent pas utiliser de mot de passe. Les utilisateurs sont bloqués si l’un de leurs workflows leur demande un mot de passe. Dans l’idéal, vos utilisateurs de test doivent être en mesure d’effectuer tous les flux de travail du personnage de travail ciblé sans aucune utilisation de mot de passe. N’oubliez pas ces flux de travail à faible pourcentage, comme l’approvisionnement d’un nouvel utilisateur ou d’un utilisateur qui a oublié son code confidentiel ou ne peut pas utiliser ses informations d’identification fortes. Vérifiez que ces scénarios sont également validés.

Étapes suivantes

Vous êtes prêt à migrer une ou plusieurs parties de votre organization vers un déploiement sans mot de passe. Vous avez vérifié que le personnage de travail ciblé est prêt à aller là où l’utilisateur n’a plus besoin de connaître ou d’utiliser son mot de passe. Vous n’êtes qu’à quelques pas de la déclaration de réussite.