Configurare la connettività da Microsoft 365 a SharePoint Server

SI APPLICA A: 2013

2013  2016

2016  2019

2019  Subscription Edition

Subscription Edition  SharePoint in Microsoft 365

SharePoint in Microsoft 365

**Questo articolo fa parte di una roadmap di procedure per configurare soluzioni ibride di SharePoint. Accertarsi di seguire una roadmap quando si eseguono le procedure illustrate in questo articolo. **

Questo articolo contiene indicazioni sul processo di distribuzione dell'ambiente ibrido di SharePoint, che integra SharePoint Server e SharePoint in Microsoft 365.

Importante

Microsoft consiglia di usare i ruoli con il minor numero di autorizzazioni. L'uso di account con autorizzazioni inferiori consente di migliorare la sicurezza per l'organizzazione. Amministratore globale è un ruolo con privilegi elevati che deve essere limitato agli scenari di emergenza quando non è possibile usare un ruolo esistente.

Prima di iniziare

Nota sull'accessibilità: SharePoint Server supporta le funzionalità di accessibilità dei browser comuni per semplificare l'amministrazione delle distribuzioni e l'accesso ai siti. Per ulteriori informazioni, vedere Accessibility for SharePoint 2013.

Se non è già stato fatto, leggere Pianificare la connettività da Microsoft 365 a SharePoint Server prima di iniziare a configurare qualsiasi elemento. Questo è importante perché l'articolo sulla pianificazione consente di prendere decisioni importanti e di registrarle nel foglio di lavoro per la distribuzione ibrida di SharePoint, indicato nel resto di questo articolo come foglio di lavoro. Qui vengono invece segnalate quali procedure del presente articolo eseguire e quali ignorare.

Se è stato letto l'articolo sulla pianificazione, è necessario aver già eseguito le operazioni seguenti:

È stata scelta la strategia di raccolta siti da configurare per l'ambiente ibrido.

Si è deciso se utilizzare un'applicazione Web esistente o crearne una per l'ambiente ibrido.

| Icona | Descrizione |

|---|---|

|

|

Queste decisioni sono registrate nella tabella 2 del foglio di lavoro. In caso contrario, tornare indietro e leggere Plan connectivity from Microsoft 365 to SharePoint Server (Pianificare la connettività da Microsoft 365 a SharePoint Server ) e prendere queste decisioni prima di procedere. |

Suggerimenti sul foglio di lavoro

Le operazioni saranno molto più semplici se tutte le informazioni applicabili vengono immesse nel foglio di lavoro ibrido di SharePoint prima di iniziare a configurare qualsiasi elemento. Per utilizzare questo articolo, è necessario disporre almeno delle seguenti informazioni:

Tabella: decisioni che dovrebbero essere già registrate nel foglio di lavoro per ambienti ibridi di SharePoint

| Decisione | Posizione nel foglio di lavoro |

|---|---|

| Si intende utilizzare un'applicazione Web esistente o crearne una per l'ambiente ibrido? |

Riga New or existing web application della tabella 2. |

| Quale strategia di raccolta siti verrà utilizzata? |

Riga Site collection strategy della tabella 2. |

| Che cos'è l'URL esterno? |

Riga External URL della tabella 3. |

| Qual è l'indirizzo IP dell'endpoint con connessione Internet nel dispositivo proxy inverso a cui è associato l'URL esterno? |

Riga IP address of the external endpoint della tabella 3. |

Verificare che tali decisioni vengano immesse nel foglio di lavoro prima di proseguire.

Fasi di configurazione

Per configurare l'infrastruttura dell'ambiente, sono necessarie entrambe le interfacce di SharePoint Server, ad esempio il sito Web Amministrazione centrale SharePoint, e le pagine amministrazione in SharePoint in Microsoft 365. Per evitare di alternarsi più del necessario tra le interfacce, i passaggi di configurazione sono stati raggruppati nelle seguenti fasi:

Completare i singoli passaggi di configurazione nell'ordine indicato in questo articolo.

Importante

È consigliabile documentare accuratamente la propria strategia di distribuzione e registrare una descrizione dettagliata delle attività durante il processo di configurazione dell'ambiente ibrido. In qualsiasi progetto di implementazione complesso una registrazione dettagliata di ogni decisione di progettazione, configurazione dei server, procedura o risultato costituisce un riferimento molto importante per la risoluzione dei problemi, il supporto e la conoscenza.

Preparazione del dominio pubblico

Per consentire a Microsoft 365 di inviare richieste all'endpoint esterno del dispositivo proxy inverso, è necessario disporre degli elementi seguenti:

Un dominio pubblico registrato presso un registrar, ad esempio GoDaddy.com, a cui è associato l'URL dell'endpoint esterno del dispositivo proxy inverso.

Un record A nella zona DNS del dominio pubblico associato al sito di SharePoint pubblicato in Microsoft 365 ,ovvero l'URL esterno, ad esempio spexternal.adventureworks.com. In questo modo Microsoft 365 può inviare richieste all'endpoint esterno nel dispositivo proxy inverso configurato per l'ambiente ibrido. Questo record A mappa l'URL esterno all'indirizzo IP dell'endpoint per Internet del dispositivo proxy inverso. Per altre informazioni, vedere Pianificare la connettività da Microsoft 365 a SharePoint Server.

Se non si dispone ancora di un dominio pubblico che si vuole usare a questo scopo (ad esempio adventureworks.com), ottenere uno ora e quindi creare questo record A. Se questa operazione è già stata eseguita durante la fase di pianificazione, il nome del dominio pubblico e l'indirizzo IP necessario per creare questo record A vengono registrati nella tabella 3 del foglio di lavoro.

È necessario completare la procedura descritta nell'articolo Connettere il dominio a Microsoft 365 per aggiungere il nome host del dominio pubblico a Microsoft 365.

Configurazione di SharePoint Server

Questa sezione illustra come configurare la farm di SharePoint Server per l'uso in una soluzione ibrida in ingresso. I passaggi per questa sezione sono stati organizzati nelle fasi seguenti. Per avere risultati affidabili, eseguire le procedure nell'ordine in cui sono riportate in questo articolo:

Configurazione di una strategia di raccolta siti

Assegnazione di un suffisso di dominio UPN

Sincronizzazione dei profili utente

Configurazione di OAuth su HTTP (se necessario)

Nota

Le procedure in questa sezione presuppongono che si disponga di una farm di SharePoint Server esistente che si intende usare per le funzionalità ibride.

Configurazione di una strategia di raccolta siti

In un ambiente ibrido, i dati vengono scambiati tra la raccolta siti radice in SharePoint in Microsoft 365 e un'applicazione Web specifica nella farm di SharePoint locale configurata per l'ambiente ibrido. Questa è l'applicazione Web primaria. Questa applicazione Web è il punto focale su cui è configurata la strategia di raccolta siti.

Durante la fase di pianificazione è necessario avere deciso se utilizzare un'applicazione Web esistente o se crearne una nuova e quale strategia di raccolta siti configurare. In tal caso, le decisioni prese risultano registrate nella riga Site collection strategy della tabella 2 del foglio di lavoro. Se non si è ancora deciso, vedere l'articolo Pianificare la connettività da Microsoft 365 a SharePoint Server e prendere queste decisioni prima di procedere.

Scegliere una delle seguenti strategie di raccolta siti da configurare:

Configurazione di una strategia di raccolta siti utilizzando una raccolta siti con nome host

Configurare una strategia di raccolta siti usando un'applicazione Web basata su percorso senza AAM

Configurare una strategia di raccolta siti usando un'applicazione Web basata su percorso con AAM

Configurazione di una strategia di raccolta siti utilizzando una raccolta siti con nome host

Se si desidera configurare una strategia di raccolta siti utilizzando una raccolta siti con nome host per l'ambiente ibrido di SharePoint, eseguire questi passaggi nell'ordine indicato:

Verifica dell'esistenza dell'applicazione Web e della raccolta siti radice

Verifica dell'esistenza di un binding SSL per l'applicazione Web principale

Creazione della raccolta siti con nome host

Configurazione del sistema DNS diviso

Creazione di un record A nel sistema DNS locale

Per altre informazioni sulle decisioni di strategia della raccolta siti, vedere la sezione Scegliere una strategia di raccolta siti di Pianificare la connettività da Microsoft 365 a SharePoint Server.

Verifica dell'esistenza dell'applicazione Web principale e della raccolta siti radice

La raccolta siti denominata host che verrà creata un po' più tardi deve essere creata in un'applicazione Web configurata per l'uso di quanto segue:

Autenticazione integrata di Windows con NTLM

Protocollo https (Secure Sockets Layer)

È inoltre necessaria una raccolta siti basata su percorso da utilizzare come raccolta siti radice in tale applicazione Web.

| Icona | Descrizione |

|---|---|

|

|

Se è stata identificata un'applicazione Web che si desidera utilizzare durante la pianificazione, deve essere indicata nella riga Primary web application URL della tabella 5a del foglio di lavoro. |

Se l'applicazione Web e la raccolta siti radice non esistono, è necessario crearli. A tale scopo, è possibile usare Amministrazione centrale o SharePoint 2016 Management Shell. Se esistono già, passare a Verifica dell'esistenza di un binding SSL per l'applicazione Web principale.

Ecco un esempio di come creare un'applicazione Web usando SharePoint 2016 Management Shell.

New-SPWebApplication -Name 'Adventureworks Web app' -SecureSocketsLayer -port 443 -ApplicationPool AdventureworksAppPool -ApplicationPoolAccount (Get-SPManagedAccount 'adventureworks\abarr') -AuthenticationProvider (New-SPAuthenticationProvider -UseWindowsIntegratedAuthentication)

Dove:

Il nome dell'applicazione Web è Adventureworks Web app.

Il numero di porta dell'applicazione Web è 443.

| Icona | Descrizione |

|---|---|

|

|

Registrare il numero di porta scelto nella riga Port number of the web application della tabella 5a del foglio di lavoro. |

La nuova applicazione Web utilizza un pool di applicazioni Web denominato AdventureworksAppPool.

L'applicazione Web viene eseguita come account gestito adventureworks\abarr.

L'applicazione Web viene creata utilizzando l'autenticazione integrata di Windows con NTLM.

Ecco un esempio per creare la raccolta siti radice usando SharePoint 2016 Management Shell.

New-SPSite 'https://sharepoint' -Name 'Portal' -Description 'Adventureworks Root site collection' -OwnerAlias 'adventureworks\abarr' -language 1033 -Template 'STS#0'

Dove:

Il nome host della farm di SharePoint è "sharepoint".

L'amministratore principale è adventureworks\abarr.

Per il modello di sito viene utilizzata la lingua inglese (1033).

Il modello (STS#0) è il modello Sito del team.

Per altre informazioni su come creare un'applicazione Web e una raccolta siti radice per una raccolta siti denominata host, vedere Creare applicazioni Web basate su attestazioni in SharePoint Server e Architettura e distribuzione di raccolte siti con nome host in SharePoint Server.

Verifica dell'esistenza di un binding SSL per l'applicazione Web principale

Poiché questa applicazione Web è configurata per l'uso di SSL, è necessario assicurarsi che un certificato SSL sia associato all'applicazione Web primaria. Per gli ambienti di produzione, questo certificato deve essere rilasciato da un'autorità di certificazione (CA) pubblica. Per gli ambienti di testing e di sviluppo, può trattarsi di un certificato autofirmato. Questo certificato è definito come certificato SSL di SharePoint locale.

Consiglio

Si tratta in genere di un certificato diverso da quello che verrà installato più avanti nel dispositivo proxy inverso. Per altre informazioni su questi certificati, vedere la sezione Pianificare i certificati SSL di Plan connectivity from Microsoft 365 to SharePoint Server (Pianificare la connettività da Microsoft 365 a SharePoint Server).

Dopo aver associato il certificato all'applicazione Web, sarà possibile visualizzare questo nome host nel campo Rilasciato a nella finestra di dialogo Certificati server in Internet Information Services (IIS). Per altre informazioni, vedere Come configurare SSL in IIS 7.0.

Creazione della raccolta siti con nome host

Dopo che l'applicazione Web e la raccolta siti radice risultano presenti, il passaggio successivo consiste nel creare una raccolta siti con nome host all'interno dell'applicazione Web principale. L'URL pubblico di tale raccolta siti deve essere uguale all'URL dell'endpoint esterno.

Nota

Le raccolte siti con nome host devono essere create tramite SharePoint 2016 Management Shell. Non è possibile usare Amministrazione centrale per creare questo tipo di raccolta siti.

Ecco un esempio di come creare una raccolta siti con nome host usando SharePoint 2016 Management Shell.

New-SPSite 'https://spexternal.adventureworks.com' -HostHeaderWebApplication 'https://sharepoint' -Name 'https://spexternal.adventureworks.com' -Description 'Site collection for hybrid' -OwnerAlias 'adventureworks\abarr' -language 1033 -Template 'STS#0'

Dove:

https://spexternal.adventureworks.comè l'URL della raccolta siti denominata dall'host. Questo URL deve essere identico all'URL esterno.https://sharepoint è l'applicazione Web in cui viene creata la raccolta siti.

Per altre informazioni, vedere Architettura e distribuzione della raccolta siti con nome host in SharePoint Server.

Configurazione del sistema DNS diviso

È necessario configurare il sistema DNS diviso. Si tratta di una configurazione comune utilizzata per garantire che i computer client locali risolvano un nome server in indirizzi IP interni, anche se la risoluzione DNS pubblica converte lo stesso nome di servizio in un indirizzo IP pubblico completamente diverso. In questo modo gli utenti possono essere reindirizzati a un endpoint che usa SharePoint standard in Microsoft 365 meccanismi di sicurezza avanzati per l'autenticazione, ma le query da Microsoft 365 possono essere indirizzate tramite un proxy inverso configurato per l'uso dell'autenticazione del certificato.

Per altre informazioni su come usare il DNS diviso in una topologia ibrida, vedere Architecture Design Recommendation for SharePoint 2013 Hybrid Search Features.For more information about how to use split DNS in a hybrid topology, see Architecture Design Recommendation for SharePoint 2013 Hybrid Search Features. Per informazioni su come configurare un DNS diviso, vedere Una configurazione DNS split brain difettosa può impedire un'esperienza di accesso SSO senza problemi.

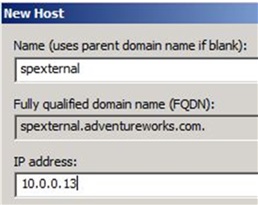

Creazione di un record A nel sistema DNS locale

Il dispositivo proxy inverso deve essere in grado di risolvere l'URL interno della raccolta siti con nome host. A tale scopo, è possibile creare un record A nello spazio dei nomi DNS locale desiderato. Non deve trovarsi nello stesso spazio dei nomi del dispositivo proxy inverso. Tuttavia, il dispositivo proxy inverso deve essere in grado di risolvere questo spazio dei nomi. Questo record A esegue il mapping del nome host dell'URL esterno all'indirizzo IP della farm di SharePoint locale. Di seguito è riportato un esempio di record A in cui l'URL esterno è https://spexternal.adventureworks.come l'indirizzo IP del servizio di bilanciamento del carico di rete per la farm di SharePoint è 10.0.0.13.

| Icona | Descrizione |

|---|---|

|

|

L'URL esterno è registrato nella riga External URL della tabella 3 del foglio di lavoro. |

La configurazione della strategia di raccolta siti mediante l'utilizzo di una raccolta siti con nome host per l'ambiente ibrido è stata così completata. Ora passare ad Assegnazione di un suffisso di dominio UPN.

Configurazione di una strategia di raccolta siti utilizzando un'applicazione Web basata su percorso senza mapping di accesso alternativo

Se si desidera configurare una strategia di raccolta siti utilizzando un'applicazione Web basata su percorso senza dover creare un mapping di accesso alternativo per l'ambiente ibrido di SharePoint, eseguire questi passaggi nell'ordine indicato:

Verifica dell'esistenza dell'applicazione Web

Verifica dell'esistenza di un binding SSL per l'applicazione Web principale

Configurazione del sistema DNS diviso

Creazione di un record A nel sistema DNS locale

Nota

Quando si configura una strategia di raccolta siti senza mapping di accesso alternativo, l'URL pubblico dell'applicazione Web principale deve essere uguale all'URL esterno.

Per altre informazioni, vedere la sezione Scegliere una strategia di raccolta siti di Pianificare la connettività da Microsoft 365 a SharePoint Server.

Verifica dell'esistenza dell'applicazione Web principale

È possibile utilizzare un'applicazione Web esistente come applicazione Web principale oppure crearne una. Si dovrebbe aver preso questa decisione durante la pianificazione e averla registrata nella riga New or existing web application della tabella 2 del foglio di lavoro. Se questa decisione non è ancora stata presa, fare riferimento a Pianificare la connettività da Microsoft 365 a SharePoint Server e decidere prima di procedere. Ricordare che, quando si configura una strategia di raccolta siti senza mapping di accesso alternativo, l'URL pubblico dell'applicazione Web principale deve essere uguale all'URL esterno.

Se durante la pianificazione si è deciso quale applicazione Web esistente utilizzare come applicazione Web principale, il relativo URL dovrebbe essere registrato nella riga Primary web application URL della tabella 5b del foglio di lavoro. In tal caso, passare a Verifica dell'esistenza di un binding SSL per l'applicazione Web principale. In caso contrario, per creare un'applicazione Web da usare come applicazione Web primaria, usare le procedure in Creare applicazioni Web basate su attestazioni in SharePoint Server.

In generale è consigliabile utilizzare le impostazioni predefinite. Le seguenti impostazioni di configurazione sono tuttavia obbligatorie.

Impostazioni di configurazione obbligatorie

| Posizione | Descrizione |

|---|---|

| Nella casella Porta della sezione Sito Web IIS |

Digitare il numero di porta che deve essere utilizzato dall'applicazione Web, ad esempio 443. |

| Nella sezione Configurazione sicurezza |

Assicurarsi che l'opzione Consenti accesso anonimo sia impostata su No. |

| Nella sezione Configurazione sicurezza |

Assicurarsi che l'opzione Usa SSL (Secure Sockets Layer) sia impostata su Sì. Sarà necessario associare un certificato SSL all'applicazione Web, che verrà illustrato di più nella sezione successiva. |

| Nella sezione Tipi di autenticazione delle attestazioni |

Selezionare le caselle di controllo Abilita autenticazione di Windows e Autenticazione integrata di Windows, quindi scegliere NTLM dal menu a discesa. |

| Nella casella URL della sezione URL pubblico. |

Digitare l'URL esterno, https://spexternal.adventureworks.comad esempio . Per impostazione predefinita, SharePoint in Microsoft 365 aggiunge il numero di porta all'URL predefinito consigliato per questo campo. Quando si sostituisce tale URL con l'URL esterno, non aggiungere il numero di porta. |

Per eseguire più agevolmente le procedure successive, è consigliabile effettuare le seguenti operazioni.

| Icona | Descrizione |

|---|---|

|

|

Ottenere l'URL dalla sezione URL pubblico della pagina Crea nuova applicazione Web in Amministrazione centrale e registrarlo nella riga URL dell'applicazione Web primaria della tabella 5b del foglio di lavoro. |

Verifica dell'esistenza di un binding SSL per l'applicazione Web principale

È necessario assicurarsi che un certificato SSL sia associato all'applicazione Web primaria. Per gli ambienti di produzione, questo certificato deve essere rilasciato da un'autorità di certificazione (CA) pubblica. Per gli ambienti di testing e di sviluppo, può trattarsi di un certificato autofirmato. Questo viene chiamato certificato SharePoint locale in Microsoft 365 SSL.

Consiglio

Si tratta in genere di un certificato diverso da quello che verrà installato più avanti nel dispositivo proxy inverso, ma a tale scopo è possibile utilizzare il certificato SSL di canale sicuro, se lo si desidera. Per altre informazioni su questi certificati, vedere la sezione Pianificare i certificati SSL di Pianificare la connettività da Microsoft 365 a SharePoint Server.

Il nome host dell'applicazione Web deve essere indicato nel campo Soggetto del certificato SSL. Dopo che il certificato è associato all'applicazione Web, è possibile visualizzare questo nome host nel campo Rilasciato a nella finestra di dialogo Certificati server in Internet Information Services (IIS). Per altre informazioni, vedere Come configurare SSL in IIS 7.0.

Configurazione del sistema DNS diviso

È necessario configurare il sistema DNS diviso. Si tratta di una configurazione comune utilizzata per garantire che i computer client locali risolvano un nome server in indirizzi IP interni, anche se la risoluzione DNS pubblica converte lo stesso nome di servizio in un indirizzo IP pubblico completamente diverso. In questo modo gli utenti possono essere reindirizzati a un endpoint che usa SharePoint standard in Microsoft 365 per l'autenticazione, ma le query da Microsoft 365 possono essere indirizzate tramite un proxy inverso configurato per l'uso dell'autenticazione del certificato.

Per altre informazioni su come usare il DNS diviso in una topologia ibrida, vedere Architecture Design Recommendation for SharePoint 2013 Hybrid Search Features.For more info about how to use split DNS in a hybrid topology, see Architecture Design Recommendation for SharePoint 2013 Hybrid Search Features.For more info about how to use split DNS in a hybrid topology, see Architecture Design Recommendation for SharePoint 2013 Hybrid Search Features. Per informazioni su come configurare un DNS diviso, vedere Una configurazione DNS split brain difettosa può impedire un'esperienza di accesso SSO senza problemi.

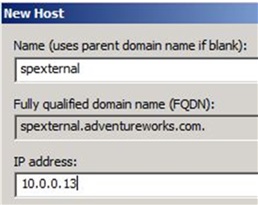

Creazione di un record A nel sistema DNS locale

Il dispositivo proxy inverso deve essere in grado di risolvere l'URL interno della raccolta siti con nome host. A tale scopo, è possibile creare un record A nello spazio dei nomi DNS locale desiderato. Non deve trovarsi nello stesso spazio dei nomi del dispositivo proxy inverso. Tuttavia, il dispositivo proxy inverso deve essere in grado di risolvere questo spazio dei nomi. Questo record A esegue il mapping del nome host dell'URL esterno all'indirizzo IP della farm di SharePoint locale. Di seguito è riportato un esempio di record A in cui si trova https://spexternal.adventureworks.com l'URL esterno e l'indirizzo IP del servizio di bilanciamento del carico di rete per la farm di SharePoint è 10.0.0.13.

| Icona | Descrizione |

|---|---|

|

|

L'URL esterno è registrato nella riga External URL della tabella 3 del foglio di lavoro. |

La configurazione della strategia di raccolta siti mediante l'utilizzo di una raccolta siti basata su percorso senza mapping di accesso alternativo per l'ambiente ibrido è stata così completata. Ora passare ad Assegnazione di un suffisso di dominio UPN.

Configurazione di una strategia di raccolta siti utilizzando un'applicazione Web basata su percorso (con mapping di accesso alternativo)

Se si desidera utilizzare un'applicazione Web basata su percorso con mapping di accesso alternativo per la strategia di raccolta siti, eseguire questi passaggi nell'ordine indicato.

Verifica dell'esistenza dell'applicazione Web

Estensione dell'applicazione Web principale e configurazione del mapping di accesso alternativo

Verifica dell'esistenza di un binding SSL per l'applicazione Web principale (se necessario)

Configurazione del mapping di accesso alternativo

Creazione di un record CNAME

Se è già stato configurato un tipo di mapping dei nomi diverso, passare a Assegnare un suffisso di dominio UPN.

Nel seguente video viene mostrato il funzionamento di una strategia di raccolta siti con un'applicazione Web basata su percorso con mapping di accesso alternativo.

Video: informazioni su URL e nomi host

Verifica dell'esistenza dell'applicazione Web principale

È possibile utilizzare un'applicazione Web esistente come applicazione Web principale oppure crearne una. Se questa decisione non è ancora stata presa, fare riferimento a Pianificare la connettività da Microsoft 365 a SharePoint Server e decidere prima di procedere.

Se durante la pianificazione si è deciso quale applicazione Web esistente usare come applicazione Web primaria, il relativo URL deve essere registrato nella riga URL dell'applicazione Web primaria della tabella 5c del foglio di lavoro. In tal caso, passare all'estensione dell'applicazione Web primaria. In caso contrario, per creare un'applicazione Web da usare come applicazione Web primaria, usare le procedure in Creare applicazioni Web basate su attestazioni in SharePoint Server. La configurazione ibrida di SharePoint non è influenzata dalla configurazione iniziale di questa applicazione Web quando si configura questa strategia di raccolta siti. Questo perché si applicano le impostazioni necessarie per l'ambiente ibrido quando si estende l'applicazione Web un po' più tardi. È quindi possibile usare tutte le impostazioni desiderate quando si crea un'applicazione Web.

| Icona | Descrizione |

|---|---|

|

|

Per eseguire più agevolmente le procedure successive, è consigliabile registrare queste informazioni quando si crea l'applicazione Web: Ottenere l'URL dalla sezione URL pubblico della pagina Crea nuova applicazione Web in Amministrazione centrale e registrarlo nella riga URL dell'applicazione Web primaria della tabella 5c del foglio di lavoro. |

Estensione dell'applicazione Web principale

In questa sezione viene illustrato come estendere l'applicazione Web. L'estensione dell'applicazione Web crea un nuovo sito Web IIS a cui assegnare l'URL esterno come URL pubblico.

Dopo aver completato le procedure descritte in questa sezione, sono disponibili due siti Web IIS. Entrambi sono connessi allo stesso database del contenuto. Il sito Web IIS originale rimane invariato e può continuare a essere accessibile dagli utenti interni. L'applicazione Web estesa userà una zona diversa, ad esempio l'area Internet, e verrà configurata per l'uso dell'URL esterno come URL pubblico. Questa applicazione Web estesa viene usata solo per la manutenzione delle richieste ibride di SharePoint.

Importante

Assicurarsi di eseguire queste procedure nelle applicazioni Web specifiche che si intende utilizzare come applicazione Web principale per le soluzioni ibride di SharePoint. L'URL dell'applicazione Web da estendere è registrato nella riga Primary web application URL della tabella 5c del foglio di lavoro.

Per estendere l'applicazione Web, usare le procedure in Estendere le applicazioni Web basate su attestazioni in SharePoint in Microsoft 365. In generale è consigliabile utilizzare le impostazioni predefinite. Tuttavia, sono necessarie le impostazioni di configurazione seguenti.

Impostazioni di configurazione obbligatorie

| Posizione | Descrizione |

|---|---|

| Nella casella Porta della sezione Sito Web IIS |

Assicurarsi che il valore sia impostato sul numero di porta appropriato per uno dei seguenti casi: Se si decide di estendere l'applicazione Web principale per le connessioni HTTP non crittografate, utilizzare la porta 80 oppure la porta HTTP specificata dall'amministratore di rete che configura il dispositivo proxy inverso. Per tutte le connessioni a servizi in ingresso da tale dispositivo alla raccolta siti dell'applicazione Web deve essere utilizzato HTTP. Se si decide di configurare l'applicazione Web principale per le connessioni HTTPS crittografate, utilizzare la porta 443 oppure la porta SSL specificata dall'amministratore di rete che configura il dispositivo proxy inverso. Per tutte le connessioni a servizi in ingresso da tale dispositivo alla raccolta siti dell'applicazione Web deve essere utilizzato HTTPS. |

| Nella sezione Configurazione sicurezza |

Assicurarsi che l'opzione Consenti accesso anonimo sia impostata su No. |

| Nella sezione Configurazione sicurezza |

Scegliere il valore appropriato per Usa SSL (Secure Sockets Layer). Se si sceglie No, l'applicazione Web userà HTTP non crittografato. Se si sceglie Sì, l'applicazione Web userà HTTPS crittografato ed è necessario associare un certificato SSL all'applicazione Web estesa. Questo certificato verrà illustrato di più nella sezione successiva. |

| Nella sezione Tipi di autenticazione delle attestazioni |

Selezionare le caselle di controllo Abilita autenticazione di Windows e Autenticazione integrata di Windows, quindi scegliere NTLM dal menu a discesa. |

| Nella casella URL della sezione URL pubblico. |

Digitare l'URL esterno, https://spexternal.adventureworks.comad esempio . Si noti che per impostazione predefinita, SharePoint aggiunge il numero di porta all'URL predefinito consigliato per questo campo. Quando si sostituisce tale URL con l'URL esterno, non aggiungere il numero di porta. |

| Nell'elenco Area della sezione URL pubblico |

Selezionare l'area che si desidera assegnare all'applicazione Web estesa. Se disponibile, è consigliabile impostare il valore Zone su Internet . |

Verifica dell'esistenza di un binding SSL per l'applicazione Web principale (se necessario)

Se l'applicazione Web estesa è stata configurata per l'uso di SSL, è necessario assicurarsi che un certificato SSL sia associato all'applicazione Web estesa nella sezione precedente. Se invece l'applicazione Web estesa è stata configurata per HTTP (non crittografato), passare a Configurazione del mapping di accesso alternativo.

Per gli ambienti di produzione, questo certificato deve essere rilasciato da un'autorità di certificazione (CA) pubblica o globale (enterprise). Per gli ambienti di testing e di sviluppo, può trattarsi di un certificato autofirmato. Questo viene chiamato certificato SharePoint locale in Microsoft 365 SSL.

Importante

Questo certificato deve riportare il nome host di bridging dell'URL nel campo Soggetto. Ad esempio, se l'URL di bridging è https://bridge, il campo Oggetto del certificato deve contenere bridge. Di conseguenza, questo certificato non può essere creato tramite IIS. È tuttavia possibile crearlo mediante uno strumento di creazione di certificati, ad esempio MakeCert.exe. Dopo che il certificato è associato all'applicazione Web, è possibile visualizzare questo nome host nel campo Rilasciato a nella finestra di dialogo Certificati server in Internet Information Services (IIS).

Consiglio

Si tratta in genere di un certificato diverso da quello che verrà installato più avanti nel dispositivo proxy inverso. Per altre informazioni su questi certificati, vedere la sezione Pianificare i certificati SSL di Plan connectivity from Microsoft 365 to SharePoint Server (Pianificare la connettività da Microsoft 365 a SharePoint Server).

Per altre informazioni su come configurare SSL, vedere Una guida a https e Secure Sockets Layer in SharePoint 2013.

Configurazione del mapping di accesso alternativo

Per consentire a SharePoint Server di tradurre in modo dinamico i collegamenti nelle richieste usando l'URL esterno, seguire questa procedura.

Per configurare il mapping di accesso alternativo

In Amministrazione centrale selezionare Gestione applicazioni nella barra di avvio veloce.

Nella sezione Applicazioni Web selezionare Configura mapping di accesso alternativo.

Nella pagina Mapping di accesso alternativo selezionare Aggiungi URL interni.

Nella sezione Raccolta mapping di accesso alternativo selezionare la freccia giù e quindi selezionare Modifica raccolta mapping di accesso alternativo. Nella finestra di dialogo visualizzata selezionare l'applicazione Web primaria che si sta configurando per l'ambiente ibrido.

| Icona | Descrizione |

|---|---|

|

|

L'URL di questa applicazione Web è registrato nella riga Primary web application URL della tabella 5c del foglio di lavoro. |

- Nella sezione Aggiungi URL interno immettere l'URL da usare come URL bridging nella casella Protocollo URL, host e porta . Il protocollo di questo URL deve corrispondere a quello dell'applicazione Web estesa, ovvero http o https. Ad esempio, se l'applicazione Web estesa è stata configurata tramite https, l'URL sarà simile a https://bridge.

| Icona | Descrizione |

|---|---|

|

|

|

| Il protocollo utilizzato è registrato nella riga Protocol of the extended web application della tabella 5c del foglio di lavoro. Registrare questo URL nella riga Bridging URL della tabella 5c del foglio di lavoro. |

- Nell'elenco a discesa Area selezionare la stessa zona usata quando si è estesa l'applicazione Web.

| Icona | Descrizione |

|---|---|

|

|

Quest'area è registrata nella riga Zone of the extended web application della tabella 5c del foglio di lavoro. |

Selezionare Salva.

L'URL specificato nel passaggio 5 viene visualizzato nella colonna URL interno della pagina Mapping di accesso alternativo .

Creazione di un record CNAME

È necessario creare un record CNAME nel sistema DNS locale. Questo record mappa il nome host dell'URL bridging al nome di dominio completo della farm di SharePoint locale. L'URL bridging è l'URL assegnato al mapping di accesso alternativo nella sezione precedente. Il dispositivo proxy inverso deve essere in grado di eseguire query su DNS per risolvere l'alias nell'indirizzo IP della farm di SharePoint locale.

Ecco un record CNAME di esempio in cui il nome host è Bridge, in base all'URL di bridging, https://bridge.

Per verificare che il nome alias scelto per il record CNAME venga risolto nella farm di SharePoint Server, eseguire il passaggio di verifica seguente.

Passaggio di verifica

Accedere al dispositivo proxy inverso come amministratore e aprire un prompt dei comandi di Windows.

Eseguire il ping del nome di alias nel record CNAME. Ad esempio, se il nome alias è Bridge, immettere quanto segue e premere <INVIO>.

ping bridge

Il prompt dei comandi deve restituire l'indirizzo IP della farm di SharePoint specificata nel record CNAME. Se questo non avviene, accertarsi che nel record CNAME sia specificato il nome di dominio completo della farm di SharePoint e ripetere questi passaggi di verifica.

Nota

Se il ping comando è bloccato in rete, provare a usare o tracert -4pathping -4 .

Creare e configurare un'applicazione di destinazione per il certificato SSL in SharePoint in Microsoft 365

In questa sezione viene creata e configurata un'applicazione di destinazione dell'archiviazione sicura in SharePoint in Microsoft 365. Questa applicazione di destinazione viene usata per archiviare il certificato SSL del canale sicuro e abilitarlo in modo che possa essere usato da SharePoint nei servizi di Microsoft 365 quando gli utenti richiedono dati dalla farm di SharePoint locale. Questa applicazione di destinazione viene indicata come applicazione di destinazione del canale sicuro.

| Icona | Descrizione |

|---|---|

|

|

Per eseguire questi passaggi sono necessarie le informazioni registrate nella tabella 4a del foglio di lavoro. |

Nota

È possibile utilizzare un certificato contenente una chiave privata, ad esempio un file Private Information Exchange (con estensione pfx), oppure un file Internet Security Certificate (con estensione cer). Se si utilizza un file pfx, sarà necessario fornire una password per la chiave privata più avanti in questa procedura.

Quando si configurano soluzioni ibride di SharePoint nella fase 4: Configurare una soluzione ibrida, si fornirà il nome dell'applicazione di destinazione creata in modo che SharePoint in Microsoft 365 Search and Business Connectivity Services possa ottenere il certificato SSL del canale sicuro necessario per l'autenticazione con il dispositivo proxy inverso.

Per creare un'applicazione di destinazione per archiviare il certificato SSL di canale sicuro

Passare a Altre funzionalità nell'interfaccia di amministrazione di SharePoint e accedere con un account con autorizzazioni di amministratore in Microsoft 365.

In Archiviazione sicura selezionare Apri.

Nella scheda Modifica selezionare Nuovo.

Nella sezione Impostazioni applicazione di destinazione effettuare le seguenti operazioni:

Nella casella ID applicazione di destinazione immettere il nome (che sarà l'ID) che si vuole usare per l'applicazione di destinazione. Ad esempio, è consigliabile denominarlo SecureChannelTargetApplication. Non inserire spazi nel nome.

Nota

L'ID viene creato in questo passaggio e non viene fornito da altre posizioni. Corrisponde a un nome di applicazione di destinazione univoco che non può essere modificato.

| Icona | Descrizione |

|---|---|

|

|

Registrare questo nome nella riga Target Application ID della tabella 6 del foglio di lavoro. |

- Nella casella Nome visualizzato immettere il nome che si vuole usare come nome visualizzato per la nuova applicazione di destinazione. Ad esempio, App di destinazione canale sicuro.

| Icona | Descrizione |

|---|---|

|

|

Registrare questo nome nella riga Target Application Display Name della tabella 6 del foglio di lavoro. |

Nella casella Contact E-mail (Indirizzo di posta elettronica contatto) immettere il nome del contatto principale per l'applicazione di destinazione.

Nella sezione Campi credenziali effettuare le seguenti operazioni:

Nella prima riga della colonna Nome campo eliminare il testo esistente presente nella casella e quindi immettere Certificato.

Nella prima riga della colonna Tipo campo selezionare Certificato nell'elenco a discesa.

Nella seconda riga della colonna Nome campo eliminare il testo esistente presente nella casella e quindi immettere Password certificato.

Nota

Eseguire questo passaggio solo se si sta importando il certificato da un certificato contenente una chiave privata, ad esempio un file Private Information Exchange (PFX).

Nella seconda riga della colonna Tipo di campo selezionare Password certificato nell'elenco a discesa.

La sezione delle credenziali dovrebbe essere simile a quella della figura riportata di seguito.

Nella casella Amministratori applicazioni di destinazione immettere i nomi degli utenti che avranno accesso per gestire le impostazioni dell'applicazione di destinazione. Accertarsi di aggiungere tutti gli utenti che eseguiranno test della configurazione ibrida, in modo che possano effettuare modifiche, se necessario.

Nella casella Membri della sezione Membri immettere i nomi degli utenti e dei gruppi di Microsoft Entra che si desidera abilitare per l'uso di soluzioni ibride.

L'amministratore globale di Microsoft 365 può creare gruppi di Microsoft Entra. Si tratta di gruppi di dominio, non di SharePoint nei gruppi di Microsoft 365.

| Icona | Descrizione |

|---|---|

|

|

Un elenco di questi utenti o il gruppo a cui sono stati aggiunti è riportato nella riga Federated Users della tabella 1 del foglio di lavoro. |

Selezionare OK.

Selezionare la casella di controllo accanto all'ID dell'applicazione di destinazione creata, ad esempio SecureChannelTargetApp.

| Icona | Descrizione |

|---|---|

|

|

Questo nome è riportato nella riga Target Application Display Name della tabella 6 del foglio di lavoro. |

Nel gruppo Credenziali della scheda Modifica selezionare Imposta.

Nella finestra di dialogo Imposta credenziali per l'applicazione di destinazione dell'archiviazione sicura eseguire le operazioni seguenti:

Accanto al campo Certificato selezionare Sfoglia.

Passare al percorso del certificato SSL del canale sicuro, selezionare il certificato e quindi selezionare Apri.

| Icona | Descrizione |

|---|---|

|

|

Il nome e il percorso del certificato sono registrati nella riga Secure Channel SSL Certificate location and filename della tabella 4b del foglio di lavoro. |

- Se il certificato in uso contiene una chiave privata, ad esempio un file PFX (Private Information Exchange), nel campo Password certificato immettere la password del certificato. In caso contrario, andare al passaggio 12.

| Icona | Descrizione |

|---|---|

|

|

La password è registrata nella riga Secure Channel SSL Certificate password della tabella 4b del foglio di lavoro. |

Nel campo Conferma password certificato immettere di nuovo la password del certificato.

Selezionare OK.

Per altre informazioni, vedere Configurare il servizio di archiviazione sicura in SharePoint Server.

Convalida e passaggi successivi

Dopo avere completato le attività di configurazione descritte in questo argomento, è necessario verificare quanto segue:

Verificare che il nome di dominio Internet pubblico possa essere risolto nel sistema DNS.

Verificare che sia possibile connettersi all'applicazione Web principale utilizzando sia gli URL interni sia quelli esterni.

Verificare che sia possibile accedere correttamente a una raccolta siti locale nell'applicazione Web principale da Internet utilizzando l'URL esterno dell'endpoint del proxy inverso. Il computer utilizzato per questo passaggio di convalida deve avere il certificato SSL di canale sicuro installato nell'archivio certificati Personale dell'account computer.

Dopo aver completato e convalidato le attività di configurazione in questo argomento, tornare alla roadmap di configurazione.