Panoramica dei criteri di Gestione firewall di Azure

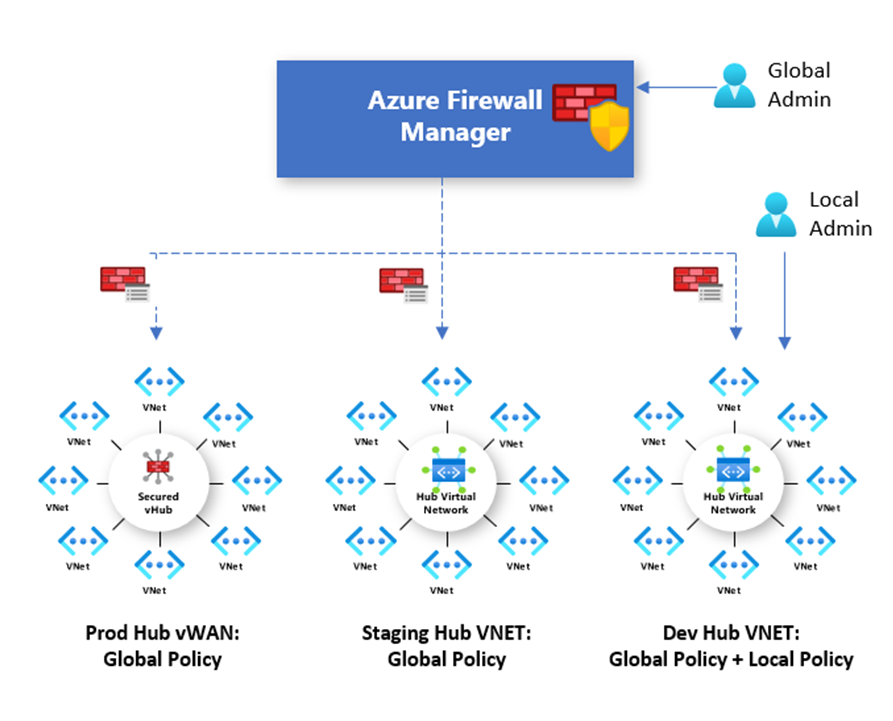

Criterio firewall è il metodo consigliato per configurare Firewall di Azure. Sono risorse globali che possono essere usate in più istanze di Firewall di Azure in hub virtuali protetti e reti virtuali hub. I criteri funzionano in diverse aree e sottoscrizioni.

Creazione e associazione di criteri

È possibile creare e gestire i criteri in diversi modi, ad esempio con il portale di Azure, l'API REST, i modelli, Azure PowerShell, l'interfaccia della riga di comando e Terraform.

È anche possibile creare criteri eseguendo la migrazione di regole esistenti classiche da Firewall di Azure con il portale o Azure PowerShell. Per altre informazioni, vedere Come eseguire la migrazione di configurazioni di Firewall di Azure a criteri firewall di Azure.

I criteri possono essere associati a uno o più hub virtuali o reti virtuali. Il firewall può trovarsi in qualsiasi sottoscrizione associata all'account e in qualsiasi area.

Regole e criteri classici

Firewall di Azure supporta regole e criteri classici, ma i criteri sono la configurazione consigliata. La tabella seguente contiene un confronto dei criteri e delle regole classici:

| Oggetto | Criteri | Regole classiche |

|---|---|---|

| Contiene | NAT, rete, regole dell'applicazione, impostazioni proxy DNS e DNS personalizzato, gruppi di indirizzi IP e impostazioni di Threat Intelligence (incluso l'elenco elementi consentiti), IDPS, ispezione TLS, categorie Web, filtro URL | NAT, rete e regole dell'applicazione, impostazioni proxy DNS e DNS personalizzato, gruppi di indirizzi IP e impostazioni di Threat Intelligence (incluso l'elenco elementi consentiti) |

| Protegge | Hub virtuali e reti virtuali | Solo reti virtuali |

| Esperienza del portale | Gestione centrale con Gestione firewall | Esperienza autonoma a livello di firewall |

| Supporto di più firewall | I criteri firewall sono risorse separate utilizzabili in diversi firewall | È necessario esportare e importare manualmente le regole oppure usare soluzioni di gestione di terze parti |

| Prezzi | Fatturazione in base all'associazione di firewall. Vedere Prezzi | Gratuito |

| Meccanismi di distribuzione supportati | Portale, API REST, modelli, Azure PowerShell e interfaccia della riga di comando | Portale, API REST, modelli, PowerShell e interfaccia della riga di comando |

Criteri Basic, Standard e Premium

Firewall di Azure supporta i criteri Basic, Standard e Premium. Nella tabella seguente viene riassunta la differenza tra questi criteri:

| Tipo di criterio | Supporto funzionalità | Supporto dello SKU del firewall |

|---|---|---|

| Criteri di base | Regole NAT, regole di rete, regole di applicazione Gruppi IP Intelligence sulle minacce (avvisi) |

Di base |

| Criteri standard | Regole NAT, regole di rete, regole di applicazione DNS personalizzato, proxy DNS Gruppi IP Categorie Web Intelligence per le minacce |

Standard o Premium |

| Criteri Premium | Tutto il supporto delle funzionalità standard, oltre a: Ispezione TLS Categorie Web Filtro degli URL IDPS |

Premium |

Criteri gerarchici

I nuovi criteri possono essere creati da zero o essere ereditati da criteri esistenti. L'ereditarietà consente di creare in DevOps criteri firewall locali in aggiunta ai criteri di base imposti dall'organizzazione.

I criteri creati con criteri padre non vuoti ereditano tutte le raccolte di regole dai criteri padre. I criteri padre e i criteri figlio devono trovarsi nella stessa area. I criteri firewall possono essere associati a firewall in diverse aree, indipendentemente dalla posizione in cui sono archiviati.

Le raccolte di regole di rete ereditate dai criteri padre sono sempre prioritarie rispetto alle raccolte di regole di rete definite come parte di un nuovo criterio. La stessa logica si applica anche alle raccolte di regole dell'applicazione. Le raccolte di regole di rete, tuttavia, vengono sempre elaborate prima delle raccolte di regole dell'applicazione indipendentemente dall'ereditarietà.

Dai criteri padre viene ereditata anche la modalità di intelligence sulle minacce. È possibile sostituire questo comportamento impostando la modalità di intelligence sulle minacce su un valore diverso, ma non disattivarlo. La sostituzione è consentita solo con un valore più restrittivo. Se il criterio padre è impostato su Avvisa solo, ad esempio, è possibile configurare il criterio locale su Avvisa e nega.

Analogamente alla modalità di intelligence sulle minacce, l'elenco Consenti di Threat Intelligence viene ereditato dal criterio padre. Il criterio figlio può aggiungere altri indirizzi IP all'elenco Consenti.

Le raccolte di regole NAT non sono ereditabili perché sono specifiche di un determinato firewall.

Con l'ereditarietà, tutte le modifiche apportate ai criteri padre vengono automaticamente applicate ai criteri firewall figlio associati.

Disponibilità elevata integrata

La disponibilità elevata è incorporata, quindi non è necessario configurare nulla. È possibile creare un oggetto Criteri di Firewall di Azure in qualsiasi area e collegarlo a livello globale a più istanze di Firewall di Azure nello stesso tenant di Azure AD. Se l'area in cui si crea il criterio diventa inattiva e ha un'area abbinata, i metadati dell'oggetto ARM(Azure Resource Manager) eseguono automaticamente il failover all'area secondaria. Durante il failover o se l'area singola senza coppia rimane in uno stato di errore, non è possibile modificare l'oggetto Criteri firewall di Azure. Tuttavia, le istanze di Firewall di Azure collegate ai criteri firewall continuano a funzionare. Per altre informazioni, vedere Replica tra aree in Azure: continuità aziendale e ripristino di emergenza.

Prezzi

I criteri vengono fatturati in base alle associazioni di firewall. I criteri con una o zero associazioni di firewall sono gratuiti. I criteri con più associazioni di firewall vengono fatturati a tariffa fissa. Per altre informazioni, vedere Prezzi di Gestione firewall di Azure.

Passaggi successivi

- Informazioni su come distribuire un firewall di Azure - In questa esercitazione viene illustrato come proteggere la rete cloud con Gestione firewall di Azure usando il portale di Azure

- Altre informazioni sulla sicurezza di rete di Azure