Configurare il Gateway VPN da punto a sito per l'autenticazione di Microsoft Entra ID: app registrata in Microsoft

Questo articolo illustra come configurare il gateway VPN da punto a sito per l'autenticazione con Microsoft Entra ID usando il nuovo ID app client VPN di Azure registrato in Microsoft.

Nota

Le procedure descritte in questo articolo si applicano all'autenticazione di Microsoft Entra ID usando il nuovo ID app client VPN di Azure registrato in Microsoft e i valori associati per Destinatari. Questo articolo non si applica all'app client VPN di Azure precedente registrata manualmente per il tenant. Per la procedura per il client VPN di Azure registrato manualmente, vedere Configurare la connessione da punto a sito usando il client VPN registrato manualmente.

Il gateway VPN ora supporta un nuovo ID app registrato in Microsoft e i valori corrispondenti per i Destinatari per le versioni più recenti del client VPN di Azure. Quando si configura un gateway VPN da punto a sito usando i nuovi valori per i Destinatari, il processo di registrazione manuale dell'app client VPN di Azure per il tenant Microsoft Entra viene ignorato. L'ID app è già stato creato e il tenant è in grado di usarlo automaticamente senza passaggi di registrazione aggiuntivi. Questo processo è più sicuro rispetto alla registrazione manuale del client VPN di Azure perché non è necessario autorizzare l'app o assegnare autorizzazioni tramite il ruolo Amministratore globale.

In precedenza era necessario registrare manualmente (integrare) l'app client VPN di Azure con il tenant di Microsoft Entra. La registrazione dell'app client crea un ID app che rappresenta l'identità dell'applicazione client VPN di Azure e richiede l'autorizzazione usando il ruolo Amministratore globale. Per comprendere meglio la differenza tra i tipi di oggetti applicazione, vedere Come e perché le applicazioni vengono aggiunte a Microsoft Entra ID.

Quando possibile, è consigliabile configurare nuovi gateway da punto a sito usando l'ID app client VPN di Azure registrato in Microsoft e i valori corrispondenti per i Destinatari, anziché registrare manualmente l'app client VPN di Azure con il tenant. Se è presente un gateway VPN di Azure configurato in precedenza che usa l'autenticazione di Microsoft Entra ID, è possibile aggiornare il gateway e i client per sfruttare il nuovo ID app registrato in Microsoft. Per consentire la connessione dei client Linux, è necessario aggiornare il gateway da punto a sito con il nuovo valore per Destinatari. Il client VPN di Azure per Linux non è compatibile con i valori di Destinatari precedenti.

Se si dispone di un gateway da punto a sito esistente che si vuole aggiornare per usare un nuovo valore per Destinatari, vedere Modificare i destinatari per un gateway VPN da punto a sito. Se si desidera creare o modificare un valore di gruppo di destinatari personalizzato, vedere Creare un ID app gruppo di destinatari personalizzato per una VPN da punto a sito. Se si vuole configurare o limitare l'accesso da punto a sito in base a utenti e gruppi, vedere Scenario: Configurare l'accesso VPN da punto a sito in base a utenti e gruppi.

Considerazioni e limitazioni

Un gateway VPN da punto a sito può supportare un solo valore di destinatario. Non può supportare più valori di destinatari contemporaneamente.

A questo punto, l'ID app registrato da Microsoft più recente non supporta il numero di valori di destinatario come l'app registrata manualmente in precedenza. Se è necessario un valore di destinatario per qualcosa di diverso da Azure Public o Custom, utilizzare il vecchio metodo e i valori registrati manualmente.

Il client VPN di Azure per Linux non è compatibile con le versioni precedenti con i gateway P2S configurati per l'uso dei valori di destinatario meno recenti allineati all'app registrata manualmente. Il client VPN di Azure per Linux supporta valori personalizzati per i Destinatari.

-

Sebbene sia possibile che il client VPN di Azure per Linux funzioni in altre distribuzioni e versioni di Linux, il client VPN di Azure per Linux è supportato solo nelle versioni seguenti:

- Ubuntu 20.04

- Ubuntu 22.04

Il client VPN di Azure per macOS e Windows è compatibile con le versioni precedenti dei gateway da punto a sito configurati per l'uso dei valori di Destinatari precedenti allineati all'app registrata manualmente. È anche possibile usare valori di destinatario personalizzati con questi client.

Valori destinatari del client VPN di Azure

La tabella seguente illustra le versioni del client VPN di Azure supportate per ogni ID app e i valori di Destinatari disponibili corrispondenti.

| ID app | Valori Destinatari supportati | Client supportati |

|---|---|---|

| Microsoft-registered | - Pubblico di Azure: c632b3df-fb67-4d84-bdcf-b95ad541b5c8 |

- Linux - Windows - macOS |

| Registrato manualmente | - Pubblico di Azure: 41b23e61-6c1e-4545-b367-cd054e0ed4b4- Azure per enti pubblici: 51bb15d4-3a4f-4ebf-9dca-40096fe32426- Azure Germania: 538ee9e6-310a-468d-afef-ea97365856a9- Microsoft Azure gestito da 21Vianet: 49f817b6-84ae-4cc0-928c-73f27289b3aa |

- Windows - macOS |

| Personalizzazione | <custom-app-id> |

- Linux - Windows - macOS |

Flusso di lavoro da punto a sito

Per configurare correttamente una connessione da punto a sito usando l'autenticazione di Microsoft Entra ID è necessaria una sequenza di passaggi.

Questo articolo offre informazioni utili per:

- Verificare il tenant.

- Configurare il gateway VPN con le impostazioni necessarie appropriate.

- Generare e scaricare il pacchetto di configurazione del client VPN.

Gli articoli nella sezione Passaggi successivi sono utili per:

- Scaricare il client VPN di Azure nel computer client.

- Configurare il client usando le impostazioni del pacchetto di configurazione del client VPN.

- Connetti.

Prerequisiti

Questo articolo presuppone i prerequisiti seguenti:

Un gateway VPN

Alcune opzioni del gateway non sono compatibili con i gateway VPN da punto a sito che usano l'autenticazione di Microsoft Entra ID. Il gateway VPN non può usare lo SKU Basic o un tipo di VPN basato su criteri. Per informazioni sugli SKU del gateway, vedere Informazioni sugli SKU del gateway. Per altre informazioni sui tipi di VPN, vedere Impostazioni del gateway VPN.

Se non si ha già un gateway VPN funzionante compatibile con l'autenticazione di Microsoft Entra ID, vedere Creare e gestire un gateway VPN - Portale di Azure. Creare un gateway VPN compatibile, quindi tornare a questo articolo per configurare le impostazioni della connessione da punto a sito.

Un tenant di Microsoft Entra

- Per eseguire le procedure illustrate in questo articolo è necessario un tenant di Microsoft Entra. Per altre informazioni, vedere Creare un nuovo tenant in Microsoft Entra ID.

Aggiungere il pool di indirizzi client VPN

Il pool di indirizzi client è un intervallo di indirizzi IP privati specificati dall'utente. I client che si connettono dinamicamente tramite VPN da punto a sito ricevono un indirizzo IP da questo intervallo. Usare un intervallo di indirizzi IP privati che non si sovrapponga con la posizione locale da cui viene effettuata la connessione o con la rete virtuale a cui ci si vuole connettere. Se si configurano più protocolli e SSTP è uno dei protocolli, il pool di indirizzi configurato viene suddiviso equamente tra i protocolli configurati.

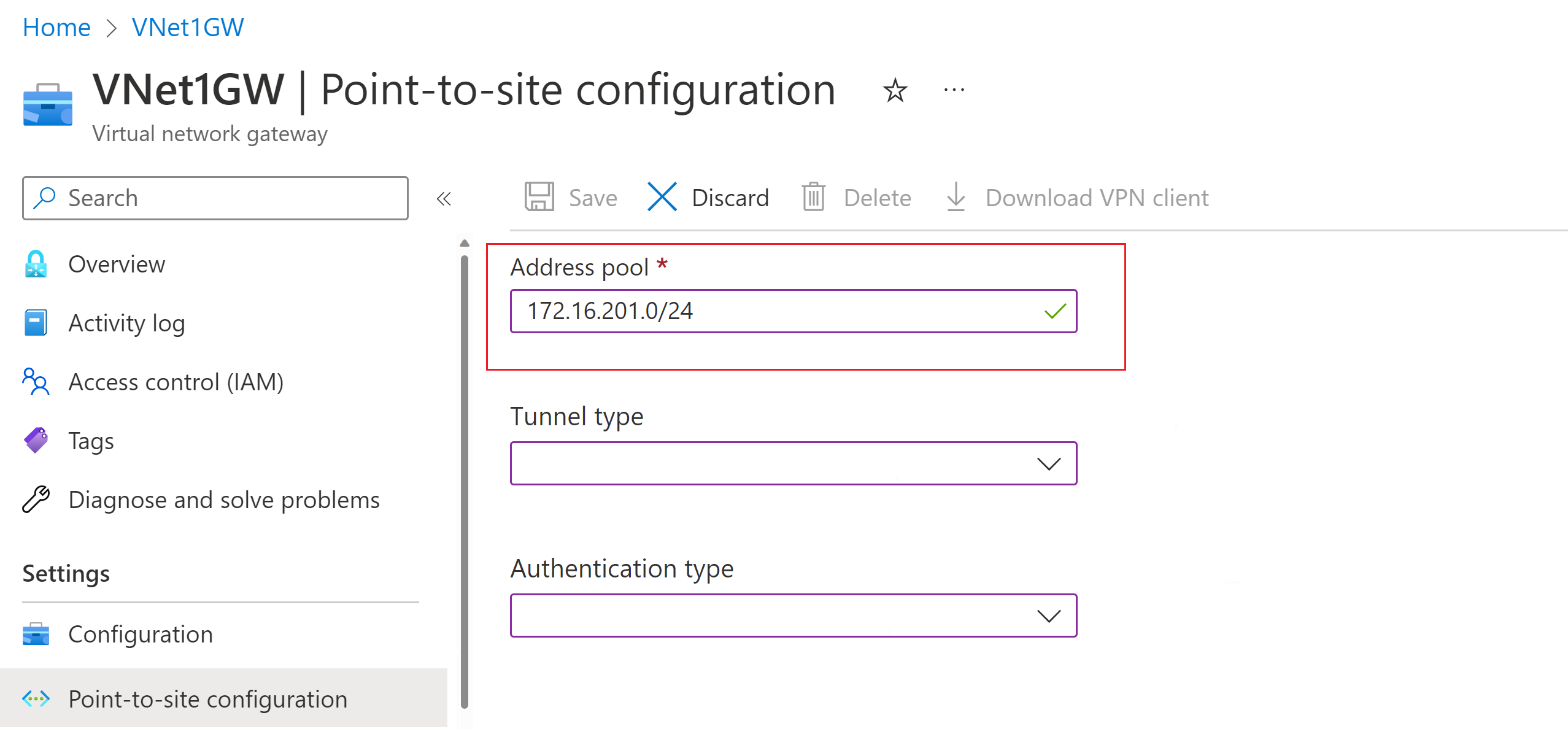

Nel portale di Azure passare al gateway VPN.

Nella pagina del gateway selezionare Configurazione da punto a sito nel riquadro sinistro.

Fare clic su Configura ora nella parte superiore, per aprire la pagina di configurazione.

Nella pagina Configurazione da punto a sito aggiungere nella casella Pool di indirizzi l'intervallo di indirizzi IP privati da usare. I client VPN ricevono dinamicamente un indirizzo IP dall'intervallo specificato. La subnet mask minima è a 29 bit per la configurazione attiva/passiva e a 28 bit per la configurazione attiva/attiva.

Continuare con la sezione successiva per configurare altre impostazioni.

Configurare il tipo di tunnel e l'autenticazione

Importante

Il portale di Azure sta aggiornando i campi di Azure Active Directory a Entra. Se viene visualizzato Microsoft Entra ID a cui si fa riferimento e non vengono ancora visualizzati i valori nel portale, è possibile selezionare i valori di Azure Active Directory.

Individuare l'ID tenant della directory da usare per l'autenticazione. Per informazioni su come trovare l'ID del tenant, vedere Come trovare l'ID tenant di Microsoft Entra.

Configurare i valori per il tipo di tunnel e l'autenticazione.

Configurare i valori seguenti:

- Pool di indirizzi: pool di indirizzi client

- Tipo di tunnel: OpenVPN (SSL)

- Tipo di autenticazione: Microsoft Entra ID

Per i valori di Microsoft Entra ID, usare le linee guida seguenti per i valori Tenant, Destinatari e Autorità di certificazione. Sostituire {Microsoft ID Entra Tenant ID} con l'ID del proprio tenant, avendo cura di rimuovere {} dagli esempi quando si sostituisce questo valore.

Tenant: ID del tenant di Microsoft Entra. Immettere l'ID tenant corrispondente alla propria configurazione. Assicurarsi che l'URL del tenant non termini con un simbolo

\(barra rovesciata). La barra è consentita.- Pubblico di Azure:

https://login.microsoftonline.com/{Microsoft ID Entra Tenant ID}

- Pubblico di Azure:

Destinatari: valore corrispondente per l'ID app client VPN di Azure registrato in Microsoft. Per questo campo sono anche supportati destinatari personalizzati.

- Pubblico di Azure:

c632b3df-fb67-4d84-bdcf-b95ad541b5c8

- Pubblico di Azure:

Autorità di certificazione: URL del servizio token di sicurezza. Includere una barra finale alla fine del valore Autorità di certificazione. In caso contrario, la connessione potrebbe non riuscire. Esempio:

https://sts.windows.net/{Microsoft ID Entra Tenant ID}/

Non è necessario fare clic su Concedere il consenso amministratore per l'applicazione client VPN di Azure. Questo collegamento è destinato solo ai client VPN registrati manualmente che usano i valori precedenti per Destinatari. Verrà aperta una pagina nel portale di Azure.

Al termine della configurazione delle impostazioni, fare clic su Salva nella parte superiore della pagina.

Scaricare il pacchetto di configurazione del profilo del client VPN

In questa sezione viene generato e scaricato il pacchetto di configurazione del profilo del client VPN di Azure. Questo pacchetto contiene le impostazioni che è possibile usare per configurare il profilo client VPN di Azure nei computer client.

Nella pagina Configurazione da punto a sito, fare clic su Scarica client VPN. La generazione del pacchetto di configurazione client richiede qualche minuto.

Il browser indica che è disponibile un file con estensione zip per la configurazione client, Ha lo stesso nome del gateway.

Estrarre il file ZIP scaricato.

Passare alla cartella "AzureVPN" decompressa.

Prendere nota del percorso del file "azurevpnconfig.xml". Il file azurevpnconfig.xml contiene l'impostazione per la connessione VPN. È inoltre possibile distribuire questo file a tutti gli utenti che devono connettersi tramite posta elettronica o altri mezzi. Per connettersi correttamente, l'utente dovrà disporre di credenziali valide di Microsoft Entra ID.

Configurare il client VPN di Azure

Si esaminerà il pacchetto di configurazione del profilo, configurerà il client VPN di Azure per i computer client e si stabilirà la connessione ad Azure. Vedere gli articoli elencati nella sezione Passaggi successivi.

Passaggi successivi

Configurare il client VPN di Azure.